配置“适用于组的 PIM”设置

在 Microsoft Entra ID 中适用于组的 Privileged Identity Management (PIM) 中,角色设置定义了成员身份或所有权分配属性。 这些属性需要多重身份验证和审批才可激活、分配最长持续时间、进行通知设置等。 本文介绍了如何配置角色设置并设置审批工作流来指定谁可以批准或拒绝提升特权的请求。

需要组管理权限才能管理各项设置。 对于可分配角色的组,你必须至少具有特权角色管理员角色或者成为组的所有者。 对于不可分配角色的组,你必须至少具有目录编写者、组管理员、标识治理管理员、用户管理员角色或成为组的所有者。 管理员的角色分配应限定在目录级别(而不是管理单元级别)。

注意

具有可管理组权限的其他角色(例如,不可分配角色的 Microsoft 365 组的 Exchange 管理员)以及分配限定在管理单元级别的管理员可以通过组 API/UX 来管理组,并替代在 Microsoft Entra Privileged Identity Management 中所做的更改。

角色设置按每个组的每个角色定义。 同一组中同一角色(成员或所有者)的所有分配都遵循相同的角色设置。 一个组的角色设置独立于另一个组的角色设置。 一个角色(成员)的角色设置独立于另一个角色(成员)的角色设置。

更新角色设置

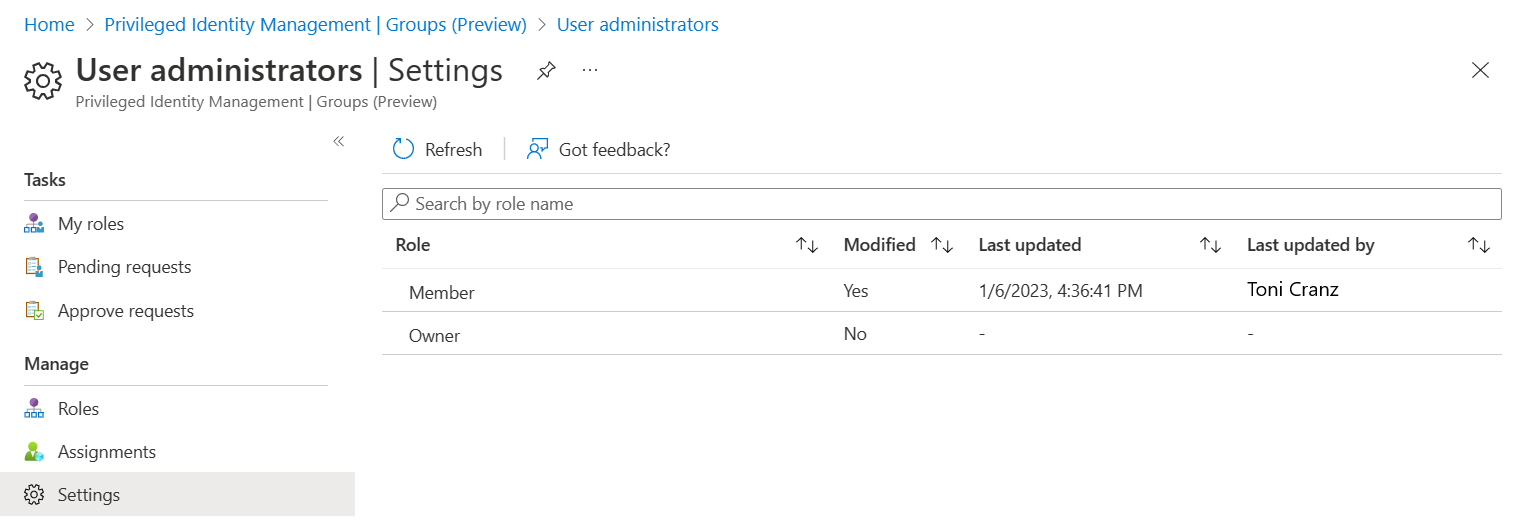

若要打开组角色的设置,请执行以下操作:

浏览到“标识治理”>“Privileged Identity Management”>“群组”。

选择要为其配置角色设置的组。

选择“设置”。

选择需要为其配置角色设置的角色。 选项为“成员”或“所有者”。

查看当前角色设置。

选择“编辑”以更新角色设置。

选择“更新”。

角色设置

本部分讨论角色设置选项。

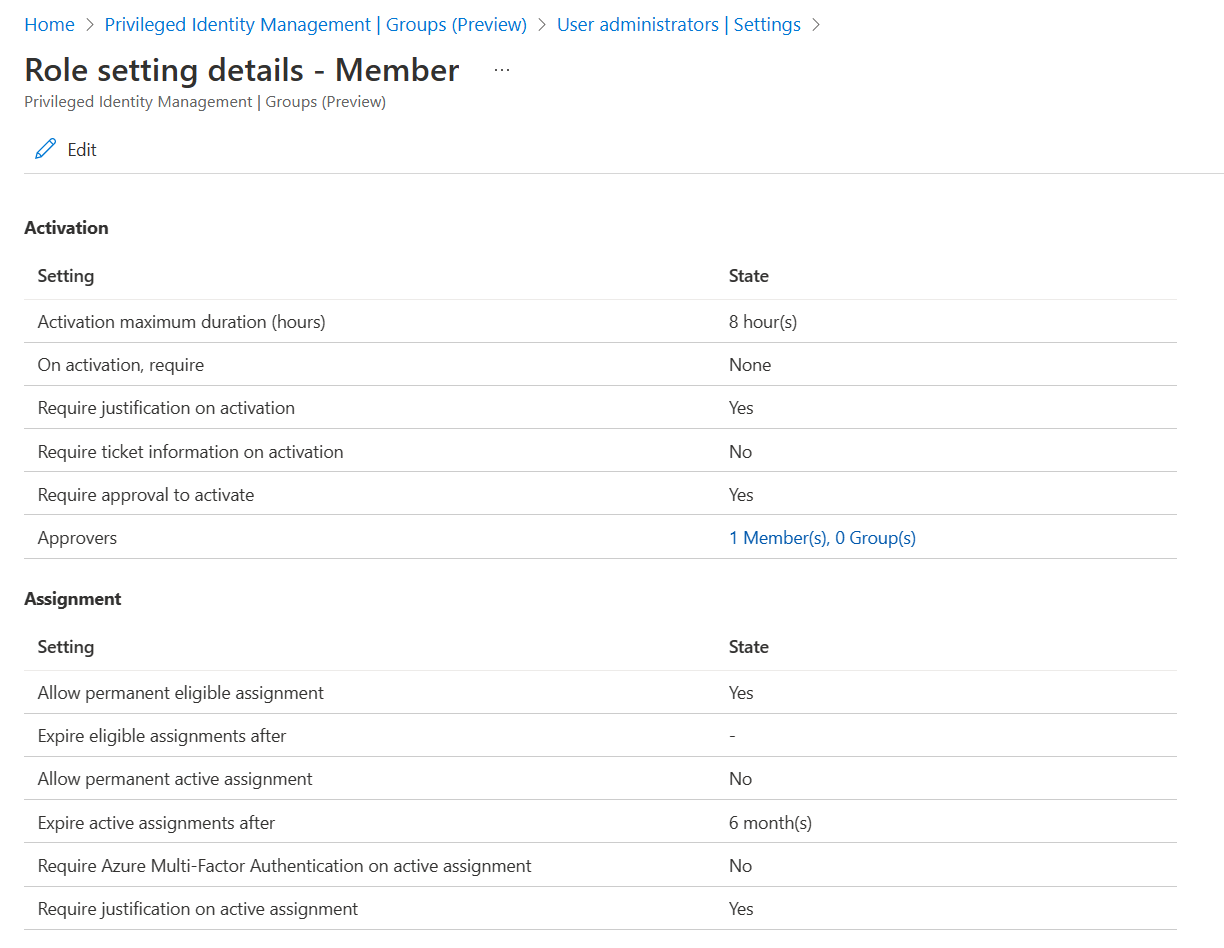

最长激活持续时间

使用“最长激活持续时间”滑块设置角色分配的激活请求在过期前保持活动状态的最大时间(以小时为单位)。 此值可以是 1 到 24 个小时。

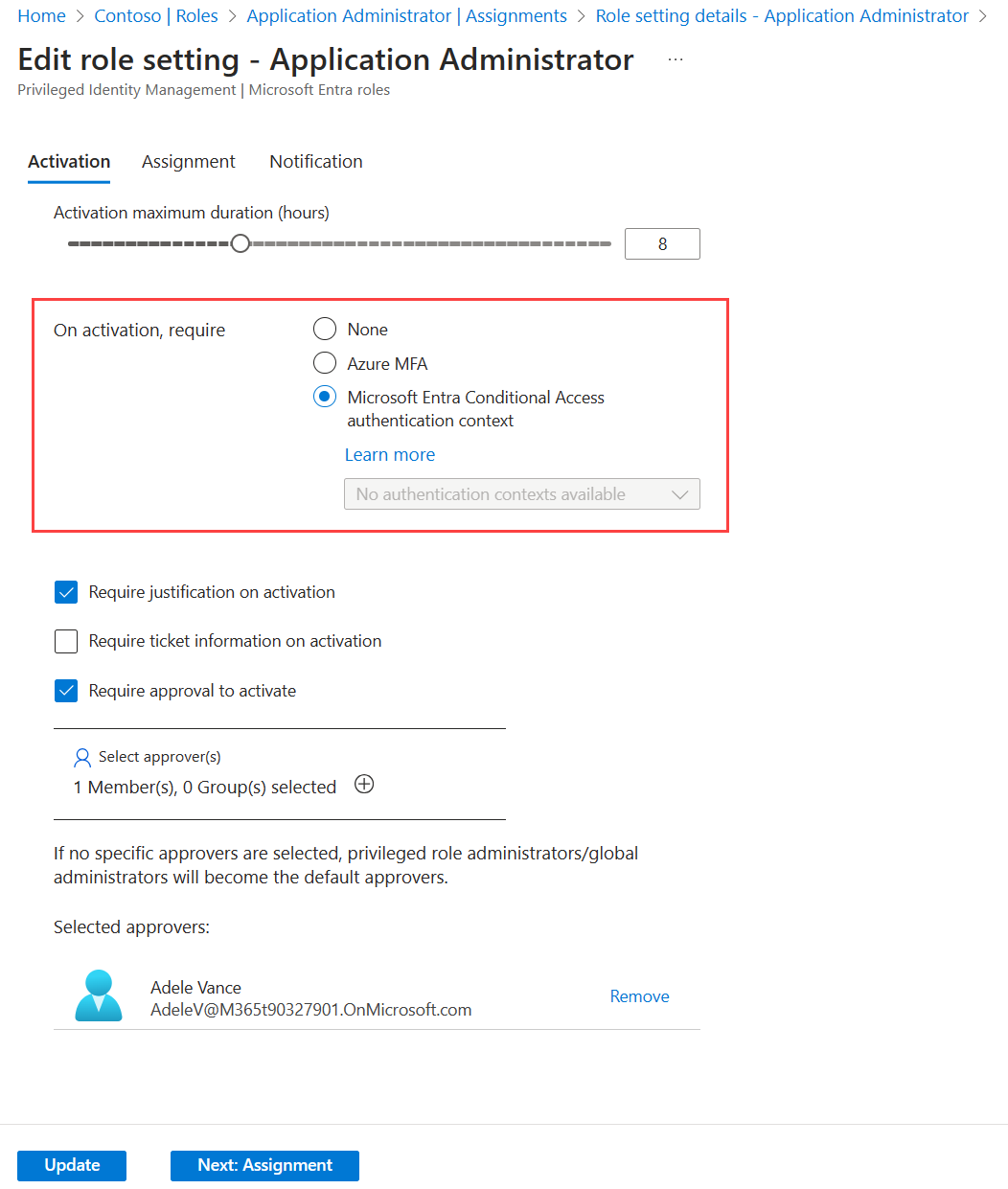

激活时,需要多重身份验证

可以要求符合角色条件的用户使用 Microsoft Entra ID 中的多重身份验证功能证明自己的身份,然后才允许其激活。 多重身份验证有助于保护对数据和应用程序的访问。 它使用第二种形式的身份验证提供另一层安全性。

如果用户之前已在此会话中使用强凭据进行了身份验证或提供了多重身份验证,则系统可能不会提示其进行多重身份验证。 如果目标是确保用户在激活期间必须提供身份验证,则可以使用“激活时,需要 Microsoft Entra 条件访问身份验证上下文”和“身份验证强度”。

用户在激活期间需要使用不同于登录计算机所使用的方法进行身份验证。 例如,如果用户使用 Windows Hello 企业版登录到计算机,则可以使用“激活时,需要 Microsoft Entra 条件访问身份验证上下文”和“身份验证强度”来要求用户在激活角色时使用 Microsoft Authenticator 进行无密码登录。

在此示例中,使用 Microsoft Authenticator 提供一次无密码登录后,用户可以在此会话中执行下一次激活,而无需其他身份验证。 使用 Microsoft Authenticator 进行无密码登录已经是其令牌的一部分。

建议为所有用户启用 Microsoft Entra ID 的多重身份验证功能。 有关详细信息,请参阅规划 Microsoft Entra 多重身份验证部署。

激活时,需要 Microsoft Entra 条件访问身份验证上下文

可以要求符合角色条件的用户满足条件访问策略要求。 例如,可以要求用户使用通过“身份验证强度”强制执行的特定身份验证方法,从支持 Intune 的设备提升角色,并遵守使用条款。

若要强制实施此要求,请创建条件访问身份验证上下文。

配置条件访问策略,对此身份验证上下文强制实施要求。

条件访问策略的范围应包括组成员身份/所有权的所有用户或符合条件的用户。 不要同时创建限定为身份验证上下文和组的条件访问策略。 在激活期间,用户还没有组成员身份,因此条件访问策略不适用。

在角色的 PIM 设置中配置身份验证上下文。

如果 PIM 设置配置了“激活时,需要 Microsoft Entra 条件访问身份验证上下文”,则条件访问策略将定义用户满足访问要求所需的条件。

这意味着,有权管理条件访问策略的安全主体(如条件访问管理员或安全管理员)可能会更改要求、删除要求或阻止符合条件的用户激活组成员身份/所有权。 可以管理条件访问策略的安全主体应被视为具有高度特权并相应地受到保护。

建议在 PIM 设置中配置身份验证上下文之前,为身份验证上下文创建并启用条件访问策略。 作为备份保护机制,如果租户中没有针对 PIM 设置中配置的身份验证上下文的条件访问策略,则在组成员身份/所有权激活期间,需要 Microsoft Entra ID 中的多重身份验证功能,因为将设定“激活时,需要多重身份验证”设置。

此备份保护机制旨在单独防止由于配置错误而在创建条件访问策略之前更新 PIM 设置的情况。 如果关闭条件访问策略、处于仅报告模式或将符合条件的用户排除在策略之外,则不会触发此备份保护机制。

“激活时,需要 Microsoft Entra 条件访问身份验证上下文”设置定义身份验证上下文,即用户在激活组成员身份/所有权时需要满足的要求。 激活组成员身份/所有权后,不会阻止用户使用其他浏览会话、设备、位置等来使用组成员身份/所有权。

例如,用户可以使用支持 Intune 的设备来激活组成员身份/所有权。 然后,在激活角色后,他们可能会从另一台不支持 Intune 的设备登录到同一用户帐户,并从中使用以前激活的组成员身份/所有权。

为了防止出现这种情况,可以限定条件访问策略的范围,以便直接对符合条件的用户强制实施某些要求。 例如,可以要求符合特定组成员身份/所有权条件的用户始终使用支持 Intune 的设备。

要详细了解条件访问身份验证上下文,请参阅条件访问:云应用、操作和身份验证上下文。

要求在激活时提供理由

你可以要求用户在激活符合条件的分配时输入业务理由。

激活时需要提供票证信息

你可以要求用户在激活符合条件的分配时输入支持票证。 此字段仅供参考。 不强制要求其与任何票证系统中的信息关联。

需要批准才能激活

可以要求经过审批才能激活符合条件的分配。 审批者不必是组成员或所有者。 如果使用此选项,则必须选择至少一名审批者。 建议至少选择两名审批者。 没有默认的审批者。

要了解有关审批的详细信息,请参阅审批组成员和所有者的 PIM 激活请求。

分配持续时间

配置角色的设置时,可以从用于每种分配类型(“合格”和“活动”)的两个分配持续时间选项中进行选择。 在 Privileged Identity Management 中将用户分配到角色时,这些选项将成为默认的最大持续时间。

可以选择其中一个符合条件的分配持续时间选项。

| 设置 | 说明 |

|---|---|

| 允许永久的合格分配 | 资源管理员可以分配永久的合格分配。 |

| 使合格分配在以下时间后过期 | 资源管理员可以要求所有合格分配都具有指定的开始和结束日期。 |

也可以选择其中一个活动分配持续时间选项。

| 设置 | 说明 |

|---|---|

| 允许永久的活动分配 | 资源管理员可以分配永久的活动分配。 |

| 使活动分配在以下时间后过期 | 资源管理员可以要求所有活动分配都具有指定的开始和结束日期。 |

资源管理员可续订具有特定结束日期的所有分配。 此外,用户也可启动自助服务请求来扩展或续订角色分配。

要求在活动分配时进行多重身份验证

可以要求管理员或组所有者在创建活动分配(而不是符合条件的分配)时提供多重身份验证。 Privileged Identity Management 无法在用户使用其角色分配时强制实施多重身份验证,因为从分配角色时起,用户就已经在角色中处于活动状态。

如果管理员或组所有者之前已在此会话中使用强凭据进行了身份验证或提供了多重身份验证,则系统可能不会提示其进行多重身份验证。

要求在活动分配时提供理由

可以要求用户在创建活动分配(而不是符合条件的分配)时输入业务理由。

在“角色设置”页上的“通知”选项卡上,Privileged Identity Management 允许对接收通知的人员及其收到的通知进行精细控制。 你有以下选择:

- 关闭电子邮件:可以通过取消选中“默认收件人”复选框并删除任何其他收件人来关闭特定电子邮件。

- 将电子邮件限制为指定的电子邮件地址:可以通过清除“默认收件人”复选框来关闭发送给默认收件人的电子邮件。 然后,可以添加其他电子邮件地址作为收件人。 如果要添加多个电子邮件地址,请使用分号 (;) 分隔它们。

- 向默认收件人和其他收件人发送电子邮件:可以向默认收件人和其他收件人发送电子邮件。 选中“默认收件人”复选框,并为其他收件人添加电子邮件地址。

- 仅限关键电子邮件:对于每种类型的电子邮件,可以选择该复选框以仅接收关键电子邮件。 仅当电子邮件需要立即采取措施时,Privileged Identity Management 才会继续向指定收件人发送电子邮件。 例如,不会触发要求用户延长其角色分配的电子邮件。 将触发要求管理员批准延期请求的电子邮件。

注意

Privileged Identity Management 中的一个事件可以生成发往多个收件人(被分派人、审批者或管理员)的电子邮件通知。 每个事件发送的最大通知数为 1000。 如果收件人数超过 1000,则只有前 1000 个收件人会收到电子邮件通知。 这不会阻止其他被分派人、管理员或审批者在 Microsoft Entra ID 和 Privileged Identity Management 中使用其权限。

使用 Microsoft Graph 管理角色设置

若要在 Microsoft Graph 中使用 PIM API 管理组的角色设置,请使用 unifiedRoleManagementPolicy 资源类型及其相关方法。

在 Microsoft Graph 中,角色设置称为规则。 它们通过容器策略分配给组。 你可以检索范围为组的所有策略。对于每个策略, 使用 $expand 查询参数检索相关的规则集合。 该请求的语法如下所示:

GET https://graph.microsoft.com/beta/policies/roleManagementPolicies?$filter=scopeId eq '{groupId}' and scopeType eq 'Group'&$expand=rules

若要详细了解如何在 Microsoft Graph 中通过 PIM API 管理角色设置,请参阅角色设置和 PIM。 有关如何更新规则的示例,请参阅使用 Microsoft Graph 更新 PIM 中的规则。