如何为全局安全访问配置快速访问

通过全局安全访问,你可以定义专用资源的特定 IP 地址或完全限定的域名 (FQDN),以将其包含在 Microsoft Entra 专用访问的流量中。 然后,组织的员工便可以访问你指定的应用和网站。 本文介绍了如何为 Microsoft Entra 专用访问配置快速访问。

先决条件

若要配置快速访问,必须具备:

- Microsoft Entra ID 中的全局安全访问管理员和应用程序管理员角色。

- 产品需要经过许可。 有关详细信息,请参阅什么是全球安全访问的许可部分。 如果需要,可以购买许可证或获取试用许可证。

若要管理快速访问所需的 Microsoft Entra 专用网络连接器组,必须具备:

- Microsoft Entra ID 中的应用程序管理员角色

- Microsoft Entra ID P1 或 P2 许可证

已知的限制

此功能具有一个或多个已知限制。 有关此功能的已知问题和限制的更多详细信息,请参阅全球安全访问的已知限制。

大致步骤

配置“快速访问”设置是利用 Microsoft Entra 专用访问的主要部分。 首次配置快速访问时,专用访问会创建新的企业应用程序。 这一新应用的属性会自动配置为使用专用访问。

若要配置快速访问,需有具有一个连接器组,其中至少包含一个活动的 Microsoft Entra 应用程序代理连接器。 该连接器组负责处理到此新应用程序的流量。 配置快速访问和专用网络连接器组后,需要授予对应用的访问权限。

概括而言,整个过程如下:

创建专用网络连接器组

若要配置快速访问,必须具有一个连接器组,其中至少包含一个活动的专用网络连接器。

如果尚未设置连接器组,请参阅为快速访问配置连接器。

注意

如果以前安装了连接器,请重新安装以获取最新版本。 升级时,请卸载现有连接器并删除任何相关文件夹。

专用访问所需的连接器最低版本为 1.5.3417.0。

配置快速访问

在“快速访问”页面上,为相应快速访问应用提供一个名称,选择连接器组,然后添加应用程序段(其中包括 FQDN 和 IP 地址)。 你可以同时完成所有三个步骤,也可以在初始设置完成后再添加应用程序段。

名称和连接器组

- 使用合适的角色登录到 Microsoft Entra 管理中心。

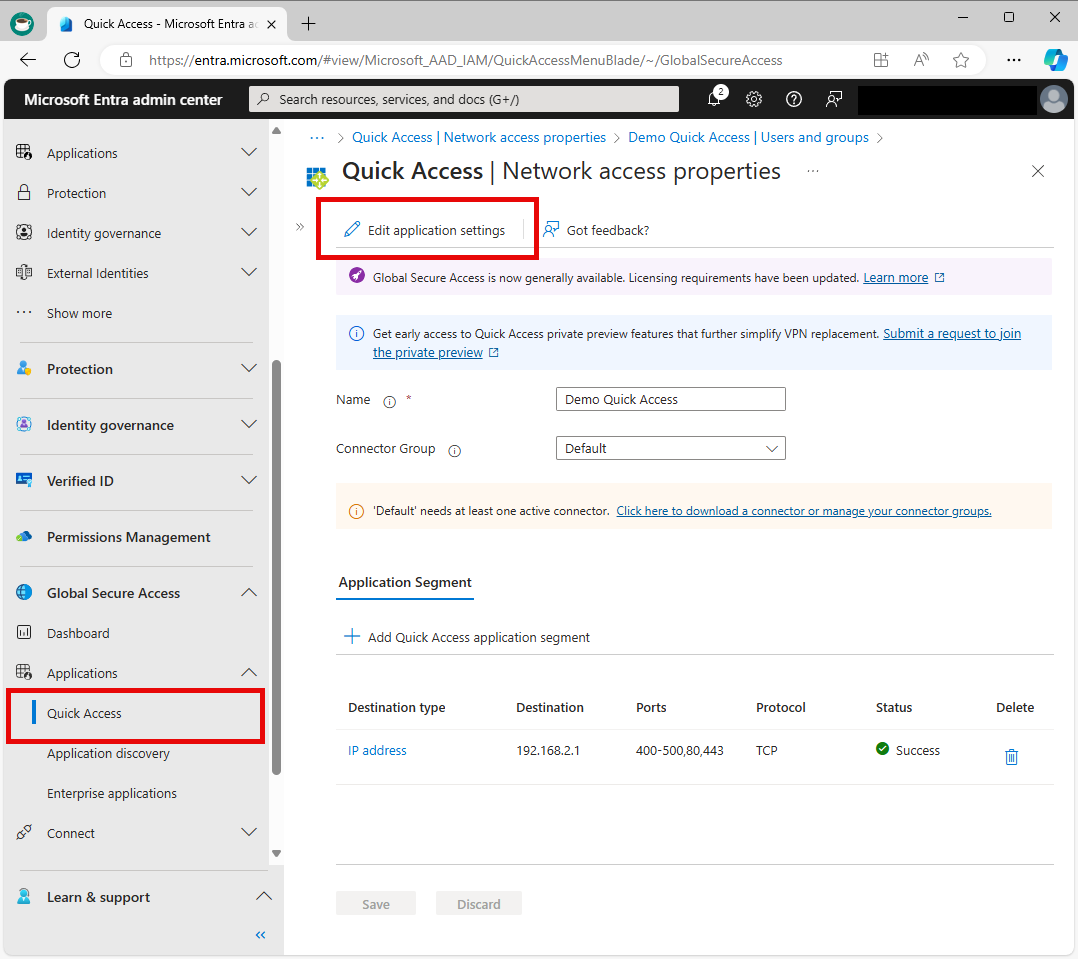

- 浏览到“全球安全访问”“应用程序”>“快速访问”。>

- 输入名称。 建议使用“快速访问”这一名称。

- 从下拉菜单中选择一个连接器组。

- 选择“保存”,在没有 FQDN、IP 地址和专用 DNS 后缀的情况下创建“快速访问”应用。

添加快速访问应用程序段

添加快速访问应用程序段时,请定义要包括的 FQDN 和 IP 地址。 创建或更新快速访问应用时,可以添加这些资源。

可以添加完全限定的域名 (FQDN)、IP 地址和 IP 地址范围。 在每个应用程序段中,可以添加多个端口和端口范围。

浏览到“全球安全访问”“应用程序”>“快速访问”。>

选择“添加快速访问应用程序段”。

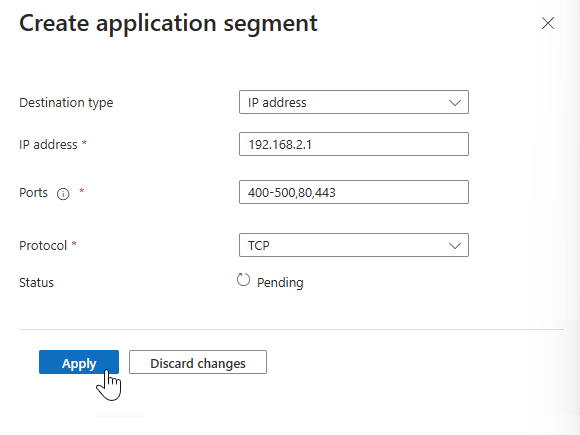

在打开的“创建应用程序段”面板中,选择一个“目标类型”。

输入所选目标类型的相应详细信息。 根据所选内容,后续字段会相应地更改。

- IP 地址:

- Internet 协议版本 4 (IPv4) 地址,例如 192.168.2.1,用于标识网络上的设备。

- 提供要包含的端口。

- “完全限定的域名”(包括通配符 FQDN):

- 用于指定计算机或主机在域名系统 (DNS) 中的确切位置的域名。

- 提供要包括的端口。

- 通配符 FQDN 必须按照

*.contoso.com格式指定。

- “IP 地址范围(CIDR)”:

- 无类别域际路由选择 (CIDR) 表示一系列 IP 地址。 IP 地址后跟一个后缀,指示子网掩码中的网络位数。

- 例如,192.168.2.0/24 表示 IP 地址的前 24 位代表网络地址,其余 8 位代表主机地址。

- 提供起始地址、网络掩码和端口。

- “IP 地址范围(IP 到 IP)”:

- 从起始 IP(例如 192.168.2.1)到结束 IP(例如 192.168.2.10)的 IP 地址范围。

- 提供 IP 地址起始、结束和端口。

- IP 地址:

输入端口和协议,然后选择“应用”。

- 用逗号分隔多个端口。

- 使用连字符指定端口范围。

- 应用更改时,将移除值之间的空格。

- 例如

400-500, 80, 443。

下表提供了最常用端口及其关联的网络协议:

端口 协议 22 安全外壳 (SSH) 80 超文本传输协议 (HTTP) 443 安全超文本传输协议 (HTTPS) 445 服务器消息块 (SMB) 文件共享 3389 远程桌面协议 (RDP) 在您完成时选择保存。

注意

最多可以向快速访问应用添加 500 个应用程序段。

请勿将快速访问应用与任何专用访问应用之间的 FQDN、IP 地址和 IP 范围重叠。

添加专用 DNS 后缀

Microsoft Entra 专用访问的专用 DNS 支持使你可以查询自己的内部 DNS 服务器,以解析内部域名的 IP 地址。 让我们看一个示例。 假设你有一个内部 IP 范围:从 10.8.0.0 到 10.8.255.255。 在快速访问应用程序定义中配置此范围。 你希望用户在 Web 浏览器中键入 10.8.0.5 时能够访问在 IP https://benefits 上响应的 Web 应用程序。 但你不想为该应用程序配置 FQDN。 使用专用 DNS,你可以配置相应的 DNS 后缀,以便全局安全访问客户端知道如何正确路由请求。

此外,可以通过使用专用 DNS 配置域控制器的 Kerberos 身份验证,为 Kerberos 资源提供单一登录 (SSO) 体验。 了解有关创建 SSO 体验的更多信息,请参阅使用 Kerberos 通过 Microsoft Entra 专用访问实现对资源的单一登录 (SSO)。

添加用于专用 DNS 的 DNS 后缀。

- 选择“专用 DNS”选项卡。

- 选中复选框以启用专用 DNS。

- 选择“添加 DNS 后缀”。

- 输入 DNS 后缀,然后选择“添加”。

分配用户和组

配置快速访问时,系统将代表你创建新的企业应用。 你需要通过向应用分配用户和/或组来授予对创建的快速访问应用的访问权限。

可以通过“快速访问”查看属性,也可以导航到“企业应用程序”并搜索相应的快速访问应用。

提示

若要在“企业应用程序”页面上查找应用,请清除所有筛选器,以免筛选掉你要查找的应用。

从“快速访问”中选择“编辑应用程序设置”。

从边侧菜单中选择“用户和组”。

根据需要添加用户和组。

- 有关详细信息,请参阅向应用程序分配用户和组。

注意

必须将用户直接分配到应用或已分配给应用的组。 不支持嵌套组。

关联条件访问策略

条件访问策略可以应用于快速访问应用。 通过应用条件访问策略,可提供更多用于管理对应用程序、站点和服务的访问权限的选项。

如何为专用访问应用创建条件访问策略中详细介绍了创建条件访问策略的方法。

启用 Microsoft Entra 专用访问

配置快速访问应用、添加专用资源并将用户分配到应用后,可以从全局安全访问的“流量转发”区域启用专用访问配置文件。 你也可以在配置快速访问之前启用该配置文件,但如果未配置相应应用和配置文件,则没有要转发的流量。 要了解如何启用专用访问流量转发配置文件,请参阅如何管理专用访问流量转发配置文件。