将条件访问策略应用于专用访问应用

将条件访问策略应用于 Microsoft Entra 专用访问应用,是强制实施内部专用资源的安全策略的有效方法。 通过全局安全访问(预览版),可将条件访问策略应用于快速访问和专用访问应用。

本文介绍了如何将条件访问策略应用于快速访问和专用访问应用。

先决条件

- 与全球安全访问功能交互的管理员必须具有以下一个或多个角色分配,具体取决于他们正在执行的任务。

- 全球安全访问管理员角色,管理全球安全访问功能。

- 条件访问管理员,创建条件访问策略并与之交互。

- 你必须已配置快速访问或专用访问。

- 产品需要经过许可。 有关详细信息,请参阅什么是全球安全访问的许可部分。 如果需要,可以购买许可证或获取试用许可证。

已知限制

- 目前,只能通过全局安全访问客户端连接来获取专用访问流量。

条件访问和全局安全访问

可通过全局安全访问,为快速访问和专用访问应用创建条件访问策略。 从全局安全访问启动进程,会自动将所选应用添加为策略的目标资源。 只需配置策略设置即可。

至少以条件访问管理员身份登录到 Microsoft Entra 管理中心。

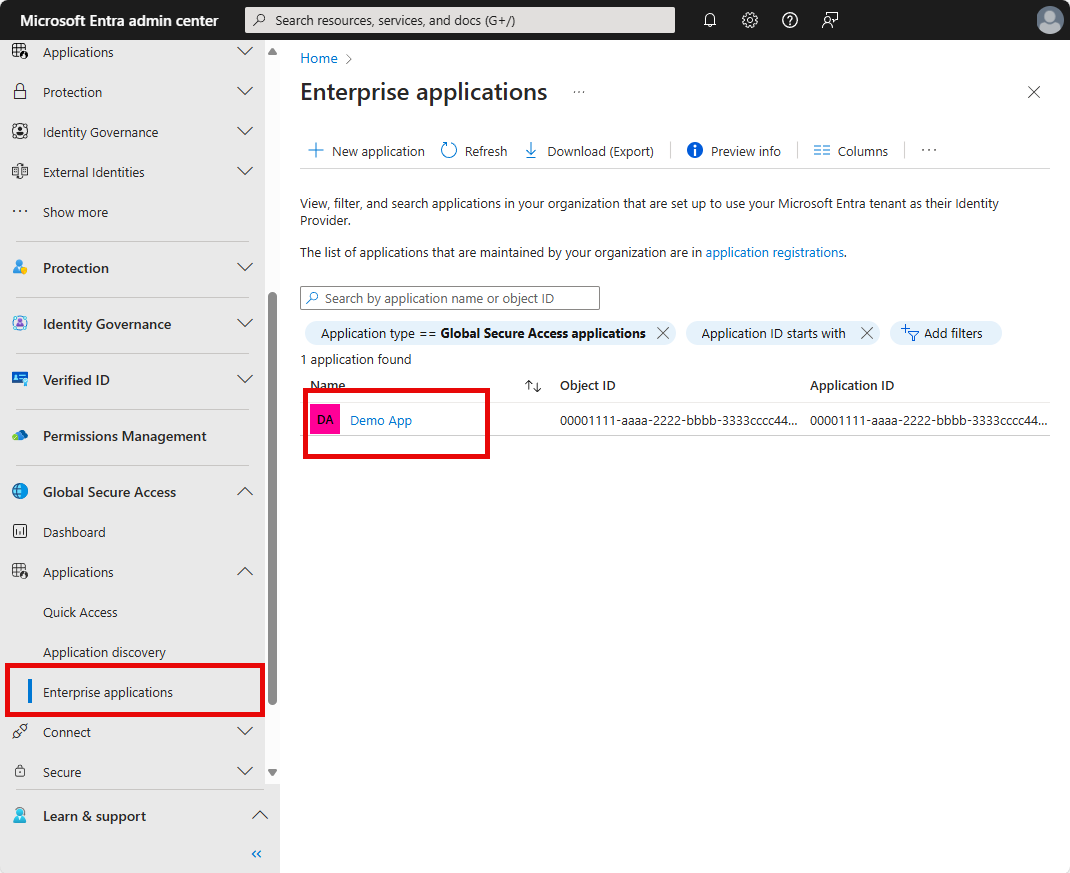

浏览到“全球安全访问”>“应用程序”>“企业应用程序”。

从列表中选择应用。

在侧菜单中选择“条件访问”。 所有的现有条件访问策略将显示在列表中。

选择“新策略”。 所选应用显示在“目标资源”详细信息中。

根据需要配置条件和访问控制,并且分配用户和组。

还可以根据自定义属性,将条件访问策略应用于一组应用。 若要了解详细信息,请转到在条件访问策略中筛选应用。

分配和访问控制实例

调整以下策略详细信息,为快速访问应用程序创建条件访问策略,需要多重身份验证、设备合规性、Microsoft Entra 混合加入设备。 用户分配要确保将组织的紧急访问或破窗帐户从策略中排除。

- 在“分配”下,选择“用户”:

- 在“包括”下,选择“所有用户”。

- 在“排除”下,选择“用户和组”,并选择组织的紧急访问或不受限帐户。

- 在“访问控制”>“授予”下:

- 选择“需要多重身份验证”、“需要标记为合规的设备”和“需要已加入 Microsoft Entra 混合域的设备”

- 确认设置,然后将“启用策略”设置为“仅限报告”。

管理员在确认使用仅报告模式的策略设置后,可将“启用策略”切换开关从“仅报告”移至“开”。

排除用户

条件访问策略是功能强大的工具,建议从策略中排除以下帐户:

- 紧急访问或不受限帐户,用于防止因策略错误配置导致的锁定。 在极少数情况下,所有管理员都被锁定,这时可以使用紧急访问管理帐户登录,以采取措施来恢复访问。

- 有关详细信息,请参阅文章在 Microsoft Entra ID 中管理紧急访问帐户。

- 服务帐户和服务主体,例如 Microsoft Entra Connect 同步帐户。 服务帐户是不与任何特定用户关联的非交互式帐户。 它们通常由后端服务使用,以便可以对应用程序进行编程访问,不过也会用于登录系统以进行管理。 范围限定为用户的条件访问策略将不会阻止由服务主体进行的调用。 对工作负载标识使用条件访问来定义面向服务主体的策略。

- 如果组织在脚本或代码中使用这些帐户,请考虑将其替换为托管标识。