Microsoft Defender 威胁智能 中的Microsoft Security Copilot

Microsoft Security Copilot是一个基于云的 AI 平台,可提供自然语言辅助体验。 它可以帮助支持不同方案中的安全专业人员,例如事件响应、威胁搜寻和情报收集。 有关它可以执行的操作的详细信息,请阅读什么是Microsoft Security Copilot?。

Security Copilot客户的每个经过身份验证的 Copilot 用户都可以访问 Microsoft Defender 威胁智能 (Defender TI) 。 若要确保你有权访问 Copilot,请参阅Security Copilot购买和许可信息。

有权访问Security Copilot后,可以在Security Copilot门户或Microsoft Defender门户中访问本文中讨论的主要功能。

在开始之前了解

如果你不熟悉Security Copilot,应该通过阅读以下文章来熟悉它:

- 什么是 Microsoft 安全 Copilot?

- Microsoft Security Copilot体验

- Microsoft Security Copilot入门

- 了解Microsoft Security Copilot中的身份验证

- Microsoft Security Copilot中的提示

defender TI 中的Security Copilot集成

Security Copilot提供有关威胁参与者的信息、入侵指标 (IOC) 、工具和漏洞,以及 Defender TI 的上下文威胁情报。 可以使用提示和提示本来调查事件、使用威胁情报信息扩充搜寻流,或者获取有关组织或全球威胁形势的更多知识。

提示要清晰和具体。 如果在提示中包含特定的威胁行动者名称或 IOC,可能会得到更好的结果。 如果在提示中添加威胁情报,也可能会有所帮助,例如:

- 显示 Aqua Blizzard 的威胁情报数据。

- 汇总“malicious.com”的威胁情报数据。

在引用事件时要具体(例如,“事件 ID 15324”)。

尝试使用不同提示和变体,以查看最适合你的用例的提示和变体。 聊天 AI 模型各不相同,因此根据收到的结果循环访问和优化提示。

Copilot 保存提示会话。 若要查看以前的会话,请从“开始Security Copilot”菜单中转到“我的会话”。

注意

有关 Copilot 的演练(包括固定和共享功能),请阅读导航Microsoft Security Copilot。

关键功能

Security Copilot可让安全团队立即了解威胁情报信息、确定其优先级并采取措施。

可以询问威胁行动者、攻击活动或你想要详细了解的任何其他威胁情报,Copilot 会根据威胁分析报告、Intel 配置文件和文章以及其他 Defender TI 内容生成响应。

还可以选择 Defender 门户中提供的任何内置提示来执行以下操作:

详细了解如何在 Defender 中使用 Copilot 获取威胁情报

在 Defender TI 中启用Security Copilot集成

转到 Microsoft 安全 Copilot,然后使用登录信息登录。

确保已打开Microsoft威胁情报插件。 在提示栏中,选择“源”图标

。

。

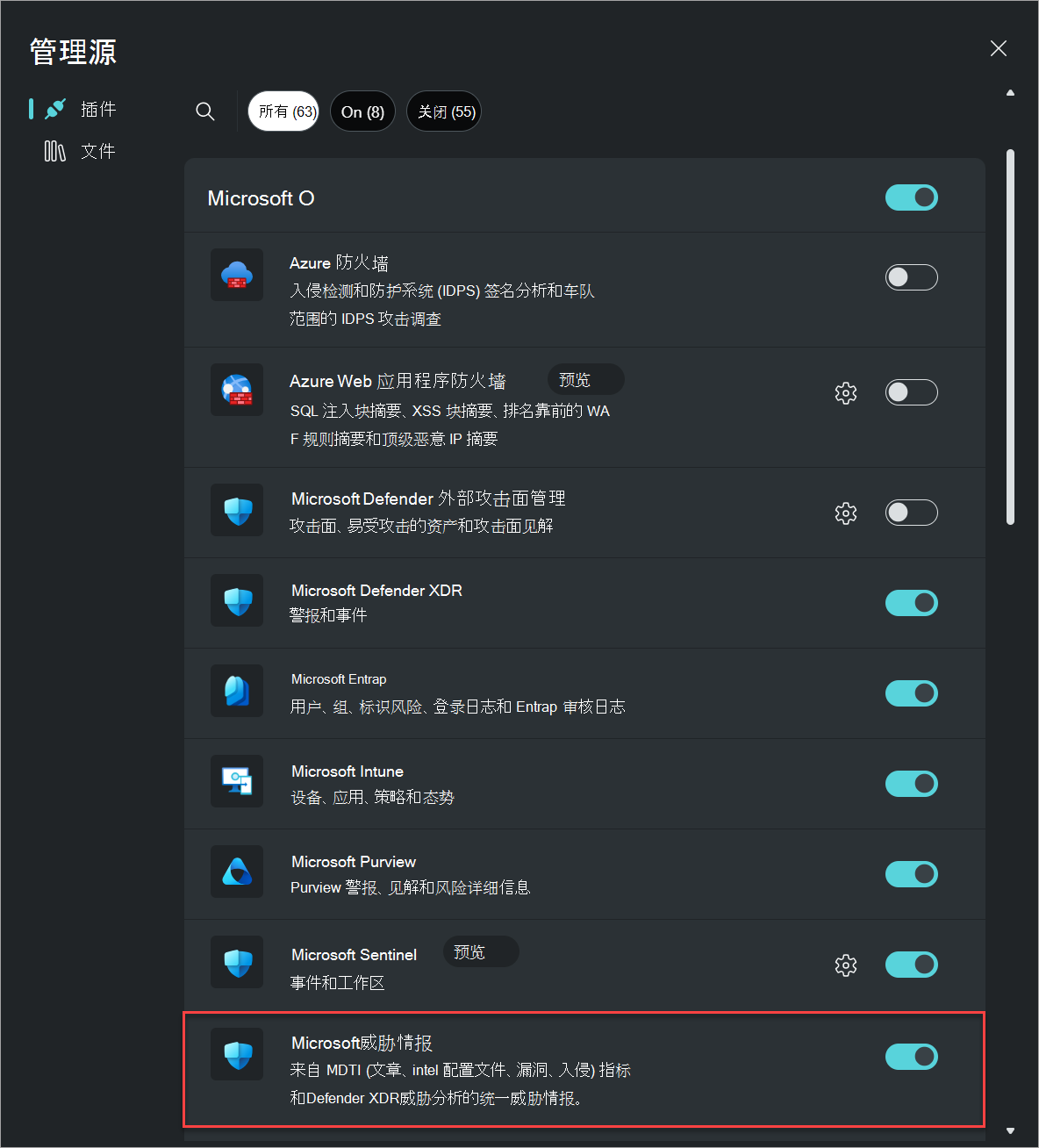

在出现的“ 管理源” 弹出窗口中,在 “插件”下,确认“ Microsoft威胁情报 ”开关已打开,然后关闭窗口。

注意

某些角色可以打开或关闭Microsoft威胁情报等插件的开关。 有关详细信息,请阅读在 Microsoft Security Copilot 中管理插件。

在提示栏中输入提示。

内置系统功能

Security Copilot具有内置的系统功能,可以从打开的不同插件获取数据。

要查看 Defender TI 的内置系统功能列表,请执行以下步骤:

在提示栏中,选择“提示”图标

。

。

选择“查看所有系统功能”。 “ Microsoft威胁情报 ”部分列出了可以使用的 Defender TI 的所有可用功能。

Copilot 还具有以下提示本,其中也提供来自 Defender TI 的信息:

- 检查外部威胁文章的影响 - 分析未在 Defender TI) 文章中发布的外部或第三方 (,以提取相关 IOC、汇总情报并生成搜寻查询,以便评估文章中报告的威胁对组织的潜在影响。

- 威胁参与者配置文件 - 生成对已知威胁参与者进行分析的报告,包括针对其常见工具和策略进行防御的建议。

- 基于 MDTI 文章的威胁情报 360 报告 – 分析 Defender TI 文章 以提取相关 IOC、汇总情报并生成搜寻查询,以便评估本文中报告的威胁对组织的潜在影响。

- 漏洞影响评估 - 生成一份报告,汇总已知漏洞的情报,包括解决该漏洞的步骤。

若要查看这些提示本,请在提示栏中选择“提示”图标,然后选择“查看所有提示本”。

示例 Defender TI 提示

可以使用许多提示从 Defender TI 获取信息。 本部分列出了一些想法和示例。

有关威胁情报趋势的一般信息

从威胁文章和威胁行动者那里获取威胁情报。

示例提示:

- 汇总最近的威胁情报。

- 向我显示最新的威胁文章。

- 获取过去六个月内与勒索软件相关的威胁文章。

威胁行动者映射和基础结构

获取威胁行动者及与之关联的战术、技术和程序 (TTP)、资助国家/地区、行业和 IOC 的相关信息。

示例提示:

- 告诉我有关 Silk Typhoon 的详细信息。

- 共享与 Silk Typhoon 相关的 IOC。

- 共享与 Silk Typhoon 相关的 TTP。

- 共享与俄罗斯相关的威胁行动者。

按 CVE 提供的漏洞数据

获取有关常见漏洞和暴露的上下文信息和威胁情报 (CVE) ,这些信息派生自 Defender TI 文章、威胁分析报告以及来自Microsoft Defender 漏洞管理和Microsoft Defender 外部攻击面管理的数据。

示例提示:

- 共享易受 CVE-2021-44228 漏洞影响的技术。

- 汇总 CVE-2021-44228 漏洞。

- 显示最新的 CVE。

- 显示与 CVE-2021-44228 关联的威胁行动者。

- 显示与 CVE-2021-44228 关联的威胁文章。

与威胁情报相关的指标数据

获取有关指示器 (的详细信息,例如,根据 Defender TI 中提供的众多 数据集) IP 地址、域和文件哈希,包括信誉分数、WHOIS 信息、域名系统 (DNS) 、主机对和证书。

示例提示:

- 有关域名<>,可以告诉我什么?

- 显示与域名>相关的<指标。

- 显示域名>的所有解决方法<。

- 显示与域名>相关的<主机对。

- 向我显示主机 主机名<> 的信誉。

- 显示 IP 地址 IP 地址<>的所有解决方法。

- 在 IP 地址>中<显示打开的服务。

提供反馈

你对 Security Copilot 中 Defender TI 集成的反馈有助于开发。 若要提供反馈,请在 Copilot 中选择“ 此响应如何?” 在每个已完成的提示符的底部,选择以下任一选项:

- 看起来正确 - 如果你评估认为结果准确,请选择此按钮。

- 需要改进 - 如果你评估认为结果中的任何详细信息不正确或不完整,请选择此按钮。

- 不适当 - 如果结果包含可疑、不明确或可能有害的信息,请选择此按钮。

对于每个反馈按钮,可以在显示的下一个对话框中提供详细信息。 当结果需要改进时,只要有可能,就请写几句话,解释可以采取哪些措施来改善结果。 如果输入了特定于 Defender TI 的提示,并且结果不相关,请包含该信息。

安全 Copilot 中的隐私和数据安全

与 Security Copilot 交互以获取 Defender TI 数据时,Copilot 会从 Defender TI 拉取该数据。 系统会处理提示、检索到的数据以及提示结果中显示的输出,并将其存储在 Copilot 服务中。 在 Microsoft Security Copilot 中详细了解隐私和数据安全