使用 Microsoft Purview Email标记策略,以便澳大利亚政府符合 PSPF

本文为澳大利亚政府组织提供有关使用 Microsoft Purview 标记电子邮件的指导。 其目的是证明Microsoft Purview 可与 Microsoft Exchange 集成,根据 PSPF 保护性安全策略框架 (PSPF) 应用保护性标记,包括 PSPF 政策 8 附件 F:澳大利亚政府Email保护性标记Standard。 本指南旨在帮助澳大利亚政府组织保护信息并提高其信息安全成熟度。

保护性安全策略框架 (PSPF) 策略 8 要求 4 规定,必须使用适当的保护标记明确标识信息(包括电子邮件):

| 要求 | 详情 |

|---|---|

| PSPF 策略 8 要求 4:标记信息 (v2018.6) | 除非出于操作原因不切实际,否则发起方必须清楚地识别敏感和安全机密信息(包括电子邮件),通过使用基于文本的保护标记来标记敏感和安全机密信息 (相关的元数据) 。 |

保护性标记可以通过多种方式应用,例如通过标签内容标记,在 敏感度标签内容标记中讨论。 但是,收件人可以在回复电子邮件中修改基于文本的保护性标记。 PSPF 政策 8 附件 F:澳大利亚政府Email保护性标记Standard提供有关电子邮件标记的额外指导。 附件 F 包括可应用于电子邮件主题或 x 标头形式的电子邮件元数据的标记语法。

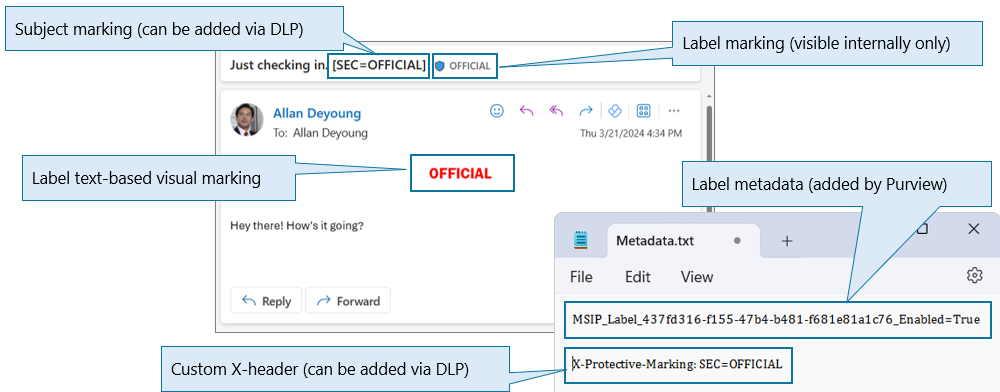

下图演示了本文中提供和讨论的各种标记方法:

X-保护标记 x 标头

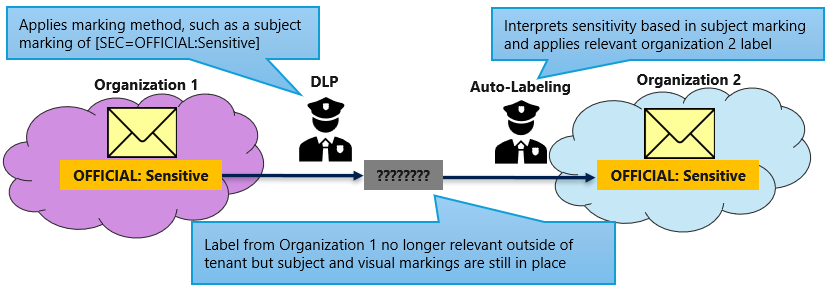

默认情况下,敏感度标签(在一个环境中配置,并且配置了一组针对该标签的控件来保护相关信息)不会自动应用于外部环境。 发送到外部组织的项应用了元数据和视觉标记。 然后由接收组织来确保包含的信息受到充分保护。

为了确保接收组织正确处理信息,请务必使用指示器标记项目,以帮助解释其安全分类。 解释后,该项将进入第二个组织安全控制的范围。 使用Microsoft Purview 数据丢失防护 (DLP) 和基于服务的自动标记实现组织之间的分类转换。 DLP 标记电子邮件,标记基于服务的自动标记 (或等效服务) 在接收端解释:

Email x 标头提供了一种标记方法,该方法不太关注用户可见性,而更多的是确保系统可以解释应用于电子邮件的标记。 从电子邮件平台的角度来看,x 标头是有关项目分类的最可靠的信息来源,因为它们不能轻易被用户操作。

为了确保基于电子邮件的信息在政府组织之间移动时得到适当的控制和保护,使用了 PSPF x-protected-Marking x-header。 对于进入政府环境的所有电子邮件,此 x 标头由电子邮件平台读取和解释,并用于应用与包含信息的敏感度相对应的控制措施。

重要

一致使用 x 标头是此过程成功的关键,因为接收组织使用 x 标头来解释标记并应用相关控制。

为确保 x 标头在组织之间保持一致,PSPF 策略 8 附件 F:澳大利亚政府Email保护标记Standard定义了以下 x 标头配置:

| 要求 | 详情 |

|---|---|

| PSPF 政策 8 附件 F X 保护标记语法 |

X-Protective-Marking:VER=[version], NS=gov.au, SEC=[SecurityClassification], CAVEAT=[CaveatType]:[CaveatValue], EXPIRES=[genDate]\|[event], DOWNTO=[SecurityClassification], ACCESS=[InformationManagementMarker], NOTE=[comment], ORIGIN=[authorEmail] |

通常配置的组件包括:

-

VER,其中列出了系统配置为 (当前 v2018.6) 的标准版本。 -

NS,这是标记与使用本指南的国家政府组织相关的域,配置不同。 例如, Victorian Protection Data Security Framework (VPDSF) 指出此处使用了 vic.gov.au 域。) 。 -

SEC与标记或分类 (UNOFFICIAL、官方、官方敏感或受保护) 保持一致。 -

CAVEAT如果对内容应用了 CABINET 等注意事项,则填充 。 -

ACCESS如果信息管理标记 (IMM) 应用于内容,则填充 。

源标头

组织内部和出站内容

PSPF 政策 8 附件 F 指出 ORIGIN ,字段: “捕获作者的电子邮件地址,以便最初对电子邮件进行分类的人员始终是已知的。这不一定与从字段RFC5322中的相同。

重要

常见错误是通过邮件流规则配置 ORIGIN 字段,该规则将发件人的地址标记到传出电子邮件的源字段。 此配置会导致每次发生答复或转发活动时字段发生更改。 此配置不符合 PSPF 要求, ORIGIN 因为字段在设置后不应更改。

外部和入站内容

字段的最重要元素 ORIGIN 是 原始实体。 PSPF 政策 8 将来源定义为 “最初生成信息或从澳大利亚政府外部接收信息的实体”。 为了捕获字段中的发起实体信息 ORIGIN ,可以使用通用电子邮件地址。 例如,info@entity.gov.au。 此电子邮件地址在组织生成的所有电子邮件的源字段中加盖,允许满足要求的意图。

如果需要有关电子邮件详细信息的详细信息(例如原始发件人、收件人或转发电子邮件的人员),则可以使用Exchange Online中的邮件跟踪和电子数据展示内容搜索等服务来显示此类信息。

在标头字段中使用冒号

RFC 5322:Internet 消息格式和 RFC 822:ARPA Internet 文本消息格式标准的Standard指出,冒号特殊字符将用作 x 标头字段名称和字段正文之间的分隔符。

Microsoft 365 服务中的 Microsoft Purview 接口遵循 RFC 标准并允许冒号 : ,并按预期为澳大利亚客户进行处理。

x 标头剥离的风险

当澳大利亚政府组织使用非企业电子邮件平台和客户端时,其他组织的系统可能会从答复电子邮件中删除 x 标头。 企业电子邮件平台(如Exchange Online)和客户端(如 Outlook)确保在用户回复电子邮件时,维护重要的电子邮件元数据(包括 x 标头)。 其他客户端(包括匿名电子邮件平台和本机移动设备电子邮件客户端)可能会删除他们不理解的任何电子邮件元数据。 这会影响电子邮件安全和用户体验,除非在设计中考虑到这一点。

从典型的澳大利亚政府组织发送到非Microsoft 365 用户的电子邮件将包含 x 保护标记标头和其他Microsoft特定标签元数据 (,例如) 应用的msip_labels标头。 此元数据可用于确保对话中的每个电子邮件继承应用于上一封邮件的标签。 当非Microsoft 365 用户答复标记的电子邮件时,其答复可以仅剥离回必要的电子邮件元数据。 这样做的结果是,当组织的电子邮件平台收到答复电子邮件时,不会标记该电子邮件。 然后,用户需要在其回复中选择并应用新标签,并手动与原始项目的标记保持一致。 此方法会产生解密风险。

尽管 x 标头是标记电子邮件的理想方法,因为收件人无法轻松修改电子邮件,但Microsoft建议在澳大利亚政府的自动标记策略中配置和使用多种标记方法:

- X-保护标记 x-header (主要方法)

- 基于主题的标记 (辅助方法 1)

- 标签视觉标记由 SCT 解释 (辅助方法 2)

应用多种标记和自动标记方法时,在应用于项目的项中检测到的最高敏感度标签和/或向用户推荐。 这可以减少由于收件人操作或标头剥离而导致内容被错误标记的可能性。

澳大利亚 政府的基于客户端的自动标记建议和针对澳大利亚政府的基于服务的自动标记建议 中进一步讨论了帮助缓解与标头剥离相关的风险的 自动标记方法。

通过 DLP 策略应用 X 保护标记标头

DLP 策略可用于将 x 保护标记标头应用于电子邮件。

可以从 Microsoft Purview 合规门户 内创建新的 DLP 策略。 此类策略应从自定义策略模板创建,并且应仅应用于 Exchange 服务。 仅选择此服务可让所有特定于交换的条件可见。 如果选择了其他服务,列表将仅显示所有选定服务共有的条件。

该策略应包含已发布给用户的每个敏感度标签的规则。

重要

建议使用包含应用 x 标头和主题标记的多个规则的单个 DLP 策略,而不是多个 DLP 策略。 应用 x 标头和主题标记的示例 DLP 策略中包含了针对所有必需标签实现这些操作的策略。

应根据每个规则的用途来命名。 例如, 应用 UNOFFICIAL x-Header 的规则名称。 对于容纳标记组合的规则,标签名称可能超过 DLP 规则名称允许的长度。 因此,需要截断。 在 用于应用 x 标头和主题标记的示例 DLP 策略 中,已缩短了警告或 IMM 来说明这一点。

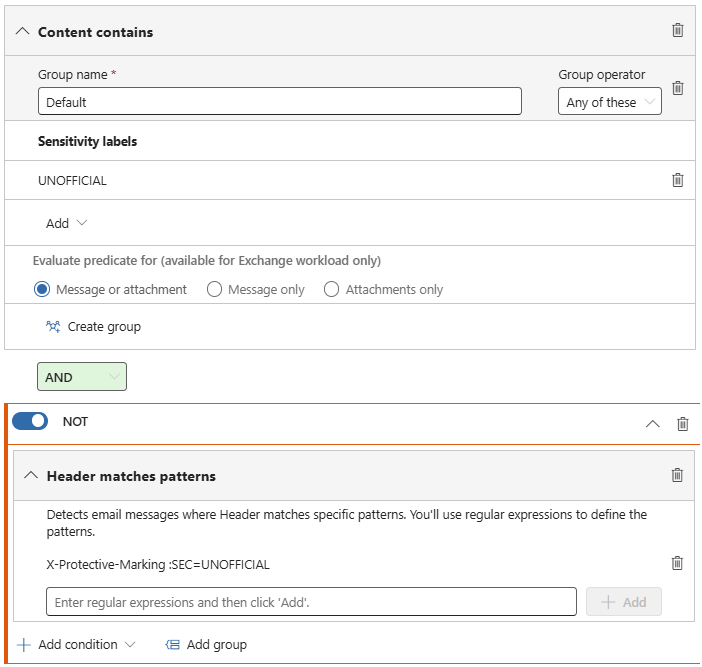

规则应具有包含敏感度标签的内容>条件,然后选择与规则相关的标签。

应选择用于评估邮件或附件谓词的选项,因为这有助于确保应用于电子邮件的 x 标头考虑到更高的敏感度附件,从而扩展 标签继承中讨论的功能。

管理员应注意 x-protection-标记 x 标头可能包含其他数据,例如 或 DOWNTO的值EXPIRES。 由于这些信息的使用有限,许多组织不太可能存在此信息,但如果数据存在,则应对其进行维护。 为此,请使用 NOT 操作数创建条件组。 这可确保如果某个项上已存在标头,则不会覆盖该标头:

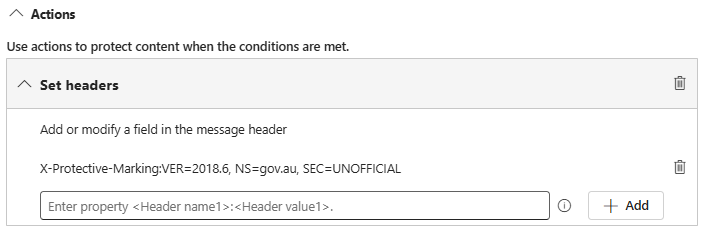

规则操作配置为 设置标头。 然后,标头值应与所应用标签的 x 保护标记值对齐。

提示

如果从格式化文件(如Word文档)复制 x 标头值,则某些特殊字符可能已被替换为等效字符。 可能由于格式设置而被替换的字符示例包括倒排逗号或连字符。 Microsoft Purview 接口可确保通过表单验证配置 hygine。 这可能会导致表单不接受某些粘贴的文本值。 如果遇到问题,请使用键盘重新键入特殊字符,而不是根据粘贴的值。

测试 X-保护标记标头

本文中概述的 DLP 策略应在测试环境中进行测试,以确保正确性并与 PSPF 框架保持一致。 可以通过大多数电子邮件客户端查看Email x 标头。 在 Outlook 中,根据客户端版本,可以通过打开电子邮件并选择 “文件>属性” 或打开邮件并选择“ 查看>”邮件属性来查看标头。

Microsoft消息标头分析器用于查看位于 的 https://mha.azurewebsites.net/标头信息。

PSPF 策略 8 附件 F 提供了示例,你可以将这些示例与你自己的配置进行比较。

基于主题的标记

电子邮件标记的替代方法依赖于电子邮件主题字段,可以修改这些字段以在电子邮件主题的末尾添加标记。 例如,“测试电子邮件主题 [SEC=PROTECTED]”。

如 PSPF 策略 8 附件 F 中所述,基于主题的标记可以在电子邮件生成或传输过程中轻松操作。 但是,为了缓解 x 标头剥离的风险,基于主题的标记有助于电子邮件平台或客户端删除电子邮件元数据的情况。 因此,基于主题的标记应用作 x 标头的辅助方法。

| 要求 | 详情 |

|---|---|

| PSPF 策略 8 - 通过元数据应用保护性标记 | 对于电子邮件,首选方法是根据附件 G 中的Email保护标记Standard,实体将保护性标记应用于 Internet 邮件头扩展。这有助于电子邮件网关和服务器进行构造和分析,并允许基于保护标记进行信息处理。 如果无法扩展 Internet 邮件头,则会在电子邮件的主题字段中放置保护性标记。 |

注意

尽管基于主题的标记技术不如基于 x 标头的方法,但它仍然是将标记应用于电子邮件的完全有效的方法。

应用基于主题的电子邮件标记

与 x 标头一样,基于主题的标记通过 DLP 策略应用。 策略应从 自定义策略模板 创建,并且仅适用于 Exchange 服务。

确保策略包含每个敏感度标签的规则。 适当的规则名称示例是 应用 UNOFFICIAL 主题标记。 与基于 x 标头的规则一样,使用标记组合时,规则名称可能会超过允许的值。 因此, 示例 DLP 策略中用于应用 x 标头和主题标记 的示例对警告或 IMM 名称应用截断。

这些规则需要 内容条件, 然后包含规则的相关敏感度标签。 无需对应用主题标记的规则应用例外。

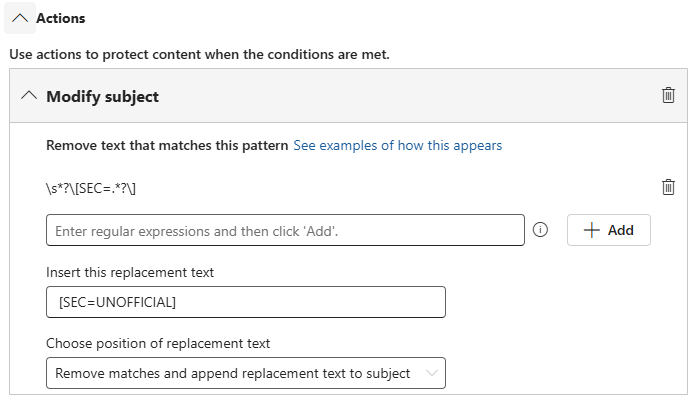

规则操作应配置为 修改主题。

修改 主题 操作应配置正则表达式 (正则表达式) \s*?\[SEC=.*?\]。 此正则表达式检查并删除以 [SEC=开头的方括号中的数据中的值。 它还在标记前删除空格字符。

使用此基于正则表达式的方法重新应用主题标记可确保不会 (重复标记,例如[SEC=UNOFFICIAL] [SEC=UNOFFICIAL]) 。 DLP 策略可以通过删除主题标记并将其替换为事实来源(在本例中为电子邮件标签)的值来执行此操作。

在 “插入此替换文本 ”字段中,输入用作基于主题的标记的文本。 最好在通过替换文本应用的标记前面加上空格字符 (例如,“[SEC=UNOFFICIAL]” ) ,因为它可确保在电子邮件主题结束之后和标记之前存在空格。 确保正则表达式包括检测空间 (\s*?修改主题 模式中的) ,使体验保持一致。 如果没有正则表达式,空格很容易在标记之前堆叠。

应设置替换文本的位置以 删除匹配项,并将替换文本追加到主题。

重要

建议使用包含应用 x 标头和主题标记的多个规则的单个 DLP 策略,而不是多个 DLP 策略。 应用 x 标头和主题标记的示例 DLP 策略中包含了针对所有必需标签实现这些操作的策略。

应用 x 标头和主题标记的示例 DLP 策略

以下 DLP 策略旨在对电子邮件应用 x-保护标记 x 标头和主题标记。

策略名称: 添加 PSPF x 标头和主题标记

适用的服务: 交换

| Rule | 条件 | 操作 |

|---|---|---|

UNOFFICIAL append subject |

内容包含敏感度标签:UNOFFICIAL | 修改主题,删除匹配的文本: \s*?\[SEC=.*?\] 插入以下替换文本:

[SEC=UNOFFICIAL]

位置:删除匹配项并追加 |

UNOFFICIAL add x-header |

内容包含敏感度标签:UNOFFICIAL | 设置标头:X-Protective-Marking:VER=2018.6, NS=gov.au, SEC=UNOFFICIAL 标头与模式匹配时除外: X-Protective-Marking:SEC=UNOFFICIAL |

OFFICIAL append subject |

内容包含敏感度标签:官方 | 修改主题,删除匹配的文本: \s*?\[SEC=.*?\] 插入以下替换文本:

[SEC=OFFICIAL]

位置:删除匹配项并追加 |

OFFICIAL add x-header |

内容包含敏感度标签:官方 | 设置标头:X-Protective-Marking:VER=2018.6, NS=gov.au, SEC=OFFICIAL 标头与模式匹配时除外: X-Protective-Marking:SEC=OFFICIAL |

OFFICIAL Sensitive append subject |

内容包含敏感度标签:官方敏感 | 修改主题,删除匹配的文本: \s*?\[SEC=.*?\] 插入以下替换文本:

[SEC=OFFICIAL:Sensitive]

位置:删除匹配项并追加 |

OFFICIAL Sensitive add x-header |

内容包含敏感度标签:官方敏感 | 设置标头:X-Protective-Marking:VER=2018.6, NS=gov.au, SEC=OFFICIAL:Sensitive 标头与模式匹配时除外: X-Protective-Marking:SEC=OFFICIAL[-: ]Sensitive |

OFFICIAL Sensitive PP append subject |

内容包含敏感度标签:官方敏感个人隐私 | 修改主题,删除匹配的文本: \s*?\[SEC=.*?\] 插入以下替换文本:

[SEC=OFFICIAL:Sensitive, ACCESS=Personal-Privacy]

位置:删除匹配项并追加 |

OFFICIAL Sensitive PP add x-header |

内容包含敏感度标签:官方敏感个人隐私 | 设置标头:X-Protective-Marking:VER=2018.6, NS=gov.au, SEC=OFFICIAL:Sensitive, ACCESS=Personal-Privacy 标头与模式匹配时除外: X-Protective-Marking:SEC=OFFICIAL[-: ]Sensitive, ACCESS=Personal-Privacy |

OFFICIAL Sensitive LP append subject |

内容包含敏感度标签:官方敏感法律特权 | 修改主题,删除匹配的文本: \s*?\[SEC=.*?\] 插入以下替换文本:

[SEC=OFFICIAL:Sensitive, ACCESS=Legal-Privilege]

位置:删除匹配项并追加 |

OFFICIAL Sensitive LP add x-header |

内容包含敏感度标签:官方敏感法律特权 | 设置标头:X-Protective-Marking:VER=2018.6, NS=gov.au, SEC=OFFICIAL:Sensitive, ACCESS=Legal-Privilege 标头与模式匹配时除外: X-Protective-Marking:SEC=OFFICIAL[-: ]Sensitive, ACCESS=Legal-Privilege |

OFFICIAL Sensitive LS append subject |

内容包含敏感度标签:官方敏感立法保密 | 修改主题,删除匹配的文本: \s*?\[SEC=.*?\] 插入以下替换文本:

[SEC=OFFICIAL:Sensitive, ACCESS=Legislative-Secrecy]

位置:删除匹配项并追加 |

OFFICIAL Sensitive LS adds x-header |

内容包含敏感度标签:官方敏感立法保密 | 设置标头:X-Protective-Marking:VER=2018.6, NS=gov.au, SEC=OFFICIAL:Sensitive, ACCESS=Legislative-Secrecy 标头与模式匹配时除外: X-Protective-Marking: SEC=OFFICIAL[-: ]Sensitive, ACCESS=Legislative-Secrecy |

OFFICIAL Sensitive NC append subject |

内容包含敏感度标签:官方敏感国家内阁 | 修改主题,删除匹配的文本: \s*?\[SEC=.*?\] 插入以下替换文本:

[SEC=OFFICIAL:Sensitive, CAVEAT=SH:NATIONAL-CABINET]

位置:删除匹配项并追加 |

OFFICIAL Sensitive NC add x-header |

内容包含敏感度标签:官方敏感国家内阁 | 设置标头:X-Protective-Marking:VER=2018.6, NS=gov.au, SEC=OFFICIAL:Sensitive, CAVEAT=SH:NATIONAL-CABINET 标头与模式匹配时除外: X-Protective-Marking:SEC=OFFICIAL[-: ]Sensitive, CAVEAT=SH[-: ]NATIONAL-CABINET |

PROTECTED append subject |

内容包含敏感度标签:PROTECTED | 修改主题,删除匹配的文本: \s*?\[SEC=.*?\] 插入以下替换文本:

[SEC=PROTECTED]

位置:删除匹配项并追加 |

PROTECTED add x-header |

内容包含敏感度标签:PROTECTED | 设置标头:X-Protective-Marking:VER=2018.6, NS=gov.au, SEC=PROTECTED 标头与模式匹配时除外: X-Protective-Marking:SEC=PROTECTED |

PROTECTED PP append subject |

内容包含敏感度标签:受保护的个人隐私 | 修改主题,删除匹配的文本: \s*?\[SEC=.*?\] 插入以下替换文本:

[SEC=PROTECTED, ACCESS=Personal-Privacy]

位置:删除匹配项并追加 |

PROTECTED PP add x-header |

内容包含敏感度标签:受保护的个人隐私 | 设置标头:X-Protective-Marking:VER=2018.6, NS=gov.au, SEC=PROTECTED, ACCESS=Personal-Privacy 标头与模式匹配时除外: X-Protective-Marking:SEC=PROTECTED, ACCESS=Personal-Privacy |

PROTECTED LP append subject |

内容包含敏感度标签:受保护的法律特权 | 修改主题,删除匹配的文本: \s*?\[SEC=.*?\] 插入以下替换文本:

[SEC=PROTECTED, ACCESS=Legal-Privilege]

位置:删除匹配项并追加 |

PROTECTED LP add x-header |

内容包含敏感度标签:受保护的法律特权 | 设置标头:X-Protective-Marking:VER=2018.6, NS=gov.au, SEC=PROTECTED, ACCESS=Legal-Privilege 标头与模式匹配时除外: X-Protective-Marking:SEC=PROTECTED, ACCESS=Legal-Privilege |

PROTECTED LS append subject |

内容包含敏感度标签:受保护的立法保密性 | 修改主题,删除匹配的文本: \s*?\[SEC=.*?\] 插入以下替换文本:

[SEC=PROTECTED, ACCESS=Legislative-Secrecy]

位置:删除匹配项并追加 |

PROTECTED LS add x-header |

内容包含敏感度标签:受保护的立法保密性 | 设置标头:X-Protective-Marking:VER=2018.6, NS=gov.au, SEC=PROTECTED, ACCESS=Legislative-Secrecy 标头与模式匹配时除外: X-保护标记: SEC=PROTECTED, ACCESS=Legislative-Secrecy |

PROTECTED CABINET append subject |

内容包含敏感度标签:受保护的 CABINET | 修改主题,删除匹配的文本: \s*?\[SEC=.*?\] 插入以下替换文本:

[SEC=PROTECTED, CAVEAT=SH:CABINET]

位置:删除匹配项并追加 |

PROTECTED CABINET add x-header |

内容包含敏感度标签:受保护的 CABINET | 设置标头:X-Protective-Marking:VER=2018.6, NS=gov.au, SEC=PROTECTED, CAVEAT=SH:CABINET 标头与模式匹配时除外: X-Protective-Marking:SEC=PROTECTED, CAVEAT=SH[-: ]CABINET |

PROTECTED NC append subject |

内容包含敏感度标签:受保护的国家内阁 | 修改主题,删除匹配的文本: \s*?\[SEC=.*?\] 插入以下替换文本:

[SEC=PROTECTED, CAVEAT=SH:NATIONAL-CABINET]

位置:删除匹配项并追加 |

PROTECTED NC add x-header |

内容包含敏感度标签:受保护的国家内阁 | 设置标头:X-Protective-Marking:VER=2018.6, NS=gov.au, SEC=PROTECTED, CAVEAT=SH:NATIONAL-CABINET标头与模式匹配时除外: X-Protective-Marking:SEC=PROTECTED, CAVEAT=SH[-: ]NATIONAL-CABINET |

注意

前面的 DLP 规则在 RegEx 中使用 [-: ] ,允许匹配连字符、冒号或空格。 这是为了适应组织正在向你发送信息,但由于合规性成熟度较低或配置过时,无法对 x 标头应用冒号字符。