Principrekommendationer för att skydda Teams chattar, grupper och filer

I den här artikeln beskrivs hur du implementerar de rekommenderade nollförtroendeprinciperna för identitets- och enhetsåtkomst för att skydda Microsoft Teams chattar, grupper och innehåll (till exempel filer och kalendrar). Den här vägledningen bygger på vanliga principer för identitets- och enhetsåtkomst, med ytterligare information som är Teams-specifik. Eftersom Teams integreras med våra andra produkter kan du även se Policyrekommendationer för att skydda SharePoint-webbplatser och -filer och Policyrekommendationer för att skydda e-post.

Dessa rekommendationer baseras på tre olika nivåer av säkerhet och skydd som kan tillämpas baserat på dina behovs kornighet: startpunkt, enterpriseoch specialiserad säkerhet. Du tillämpar dessa principer baserat på kornigheten för dina behov. För mer information, se introduktionen till rekommenderade säkerhetsprinciper och konfigurationer.

Specifika rekommendationer för Teams ingår i den här artikeln för att täcka autentiseringsscenarier, inklusive användare utanför organisationen. Följ den här vägledningen för en fullständig säkerhetsupplevelse.

Komma igång med Teams före andra beroende tjänster

Du behöver inte aktivera beroende tjänster för att komma igång med Microsoft Teams. Dessa tjänster kommer alla "bara att fungera". Du måste dock vara beredd på att hantera följande tjänstrelaterade element:

- Exchange Online-postlådor

- Microsoft 365-grupper

- OneDrive

- SharePoint-gruppwebbplatser

- Strömma videor och Planner-planer (om dessa tjänster är aktiverade)

Uppdatera vanliga principer för att inkludera Teams

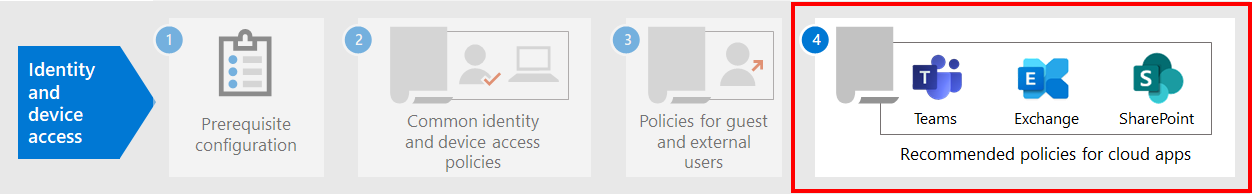

För att skydda chattar, grupper och innehåll i Teams illustrerar följande diagram vilka principer som ska uppdateras från vanliga principer för identitets- och enhetsåtkomst. I varje princip som kräver en uppdatering måste du inkludera Teams och de beroende tjänsterna i tilldelningen av molnappar.

De beroende tjänster som du behöver inkludera beskrivs i följande lista:

- Microsoft Teams

- SharePoint och OneDrive

- Exchange Online (postlådor)

- Microsoft Stream (mötesinspelningar)

- Microsoft Planner (Planner-uppgifter och plandata)

Granska de principer som anges i följande tabell och gör de rekommenderade tilläggen för Microsoft Teams eller bekräfta att de här inställningarna redan ingår. Varje princip länkar till de associerade konfigurationsinstruktionerna i Vanliga principer för identitets- och enhetsåtkomst.

| Skyddsnivå | Politik | Mer information för Teams-implementering |

|---|---|---|

| Startpunkt | Kräv multifaktorautentisering (MFA) när inloggningsrisken är medelhög eller hög | Se till att Teams och beroende tjänster ingår i listan över appar. Teams har regler för gäståtkomst och extern åtkomst som beskrivs senare i den här artikeln. |

| Blockera klienter som inte stöder modern autentisering | Inkludera Teams och tillhörande tjänster när du tilldelar molnappar. | |

| Användare med hög risk måste ändra lösenord | Tvinga Teams-användare att ändra sitt lösenord när de loggar in om högriskaktivitet identifieras för deras konto. Se till att Teams och beroende tjänster ingår i listan över appar. | |

| Tillämpa APP-dataskyddsprinciper | Se till att Teams och beroende tjänster ingår i listan över appar. Uppdatera principen för varje plattform (iOS/iPadOS, Android och Windows). | |

| Enterprise | Kräv MFA när inloggningsrisken är låg, medelhögeller hög | Teams har regler för gäståtkomst och extern åtkomst som beskrivs senare i den här artikeln. Inkludera Microsoft Teams och beroende tjänster i den här policyn. |

| Definiera principer för enhetsefterlevnad | Inkludera Teams och beroende tjänster i den här policyn. | |

| Kräv kompatibla datorer och mobila enheter | Inkludera Teams och beroende tjänster i den här policyn. | |

| Specialiserad säkerhet | Kräv alltid MFA | Inkludera Teams och beroende tjänster i den här principen. |

Arkitektur för Teams-beroende tjänster

Som referens illustrerar följande diagram de tjänster som Teams förlitar sig på. Mer information finns i Microsoft Teams och relaterade produktivitetstjänster i Microsoft 365 för IT-arkitekter.

Gäståtkomst och extern åtkomst för Teams

Microsoft Teams definierar följande åtkomsttyper för användare utanför organisationen:

Gäståtkomst: Använder ett Microsoft Entra B2B-konto för varje användare som kan läggas till som medlem i ett team. Gäståtkomst ger åtkomst till Teams resurser och interaktion med interna användare i gruppkonversationer, chattar och möten.

Mer information om gäståtkomst och hur du implementerar den finns i Gäståtkomst i Microsoft Teams.

extern åtkomst: Användare utanför organisationen som inte har Microsoft Entra B2B-konton. Extern åtkomst kan omfatta inbjudningar och deltagande i samtal, chattar och möten, men inkluderar inte gruppmedlemskap eller åtkomst till teamets resurser. Extern åtkomst är ett sätt för Teams-användare i en extern domän att hitta, ringa, chatta med och konfigurera möten i Teams med användare i din organisation.

Teams-administratörer kan använda anpassade principer för att konfigurera extern åtkomst för organisationen, grupper av användare eller enskilda användare. Mer information finns i IT-administratörer – Hantera externa möten och chatta med personer och organisationer som använder Microsoft-identiteter.

Externa åtkomstanvändare har mindre åtkomst och funktioner än gäståtkomstanvändare. Till exempel kan externa åtkomstanvändare chatta med dina interna användare med Teams men inte komma åt teamkanaler, filer eller andra resurser.

Principer för villkorsstyrd åtkomst gäller endast för gäståtkomstanvändare i Teams eftersom det finns motsvarande Microsoft Entra B2B-konton. Extern åtkomst använder inte Microsoft Entra B2B-konton och kan därför inte använda principer för villkorsstyrd åtkomst.

Rekommenderade principer för att tillåta åtkomst med ett Microsoft Entra B2B-konto finns i Principer för att tillåta gäst- och extern B2B-kontoåtkomst.

Teams-principer

Förutom de tidigare beskrivna vanliga principerna finns det Teams-specifika principer som du behöver konfigurera för att hantera specifika funktioner i Teams.

Team- och kanalprinciper

Principer är tillgängliga för att styra vad användare kan och inte kan göra i team och kanaler i Teams. Även om globala team är tillgängliga är det mer troligt att du skapar mindre och mer specifika team och kanaler för att uppfylla dina affärsbehov.

Vi rekommenderar att du ändrar den globala standardprincipen eller skapar anpassade principer enligt beskrivningen i: Hantera kanalprinciper i Microsoft Teams.

Meddelandeprinciper

Du kan också hantera meddelandefunktioner (kallas även chatt) med hjälp av standardprincipen eller anpassade principer. Den här metoden hjälper användarna att kommunicera på ett sätt som passar din organisation. Mer information finns i Hantera meddelandeprinciper i Teams.

Mötesprinciper

Möten gör det möjligt för små och stora grupper av personer att formellt träffas och dela relevant innehåll. Det är viktigt att du ställer in rätt organisationsprinciper för möten. Mer information finns i Möten.

Appbehörighetsprinciper

Du kan också använda appar i Teams, till exempel i kanaler eller i personliga chattar. Principer som definierar vilka appar som kan användas och var appar kan användas är viktiga för en innehållsrik miljö som också är säker.

Mer information om appbehörighetsprinciper finns i Använda appbehörighetsprinciper för att styra användaråtkomst till appar.

Nästa steg

Konfigurera principer för villkorlig åtkomst för: