IP-brandväggen i Power Platform-miljöer

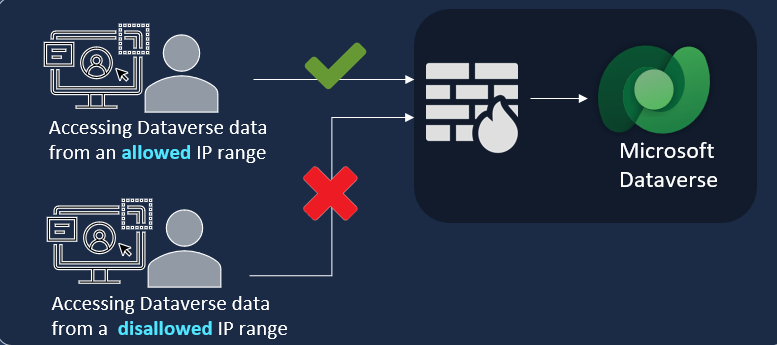

IP-brandväggen skyddar organisationsdata genom att begränsa användaråtkomsten till Microsoft Dataverse endast från tillåtna IP-platser. IP-brandväggen förser varje begäran med IP-adressen i realtid. Anta till exempel att IP-brandväggen är aktiverad i produktionsmiljön för Dataverse och att tillåtna IP-adresser finns i de intervaller som är associerade med din kontorsplatser och inte någon extern IP-plats som ett kafé. Om en användare försöker komma åt organisationsresurser från ett kafé nekar Dataverse åtkomst i realtid.

Viktiga fördelar

Att aktivera IP-brandväggen i dina Power Platform-miljöer erbjuder flera viktiga fördelar.

- Hantera hot som dataexfiltrering: En illvillig användare som försöker hämta data från Dataverse med ett klientverktyg som Excel eller Power BI från en otillåten IP-plats för blockeras från att göra det i realtid.

- Förhindra token repetitionsattacker: Om en användare försöker använda en åtkomsttoken för att komma åt Dataverse utanför tillåtna IP-intervaller nekar Dataverse försöken i realtid.

IP-brandväggsskydd fungerar både i interaktiva och icke-interaktiva scenarier.

Hur fungerar IP-brandvägg?

När en begäran görs till Dataverse, IP-adressen för begäran utvärderas i realtid mot de IP-intervall som konfigurerats för Power Platform-miljön. Om IP-adressen finns i de tillåtna intervallerna tillåts förfrågan. Om IP-adressen ligger utanför de IP-intervall som konfigurerats för miljön nekas förfrågan via IP-brandväggen med ett felmeddelande: Den begäran du försöker göra avvisas eftersom åtkomst till IP-adressen blockeras. Kontakta administratören om du vill ha mer information.

Förutsättningar

- IP-brandvägg är en funktion i hanterade miljöer.

- Du måste ha Power Platform administratörsroll för att aktivera eller inaktivera IP-brandväggen.

Aktivera IP-brandväggen

Det går att aktivera IP-brandväggen i en Power Platform-miljö antingen genom Power Platform administrationscenter eller Dataverse OData API.

Aktivera IP-brandväggen med Power Platform administrationscenter

Logga in Power Platform administratörscenter som administratör.

Välj Miljöer och sedan en miljö.

Välj Inställningar>Produkt>Sekretess + säkerhet.

Under IP-adressinställningar, ange Aktivera IP-adressbaserad brandväggsregel till På.

Under Lista över tillåtna IPv4/IPv6-intervall anger du de tillåtna IP-intervallen i CIDR-format (Classless Interdomain Routing) enligt RFC 4632. Om du har flera IP-intervall ska du separera dem med ett kommatecken. Fältet godkänner upp till 4 000 alfanumeriska tecken och tillåter maximalt 200 IP-intervaller. IPv6-adresser tillåts både i hexadecimalt och komprimerat format.

Välj andra inställningar efter behov:

Tjänsttaggar som ska tillåtas av IP-brandväggen: Välj tjänsttaggar som kan kringgå begränsningar för IP-brandväggen i listan.

Tillåt åtkomst för Microsoft betrodda tjänster: Den här inställningen aktiverar betrodda tjänster från Microsoft som övervakning och ge support etc. för att kringgå IP-brandväggens begränsningar för att komma åt Power Platform-miljö med Dataverse. Aktiverat som standard.

Tillåt åtkomst för alla programanvändare: Med den här inställningen tillåts alla programanvändare tredjeparts och förstaparts åtkomst till Dataverse-API:er. Aktiverat som standard. Om du rensar det här värdet blockeras endast användare av tredjepartsprogram.

Aktivera IP-brandväggen i granskningsläge: Den här inställningen aktiverar IP-brandväggen men tillåter förfrågningar oavsett deras IP-adress. Aktiverat som standard.

Omvända IP-adresser för proxy: Om din organisation har konfigurerat omvända proxyservrar anger du IP-adresserna avgränsade med kommatecken. Inställningen för omvänd proxy gäller både IP-baserad cookie-bindning och IP-brandväggen. Kontakta nätverksadministratören för att få IP-adresserna för omvänd proxy.

Obs

Omvänd proxy måste konfigureras för att skicka användarklientens IP-adresser i det vidarebefordrade huvudet.

Välj Spara.

Aktivera IP-brandväggen med Dataverse OData API

Du kan använda Dataverse OData API för att hämta och ändra värden i Power Platform-miljöer. Detaljerad information finns i Fråga data med webb-API och Uppdatera och ta bort tabellrader med hjälp av webb-API (Microsoft Dataverse).

Du har flexibilitet att välja verktygen du föredrar. Använd följande dokumentation för att hämta och ändra värden genom OData API för Dataverse:

Konfigurera IP-brandväggen med OData API

PATCH https://{yourorg}.api.crm*.dynamics.com/api/data/v9.2/organizations({yourorgID})

HTTP/1.1

Content-Type: application/json

OData-MaxVersion: 4.0

OData-Version: 4.0

Nyttolast

[

{

"enableipbasedfirewallrule": true,

"allowediprangeforfirewall": "18.205.0.0/24,21.200.0.0/16",

"enableipbasedfirewallruleinauditmode": true,

"allowedservicetagsforfirewall": "AppService,ActionGroup,ApiManagement,AppConfiguration,AppServiceManagement,ApplicationInsightsAvailability,AutonomousDevelopmentPlatform,AzureActiveDirectory,AzureAdvancedThreatProtection,AzureArcInfrastructure,AzureAttestation,AzureBackup,AzureBotService",

"allowapplicationuseraccess": true,

"allowmicrosofttrustedservicetags": true

}

]

enableipbasedfirewallrule – Aktivera funktionen genom att ange värdet som sant eller inaktivera den genom att ange värdet som falskt.

allowediprangeforfirewall – Ange de IP-intervall som ska tillåtas. Ange dem i CIDR-et, avgränsat med ett kommatecken.

Viktigt

Kontrollera att tjänsttaggens namn exakt motsvarar det som visas på IP-brandväggens inställningssida. Om det finns skillnader fungerar kanske IP-begränsningarna inte korrekt.

enableipbasedfirewallruleinauditmode – Värdet allowedservicetagsforfirewall anger endast granskningsläge och värdet false anger förstärkningsläge.

allowedservicetagsforfirewall – lista med tillåtna tjänsttaggar avgränsade med kommatecken. Om du inte vill konfigurera tjänsttaggar lämnar du värdet tomt.

allowapplicationuseraccess – Standardvärdet är true.

allowmicrosofttrustedservicetags – Standardvärdet är true.

Viktigt

När Tillåt åtkomst för betrodda tjänster från Microsoft och Tillåt åtkomst för alla programanvändare är inaktiverade kanske vissa tjänster som använder Dataverse, t.ex. Power Automate-flöden inte att fungera.

Testa IP-brandväggen

Du bör testa IP-brandväggen och kontrollera att den fungerar.

Från en IP-adress som inte finns med i den tillåtna listan över IP-adresser för miljön bläddrar du till Power Platform-miljö-URI.

Din förfrågan ska avvisas med ett meddelande om att "Förfrågan som du försöker göra avvisas eftersom åtkomst till din IP blockeras. Kontakta din administratör för mer information".

Från en IP-adress som inte finns med i den tillåtna listan över IP-adresser för miljön bläddrar du till Power Platform-miljö-URI.

Du bör ha den åtkomst till miljön som definieras av din säkerhetsroll.

Vi rekommenderar att du först testar IP-brandväggen i testmiljön, följt av granskningsläge i produktionsmiljön innan du tvingar fram IP-brandväggen i produktionsmiljön.

Kommentar

Som standard är TDS-slutpunkt aktiverat i Power Platform-miljön.

Licenskrav för IP-brandväggen

IP-brandväggen för kundhanterade nycklar tillämpas endast i miljöer som har aktiverats för hanterade miljöer. Hanterade miljöer ingår som berättigande i fristående Power Apps, Power Automate, Microsoft Copilot Studio, Power Pages och Dynamics 365-licenser och som ger premium användningsrättigheter. Mer information om Licenser för hanterade miljöer med licensöversikten för Microsoft Power Platform.

Dessutom innebär tillgång till att använda IP-brandvägg för Dataverse att användare i de miljöer där IP-brandväggen tillämpas har ett av dessa abonnemang:

- Microsoft 365 eller Office 365 A5/E5/G5

- Efterlevnad i Microsoft 365 A5/E5/F5/G5

- Microsoft 365 F5 säkerhet och efterlevnad

- Microsoft 365 A5/E5/F5/G5 Informationsskydd och styrning

- Microsoft 365 A5/E5/F5/G5 Hantering av interna risker

Vanliga frågor och svar

Vad täcker IP-brandväggen i Power Platform?

IP-brandväggen stöds i alla Power Platform-miljöer som innehåller Dataverse.

Hur snart får en ändring i IP-adresslistan effekt?

Ändringar i listan med tillåtna IP-adresser eller intervaller börjar normalt gälla på cirka 5-10 minuter.

Fungerar den här funktionen i realtid?

IP-brandväggsskydd fungerar i realtid. Eftersom funktionen fungerar i nätverkslagrar utvärderas den när autentiseringsbegäran har slutförts.

Är funktionen aktiverad som standard i alla miljöer?

IP-brandväggen är inte aktiverad som standard. Power Platform-administratören aktiverar det i hanterade miljöer.

Vad är endast granskningsläge?

I granskningsläge identifierar IP-brandväggen de IP-adresser som ringer till miljön och tillåter dem alla, oavsett om de är inom tillåtna intervall eller inte. Det är användbart när du konfigurerar begränsningar för en Power Platform-miljö. Vi rekommenderar att du aktiverar endast granskningsläge i minst en vecka och inaktiverar det först när du har granskat granskningsloggar.

Är den här funktionen tillgänglig i alla miljöer?

IP-brandväggen är endast tillgänglig för hanterade miljöer.

Finns det någon begränsning för hur många IP-adresser jag kan lägga till i textrutan IP-adress?

Du kan lägga till upp till 200 IP-adressintervall i CIDR-format enligt RFC 4632, avgränsat med kommatecken.

Vad ska jag göra om begäranden till Dataverse börja misslyckas?

Det här problemet kan orsaka en felaktig konfiguration av IP-intervaller för IP-brandväggen. Du kan kontrollera IP-intervallerna på inställningssidan för IP-brandväggen. Vi rekommenderar att du aktiverar IP-brandväggen i granskningsläge innan du framtvingar den.

Hur hämtar jag granskningsloggen för granskningsläge?

Använd Dataverse OData API för att ladda ner granskningsloggdata i JSON-format. Formatet för granskningslogg-API är:

https://[orgURI]/api/data/v9.1/audits?$select=createdon,changedata,action&$filter=action%20eq%20118&$orderby=createdon%20desc&$top=1

- Ersätt [orgURI] med Dataverse miljö-URI.

- Ange åtgärdsvärdet till 118 för den här händelsen.

- Ange antalet objekt som ska returneras överst=1 eller ange det antal du vill returnera.

Mina Power Automate-flöden fungerar inte som de ska efter att IP-brandväggen har konfigurerats i min Power Platform-miljö. Vad ska jag göra?

I inställningarna för IP-brandväggen tillåter du de tjänstetaggar som visas i Hanterade anslutningars utgående IP-adresser.

Jag har konfigurerat omvänd proxyadress korrekt, men IP-brandväggen fungerar inte. Vad ska jag göra?

Se till att den omvända proxyn är konfigurerad att skicka klientens IP-adress i det vidarebefordrade sidhuvudet.

Granskningsfunktionen för IP-brandväggar fungerar inte i min miljö. Vad ska jag göra?

Granskningsloggar för IP-brandväggen stöds inte i innehavare som har aktiverats för Bring Your Own Key-krypteringsnycklar (BYOK). Om din klientorganisation är aktiverad för Bring Your Own Key är alla miljöer i en BYOK-aktiverad klientorganisation endast låsta till SQL. Därför kan granskningsloggar endast lagras i SQL. Vi rekommenderar att du migrerar till kundhanterad nyckel. För att migrera från BYOK till kundhanterad nyckel (CMKv2), följ stegen i Migrera Bring Your Own Key-miljöer (BYOK) till kundhanterad nyckel.

Har IP-brandväggen stöd för IPv6-IP-intervaller?

Ja, IP-brandväggen stöder IPv6 IP-intervall.