Konfigurera Azure VPN-klient – Microsoft Entra ID-autentisering – Linux (förhandsversion)

Den här artikeln hjälper dig att konfigurera Azure VPN-klienten på en Linux-dator (Ubuntu) för att ansluta till ett virtuellt nätverk med hjälp av virtual WAN-användar-VPN (punkt-till-plats) och Microsoft Entra-ID-autentisering.

Stegen i den här artikeln gäller för Microsoft Entra-ID-autentisering med hjälp av den Microsoft-registrerade Azure VPN-klientappen med tillhörande app-ID och målgruppsvärden. Den här artikeln gäller inte för den äldre, manuellt registrerade Azure VPN-klientappen för din klientorganisation. Mer information finns i Punkt-till-plats-användar-VPN för Microsoft Entra-ID-autentisering: Microsoft-registrerad app.

Innan du börjar

Kontrollera att du har rätt artikel. I följande tabell visas de konfigurationsartiklar som är tillgängliga för Azure Virtual WAN-VPN-klienter (punkt-till-plats) (P2S). Stegen skiljer sig åt beroende på autentiseringstyp, tunneltyp och klientoperativsystem.

| Autentiseringsmetod | Tunneltyp | Klientens operativsystem | VPN-klient |

|---|---|---|---|

| Certifikat | IKEv2, SSTP | Windows | Intern VPN-klient |

| IKEv2 | macOS | Intern VPN-klient | |

| IKEv2 | Linux | strongSwan | |

| OpenVPN | Windows |

Azure VPN-klient OpenVPN-klientversion 2.x OpenVPN-klientversion 3.x |

|

| OpenVPN | macOS | OpenVPN-klient | |

| OpenVPN | iOS | OpenVPN-klient | |

| OpenVPN | Linux |

Azure VPN-klient OpenVPN-klient |

|

| Microsoft Entra ID | OpenVPN | Windows | Azure VPN-klient |

| OpenVPN | macOS | Azure VPN-klient | |

| OpenVPN | Linux | Azure VPN-klient |

Förutsättningar

Den här artikeln förutsätter att du redan har utfört följande krav:

- Du har konfigurerat ett virtuellt WAN enligt stegen i artikeln Konfigurera en P2S-gateway (User VPN) för Microsoft Entra ID-autentisering . Din VPN-konfiguration för användare måste använda Microsoft Entra ID-autentisering (Azure Active Directory) och OpenVPN-tunneltypen.

- Du genererade och laddade ned VPN-klientkonfigurationsfilerna. Anvisningar för hur du genererar ett konfigurationspaket för VPN-klientprofiler finns i Ladda ned globala profiler och hubbprofiler.

Arbetsflöde

När konfigurationen av virtual WAN-servern är klar är nästa steg följande:

- Ladda ned och installera Azure VPN-klienten för Linux.

- Importera klientprofilinställningarna till VPN-klienten.

- Skapa en anslutning.

Installera Azure VPN-klienten

Följ stegen nedan för att ladda ned och installera den senaste versionen av Azure VPN-klienten för Linux.

Kommentar

Lägg bara till lagringsplatsens lista över din Ubuntu-version 20.04 eller 22.04. Mer information finns i Linux-programvarulagringsplatsen för Microsoft-produkter.

# install curl utility

sudo apt-get install curl

# Install Microsoft's public key

curl -sSl https://packages.microsoft.com/keys/microsoft.asc | sudo tee /etc/apt/trusted.gpg.d/microsoft.asc

# Install the production repo list for focal

# For Ubuntu 20.04

curl https://packages.microsoft.com/config/ubuntu/20.04/prod.list | sudo tee /etc/apt/sources.list.d/microsoft-

ubuntu-focal-prod.list

# Install the production repo list for jammy

# For Ubuntu 22.04

curl https://packages.microsoft.com/config/ubuntu/22.04/prod.list | sudo tee /etc/apt/sources.list.d/microsoft-

ubuntu-jammy-prod.list

sudo apt-get update

sudo apt-get install microsoft-azurevpnclient

Extrahera konfigurationspaketet för VPN-klientprofil

Om du vill konfigurera din Azure VPN-klientprofil laddar du ned ett konfigurationspaket för VPN-klientprofilen från Azure P2S-gatewayen. Det här paketet innehåller de inställningar som krävs för att konfigurera VPN-klienten.

Om P2S-gatewaykonfigurationen tidigare har konfigurerats för att använda de äldre, manuellt registrerade app-ID-versionerna stöder inte P2S-konfigurationen Linux VPN-klienten. Du måste ändra P2S-konfigurationen så att den använder den Microsoft-registrerade app-ID-versionen. Mer information finns i Konfigurera P2S-användar-VPN för Microsoft Entra ID-autentisering – Microsoft-registrerad app.

- Leta upp och extrahera zip-filen som innehåller konfigurationspaketet för VPN-klientprofilen. Zip-filen innehåller mappen AzureVPN .

- I mappen AzureVPN ser du antingen azurevpnconfig_aad.xml-filen eller den azurevpnconfig.xml filen, beroende på om P2S-konfigurationen innehåller flera autentiseringstyper. Filen .xml innehåller de inställningar som du använder för att konfigurera VPN-klientprofilen.

Ändra konfigurationsfiler för VPN-profil

Om P2S-konfigurationen använder en anpassad målgrupp med ditt Microsoft-registrerade app-ID kan du få popup-fönster varje gång du ansluter som kräver att du anger dina autentiseringsuppgifter igen och slutför autentiseringen. Ett nytt autentiseringsförsök löser vanligtvis problemet. Detta beror på att VPN-klientprofilen behöver både det anpassade målgrupps-ID:t och Microsofts program-ID. Förhindra detta genom att ändra profilkonfigurationen .xml fil så att den innehåller både det anpassade program-ID:t och Microsoft-program-ID:t.

Kommentar

Det här steget är nödvändigt för P2S-gatewaykonfigurationer som använder ett anpassat målgruppsvärde och din registrerade app är associerad med det Microsoft-registrerade Azure VPN-klientapp-ID:t. Om detta inte gäller din P2S-gatewaykonfiguration kan du hoppa över det här steget.

Om du vill ändra Azure VPN-klientkonfigurationen .xml fil öppnar du filen med hjälp av en textredigerare, till exempel Anteckningar.

Lägg sedan till värdet för

applicationidoch spara ändringarna. I följande exempel visas program-ID-värdetc632b3df-fb67-4d84-bdcf-b95ad541b5c8.Exempel

<aad> <audience>{customAudienceID}</audience> <issuer>https://sts.windows.net/{tenant ID value}/</issuer> <tenant>https://login.microsoftonline.com/{tenant ID value}/</tenant> <applicationid>c632b3df-fb67-4d84-bdcf-b95ad541b5c8</applicationid> </aad>

Importera konfigurationsinställningar för VPN-klientprofil

I det här avsnittet konfigurerar du Azure VPN-klienten för Linux.

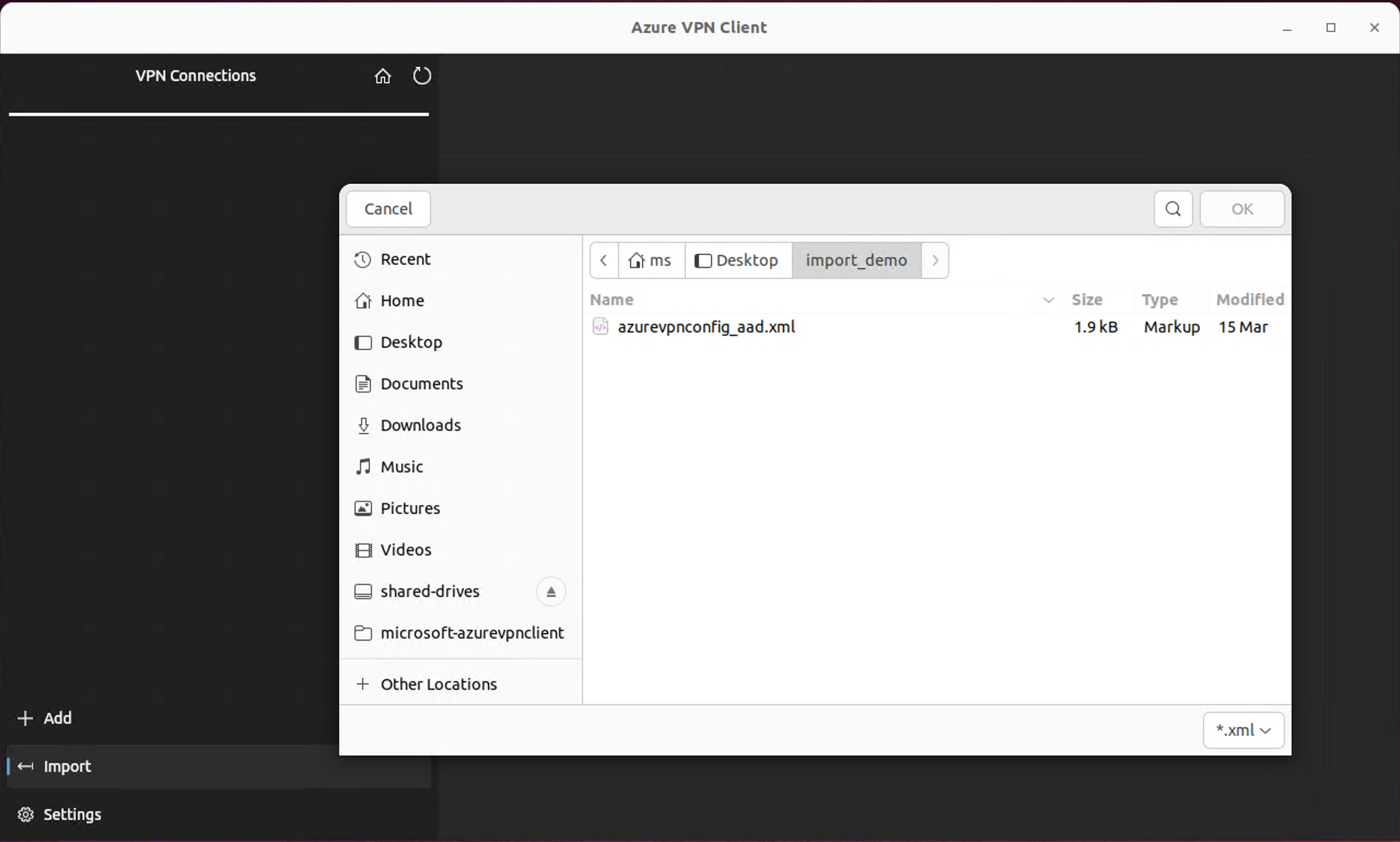

På sidan Azure VPN-klient går du till den nedre vänstra rutan och väljer Importera.

Välj Importera profil och bläddra för att hitta xml-profilfilen. Välj filen. Välj OK när filen är markerad.

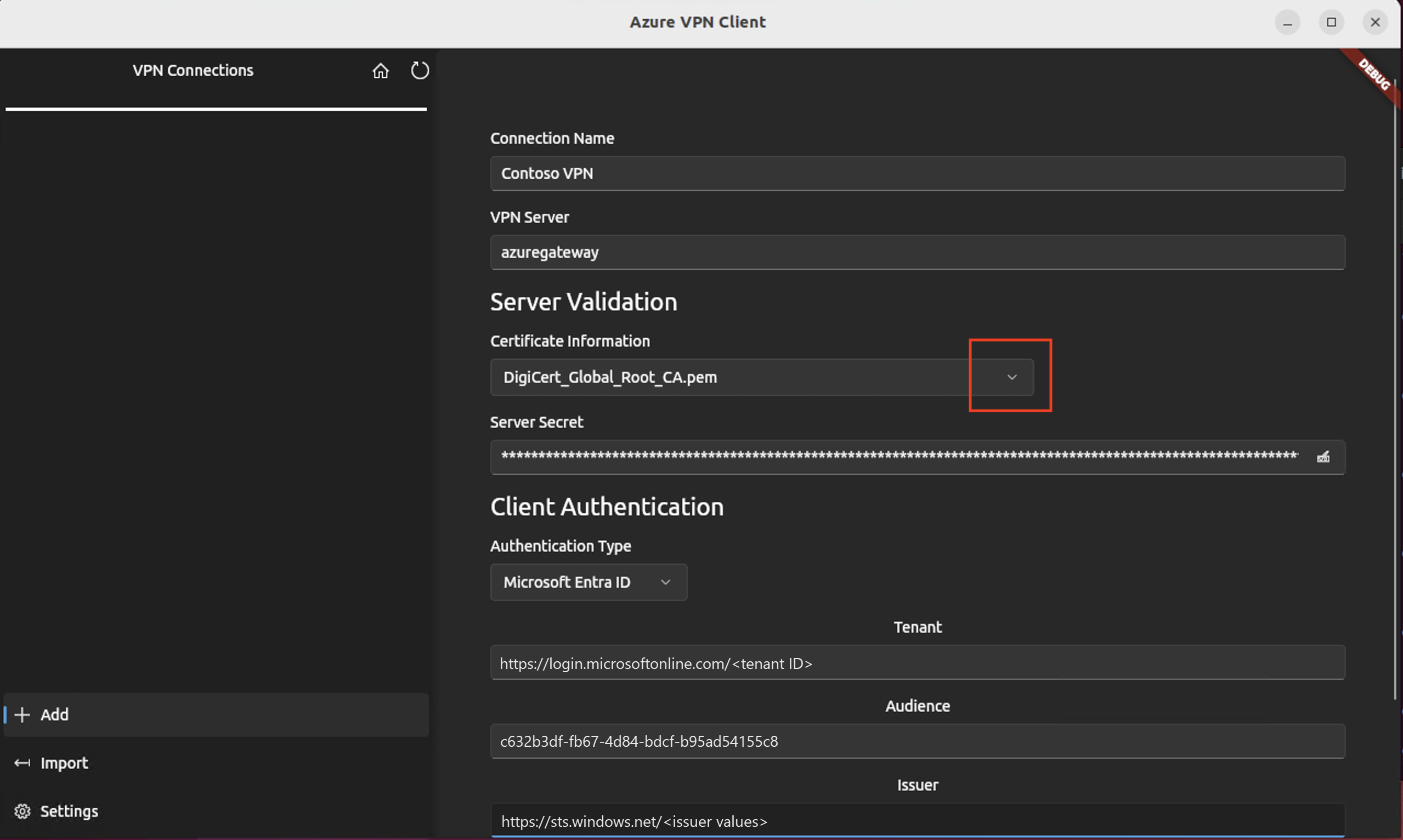

Visa information om anslutningsprofilen. Ändra certifikatinformationsvärdet för att visa standardvärdet DigiCert_Global_Root G2.pem eller DigiCert_Global_Root_CA.pem. Lämna inte tomt.

Om VPN-klientprofilen innehåller flera klientautentiseringar väljer du Microsoft Entra-ID i listrutan för Klientautentisering.

För fältet Klientorganisation anger du URL:en för din Microsoft Entra-klientorganisation. Kontrollera att klient-URL:en inte har ett

\(omvänt snedstreck) i slutet. Snedstreck är tillåtet.Klientorganisations-ID:t har följande struktur:

https://login.microsoftonline.com/{Entra TenantID}För fältet Målgrupp anger du program-ID (app-ID).

App-ID:t för den Microsoft-registrerade Azure VPN-klienten är:

c632b3df-fb67-4d84-bdcf-b95ad541b5c8. Vi stöder även anpassat app-ID för det här fältet.För fältet Utfärdare anger du URL:en för tjänsten säker token. Inkludera ett avslutande snedstreck i slutet av utfärdarvärdet. Annars kan anslutningen misslyckas.

Exempel:

https://sts.windows.net/{AzureAD TenantID}/När fälten är ifyllda klickar du på Spara.

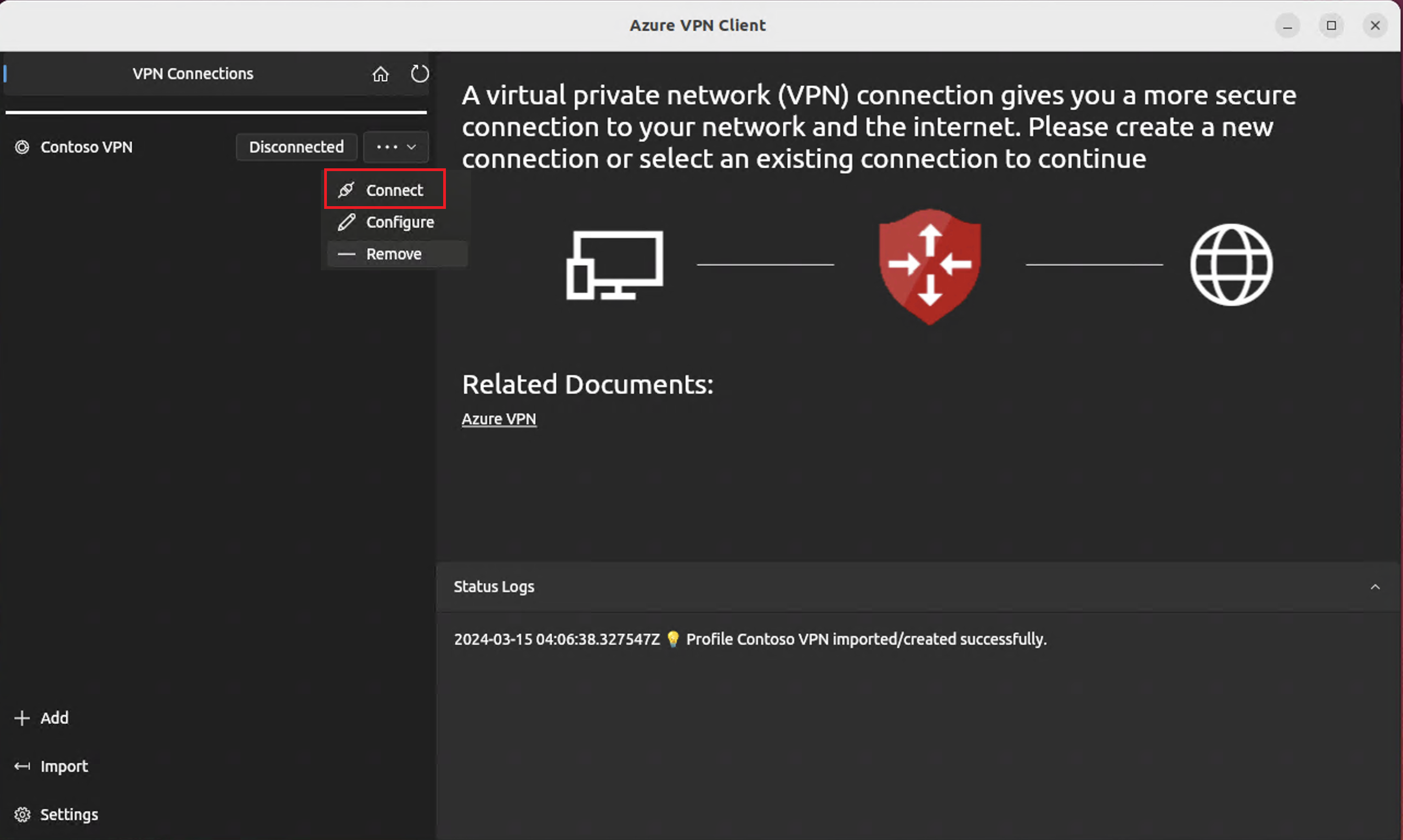

I fönstret VPN-anslutningar väljer du den anslutningsprofil som du sparade. Klicka sedan på Anslut i listrutan.

Webbläsaren visas automatiskt. Fyll i autentiseringsuppgifterna för användarnamn/lösenord för Microsoft Entra-ID-autentisering och anslut sedan.

När VPN-anslutningen har slutförts visar klientprofilen en grön ikon och fönstret Statusloggar visar Status = Ansluten i den vänstra rutan.

När den är ansluten ändras statusen till Ansluten. Om du vill koppla från sessionen går du till listrutan och väljer Koppla från.

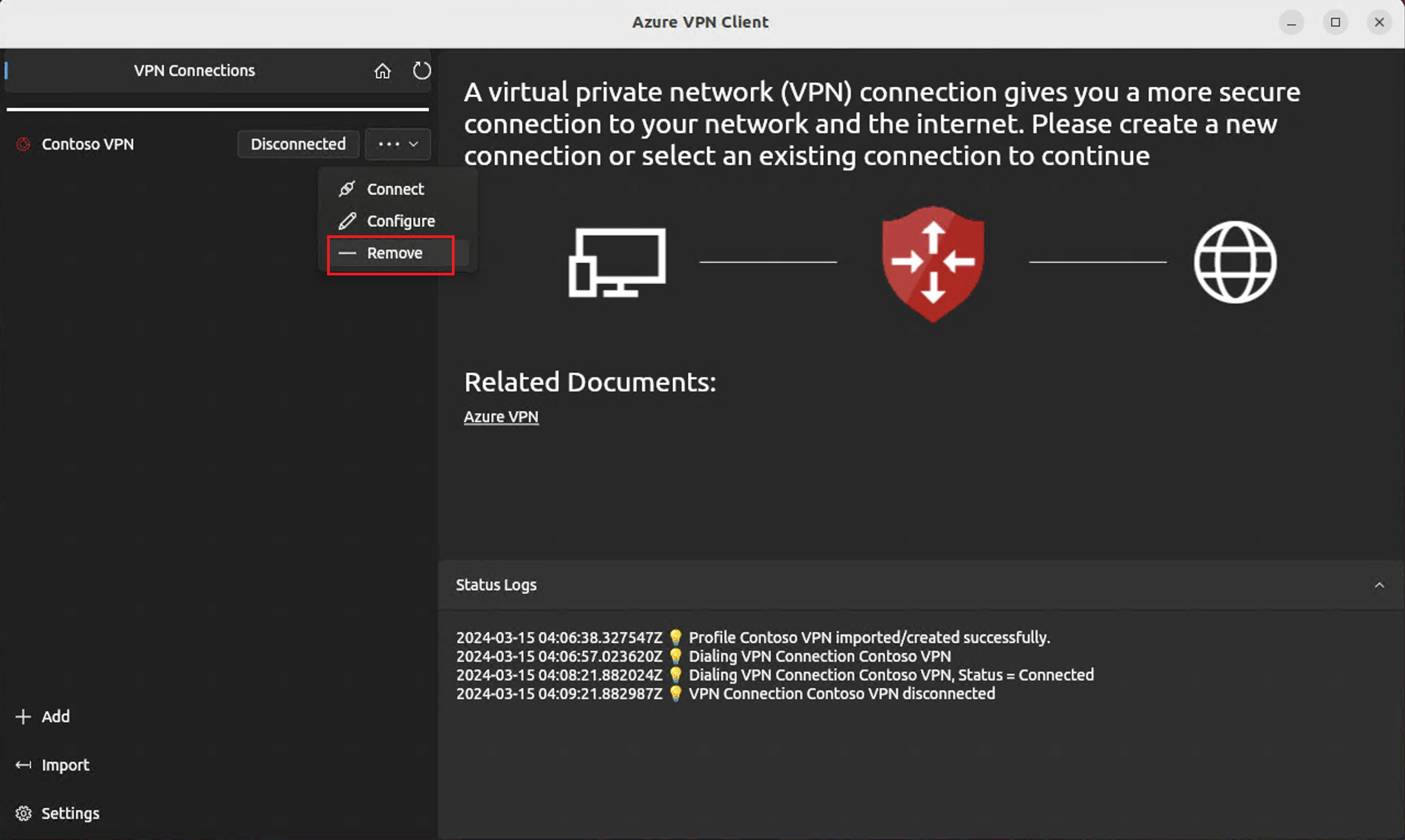

Ta bort en VPN-klientprofil

På Azure VPN-klienten väljer du den anslutning som du vill ta bort. Välj sedan Ta bort i listrutan.

På Ta bort VPN-anslutning? väljer du OK.

Kontrollera loggar

Om du vill diagnostisera problem kan du använda Azure VPN-klientloggarna.

I Azure VPN-klienten går du till Inställningar. I den högra rutan väljer du Visa loggkatalog.

Om du vill komma åt loggfilen går du till mappen /var/log/azurevpnclient och letar reda på filen AzureVPNClient.log .

Nästa steg

Mer information om Microsoft-registrerad Azure VPN-klient finns i Konfigurera P2S-användar-VPN för Microsoft Entra-ID-autentisering.