Undersöka risker med säkerhetsutforskaren/attacksökvägar

En av de största utmaningarna för säkerhetsteamen idag är antalet dagliga säkerhetsproblem. Många säkerhetsproblem behöver lösas, men resurserna är otillräckliga.

Defender för molnet kontextuella säkerhetsfunktioner hjälper säkerhetsteamen att bedöma risken bakom varje säkerhetsproblem och identifiera de problem med högst risk som behöver åtgärdas omedelbart. Defender för molnet hjälper säkerhetsteamen att effektivt minska risken för effektfulla överträdelser.

Alla dessa funktioner är tillgängliga som en del av Defender Cloud Security Posture Management-planen och kräver att du aktiverar antingen agentlös genomsökning efter virtuella datorer eller funktionen för sårbarhetsbedömning i Defender for Servers-planen.

Vad är molnsäkerhetsdiagram?

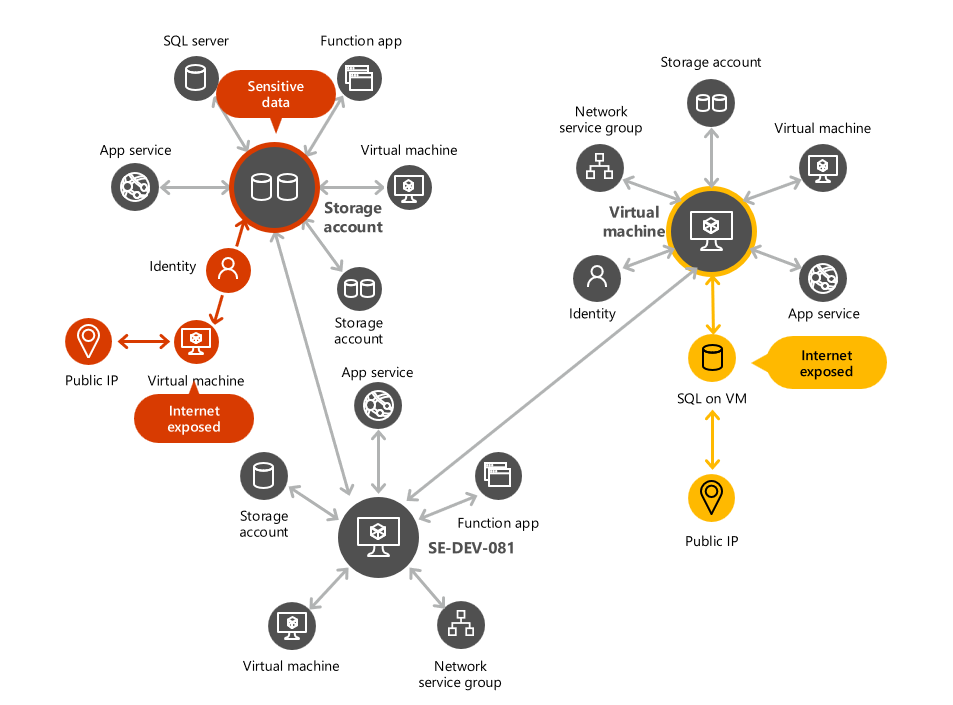

Molnsäkerhetsdiagrammet är en grafbaserad kontextmotor i Defender för molnet. Molnsäkerhetsdiagrammet samlar in data från din multimolnmiljö och andra källor. Den innehåller till exempel inventering av molntillgångar, anslutningar, möjligheter till lateral förflyttning, internetexponering, behörigheter, nätverksanslutningar, sårbarheter med mera. De insamlade data skapar ett diagram som representerar din multimolnmiljö.

Defender för molnet använder den genererade grafen för att utföra en attackvägsanalys och hitta problem med högst risk i din miljö. Du kan också köra frågor mot grafen med hjälp av cloud security explorer.

Vad är en attackväg?

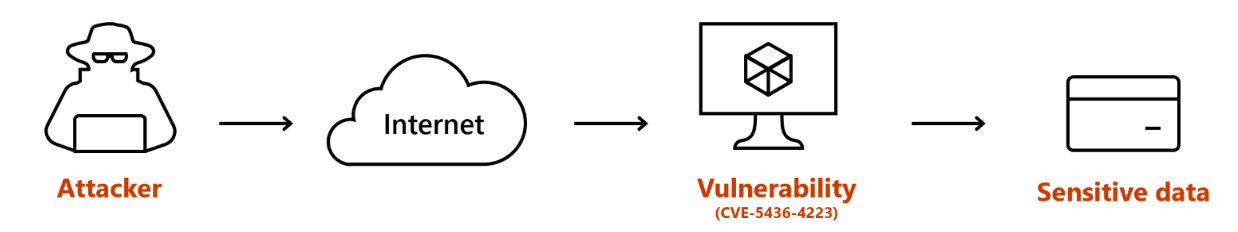

En attackväg är en serie steg som en potentiell angripare använder för att bryta mot din miljö och få åtkomst till dina tillgångar. En attackväg börjar vid en startpunkt, till exempel en sårbar resurs. Attacksökvägen följer den tillgängliga laterala förflyttningen i din multimolnmiljö, till exempel att använda anslutna identiteter med behörigheter till andra resurser. Attacksökvägen fortsätter tills angriparen når ett kritiskt mål, till exempel databaser som innehåller känsliga data.

Defender för molnet analysfunktion för angreppsvägar använder molnsäkerhetsdiagrammet och en egenutvecklad algoritm för att hitta exploaterbara startpunkter och de steg som en angripare kan vidta för att nå dina viktiga tillgångar. Algoritmen exponerar attackvägar och föreslår rekommendationer för att åtgärda problem, bryta attackvägen och förhindra ett intrång.

Funktionen för analys av attackvägar söker igenom varje kunds unika molnsäkerhetsdiagram efter exploaterbara startpunkter. Om en startpunkt hittas söker algoritmen efter potentiella nästa steg som en angripare kan vidta för att nå kritiska tillgångar. Dessa attackvägar visas på analyssidan för attackvägar i Defender för molnet och i tillämpliga rekommendationer.

Varje kund ser sina unika angreppsvägar baserat på deras unika multimolnmiljö. Med hjälp av funktionen för analys av attackvägar i Defender för molnet kan du identifiera problem som kan leda till ett intrång. Du kan också åtgärda eventuella problem som hittas baserat på den högsta risken först. Risken baseras på faktorer som internetexponering, behörigheter och lateral förflyttning.

Lär dig hur du använder analys av attackvägar.

Vad är Cloud Security Explorer?

När du kör grafbaserade frågor i molnsäkerhetsdiagrammet med molnsäkerhetsutforskaren kan du proaktivt identifiera säkerhetsrisker i dina miljöer med flera moln. Säkerhetsteamet kan använda frågeverktyget för att söka efter och hitta risker, med tanke på organisationens specifika kontextuella och konventionella information.

Cloud Security Explorer möjliggör proaktiv utforskning. Du kan söka efter säkerhetsrisker i din organisation genom att köra grafbaserade sökvägssökningsfrågor på kontextuella säkerhetsdata som tillhandahålls av Defender för molnet, till exempel felkonfigurationer i molnet, sårbarheter, resurskontext, möjligheter till lateral förflyttning mellan resurser med mera.

Lär dig hur du använder molnsäkerhetsutforskaren eller kolla in listan med komponenter i molnsäkerhetsdiagrammet.