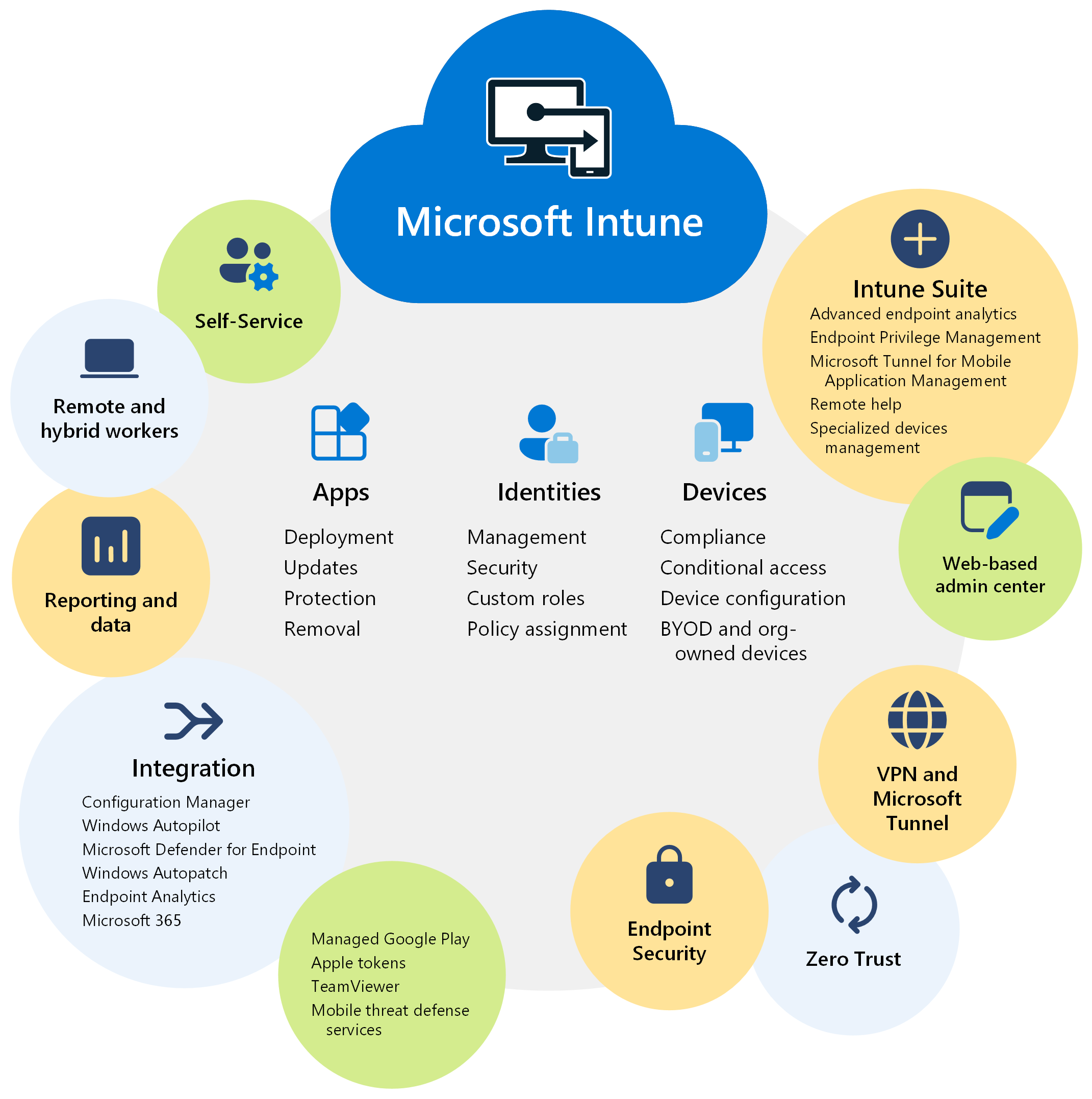

Microsoft Intune безопасно управляет удостоверениями, приложениями и устройствами.

Так как организации поддерживают гибридных и удаленных сотрудников, они сталкиваются с проблемой управления различными устройствами, которые обращаются к ресурсам организации. Сотрудники и учащиеся должны сотрудничать, работать из любого места, а также безопасно получать доступ к этим ресурсам и подключаться к ним. Администраторам необходимо защищать данные организации, управлять доступом конечных пользователей и поддерживать их, где бы они ни работали.

✅ Чтобы решить эти проблемы и задачи, используйте Microsoft Intune.

Microsoft Intune — это единое облачное решение для управления конечными точками. Этот инструмент управляет доступом пользователей к ресурсам организации и упрощает управление приложениями и устройствами на многочисленных устройствах, включая мобильные устройства, настольные компьютеры и виртуальные конечные точки.

Вы можете защитить доступ и данные на принадлежащих организации и личных устройствах пользователей. Intune обладает функциями обеспечения соответствия требованиям и отчетности, поддерживающими модель безопасности "Никому не доверяй".

В этой статье перечислены некоторые функции и преимущества Microsoft Intune.

Совет

- Чтобы получить Intune, перейдите в раздел Лицензии, доступные для Microsoft Intune и 30-дневной пробной версии Intune.

- Дополнительные сведения о планах лицензирования Intune см. в статье Возможности и планы Microsoft Intune.

- Сведения об ориентированных на облако конечных точках см. в статье Подробнее об ориентированных на облако конечных точках.

Основные функции и преимущества

Ниже перечислены некоторые ключевые функции и преимущества Intune.

✅ Управление пользователями и устройствами

С помощью Intune можно управлять устройствами, принадлежащими вашей организации, и устройствами, принадлежащими конечным пользователям. Microsoft Intune поддерживает Android, Android Open Source Project (AOSP), iOS/iPadOS, Linux Ubuntu Desktop, macOS и клиентские устройства Windows. С помощью Intune эти устройства можно использовать для безопасного доступа к ресурсам организации с помощью создаваемых вами политик.

Дополнительные сведения см. в статьях:

- Управление приложениями с помощью Microsoft Intune

- Управление устройствами с помощью Microsoft Intune

- Поддерживаемые в Intune операционные системы и браузеры

Примечание.

Если вы управляете локальным Windows Server, можно использовать Configuration Manager.

✅ Упрощение управления приложениями

Intune имеет встроенный интерфейс приложения, включая развертывание, обновление и удаление приложений. Варианты действий:

- Подключение и распространение приложений из частных магазинов приложений.

- Включите приложения Microsoft 365, включая Microsoft Teams.

- Развертывание приложений Win32 и бизнес-приложений (LOB).

- Создание политик защиты приложений, защищающих данные в приложении.

- Управление доступом к приложениям и их данным.

Дополнительные сведения см. в статье Управление приложениями с помощью Microsoft Intune.

✅ Автоматизация развертывания политик

Вы можете создавать политики для приложений, безопасности, конфигурации устройств, соответствия требованиям, условного доступа и многого другого. Когда политики будут готовы, эти политики можно развернуть в группах пользователей и устройствах. Для получения этих политик устройствам требуется только доступ к Интернету.

Дополнительные сведения см. в статье Назначение политик в Microsoft Intune.

✅ Использование функций самообслуживания

Сотрудники и учащиеся могут использовать приложение и веб-сайт корпоративного портала для сброса ПИН-кода или пароля, установки приложений, присоединения к группам и многого другого. Вы можете настроить корпоративный портал, чтобы сократить количество обращений в службу поддержки.

Дополнительные сведения о Корпоративном портале см. в разделе Как настроить приложения Корпоративного портала Intune, веб-сайт Корпоративного портала и приложение Intune.

✅ Интеграция с защитой от угроз на мобильных устройствах

Intune интегрируется с Microsoft Defender для конечной точки и сторонними партнерскими службами. В этих службах основное внимание уделяется безопасности конечных точек. Вы можете создавать политики, которые реагируют на угрозы, анализировать риски в режиме реального времени и автоматизировать исправление.

Дополнительные сведения см. в статье Интеграция защиты от угроз на мобильных устройствах с Intune.

✅ Использование веб-центра администрирования

Центр администрирования Intune сосредоточен на управлении конечными точками, включая отчеты на основе данных. Администраторы могут войти в Центр администрирования с любого устройства с доступом к Интернету.

Дополнительные сведения см. в статье Пошаговое руководство по Центру администрирования Intune. Чтобы войти в Центр администрирования, перейдите в Центр администрирования Microsoft Intune.

Этот центр администрирования использует REST API Microsoft Graph для программного доступа к службе Intune. Каждое действие в Центре администрирования связано с вызовом Microsoft Graph. Если вы не знакомы с Graph и хотите узнать больше, перейдите к статье Интеграция Graph с Microsoft Intune.

✅ Расширенное управление конечными точками и безопасность

Microsoft Intune Suite предлагает различные функции, такие как удаленная помощь, управление привилегиями конечных точек, Microsoft Tunnel для MAM и многое другое.

Дополнительные сведения см. в статье Функции надстроек Intune Suite.

Совет

Пройдите учебный модуль, чтобы узнать, как воспользоваться преимуществами современного управления конечными точками с помощью Microsoft Intune.

✅ Использование Microsoft Copilot в Intune для анализа, созданного ИИ

Copilot в Intune доступен и имеет возможности, которые работают на основе Security Copilot.

Copilot может резюмировать существующие политики, предоставлять дополнительные сведения о настройке, включая рекомендуемые значения и потенциальные конфликты. Вы также можете получить сведения об устройстве и устранить неполадки с устройством.

Дополнительные сведения см. в статье Microsoft Copilot в Intune.

Интеграция с другими службами и приложениями Майкрософт

Microsoft Intune интегрируется с другими продуктами и службами Майкрософт, которые ориентированы на управление конечными точками, в том числе:

Configuration Manager для локального управления конечными точками и Windows Server, включая развертывание обновлений программного обеспечения и управление центрами обработки данных

Intune и Configuration Manager можно использовать вместе в сценарии совместного управления, использовать подключение клиента или использовать оба варианта. С помощью этих параметров вы получите преимущества веб-центра администрирования и можете использовать другие облачные функции, доступные в Intune.

Дополнительные сведения можно найти в следующих разделах:

Windows Autopilot для развертывания и подготовки современных ОС

С помощью Windows Autopilot можно подготавливать новые устройства и отправлять эти устройства непосредственно пользователям от изготовителя оборудования или поставщика устройств. Для существующих устройств эти устройства можно создать заново, чтобы использовать Windows Autopilot и развернуть последнюю версию Windows.

Дополнительные сведения можно найти в следующих разделах:

Аналитика конечных точек для видимости и создания отчетов о взаимодействии с конечными пользователями, включая производительность и надежность устройства

Аналитику конечных точек можно использовать для выявления политик или проблем с оборудованием, которые замедляют работу устройств. В ней также содержатся рекомендации, которые помогут вам заранее улучшить взаимодействие с конечными пользователями и сократить количество запросов в службу поддержки.

Дополнительные сведения можно найти в следующих разделах:

Microsoft 365 для повышения производительности приложений Office для конечных пользователей, включая Outlook, Teams, Sharepoint, OneDrive и т. д.

С помощью Intune можно развертывать приложения Microsoft 365 для пользователей и устройств в вашей организации. Вы также можете развернуть эти приложения при первом входе пользователей.

Дополнительные сведения можно найти в следующих разделах:

Microsoft Defender для конечной точки разработана для обнаружения, предотвращения и исследования угроз, а также для реагирования на них

В Intune можно создать подключение между службой между Intune и Microsoft Defender для конечной точки. Когда они будут подключены, вы можете создавать политики, которые сканируют файлы, обнаруживают угрозы и сообщают об уровнях угроз в Microsoft Defender для конечной точки. Вы также можете создать политики соответствия требованиям, которые задают допустимый уровень риска. В сочетании с условным доступом можно заблокировать доступ к ресурсам организации для устройств, которые не соответствуют требованиям.

Дополнительные сведения можно найти в следующих разделах:

Автоматическое исправление Windows для автоматического исправления Windows, приложений Microsoft 365 для предприятий, Microsoft Edge и Microsoft Teams

Автоматическое исправление Windows — это облачная служба. Она поддерживает программное обеспечение в актуальном состоянии, предоставляет пользователям новейшие средства повышения производительности, минимизирует локальную инфраструктуру и помогает вашим ИТ-администраторам сосредоточиться на других проектах. Автоисправление Windows использует Microsoft Intune для управления исправлениями для устройств, зарегистрированных в Intune, или устройств с помощью совместного управления (Intune + Configuration Manager).

Дополнительные сведения можно найти в следующих разделах:

Интеграция со сторонними партнерскими устройствами и приложениями

Центр администрирования Intune упрощает подключение к различным партнерским службам, в том числе:

Управляемые приложения Google Play для Android. При подключении к управляемой учетной записи Google Play администраторы могут получить доступ к частному магазину вашей организации для приложений Android и развернуть эти приложения на ваших устройствах.

Дополнительные сведения см. в статье Добавление приложений управляемого Google Play на устройства Android Enterprise с помощью Intune.

Токены и сертификаты Apple для регистрации и приложений. После их добавления устройства iOS/iPadOS и macOS могут регистрироваться в Intune и получать политики из Intune. Администраторы могут получить доступ к приобретенным корпоративным лицензиям приложений iOS/iPad и macOS, а также развернуть эти приложения на ваших устройствах.

Дополнительные сведения см. в статьях:

TeamViewer для удаленной помощи. При подключении к учетной записи TeamViewer можно использовать TeamViewer для удаленной помощи устройствам.

Дополнительные сведения см. в статье Использование TeamViewer для удаленного администрирования устройств Intune.

С помощью следующих служб Intune:

- Предоставляет администраторам упрощенный доступ к службам сторонних партнерских приложений.

- Может управлять сотнями сторонних партнерских приложений.

- Поддерживает приложения общедоступного розничного магазина, бизнес-приложения (LOB), частные приложения, недоступные в общедоступном магазине, пользовательские приложения и многое другое.

Дополнительные требования к платформе для регистрации устройств сторонних партнеров в Intune см. в следующих статьях:

- Руководство по развертыванию: регистрация устройств Android в Microsoft Intune

- Руководство по развертыванию. Регистрация устройств iOS и iPadOS в Microsoft Intune

- Руководство по развертыванию. Регистрация устройств Linux в Microsoft Intune

- Руководство по развертыванию. Регистрация устройств macOS в Microsoft Intune

Регистрация в управлении устройствами, управлении приложениями или и то, и другое

✅Устройства, принадлежащие организации, регистрируются в Intune для управления мобильными устройствами (MDM). MDM ориентирована на устройства, поэтому функции устройств настраиваются в зависимости от того, кому они нужны. Например, вы можете настроить устройство так, чтобы разрешить доступ к Wi-Fi, но только в том случае, если вошедший в систему пользователь является учетной записью организации.

В Intune создаются политики, которые настраивают функции и параметры и обеспечивают защиту и безопасность. Команда администраторов полностью управляет устройствами, включая удостоверения пользователей, которые выполняют вход, установленные приложения и данные, к которым выполняется получение доступа.

При регистрации устройств вы можете развернуть политики во время регистрации. После завершения регистрации устройство готово к использованию.

✅ Для личных устройств в сценариях использования собственных устройств (BYOD) можно использовать Intune для управления мобильными приложениями (MAM). MAM ориентирован на пользователей, поэтому данные приложения защищены независимо от устройства, используемого для доступа к этим данным. Основное внимание уделяется приложениям, включая безопасный доступ к приложениям и защиту данных в приложениях.

С помощью MAM вы можете:

- Публиковать мобильные приложения для пользователей.

- Настраивать приложения и автоматически их обновлять.

- Просматривать отчеты о данных, посвященные инвентаризации приложений и их использованию.

✅ Вы также можете использовать MDM и MAM вместе. Если ваши устройства зарегистрированы и есть приложения, которым требуется дополнительная безопасность, вы также можете использовать политики защиты приложений MAM.

Дополнительные сведения см. в статьях:

Защита данных на любом устройстве

С помощью Intune можно защитить данные на управляемых устройствах (зарегистрированных в Intune) и на неуправляемых устройствах (не зарегистрированных в Intune). Intune может изолировать данные организации от персональных данных. Идея заключается в том, чтобы защитить сведения о компании с помощью политик, которые вы настраиваете и развертываете.

Для устройств, принадлежащих организации, может потребоваться полный контроль над устройствами, включая параметры, функции и безопасность. Когда устройства регистрируются, они получают ваши правила и параметры безопасности.

На устройствах, зарегистрированных в Intune, вы можете:

- Создавать и развертывать политики, которые настраивают параметры безопасности, устанавливают требования к паролям, развертывают сертификаты и т. д.

- Использовать службы защиты от угроз на мобильных устройствах для сканирования устройств, обнаружения угроз и устранения угроз.

- Просматривать данные и отчеты, которые измеряют соответствие параметрам безопасности и правилам.

- Используйте условный доступ, чтобы разрешить доступ к ресурсам, приложениям и данным организации только управляемым и соответствующим устройствам.

- Удалять данные организации, если устройство потеряно или украдено.

Для личных устройств пользователи могут не захотеть, чтобы их ИТ-администраторы имели полный контроль. Чтобы обеспечить поддержку гибридной рабочей среды, предоставьте пользователям варианты. Например, пользователи регистрируют свои устройства, если им нужен полный доступ к ресурсам организации. Если же этим пользователям нужен доступ только к Outlook или Microsoft Teams, используйте политики защиты приложений, требующие многофакторной проверки подлинности (MFA).

На устройствах, использующих управление приложениями, можно:

- Использовать службы защиты от угроз на мобильных устройствах для защиты данных приложений. Служба может сканировать устройства, обнаруживать угрозы и оценивать риски.

- Запретить копирование и вставку данных организации в личные приложения.

- Использовать политики защиты приложений в приложениях и на неуправляемых устройствах, зарегистрированных в стороннем или партнерском MDM.

- Используйте условный доступ, чтобы ограничить приложения, которые могут получать доступ к электронной почте и файлам организации.

- Удалять данные организации в приложениях.

Дополнительные сведения см. в статьях:

Упрощение доступа

Intune помогает организациям поддерживать сотрудников, которые могут работать из любого места. Существуют функции, которые можно настроить, которые позволяют пользователям подключаться к организации, где бы они ни находились.

В этом разделе содержатся некоторые общие функции, которые можно настроить в Intune.

Использование Windows Hello для бизнеса вместо паролей

Windows Hello для бизнеса помогает защититься от фишинговых атак и других угроз безопасности. Это также помогает пользователям быстрее и проще выполнять вход в свои устройства и приложения.

Windows Hello для бизнеса заменяет пароли ПИН-кодом или биометрическими данными, например отпечатками пальцев или распознаванием лиц. Эти биометрические данные хранятся локально на устройствах и никогда не отправляются на внешние устройства или серверы.

Дополнительные сведения см. в статьях:

- Обзор Windows Hello для бизнеса

- Управление Windows Hello для бизнеса на устройствах при регистрации в Intune

- Управление приложениями с помощью Microsoft Intune

Создание VPN-подключения для удаленных пользователей

Виртуальная частная сеть (VPN) предоставляет пользователям безопасный удаленный доступ к сети организации.

С помощью общих партнеров VPN-подключений, включая Check Point, Cisco, Microsoft Tunnel, NetMotion, Pulse Secure и т. д., вы можете создать политику VPN с параметрами сети. Когда политика будет готова, вы развернете ее для пользователей и устройств, которым необходимо удаленно подключиться к сети.

В политике VPN можно использовать сертификаты для проверки подлинности VPN-подключения. При использовании сертификатов пользователям не нужно вводить имена пользователей и пароли.

Дополнительные сведения см. в статьях:

- Создание профилей VPN для подключения к VPN-серверам в Intune

- Использование сертификатов для проверки подлинности в Intune

- Подробнее о Microsoft Tunnel для Intune

- Использование Microsoft Tunnel для MAM

Создание подключения Wi-Fi для локальных пользователей

Для пользователей, которым необходимо подключиться к локальной сети организации, можно создать политику Wi-Fi с параметрами сети. Вы можете подключиться к определенному SSID, выбрать метод проверки подлинности, использовать прокси-сервер и многое другое. Вы также можете настроить политику для автоматического подключения к Wi-Fi, когда устройство находится в зоне действия.

В политике Wi-Fi можно использовать сертификаты для проверки подлинности подключения Wi-Fi. При использовании сертификатов пользователям не нужно вводить имена пользователей и пароли.

Когда политика будет готова, вы развернете ее для локальных пользователей и устройств, которым необходимо подключиться к локальной сети.

Дополнительные сведения см. в статьях:

- Создание политики Wi-Fi для подключения к сетям Wi-Fi в Intune

- Использование сертификатов для проверки подлинности в Microsoft Intune

Включение единого входа в приложениях и службах

При включении единого входа пользователи могут автоматически входить в приложения и службы с помощью учетной записи организации Microsoft Entra, включая некоторые партнерские приложения для защиты от угроз на мобильных устройствах.

Это означает следующее:

На устройствах с Windows единый вход автоматически встроен и используется для входа в приложения и веб-сайты, использующие Microsoft Entra ID для проверки подлинности, включая приложения Microsoft 365. Вы также можете включить единый вход в VPN и политики Wi-Fi.

На устройствах iOS/iPadOS и macOS вы можете использовать подключаемый модуль единого входа Microsoft Enterprise для автоматического входа в приложения и веб-сайты, использующие идентификатор Microsoft Entra для проверки подлинности, включая приложения Microsoft 365.

Дополнительные сведения см. в статье Обзор единого входа и параметры для устройств Apple в Microsoft Intune.

На устройствах Android вы можете использовать библиотеку проверки подлинности Майкрософт (MSAL) для включения единого входа в приложения Android.

Дополнительные сведения см. в статьях: