Исследование и устранение рискованных приложений OAuth

OAuth — это открытый стандарт проверки подлинности и авторизации на основе маркеров. OAuth позволяет использовать сведения об учетной записи пользователя сторонними службами без предоставления пароля пользователя. OAuth выступает в качестве посредника от имени пользователя, предоставляя службе маркер доступа, который разрешает предоставлять доступ к определенным сведениям об учетной записи.

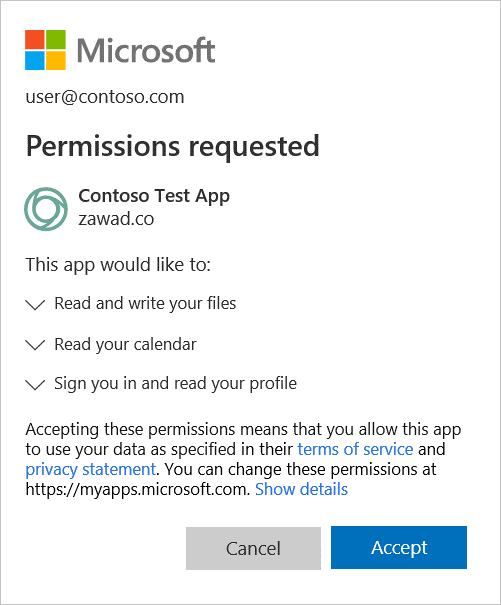

Например, приложению, которое анализирует календарь пользователя и дает советы по повышению производительности, требуется доступ к календарю пользователя. Вместо предоставления учетных данных пользователя OAuth позволяет приложению получать доступ к данным только на основе маркера, который создается, когда пользователь предоставляет согласие на страницу, как показано на рисунке ниже.

Многие сторонние приложения, которые могут быть установлены бизнес-пользователями в вашей организации, запрашивают разрешение на доступ к информации и данным пользователей и войдите от имени пользователя в других облачных приложениях. Когда пользователи устанавливают эти приложения, они часто нажимают кнопку Принять , не внимательно просматривая сведения в запросе, включая предоставление разрешений приложению. Принятие разрешений сторонних приложений представляет собой потенциальную угрозу безопасности для вашей организации.

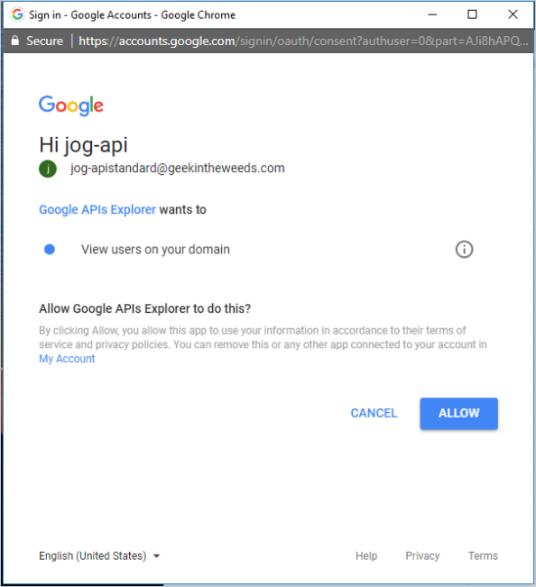

Например, следующая страница согласия приложения OAuth может показаться законной для обычного пользователя, однако "API Google Обозреватель" не нужно запрашивать разрешения у самого Google. Таким образом, это означает, что приложение может быть попыткой фишинга, не связанной с Google.

Администратору безопасности требуется видимость и контроль над приложениями в вашей среде, включая имеющиеся у них разрешения. Вам нужна возможность запретить использование приложений, которым требуется разрешение на ресурсы, которые вы хотите отозвать. Таким образом, Microsoft Defender for Cloud Apps предоставляет возможность исследовать и отслеживать разрешения приложения, предоставленные пользователями. Эта статья посвящена тому, чтобы помочь вам исследовать приложения OAuth в организации и сосредоточиться на приложениях, которые, скорее всего, будут подозрительными.

Наш рекомендуемый подход заключается в том, чтобы исследовать приложения с помощью возможностей и информации, предоставляемых в Defender for Cloud Apps, чтобы отфильтровать приложения с низкой вероятностью риска и сосредоточиться на подозрительных приложениях.

С помощью данного руководства вы изучите:

Примечание.

В этой статье используются примеры и снимки экрана со страницы приложений OAuth , которая используется, если управление приложениями не включено.

Если вы используете предварительные версии функций и включено управление приложениями, то те же функции доступны на странице управления приложениями .

Дополнительные сведения см. в разделе Управление приложениями в Microsoft Defender for Cloud Apps.

Обнаружение рискованных приложений OAuth

Обнаружение опасного приложения OAuth можно выполнить с помощью:

- Оповещения: React на оповещение, активируется существующей политикой.

- Охота: поиск рискованных приложений среди всех доступных приложений без конкретных подозрений на риск.

Обнаружение рискованных приложений с помощью оповещений

Вы можете настроить политики для автоматической отправки уведомлений, если приложение OAuth соответствует определенным критериям. Например, можно настроить политику для автоматического уведомления о обнаружении приложения, требующего высоких разрешений и авторизованного более чем 50 пользователями. Дополнительные сведения о создании политик OAuth см. в разделе Политики приложений OAuth.

Обнаружение рискованных приложений путем охоты

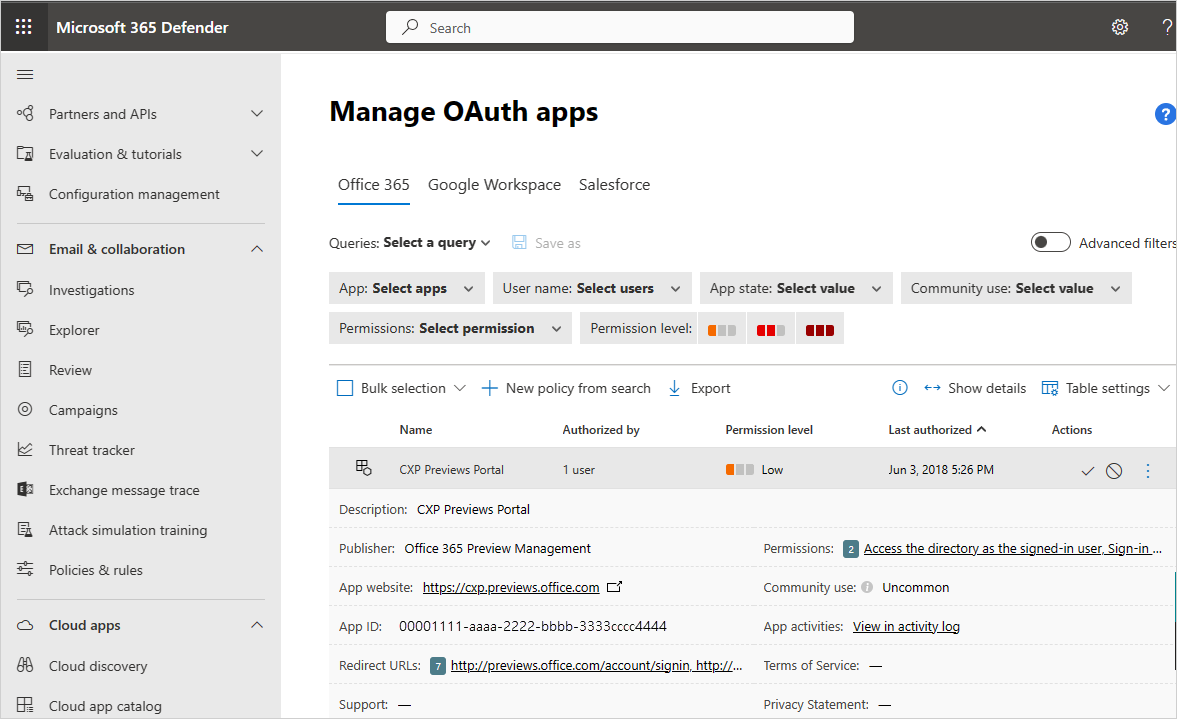

На портале Microsoft Defender в разделе Облачные приложения перейдите в раздел Приложения OAuth. Используйте фильтры и запросы, чтобы проверить, что происходит в вашей среде:

Задайте для фильтра значение Уровень разрешений с высоким уровнем серьезности , а использование сообществом не распространено. Используя этот фильтр, вы можете сосредоточиться на приложениях, которые потенциально очень рискованны, где пользователи могут недооценивать риск.

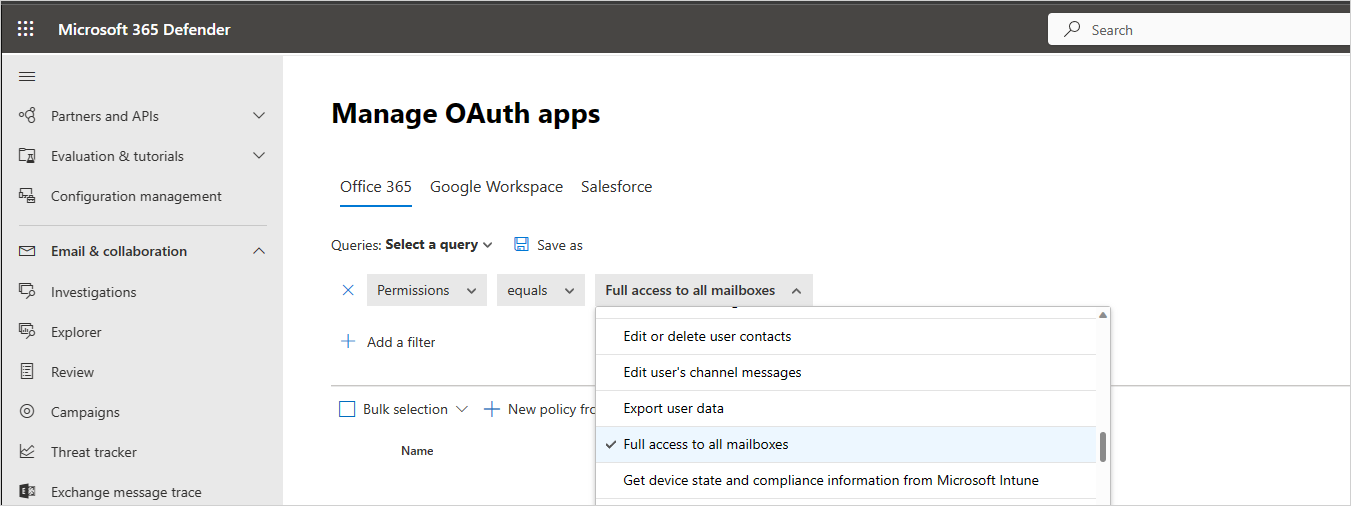

В разделе Разрешения выберите все параметры, которые являются особенно рискованными в определенном контексте. Например, можно выбрать все фильтры, предоставляющие разрешение на доступ по электронной почте, например Полный доступ ко всем почтовым ящикам , а затем просмотреть список приложений, чтобы убедиться, что всем им действительно нужен доступ, связанный с почтой. Это поможет вам исследовать в определенном контексте и найти приложения, которые кажутся допустимыми, но содержат ненужные разрешения. Эти приложения, скорее всего, будут рискованными.

Выберите сохраненный запрос Приложения, авторизованные внешними пользователями. С помощью этого фильтра можно найти приложения, которые могут не соответствовать стандартам безопасности вашей компании.

После просмотра приложений вы можете сосредоточиться на приложениях в запросах, которые кажутся допустимыми, но на самом деле могут быть рискованными. Используйте фильтры, чтобы найти их:

- Фильтр приложений, авторизованных небольшим числом пользователей. Если вы сосредоточитесь на этих приложениях, вы можете найти рискованные приложения, которые были авторизованы скомпрометируемым пользователем.

- Приложения с разрешениями, которые не соответствуют назначению приложения, например приложение с часами с полным доступом ко всем почтовым ящикам.

Выберите каждое приложение, чтобы открыть панель приложений, и проверка узнать, есть ли у приложения подозрительное имя, издатель или веб-сайт.

Просмотрите список приложений и целевых приложений с датой в разделе Последний авторизованный , который не является последним. Эти приложения больше не требуются.

Как исследовать подозрительные приложения OAuth

После того как вы определите, что приложение является подозрительным и хотите изучить его, мы рекомендуем следующие ключевые принципы для эффективного исследования:

- Чем чаще и чаще используется приложение вашей организацией или в Интернете, тем больше вероятность того, что оно будет безопасным.

- Приложению должны требоваться только разрешения, связанные с назначением приложения. Если это не так, приложение может быть рискованным.

- Приложения, которым требуются высокие привилегии или согласие администратора, скорее всего, будут рискованными.

- Выберите приложение, чтобы открыть панель приложений, и щелкните ссылку в разделе Связанные действия. Откроется страница журнала действий, отфильтрованной по действиям, выполняемым приложением. Помните, что некоторые приложения выполняют действия, зарегистрированные как выполненные пользователем. Эти действия автоматически отфильтровываются по результатам в журнале действий. Дополнительные сведения о журнале действий см. в разделе Журнал действий.

- В ящике выберите Действия согласия , чтобы изучить согласие пользователей для приложения в журнале действий.

- Если приложение кажется подозрительным, рекомендуется изучить имя и издателя приложения в разных магазинах приложений. Сосредоточьтесь на следующих приложениях, которые могут быть подозрительными:

- Приложения с небольшим количеством скачиваний.

- Приложения с низкой оценкой или плохими комментариями.

- Приложения с подозрительным издателем или веб-сайтом.

- Приложения, последнее обновление которых не является последним. Это может указывать на приложение, которое больше не поддерживается.

- Приложения с нерелевантными разрешениями. Это может означать, что приложение является рискованным.

- Если приложение по-прежнему является подозрительным, вы можете просмотреть имя приложения, издателя и URL-адрес в Интернете.

- Вы можете экспортировать аудит приложения OAuth для дальнейшего анализа пользователей, которые авторизовать приложение. Дополнительные сведения см. в статье Аудит приложений OAuth.

Исправление подозрительных приложений OAuth

После того как вы определите, что приложение OAuth является рискованным, Defender for Cloud Apps предоставляет следующие варианты исправления:

Исправление вручную. Вы можете легко запретить отзыв приложения на странице приложений OAuth.

Автоматическое исправление. Вы можете создать политику, которая автоматически отменяет действие приложения или отзывает конкретного пользователя из приложения.

Дальнейшие действия

Если у вас возникнут какие-либо проблемы, мы здесь, чтобы помочь. Чтобы получить помощь или поддержку по проблеме с продуктом, отправьте запрос в службу поддержки.