Passo 4. Proteger dispositivos

Para ajudar a proteger dispositivos (pontos finais) contra a parte de acesso inicial de um ataque de ransomware:

- Implemente o Intune como um fornecedor de gestão de dispositivos móveis (MDM) e gestão de aplicações móveis (MAM) para os seus dispositivos e inscreva os seus dispositivos pertencentes à organização.

- Implemente as políticas de identidade e acesso de dispositivo comuns para validar as credenciais da conta de utilizador e impor os requisitos de conformidade e estado de funcionamento do dispositivo.

- Ative a Proteção de Rede no Microsoft Defender para Endpoint e no Microsoft Defender XDR.

- Configure a verificação de sites e transferências e a verificação de aplicações e ficheiros no Microsoft Defender SmartScreen para bloquear ou avisar.

- Ative Microsoft Defender Análise de antivírus de ficheiros e anexos transferidos.

- Defina o nível de segurança do Ambiente de Trabalho Remoto como TLS em Microsoft Defender para Endpoint e Microsoft Defender XDR.

Windows 11 ou 10 dispositivos

Para ajudar a proteger contra a parte de movimento lateral de um ataque de um dispositivo Windows 11 ou 10:

Para reduzir o impacto do ataque:

Para ajudar a proteger contra um atacante que está a fugir às suas defesas de segurança:

- Mantenha a proteção fornecida pela cloud no Antivírus Microsoft Defender ativado.

- Mantenha Microsoft Defender monitorização de comportamento em tempo real do Antivírus ativada.

- Ative a proteção em tempo real.

- Ative a proteção contra adulteração no Microsoft Defender para Endpoint para impedir alterações maliciosas às definições de segurança.

Para ajudar a proteger contra um atacante que executa código como parte de um ataque:

- Ative Microsoft Defender Antivírus.

- Bloquear chamadas à API Win32 a partir de macros do Office.

- Migre todos os livros legados que requerem macros do Excel 4.0 para o formato de macro VBA atualizado.

- Desative a utilização de macros não assinadas. Certifique-se de que todas as macros internas com necessidade empresarial estão assinadas e a tirar partido de localizações fidedignas para garantir que as macros desconhecidas não serão executadas no seu ambiente.

- Pare as macros XLM ou VBA maliciosas ao garantir que a análise de macros de runtime pela Interface de Análise de Antimalware (AMSI) está ativada. Esta funcionalidade (ativada por predefinição) está ativada se a definição de Política de Grupo para Âmbito de Análise de Tempo de Execução de Macros estiver definida como Ativar para Todos os Ficheiros ou Ativar para Ficheiros de Baixa Confiança. Obtenha os ficheiros de modelo de política de grupo mais recentes.

Impacto nos utilizadores e na gestão de alterações

À medida que implementa estas proteções, efetue a gestão de alterações para o seguinte:

- As políticas comuns de identidade Confiança Zero e acesso a dispositivos podem negar o acesso a utilizadores que tenham dispositivos não conformes.

- A transferência de ficheiros pode avisar os utilizadores antes da transferência ou pode estar bloqueada.

- Algumas macros do Office, Excel 4.0, XLM ou VBA podem já não ser executadas.

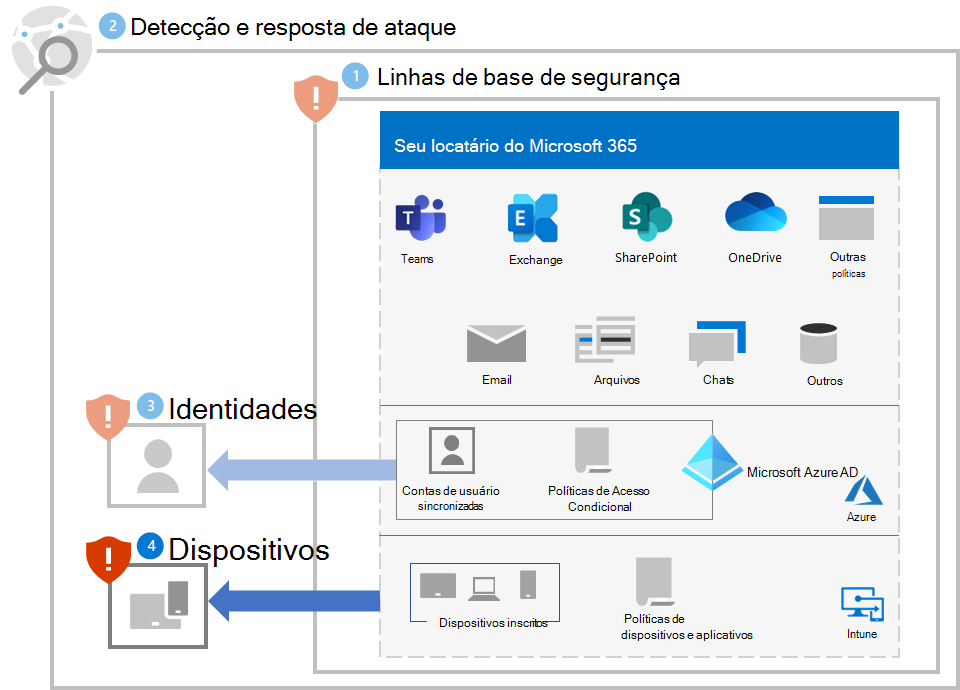

Configuração resultante

Eis a proteção contra ransomware para o seu inquilino para os passos 1 a 4.

Passo seguinte

Continue com o Passo 5 para proteger as informações no seu inquilino do Microsoft 365.