Ativar a proteção da cloud no Antivírus do Microsoft Defender

Aplica-se a:

- Antivírus do Microsoft Defender

- API do Microsoft Defender para Endpoint 1

- Microsoft Defender para Endpoint Plano 2

Plataformas

- Windows

A proteção da cloud no Antivírus do Microsoft Defender fornece proteção precisa, em tempo real e inteligente. A proteção da cloud deve estar ativada por predefinição.

Nota

A proteção contra adulteração ajuda a impedir que a proteção da cloud e outras definições de segurança sejam alteradas. Como resultado, quando a proteção contra adulteração está ativada, todas as alterações efetuadas às definições protegidas por adulteração são ignoradas . Se tiver de fazer alterações a um dispositivo e essas alterações forem bloqueadas pela proteção contra adulteração, recomendamos que utilize o modo de resolução de problemas para desativar temporariamente a proteção contra adulteração no dispositivo. Tenha em atenção que, após o fim do modo de resolução de problemas, todas as alterações efetuadas às definições protegidas por adulteração são revertidas para o estado configurado.

Por que motivo a proteção da cloud deve estar ativada

Microsoft Defender a proteção da cloud antivírus ajuda a proteger contra software maligno nos seus pontos finais e em toda a sua rede. Recomendamos que mantenha a proteção da cloud ativada, uma vez que determinadas funcionalidades de segurança no Microsoft Defender para Endpoint só funcionam quando a proteção da cloud está ativada.

A tabela seguinte resume as funcionalidades e capacidades que dependem da proteção da cloud:

| Funcionalidade/Capacidade | Requisito de subscrição | Descrição |

|---|---|---|

|

Verificar os metadados na cloud. O serviço cloud antivírus Microsoft Defender utiliza modelos de machine learning como uma camada extra de defesa. Estes modelos de machine learning incluem metadados, pelo que, quando é detetado um ficheiro suspeito ou malicioso, os metadados são verificados. Para saber mais, consulte Blogue: Conhecer as tecnologias avançadas no centro da Microsoft Defender para Endpoint proteção da próxima geração |

Microsoft Defender para Endpoint Plano 1 ou Plano 2 (Autónomo ou incluído num plano como Microsoft 365 E3 ou E5) | |

|

Proteção da cloud e submissão de exemplo. Os ficheiros e executáveis podem ser enviados para o serviço cloud antivírus Microsoft Defender para detonação e análise. A submissão automática de exemplo depende da proteção da cloud, embora também possa ser configurada como uma definição autónoma. Para saber mais, veja Cloud protection and sample submission in Microsoft Defender Antivirus (Proteção da cloud e submissão de exemplo no Antivírus do Microsoft Defender). |

Microsoft Defender para Endpoint Plano 1 ou Plano 2 (Autónomo ou incluído num plano como Microsoft 365 E3 ou E5) | |

|

Proteção contra adulteração. A proteção contra adulteração ajuda a proteger contra alterações indesejadas nas definições de segurança da sua organização. Para saber mais, veja Proteger as definições de segurança com proteção contra adulteração. |

Microsoft Defender para Endpoint Plano 2 (Autónomo ou incluído num plano como Microsoft 365 E5) | |

|

Bloquear à primeira vista Bloquear à primeira vista deteta software maligno novo e bloqueia-o em segundos. Quando é detetado um ficheiro suspeito ou malicioso, as capacidades de bloqueio à primeira vista consultam o back-end de proteção da cloud e aplicam heurística, machine learning e análise automatizada do ficheiro para determinar se é uma ameaça. Para saber mais, consulte O que é "bloquear à primeira vista"? |

Microsoft Defender para Endpoint Plano 1 ou Plano 2 (Autónomo ou incluído num plano como Microsoft 365 E3 ou E5) | |

|

Atualizações de assinatura de emergência. Quando é detetado conteúdo malicioso, são implementadas atualizações e correções de assinaturas de emergência. Em vez de aguardar pela próxima atualização regular, pode receber estas correções e atualizações dentro de minutos. Para saber mais sobre as atualizações, veja Microsoft Defender Atualizações de produtos e informações de segurança do Antivírus. |

Microsoft Defender para Endpoint Plano 2 (Autónomo ou incluído num plano como Microsoft 365 E5) | |

|

Deteção e resposta de pontos finais (EDR) no modo de bloqueio. O EDR no modo de bloqueio fornece proteção extra quando Microsoft Defender Antivírus não é o produto antivírus principal num dispositivo. O EDR no modo de bloqueio remedia os artefactos encontrados durante as análises geradas pelo EDR que a solução antivírus primária não Microsoft pode ter perdido. Quando ativado para dispositivos com o Antivírus Microsoft Defender como a solução antivírus principal, o EDR no modo de bloco proporciona o benefício adicional de remediar automaticamente os artefactos identificados durante as análises geradas pelo EDR. Para saber mais, veja EDR no modo de bloqueio. |

Microsoft Defender para Endpoint Plano 2 (Autónomo ou incluído num plano como Microsoft 365 E5) | |

|

Regras de redução da superfície de ataque. As regras ASR são regras inteligentes que pode configurar para ajudar a parar o software maligno. Determinadas regras requerem que a proteção da cloud seja ativada para funcionar totalmente. Estas regras incluem: - Bloquear a execução de ficheiros executáveis, a menos que cumpram critérios de prevalência, idade ou lista fidedigna - Utilizar proteção avançada contra ransomware - Bloquear a execução de programas não fidedignos a partir de unidades amovíveis Para saber mais, veja Utilizar regras de redução da superfície de ataque para prevenir infeções por software maligno. |

Microsoft Defender para Endpoint Plano 1 ou Plano 2 (Autónomo ou incluído num plano como Microsoft 365 E3 ou E5) | |

|

Indicadores de compromisso (IoCs). No Defender para Endpoint, os IoCs podem ser configurados para definir a deteção, prevenção e exclusão de entidades. Exemplos: Os indicadores "Permitir" podem ser utilizados para definir exceções a análises antivírus e ações de remediação. Os indicadores de "Alerta e bloqueio" podem ser utilizados para impedir a execução de ficheiros ou processos. Para saber mais, veja Criar indicadores. |

Microsoft Defender para Endpoint Plano 2 (Autónomo ou incluído num plano como Microsoft 365 E5) |

Métodos para configurar a proteção da cloud

Pode ativar ou desativar Microsoft Defender Proteção da cloud antivírus através de um de vários métodos, tais como:

Também pode utilizar Configuration Manager. Além disso, pode ativar ou desativar a proteção da cloud em pontos finais individuais com a aplicação Segurança do Windows.

Para obter mais informações sobre os requisitos específicos de conectividade de rede para garantir que os pontos finais se podem ligar ao serviço de proteção da cloud, veja Configurar e validar ligações de rede.

Nota

No Windows 10 e Windows 11, não existe nenhuma diferença entre as opções de relatórios Básico e Avançado descritas neste artigo. Esta é uma distinção legada e escolher qualquer uma das definições resulta no mesmo nível de proteção da cloud. Não existem diferenças no tipo ou quantidade de informações que são partilhadas. Para obter mais informações sobre o que recolhemos, consulte a Declaração de Privacidade da Microsoft.

Utilizar Microsoft Intune para ativar a proteção da cloud

Aceda ao centro de administração do Intune (https://intune.microsoft.com) e inicie sessão.

SelecioneAntivírus de segurança> de ponto final.

Na secção Políticas av, selecione uma política existente ou escolha + Criar Política.

Tarefa Passos Criar uma nova política 1. Para Plataforma, selecione Windows.

2. Para Perfil, selecione Microsoft Defender Antivírus.

3. Na página Informações básicas, especifique um nome e uma descrição para a política e, em seguida, selecione Seguinte.

4. Na secção Defender , localize Permitir Proteção da Cloud e defina-o como Permitido.

5. Desloque-se para baixo até Submeter Consentimento de Exemplos e selecione uma das seguintes definições:

- Enviar todos os exemplos automaticamente

- Enviar amostras seguras automaticamente

6. No passo Etiquetas de âmbito , se a sua organização estiver a utilizar etiquetas de âmbito, selecione as etiquetas que pretende utilizar e, em seguida, selecione Seguinte.

7. No passo Atribuições , selecione os grupos, utilizadores ou dispositivos aos quais pretende aplicar esta política e, em seguida, selecione Seguinte.

8. No passo Rever + criar , reveja as definições da sua política e, em seguida, selecione Criar.Editar uma política existente 1. Selecione a política que pretende editar.

2. Em Definições de configuração, selecione Editar.

3. Na secção Defender , localize Permitir Proteção da Cloud e defina-o como Permitido.

4. Desloque-se para baixo até Submeter Consentimento de Exemplos e selecione uma das seguintes definições:

- Enviar todos os exemplos automaticamente

- Enviar amostras seguras automaticamente

5. Selecione Rever + guardar.

Sugestão

Para saber mais sobre Microsoft Defender definições de Antivírus no Intune, veja Política antivírus para segurança de pontos finais no Intune.

Utilizar Política de Grupo para ativar a proteção da cloud

No dispositivo de gestão Política de Grupo, abra a Consola de Gestão do Política de Grupo, clique com o botão direito do rato no Objeto de Política de Grupo que pretende configurar e selecione Editar.

No Revisor gestão de Política de Grupo, aceda a Configuração do computador.

Selecione Modelos administrativos.

Expanda a árvore para componentes> do Windows Microsoft Defender Mapas antivírus >

Nota

As definições do MAPS são iguais à proteção fornecida pela cloud.

Faça duplo clique em Aderir ao Microsoft MAPS. Certifique-se de que a opção está ativada e definida como MAPAS Básicos ou MAPAS Avançados. Selecione OK.

Pode optar por enviar informações básicas ou adicionais sobre o software detetado:

MAPAS Básicos: a associação básica envia informações básicas à Microsoft sobre software maligno e software potencialmente indesejável detetado no seu dispositivo. As informações incluem a origem do software (como URLs e caminhos parciais), as ações tomadas para resolver a ameaça e se as ações foram bem-sucedidas.

MAPAS Avançados: além de informações básicas, a associação avançada envia informações detalhadas sobre software maligno e software potencialmente indesejável, incluindo o caminho completo para o software e informações detalhadas sobre como o software afetou o seu dispositivo.

Faça duplo clique em Enviar exemplos de ficheiro quando for necessária uma análise mais aprofundada. Certifique-se de que a primeira opção está definida como Ativada e que as outras opções estão definidas como:

- Enviar exemplos seguros (1)

- Enviar todos os exemplos (3)

Nota

A opção Enviar exemplos seguros (1) significa que a maioria das amostras são enviadas automaticamente. Os ficheiros que provavelmente contenham informações pessoais pedem ao utilizador confirmação adicional. Definir a opção como Pedido Sempre (0) reduz o estado de proteção do dispositivo. Defini-lo como Nunca enviar (2) significa que a funcionalidade Bloquear à Primeira Vista do Microsoft Defender para Endpoint não funcionará.

Selecione OK.

Utilizar cmdlets do PowerShell para ativar a proteção da cloud

Os seguintes cmdlets podem ativar a proteção da cloud:

Set-MpPreference -MAPSReporting Advanced

Set-MpPreference -SubmitSamplesConsent SendAllSamples

Para obter mais informações sobre como utilizar o PowerShell com o Antivírus Microsoft Defender, veja Utilizar cmdlets do PowerShell para configurar e executar Microsoft Defender cmdlets antivírus e antivírus Microsoft Defender. CSP de Política – o Defender também tem mais informações especificamente em -SubmitSamplesConsent.

Importante

Pode definir -SubmitSamplesConsent como SendSafeSamples (predefinição, definição recomendada) NeverSendou AlwaysPrompt.

A SendSafeSamples definição significa que a maioria dos exemplos são enviados automaticamente. Os ficheiros que provavelmente contêm informações pessoais resultam num pedido para o utilizador continuar e requerem confirmação.

As NeverSend definições e AlwaysPrompt baixam o nível de proteção do dispositivo. Além disso, a NeverSend definição significa que a funcionalidade Bloquear à Primeira Vista do Microsoft Defender para Endpoint não funcionará.

Utilizar a Instrução de Gestão do Windows (WMI) para ativar a proteção da cloud

Utilize o método Set da classe MSFT_MpPreference para as seguintes propriedades:

MAPSReporting

SubmitSamplesConsent

Para obter mais informações sobre os parâmetros permitidos, veja APIs WMIv2 do Windows Defender.

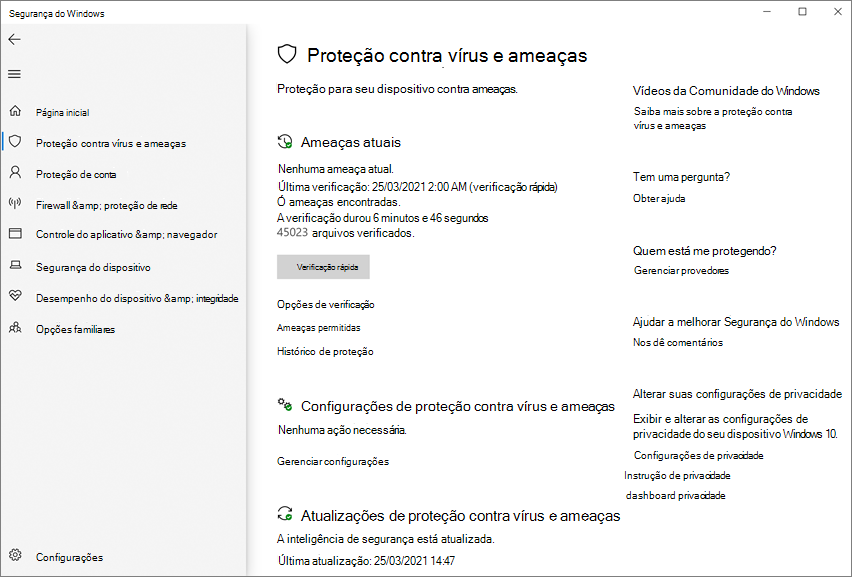

Ativar a proteção da cloud em clientes individuais com a aplicação Segurança do Windows

Nota

Se a definição Configurar a definição local para comunicar o Microsoft MAPS Política de Grupo definição estiver definida como Desativada, a definição proteção baseada na cloud nas Definições do Windows estará desativada e indisponível. As alterações efetuadas através de um Objeto de Política de Grupo têm primeiro de ser implementadas em pontos finais individuais antes de a definição ser atualizada nas Definições do Windows.

Abra a aplicação Segurança do Windows ao selecionar o ícone de escudo na barra de tarefas ou ao procurar Segurança do Windows no menu Iniciar.

Selecione o mosaico Proteção contra ameaças & Vírus (ou o ícone de escudo na barra de menus esquerda) e, em seguida, em Definições de proteção contra ameaças & vírus, selecione Gerir definições.

Confirme que a Proteção baseada na Cloud e a Submissão automática de exemplo foram mudadas para Ativado.

Nota

Se a submissão automática de exemplo tiver sido configurada com Política de Grupo, a definição estará a cinzento e indisponível.

Consulte também

Utilizar a proteção da cloud da Microsoft no Antivírus do Microsoft Defender

Utilizar cmdlets do PowerShell para gerir o Antivírus do Microsoft Defender

Sugestão

Se estiver à procura de informações relacionadas com o Antivírus para outras plataformas, consulte:

- Definir preferências para o Microsoft Defender para Endpoint no macOS

- Microsoft Defender para Endpoint no Mac

- Definições de política de Antivírus do macOS para o Antivírus do Microsoft Defender para Intune

- Definir preferências para o Microsoft Defender para Endpoint no Linux

- Microsoft Defender para Endpoint no Linux

- Configurar o Microsoft Defender para Endpoint em funcionalidades do Android

- Configurar o Microsoft Defender para Endpoint em funcionalidades do iOS

Sugestão

Quer saber mais? Engage com a comunidade de Segurança da Microsoft na nossa Comunidade Tecnológica: Microsoft Defender para Endpoint Tech Community.