Descubra o estado atual da colaboração externa na sua organização

Antes de aprender sobre o estado atual da sua colaboração externa, determine uma postura de segurança. Considere o controle centralizado versus delegado, bem como metas de governança, regulamentação e conformidade.

Saiba mais: Determine sua postura de segurança para acesso externo com o Microsoft Entra ID

Os usuários em sua organização provavelmente colaboram com usuários de outras organizações. A colaboração ocorre com aplicativos de produtividade como o Microsoft 365, por email ou compartilhando recursos com usuários externos. Esses cenários incluem usuários:

- Iniciando a colaboração externa

- Colaboração com utilizadores externos e organizações

- Conceder acesso a utilizadores externos

Antes de começar

Este artigo é o número 2 de uma série de 10 artigos. Recomendamos que você revise os artigos em ordem. Vá para a seção Próximas etapas para ver a série inteira.

Determinar quem inicia a colaboração externa

Geralmente, os usuários que buscam colaboração externa conhecem os aplicativos a serem usados e quando o acesso termina. Portanto, determine os usuários com permissões delegadas para convidar usuários externos, criar pacotes de acesso e concluir revisões de acesso.

Para encontrar usuários colaboradores:

- Atividades de log de auditoria do Microsoft 365 - procure eventos e descubra atividades auditadas no Microsoft 365

- Auditando e relatando um usuário de colaboração B2B - verifique o acesso do usuário convidado e veja os registros das atividades do sistema e do usuário

Enumerar usuários convidados e organizações

Os usuários externos podem ser usuários B2B do Microsoft Entra com credenciais gerenciadas por parceiros ou usuários externos com credenciais provisionadas localmente. Normalmente, esses usuários são o Guest UserType. Para saber mais sobre como convidar usuários convidados e compartilhar recursos, consulte Visão geral da colaboração B2B.

Você pode enumerar usuários convidados com:

Use as seguintes ferramentas para identificar a colaboração B2B do Microsoft Entra, locatários externos do Microsoft Entra e usuários que acessam aplicativos:

- Módulo do PowerShell, Get MsIdCrossTenantAccessActivity

- Pasta de trabalho de atividade de acesso entre locatários

Descubra domínios de e-mail e propriedade companyName

Você pode determinar organizações externas com os nomes de domínio de endereços de e-mail de usuários externos. Essa descoberta pode não ser possível com provedores de identidade do consumidor. Recomendamos que você escreva o atributo companyName para identificar organizações externas.

Usar lista de permissões, lista de bloqueio e gerenciamento de direitos

Use a lista de permissões ou a lista de bloqueio para permitir que sua organização colabore ou bloqueie organizações no nível do locatário. Controle convites e resgates B2B independentemente da origem (como Microsoft Teams, SharePoint ou o portal do Azure).

Consulte, Permitir ou bloquear convites para usuários B2B de organizações específicas

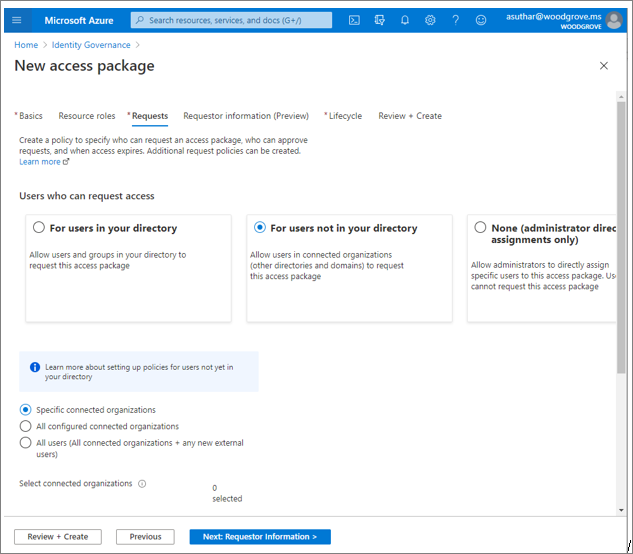

Se você usar o gerenciamento de direitos, poderá limitar os pacotes de acesso a um subconjunto de parceiros com a opção Organizações conectadas específicas, em Novos pacotes de acesso, em Governança de identidade.

Determinar o acesso de usuários externos

Com um inventário de usuários externos e organizações, determine o acesso a ser concedido aos usuários. Você pode usar a API do Microsoft Graph para determinar a associação ao grupo ou a atribuição de aplicativo do Microsoft Entra.

Enumerar permissões de aplicativo

Investigue o acesso aos seus aplicativos confidenciais para obter conhecimento sobre o acesso externo. Consulte Conceder ou revogar permissões de API programaticamente.

Detetar partilha informal

Se os seus planos de e-mail e rede estiverem ativados, pode investigar a partilha de conteúdo através de correio eletrónico ou aplicações de software como serviço (SaaS) não autorizadas.

- Identificar, prevenir e monitorar o compartilhamento acidental

- Saiba mais sobre a prevenção contra perda de dados (DLP)

- Identificar aplicações não autorizadas

Próximos passos

Use a série de artigos a seguir para saber como proteger o acesso externo aos recursos. Recomendamos que siga a ordem listada.

Determine sua postura de segurança para acesso externo com o Microsoft Entra ID

Descubra o estado atual da colaboração externa na sua organização (Você está aqui)

Acesso externo seguro com grupos no Microsoft Entra ID e Microsoft 365

Transição para colaboração governada com colaboração B2B do Microsoft Entra

Gerencie o acesso externo com o gerenciamento de direitos do Microsoft Entra

Gerencie o acesso externo a recursos com políticas de Acesso Condicional

Controle o acesso externo a recursos no Microsoft Entra ID com rótulos de sensibilidade

Converter contas de convidado locais em contas de convidado B2B do Microsoft Entra