Introdução ao Microsoft Defender for Cloud Apps

Este início rápido descreve como começar a trabalhar com Microsoft Defender for Cloud Apps no Portal do Microsoft Defender.

Defender for Cloud Apps pode ajudá-lo a utilizar os benefícios das aplicações na cloud enquanto mantém o controlo dos seus recursos empresariais. Defender for Cloud Apps melhora a sua visibilidade sobre a atividade na cloud e ajuda a aumentar a proteção sobre os seus dados empresariais.

Sugestão

Como complemento deste artigo, recomendamos que utilize o guia de configuração automatizada Microsoft Defender for Cloud Apps quando tiver sessão iniciada no centro de administração do Microsoft 365. Este guia irá personalizar a sua experiência com base no seu ambiente. Para rever as melhores práticas sem iniciar sessão e ativar as funcionalidades de configuração automatizada, aceda ao portal de configuração do Microsoft 365.

Pré-requisitos

Para configurar Defender for Cloud Apps, tem de ser, pelo menos, um Administrador de Segurança no Microsoft Entra ID ou no Microsoft 365.

Os utilizadores com funções de administrador têm as mesmas permissões de administrador em todas as aplicações na cloud às quais a sua organização está subscrita, independentemente do local onde atribuiu a função. Para obter mais informações, veja Atribuir funções de administrador e Atribuir funções de administrador no Microsoft Entra ID.

Microsoft Defender for Cloud Apps é uma ferramenta de segurança e, portanto, não requer licenças do conjunto de produtividade do Microsoft 365. Para o Microsoft 365 Cloud App Security (apenas Microsoft Defender for Cloud Apps para o Microsoft 365), consulte Quais são as diferenças entre o Microsoft Defender for Cloud Apps e o Microsoft 365 Cloud App Security?

Microsoft Defender for Cloud Apps depende das seguintes aplicações Microsoft Entra ID para funcionarem corretamente. Não desative estas aplicações no Microsoft Entra ID:

- Microsoft Defender for Cloud Apps - APIs (ID: 972bb84a-1d27-4bd3-8306-6b8e57679e8c)

- Microsoft Defender for Cloud Apps - Experiência do Cliente (ID: 9ba4f733-be8f-4112-9c4a-e3b417c44e7d)

- Microsoft Defender for Cloud Apps - Information Protection (ID: ac6dbf5e-1087-4434-beb2-0ebf7bd1b883)

- Microsoft Defender for Cloud Apps - Servidor MIP (ID: 0858ddce-8fca-4479-929b-4504feeed95e)

Access Defender for Cloud Apps

Obtenha uma licença de Defender for Cloud Apps para cada utilizador que pretende proteger por Defender for Cloud Apps. Para obter mais informações, consulte a folha de dados de licenciamento do Microsoft 365.

Está disponível uma versão de avaliação Defender for Cloud Apps como parte de uma avaliação Microsoft 365 E5 e pode comprar licenças no centro de administração do Microsoft 365 >Marketplace. Para obter mais informações, consulte Experimentar ou comprar o Microsoft 365 ou Obter suporte para o Microsoft 365 para empresas.

Nota

Microsoft Defender for Cloud Apps é uma ferramenta de segurança e, portanto, não requer licenças do conjunto de produtividade do Microsoft 365. Para obter mais informações, consulte Quais são as diferenças entre o Microsoft Defender for Cloud Apps e o Microsoft 365 Cloud App Security?.

Aceda Defender for Cloud Apps no Portal do Microsoft Defender em Aplicações na Cloud. Por exemplo:

Passo 1: definir a visibilidade instantânea, a proteção e as ações de governação para as suas aplicações

Página Como: Definir a visibilidade instantânea, a proteção e as ações de governação para as suas aplicações

Tarefa necessária: Ligar aplicações

- No Portal do Microsoft Defender, selecione Definições. Em seguida, selecione Aplicações na Cloud.

- Em Aplicações Ligadas, selecione Conectores de Aplicações.

- Selecione +Ligar uma aplicação para adicionar uma aplicação e, em seguida, selecione uma aplicação.

- Siga os passos de configuração para ligar a aplicação.

Porquê ligar uma aplicação? Depois de ligar uma aplicação, pode obter uma visibilidade mais profunda para que possa investigar atividades, ficheiros e contas das aplicações no seu ambiente na cloud.

Passo 2: proteger informações confidenciais com políticas DLP

Página De procedimentos: Proteger informações confidenciais com políticas DLP

Tarefa recomendada: Ativar a monitorização de ficheiros e criar políticas de ficheiros

- No Portal do Microsoft Defender, selecione Definições. Em seguida, selecione Aplicações na Cloud.

- Em Information Protection, selecione Ficheiros.

- Selecione Ativar monitorização de ficheiros e, em seguida, selecione Guardar.

- Se utilizar etiquetas de confidencialidade de Proteção de Informações do Microsoft Purview, em Information Protection, selecione Microsoft Information Protection.

- Selecione as definições necessárias e, em seguida, selecione Guardar.

- No Passo 3, crie Políticas de ficheiros para cumprir os seus requisitos organizacionais.

Sugestão

Pode ver ficheiros das suas aplicações ligadas ao navegar paraFicheiros de Aplicações> na Cloud no Portal do Microsoft Defender.

Recomendação de migração

Recomendamos que utilize Defender for Cloud Apps proteção de informações confidenciais em paralelo com a sua solução atual de Mediador de Segurança de Acesso à Cloud (CASB). Comece por ligar as aplicações que pretende proteger ao Microsoft Defender for Cloud Apps. Uma vez que os conectores de API utilizam conectividade fora de banda, não ocorrerá nenhum conflito. Em seguida, migre progressivamente as suas políticas da sua solução CASB atual para Defender for Cloud Apps.

Nota

Para aplicações de terceiros, verifique se a carga atual não excede o número máximo de chamadas à API permitidas pela aplicação.

Passo 3: Controlar aplicações na cloud com políticas

Página Como: Controlar aplicações na cloud com políticas

Tarefa necessária: Criar políticas

Para criar políticas

- No portal do Microsoft Defender, em Aplicações na Cloud, selecione Políticas ->Modelos de política.

- Escolha um modelo de política na lista e, em seguida, selecione o + ícone para criar a política.

- Personalize a política (selecione filtros, ações e outras definições) e, em seguida, selecione Criar.

- Em Aplicações na Cloud, selecione Políticas ->Gestão de políticas, para escolher a política e ver as correspondências relevantes (atividades, ficheiros, alertas).

Sugestão

Para abranger todos os cenários de segurança do ambiente na cloud, crie uma política para cada categoria de risco.

Como podem as políticas ajudar a sua organização?

Pode utilizar políticas para o ajudar a monitorizar tendências, ver ameaças de segurança e gerar relatórios e alertas personalizados. Com as políticas, pode criar ações de governação e definir controlos de prevenção de perda de dados e partilha de ficheiros.

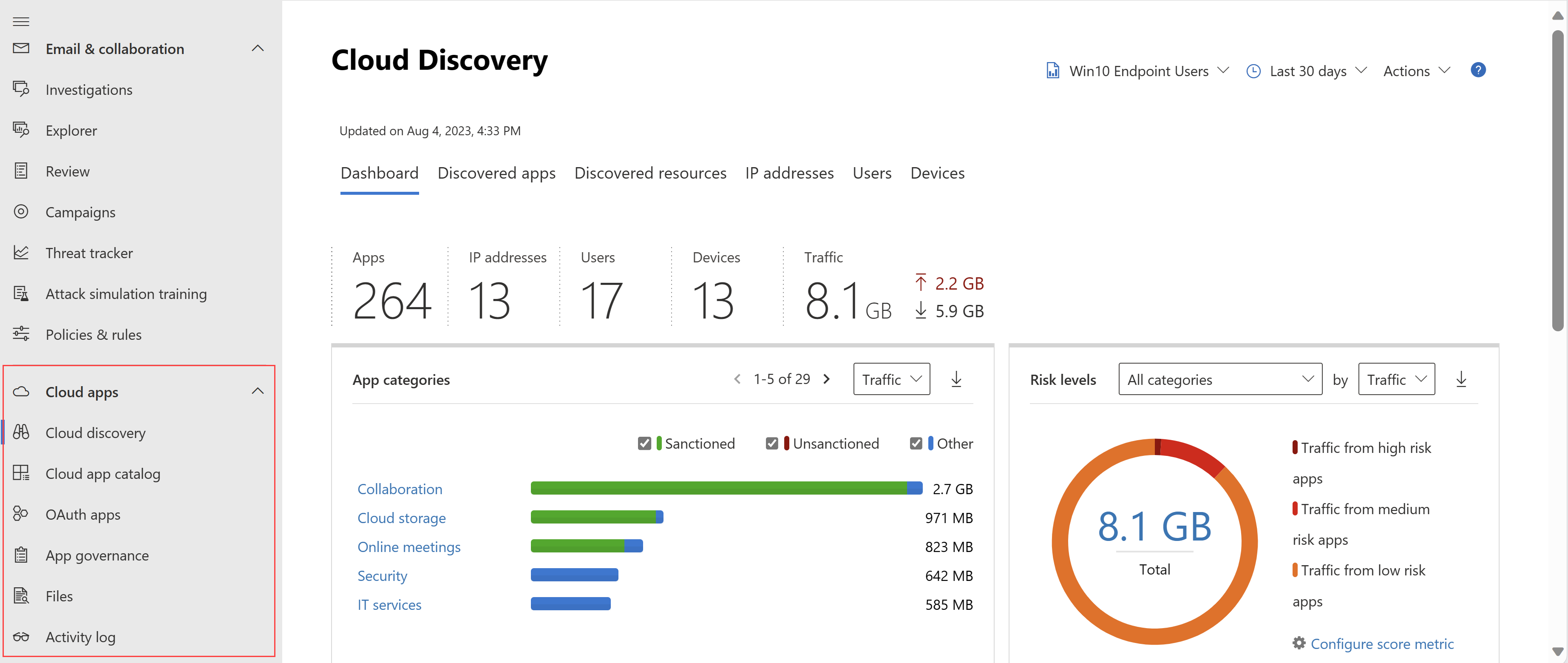

Passo 4: Configurar a deteção da cloud

Página De procedimentos: Configurar a deteção da cloud

Tarefa necessária: ative Defender for Cloud Apps para ver a utilização da aplicação na cloud

Integre com Microsoft Defender para Endpoint para permitir automaticamente que Defender for Cloud Apps monitorizem os seus dispositivos Windows 10 e Windows 11 dentro e fora da sua empresa.

Se utilizar o Zscaler, integre-o com Defender for Cloud Apps.

Para obter uma cobertura total, crie um relatório de deteção contínua da cloud

- No Portal do Microsoft Defender, selecione Definições. Em seguida, selecione Aplicações na Cloud.

- Em Cloud Discovery, selecione Carregamento automático de registos.

- No separador Origens de dados , adicione as suas origens.

- No separador Recoletores de registos , configure o recoletor de registos.

Recomendação de migração

Recomendamos que utilize Defender for Cloud Apps deteção em paralelo com a sua solução CASB atual. Comece por configurar o carregamento automático do registo de firewall para Defender for Cloud Apps recoletores de registos. Se utilizar o Defender para Endpoint, no Microsoft Defender XDR, certifique-se de que ativa a opção para reencaminhar sinais para Defender for Cloud Apps. A configuração da cloud Discovery não entrará em conflito com a recolha de registos da sua solução CASB atual.

Para criar um relatório de deteção de cloud instantâneo

- No portal do Microsoft Defender, em Aplicações na Cloud, selecione Cloud Discovery.

- No canto superior direito, selecione Ações ->Criar relatório instantâneo da Cloud Discovery.

Por que motivo deve configurar relatórios de deteção de cloud?

Ter visibilidade sobre ti sombra na sua organização é fundamental. Depois de os registos serem analisados, pode encontrar facilmente que aplicações na cloud estão a ser utilizadas, por que pessoas e em que dispositivos.

Passo 5: Personalizar a sua experiência

Página De procedimentos: Personalizar a sua experiência

Tarefa recomendada: adicionar os detalhes da sua organização

Para introduzir as definições de e-mail

- No Portal do Microsoft Defender, selecione Definições. Em seguida, selecione Aplicações na Cloud.

- Em Sistema, selecione Definições de correio.

- Em Email identidade do remetente, introduza os endereços de e-mail e o nome a apresentar.

- Em Email estrutura, carregue o modelo de e-mail da sua organização.

Para definir notificações de administrador

- No Portal do Microsoft Defender, selecione Definições. Em seguida, selecione Microsoft Defender XDR.

- Selecione Email notificações.

- Configure os métodos que pretende definir para as notificações do sistema.

Para personalizar as métricas de classificação

- No Portal do Microsoft Defender, selecione Definições. Em seguida, selecione Aplicações na Cloud.

- Em Cloud Discovery, selecione Classificar métricas.

- Configure a importância de vários valores de risco.

- Selecione Guardar.

Agora, as classificações de risco dadas às aplicações detetadas estão configuradas precisamente de acordo com as necessidades e prioridades da sua organização.

Porquê personalizar o seu ambiente?

Algumas funcionalidades funcionam melhor quando são personalizadas de acordo com as suas necessidades. Proporcionar uma melhor experiência aos seus utilizadores com os seus próprios modelos de e-mail. Decida que notificações recebe e personalize a métrica de classificação de risco de acordo com as preferências da sua organização.

Passo 6: Organizar os dados de acordo com as suas necessidades

Página De procedimentos: Trabalhar com intervalos de IP e etiquetas

Tarefa recomendada: Configurar definições importantes

Para criar etiquetas de endereços IP

No Portal do Microsoft Defender, selecione Definições. Em seguida, selecione Aplicações na Cloud.

Em Sistema, selecione Intervalos de endereços IP.

Selecione + Adicionar intervalo de endereços IP para adicionar um intervalo de endereços IP.

Introduza o Nome do intervalo de IP, intervalos de endereços IP, Categoria e Etiquetas.

Selecione Criar.

Agora pode utilizar etiquetas IP quando cria políticas e quando filtra e cria relatórios contínuos.

Para criar relatórios contínuos

- No Portal do Microsoft Defender, selecione Definições. Em seguida, selecione Aplicações na Cloud.

- Em Cloud Discovery, selecione Relatórios contínuos.

- Selecione Criar relatório.

- Siga os passos de configuração.

- Selecione Criar.

Agora, pode ver os dados detetados com base nas suas próprias preferências, como unidades de negócio ou intervalos de IP.

Para adicionar domínios

- No Portal do Microsoft Defender, selecione Definições. Em seguida, selecione Aplicações na Cloud.

- Em Sistema, selecione Detalhes da organização.

- Adicione os domínios internos da sua organização.

- Selecione Guardar.

Por que motivo deve configurar estas definições?

Estas definições ajudam-no a controlar melhor as funcionalidades na consola do . Com as etiquetas IP, é mais fácil criar políticas que se ajustem às suas necessidades, filtrar dados com precisão e muito mais. Utilize as Vistas de dados para agrupar os seus dados em categorias lógicas.

Passos seguintes

Se tiver algum problema, estamos aqui para ajudar. Para obter assistência ou suporte para o problema do produto, abra um pedido de suporte.