Habilitar a verificação de rede em conformidade com o Acesso Condicional

As organizações que usam o Acesso Condicional, juntamente com o Acesso Seguro Global, podem impedir o acesso mal-intencionado a aplicativos da Microsoft, aplicativos SaaS de terceiros e aplicativos de LoB (linha de negócios privados) usando várias condições para fornecer defesa detalhada. Essas condições podem incluir a conformidade do dispositivo, a localização e muito mais para fornecer proteção contra o roubo de identidade do usuário ou de token. O Acesso Global Seguro apresenta o conceito de uma rede compatível no Acesso condicional do Microsoft Entra ID. Essa verificação de rede compatível garante que os usuários se conectem a partir de um modelo de conectividade de rede verificado para seu locatário específico e estejam em conformidade com as políticas de segurança impostas pelos administradores.

O cliente de Acesso Global Seguro instalado em dispositivos ou usuários por trás de redes remotas configuradas permite que os administradores protejam recursos atrás de uma rede em conformidade com controles avançados de Acesso condicional. Esse recurso de rede compatível torna mais fácil para os administradores gerenciar políticas de acesso, sem precisar manter uma lista de endereços IP de saída. Isso remove o requisito de afixar o tráfego por meio da VPN da organização.

Imposição de verificação de rede em conformidade

A aplicação de rede compatível reduz o risco de ataques de roubo/reprodução de token. A aplicação de rede em conformidade ocorre no plano de autenticação (geralmente disponível) e no plano de dados (versão prévia). A imposição do plano de autenticação é executada pelo Microsoft Entra ID no momento da autenticação do usuário. Se um adversário tiver roubado um token de sessão e tentar reproduzi-lo de um dispositivo que não esteja conectado à rede compatível da sua organização (por exemplo, solicitando um token de acesso com um token de atualização roubado), o ID do Entra negará imediatamente a solicitação e o acesso adicional será bloqueado. A imposição do plano de dados funciona com serviços que dão suporte à CAE (avaliação contínua de acesso) – atualmente, apenas o SharePoint Online. Com aplicativos que dão suporte a CAE, os tokens de acesso roubados que são reproduzidos fora da rede compatível do locatário serão rejeitados pelo aplicativo quase em tempo real. Sem CAE, um token de acesso roubado durará até seu tempo de vida completo (padrão de 60 a 90 minutos).

Essa verificação de rede em conformidade é específica para cada locatário.

- Usando essa verificação, você pode garantir que outras organizações que usam os serviços de Acesso Seguro Global da Microsoft não possam acessar seus recursos.

- Por exemplo: a Contoso pode proteger seus serviços como o Exchange Online e o SharePoint Online por trás de sua verificação de rede compatível para garantir que somente os usuários da Contoso possam acessar esses recursos.

- Se outra organização como a Fabrikam estivesse usando uma verificação de rede compatível, ela não passaria na verificação de rede compatível da Contoso.

A rede em conformidade é diferente de IPv4, IPv6 ou localizações geográficas que você pode configurar no Microsoft Entra. Os administradores não são obrigados a revisar e manter os intervalos/endereços IP de rede em conformidade, fortalecendo a postura de segurança e minimizando a sobrecarga administrativa contínua.

Pré-requisitos

- Os administradores que interagem com recursos de Acesso Global Seguro devem ter uma ou mais das seguintes atribuições de função, dependendo das tarefas que estiverem executando.

- A função Administrador do Acesso Global Seguro permite gerenciar os recursos de Acesso Global Seguro.

- Administrador de acesso condicional para criar e interagir com políticas de acesso condicional e locais nomeados.

- O produto requer licenciamento. Para obter detalhes, consulte a seção de licenciamento de O que é Acesso Global Seguro. Se necessário, você pode adquirir licenças ou obter licenças de avaliação.

Limitações conhecidas

Esse recurso tem uma ou mais limitações conhecidas. Para obter informações mais detalhadas sobre os problemas conhecidos e as limitações deste recurso, consulte Limitações conhecidas para acesso seguro global.

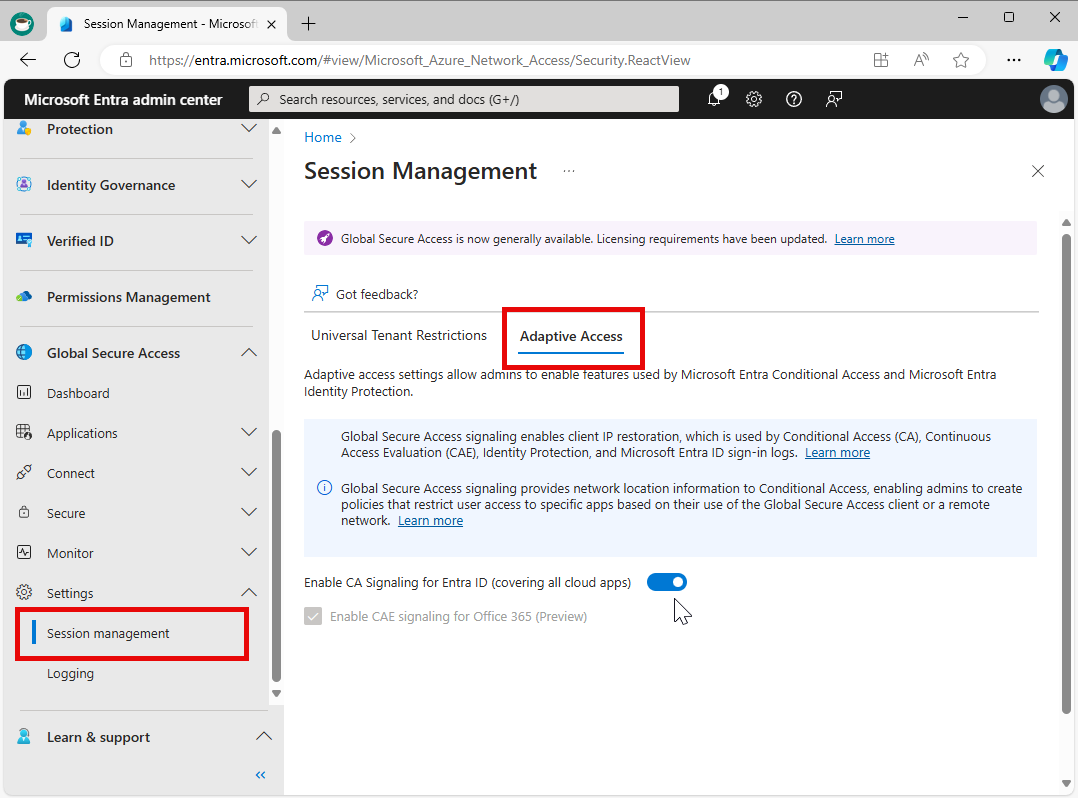

Habilitar a sinalização de Acesso Seguro Global para Acesso Condicional

Para habilitar a configuração necessária para permitir a verificação de rede em conformidade, um administrador deve seguir as etapas a seguir.

- Entre no centro de administração do Microsoft Entra como um Administrador do Acesso Seguro Global.

- Navegue até Acesso Global Seguro>Configurações>Gerenciamento de sessão>Acesso adaptável.

- Selecione a alternância para Habilitar a sinalização de AC para a ID do Entra (abrangendo todos os aplicativos de nuvem). Isso habilitará automaticamente a sinalização do CAE para o Office 365 (versão prévia).

- Navegue até Proteção>Acesso condicional>Localizações nomeadas.

- Confirme se você tem um local chamado Todos os locais de rede em conformidade com o tipo de local Acesso de Rede. Opcionalmente, as organizações podem marcar esse local como confiável.

Cuidado

Se sua organização tiver políticas de Acesso Condicional ativas com base na verificação de rede em conformidade e você desabilitar a sinalização de Acesso Seguro Global no Acesso Condicional, poderá impedir involuntariamente que os usuários finais direcionados possam acessar os recursos. Se você precisar desabilitar esse recurso, primeiro exclua as políticas de Acesso Condicional correspondentes.

Proteger seus recursos por trás da rede compatível

A política de acesso condicional de rede compatível pode ser usada para proteger seus aplicativos da Microsoft e de terceiros. Uma política típica terá uma concessão de "Bloquear" para todos os locais de rede, exceto rede em conformidade. O exemplo a seguir demonstra as etapas para configurar esse tipo de política:

- Entre no centro de administração do Microsoft Entra como pelo menos Administrador de acesso condicional.

- Navegue até Proteção>Acesso Condicional.

- Selecione Criar nova política.

- Dê um nome à sua política. Recomendamos que as organizações criem um padrão significativo para os nomes de suas políticas.

- Em Atribuições, selecione Usuários ou identidades de carga de trabalho.

- Em Incluir, selecione Todos os usuários.

- Em Excluir, selecione Usuários e grupos e escolha o acesso de emergência ou as contas de interrupção da sua organização.

- Em Recursos de destino>Incluire selecionar Todos os recursos (anteriormente “Todos os aplicativos de nuvem”).

- Se sua organização estiver registrando dispositivos em Microsoft Intune, é recomendável excluir os aplicativos Microsoft Intune Enrollment e Microsoft Intune de sua política de Acesso Condicional para evitar uma dependência circular.

- Em Rede.

- Defina Configurar como Sim.

- Em Incluir, selecione Qualquer local.

- Em Excluir, Selecione o local Todos os locais de rede em conformidade.

- Em Controles de acesso:

- Conceder, selecione Bloquear Acesso e selecione Selecionar.

- Confirme suas configurações e defina Habilitar política como Ativado.

- Selecione o botão Criar para criar e habilitar a política.

Observação

Use o Acesso Global Seguro juntamente com políticas de Acesso Condicional que exigem uma rede compatível para Todos os recursos.

Os recursos de Acesso Global Seguro são automaticamente excluídos da política de Acesso Condicional quando Rede em Conformidade está habilitada na política. Não há nenhuma exclusão de recurso explícita necessária. Essas exclusões automáticas são necessárias para garantir que o cliente do Acesso Global Seguro não seja impedido de acessar os recursos necessários. Os recursos de Acesso Global Seguro são:

- Perfis de tráfego de Acesso Global Seguro

- Serviço de Política de Acesso Global Seguro (serviço interno)

Os eventos de entrada para autenticação de recursos de Acesso Global Seguro excluídos aparecem nos logs de entrada do Microsoft Entra ID como:

- Os recursos da Internet com Acesso Global Seguro

- Aplicativos da Microsoft com Acesso Seguro Global

- Todos os recursos privados com Acesso Seguro Global

- Serviço de Política ZTNA

Exclusões de usuários

As políticas de Acesso Condicional são ferramentas avançadas, recomendamos excluir as seguintes contas das suas políticas:

- Contas de acesso de emergência ou de interrupção para impedir o bloqueio devido à configuração incorreta da política. No cenário improvável de todos os administradores serem bloqueados, sua conta administrativa de acesso de emergência poderá ser usada para fazer logon e seguir as etapas para recuperar o acesso.

- Mais informações podem ser encontradas no artigo Gerenciar contas de acesso de emergência no Microsoft Entra ID.

- Contas de serviço e Entidades de serviço, como a conta de sincronização do Microsoft Entra Connect. As contas de serviço são contas não interativas que não estão ligadas a nenhum usuário específico. Normalmente, elas são usadas por serviços de back-end que permitem acesso programático a aplicativos, mas também são usadas para entrar em sistemas para fins administrativos. As chamadas feitas pelas entidades de serviço não serão bloqueadas pelas políticas de Acesso Condicional com um escopo que inclua os usuários. Use o Acesso Condicional a identidades de carga de trabalho para definir políticas direcionadas a entidades de serviço.

- Se a sua organização tiver essas contas em uso em scripts ou código, considere substituí-las por identidades gerenciadas.

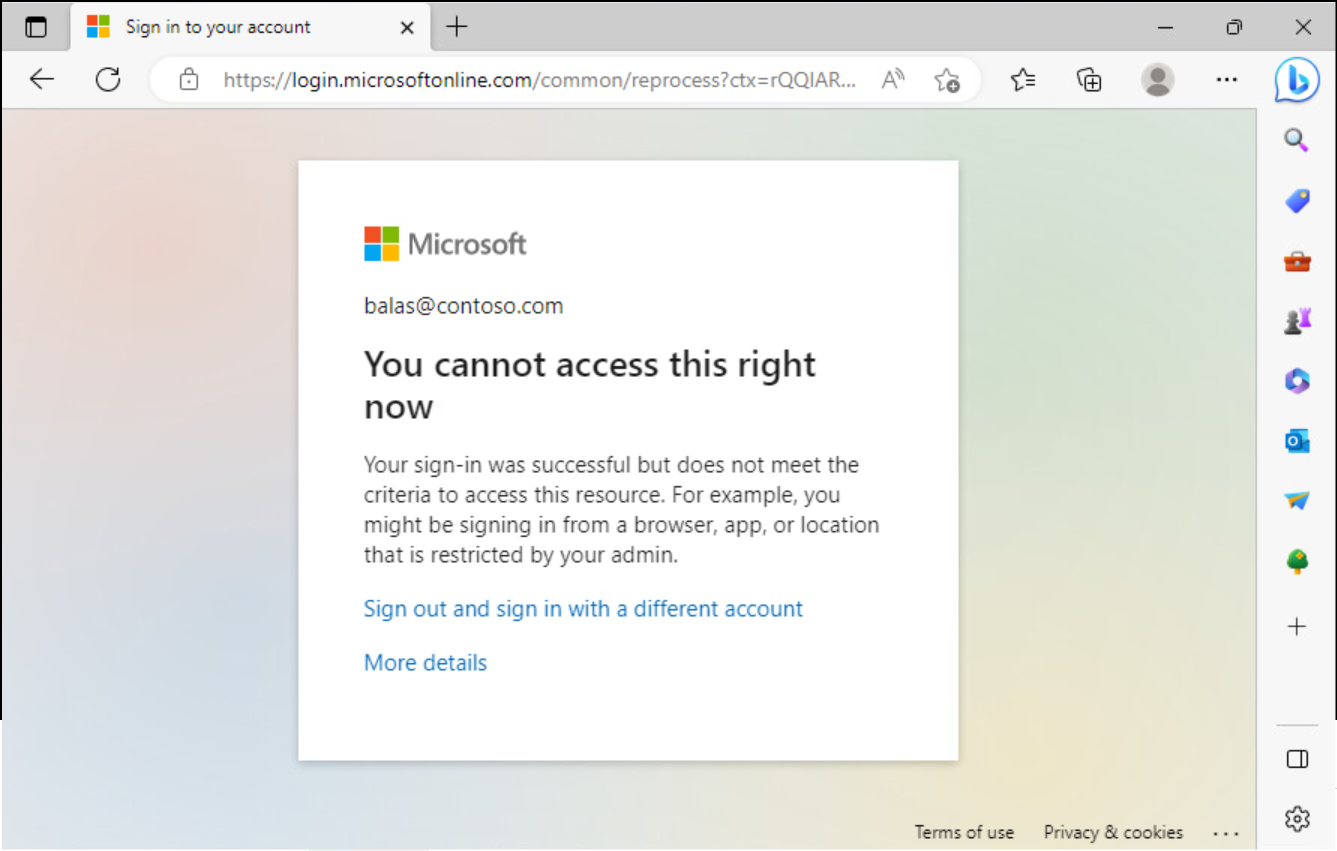

Experimente sua política de rede compatível

- Em um dispositivo de usuário final com o cliente de Acesso Global Seguro instalado e em execução, navegue até https://outlook.office.com/mail/ ou

https://yourcompanyname.sharepoint.com/, você tem acesso a recursos. - Pause o cliente do Acesso Global Seguro clicando com o botão direito do mouse no aplicativo na bandeja do Windows e selecionando Pausar.

- Navegue até https://outlook.office.com/mail/ ou

https://yourcompanyname.sharepoint.com/, você está impedido de acessar recursos com uma mensagem de erro informando que Você não pode acessar isso agora.

Solução de problemas

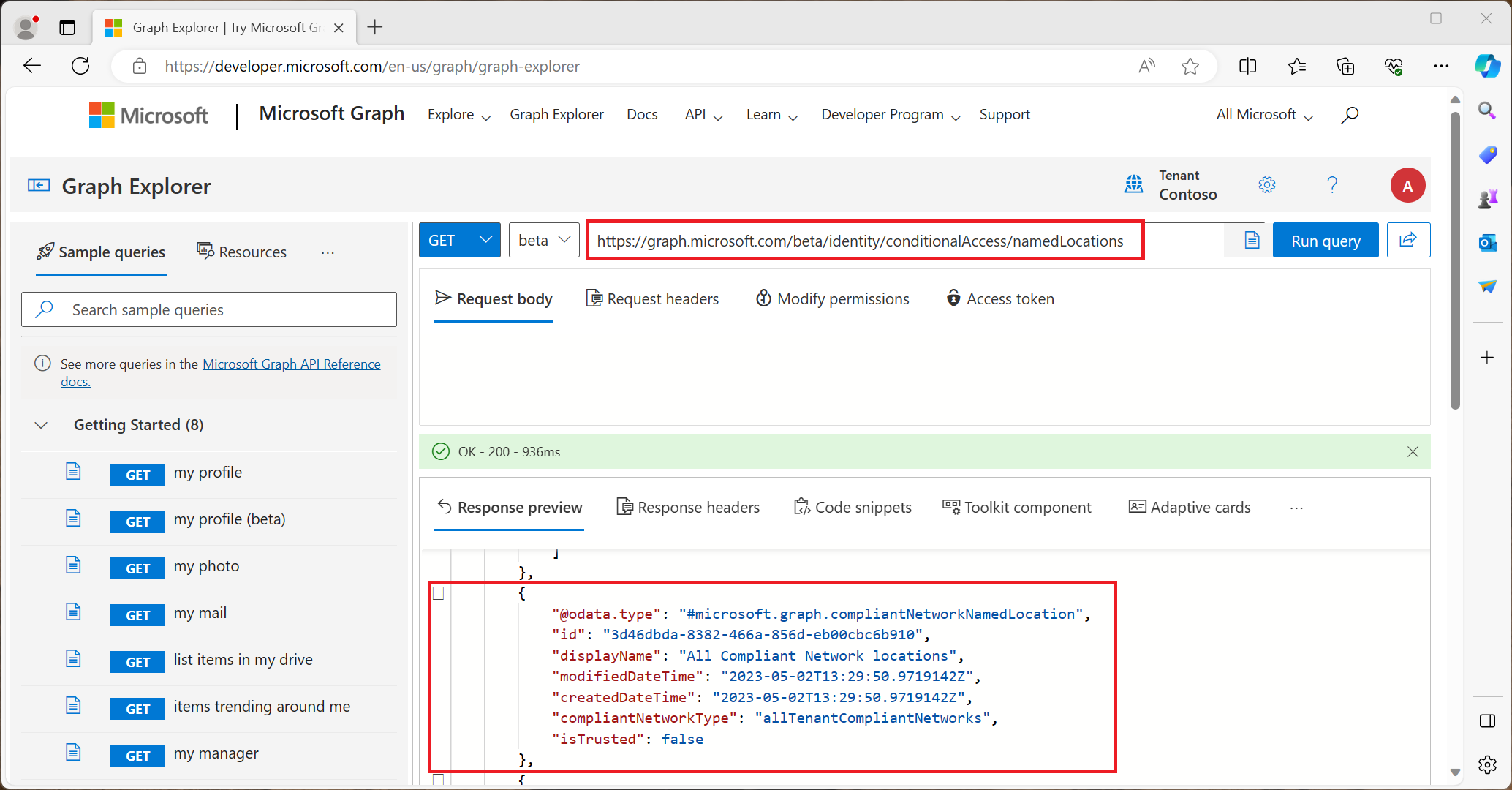

Verifique se a localização nomeada foi criada automaticamente usando o Microsoft Graph.

GET https://graph.microsoft.com/beta/identity/conditionalAccess/namedLocations