Explorar os riscos para artefatos de IA generativa de pré-implantação

O plano CSPM (Gerenciamento da Postura de Segurança na Nuvem do Defender) no Microsoft Defender para Nuvem ajuda você a melhorar a postura de segurança de aplicativos de IA generativos, identificando vulnerabilidades em bibliotecas de IA generativas que existem em seus artefatos de IA, como imagens de contêiner e repositórios de código. Este artigo explica como explorar e identificar riscos de segurança para esses aplicativos.

Pré-requisitos

Leia sobre o gerenciamento da postura de segurança de IA.

Saiba mais sobre a investigação de riscos com o gerenciador de segurança na nuvem e os caminhos de ataque.

É necessário ter uma assinatura do Microsoft Azure . Se você não tiver uma assinatura do Azure, você pode se inscrever para uma assinatura gratuita.

Habilitar o Defender para Nuvem em sua assinatura do Azure.

Habilite o CSPM (gerenciamento da postura de segurança na nuvem) do Defender em sua assinatura do Azure.

Tenha pelo menos um recurso do OpenAI do Azure, com pelo menos uma implantação de modelo conectada a ele por meio do portal da Fábrica de IA do Azure.

Identificar contêineres em execução em imagens de contêiner de IA geradoras vulneráveis

O gerenciador de segurança da nuvem pode ser usado para identificar contêineres que estão executando imagens de contêiner de IA geradoras com vulnerabilidades conhecidas.

Entre no portal do Azure.

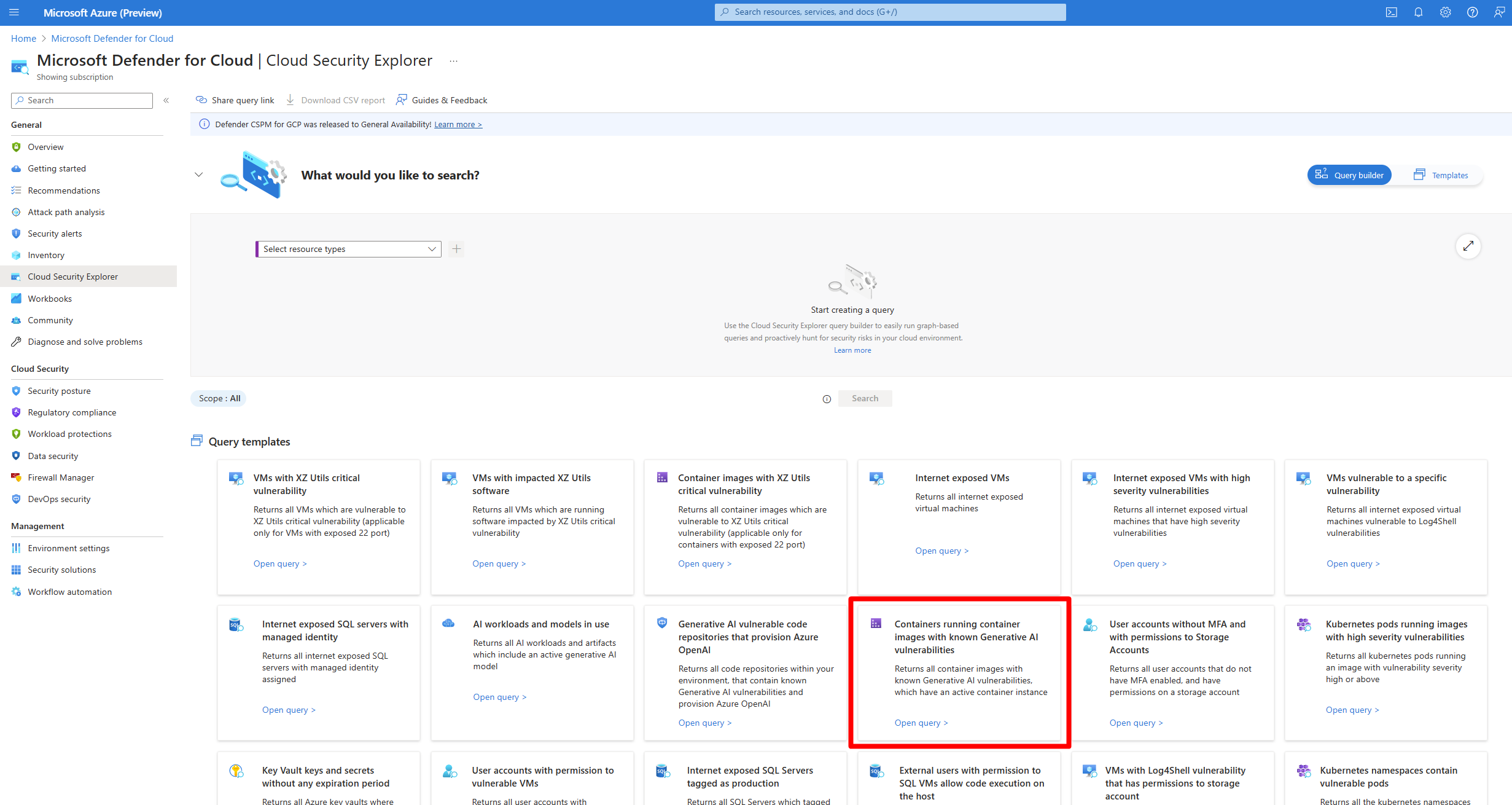

Pesquise e selecione Microsoft Defender para Nuvem>Cloud Security Explorer.

Selecione o modelo de consulta Contêiner executando imagens de contêiner com vulnerabilidades conhecidas de IA Generativa.

Selecione Pesquisar.

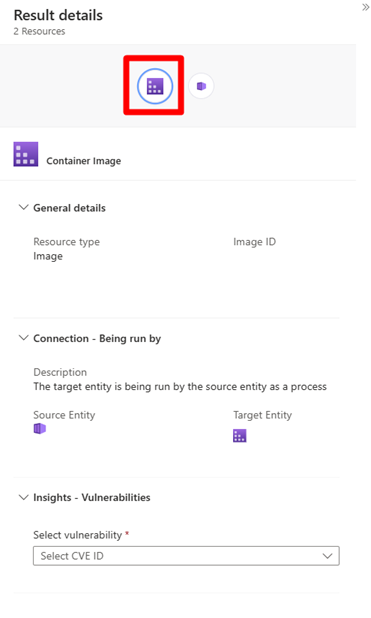

Selecione um resultado para examinar seus detalhes.

Selecione um nó para examinar as conclusões.

Na seção insights, selecione uma ID CVE no menu suspenso.

Selecione Abrir a página de vulnerabilidade.

Identificar repositórios de código de IA generativos vulneráveis

O gerenciador de segurança da nuvem pode ser usado para identificar repositórios de código de IA generativos vulneráveis, que provisionam o Azure OpenAI.

Entre no portal do Azure.

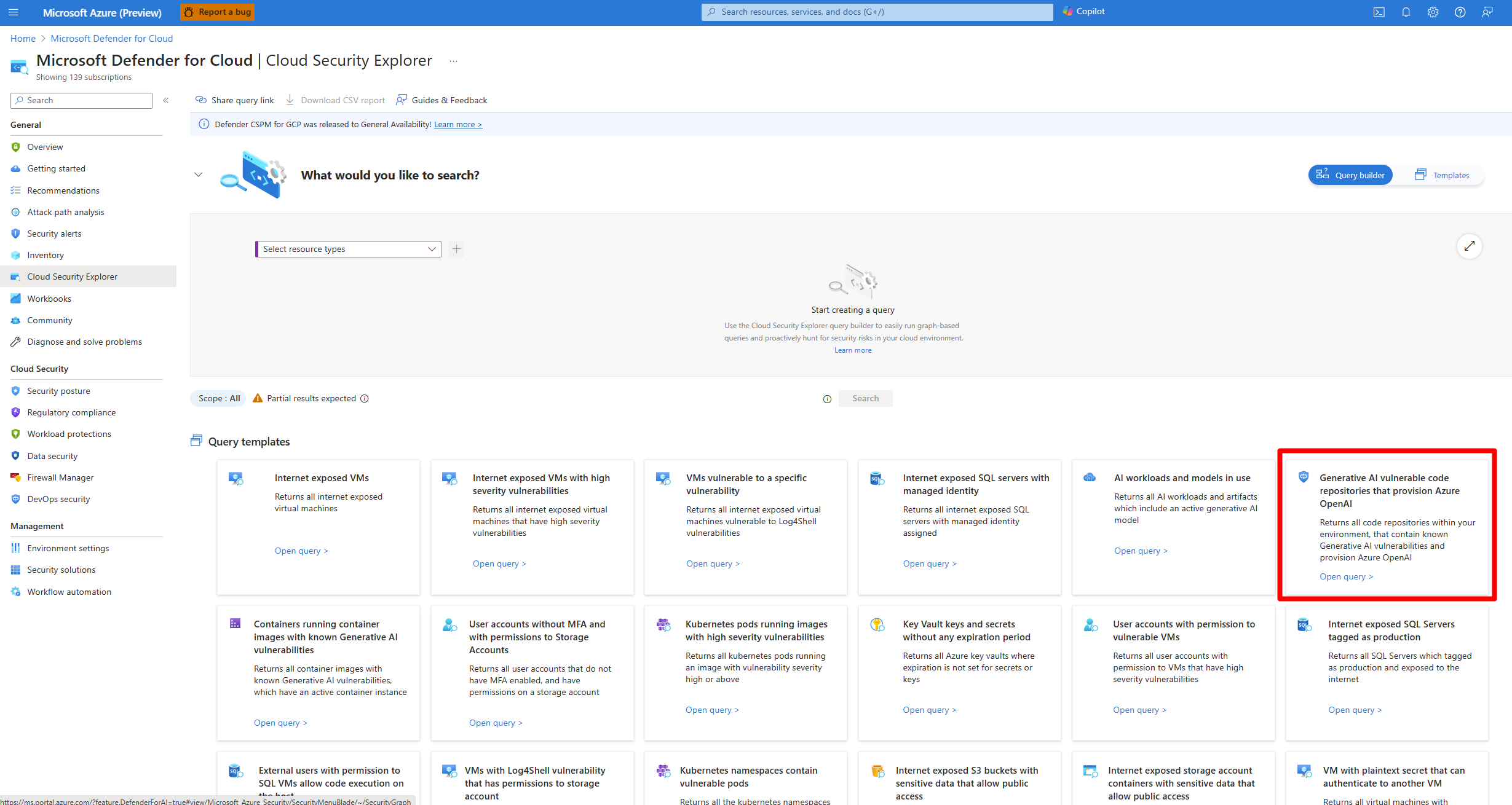

Pesquise e selecione Microsoft Defender para Nuvem>Cloud Security Explorer.

Selecione o modelo de consulta de repositórios de código vulneráveis à IA generativa que provisionam o Azure OpenAI.

Selecione Pesquisar.

Selecione um resultado para examinar seus detalhes.

Selecione um nó para examinar as conclusões.

Na seção insights, selecione uma ID CVE no menu suspenso.

Selecione Abrir a página de vulnerabilidade.