Investigar os riscos com os caminhos de ataque/gerenciador de segurança

Um dos maiores desafios que as equipes de segurança enfrentam hoje é o número de problemas de segurança que encontram diariamente. Há inúmeros problemas de segurança que precisam ser resolvidos e nunca recursos suficientes para resolver todos eles.

Os recursos de segurança contextual do Defender para Nuvem ajudam as equipes de segurança a avaliar o risco de cada problema de segurança e identificar os problemas de maior risco que precisam ser resolvidos o mais rapidamente possível. O Defender para Nuvem auxilia as equipes de segurança para reduzir o risco de uma violação impactante em seu ambiente da maneira mais eficaz.

Todos esses recursos estão disponíveis como parte do plano Microsoft Defender Gerenciamento da Postura de Segurança na Nuvem e exigem que você habilite a verificação sem agente para VMs ou a capacidade de avaliação de vulnerabilidades no plano Defender para Servidores.

O que é Grafo de segurança da nuvem?

Grafo de segurança da nuvem é um mecanismo de contexto baseado em grafo que existe no Microsoft Defender para Nuvem. O Grafo de segurança da nuvem coleta dados de seu ambiente multinuvem e outras fontes de dados. Por exemplo, o inventário de ativos de nuvem, as conexões e as possibilidades de movimentação lateral entre recursos, a exposição à Internet, as permissões, as conexões de rede, as vulnerabilidades, entre outros. Os dados coletados são usados para criar um grafo que representa o ambiente multicloud.

O Microsoft Defender para Nuvem usa o grafo gerado para executar uma Análise do caminho de ataque e encontrar os problemas com o maior risco existentes no ambiente. Você também pode consultar o gráfico usando o Cloud Security Explorer.

O que é um caminho de ataque?

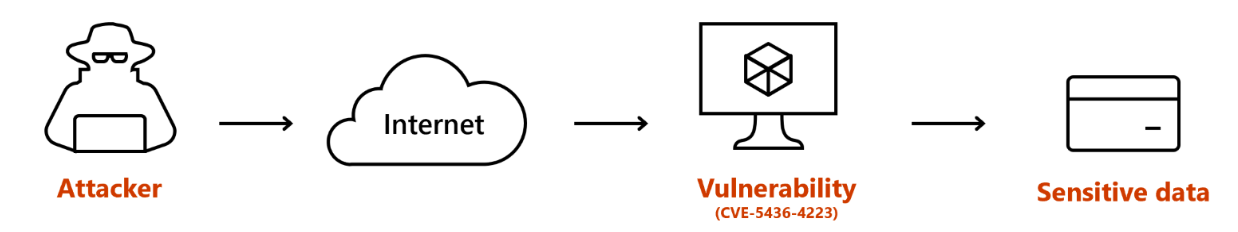

Um caminho de ataque é uma série de etapas que um invasor em potencial pode usar para violar seu ambiente e acessar seus ativos. Um caminho de ataque começa no ponto de entrada, por exemplo, um recurso vulnerável. Em seguida, o caminho de ataque segue o movimento lateral disponível no seu ambiente multinuvem, por exemplo, usando identidades anexadas que têm permissões em outros recursos. O caminho de ataque continua até que o invasor atinja um destino crítico, como bancos de dados que contêm dados confidenciais.

O recurso de análise do caminho de ataque do Defender para Nuvem usa o grafo de segurança de nuvem e um algoritmo proprietário para encontrar pontos de entrada que podem ser explorados e as etapas que um invasor pode executar para alcançar seus ativos vitais. O algoritmo expõe caminhos de ataque e sugere recomendações para corrigir problemas que interrompem o caminho de ataque e impedem uma violação.

O recurso de análise do caminho de ataque usa o algoritmo para verificar o grafo de segurança de nuvem exclusivo de cada cliente em busca de pontos de entrada que podem ser explorados. Se um ponto de entrada for encontrado, o algoritmo vai procurar as possíveis próximas etapas que um invasor poderá executar para alcançar ativos críticos. Esses caminhos de ataque são apresentados na página de análise do caminho de ataque no Defender para Nuvem e nas recomendações aplicáveis.

Cada cliente vê os caminhos de ataque exclusivos com base nos respectivos ambientes multinuvem exclusivos. Usando o recurso de análise do caminho de ataque no Defender para Nuvem, você pode identificar problemas que podem resultar em uma violação. Você também pode corrigir qualquer problema encontrado com base no maior risco primeiro. O risco é baseado em fatores como exposição à Internet, permissões e movimento lateral.

Saiba como usar a Análise do caminho de ataque.

O que é o Cloud Security Explorer?

Ao executar consultas baseadas em grafo no Grafo de segurança da nuvem com o Cloud Security Explorer, identifique proativamente os riscos de segurança nos ambientes multinuvem. Sua equipe de segurança pode usar o construtor de consultas para pesquisar e localizar riscos, levando em conta as informações contextuais e convencionais específicas da sua organização.

O Cloud Security Explorer fornece a capacidade de executar recursos proativos de exploração. Você pode procurar riscos de segurança na organização executando consultas de localização de caminho baseadas em grafo sobre os dados de segurança contextuais que já são fornecidos pelo Defender para Nuvem, como configurações incorretas de nuvem, vulnerabilidades, contexto de recursos, possibilidades de movimentação lateral entre recursos e muito mais.

Saiba como usar o Cloud Security Explorer ou confira a lista de componentes do gráfico de segurança da nuvem.