Considerações para DSPM de IA & proteções de conformidade e segurança de dados para o Copilot

Orientações de licenciamento do Microsoft 365 para conformidade com & de segurança

Quando compreender como pode utilizar Gerenciamento da Postura de Segurança de Dados do Microsoft Purview (DSPM) para IA e outras capacidades para gerir proteções de conformidade e segurança de dados para Microsoft 365 Copilot e Microsoft 365 Copilot Chat, utilize as seguintes informações detalhadas para quaisquer pré-requisitos, considerações e isenções que possam aplicar-se à sua organização. Para Microsoft 365 Copilot e Microsoft 365 Copilot Chat, certifique-se de que lê estes dados em conjunto com os requisitos de Microsoft 365 Copilot e a proteção de dados empresariais no Microsoft 365 Copilot e Microsoft Copilot Chat 365.

Para obter informações de licenciamento para utilizar estas capacidades para a Copilot, veja as ligações de licenciamento e descrição do serviço na parte superior da página. Para obter informações de licenciamento da Copilot, veja a descrição do serviço para Microsoft 365 Copilot.

Gerenciamento da Postura de Segurança de Dados para IA pré-requisitos e considerações

Na maior parte das vezes, Gerenciamento da Postura de Segurança de Dados para IA é fácil de utilizar e auto-explicativo, orientando-o através de pré-requisitos e relatórios e políticas pré-configurados. Utilize esta secção para complementar essas informações e fornecer detalhes adicionais de que poderá precisar.

Pré-requisitos para Gerenciamento da Postura de Segurança de Dados para IA

Para utilizar Gerenciamento da Postura de Segurança de Dados para IA do portal do Microsoft Purview ou do portal de conformidade do Microsoft Purview, tem de ter os seguintes pré-requisitos:

Tem as permissões certas.

Necessário para monitorizar interações com o Copilot:

Aos utilizadores é atribuída uma licença para Microsoft 365 Copilot.

A auditoria do Microsoft Purview está ativada para a sua organização. Embora esta seja a predefinição, poderá querer marcar as instruções para Ativar ou desativar a auditoria.

Necessário para monitorizar interações com sites de IA geradores de terceiros:

Os dispositivos estão integrados no Microsoft Purview, necessário para:

- Obter visibilidade sobre informações confidenciais que são partilhadas com sites de IA geradores de terceiros. Por exemplo, um utilizador cola card números de crédito em ChatGPT.

- Aplicar políticas DLP de ponto final para avisar ou impedir os utilizadores de partilharem informações confidenciais com sites de IA geradores de terceiros. Por exemplo, um utilizador identificado como risco elevado na Proteção Adaptável é bloqueado com a opção de substituir quando cola números de card de crédito em ChatGPT.

A extensão do browser Microsoft Purview é implementada para os utilizadores e é necessária para detetar visitas de sites a sites de IA geradores de terceiros.

Encontrará mais informações sobre os pré-requisitos para auditoria, integração de dispositivos e a extensão do browser no Gerenciamento da Postura de Segurança de Dados para IA: Navegar para a secçãoIntrodução à Descrição Geral>.

Para obter uma lista das aplicações de IA de terceiros atualmente suportadas, veja Sites de IA suportados pelo Microsoft Purview para obter proteções de conformidade e segurança de dados.

Observação

Embora as unidades administrativas sejam suportadas para relatórios e explorador de atividades no Gerenciamento da Postura de Segurança de Dados do Microsoft Purview para IA, não são suportadas para as políticas de um só clique. Isto significa que um administrador atribuído a uma unidade administrativa específica só verá resultados para os utilizadores nessa unidade administrativa atribuída, mas pode criar políticas para todos os utilizadores.

Políticas de um clique do Gerenciamento da Postura de Segurança de Dados para IA

Depois de criar as políticas predefinidas, pode vê-las e editá-las em qualquer altura a partir das respetivas áreas de solução no portal. Por exemplo, quer definir o âmbito das políticas para utilizadores específicos durante os testes ou para requisitos empresariais. Em alternativa, quer adicionar ou remover classificadores que são utilizados para detetar informações confidenciais. Utilize a página Políticas para navegar rapidamente para o local certo no portal.

Se eliminar qualquer uma das políticas, o respetivo status na página Políticas apresenta PendingDeletion e continua a aparecer como criado nos respetivos cartões de recomendação até que o processo de eliminação esteja concluído.

Para etiquetas de confidencialidade e respetivas políticas, veja-as e edite-as de forma independente da Gerenciamento da Postura de Segurança de Dados para IA, ao navegar para Proteção de Informações no portal. Para obter mais informações, utilize as ligações de configuração em Etiquetas e políticas predefinidas para proteger os seus dados.

Para obter mais informações sobre as ações DLP suportadas e as plataformas que as suportam, consulte as duas primeiras linhas na tabela a partir das atividades do Ponto final que pode monitorizar e tomar medidas.

Para as políticas predefinidas que utilizam a Proteção Adaptável, esta capacidade é ativada se ainda não estiver ativada, utilizando níveis de risco predefinidos para todos os utilizadores e grupos imporem dinamicamente ações de proteção. Para obter mais informações, veja Configuração rápida

Observação

Quaisquer políticas predefinidas criadas enquanto Gerenciamento da Postura de Segurança de Dados para IA estava em pré-visualização e com o nome Microsoft Purview Hub de IA não serão alteradas. Por exemplo, os nomes de políticas irão manter os respetivos Hub de IA microsoft - prefixo.

Políticas predefinidas para deteção de dados com Gerenciamento da Postura de Segurança de Dados para IA

Política DLP: DSPM para IA: Detetar informações confidenciais adicionadas aos sites de IA

Esta política deteta conteúdos confidenciais colados ou carregados no Microsoft Edge, Chrome e Firefox para sites de IA. Esta política abrange apenas todos os utilizadores e grupos na sua organização no modo de auditoria.

Política de gestão de riscos internos: DSPM para IA – Detetar quando os utilizadores visitam sites de IA

Deteta quando os utilizadores utilizam um browser para visitar sites de IA.

Política de gestão de riscos internos: DSPM para IA – Detetar utilização de IA de risco

Esta política ajuda a calcular o risco do utilizador ao detetar pedidos e respostas de risco no Microsoft 365 Copilot e noutras aplicações de IA geradoras.

Política de gestão de riscos internos: DSPM para IA – Comportamento não ético no Copilot

Esta política deteta informações confidenciais em pedidos e respostas no Microsoft 365 Copilot. Esta política abrange todos os utilizadores e grupos na sua organização.

Políticas predefinidas da segurança de dados para ajudar a proteger dados confidenciais utilizados na IA geradora

Política DLP DSPM para IA – Bloquear informações confidenciais de sites de IA

Esta política utiliza a Proteção Adaptável para dar uma substituição de bloco com substituição a utilizadores de risco elevados que tentam colar ou carregar informações confidenciais para outras aplicações de IA no Edge, Chrome e Firefox. Esta política abrange todos os utilizadores e grupos na sua organização no modo de teste.

Proteção de Informações

Esta opção cria etiquetas de confidencialidade predefinidas e políticas de etiquetas de confidencialidade.

Se já tiver configurado etiquetas de confidencialidade e as respetivas políticas, esta configuração é ignorada.

Eventos do explorador de atividades

Utilize as seguintes informações para o ajudar a compreender os eventos que poderá ver no explorador de atividades do Gerenciamento da Postura de Segurança de Dados para IA. As referências a um site de IA gerador podem incluir Microsoft 365 Copilot, Microsoft 365 Copilot Chat e outros copilots da Microsoft e sites de IA de terceiros.

| Evento | Descrição |

|---|---|

| Interação de IA | O utilizador interagiu com um site de IA gerador. Os detalhes incluem os pedidos e as respostas. Para Microsoft 365 Copilot e Microsoft 365 Copilot Chat, este evento requer que a auditoria seja ativada. |

| Visita ao site de IA | O utilizador navegue para um site de IA gerador. |

| Correspondência de regras DLP | Uma regra de prevenção de perda de dados foi correspondida quando um utilizador interagiu com um site de IA gerador inclui DLP para Microsoft 365 Copilot. |

| Tipos de informações confidenciais | Foram encontrados tipos de informações confidenciais enquanto um utilizador interagia com um site de IA gerador. Para Microsoft 365 Copilot e Microsoft 365 Copilot Chat, este evento requer que a auditoria seja ativada, mas não requer políticas ativas. |

O evento de interação de IA nem sempre apresenta texto para o pedido e a resposta do Copilot. Por vezes, o pedido e a resposta abrangem entradas consecutivas. Outros cenários podem incluir:

- Copilot for Word, when a user selects Inspire me for an existing document, no prompt is displayed

- Copilot para Word, quando um documento não tem conteúdo ou tem conteúdo, mas não é guardado, não é apresentado nenhum pedido ou resposta

- Copilot para Excel, quando um utilizador pede para gerar informações de dados, não é apresentado nenhum pedido ou resposta

- Copilot para Excel, quando um utilizador pede para realçar células ou formato, não é apresentado nenhum pedido ou resposta

- Copilot para PowerPoint, quando uma apresentação não é guardada, não é apresentada nenhuma linha de comandos ou resposta

- Copilot para o Teams, não é apresentado nenhum aviso

- Copilot para Whiteboard, não é apresentado nenhum pedido ou resposta

- Copilot no Forms, não é apresentado nenhum pedido ou resposta

O evento Tipos de informações confidenciais detetados não apresenta o nível de risco do utilizador.

Considerações sobre a proteção de informações para o Copilot

Microsoft 365 Copilot e Microsoft 365 Copilot Chat têm a capacidade de aceder aos dados armazenados no seu inquilino do Microsoft 365, incluindo caixas de correio em Exchange Online e documentos no SharePoint ou no OneDrive.

Além de aceder a conteúdos do Microsoft 365, a Copilot também pode utilizar conteúdos do ficheiro específico em que está a trabalhar no contexto de uma sessão de aplicação do Office, independentemente do local onde esse ficheiro está armazenado. Por exemplo, armazenamento local, partilhas de rede, armazenamento na cloud ou pen USB. Quando os ficheiros são abertos por um utilizador numa aplicação, o acesso é frequentemente referido como dados em utilização.

Antes de implementar licenças para o Copilot, certifique-se de que está familiarizado com os seguintes detalhes que o ajudam a fortalecer as suas soluções de proteção de dados:

Se o conteúdo conceder direitos de utilização VIEW a um utilizador, mas não EXTRAÇÃO:

- Quando um utilizador tem este conteúdo aberto numa aplicação, não poderá utilizar o Copilot.

- O Copilot não resume este conteúdo, mas pode referenciá-lo com uma ligação para que o utilizador possa abrir e ver o conteúdo fora do Copilot.

Pode impedir ainda mais o Copilot de resumir ficheiros etiquetados (encriptados ou não) que são identificados por uma política de Proteção contra Perda de Dados do Microsoft Purview. O Copilot não resume este conteúdo, mas pode referenciá-lo com uma ligação para que o utilizador possa abrir e ver o conteúdo fora do Copilot.

Tal como as suas aplicações do Office, o Copilot pode aceder a etiquetas de confidencialidade da sua organização, mas não de outras organizações. Para obter mais informações sobre o suporte de etiquetagem entre organizações, veja Suporte para utilizadores externos e conteúdo etiquetado.

Uma definição avançada do PowerShell para etiquetas de confidencialidade pode impedir que as aplicações do Office enviem conteúdo para algumas experiências ligadas, o que inclui Microsoft 365 Copilot.

O Copilot não consegue aceder a documentos não abertos no SharePoint e no OneDrive quando são etiquetados e encriptados com permissões definidas pelo utilizador. O Copilot pode aceder a estes documentos para um utilizador quando estiver aberto na aplicação (dados em utilização).

O Copilot não consegue aceder a documentos não abertos no SharePoint que tenham sido configurados com uma etiqueta de confidencialidade predefinida que expande as permissões do SharePoint para documentos transferidos.

As etiquetas de confidencialidade que são aplicadas a grupos e sites (também conhecidos como "etiquetas de contentor") não são herdadas por itens nesses contentores. Como resultado, os itens não apresentarão a etiqueta de contentor no Copilot e não podem suportar a herança de etiquetas de confidencialidade. Por exemplo, as mensagens de chat do canal do Teams que são resumidas de uma equipa identificada como Confidencial não apresentarão essa etiqueta para contexto de confidencialidade no Microsoft 365 Copilot Chat. Da mesma forma, os conteúdos de páginas e listas de sites do SharePoint não apresentarão a etiqueta de confidencialidade da respetiva etiqueta de contentor.

Se estiver a utilizar definições de biblioteca de gestão de direitos de informação (IRM) do SharePoint que restringem os utilizadores de copiar texto, tenha em atenção que os direitos de utilização são aplicados quando os ficheiros são transferidos e não quando são criados ou carregados para o SharePoint. Se não quiser que o Copilot resuma estes ficheiros quando estiverem inativos, utilize etiquetas de confidencialidade que apliquem encriptação sem o direito de utilização EXTRACT.

Ao contrário de outros cenários de etiquetagem automática, uma etiqueta herdada quando cria novos conteúdos substituirá uma etiqueta de prioridade inferior que foi aplicada manualmente.

Quando não é possível aplicar uma etiqueta de confidencialidade herdada, o texto não será adicionado ao item de destino. Por exemplo:

- O item de destino é só de leitura

- O item de destino já está encriptado e o utilizador não tem permissões para alterar a etiqueta (requer direitos de utilização EXPORTAR ou CONTROLO TOTAL)

- A etiqueta de confidencialidade herdada não é publicada para o utilizador

Se um utilizador pedir ao Copilot para criar novos conteúdos a partir de itens etiquetados e encriptados, a herança de etiquetas não é suportada quando a encriptação está configurada para permissões definidas pelo utilizador ou se a encriptação foi aplicada independentemente da etiqueta. O utilizador não poderá enviar estes dados para o item de destino.

Uma vez que a Encriptação de Chave Dupla (DKE) se destina aos seus dados mais confidenciais que estão sujeitos aos requisitos de proteção mais rigorosos, o Copilot não consegue aceder a estes dados. Como resultado, os itens protegidos pelo DKE não serão devolvidos pela Copilot e, se um item DKE estiver aberto (dados em utilização), não poderá utilizar o Copilot na aplicação.

As etiquetas de confidencialidade que protegem as reuniões e o chat do Teams não são atualmente reconhecidas pelo Copilot. Por exemplo, os dados devolvidos de um chat de reunião ou chat de canal não apresentarão uma etiqueta de confidencialidade associada, a cópia dos dados de chat não pode ser impedida para um item de destino e a etiqueta de confidencialidade não pode ser herdada. Esta limitação não se aplica a convites de reunião, respostas e eventos de calendário protegidos por etiquetas de confidencialidade.

Para Microsoft 365 Copilot Chat (anteriormente conhecido como Chat de Negócios, chat com base no Grafo e Microsoft 365 Chat):

- Quando os convites para reuniões têm uma etiqueta de confidencialidade aplicada, a etiqueta é aplicada ao corpo do convite de reunião, mas não aos metadados, como data e hora, ou destinatários. Como resultado, as perguntas baseadas apenas nos metadados devolvem dados sem a etiqueta. Por exemplo, "Que reuniões tenho na segunda-feira?" As perguntas que incluem o corpo da reunião, como a agenda, devolvem os dados como etiquetados.

- Se o conteúdo for encriptado independentemente da etiqueta de confidencialidade aplicada e essa encriptação não conceder direitos de utilização de EXTRAÇÃO ao utilizador (mas incluir o direito de utilização VER), o conteúdo pode ser devolvido pelo Copilot e, por conseguinte, enviado para um item de origem. Um exemplo de quando esta configuração pode ocorrer se um utilizador tiver aplicado restrições do Office à Gestão de Direitos de Informação quando um documento é identificado como "Geral" e essa etiqueta não aplicar encriptação.

- Quando o conteúdo devolvido tiver uma etiqueta de confidencialidade aplicada, os utilizadores não verão a opção Editar no Outlook porque esta funcionalidade não é atualmente suportada para dados etiquetados.

- Se estiver a utilizar as capacidades de extensão que incluem plug-ins e o Conector do Microsoft Graph, as etiquetas de confidencialidade e a encriptação aplicadas a estes dados a partir de origens externas não são reconhecidas pelo Microsoft 365 Copilot Chat. Na maioria das vezes, esta limitação não se aplicará porque é pouco provável que os dados suportem etiquetas de confidencialidade e encriptação, embora uma exceção seja os dados do Power BI. Pode sempre desligar as origens de dados externas ao utilizar o Centro de administração do Microsoft 365 para desativar esses plug-ins para os utilizadores e desligar as ligações que utilizam um conector API do Graph.

Exceções específicas da aplicação:

Microsoft 365 Copilot no Outlook: tem de ter uma versão mínima do Outlook para utilizar Microsoft 365 Copilot para itens encriptados no Outlook:

- Outlook (Clássico) para Windows: a partir da versão 2408 no Canal Atual e no Canal Empresarial Mensal

- Outlook para Mac: Versão 16.86.609 e superior

- Outlook para iOS: Versão 4.2420.0 e superior

- Outlook para Android: Versão 4.2420.0 e superior

- Outlook na Web: Sim

- Novo Outlook para Windows: Sim

Microsoft 365 Copilot no Edge, Microsoft 365 Copilot no Windows: a menos que a prevenção de perda de dados (DLP) seja utilizada no Edge, a Copilot pode referenciar conteúdo encriptado a partir do separador do browser ativo no Edge quando esse conteúdo não conceder direitos de utilização extração ao utilizador. Por exemplo, o conteúdo encriptado provém de Office para a Web ou Outlook para a Web.

Será substituída uma etiqueta existente para herança de etiquetas de confidencialidade?

Resumo dos resultados quando o Copilot aplica automaticamente proteção com herança de etiquetas de confidencialidade:

| Rótulo existente | Substituir com herança de etiquetas de confidencialidade |

|---|---|

| Prioridade mais baixa aplicada manualmente | Sim |

| Prioridade mais alta aplicada manualmente | Não |

| Prioridade mais baixa e aplicada automaticamente | Sim |

| Prioridade mais alta e aplicada automaticamente | Não |

| Etiqueta predefinida da política, prioridade inferior | Sim |

| Etiqueta predefinida da política, prioridade mais alta | Não |

| Etiqueta de confidencialidade predefinida para uma biblioteca de documentos, prioridade inferior | Sim |

| Etiqueta de confidencialidade predefinida para uma biblioteca de documentos, prioridade mais alta | Não |

O Copilot honra a proteção existente com o direito de utilização EXTRACT

Embora possa não estar muito familiarizado com os direitos de utilização individuais dos conteúdos encriptados, estes já existem há muito tempo. Do Windows Server Rights Management, ao Active Directory Rights Management, à versão na cloud que se tornou a Proteção de Informações do Azure com o serviço Azure Rights Management.

Se alguma vez tiver recebido um e-mail "Não Reencaminhar", está a utilizar direitos de utilização para o impedir de reencaminhar o e-mail depois de ter sido autenticado. Tal como acontece com outros direitos de utilização agrupados que mapeiam para cenários empresariais comuns, um e-mail Não Reencaminhar concede aos destinatários direitos de utilização que controlam o que podem fazer com o conteúdo e não inclui o direito de utilização REENcaminhar. Além de não reencaminhar, não pode imprimir este e-mail Não Reencaminhar nem copiar texto do mesmo.

O direito de utilização que concede permissão para copiar texto é EXTRAÇÃO, com o nome comum mais amigável e amigável de Copiar. É este direito de utilização que determina se o Copilot pode apresentar texto ao utilizador a partir de conteúdo encriptado.

Observação

Uma vez que o direito de utilização Controlo total (PROPRIETÁRIO) inclui todos os direitos de utilização, a função EXTRACT é automaticamente incluída com Controlo total.

Quando utiliza o portal do Microsoft Purview ou o portal de conformidade do Microsoft Purview para configurar uma etiqueta de confidencialidade para aplicar a encriptação, a primeira opção é atribuir as permissões agora ou permitir que os utilizadores atribuam as permissões. Se atribuir agora, configure as permissões ao selecionar um nível de permissão predefinido com um grupo predefinido de direitos de utilização, como Co-Author ou Revisor. Em alternativa, pode selecionar permissões personalizadas onde pode selecionar individualmente os direitos de utilização disponíveis.

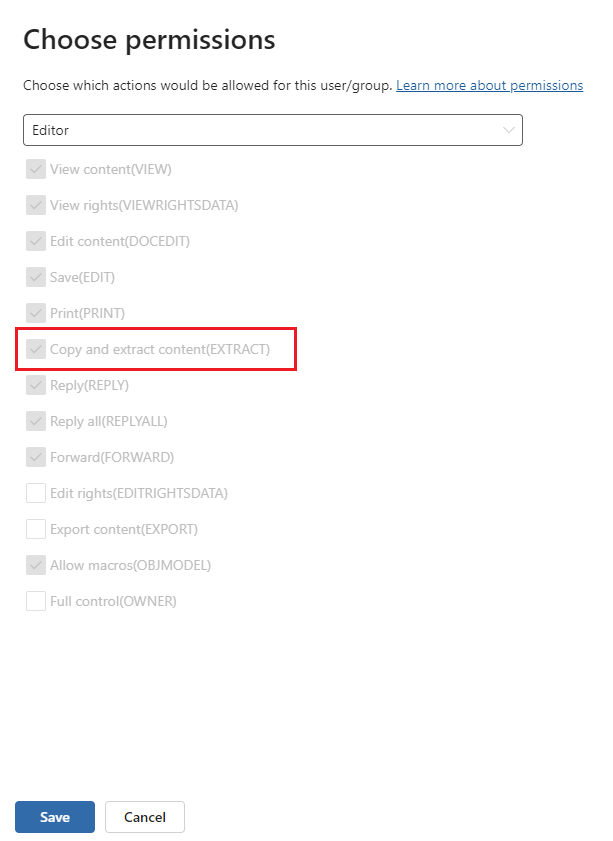

No portal do Microsoft Purview, o direito de utilização EXTRAIR é apresentado como Copiar e extrair conteúdo (EXTRACT). Por exemplo, o nível de permissão predefinido selecionado é Editor, onde vê Copiar e extrair conteúdo (EXTRACT) incluído. Como resultado, o conteúdo protegido com esta configuração de encriptação pode ser devolvido pelo Copilot:

Se selecionar Personalizado na caixa pendente e, em seguida, Controlo total (PROPRIETÁRIO) na lista, esta configuração também concederá o direito de utilização EXTRAÇÃO.

Observação

A pessoa que aplica a encriptação tem sempre o direito de utilização EXTRAÇÃO, porque é o proprietário do Rights Management. Esta função especial inclui automaticamente todos os direitos de utilização e outras ações, o que significa que os conteúdos que um utilizador encriptou são sempre elegíveis para serem devolvidos por Microsoft 365 Copilot e Microsoft 365 Copilot Chat. As restrições de utilização configuradas aplicam-se a outras pessoas autorizadas a aceder ao conteúdo.

Em alternativa, se selecionar a configuração de encriptação para permitir que os utilizadores atribuam permissões para o Outlook, esta configuração inclui permissões predefinidas para Não Reencaminhar e Encriptar Apenas. A opção Encrypt-Only, ao contrário de Não Reencaminhar, inclui o direito de utilização EXTRAIR.

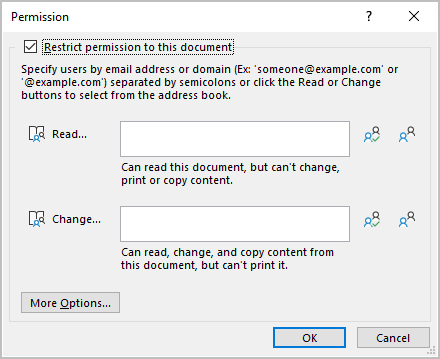

Quando seleciona permissões personalizadas para Word, Excel e PowerPoint, os utilizadores selecionam as suas próprias permissões na aplicação do Office quando aplicam a etiqueta de confidencialidade. Atualmente, existem duas versões da caixa de diálogo. Na versão mais antiga, são informados de que, a partir das duas seleções, a opção Ler não inclui a permissão para copiar conteúdo, mas a opção Alterar inclui. Estas referências a copiar referem-se ao direito de utilização EXTRACT. Se o utilizador selecionar Mais Opções, pode adicionar o direito DE EXTRAIR utilização a Ler ao selecionar Permitir que os utilizadores com acesso de leitura copiem conteúdo.

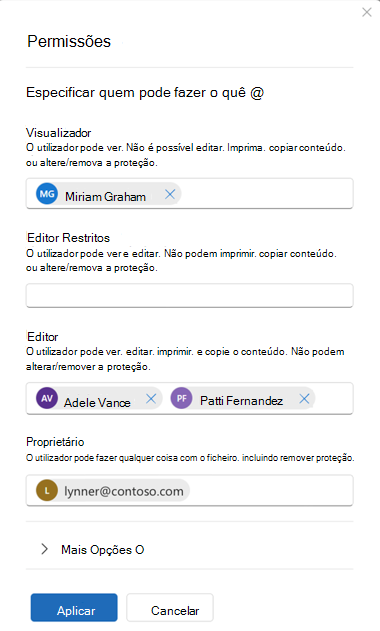

Na versão mais recente da caixa de diálogo, Ler e Alterar é substituído por níveis de permissão em que as descrições que a cópia de estado não é permitida não incluirão o direito de utilização EXTRAÇÃO. Os níveis de permissão que incluem EXTRACT são Editor e Proprietário. Por exemplo:

Dica

Se precisar de marcar se um documento que está autorizado a ver inclui o direito de utilização EXTRACT, abra-o na aplicação do Windows Office e personalize a barra de status para mostrar Permissões. Selecione o ícone junto ao nome da etiqueta de confidencialidade para apresentar A Minha Permissão. Veja o valor para Copiar, que mapeia para o direito de utilização EXTRACT e confirme se apresenta Sim ou Não.

Para e-mails, se as permissões não forem apresentadas na parte superior da mensagem no Outlook para Windows, selecione a faixa de informações com o nome da etiqueta e, em seguida, selecione Ver Permissão.

O Copilot honra o direito de utilização EXTRACT para um utilizador, no entanto, foi aplicado ao conteúdo. Na maioria das vezes, quando o conteúdo é etiquetado, os direitos de utilização concedidos ao utilizador correspondem aos da configuração da etiqueta de confidencialidade. No entanto, existem algumas situações que podem fazer com que os direitos de utilização do conteúdo sejam diferentes da configuração da etiqueta aplicada:

- A etiqueta de confidencialidade é aplicada após os direitos de utilização já serem aplicados

- Os direitos de utilização são aplicados após a aplicação de uma etiqueta de confidencialidade

Para obter mais informações sobre como configurar uma etiqueta de confidencialidade para encriptação, veja Restringir o acesso ao conteúdo através de etiquetas de confidencialidade para aplicar a encriptação.

Para obter detalhes técnicos sobre os direitos de utilização, veja Configurar direitos de utilização do Azure Proteção de Informações.

Considerações de gestão de conformidade para o Copilot

A gestão de conformidade para interações com o Copilot estende-se por Word, Excel, PowerPoint, Outlook, Teams, Loop e Páginas do Copilot, Whiteboard, OneNote e Microsoft 365 Copilot Chat (anteriormente Conversa de Negócios, chat com base no Graph e Microsoft 365 Chat).

Observação

A gestão de conformidade para Microsoft 365 Copilot Chat inclui pedidos e respostas de e para a Web pública quando os utilizadores têm sessão iniciada e selecionam a opção Trabalho em vez da Web.

As ferramentas de conformidade identificam as interações copilot de origem pelo nome da aplicação. Por exemplo, Copilot no Word, Copilot no Teams e Microsoft 365 Chat (para Microsoft 365 Copilot Chat).

Antes de a sua organização utilizar Microsoft 365 Copilot e Microsoft 365 Copilot Chat, certifique-se de que está familiarizado com os seguintes detalhes para suportar as soluções de gestão de conformidade:

Os dados de auditoria foram concebidos para fins de conformidade e segurança de dados e fornecem uma visibilidade abrangente das interações do Copilot para estes casos de utilização. Por exemplo, para detetar riscos de partilha excessiva de dados ou para recolher interações para fins legais ou de conformidade regulamentar. Não se destina a ser utilizado como base para relatórios de utilização do Copilot.

Observação

Todas as métricas agregadas que criar sobre estes dados de auditoria, como "contagem de pedidos" ou "contagem de utilizadores ativos" poderão não ser consistentes com os pontos de dados correspondentes nos relatórios oficiais de utilização do Copilot fornecidos pela Microsoft. A Microsoft não pode fornecer orientações sobre como utilizar dados de registo de auditoria como base para relatórios de utilização, nem a Microsoft pode permitir que as métricas de utilização agregadas criadas com base nos dados de registo de auditoria correspondam a métricas de utilização semelhantes comunicadas noutras ferramentas.

Para aceder a informações precisas sobre a utilização do Copilot, utilize um dos seguintes relatórios: o relatório de utilização Microsoft 365 Copilot no Centro de Administração Microsoft 365 ou no Dashboard copilot no Viva Insights.

A auditoria captura a atividade Copilot da pesquisa, mas não o pedido ou resposta do utilizador real. Para obter estas informações, utilize a Deteção de Dados Eletrónicos. Em alternativa, a partir de Gerenciamento da Postura de Segurança de Dados do Microsoft Purview para IA, utilize a interação de IA a partir da página Explorador de atividades.

Administração alterações relacionadas com a auditoria copilot ainda não são suportadas.

As informações de identificação do dispositivo não estão atualmente incluídas nos detalhes da auditoria.

As políticas de retenção para interações copilot não informam os utilizadores quando as mensagens são eliminadas como resultado de uma política de retenção.

Exceções específicas da aplicação:

-

Microsoft 365 Copilot no Teams:

- Se as transcrições estiverem desativadas, as capacidades de auditoria, Deteção de Dados Eletrónicos e retenção não são suportadas

- Se as transcrições forem referenciadas, esta ação não é capturada para auditoria

- Para Microsoft 365 Copilot Chat, atualmente, a Copilot não pode reter como anexos na nuvem, ficheiros referenciados que devolve aos utilizadores. Os ficheiros referenciados pelos utilizadores são suportados para serem mantidos como anexos na nuvem.