Wdrażanie usług Active Directory Federation Services na platformie Azure

Usługi Active Directory Federation Services (AD FS) zapewniają uproszczone, zabezpieczone federacje tożsamości i funkcje logowania jednokrotnego (SSO). Użytkownicy federacyjni z identyfikatorem Microsoft Entra ID lub platformą Microsoft 365 mogą uwierzytelniać się przy użyciu poświadczeń lokalnych w celu uzyskania dostępu do wszystkich zasobów w chmurze. W związku z tym wdrożenie musi mieć infrastrukturę usług AD FS o wysokiej dostępności, aby zapewnić dostęp do zasobów zarówno lokalnych, jak i w chmurze.

Wdrażanie usług AD FS na platformie Azure może pomóc w osiągnięciu wysokiej dostępności bez zbyt dużego nakładu pracy. Istnieje kilka zalet wdrażania usług AD FS na platformie Azure:

- Moc zestawów dostępności platformy Azure zapewnia infrastrukturę o wysokiej dostępności.

- Wdrożenia są łatwe do skalowania. Jeśli potrzebujesz większej wydajności, możesz łatwo przeprowadzić migrację na bardziej zaawansowane maszyny przy użyciu uproszczonego procesu wdrażania na platformie Azure.

- Nadmiarowość geograficzna platformy Azure zapewnia wysoką dostępność infrastruktury na całym świecie.

- Witryna Azure Portal ułatwia zarządzanie infrastrukturą przy użyciu wysoce uproszczonych opcji zarządzania.

Zasady projektowania

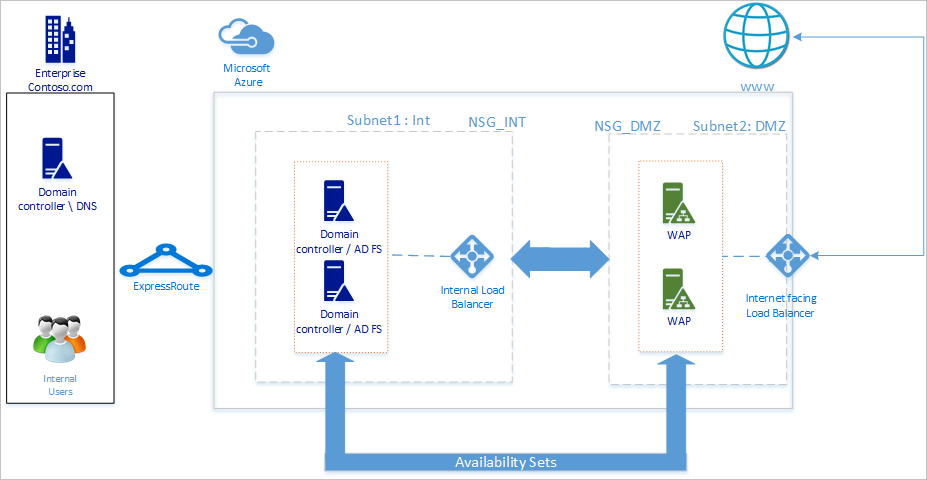

Na poniższym diagramie przedstawiono zalecaną podstawową topologię wdrażania infrastruktury usług AD FS na platformie Azure.

Zalecamy stosowanie topologii sieci zgodnie z następującymi ogólnymi zasadami:

- Wdróż usługi AD FS na oddzielnych serwerach, aby uniknąć wpływu na wydajność kontrolerów domeny.

- Należy wdrożyć serwery proxy aplikacji internetowej (WAP), aby użytkownicy mogli uzyskać dostęp do usług AD FS, gdy nie znajdują się w sieci firmowej.

- Należy skonfigurować serwery proxy aplikacji internetowej w strefie zdemilitaryzowanej (DMZ) i zezwalać tylko na dostęp TCP/443 między strefą DMZ i podsiecią wewnętrzną.

- Aby zapewnić wysoką dostępność usług AD FS i serwerów proxy aplikacji internetowej, zalecamy użycie wewnętrznego modułu równoważenia obciążenia dla serwerów usług AD FS i usługi Azure Load Balancer dla serwerów proxy aplikacji internetowej.

- Aby zapewnić nadmiarowość wdrożenia usług AD FS, zalecamy grupowanie co najmniej dwóch maszyn wirtualnych w zestawie dostępności dla podobnych zadań roboczych. Ta konfiguracja zapewnia dostępność co najmniej jednej maszyny wirtualnej podczas zaplanowanego lub nieplanowanego zdarzenia konserwacji.

- Serwery proxy aplikacji internetowej należy wdrożyć w oddzielnej sieci DMZ. Można podzielić jedną sieć wirtualną na dwie podsieci, a następnie wdrożyć serwery proxy aplikacji internetowej w izolowanej podsieci. Można skonfigurować ustawienia sieciowej grupy zabezpieczeń dla każdej podsieci i zezwalać tylko na wymaganą komunikację między dwiema podsieciami.

Wdrażanie sieci

Podczas tworzenia sieci można utworzyć dwie podsieci w tej samej sieci wirtualnej lub utworzyć dwie różne sieci wirtualne. Zalecamy użycie podejścia z jedną siecią, ponieważ utworzenie dwóch oddzielnych sieci wirtualnych wymaga również utworzenia dwóch oddzielnych bram sieci wirtualnych na potrzeby komunikacji.

Tworzenie sieci wirtualnej

Aby utworzyć sieć wirtualną:

Zaloguj się do witryny Azure Portal przy użyciu konta platformy Azure.

W portalu wyszukaj i wybierz Sieci wirtualne.

Na stronie Sieci wirtualnych wybierz pozycję + Utwórz.

W sekcji Utwórz sieć wirtualną, przejdź do zakładki Podstawowe i skonfiguruj następujące ustawienia:

Skonfiguruj następujące ustawienia w obszarze Szczegóły projektu:

Dla Subscriptionwybierz nazwę subskrypcji.

W przypadku grupy zasobówwybierz nazwę istniejącej grupy zasobów lub wybierz opcję Utwórz nową, aby utworzyć nową.

Skonfiguruj następujące ustawienia dla szczegółów wystąpienia :

W polu Nazwa sieci wirtualnejwprowadź nazwę sieci wirtualnej.

W obszarze Regionwybierz region, w którym chcesz utworzyć sieć wirtualną.

Wybierz Dalej.

Na karcie zabezpieczeń włącz dowolną usługę zabezpieczeń, której chcesz użyć, a następnie wybierz pozycję Dalej.

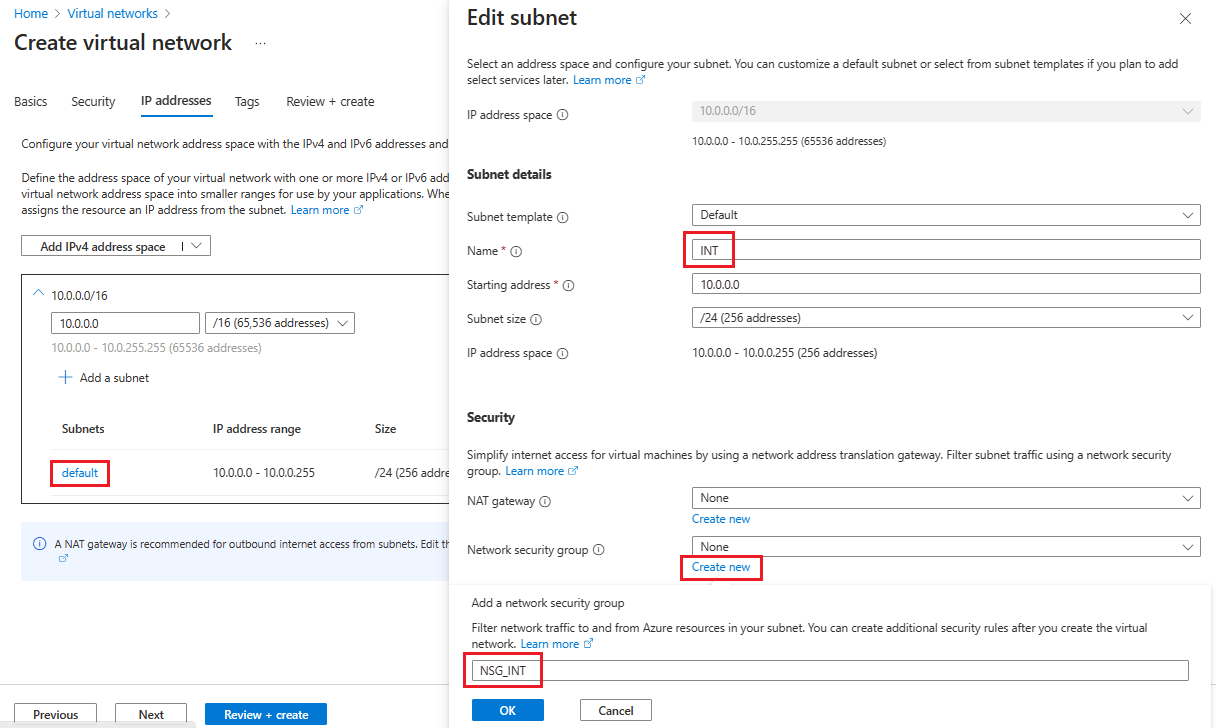

Na karcie adresy IP wybierz nazwę podsieci, którą chcesz edytować. W tym przykładzie edytujemy domyślną podsieć automatycznie tworzoną przez usługę.

Na stronie edytowania podsieci zmień nazwę podsieci na INT.

Wprowadź informacje o adresie IP i rozmiarze podsieci dla swojej podsieci, aby zdefiniować przestrzeń adresową IP .

Dla grupy zabezpieczeń sieciowychwybierz opcję Utwórz nowy.

W tym przykładzie wprowadź nazwę NSG_INT i wybierz pozycję OK, a następnie wybierz pozycję Zapisz. Masz teraz swoją pierwszą podsieć.

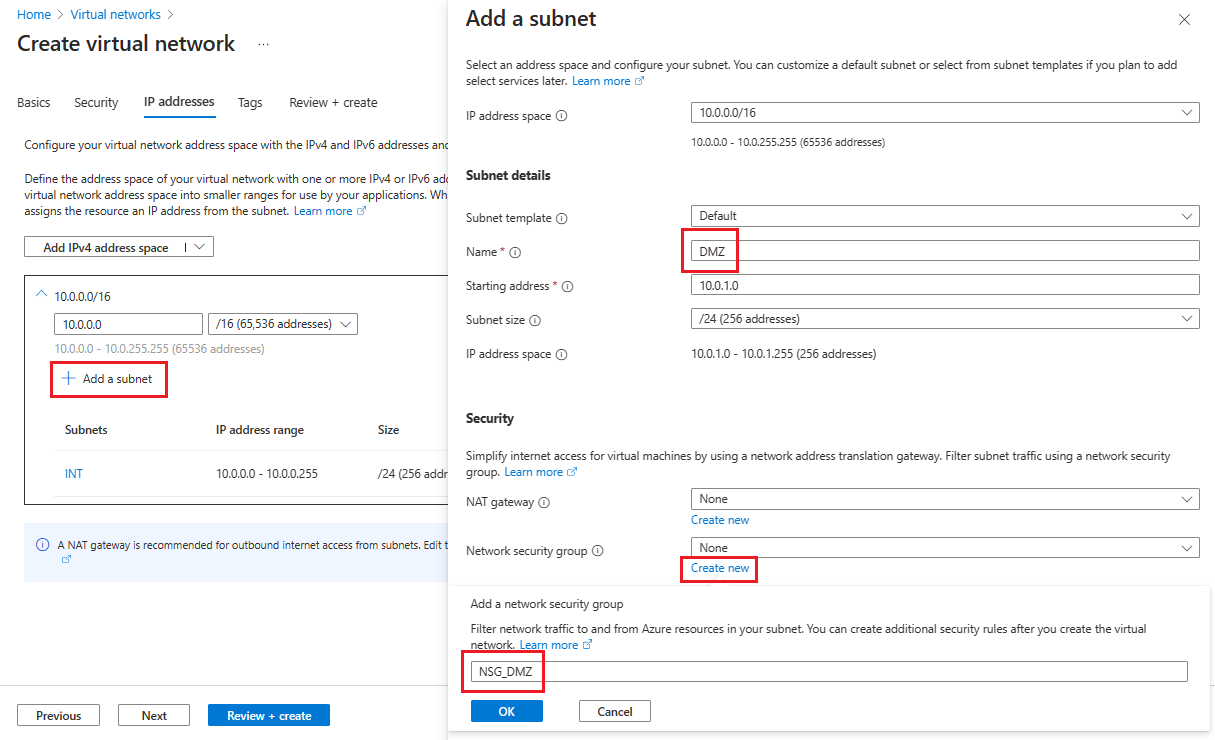

Aby utworzyć drugą podsieć, wybierz pozycję + Dodaj podsieć.

Na stronie Dodaj podsieć wprowadź DMZ dla drugiej nazwy podsieci, a następnie wpisz informacje o swojej podsieci w puste pola, aby zdefiniować przestrzeń adresów IP.

Dla sieciowej grupy zabezpieczeńwybierz opcję Utwórz nowy.

Wprowadź nazwę NSG_DMZ, wybierz pozycję OK, a następnie wybierz pozycję Dodaj.

Wybierz Przejrzyj i utwórz, a następnie wybierz Utwórz.

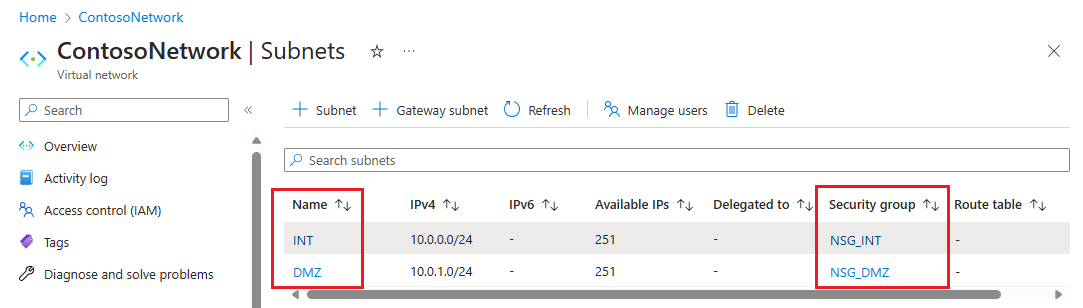

Masz teraz sieć wirtualną zawierającą dwie podsieci, z których każda ma skojarzoną sieciową grupę zabezpieczeń.

Zabezpieczanie sieci wirtualnej

Grupa zabezpieczeń sieciowych (NSG) zawiera listę reguł z kontrolą dostępu (ACL), które zezwalają lub odmawiają ruch sieciowy do lub z maszyn wirtualnych w sieci wirtualnej. Grupy zabezpieczeń sieci (NSG) można skojarzyć z podsieciami lub poszczególnymi wystąpieniami maszyn wirtualnych w podsieci. Gdy sieciowa grupa zabezpieczeń jest skojarzona z podsiecią, reguły listy kontroli dostępu (ACL) dotyczą wszystkich wystąpień maszyn wirtualnych w tej podsieci.

Sieciowe grupy zabezpieczeń skojarzone z podsieciami automatycznie zawierają niektóre domyślne reguły przychodzące i wychodzące. Nie można usunąć domyślnych reguł zabezpieczeń, ale można je zastąpić regułami o wyższym priorytcie. Ponadto można dodać więcej reguł ruchu przychodzącego i wychodzącego zgodnie z żądanym poziomem zabezpieczeń.

Teraz dodaj kilka reguł do każdej z naszych dwóch grup zabezpieczeń. W pierwszym przykładzie dodajmy regułę zabezpieczeń dla ruchu przychodzącego do grupy zabezpieczeń NSG_INT.

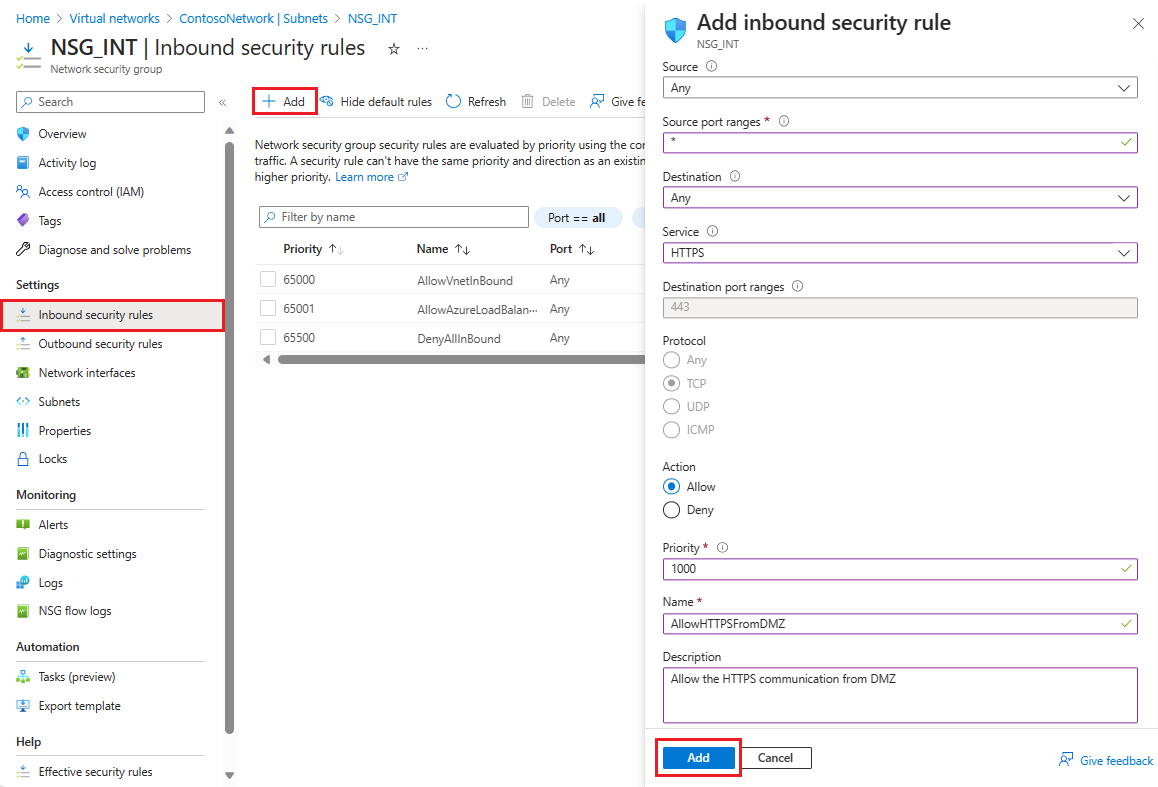

Na stronie podsieci sieci wirtualnej wybierz pozycję NSG_INT.

Po lewej stronie wybierz pozycję Reguły zabezpieczeń dla ruchu przychodzącego, a następnie wybierz pozycję + Dodaj.

W Dodaj regułę zabezpieczeń dla ruchu przychodzącegoskonfiguruj regułę przy użyciu następujących informacji:

W obszarze Sourcewprowadź 10.0.1.0/24.

W przypadku zakresów portów źródłowych pozostaw to pole puste, jeśli nie chcesz zezwalać na ruch, albo wybierz gwiazdkę (*), aby zezwolić na ruch na dowolnym porcie.

W obszarze Destinationwprowadź 10.0.0.0/24.

W przypadku Servicewybierz HTTPS. Usługa automatycznie wypełnia pola informacji dla zakresów portów docelowych i Protocol w zależności od wybranej usługi.

Dla akcjiwybierz Zezwalaj.

W przypadku priorytetu, wprowadź 1010.

W polu Nazwa wprowadź AllowHTTPSFromDMZ.

W przypadku Descriptionwprowadź Zezwalaj na komunikację HTTPS z strefy DMZ.

Po zakończeniu wybierz opcję Dodaj.

Nowa reguła zabezpieczeń dla ruchu przychodzącego jest teraz dodawana na początku listy reguł dla NSG_INT.

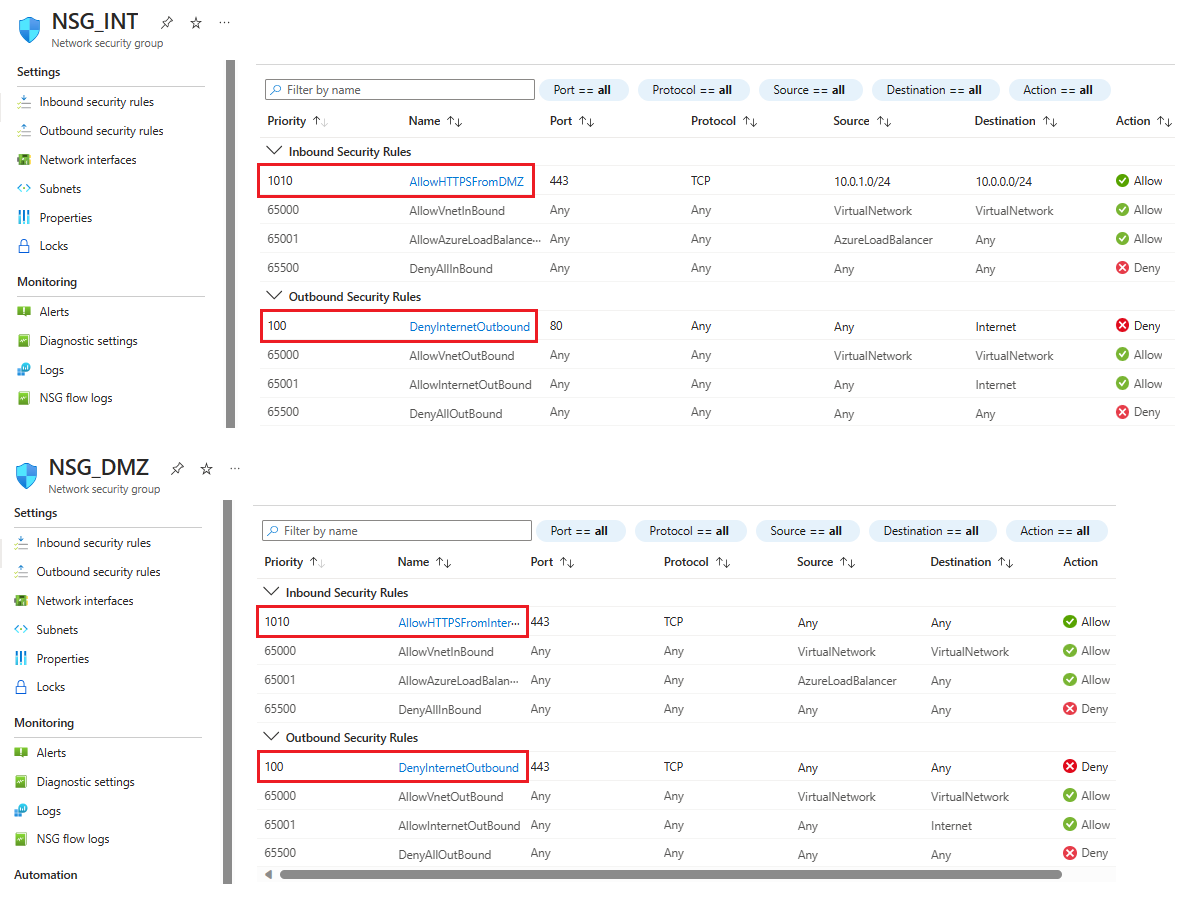

Nowa reguła zabezpieczeń dla ruchu przychodzącego jest teraz dodawana na początku listy reguł dla NSG_INT.Powtórz te kroki przy użyciu wartości przedstawionych w poniższej tabeli. Oprócz utworzonej nowej reguły należy dodać następujące dodatkowe reguły w kolejności priorytetów, aby ułatwić zabezpieczenie podsieci wewnętrznej i DMZ.

Grupa zabezpieczeń sieciowych Typ reguły Źródło Destynacja Usługa Akcja Priorytet Nazwa Opis NSG_INT Wychodzący Jakikolwiek Etykieta usługi/Internet Niestandardowy (80/dowolny) Odmów 100 DenyInternetOutbound Brak dostępu do Internetu. NSG_DMZ Przychodzący Jakikolwiek Jakikolwiek Niestandardowe (gwiazdka (*)/Dowolne) Pozwól 1010 ZezwalajNaHTTPSZInternetu Zezwalaj na protokół HTTPS z Internetu do strefy DMZ. NSG_DMZ Wychodzący Jakikolwiek Etykieta usługi/Internet Niestandardowy (80/dowolny) Odmów 100 DenyInternetOutbound Wszystkie elementy z wyjątkiem protokołu HTTPS do Internetu są blokowane. Po zakończeniu wprowadzania wartości dla każdej nowej reguły wybierz opcję Dodaj i kontynuuj, aż dodasz dwie nowe reguły zabezpieczeń dla każdej Grupy Zabezpieczeń Sieciowych.

Po skonfigurowaniu strony sieciowej grupy zabezpieczeń powinny wyglądać podobnie jak na poniższym zrzucie ekranu:

Uwaga

Jeśli sieć wirtualna wymaga uwierzytelniania certyfikatu użytkownika klienta, takiego jak uwierzytelnianie clientTLS przy użyciu certyfikatów użytkownika X.509, należy włączyć port TCP 49443 dla dostępu przychodzącego.

Tworzenie połączenia z środowiskiem lokalnym

Aby wdrożyć kontroler domeny na platformie Azure, potrzebne jest połączenie z środowiskiem lokalnym. Infrastrukturę lokalną można połączyć z infrastrukturą platformy Azure przy użyciu jednej z następujących opcji:

- Punkt-lokacja

- Wirtualna sieć między lokalizacjami

- ExpressRoute

Zalecamy korzystanie z usługi ExpressRoute, jeśli twoja organizacja nie wymaga połączeń typu punkt-lokacja lub sieć wirtualna typu lokacja-lokacja. Usługa ExpressRoute umożliwia tworzenie prywatnych połączeń między centrami danych Azure a infrastrukturą, która znajduje się w siedzibie firmy lub w środowisku kolokacji. Połączenia usługi ExpressRoute nie łączą się również z publicznym Internetem, co sprawia, że są one bardziej niezawodne, szybsze i bezpieczniejsze. Aby dowiedzieć się więcej o usłudze ExpressRoute i różnych opcjach łączności przy użyciu usługi ExpressRoute, przeczytaj Omówienie techniczne usługi ExpressRoute.

Tworzenie zestawów dostępności

Dla każdej roli (DC/AD FS i WAP) utwórz zestawy dostępności zawierające co najmniej dwie maszyny. Ta konfiguracja ułatwia uzyskanie większej dostępności dla każdej roli. Podczas tworzenia zestawów dostępności musisz zdecydować, które z następujących domen chcesz użyć:

W domenie błędów maszyny wirtualne korzystają z tego samego źródła zasilania i fizycznego przełącznika sieciowego. Zalecamy co najmniej dwie domeny błędów. Wartość domyślna to 2 i można pozostawić ją as-is dla tego wdrożenia.

W domenie aktualizacji maszyny są ponownie uruchamiane wspólnie podczas aktualizacji. Zalecamy co najmniej dwie domeny aktualizacji. Wartość domyślna to 5i można pozostawić ją as-is dla tego wdrożenia.

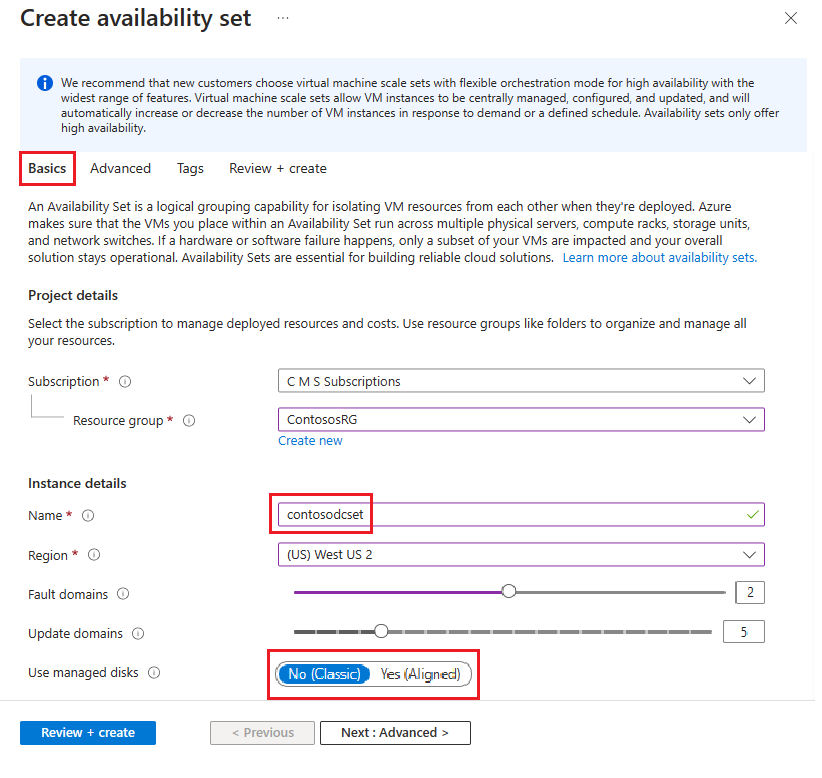

Aby utworzyć zestawy dostępności:

Wyszukaj i wybierz zestawy dostępności w portalu Azure, a następnie wybierz + Utwórz.

W Tworzenie zestawu dostępnościprzejdź do karty Podstawy i wprowadź następujące informacje:

Pod Szczegóły projektu:

W obszarze Subscriptionwybierz nazwę subskrypcji.

W przypadku grupy zasobówwybierz istniejącą grupę zasobów lub Utwórz nową, aby utworzyć nową.

W obszarze Szczegóły wystąpienia:

W polu Nazwawpisz nazwę dla swojego zestawu dostępności. W tym przykładzie wprowadź contosodcset.

W obszarze Regionwybierz region, którego chcesz użyć.

W przypadku domen błędów pozostaw ustawioną na wartość domyślną 2.

W przypadku domen aktualizacjipozostaw wartość domyślną 5.

W przypadku Użyj dysków zarządzanychwybierz Nie (Klasyczny) w tym przykładzie.

Po zakończeniu wybierz opcję Przejrzyj + utwórz, a następnie Utwórz.

Powtórz poprzednie kroki, aby utworzyć drugi zestaw dostępności o nazwie contososac2.

Wdrażanie maszyn wirtualnych

Następnym krokiem jest wdrożenie maszyn wirtualnych hostujących różne role w infrastrukturze. Zalecamy co najmniej dwie maszyny w każdym zestawie dostępności. W tym przykładzie utworzymy cztery maszyny wirtualne dla wdrożenia podstawowego.

Aby utworzyć maszyny wirtualne:

Wyszukaj i wybierz Maszyny wirtualne w portalu Azure.

Na stronie maszyn wirtualnych wybierz pozycję + Utwórz, a następnie wybierz maszynę wirtualną Azure.

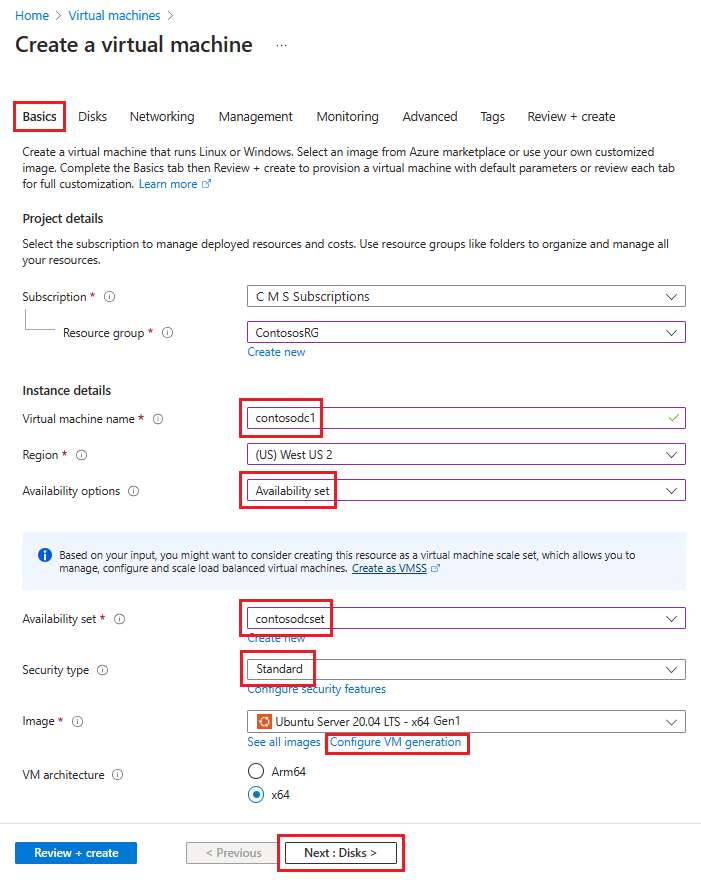

W Utwórz maszynę wirtualną, przejdź do karty Podstawy i wprowadź następujące informacje:

W sekcji Szczegóły projektu:

W sekcji Subskrypcjawybierz nazwę swojej subskrypcji.

W przypadku grupy zasobówwybierz istniejącą grupę zasobów lub Utwórz nową, aby stworzyć ją od podstaw.

W obszarze Szczegóły wystąpienia:

W polu Nazwa maszyny wirtualnejwprowadź nazwę maszyny wirtualnej. Dla pierwszej maszyny w tym przykładzie wprowadź contosodc1.

W obszarze Regionwybierz region, którego chcesz użyć.

Dla opcji dostępności wybierz zestaw dostępności .

W przypadku zestawu dostępnościwybierz pozycję contosodcset

W polu Typ zabezpieczeń wybierz pozycję Standardowa.

W obszarze Subscriptionwybierz nazwę subskrypcji.

W obszarze Imagewybierz obraz, którego chcesz użyć, następnie wybierz pozycję Konfiguruj generację maszyn wirtualnych i wybierz pozycję Gen 1.

W obszarze Konto administratora:

Dla typu uwierzytelniania , wybierz klucz publiczny SSH .

W przypadku nazwa użytkownikawprowadź nazwę użytkownika, która ma być używana dla konta.

W przypadku wprowadź nazwę pary kluczy, aby użyć jej dla konta.

W przypadku elementów, które nie zostały określone, można pozostawić wartości domyślne.

Po zakończeniu wybierz pozycję Dalej: dyski.

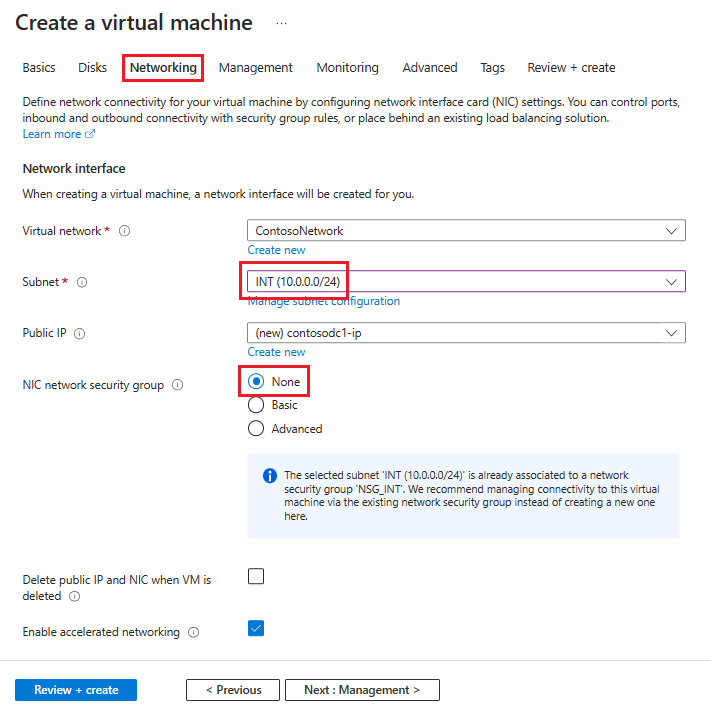

Na karcie Networking wprowadź następujące informacje:

W przypadku sieci wirtualnejwybierz nazwę sieci wirtualnej zawierającej podsieci utworzone w poprzedniej sekcji.

W przypadku podsieci wybierz swoją podsieć INT .

W polu Grupa zabezpieczeń sieci wybierz Brak.

W przypadku elementów, które nie zostały określone, możesz pozostawić wartości domyślne.

Po dokonaniu wszystkich wyborów wybierz pozycję Przejrzyj i utwórz, a następnie wybierz pozycję Utwórz.

Powtórz te kroki, korzystając z informacji w tej tabeli, aby utworzyć trzy pozostałe maszyny wirtualne:

| Nazwa maszyny wirtualnej | Podsieć | Opcje dostępności | Zestaw dostępności | Konto magazynu |

|---|---|---|---|---|

| contosodc2 | INT | Zestaw dostępności | contosodcset | contososac2 |

| contosowap1 | Strefa Zdemilitaryzowana (DMZ) | Zestaw dostępności | contosowapset | contososac1 |

| contosowap2 | DMZ (strefa zdemilitaryzowana) | Zestaw dostępności | contosowapset | contososac2 |

Ustawienia nie określają sieciowej grupy zabezpieczeń (NSG), ponieważ platforma Azure umożliwia korzystanie z NSG na poziomie podsieci. Ruch sieciowy maszyny można kontrolować przy użyciu indywidualnej sieciowej grupy zabezpieczeń (NSG), skojarzonej z podsiecią lub obiektem karty sieciowej (NIC). Aby uzyskać więcej informacji, zobacz Co to jest sieciowa grupa zabezpieczeń (NSG).

Jeśli zarządzasz systemem DNS, zalecamy użycie statycznego adresu IP. Usługi Azure DNS można używać, aby odwoływać się do nowych maszyn za pomocą nazw FQDN Azure w rekordach DNS swojej domeny. Aby uzyskać więcej informacji, zobacz Zmienianie prywatnego adresu IP na statyczny.

Strona Maszyny wirtualne powinna wyświetlić wszystkie cztery maszyny wirtualne po zakończeniu wdrażania.

Konfigurowanie serwerów dc i AD FS

Aby uwierzytelnić dowolne żądanie przychodzące, AD FS musi skontaktować się z kontrolerem domeny. Aby zaoszczędzić kosztowną podróż z platformy Azure do lokalnego kontrolera domeny na potrzeby uwierzytelniania, zalecamy wdrożenie repliki kontrolera domeny na platformie Azure. Aby uzyskać wysoką dostępność, lepiej jest utworzyć zestaw dostępności składający się z co najmniej dwóch centrów danych.

| Kontroler domeny | Rola | Konto magazynu |

|---|---|---|

| contosodc1 | Replika | contososac1 |

| contosodc2 | Replika | contososac2 |

Zalecamy wykonanie następujących czynności:

Awansowanie dwóch serwerów do roli replik kontrolerów domeny z systemem DNS

Skonfiguruj serwery usług AD FS, instalując rolę usług AD FS przy użyciu Menedżera serwera.

Tworzenie i wdrażanie wewnętrznego modułu równoważenia obciążenia (ILB)

Aby utworzyć i wdrożyć wewnętrzny moduł równoważenia obciążenia:

Wyszukaj i wybierz pozycję Load Balancers w portalu Azure i kliknij + Utwórz.

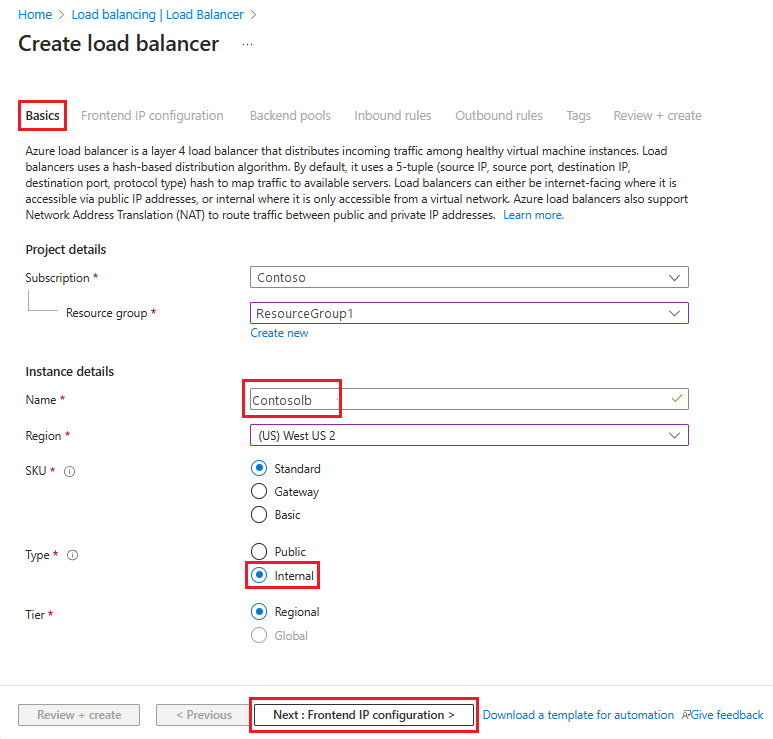

W Utwórz moduł równoważenia obciążeniawprowadź lub wybierz te informacje na karcie Podstawowe:

Pod Szczegóły projektu:

Dla Subscriptionwybierz nazwę subskrypcji.

W przypadku grupy zasobówwybierz istniejącą grupę zasobów lub Utwórz nową, aby utworzyć nową.

W obszarze Szczegóły wystąpienia:

W polu Nazwawpisz nazwę równoważnika obciążenia.

W obszarze Regionwybierz region, którego chcesz użyć.

Dla Typewybierz Internal.

Pozostaw wartości domyślne jednostki SKU i warstwy, a następnie wybierz pozycję Dalej: Konfiguracja adresu IP frontonu

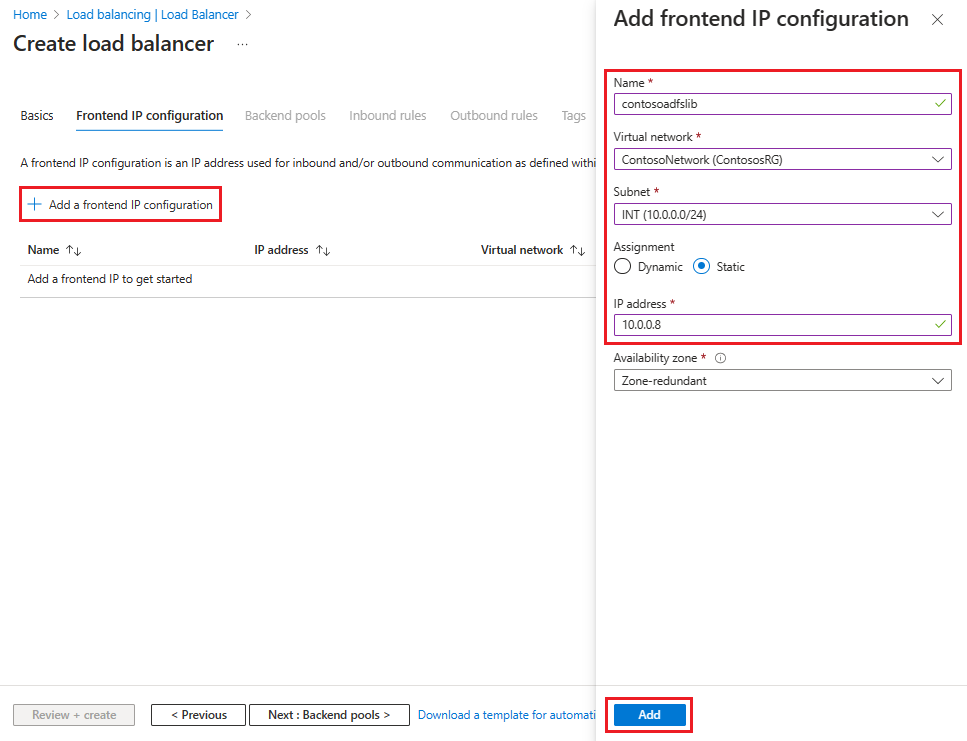

Wybierz pozycję + Dodaj konfigurację adresu IP frontonu, a następnie wprowadź lub wybierz te informacje na stronie Dodaj konfigurację adresu IP frontonu.

W polu Nazwawprowadź nazwę konfiguracji interfejsu frontend IP.

Wybierz sieć wirtualną , w której chcesz wdrożyć AD FS.

Dla podsieci , wybierz INT, która była wewnętrzną podsiecią utworzoną w poprzedniej sekcji.

Dla przypisania wybierz Statyczne.

Dla adresu IP , wprowadź swój adres IP.

Pozostaw strefę dostępności jako domyślną, a następnie wybierz pozycję Dodaj.

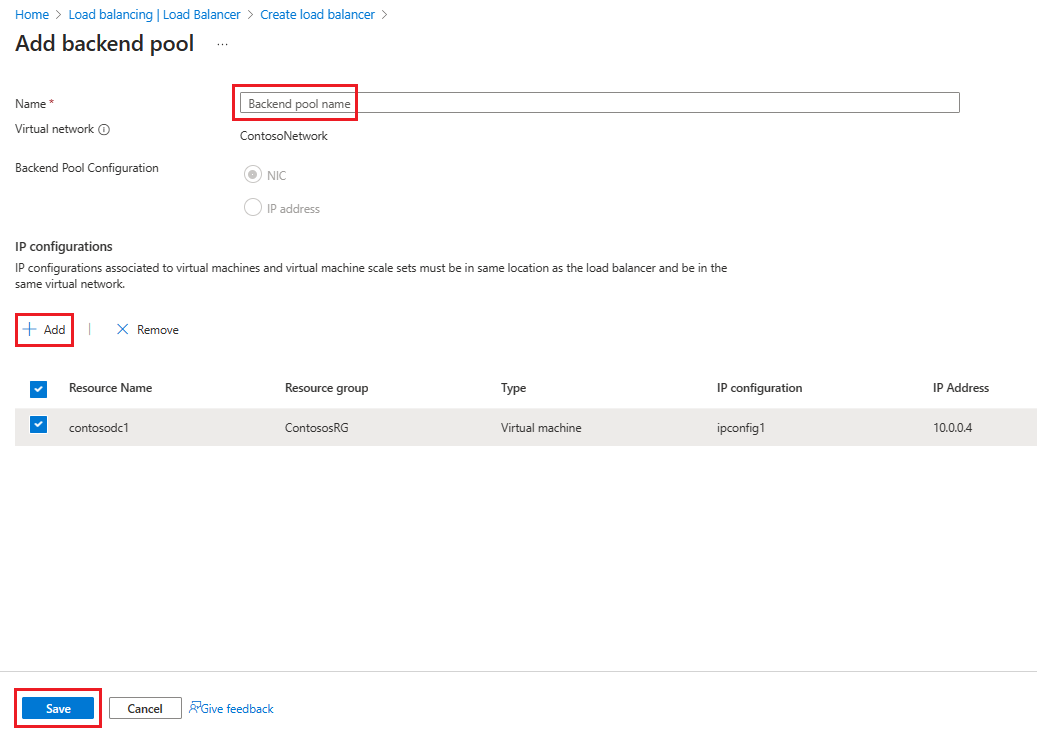

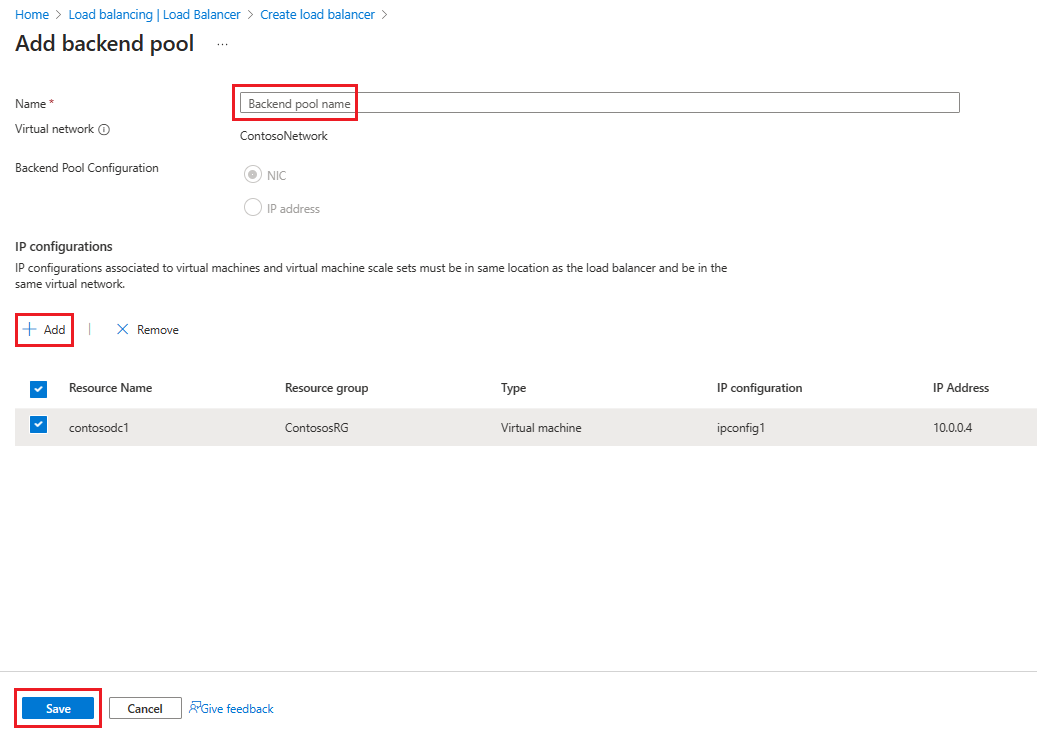

Wybierz pozycję Dalej: pule zaplecza, a następnie wybierz pozycję + Dodaj pulę zaplecza.

Na stronie Dodaj pulę zaplecza wprowadź nazwę puli zaplecza w polu Nazwa. W obszarze konfiguracji adresów IP wybierz + Dodaj.

Na stronie Dodaj pulę zaplecza wybierz maszynę wirtualną, która ma być zgodna z pulą zaplecza, wybierz pozycję Dodaj, a następnie wybierz pozycję Zapisz.

Wybierz pozycję Dalej: reguły ruchu przychodzącego.

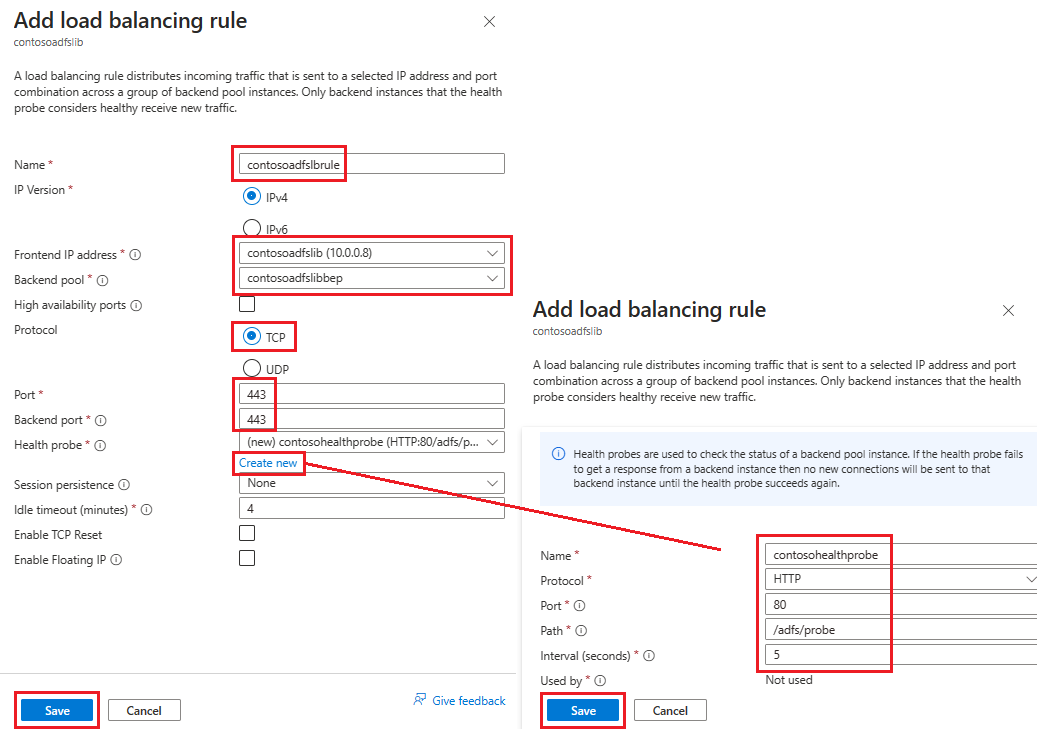

Na karcie reguł ruchu przychodzącego wybierz pozycję Dodaj regułę równoważenia obciążenia, a następnie wprowadź następujące informacje na stronie Dodaj regułę równoważenia obciążenia:

W polu nazwa wprowadź nazwę reguły.

W przypadku adresu IP warstwy frontendowej , wybierz adres utworzony wcześniej.

W przypadku puli zapleczawybierz pulę zaplecza, którą utworzyłeś wcześniej.

W polu Protokół wybierz TCP.

W polu Portwprowadź 443.

Dla portu zaplecza , wybierz Utwórz nowy, a następnie wprowadź następujące wartości, aby utworzyć sondę kondycji.

W polu Nazwawprowadź nazwę sondy zdrowia.

Dla protokołu wprowadź HTTP.

W polu Portwprowadź 80.

Dla ścieżki , wprowadź /adfs/probe.

W przypadku interwału , pozostaw wartość domyślną 5.

Kiedy skończysz, wybierz Zapisz.

Po zakończeniu wybierz Zapisz, aby zachować regułę ruchu przychodzącego.

Wybierz pozycję Zapisz, aby zapisać regułę ruchu przychodzącego.

Wybierz Przejrzyj i utwórz, a następnie wybierz Utwórz.

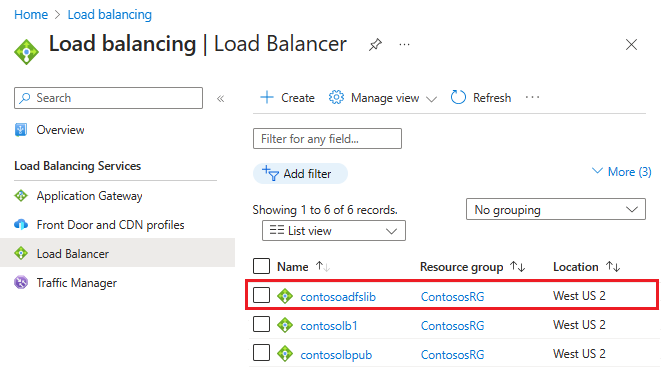

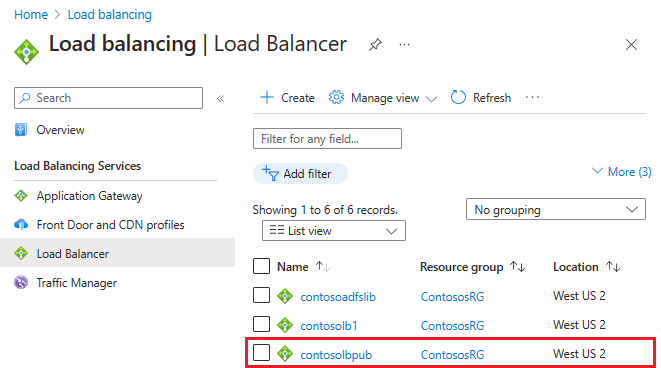

Po wybraniu Utwórz i wdrożeniu ILB, widzisz go na liście modułów równoważenia obciążenia, jak pokazano na poniższym zrzucie ekranu.

Aktualizuj serwer DNS z ILB

Korzystając z wewnętrznego serwera DNS, utwórz rekord A dla ILB. To ustawienie zapewnia, że wszystkie dane przesyłane do fs.contoso.com trafiają do wewnętrznego modułu równoważenia obciążenia (ILB) przy użyciu odpowiedniej trasy. Rekord A powinien być przeznaczony dla usługi federacyjnej z adresem IP wskazującym adres IP modułu równoważenia obciążenia. Jeśli na przykład adres IP modułu równoważenia obciążenia to 10.3.0.8, a zainstalowana usługa federacyjna jest fs.contoso.com, utwórz rekord A dla fs.contoso.com wskazujący 10.3.0.8.

Ostrzeżenie

Jeśli używasz wewnętrznej bazy danych systemu Windows (WID) dla bazy danych usług AD FS, ustaw tę wartość, aby tymczasowo wskazać podstawowy serwer usług AD FS. Jeśli to ustawienie tymczasowe nie zostanie zmienione, rejestracja serwera proxy aplikacji internetowej zakończy się niepowodzeniem. Po pomyślnym zarejestrowaniu wszystkich serwerów proxy aplikacji internetowej zmień ten wpis DNS, aby wskazywał moduł równoważenia obciążenia.

Uwaga

Jeśli wdrożenie korzysta również z protokołu IPv6, utwórz odpowiedni rekord AAAA.

Konfiguruj serwery proxy aplikacji internetowej, aby uzyskać dostęp do serwerów usług AD FS

Aby upewnić się, że serwery proxy aplikacji internetowej są w stanie uzyskać dostęp do serwerów usług AD FS za wewnętrznym modułem równoważenia obciążenia (ILB), utwórz rekord w %systemroot%\system32\drivers\etc\hosts dla wewnętrznego modułu równoważenia obciążenia (ILB). Nazwa wyróżniająca (DN) powinna być nazwą usługi federacyjnej, taką jak fs.contoso.com. Wpis IP powinien być adresem IP wewnętrznego modułu równoważenia obciążenia (ILB), który w tym przykładzie to 10.3.0.8.

Ostrzeżenie

Jeśli używasz wewnętrznej bazy danych systemu Windows (WID) dla bazy danych usług AD FS, ustaw tę wartość, aby tymczasowo wskazać podstawowy serwer usług AD FS. Jeśli tego nie zrobisz, rejestracja serwera proxy internetowego zakończy się niepowodzeniem. Po pomyślnym zarejestrowaniu wszystkich serwerów proxy aplikacji internetowej zmień ten wpis DNS, aby wskazywał moduł równoważenia obciążenia.

Zainstaluj rolę serwera proxy aplikacji internetowej

Po upewnieniu się, że serwery proxy aplikacji internetowej mogą dotrzeć do serwerów usług AD FS za wewnętrznym modułem równoważenia obciążenia (ILB), można następnie zainstalować serwery proxy aplikacji internetowej. Serwery proxy aplikacji internetowej nie muszą być przyłączone do domeny. Zainstaluj role proxy aplikacji webowej na dwóch serwerach proxy aplikacji webowej, wybierając rolę Dostęp zdalny. Menedżer serwera przeprowadzi Cię do ukończenia instalacji WAP.

Aby uzyskać więcej informacji na temat wdrażania aplikacji WAP, zobacz Install and Configure the web application proxy Server.

Tworzenie i wdrażanie modułu równoważenia obciążenia dostępnego z Internetu (publicznego)

Aby utworzyć i wdrożyć moduł równoważenia obciążenia dostępny z Internetu:

W portalu Azure wybierz pozycję Moduły równoważenia obciążenia, a następnie wybierz pozycję Utwórz.

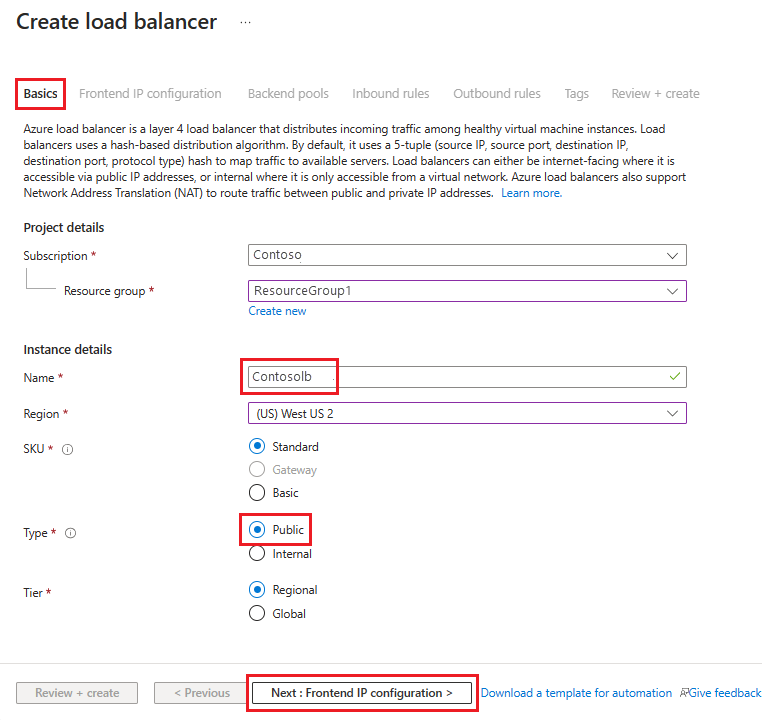

W Utwórz równoważenie obciążeniaprzejdź do karty Podstawowe i skonfiguruj następujące ustawienia:

W sekcji Szczegóły projektu:

W sekcji Subscriptionwybierz nazwę swojej subskrypcji.

W przypadku grupy zasobówwybierz istniejącą grupę zasobów lub Utwórz nową, aby utworzyć nową.

W obszarze Szczegóły wystąpienia:

W polu nazwa wprowadź nazwę modułu równoważenia obciążenia.

W obszarze Regionwybierz region, którego chcesz użyć.

Dla Typewybierz opcję Public.

Pozostaw jednostki SKU i warstwy jako domyślne, a następnie wybierz pozycję Dalej: Konfiguracja adresu IP frontonu

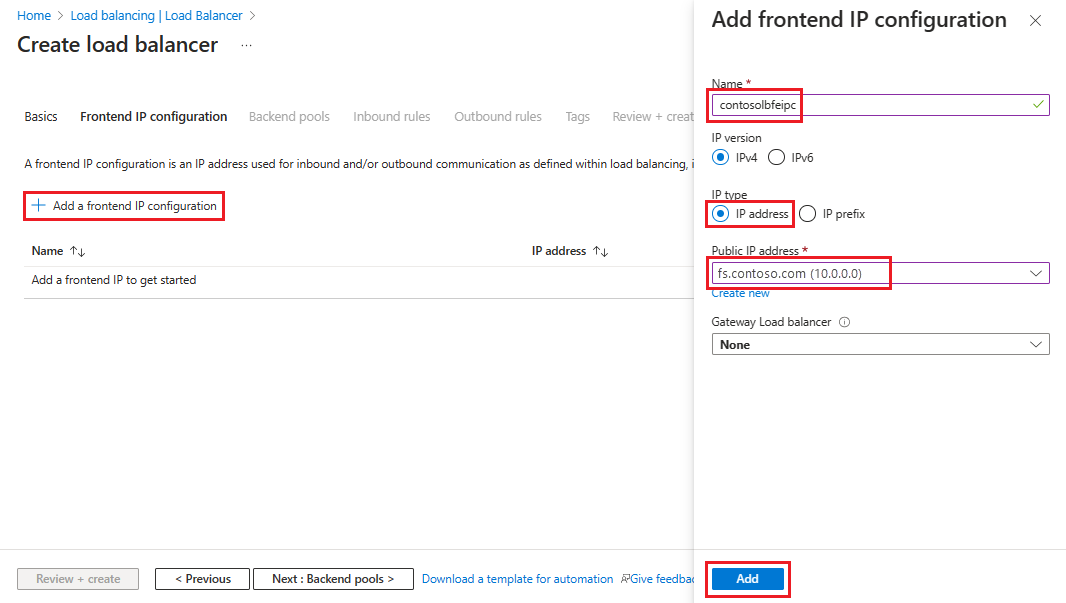

Wybierz pozycję + Dodaj konfigurację adresu IP frontonu, a następnie wprowadź lub wybierz te informacje na stronie Dodaj konfigurację adresu IP frontonu.

W polu nazwa wprowadź nazwę konfiguracji adresu IP frontonu.

W przypadku typu ipwybierz adres IP.

W przypadku publicznego adresu IPwybierz adres, którego chcesz użyć z listy rozwijanej, lub kliknij Utwórz, aby utworzyć nowy, a następnie kliknij Dodaj.

Wybierz pozycję Dalej: pule zaplecza, a następnie wybierz pozycję + Dodaj pulę zaplecza.

Na stronie Dodawanie puli zaplecza wprowadź nazwę puli zaplecza w polu Nazwa . W obszarze konfiguracji adresów IP wybierz pozycję + Dodaj.

Na stronie Dodaj pulę zaplecza wybierz maszynę wirtualną, która ma być zgodna z pulą zaplecza, wybierz pozycję Dodaj, a następnie wybierz pozycję Zapisz.

Wybierz pozycję Dalej: reguły ruchu przychodzącego, a następnie wybierz pozycję Dodaj regułę równoważenia obciążenia. Na stronie Dodaj regułę równoważenia obciążenia, skonfiguruj następujące ustawienia:

W polu nazwa wprowadź nazwę reguły.

Dla adresu IP części frontowej wybierz adres, który utworzyłeś wcześniej.

Dla puli zaplecza , wybierz wcześniej utworzoną pulę zaplecza.

W polu Protokół wybierz TCP.

W polu Portwprowadź 443.

W przypadku portów zapleczawprowadź 443.

W przypadku sondy kondycji , wprowadź następujące wartości:

Dla Nazwa, wprowadź nazwę sondy zdrowotnej.

Dla protokołu wprowadź HTTP .

W polu Portwprowadź 80.

Dla ścieżkiwprowadź /adfs/probe.

Dla interwału pozostaw wartość domyślną 5.

Kiedy skończysz, wybierz Zapisz.

Po zakończeniu wybierz pozycję Zapisz, aby zapisać regułę ruchu przychodzącego.

Wybierz Przejrzyj i utwórz, a następnie wybierz Utwórz.

Po wybraniu Utwórz i wdrożeniu publicznego ILB, powinien on zawierać listę równoważników obciążenia.

Przypisywanie etykiety DNS do publicznego adresu IP

Aby skonfigurować etykietę DNS dla publicznego adresu IP:

W portalu Azure wyszukaj Publiczne adresy IP, następnie wybierz adres IP do edycji.

W obszarze Ustawienia wybierz pozycję Konfiguracja.

W obszarze Podaj etykietę DNS (opcjonalnie), wpisz wpis w polu tekstowym (na przykład fs.contoso.com), odpowiadający etykiecie DNS zewnętrznego urządzenia równoważenia obciążenia (na przykład contosofs.westus.cloudapp.azure.com).

Wybierz pozycję Zapisz, aby ukończyć przypisywanie etykiety DNS.

Testowanie logowania usług AD FS

Najprostszym sposobem testowania usług AD FS jest użycie strony IdpInitiatedSignOn.aspx. Aby to zrobić, należy włączyć IdpInitiatedSignOn we właściwościach usług AD FS.

Aby sprawdzić, czy właściwość IdpInitiatedSignOn jest włączona:

W programie PowerShell uruchom następujące polecenie cmdlet na serwerze usług AD FS, aby ustawić je tak, aby było włączone.

Set-AdfsProperties -EnableIdPInitiatedSignOnPage $trueUzyskaj dostęp do

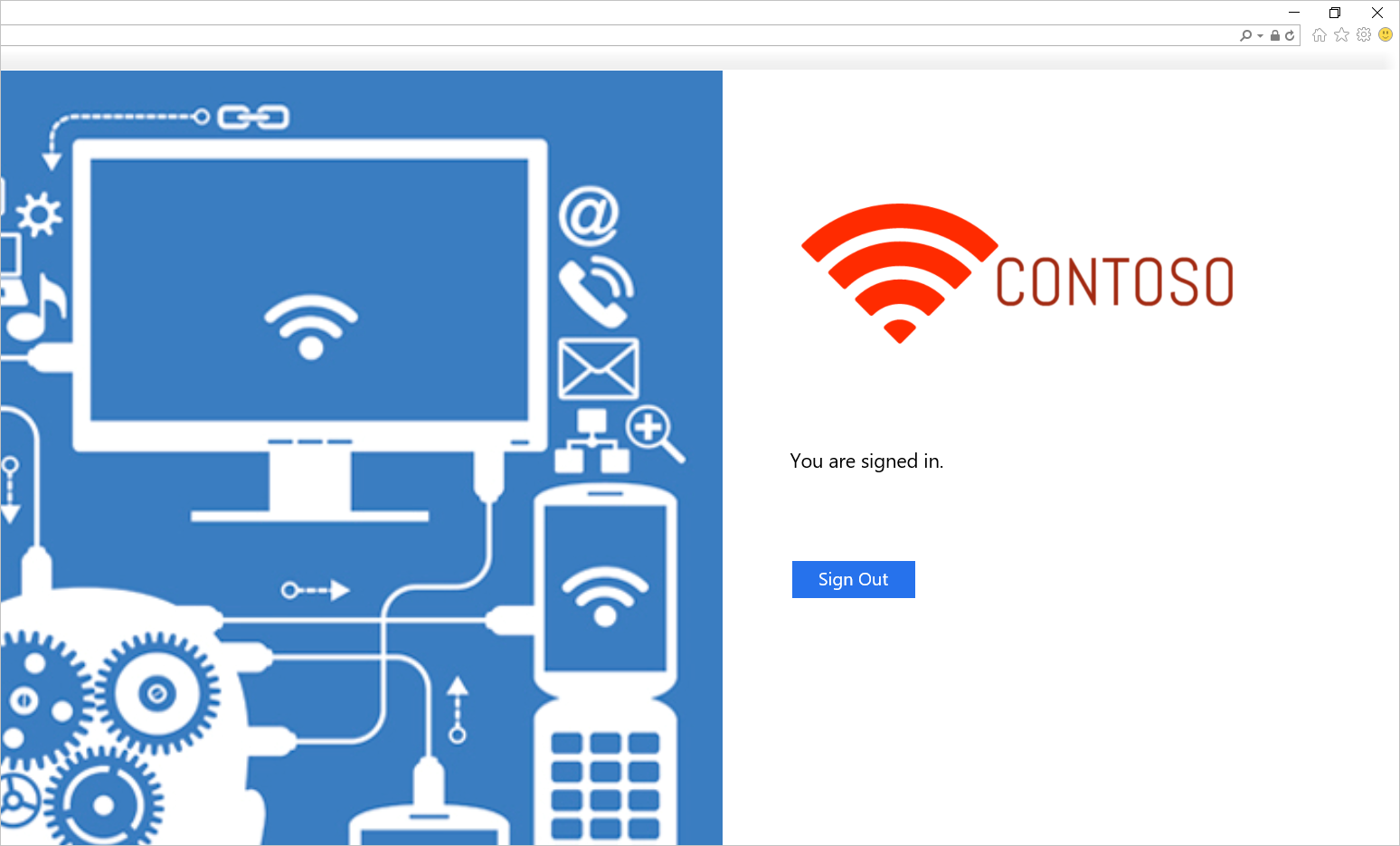

https:\//adfs-server.contoso.com/adfs/ls/IdpInitiatedSignon.aspxz dowolnego komputera zewnętrznego.Powinna zostać wyświetlona następująca strona usług AD FS:

Spróbuj się zalogować. Jeśli zalogujesz się pomyślnie, powinien zostać wyświetlony komunikat, jak pokazano na poniższym zrzucie ekranu.

Szablon wdrażania usług AD FS na platformie Azure

Szablon wdraża konfigurację sześciu maszyn, przy czym dwie maszyny przypisane są do kontrolerów domeny (Domain Controllers), dwie do usług AD FS oraz dwie do WAP.

AD FS w szablonie wdrażania Azure

Możesz użyć istniejącej sieci wirtualnej lub utworzyć nową sieć wirtualną podczas wdrażania tego szablonu. W poniższej tabeli wymieniono parametry, których można użyć do dostosowania wdrożenia.

| Parametr | Opis |

|---|---|

| lokalizacja | Region, w którym chcesz wdrożyć zasoby. |

| TypKontaMagazynowego | Typ konta magazynu, które chcesz utworzyć. |

| VirtualNetworkUsage | Wskazuje, czy utworzyć nową sieć wirtualną, czy użyć istniejącej. |

| VirtualNetworkName | Nazwa sieci wirtualnej. Obowiązkowe w przypadku istniejącego lub nowego użycia sieci wirtualnej. |

| VirtualNetworkResourceGroupName | Określa nazwę grupy zasobów, w której znajduje się istniejąca sieć wirtualna. W przypadku korzystania z istniejącej sieci wirtualnej ta opcja jest obowiązkowym parametrem, dzięki czemu wdrożenie może znaleźć identyfikator istniejącej sieci wirtualnej. |

| ZakresAdresówSieciWirtualnej | Zakres adresów nowej sieci wirtualnej. Obowiązkowe w przypadku tworzenia nowej sieci wirtualnej. |

| NazwaWewnętrznaSieciPodsieciowej | Nazwa podsieci wewnętrznej. Obowiązkowe zarówno dla nowych, jak i istniejących opcji użycia sieci wirtualnej. |

| InternalSubnetAddressRange | Zakres adresów wewnętrznej podsieci, która zawiera kontrolery domeny i serwery usług AD FS. Obowiązkowe w przypadku tworzenia nowej sieci wirtualnej. |

| DMZSubnetAddressRange | Zakres adresów podsieci DMZ, który zawiera serwery proxy aplikacji systemu Windows. Obowiązkowe w przypadku tworzenia nowej sieci wirtualnej. |

| DMZSubnetName | Nazwa podsieci wewnętrznej, która jest obowiązkowa zarówno w nowych, jak i istniejących opcjach użycia sieci wirtualnej. |

| ADDC01NICIPAddress | Wewnętrzny adres IP pierwszego kontrolera domeny. Ten adres IP jest statycznie przypisywany do kontrolera domeny i musi być prawidłowym adresem IP w podsieci Wewnętrznej. |

| ADDC02NICIPAddress | Wewnętrzny adres IP drugiego kontrolera domeny. Ten adres IP jest statycznie przypisywany do DC (kontrolera domeny) i musi być prawidłowym adresem IP w wewnętrznej podsieci. |

| ADFS01NICIPAddress | Wewnętrzny adres IP pierwszego serwera usług AD FS. Ten adres IP jest statycznie przypisany do serwera usług AD FS i musi być prawidłowym adresem IP w podsieci Wewnętrznej. |

| ADFS02NICIPAddress | Wewnętrzny adres IP drugiego serwera usług AD FS. Ten adres IP jest statycznie przypisany do serwera usług AD FS i musi być prawidłowym adresem IP w podsieci Wewnętrznej. |

| WAP01NICAdresIP | Wewnętrzny adres IP pierwszego serwera WAP. Ten adres IP jest statycznie przypisany do serwera WAP i musi być prawidłowym adresem IP w podsieci DMZ. |

| WAP02NICIPAddress | Wewnętrzny adres IP drugiego serwera WAP. Ten adres IP jest statycznie przypisany do serwera WAP i musi być prawidłowym adresem IP w podsieci DMZ. |

| ADFSLoadBalancerPrivateIPAddress | Wewnętrzny adres IP modułu równoważenia obciążenia usług AD FS. Ten adres IP jest statycznie przypisywany do modułu równoważenia obciążenia i musi być prawidłowym adresem IP w podsieci Wewnętrznej. |

| ADDCVMNamePrefix | Prefiks nazwy maszyny wirtualnej dla kontrolerów domeny. |

| ADFSVMNamePrefix | Prefiks nazwy maszyny wirtualnej dla serwerów usług AD FS. |

| WAPVMNamePrefix | Prefiks nazwy maszyny wirtualnej dla serwerów WAP. |

| ADDCVMSize | Wielkość maszyny wirtualnej kontrolerów domeny. |

| ADFSVMSize | Rozmiar maszyny wirtualnej serwerów usług AD FS. |

| WAPVMSize | Rozmiar maszyny wirtualnej serwerów WAP. |

| AdminUserName | Nazwa lokalnego administratora maszyn wirtualnych. |

| AdminPassword | Hasło dla konta administratora lokalnego maszyn wirtualnych. |

Powiązane linki

- Grupy dostępności

- Azure Load Balancer

- Wewnętrzny równoważnik obciążenia

- moduł równoważenia obciążenia dostępny z Internetu

- Konta magazynu

- Azure Virtual Networks

- Linki usług AD FS i serwera proxy aplikacji internetowej

Następne kroki

- Integrowanie tożsamości lokalnych z identyfikatorem Entra firmy Microsoft

- Konfigurowanie usług AD FS i zarządzanie nimi przy użyciu programu Microsoft Entra Connect

- Wdrażanie geograficznie rozproszonych usług AD FS o wysokiej dostępności na platformie Azure przy użyciu usługi Azure Traffic Manager