Wdrożenie AD FS o wysokiej dostępności w konfiguracji międzyregionalnej na platformie Azure przy użyciu Azure Traffic Manager.

wdrożenie usług AD FS na platformie Azure zawiera szczegółowe wskazówki dotyczące wdrażania prostej infrastruktury usług AD FS dla organizacji na platformie Azure. Ten artykuł zawiera następne kroki tworzenia między geograficznym wdrożeniem usług AD FS na platformie Azure przy użyciu usługi Azure Traffic Manager. Usługa Azure Traffic Manager ułatwia tworzenie geograficznie rozproszonej infrastruktury usług AD FS o wysokiej dostępności i wysokiej wydajności dla organizacji dzięki wykorzystaniu różnych metod routingu dostępnych w celu zaspokojenia różnych potrzeb infrastruktury.

Infrastruktura AD FS o wysokiej dostępności i zasięgu geograficznym umożliwia:

- eliminacja pojedynczego punktu awarii: Dzięki możliwościom trybu failover usługi Azure Traffic Manager można osiągnąć infrastrukturę usług AD FS o wysokiej dostępności nawet wtedy, gdy jedno z centrów danych w części świata ulegnie awarii

- Ulepszona wydajność: Możesz użyć sugerowanego wdrożenia w tym artykule, aby zapewnić wysoką wydajność infrastruktury usług AD FS, która może pomóc użytkownikom w szybszym uwierzytelnieniu.

Zasady projektowania

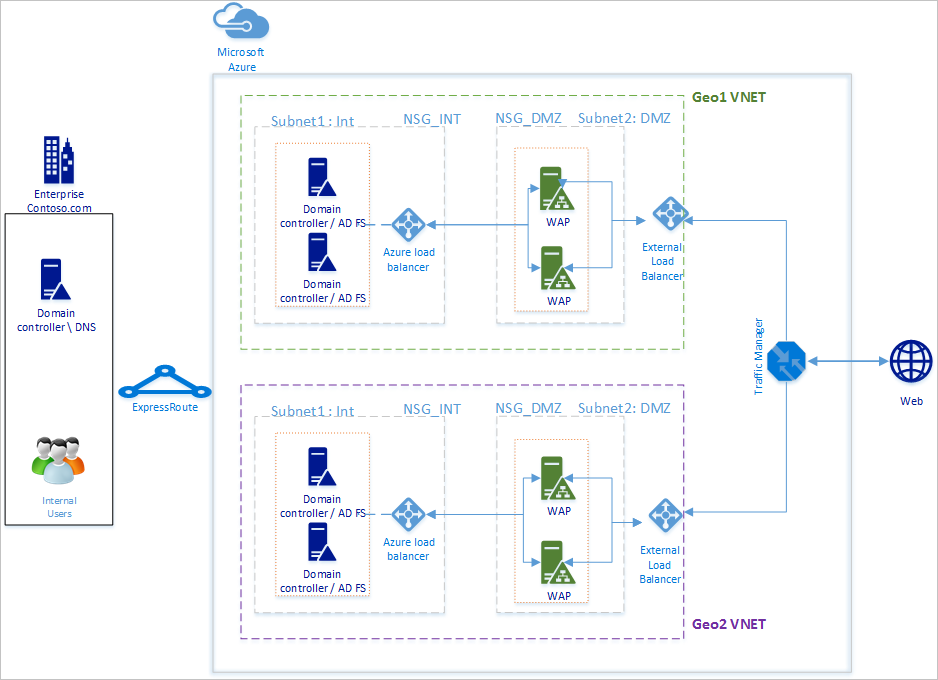

Podstawowe zasady projektowania będą takie same jak wymienione w temacie Zasady projektowania w artykule Wdrażanie usług AD FS na platformie Azure. Na powyższym diagramie przedstawiono proste rozszerzenie podstawowego wdrożenia do innego regionu geograficznego. Poniżej przedstawiono kilka kwestii, które należy wziąć pod uwagę podczas rozszerzania wdrożenia na nowy region geograficzny

- Sieć wirtualna: Należy utworzyć nową sieć wirtualną w regionie geograficznym, w którym chcesz wdrożyć dodatkową infrastrukturę usług AD FS. Na powyższym diagramie widać sieć wirtualną Geo1 i sieć wirtualną Geo2 jako dwie sieci wirtualne w każdym regionie geograficznym.

- kontrolery domeny i serwery usług AD FS w nowej geograficznej sieci wirtualnej: Zaleca się wdrożenie kontrolerów domeny w nowym regionie geograficznym, aby serwery usług AD FS w nowym regionie nie musiały kontaktować się z kontrolerem domeny w innej odległej sieci, aby ukończyć uwierzytelnianie, a tym samym zwiększyć wydajność.

- Konta magazynu: konta usługi Storage są skojarzone z regionem. Ponieważ będziesz wdrażać maszyny w nowym regionie geograficznym, musisz utworzyć nowe konta magazynu, które będą używane w regionie.

- Sieciowe Grupy Zabezpieczeń: Podobnie jak konta magazynu, Sieciowe Grupy Zabezpieczeń tworzone w jednym regionie nie mogą być używane w innym regionie geograficznym. W związku z tym należy utworzyć nowe sieciowe grupy zabezpieczeń podobne do tych w pierwszym regionie geograficznym dla podsieci INT i DMZ w nowym regionie geograficznym.

- Etykiety DNS dla publicznych adresów IP: Usługa Azure Traffic Manager może odwoływać się do punktów końcowych wyłącznie za pośrednictwem etykiet DNS. W związku z tym należy utworzyć etykiety DNS dla publicznych adresów IP zewnętrznych modułów równoważenia obciążenia.

- Azure Traffic Manager: usługa Microsoft Azure Traffic Manager umożliwia kontrolowanie dystrybucji ruchu użytkowników do punktów końcowych usługi działających w różnych centrach danych na całym świecie. Usługa Azure Traffic Manager działa na poziomie DNS. Używa odpowiedzi DNS do kierowania ruchu użytkowników końcowych do globalnie rozproszonych punktów końcowych. Następnie klienci łączą się bezpośrednio z tymi punktami końcowymi. Istnieją różne opcje routingu: wydajnościowego, ważonego i priorytetowego, dzięki czemu można łatwo wybrać tę najbardziej dopasowaną do potrzeb organizacji.

- Łączność V-net do V-net między dwoma regionami: Nie musisz mieć bezpośredniej łączności między samymi sieciami wirtualnymi. Ponieważ każda sieć wirtualna ma dostęp do kontrolerów domeny i ma w sobie usługi AD FS i serwer WAP, mogą funkcjonować bez łączności między sieciami wirtualnymi w różnych regionach.

Kroki integracji usługi Azure Traffic Manager

Wdrażanie usług AD FS w nowym regionie geograficznym

Aby wdrożyć tę samą topologię w nowym regionie geograficznym, postępuj zgodnie z instrukcjami i wskazówkami w dotyczącymi wdrażania usług Usługi AD FS na platformie Azure.

Etykiety DNS dla publicznych adresów IP publicznych modułów równoważenia obciążenia.

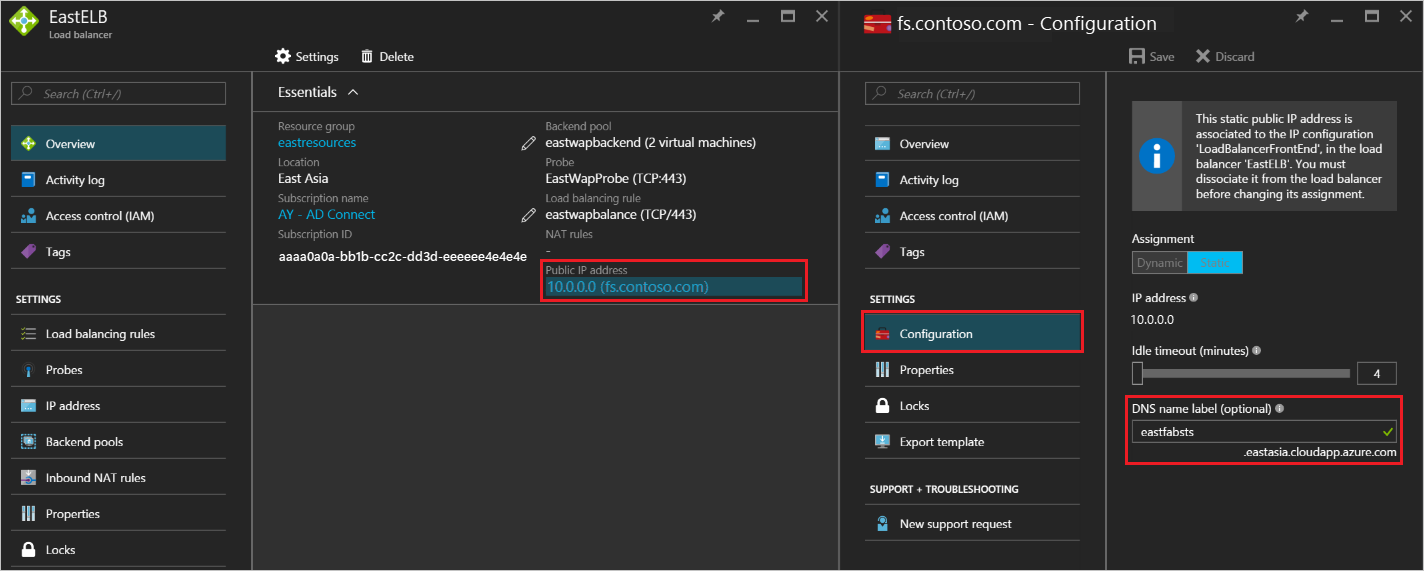

Jak wspomniano powyżej, usługa Azure Traffic Manager może odwoływać się tylko do etykiet DNS jako punktów końcowych i dlatego ważne jest utworzenie etykiet DNS dla publicznych adresów IP zewnętrznych modułów równoważenia obciążenia. Poniższy zrzut ekranu przedstawia sposób konfigurowania etykiety DNS dla publicznego adresu IP.

etykiet DNS

etykiet DNS

Wdrażanie usługi Azure Traffic Manager

Wykonaj poniższe kroki, aby utworzyć profil usługi Traffic Manager. Aby uzyskać więcej informacji, zobacz Zarządzanie profilem usługi Azure Traffic Manager.

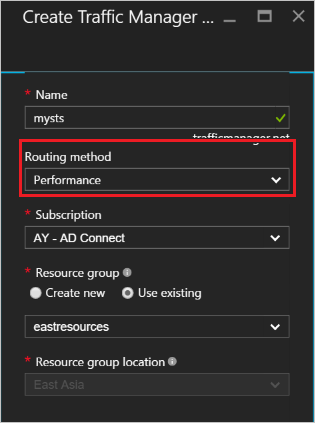

Utwórz profil usługi Traffic Manager: Nadaj profilowi usługi Traffic Manager unikatową nazwę. Ta nazwa profilu jest częścią nazwy DNS i działa jako prefiks etykiety nazwy domeny usługi Traffic Manager. Nazwa/prefiks jest dodawany do pliku .trafficmanager.net w celu utworzenia etykiety DNS dla usługi Traffic Manager. Poniższy zrzut ekranu przedstawia prefiks DNS usługi Traffic Manager ustawiany jako mysts i wynikowa etykieta DNS będzie mysts.trafficmanager.net.

Tworzenie profilu w usłudze

Metoda routingu ruchu: W usłudze Traffic Manager są dostępne trzy opcje routingu:

Priorytet

Wydajność

Zważone

Wydajność jest zalecaną opcją uzyskania wysokoreaktywnej infrastruktury usług AD FS. Można jednak wybrać dowolną metodę routingu najlepiej dopasowaną do potrzeb wdrożenia. Funkcja usług AD FS nie ma wpływu na wybraną opcję routingu. Aby uzyskać więcej informacji, zobacz Metody routingu ruchu w usłudze Traffic Manager. Na powyższym przykładowym zrzucie ekranu widać wybraną metodę Performance.

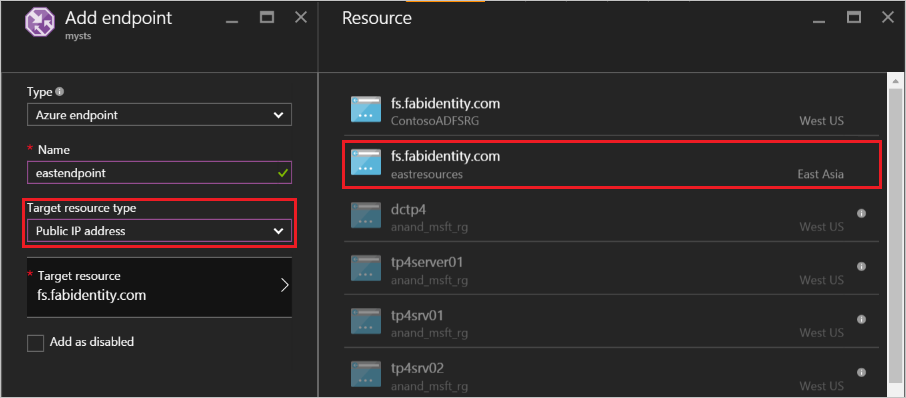

Konfigurowanie punktów końcowych: Na stronie usługi Traffic Manager kliknij pozycję Punkty końcowe i wybierz pozycję Dodaj. Spowoduje to otwarcie strony podobnej do poniższego zrzutu ekranu, zatytułowanej "Dodawanie punktu końcowego".

W przypadku różnych danych wejściowych postępuj zgodnie z poniższymi wskazówkami:

Typ: Wybierz punkt końcowy platformy Azure, ponieważ będziemy wskazywać publiczny adres IP platformy Azure.

Nazwa: Utwórz nazwę, którą chcesz skojarzyć z punktem końcowym. Nie jest to nazwa DNS i nie ma wpływu na rekordy DNS.

Typ zasobu docelowego: wybierz publiczny adres IP jako wartość tej właściwości.

zasób docelowy: Daje ci możliwość wyboru spośród różnych etykiet DNS, jakie są dostępne w ramach twojej subskrypcji. Wybierz etykietę DNS odpowiadającą konfigurowanemu punktowi końcowemu.

Dodaj punkt końcowy dla każdego regionu geograficznego, do którego usługa Azure Traffic Manager ma kierować ruch. Aby uzyskać więcej informacji i szczegółowe instrukcje dotyczące dodawania/konfigurowania punktów końcowych w usłudze Traffic Manager, zobacz Dodawanie, wyłączanie, włączanie lub usuwanie punktów końcowych

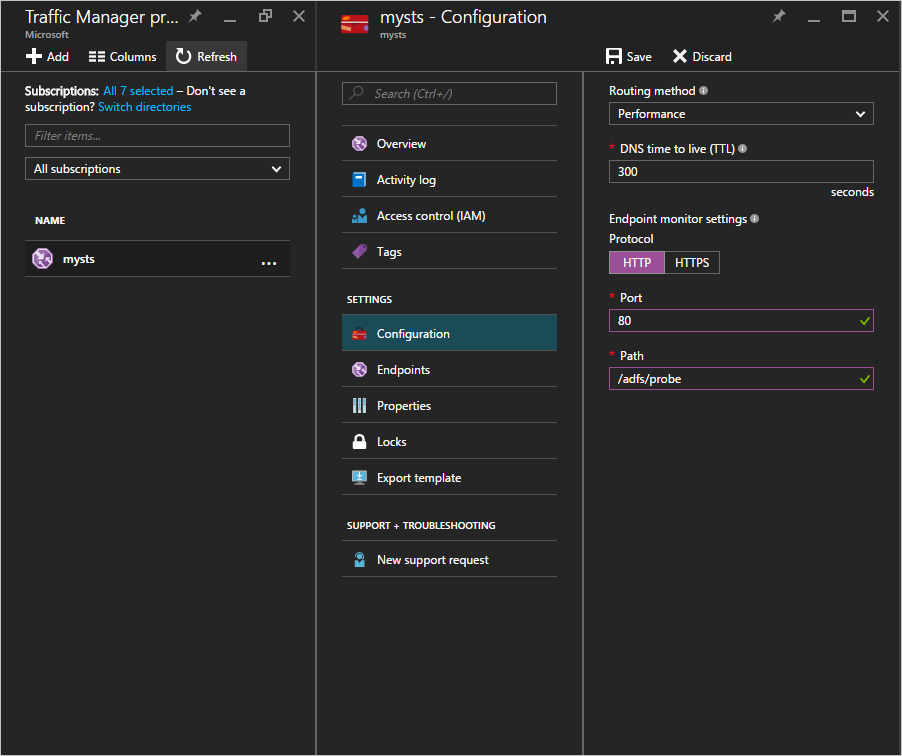

Konfigurowanie sondy: Na stronie usługi Traffic Manager kliknij pozycję Konfiguracja. Na stronie konfiguracji należy zmienić ustawienia monitora, aby sondował port HTTP 80 i ścieżkę względną /adfs/probe.

sondy

sondyUwaga

Upewnij się, że stan punktów końcowych to ONLINE po zakończeniu konfiguracji. Jeśli wszystkie punkty końcowe są w stanie "zdegradowanym", usługa Azure Traffic Manager dołoży wszelkich starań, aby kierować ruchem, zakładając, że diagnostyka jest niepoprawna, a wszystkie punkty końcowe są osiągalne.

Modyfikowanie rekordów DNS dla usługi Azure Traffic Manager: Usługa federacyjna powinna być ustawiona jako CNAME wskazujący na nazwę DNS usługi Azure Traffic Manager. Utwórz rekord CNAME w publicznych rekordach DNS, aby każdy, kto próbuje nawiązać połączenie z usługą federacyjną, rzeczywiście dociera do usługi Azure Traffic Manager.

Aby na przykład wskazać usługę federacyjną fs.fabidentity.com do usługi Traffic Manager, należy zaktualizować rekord zasobu DNS w następujący sposób:

fs.fabidentity.com IN CNAME mysts.trafficmanager.net

Testowanie routingu i logowania usług AD FS

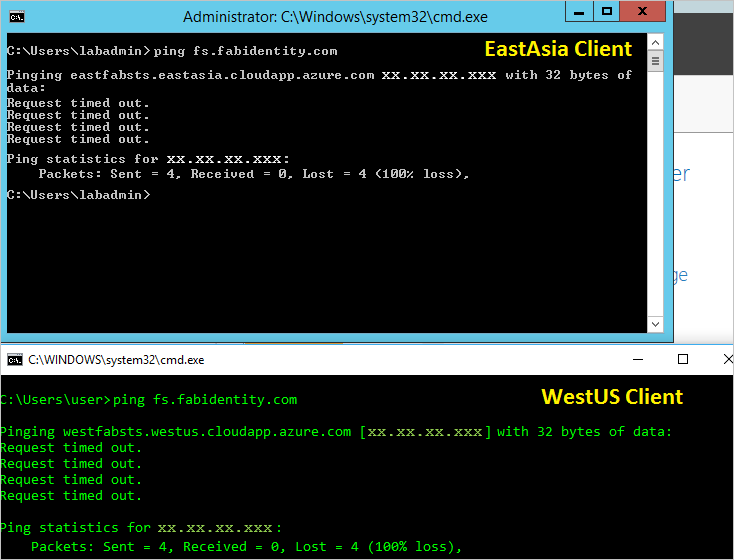

Test routingu

Bardzo podstawowym testem routingu byłoby wykonanie polecenia ping na nazwę DNS usługi federacyjnej z maszyny znajdującej się w każdym regionie geograficznym. W zależności od wybranej metody routingu punkt końcowy, który jest faktycznie pingowany, zostanie pokazany na ekranie ping. Jeśli na przykład wybrano routing wydajności, zostanie wybrany punkt docelowy najbliższy regionowi klienta. Poniżej znajduje się migawka dwóch pingów z maszyn klienckich z różnych regionów: jednej w regionie EastAsia, a drugiej w regionie Zachodnich Stanów USA.

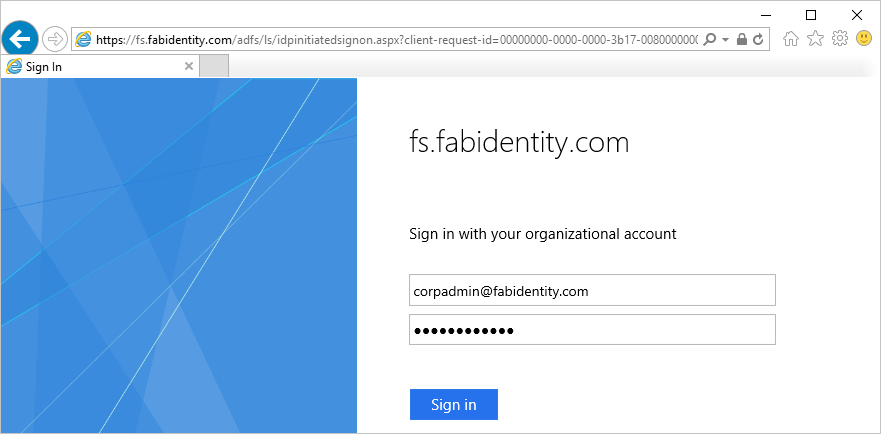

Test logowania usług AD FS

Najprostszym sposobem testowania usług AD FS jest użycie strony IdpInitiatedSignon.aspx. Aby można było to zrobić, należy włączyć IdpInitiatedSignOn we właściwościach AD FS. Wykonaj poniższe kroki, aby zweryfikować konfigurację usług AD FS

Uruchom poniższe polecenie cmdlet na serwerze usług AD FS przy użyciu programu PowerShell, aby ustawić je na włączone. Set-AdfsProperties -EnableIdPInitiatedSignonPage $true

Z dowolnej maszyny zewnętrznej uzyskaj dostęp do

https://<yourfederationservicedns>/adfs/ls/IdpInitiatedSignon.aspxPowinna zostać wyświetlona strona usług AD FS, jak pokazano poniżej:

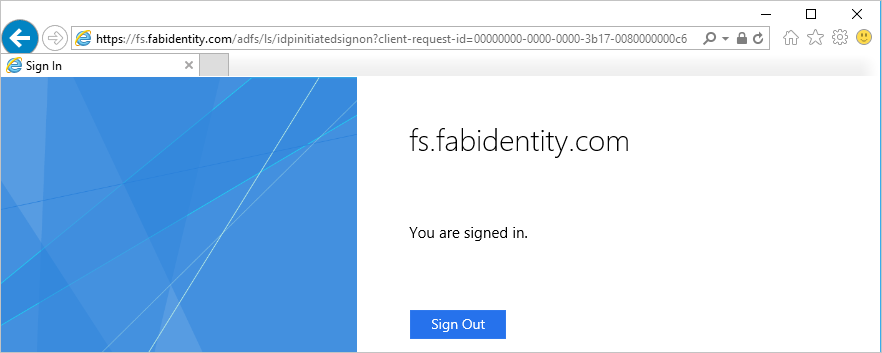

i po pomyślnym zalogowaniu zostanie wyświetlony komunikat o powodzeniu, jak pokazano poniżej:

Powiązane linki

- podstawowe wdrożenie usług AD FS na platformie Azure

- Microsoft Azure Traffic Manager

- metody routingu ruchu Traffic Managera