Jak Defender for Cloud Apps pomaga chronić środowisko workday

Jako główne rozwiązanie HCM firma Workday przechowuje niektóre z najbardziej poufnych informacji w organizacji, takie jak dane osobowe pracowników, umowy, szczegóły dostawcy i inne. Zapobieganie ujawnianiu tych danych wymaga ciągłego monitorowania, aby uniemożliwić złośliwym podmiotom lub nieświadomym bezpieczeństwa wtajemniczeniu poufnych informacji.

Połączenie aplikacji Workday z Defender for Cloud Apps zapewnia lepszy wgląd w działania użytkowników i zapewnia wykrywanie zagrożeń w przypadku nietypowego zachowania.

Główne zagrożenia

- Konta z naruszeniem zabezpieczeń i zagrożenia wewnętrzne

- Wyciek danych

- Niewystarczająca świadomość zabezpieczeń

- Niezarządzane przynieś własne urządzenie (BYOD)

Jak Defender for Cloud Apps pomaga chronić środowisko

- Wykrywanie zagrożeń w chmurze, kont z naruszonymi zabezpieczeniami i złośliwych informacji poufnych

- Korzystanie ze ścieżki inspekcji działań na potrzeby badań kryminalistycznych

Kontrolowanie produktu Workday za pomocą wbudowanych zasad i szablonów zasad

Do wykrywania i powiadamiania o potencjalnych zagrożeniach można użyć następujących wbudowanych szablonów zasad:

| Wpisać | Name (Nazwa) |

|---|---|

| Wbudowane zasady wykrywania anomalii |

Działanie z anonimowych adresów IP Aktywność z rzadkiego kraju Działanie z podejrzanych adresów IP Niemożliwa podróż |

| Szablon zasad działania | Logowanie z ryzykownej adresu IP |

Aby uzyskać więcej informacji na temat tworzenia zasad, zobacz Tworzenie zasad.

Automatyzowanie kontrolek ładu

Obecnie w dniu roboczym nie są dostępne żadne mechanizmy kontroli ładu. Jeśli chcesz mieć akcje ładu dla tego łącznika, możesz otworzyć bilet pomocy technicznej ze szczegółowymi informacjami o żądanych akcjach.

Aby uzyskać więcej informacji na temat korygowania zagrożeń z aplikacji, zobacz Zarządzanie połączonymi aplikacjami.

Ochrona dnia roboczego w czasie rzeczywistym

Zapoznaj się z naszymi najlepszymi rozwiązaniami dotyczącymi zabezpieczania i współpracy z użytkownikami zewnętrznymi oraz blokowania i ochrony pobierania poufnych danych na urządzenia niezarządzane lub ryzykowne.

Łączenie aplikacji Workday z Microsoft Defender for Cloud Apps

Ta sekcja zawiera instrukcje dotyczące łączenia Microsoft Defender for Cloud Apps z istniejącym kontem usługi Workday przy użyciu interfejsu API łącznika aplikacji. To połączenie zapewnia wgląd i kontrolę nad użyciem produktu Workday. Aby uzyskać informacje o tym, jak Defender for Cloud Apps chroni usługę Workday, zobacz Protect Workday (Ochrona dnia roboczego).

Szybki start

Obejrzyj nasz film szybkiego startu pokazujący, jak skonfigurować wymagania wstępne i wykonać kroki opisane w artykule Workday. Po wykonaniu kroków w filmie wideo możesz dodać łącznik workday.

Uwaga

W filmie wideo nie przedstawiono kroku wymagań wstępnych dotyczących konfigurowania grupy zabezpieczeń Konfiguracja: Konfiguracja dzierżawy — uprawnienie systemowe . Upewnij się, że został on również skonfigurowany.

Wymagania wstępne

Konto workday używane do nawiązywania połączenia z Defender for Cloud Apps musi być członkiem grupy zabezpieczeń (nowej lub istniejącej). Zalecamy korzystanie z użytkownika systemu integracji produktu Workday. Grupa zabezpieczeń musi mieć następujące uprawnienia wybrane dla następujących zasad zabezpieczeń domeny:

| Obszar funkcjonalny | Zasady zabezpieczeń domeny | Zasady zabezpieczeń poddomeny | Uprawnienia raportu/zadania | Uprawnienia integracji |

|---|---|---|---|---|

| System | Konfigurowanie: Konfiguracja dzierżawy — ogólne | Konfigurowanie: Konfiguracja dzierżawy — zabezpieczenia | Wyświetlanie, modyfikowanie | Pobieranie, umieszczanie |

| System | Konfigurowanie: Konfiguracja dzierżawy — ogólne | Konfigurowanie: Konfiguracja dzierżawy — system | Modyfikowanie | Brak |

| System | Administracja zabezpieczeniami | Wyświetlanie, modyfikowanie | Pobieranie, umieszczanie | |

| System | Inspekcja systemu | Widok | Pobierz | |

| Zatrudnienia | Dane pracowników: Personel | Dane procesu roboczego: Raporty pracowników publicznych | Widok | Pobierz |

Uwaga

- Konto używane do konfigurowania uprawnień dla grupy zabezpieczeń musi być administratorem produktu Workday.

- Aby ustawić uprawnienia, wyszukaj ciąg "Zasady zabezpieczeń domeny dla obszaru funkcjonalnego", a następnie wyszukaj każdy obszar funkcjonalny ("System"/"Personel") i przyznaj uprawnienia wymienione w tabeli.

- Po ustawieniu wszystkich uprawnień wyszukaj ciąg "Aktywuj oczekujące zmiany zasad zabezpieczeń" i zatwierdź zmiany.

Aby uzyskać więcej informacji na temat konfigurowania użytkowników integracji produktu Workday, grup zabezpieczeń i uprawnień, zobacz kroki od 1 do 4 przewodnika Udzielanie integracji lub zewnętrznego punktu końcowego dostępu do produktu Workday (dostępne z dokumentacją produktu Workday/poświadczeniami społeczności).

Jak połączyć aplikację Workday z Defender for Cloud Apps przy użyciu protokołu OAuth

Zaloguj się do aplikacji Workday przy użyciu konta należącego do grupy zabezpieczeń wymienionej w wymaganiach wstępnych.

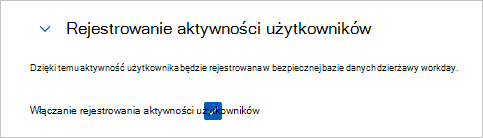

Wyszukaj ciąg "Edytuj konfigurację dzierżawy — system", a następnie w obszarze Rejestrowanie aktywności użytkownika wybierz pozycję Włącz rejestrowanie aktywności użytkownika.

Wyszukaj ciąg "Edytuj konfigurację dzierżawy — zabezpieczenia", a następnie w obszarze Ustawienia protokołu OAuth 2.0 wybierz pozycję OAuth 2.0 Clients Enabled (Włączono klienta OAuth 2.0).

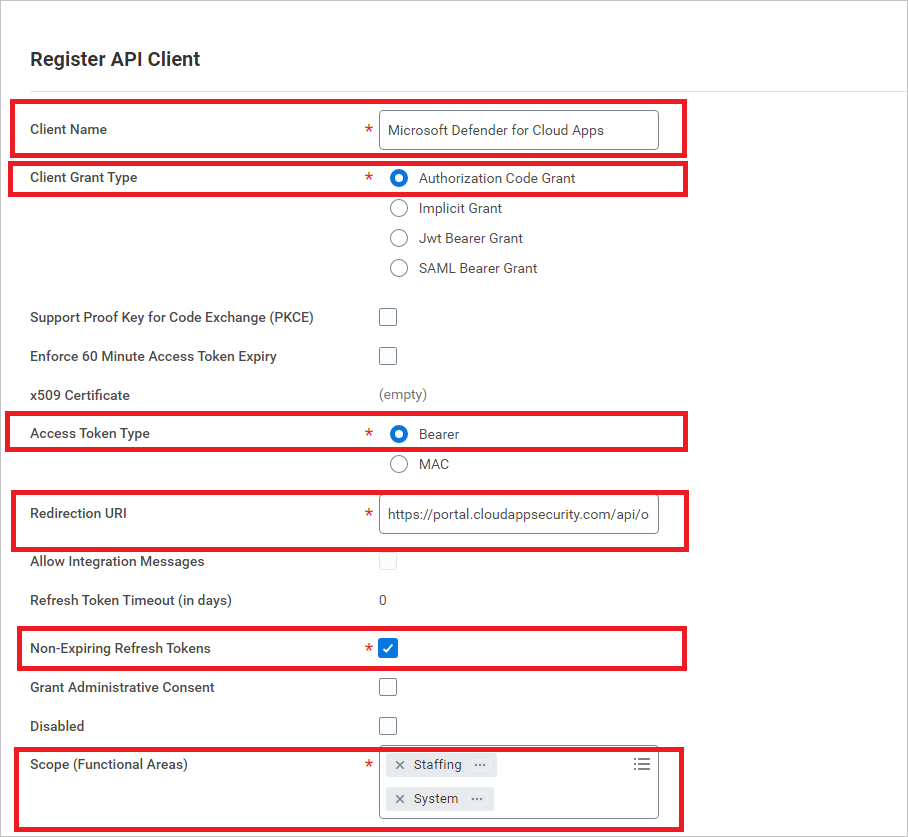

Wyszukaj pozycję "Zarejestruj klienta interfejsu API" i wybierz pozycję Zarejestruj klienta interfejsu API — zadanie.

Na stronie Rejestrowanie klienta interfejsu API wypełnij następujące informacje, a następnie wybierz przycisk OK.

Nazwa pola Value Nazwa klienta Microsoft Defender for Cloud Apps Typ przyznawania klienta Udzielanie kodu autoryzacji Typ tokenu dostępu Posiadacz Identyfikator URI przekierowania https://portal.cloudappsecurity.com/api/oauth/connect

Uwaga: W przypadku klientów us Government GCC High wprowadź następującą wartość:https://portal.cloudappsecurity.us/api/oauth/connectNie wygasające tokeny odświeżania Tak Zakres (obszary funkcjonalne) Personel i system

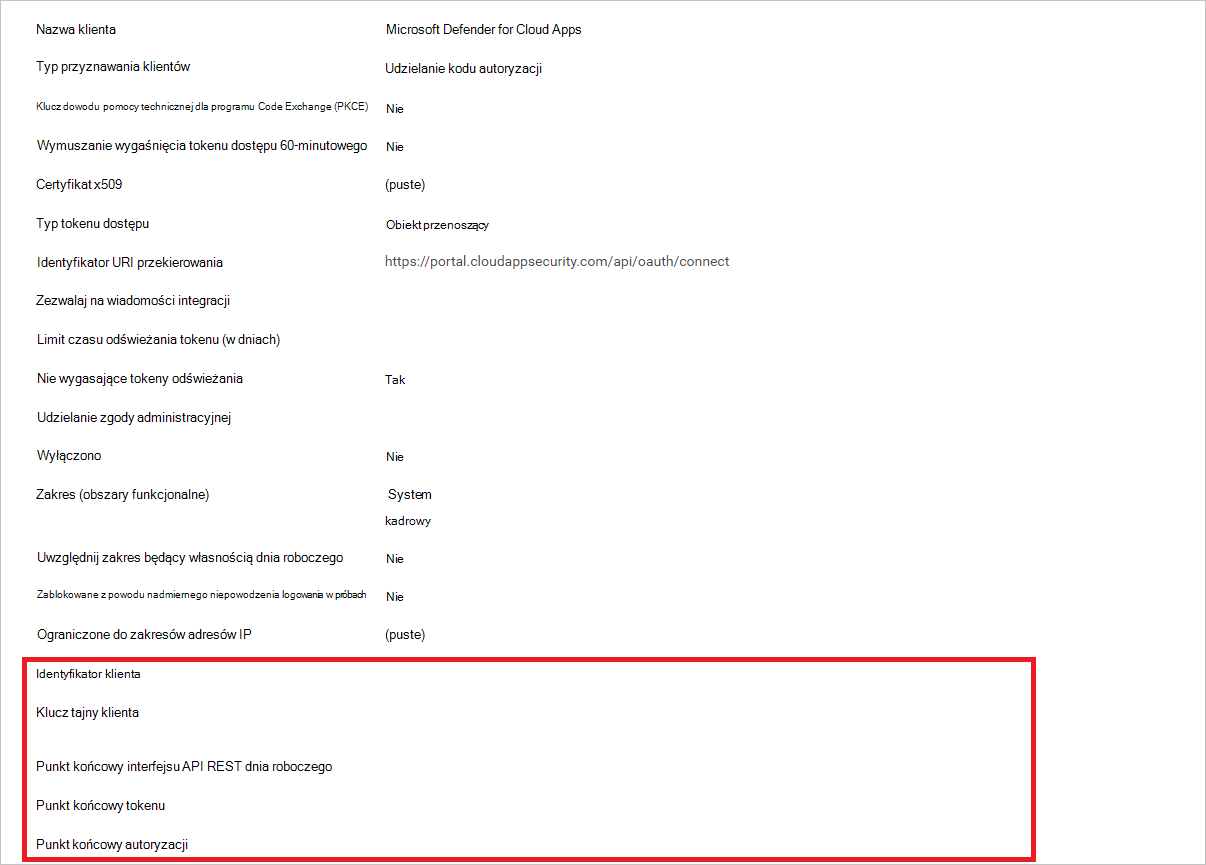

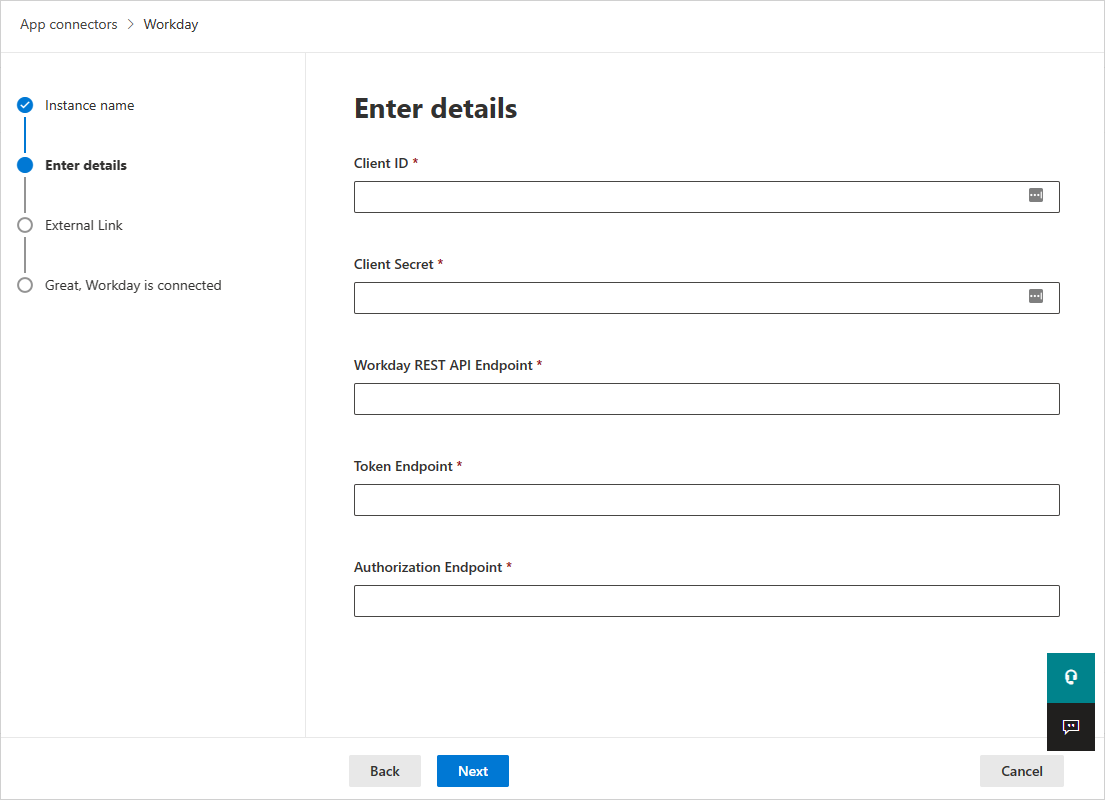

Po zarejestrowaniu zanotuj następujące parametry, a następnie wybierz pozycję Gotowe.

- Identyfikator klienta

- Klucz tajny klienta

- Punkt końcowy interfejsu API REST produktu Workday

- Punkt końcowy tokenu

- Punkt końcowy autoryzacji

Uwaga

Jeśli konto workday jest włączone przy użyciu logowania jednokrotnego SAML, dołącz parametr 'redirect=n' ciągu zapytania do punktu końcowego autoryzacji.

Jeśli punkt końcowy autoryzacji ma już inne parametry ciągu zapytania, dołącz '&redirect=n' go do końca punktu końcowego autoryzacji. Jeśli punkt końcowy autoryzacji nie ma żadnych parametrów ciągu zapytania, dołącz '?redirect=n' go do końca punktu końcowego autoryzacji.

Jak połączyć Defender for Cloud Apps z aplikacją Workday

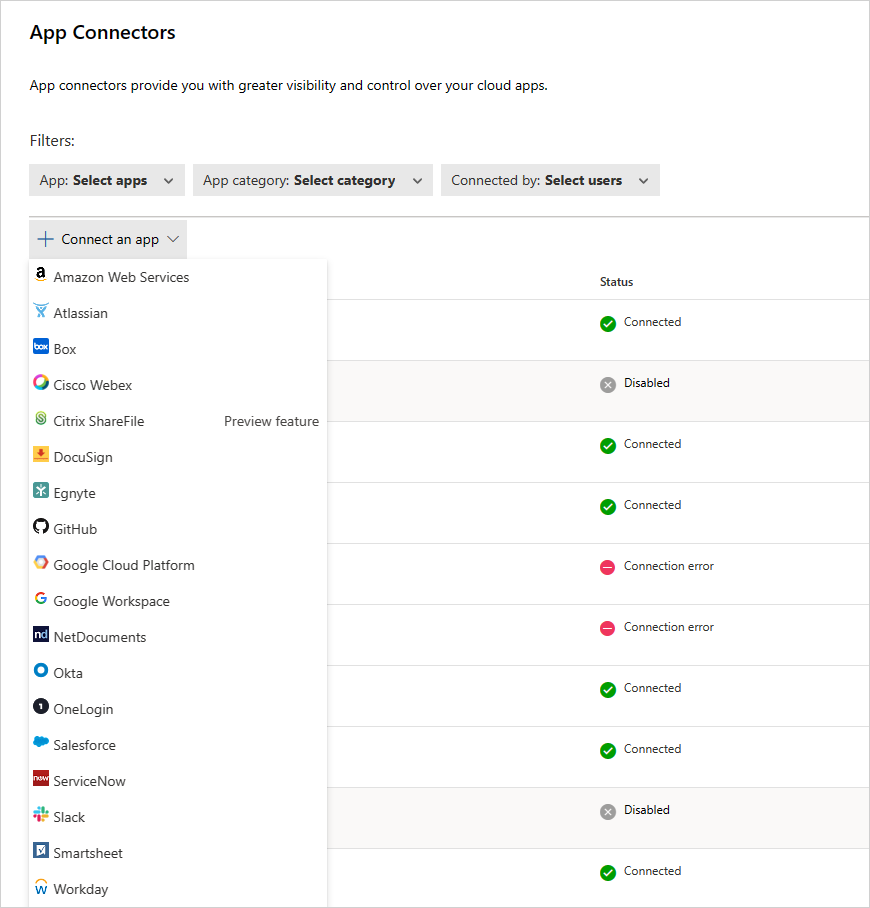

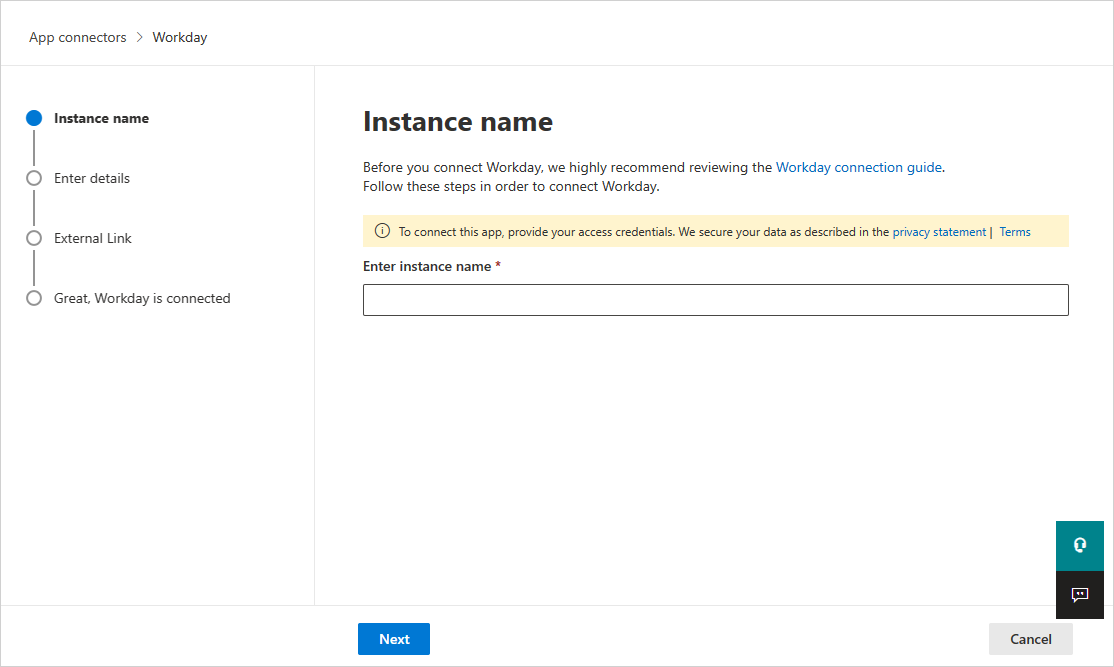

W portalu Microsoft Defender wybierz pozycję Ustawienia. Następnie wybierz pozycję Cloud Apps. W obszarze Połączone aplikacje wybierz pozycję Łączniki aplikacji.

Na stronie Łączniki aplikacji wybierz pozycję +Połącz aplikację, a następnie pozycję Workday.

Na następnym ekranie nadaj łącznikowi nazwę, a następnie wybierz pozycję Dalej.

Na stronie Wprowadź szczegóły wypełnij szczegóły zanotowanymi wcześniej informacjami, a następnie wybierz pozycję Dalej.

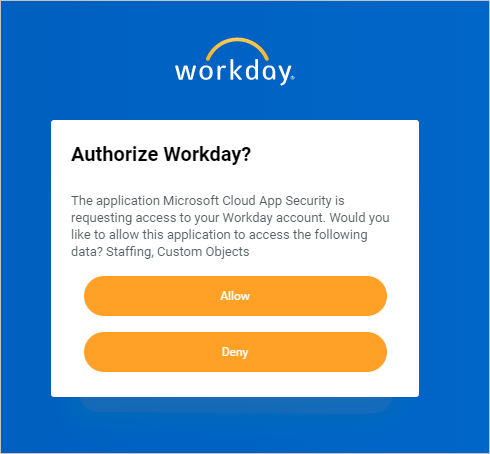

Na stronie Link zewnętrzny wybierz pozycję Połącz dzień roboczy.

W aplikacji Workday zostanie wyświetlone okno podręczne z pytaniem, czy chcesz zezwolić Defender for Cloud Apps dostępu do konta usługi Workday. Aby kontynuować, wybierz pozycję Zezwalaj.

W Defender for Cloud Apps powinien zostać wyświetlony komunikat informujący o pomyślnym nawiązaniu połączenia z usługą Workday.

W portalu Microsoft Defender wybierz pozycję Ustawienia. Następnie wybierz pozycję Cloud Apps. W obszarze Połączone aplikacje wybierz pozycję Łączniki aplikacji. Upewnij się, że stan połączonego łącznika aplikacji to Połączony.

Uwaga

Po nawiązaniu połączenia z usługą Workday otrzymasz zdarzenia na siedem dni przed nawiązaniem połączenia.

Uwaga

Jeśli na potrzeby testowania nawiązujesz połączenie Defender for Cloud Apps z kontem piaskownicy workday, pamiętaj, że usługa Workday odświeża swoje konto piaskownicy co tydzień, powodując niepowodzenie połączenia Defender for Cloud Apps. Aby kontynuować testowanie, należy co tydzień ponownie łączyć środowisko piaskownicy z Defender for Cloud Apps.

Jeśli masz jakiekolwiek problemy z połączeniem aplikacji, zobacz Rozwiązywanie problemów z łącznikami aplikacji.

Następne kroki

Jeśli napotkasz jakiekolwiek problemy, jesteśmy tutaj, aby pomóc. Aby uzyskać pomoc lub pomoc techniczną dotyczącą problemu z produktem, otwórz bilet pomocy technicznej.