Włączanie uwierzytelniania Microsoft Entra Kerberos dla tożsamości hybrydowych w usłudze Azure Files

Ten artykuł koncentruje się na włączaniu i konfigurowaniu identyfikatora Entra firmy Microsoft (dawniej Azure AD) na potrzeby uwierzytelniania tożsamości użytkowników hybrydowych, które są lokalnymi tożsamościami usług AD DS synchronizowanych z identyfikatorem Entra firmy Microsoft przy użyciu programu Microsoft Entra Connect lub synchronizacji z chmurą Microsoft Entra Connect. Tożsamości tylko w chmurze nie są obecnie obsługiwane.

Ta konfiguracja umożliwia użytkownikom hybrydowym dostęp do udziałów plików platformy Azure przy użyciu uwierzytelniania Kerberos przy użyciu identyfikatora Entra firmy Microsoft w celu wystawienia niezbędnych biletów Protokołu Kerberos w celu uzyskania dostępu do udziału plików przy użyciu protokołu SMB. Oznacza to, że użytkownicy końcowi mogą uzyskiwać dostęp do udziałów plików platformy Azure za pośrednictwem Internetu bez potrzeby niezakłóconej łączności sieciowej z kontrolerami domen z urządzeń hybrydowo dołączonych do Microsoft Entra i klientów dołączonych do Microsoft Entra. Jednak skonfigurowanie list kontroli dostępu systemu Windows (ACL)/katalogu i uprawnień na poziomie plików dla użytkownika lub grupy wymaga niezmpedowanej łączności sieciowej z lokalnym kontrolerem domeny.

Aby uzyskać więcej informacji na temat obsługiwanych opcji i zagadnień, zobacz Omówienie opcji uwierzytelniania opartego na tożsamościach usługi Azure Files na potrzeby dostępu do protokołu SMB. Aby uzyskać więcej informacji, zobacz to szczegółowe omówienie.

Ważne

Do uwierzytelniania opartego na tożsamości w Azure Files można użyć tylko jednej metody Active Directory. Jeśli uwierzytelnianie Kerberos firmy Microsoft Entra dla tożsamości hybrydowych nie spełnia Twoich wymagań, możesz zamiast tego użyć lokalnej usługi Active Directory Domain Services (AD DS) lub Microsoft Entra Domain Services. Kroki konfiguracji i obsługiwane scenariusze są różne dla każdej metody.

Dotyczy

| Typ udostępniania plików | SMB | NFS |

|---|---|---|

| Udziały plików w warstwie standardowej (GPv2), LRS/ZRS |

|

|

| Udziały plików w warstwie Standardowa (GPv2), GRS/GZRS |

|

|

| Udziały plików Premium (FileStorage), LRS/ZRS |

|

|

Wymagania wstępne

Przed włączeniem uwierzytelniania Protokołu Kerberos firmy Microsoft za pośrednictwem protokołu SMB dla udziałów plików platformy Azure upewnij się, że zostały spełnione następujące wymagania wstępne.

Minimalne wymagania wstępne

Następujące wymagania wstępne są obowiązkowe. Bez nich nie można uwierzytelnić się przy użyciu identyfikatora Entra firmy Microsoft.

Konto usługi Azure Storage nie może uwierzytelniać się zarówno przy użyciu Microsoft Entra ID, jak i drugiej metody, takiej jak AD DS lub Microsoft Entra Domain Services. Jeśli już wybrałeś inną metodę Active Directory dla konta magazynowego, trzeba ją wyłączyć przed włączeniem Microsoft Entra Kerberos.

Ta funkcja nie obsługuje obecnie kont użytkowników tworzonych i zarządzanych wyłącznie w usłudze Microsoft Entra ID. Konta użytkowników muszą być tożsamościami użytkowników hybrydowych, co oznacza, że potrzebujesz również usług AD DS i microsoft Entra Connect lub microsoft Entra Connect w chmurze. Należy utworzyć te konta w usłudze Active Directory i zsynchronizować je z identyfikatorem Entra firmy Microsoft. Aby przypisać uprawnienia kontroli dostępu opartej na rolach (RBAC) platformy Azure dla udziału plików platformy Azure do grupy użytkowników, należy utworzyć grupę w usłudze Active Directory i zsynchronizować ją z identyfikatorem Entra firmy Microsoft.

Usługa automatycznego odnajdywania serwera proxy sieci Web WinHTTP (

WinHttpAutoProxySvc) i usługa pomocnika IP (iphlpsvc) są wymagane. Ich stan powinien być ustawiony na uruchomiony.Należy wyłączyć uwierzytelnianie wieloskładnikowe (MFA) w aplikacji Microsoft Entra reprezentującej konto przechowywania. Aby uzyskać instrukcje, zobacz Wyłączanie uwierzytelniania wieloskładnikowego na koncie magazynowania.

Ta funkcja obecnie nie obsługuje dostępu między najemcami dla użytkowników B2B lub gości. Użytkownicy z dzierżawy Microsoft Entra innej niż ta skonfigurowana nie będą mogli uzyskać dostępu do udostępniania plików.

W przypadku Microsoft Entra Kerberos, szyfrowanie biletu Kerberos zawsze wykorzystuje AES-256. Można jednak ustawić szyfrowanie kanału SMB, które najlepiej odpowiada Twoim potrzebom.

Wymagania wstępne dotyczące systemu operacyjnego i domeny

Do standardowego przepływu uwierzytelniania Kerberos firmy Microsoft wymagane są następujące wymogi wstępne, zgodnie z opisem w tym artykule. Jeśli niektóre lub wszystkie maszyny klienckie nie spełniają tych wymagań, nadal można włączyć uwierzytelnianie Microsoft Entra Kerberos, ale należy również skonfigurować zaufanie do chmury , aby umożliwić tym klientom dostęp do udziałów plików.

Wymagania dotyczące systemu operacyjnego:

- System Windows 11 Enterprise/Pro — sesja pojedyncza lub wielosesyjna.

- System Windows 10 Enterprise/Pro z jedną lub wieloma sesjami, wersja 2004 lub nowsza, z zainstalowanymi najnowszymi aktualizacjami zbiorczymi, zwłaszcza KB5007253 — Zbiorcza aktualizacja zapoznawcza z listopada 2021 dla systemu Windows 10.

- Windows Server w wersji 2022 z zainstalowanymi najnowszymi aktualizacjami zbiorczymi, zwłaszcza KB5007254 - 2021-11 Zbiorcza aktualizacja zapoznawcza dla systemu operacyjnego Microsoft Server w wersji 21H2.

Aby dowiedzieć się, jak utworzyć i skonfigurować maszynę wirtualną z systemem Windows oraz zalogować się przy użyciu uwierzytelniania opartego na identyfikatorze Entra firmy Microsoft, zobacz Logowanie się do maszyny wirtualnej z systemem Windows na platformie Azure przy użyciu identyfikatora Entra firmy Microsoft.

Klienty muszą być dołączeni do Microsoft Entra lub dołączeni w trybie hybrydowym Microsoft Entra. Nie można ich dołączyć do usług Microsoft Entra Domain Services ani dołączyć tylko do usługi AD.

Dostępność w regionach

Ta funkcja jest obsługiwana w chmurach Azure Public, Azure US Gov i Azure China 21Vianet.

Włącz uwierzytelnianie Kerberos Microsoft Entra dla kont użytkowników hybrydowych

Możesz włączyć uwierzytelnianie Kerberos firmy Microsoft w usłudze Azure Files dla kont użytkowników hybrydowych przy użyciu portalu Azure, programu PowerShell lub Azure CLI (interfejsu wiersza poleceń platformy Azure).

Aby włączyć uwierzytelnianie Kerberos Microsoft Entra przy użyciu portalu Azure, wykonaj następujące kroki.

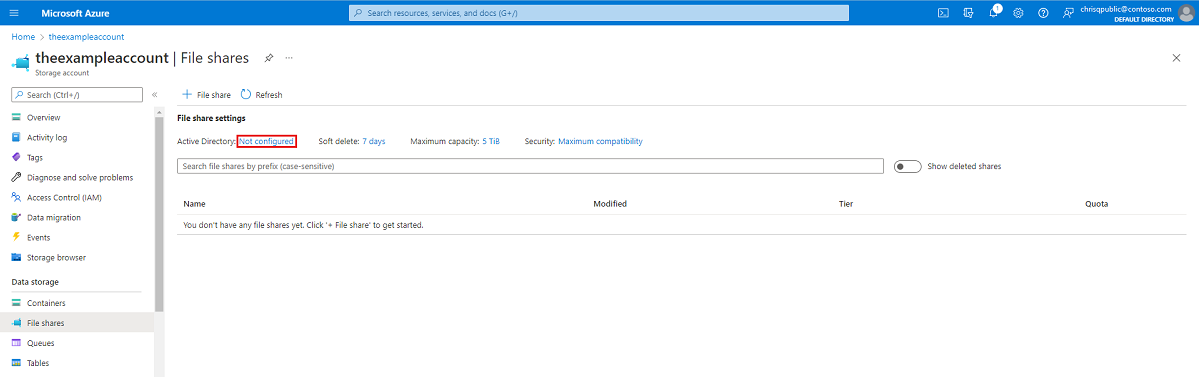

Zaloguj się do witryny Azure Portal i wybierz konto magazynu, dla którego chcesz włączyć uwierzytelnianie Kerberos firmy Microsoft.

W obszarze Magazyn danych wybierz Udostępnianie plików.

Obok pozycji Active Directory wybierz stan konfiguracji (na przykład Nieskonfigurowane).

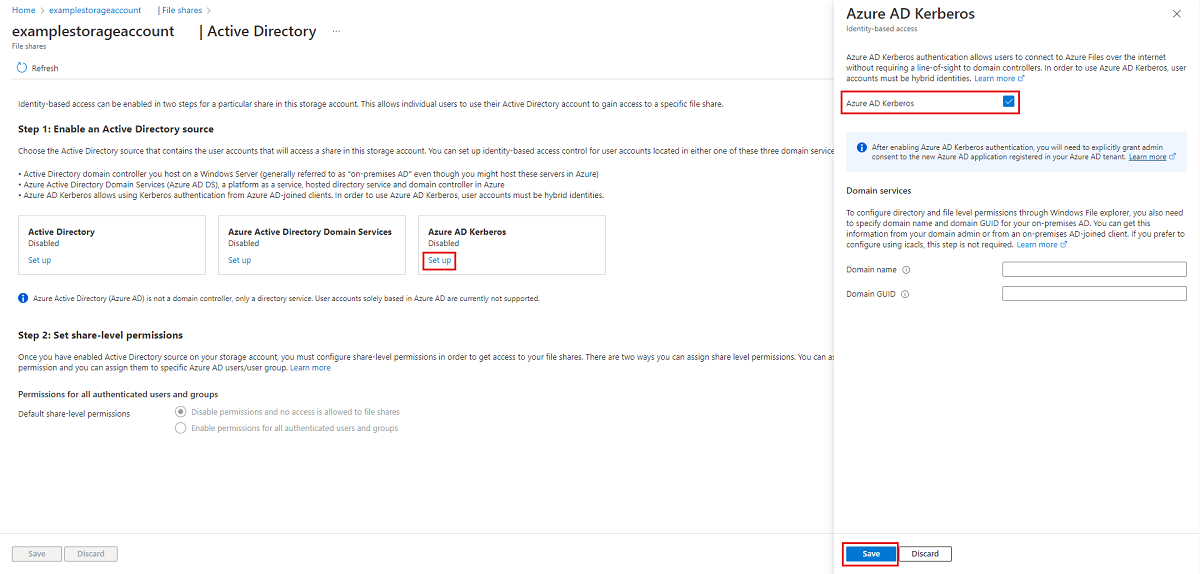

W obszarze Microsoft Entra Kerberos wybierz pozycję Skonfiguruj.

Zaznacz pole wyboru Microsoft Entra Kerberos.

Opcjonalnie: Jeśli chcesz skonfigurować uprawnienia na poziomie katalogu i pliku za pośrednictwem Eksplorator plików systemu Windows, musisz określić nazwę domeny i identyfikator GUID domeny dla lokalnej usługi AD. Te informacje można uzyskać od administratora domeny lub uruchamiając następujące polecenie cmdlet programu PowerShell usługi Active Directory z lokalnego klienta przyłączonego do usługi AD:

Get-ADDomain. Nazwa domeny powinna być wyświetlana w danych wyjściowych w obszarzeDNSRoot, a identyfikator GUID domeny powinien być wymieniony w obszarzeObjectGUID. Jeśli wolisz skonfigurować uprawnienia na poziomie katalogu i pliku przy użyciu icacls, możesz pominąć ten krok. Jeśli jednak chcesz użyć list icacls, klient będzie potrzebować niezmpedowanej łączności sieciowej z lokalną usługą AD.Wybierz pozycję Zapisz.

Ostrzeżenie

Jeśli wcześniej włączono uwierzytelnianie protokołu Kerberos firmy Microsoft entra za pomocą ręcznej ograniczonej wersji zapoznawczej w celu przechowywania profilów FSLogix na maszynach wirtualnych dołączonych do usługi Microsoft Entra, hasło dla jednostki usługi konta magazynu jest ustawione na wygaśnięcie co sześć miesięcy. Po wygaśnięciu hasła użytkownicy nie będą mogli uzyskać biletów Kerberos do zasobu plików. Aby rozwiązać ten problem, zobacz "Błąd — hasło jednostki usługi wygasło w Microsoft Entra ID" w obszarze Potencjalne błędy podczas włączania uwierzytelniania Microsoft Entra Kerberos dla użytkowników hybrydowych.

Udziel zgody administracyjnej dla nowego głównego elementu usługi

Po włączeniu uwierzytelniania Microsoft Entra Kerberos, należy jawnie udzielić zgody administratora na nową aplikację Microsoft Entra zarejestrowaną w Twojej dzierżawie Microsoft Entra. Ta główna jednostka usługi jest generowana automatycznie i nie jest używana do autoryzacji udostępniania plików. Nie wprowadzaj zmian w głównej jednostce usługi, poza tymi udokumentowanymi tutaj. Jeśli to zrobisz, może zostać wyświetlony błąd.

Uprawnienia interfejsu API można skonfigurować w witrynie Azure Portal , wykonując następujące kroki:

- Otwórz Microsoft Entra ID.

- W menu usługi w obszarze Zarządzanie wybierz pozycję Rejestracje aplikacji.

- Wybierz pozycję Wszystkie aplikacje.

- Wybierz aplikację z nazwą zgodną z ciągiem [Konto pamięci masowej]

<your-storage-account-name>.file.core.windows.net. - W menu usługi w obszarze Zarządzanie wybierz pozycję Uprawnienia interfejsu API.

- Wybierz Udziel zgody administratora dla [Nazwa katalogu], aby udzielić zgody na trzy żądane uprawnienia interfejsu API (openid, profile i User.Read) dla wszystkich kont w katalogu.

- Wybierz Tak, aby potwierdzić.

Ważne

Jeśli łączysz się z kontem magazynowym za pośrednictwem prywatnego punktu końcowego/łącza prywatnego przy użyciu uwierzytelniania Microsoft Entra Kerberos, musisz również dodać pełną nazwę domeny (FQDN) łącza prywatnego do aplikacji Microsoft Entra konta magazynowego. Aby uzyskać instrukcje, zobacz wpis w naszym przewodniku rozwiązywania problemów.

Wyłącz uwierzytelnianie wieloskładnikowe na koncie magazynowym

Protokół Kerberos firmy Microsoft nie obsługuje używania uwierzytelniania wieloskładnikowego do uzyskiwania dostępu do udziałów plików platformy Azure skonfigurowanych za pomocą protokołu Kerberos firmy Microsoft. Należy wykluczyć aplikację Microsoft Entra reprezentującą konto magazynowe z zasad dostępu warunkowego dla MFA, jeśli są one stosowane do wszystkich aplikacji.

Aplikacja konta magazynu powinna mieć taką samą nazwę jak konto magazynu na liście wykluczeń dostępu warunkowego. Podczas wyszukiwania aplikacji konta magazynu na liście wykluczeń dostępu warunkowego wyszukaj: [Konto magazynu] <your-storage-account-name>.file.core.windows.net

Pamiętaj, aby zastąpić <your-storage-account-name> odpowiednią wartością.

Ważne

Jeśli nie wykluczysz zasad uwierzytelniania wieloskładnikowego z konta magazynu, nie będziesz mieć dostępu do udostępniania plików. Próba mapowania udziału plików przy użyciu net use spowoduje wyświetlenie komunikatu o błędzie z komunikatem "Błąd systemu 1327: Ograniczenia konta uniemożliwiają temu użytkownikowi zalogowanie się. Na przykład: puste hasła nie są dozwolone, czasy logowania są ograniczone lub wymuszono ograniczenie zasad.

Aby uzyskać wskazówki dotyczące wyłączania uwierzytelniania wieloskładnikowego, zobacz poniższe wskazówki.

- Dodawanie wykluczeń dla jednostek usługi zasobów platformy Azure

- Tworzenie zasad dostępu warunkowego

Przypisywanie uprawnień na poziomie udziału

Po włączeniu dostępu opartego na tożsamości, dla każdego udziału należy określić, którzy użytkownicy i grupy mają dostęp do tego konkretnego udziału. Gdy użytkownik lub grupa uzyska dostęp do udziału, listy ACL systemu Windows (nazywane również uprawnieniami NTFS) przejmują kontrolę nad poszczególnymi plikami i katalogami. Umożliwia to szczegółową kontrolę nad uprawnieniami, podobnie jak udział sieciowy SMB na serwerze z systemem Windows.

Aby ustawić uprawnienia na poziomie udziału, postępuj zgodnie z instrukcjami w temacie Przypisywanie uprawnień na poziomie udziału do tożsamości.

Konfigurowanie uprawnień na poziomie katalogu i pliku

Po wprowadzeniu uprawnień na poziomie udziału można przypisać uprawnienia na poziomie katalogu/pliku do użytkownika lub grupy. Wymaga to używania urządzenia z niezmpedowaną łącznością sieciową z lokalną usługą AD.

Aby skonfigurować uprawnienia na poziomie katalogu i pliku, postępuj zgodnie z instrukcjami w temacie Konfigurowanie uprawnień na poziomie katalogu i pliku za pośrednictwem protokołu SMB.

Skonfiguruj klientów do pobierania biletów Kerberos

Włącz funkcję Kerberos firmy Microsoft na komputerach klienckich, z których chcesz zamontować/używać udziały plików Azure. Należy to zrobić na każdym kliencie, na którym będzie używana usługa Azure Files.

Użyj jednej z następujących trzech metod:

Skonfiguruj ten zasad CSP usługi Intune i zastosuj go do klienta: Kerberos/CloudKerberosTicketRetrievalEnabled, ustawione na 1

Zmiany nie są natychmiastowe i wymagają odświeżenia zasad lub ponownego uruchomienia, aby zaczęły obowiązywać.

Ważne

Po zastosowaniu tej zmiany klienci nie będą mogli łączyć się z kontami magazynu skonfigurowanymi na potrzeby lokalnej integracji usług AD DS bez konfigurowania mapowań obszarów Protokołu Kerberos. Jeśli chcesz, aby klienci mogli łączyć się z kontami magazynu skonfigurowanymi dla usług AD DS, a także kontami magazynu skonfigurowanymi dla usługi Microsoft Entra Kerberos, wykonaj kroki opisane w temacie Konfigurowanie współistnienia z kontami magazynu przy użyciu lokalnych usług AD DS.

Konfigurowanie współdziałania z kontami magazynowymi za pomocą lokalnego AD DS

Jeśli chcesz umożliwić maszynom klienckim łączenie się z kontami magazynu skonfigurowanymi dla usług AD DS, a także kontami magazynu skonfigurowanymi dla protokołu Kerberos firmy Microsoft, wykonaj następujące kroki. Jeśli używasz tylko protokołu Kerberos firmy Microsoft, pomiń tę sekcję.

Dodaj wpis dla każdego konta magazynu, które korzysta z lokalnej integracji usług AD DS. Użyj jednej z następujących trzech metod, aby skonfigurować mapowania obszaru Kerberos. Zmiany nie są natychmiastowe i wymagają odświeżenia zasad lub ponownego uruchomienia, aby zaczęły obowiązywać.

Skonfiguruj tę zasadę CSP usługi Intunei zastosuj je do klientów: Kerberos/HostToRealm

Ważne

W protokole Kerberos nazwy królestwa są wrażliwe na wielkość liter i powinny być pisane wielkimi literami. Nazwa obszaru Kerberos jest zwykle taka sama jak nazwa domeny, w wielkich literach.

Wycofaj konfigurację klienta, aby odzyskać bilety Kerberos.

Jeśli nie chcesz już używać maszyny klienckiej do uwierzytelniania Microsoft Entra Kerberos, możesz wyłączyć funkcję Protokołu Kerberos firmy Microsoft na tym komputerze. Użyj jednej z następujących trzech metod, w zależności od sposobu włączenia funkcji:

Skonfiguruj tego dostawcę zasad CSP usługi Intune i zastosuj go do klientów: Kerberos/CloudKerberosTicketRetrievalEnabled, ustawione na 0

Zmiany nie są natychmiastowe i wymagają odświeżenia zasad lub ponownego uruchomienia, aby zaczęły obowiązywać.

Jeśli wykonałeś kroki opisane w temacie Konfigurowanie współistnienia z kontami magazynu przy użyciu lokalnych usług AD DS, możesz opcjonalnie usunąć wszystkie mapowania nazw hostów na domeny Kerberos z komputera klienckiego. Użyj jednej z następujących trzech metod:

Skonfiguruj te zasady CSP Intune i zastosuj je do klientów: Kerberos/HostToRealm

Zmiany nie są natychmiastowe i wymagają odświeżenia zasad lub ponownego uruchomienia, aby zaczęły obowiązywać.

Ważne

Po zastosowaniu tej zmiany klienci nie będą mogli łączyć się z kontami magazynowymi skonfigurowanymi do uwierzytelniania Microsoft Entra Kerberos. Jednak będą oni mogli łączyć się z kontami magazynu skonfigurowanymi w usługach AD DS bez dodatkowej konfiguracji.

Wyłącz uwierzytelnianie Microsoft Entra na koncie magazynowym

Jeśli chcesz użyć innej metody uwierzytelniania, możesz wyłączyć uwierzytelnianie Microsoft Entra na koncie magazynu, korzystając z portalu Azure, programu Azure PowerShell lub interfejsu wiersza poleceń Azure CLI.

Uwaga

Wyłączenie tej funkcji oznacza, że nie będzie konfiguracji usługi Active Directory dla udziałów plików na koncie magazynu do momentu włączenia jednego z innych źródeł usługi Active Directory w celu przywrócenia konfiguracji usługi Active Directory.

Aby wyłączyć uwierzytelnianie Microsoft Entra Kerberos na koncie magazynowym przy użyciu Azure portal, wykonaj następujące kroki.

- Zaloguj się do portalu Azure i wybierz konto magazynu, dla którego chcesz wyłączyć uwierzytelnianie Microsoft Entra Kerberos.

- W obszarze Przechowywanie danych wybierz pozycję Udziały plikowe.

- Obok pozycji Active Directory wybierz stan konfiguracji.

- W obszarze Microsoft Entra Kerberos wybierz pozycję Konfiguruj.

- Usuń zaznaczenie pola wyboru Microsoft Entra Kerberos .

- Wybierz pozycję Zapisz.

Debugowanie

W razie potrzeby możesz uruchomić Debug-AzStorageAccountAuth polecenie cmdlet, aby przeprowadzić zestaw podstawowych kontroli konfiguracji Microsoft Entra ID dla użytkownika zalogowanego do Entra ID. Firma Microsoft Entra prowadzi kontrole, które są częścią tego polecenia cmdlet, obsługiwane w AzFilesHybrid w wersji 0.3.0 lub nowszej. To polecenie cmdlet ma zastosowanie do uwierzytelniania Microsoft Entra Kerberos i AD DS, ale nie działa w przypadku kont magazynu z włączoną usługą Microsoft Entra Domain Services. Aby uzyskać więcej informacji na temat testów wykonywanych w tym poleceniu cmdlet, zobacz Nie można zainstalować udziałów plików platformy Azure za pomocą protokołu Kerberos firmy Microsoft.