Konfigurowanie sieci VPN typu lokacja-lokacja do użycia z usługą Azure Files

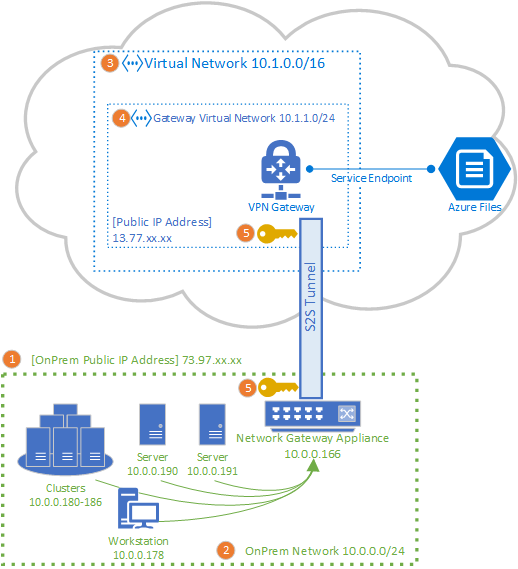

Możesz użyć połączenia sieci VPN typu lokacja-lokacja (S2S), aby zainstalować udziały plików platformy Azure z sieci lokalnej bez wysyłania danych za pośrednictwem otwartego Internetu. Sieć VPN S2S można skonfigurować przy użyciu usługi Azure VPN Gateway, która jest zasobem platformy Azure oferującym usługi sieci VPN. Usługa VPN Gateway jest wdrażana w grupie zasobów wraz z kontami magazynu lub innymi zasobami platformy Azure.

Zdecydowanie zalecamy zapoznanie się z omówieniem sieci usługi Azure Files przed kontynuowaniem pracy z tym artykułem, aby zapoznać się z pełnym omówieniem opcji sieci dostępnych dla usługi Azure Files.

W tym artykule szczegółowo opisano kroki konfigurowania sieci VPN typu lokacja-lokacja w celu zainstalowania udziałów plików platformy Azure bezpośrednio w środowisku lokalnym. Jeśli chcesz kierować ruch synchronizacji dla usługi Azure File Sync za pośrednictwem sieci VPN S2S, zobacz konfigurowanie ustawień serwera proxy i zapory usługi Azure File Sync.

Dotyczy

| Typ udziału plików | SMB | NFS |

|---|---|---|

| Udziały plików w warstwie Standardowa (GPv2), LRS/ZRS |

|

|

| Udziały plików w warstwie Standardowa (GPv2), GRS/GZRS |

|

|

| Udziały plików w warstwie Premium (FileStorage), LRS/ZRS |

|

|

Wymagania wstępne

Udział plików platformy Azure, który chcesz zainstalować lokalnie. Udziały plików platformy Azure są wdrażane na kontach magazynu, które są konstrukcjami zarządzania reprezentującymi udostępnioną pulę magazynu, w której można wdrożyć wiele udziałów plików, a także inne zasoby magazynu, takie jak obiekty blob lub kolejki. Więcej informacji na temat wdrażania udziałów plików platformy Azure i kont magazynu można dowiedzieć się w temacie Tworzenie udziału plików platformy Azure.

Urządzenie sieciowe lub serwer w lokalnym centrum danych, które jest zgodne z usługą Azure VPN Gateway. Usługa Azure Files jest niezależna od wybranego lokalnego urządzenia sieciowego, ale usługa Azure VPN Gateway utrzymuje listę przetestowanych urządzeń. Różne urządzenia sieciowe oferują różne funkcje, charakterystykę wydajności i funkcje zarządzania, dlatego należy je wziąć pod uwagę podczas wybierania urządzenia sieciowego.

Jeśli nie masz istniejącego urządzenia sieciowego, system Windows Server zawiera wbudowaną rolę serwera, routing i dostęp zdalny (RRAS), który może być używany jako lokalne urządzenie sieciowe. Aby dowiedzieć się więcej na temat konfigurowania routingu i dostępu zdalnego w systemie Windows Server, zobacz Brama RAS.

Dodawanie sieci wirtualnej do konta magazynu

Aby dodać nową lub istniejącą sieć wirtualną do konta magazynu, wykonaj następujące kroki.

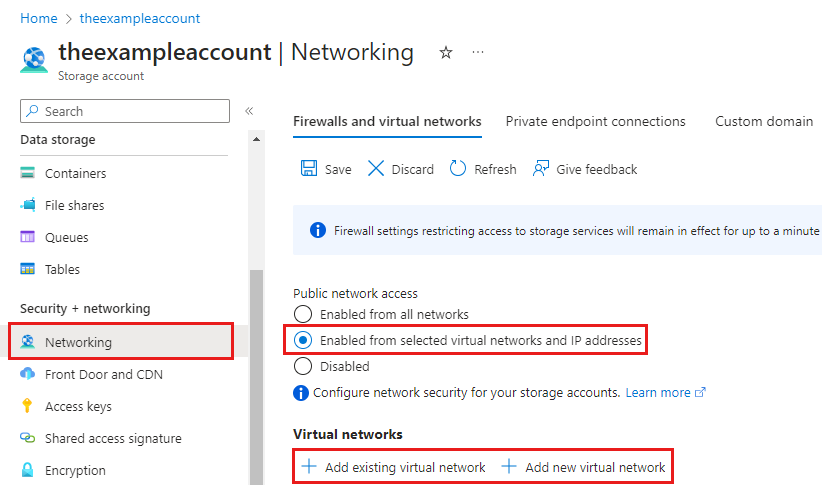

Zaloguj się do witryny Azure Portal i przejdź do konta magazynu zawierającego udział plików platformy Azure, który chcesz zainstalować lokalnie.

W menu usługi w obszarze Zabezpieczenia i sieć wybierz pozycję Sieć. Jeśli nie dodano sieci wirtualnej do konta magazynu podczas jego tworzenia, wynikowe okienko powinno mieć przycisk radiowy Włączone ze wszystkich sieci wybranych w obszarze Dostęp do sieci publicznej.

Aby dodać sieć wirtualną, wybierz przycisk radiowy Włączone z wybranych sieci wirtualnych i adresów IP. W obszarze Podpozycja sieci wirtualnych wybierz pozycję + Dodaj istniejącą sieć wirtualną lub + Dodaj nową sieć wirtualną. Utworzenie nowej sieci wirtualnej spowoduje utworzenie nowego zasobu platformy Azure. Nowy lub istniejący zasób sieci wirtualnej musi znajdować się w tym samym regionie co konto magazynu, ale nie musi znajdować się w tej samej grupie zasobów ani subskrypcji. Należy jednak pamiętać, że grupa zasobów, region i subskrypcja wdrażana w sieci wirtualnej muszą być zgodne z miejscem wdrażania bramy sieci wirtualnej w następnym kroku.

Jeśli dodasz istniejącą sieć wirtualną, musisz najpierw utworzyć podsieć bramy w sieci wirtualnej. Zostanie wyświetlony monit o wybranie co najmniej jednej podsieci tej sieci wirtualnej. Jeśli tworzysz nową sieć wirtualną, utworzysz podsieć w ramach procesu tworzenia. Więcej podsieci można dodać później za pomocą wynikowego zasobu platformy Azure dla sieci wirtualnej.

Jeśli wcześniej nie włączono dostępu do sieci publicznej do sieci wirtualnej,

Microsoft.Storagepunkt końcowy usługi musi zostać dodany do podsieci sieci wirtualnej. Ukończenie tego procesu może potrwać do 15 minut, chociaż w większości przypadków zostanie ukończone znacznie szybciej. Dopóki ta operacja nie zostanie ukończona, nie będzie można uzyskać dostępu do udziałów plików platformy Azure na tym koncie magazynu, w tym za pośrednictwem połączenia sieci VPN. Punkt końcowy usługi kieruje ruch z sieci wirtualnej przez optymalną ścieżkę do usługi Azure Storage. Tożsamości podsieci i sieci wirtualnej są również przesyłane z każdym żądaniem.W górnej części strony wybierz pozycję Zapisz.

Wdrażanie bramy sieci wirtualnej

Aby wdrożyć bramę sieci wirtualnej, wykonaj następujące kroki.

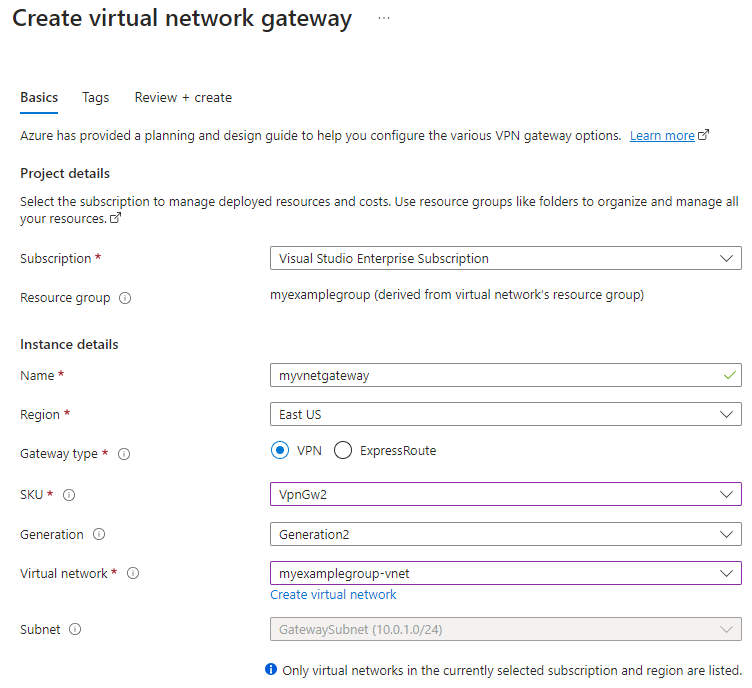

W polu wyszukiwania w górnej części witryny Azure Portal wyszukaj, a następnie wybierz pozycję Bramy sieci wirtualnej. Powinna zostać wyświetlona strona Bramy sieci wirtualnej. W górnej części strony wybierz pozycję + Utwórz.

Na karcie Podstawy wypełnij wartości szczegółów projektu i szczegółów wystąpienia. Brama sieci wirtualnej musi znajdować się w tej samej subskrypcji, regionie platformy Azure i grupie zasobów co sieć wirtualna.

- Subskrypcja: wybierz subskrypcję, której chcesz użyć z listy rozwijanej.

- Grupa zasobów: to ustawienie jest wypełniane automatycznie po wybraniu sieci wirtualnej na tej stronie.

- Nazwa: nadaj bramie sieci wirtualnej nazwę. Nazewnictwo bramy nie jest takie samo jak nazewnictwo podsieci bramy. Jest to nazwa tworzonego obiektu bramy sieci wirtualnej.

- Region: wybierz region, w którym chcesz utworzyć ten zasób. Region bramy sieci wirtualnej musi być taki sam jak sieć wirtualna.

- Typ bramy: Wybierz pozycję Sieć VPN. Bramy sieci VPN używają typu bramy sieci wirtualnej Sieć VPN.

- Jednostka SKU: wybierz jednostkę SKU bramy, która obsługuje funkcje, których chcesz użyć z listy rozwijanej. Jednostka SKU kontroluje liczbę dozwolonych tuneli typu lokacja-lokacja i żądaną wydajność sieci VPN. Zobacz Jednostki SKU bramy. Nie używaj jednostki SKU w warstwie Podstawowa, jeśli chcesz użyć uwierzytelniania IKEv2 (sieci VPN opartej na trasach).

- Generacja: wybierz generację, której chcesz użyć. Zalecamy używanie jednostki SKU generacji2. Aby uzyskać więcej informacji, zobacz Gateway SKUs (Jednostki SKU bramy).

- Sieć wirtualna: z listy rozwijanej wybierz sieć wirtualną dodaną do konta magazynu w poprzednim kroku.

- Podsieć: to pole powinno być wyszarane i wyświetlić nazwę utworzonej podsieci bramy wraz z zakresem adresów IP. Jeśli zamiast tego zostanie wyświetlone pole zakresów adresów podsieci bramy z polem tekstowym, nie skonfigurowano jeszcze podsieci bramy w sieci wirtualnej.

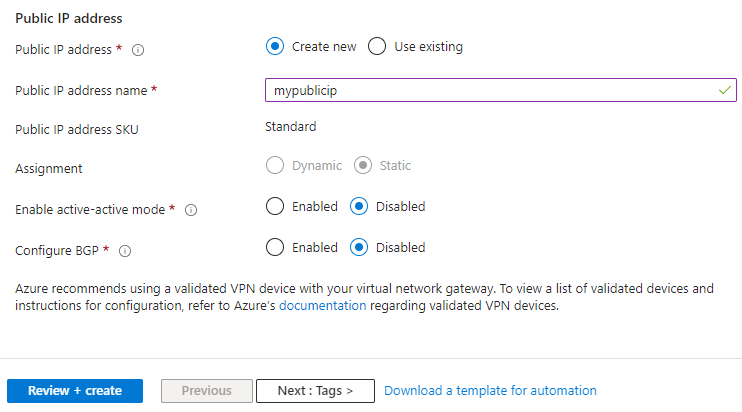

Określ wartości publicznego adresu IP skojarzonego z bramą sieci wirtualnej. Publiczny adres IP jest przypisywany do tego obiektu podczas tworzenia bramy sieci wirtualnej. Jedynym momentem zmiany podstawowego publicznego adresu IP jest usunięcie i ponowne utworzenie bramy. Nie zmienia się ona między zmianą rozmiaru, resetowaniem ani inną konserwacją/uaktualnieniami wewnętrznymi.

- Publiczny adres IP: adres IP bramy sieci wirtualnej, który będzie uwidoczniony w Internecie. Prawdopodobnie musisz utworzyć nowy adres IP, jednak możesz również użyć istniejącego nieużywanego adresu IP. W przypadku wybrania pozycji Utwórz nowy zasób platformy Azure adres IP zostanie utworzony w tej samej grupie zasobów co brama sieci wirtualnej, a nazwa publicznego adresu IP będzie nazwą nowo utworzonego adresu IP. Jeśli wybierzesz pozycję Użyj istniejącej, musisz wybrać istniejący nieużywany adres IP.

- Nazwa publicznego adresu IP: w polu tekstowym wpisz nazwę wystąpienia publicznego adresu IP.

- Jednostka SKU publicznego adresu IP: ustawienie jest wybierane automatycznie.

- Przypisanie: przypisanie jest zazwyczaj wybierane automatycznie i może być dynamiczne lub statyczne.

- Włącz tryb aktywny-aktywny: wybierz pozycję Wyłączone. Włącz to ustawienie tylko wtedy, gdy tworzysz konfigurację bramy aktywne-aktywne. Aby dowiedzieć się więcej o trybie aktywny-aktywny, zobacz Łączność między lokalizacjami i sieciami wirtualnymi o wysokiej dostępności.

- Skonfiguruj protokół BGP: wybierz pozycję Wyłączone, chyba że konfiguracja wymaga specjalnie protokołu Border Gateway Protocol. Jeśli to ustawienie jest wymagane, domyślna nazwa ASN to 65515, chociaż tę wartość można zmienić. Aby dowiedzieć się więcej o tym ustawieniu, zobacz About BGP with Azure VPN Gateway (Informacje o protokole BGP w usłudze Azure VPN Gateway).

Wybierz pozycję Przejrzyj i utwórz , aby uruchomić walidację. Po zakończeniu walidacji wybierz pozycję Utwórz , aby wdrożyć bramę sieci wirtualnej. Ukończenie wdrożenia może potrwać do 45 minut.

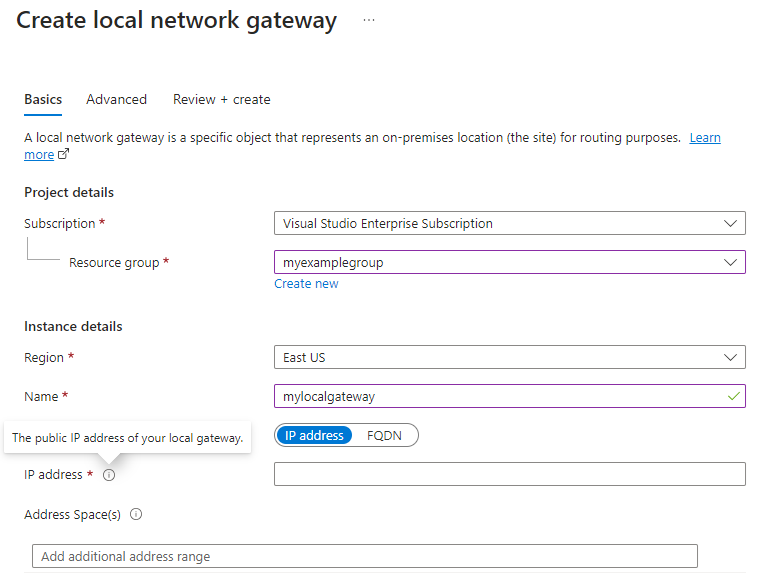

Tworzenie bramy sieci lokalnej dla bramy lokalnej

Brama sieci lokalnej to zasób platformy Azure reprezentujący lokalne urządzenie sieciowe. Jest on wdrażany wraz z kontem magazynu, siecią wirtualną i bramą sieci wirtualnej, ale nie musi znajdować się w tej samej grupie zasobów ani subskrypcji co konto magazynu. Aby utworzyć bramę sieci lokalnej, wykonaj następujące kroki.

W polu wyszukiwania w górnej części witryny Azure Portal wyszukaj i wybierz bramy sieci lokalnej. Powinna zostać wyświetlona strona Bramy sieci lokalnej. W górnej części strony wybierz pozycję + Utwórz.

Na karcie Podstawy wypełnij wartości szczegółów projektu i szczegółów wystąpienia.

- Subskrypcja: żądana subskrypcja platformy Azure. Nie musi być zgodna z subskrypcją używaną dla bramy sieci wirtualnej ani konta magazynu.

- Grupa zasobów: żądana grupa zasobów. Nie musi być zgodna z grupą zasobów używaną dla bramy sieci wirtualnej ani konta magazynu.

- Region: region świadczenia usługi Azure, w którym należy utworzyć zasób bramy sieci lokalnej. Powinno to być zgodne z regionem wybranym dla bramy sieci wirtualnej i konta magazynu.

- Nazwa: nazwa zasobu platformy Azure dla bramy sieci lokalnej. Ta nazwa może być dowolną nazwą przydatną dla zarządzania.

- Punkt końcowy: pozostaw wybrany adres IP.

- Adres IP: publiczny adres IP lokalnej bramy.

- Przestrzeń adresowa: zakres adresów lub zakresy dla sieci reprezentowanej przez tę bramę sieci lokalnej. Na przykład: 192.168.0.0/16. Jeśli dodasz wiele zakresów przestrzeni adresowych, upewnij się, że określone zakresy nie nakładają się na zakresy innych sieci, z którymi chcesz nawiązać połączenie. Jeśli planujesz używać tej bramy sieci lokalnej w połączeniu z włączonym protokołem BGP, minimalny prefiks, który należy zadeklarować, to adres hosta adresu IP elementu równorzędnego BGP na urządzeniu sieci VPN.

Jeśli twoja organizacja wymaga protokołu BGP, wybierz kartę Zaawansowane , aby skonfigurować ustawienia protokołu BGP. Aby dowiedzieć się więcej, zobacz About BGP with Azure VPN Gateway (Informacje o protokole BGP w usłudze Azure VPN Gateway).

Wybierz pozycję Przejrzyj i utwórz , aby uruchomić walidację. Po zakończeniu walidacji wybierz pozycję Utwórz , aby utworzyć bramę sieci lokalnej.

Konfigurowanie lokalnego urządzenia sieciowego

Konkretne kroki konfigurowania lokalnego urządzenia sieciowego zależą od wybranego urządzenia sieciowego.

Podczas konfigurowania urządzenia sieciowego potrzebne są następujące elementy:

Klucz wspólny. Jest to ten sam klucz współużytkowany określony podczas tworzenia połączenia sieci VPN typu lokacja-lokacja. W naszych przykładach używamy podstawowego klucza wspólnego, takiego jak "abc123". Zalecamy wygenerowanie bardziej złożonego klucza do użycia zgodnego z wymaganiami organizacji dotyczącymi zabezpieczeń.

Publiczny adres IP bramy sieci wirtualnej. Aby znaleźć publiczny adres IP bramy sieci wirtualnej przy użyciu programu PowerShell, uruchom następujące polecenie. W tym przykładzie

mypublicipjest nazwą zasobu publicznego adresu IP utworzonego we wcześniejszym kroku.Get-AzPublicIpAddress -Name mypublicip -ResourceGroupName <resource-group>

W zależności od posiadanego urządzenia sieci VPN może być możliwe pobranie skryptu konfiguracji urządzenia sieci VPN. Aby uzyskać więcej informacji, zobacz Pobieranie skryptów konfiguracji urządzenia sieci VPN.

Poniższe linki zawierają więcej informacji o konfiguracji:

Aby uzyskać informacje o zgodnych urządzeniach sieci VPN, zobacz About VPN devices (Informacje o urządzeniach sieci VPN).

Przed skonfigurowaniem urządzenia sieci VPN sprawdź, czy nie występują znane problemy ze zgodnością urządzeń.

Aby uzyskać linki do ustawień konfiguracji urządzenia, zobacz Zweryfikowane urządzenia sieci VPN. Udostępniamy linki do konfiguracji urządzeń w oparciu o najlepsze rozwiązanie, ale zawsze najlepiej jest sprawdzić u producenta urządzenia najnowsze informacje o konfiguracji.

Lista zawiera przetestowane wersje. Jeśli wersja systemu operacyjnego dla urządzenia sieci VPN nie znajduje się na liście, nadal może być zgodna. Sprawdź producenta urządzenia.

Aby uzyskać podstawowe informacje na temat konfiguracji urządzenia sieci VPN, zobacz Omówienie konfiguracji urządzeń sieci VPN partnera.

Aby uzyskać informacje na temat edytowania przykładów konfiguracji urządzeń, zobacz Edytowanie przykładów.

Aby poznać wymagania w zakresie usług kryptograficznych, zobacz artykuł About cryptographic requirements and Azure VPN gateways (Informacje dotyczące wymagań w zakresie usług kryptograficznych oraz bram VPN platformy Azure).

Aby uzyskać informacje o parametrach potrzebnych do ukończenia konfiguracji, zobacz Domyślne parametry protokołu IPsec/IKE. Informacje obejmują wersję protokołu IKE, grupę Diffie-Hellman (DH), metodę uwierzytelniania, algorytmy szyfrowania i skrótu, okres istnienia skojarzenia zabezpieczeń (SA), doskonałą tajemnicę przesyłania dalej (PFS) i wykrywanie utraconych elementów równorzędnych (DPD).

Aby uzyskać instrukcje konfiguracji zasad protokołu IPsec/IKE, zobacz Konfigurowanie niestandardowych zasad połączeń protokołu IPsec/IKE dla sieci VPN S2S i między sieciami wirtualnymi.

Aby połączyć wiele urządzeń sieci VPN opartych na zasadach, zobacz Łączenie bramy sieci VPN z wieloma lokalnymi urządzeniami sieci VPN opartymi na zasadach.

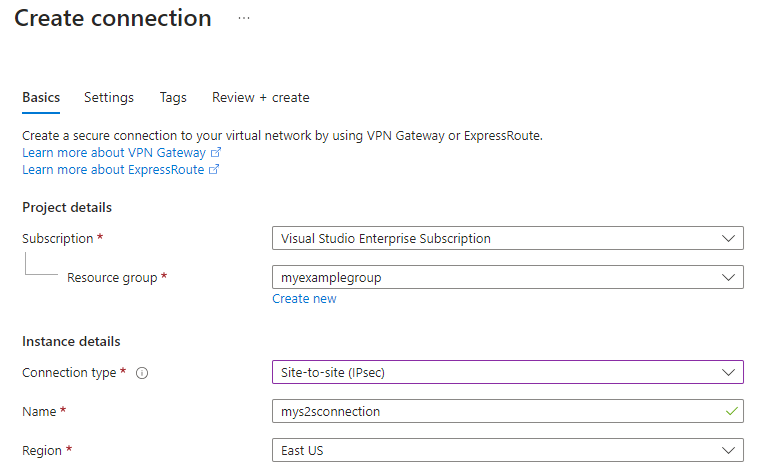

Tworzenie połączenia lokacja-lokacja

Aby ukończyć wdrażanie sieci VPN typu lokacja-lokacja, należy utworzyć połączenie między lokalnym urządzeniem sieciowym (reprezentowanym przez zasób bramy sieci lokalnej) i bramą sieci wirtualnej platformy Azure. W tym celu należy wykonać następujące czynności:

Przejdź do utworzonej bramy sieci wirtualnej. W spisie treści bramy sieci wirtualnej wybierz pozycję Połączenia ustawień>, a następnie wybierz pozycję + Dodaj.

Na karcie Podstawy wypełnij wartości szczegółów projektu i szczegółów wystąpienia.

- Subskrypcja: żądana subskrypcja platformy Azure.

- Grupa zasobów: żądana grupa zasobów.

- Typ połączenia: ponieważ to połączenie typu lokacja-lokacja wybierz z listy rozwijanej pozycję Lokacja-lokacja (IPsec ).

- Nazwa: nazwa połączenia. Brama sieci wirtualnej może hostować wiele połączeń, dlatego wybierz nazwę, która jest przydatna do zarządzania i będzie rozróżniać to konkretne połączenie.

- Region: region wybrany dla bramy sieci wirtualnej i konta magazynu.

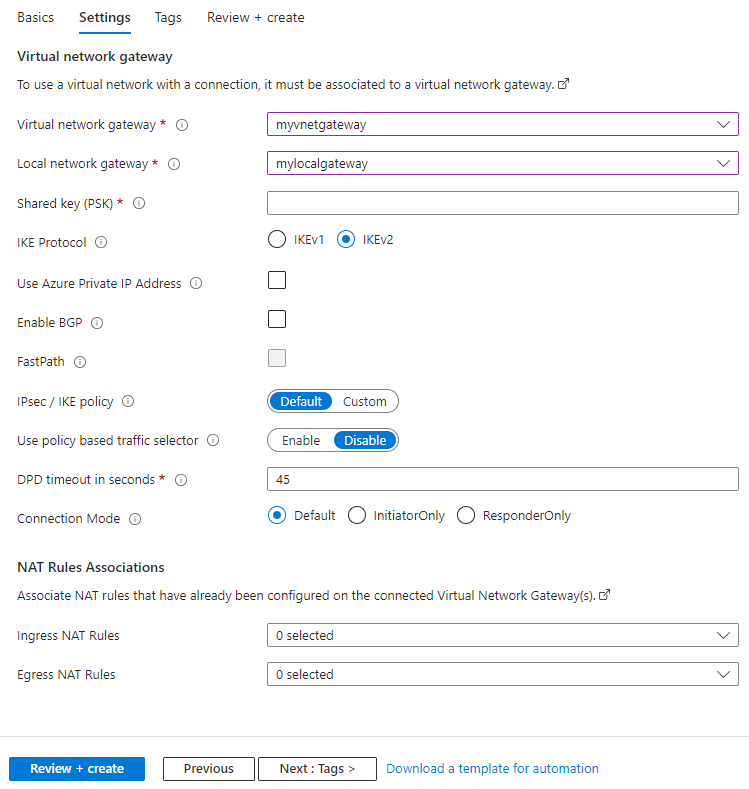

Na karcie Ustawienia podaj następujące informacje.

- Brama sieci wirtualnej: wybierz utworzoną bramę sieci wirtualnej.

- Brama sieci lokalnej: wybierz utworzoną bramę sieci lokalnej.

- Klucz wspólny (PSK): kombinacja liter i cyfr używanych do ustanawiania szyfrowania połączenia. Ten sam klucz współużytkowany musi być używany zarówno w sieci wirtualnej, jak i w bramach sieci lokalnej. Jeśli urządzenie bramy nie udostępnia go, możesz utworzyć je tutaj i udostępnić je urządzeniu.

- Protokół IKE: w zależności od urządzenia sieci VPN wybierz pozycję IKEv1 dla sieci VPN opartej na zasadach lub protokołu IKEv2 dla sieci VPN opartej na trasach. Aby dowiedzieć się więcej o dwóch typach bram sieci VPN, zobacz About policy-based and route-based VPN gateways (Informacje o bramach sieci VPN opartych na zasadach i bramach sieci VPN opartych na trasach).

- Użyj prywatnego adresu IP platformy Azure: sprawdzenie tej opcji umożliwia użycie prywatnych adresów IP platformy Azure do ustanowienia połączenia sieci VPN protokołu IPsec. Aby ta opcja działała, obsługa prywatnych adresów IP musi być ustawiona na bramie sieci VPN. Jest ona obsługiwana tylko w jednostkach SKU bramy AZ.

- Włącz protokół BGP: pozostaw niezaznaczone, chyba że organizacja wymaga tego ustawienia.

- Włącz niestandardowe adresy BGP: pozostaw niezaznaczone, chyba że twoja organizacja wymaga tego ustawienia.

- FastPath: program FastPath został zaprojektowany w celu zwiększenia wydajności ścieżki danych między siecią lokalną a siecią wirtualną. Dowiedz się więcej.

- Zasady protokołu IPsec/IKE: zasady protokołu IPsec/IKE, które zostaną wynegocjowane dla połączenia. Pozostaw wartość Domyślna , chyba że organizacja wymaga zasad niestandardowych. Dowiedz się więcej.

-

Użyj selektora ruchu opartego na zasadach: pozostaw wyłączone, chyba że musisz skonfigurować bramę sieci VPN platformy Azure w celu nawiązania połączenia z lokalną zaporą sieci VPN opartą na zasadach. Jeśli to pole zostanie włączone, upewnij się, że urządzenie sieci VPN ma zgodne selektory ruchu zdefiniowane ze wszystkimi kombinacjami prefiksów sieci lokalnej (bramy sieci lokalnej) do/z prefiksów sieci wirtualnej platformy Azure, a nie z prefiksów sieci wirtualnej platformy Azure. Jeśli na przykład prefiksy sieci lokalnej to 10.1.0.0/16 i 10.2.0.0/16, a prefiksy sieci wirtualnej to 192.168.0.0/16 i 172.16.0.0/16, należy określić następujące selektory ruchu:

- 10.1.0.0/16 <=*> 192.168.0.0/16

- 10.1.0.0/16 <=*> 172.16.0.0/16

- 10.2.0.0/16 <=*> 192.168.0.0/16

- 10.2.0.0/16 <=*> 172.16.0.0/16

- Limit czasu usługi DPD w sekundach: limit czasu wykrywania nieaktywnego elementu równorzędnego połączenia w sekundach. Zalecana i domyślna wartość tej właściwości to 45 sekund.

-

Tryb połączenia: tryb połączenia służy do decydowania, która brama może zainicjować połączenie. Gdy ta wartość jest ustawiona na:

- Ustawienie domyślne: zarówno platforma Azure, jak i lokalna brama sieci VPN mogą zainicjować połączenie.

- ResponderOnly: brama sieci VPN platformy Azure nigdy nie zainicjuje połączenia. Lokalna brama sieci VPN musi zainicjować połączenie.

- InicjatorOnly: brama sieci VPN platformy Azure zainicjuje połączenie i odrzuci wszelkie próby połączenia z lokalnej bramy sieci VPN.

Wybierz pozycję Przejrzyj i utwórz , aby uruchomić walidację. Po zakończeniu walidacji wybierz pozycję Utwórz , aby utworzyć połączenie. Połączenie zostało pomyślnie nawiązane za pośrednictwem strony Połączenia bramy sieci wirtualnej.

Instalowanie udziału plików platformy Azure

Ostatnim krokiem konfigurowania sieci VPN S2S jest sprawdzenie, czy działa ona dla usługi Azure Files. Można to zrobić, instalowania lokalnego udziału plików platformy Azure. Zapoznaj się z instrukcjami dotyczącymi instalowania przez system operacyjny tutaj: