Eksplorowanie zagrożeń dotyczących artefaktów sztucznej inteligencji wstępnie wdrożeń

Plan zarządzania stanem zabezpieczeń w chmurze (CSPM) w usłudze Defender w Microsoft Defender dla Chmury pomaga zwiększyć poziom zabezpieczeń generowanych aplikacji sztucznej inteligencji, identyfikując luki w zabezpieczeniach w bibliotekach generowania sztucznej inteligencji, które istnieją w artefaktach sztucznej inteligencji, takich jak obrazy kontenerów i repozytoria kodu. W tym artykule wyjaśniono, jak eksplorować i identyfikować zagrożenia bezpieczeństwa dla tych aplikacji.

Wymagania wstępne

Przeczytaj o zarządzaniu stanem zabezpieczeń sztucznej inteligencji.

Dowiedz się więcej na temat badania zagrożeń za pomocą eksploratora zabezpieczeń w chmurze i ścieżek ataków.

Potrzebna jest subskrypcja platformy Microsoft Azure. Jeśli nie masz subskrypcji platformy Azure, możesz zarejestrować się w celu uzyskania bezpłatnej subskrypcji.

Włącz Defender dla Chmury w ramach subskrypcji platformy Azure.

Włącz usługę Defender Cloud Security Posture Management (CSPM) w ramach subskrypcji platformy Azure.

Mieć co najmniej jeden zasób usługi Azure OpenAI z co najmniej jednym wdrożeniem modelu połączonym z nim za pośrednictwem portalu Azure AI Foundry.

Identyfikowanie kontenerów działających na obrazach kontenerów sztucznej inteligencji generujących luki w zabezpieczeniach

Eksplorator zabezpieczeń w chmurze może służyć do identyfikowania kontenerów, które uruchamiają generowanie obrazów kontenerów sztucznej inteligencji ze znanymi lukami w zabezpieczeniach.

Zaloguj się w witrynie Azure Portal.

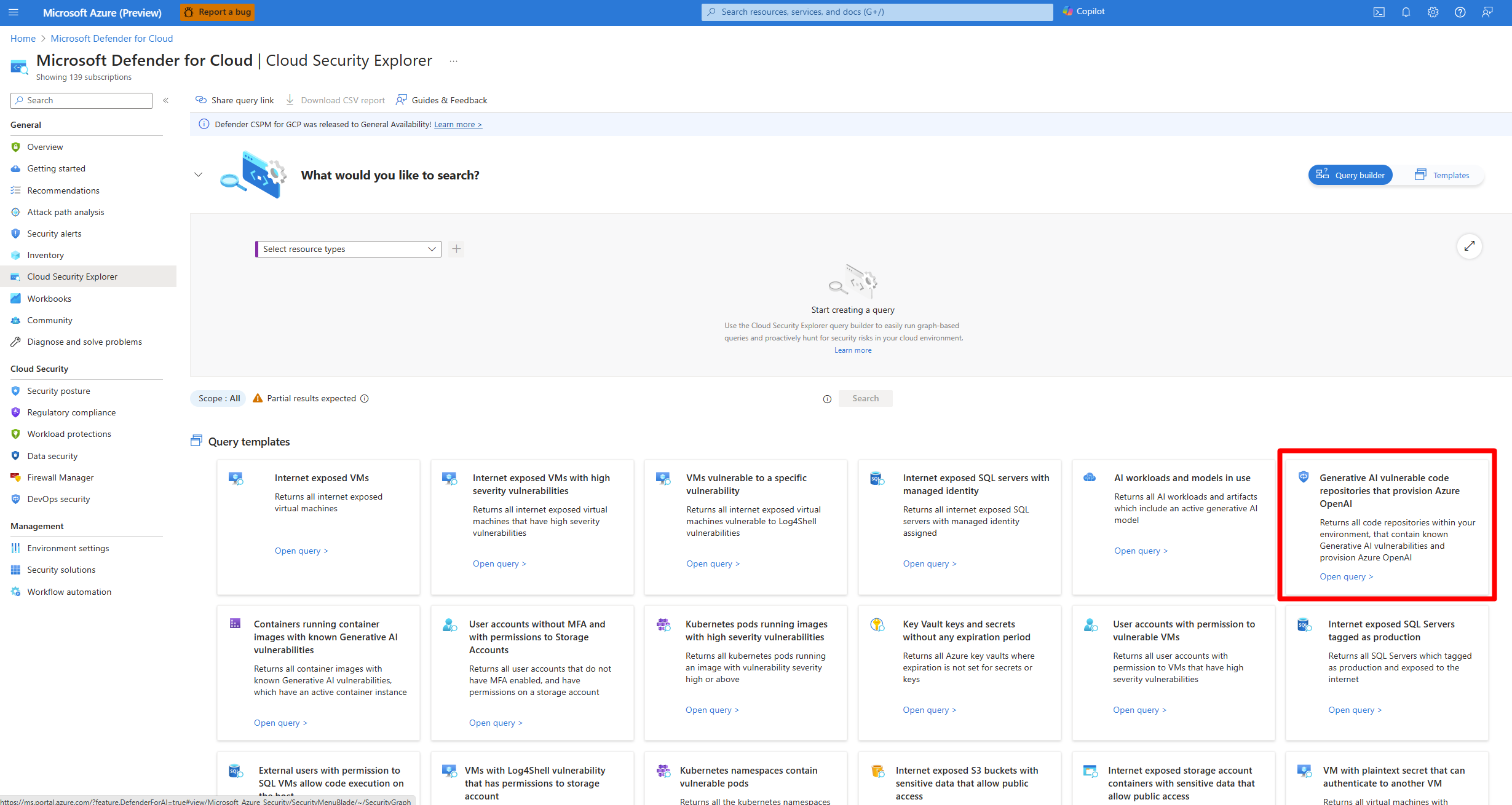

Wyszukaj i wybierz pozycję Microsoft Defender dla Chmury> Cloud Security Explorer.

Wybierz szablon zapytania Kontener z uruchomionymi obrazami kontenerów ze znanym szablonem zapytania generowania luk w zabezpieczeniach sztucznej inteligencji.

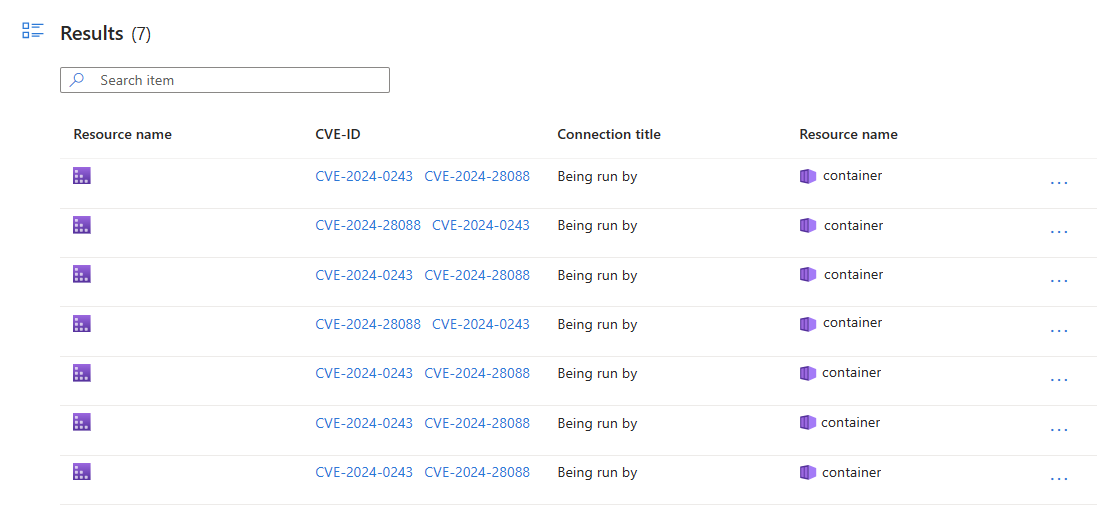

Wybierz Wyszukaj.

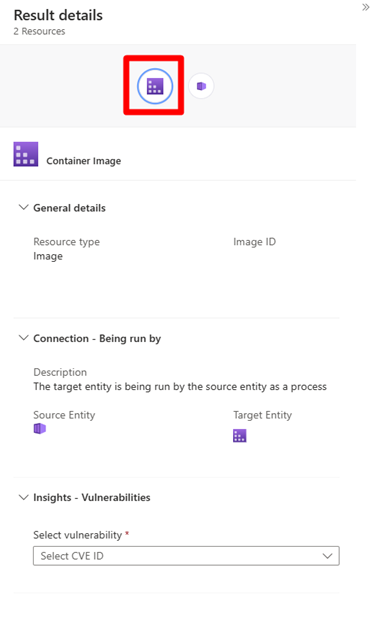

Wybierz wynik, aby przejrzeć jego szczegóły.

Wybierz węzeł, aby przejrzeć wyniki.

W sekcji szczegółowych informacji wybierz identyfikator CVE z menu rozwijanego.

Wybierz pozycję Otwórz stronę luki w zabezpieczeniach.

Identyfikowanie podatnych na zagrożenia repozytoriów kodu sztucznej inteligencji

Eksplorator zabezpieczeń w chmurze może służyć do identyfikowania podatnych na zagrożenia repozytoriów kodu sztucznej inteligencji, które aprowizować usługę Azure OpenAI.

Zaloguj się w witrynie Azure Portal.

Wyszukaj i wybierz pozycję Microsoft Defender dla Chmury> Cloud Security Explorer.

Wybierz repozytoria kodu z lukami w zabezpieczeniach generowania sztucznej inteligencji, które aprowizują szablon zapytania Usługi Azure OpenAI .

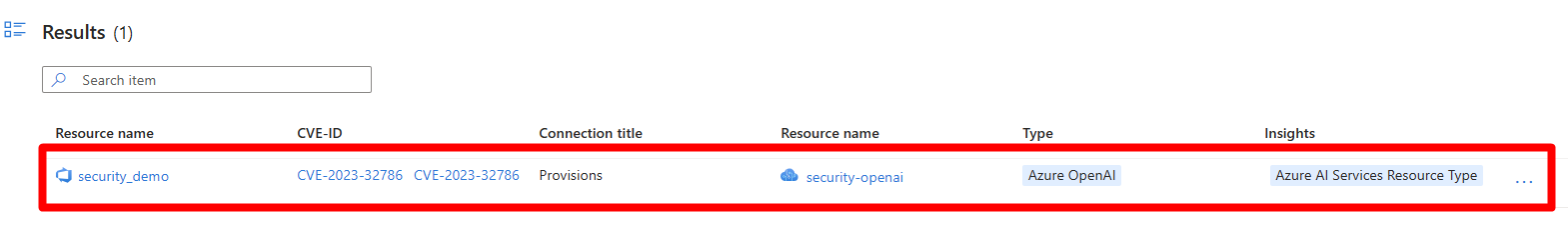

Wybierz Wyszukaj.

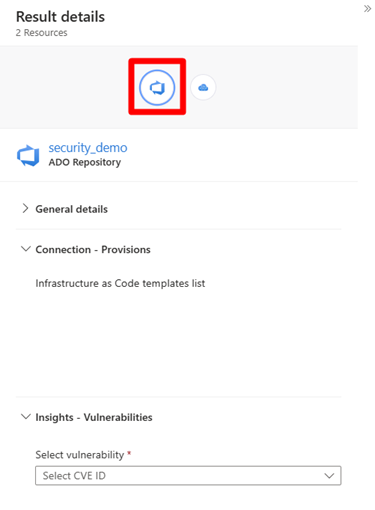

Wybierz wynik, aby przejrzeć jego szczegóły.

Wybierz węzeł, aby przejrzeć wyniki.

W sekcji szczegółowych informacji wybierz identyfikator CVE z menu rozwijanego.

Wybierz pozycję Otwórz stronę luki w zabezpieczeniach.