Detectie van bedreigingen in het geïntegreerde SecOps-platform van Microsoft

Cyberbeveiligingsbedreigingen zijn in overvloed in het huidige technologielandschap. Veel ruis wordt veroorzaakt door het constante spook van inbreuk en een overvloed aan signalen die beschikbaar zijn voor beveiligingscentrums. Het geïntegreerde SecOps-platform van Microsoft scheidt bruikbare bedreigingen van de ruis. Elke service in het geïntegreerde SecOps-platform van Microsoft voegt zijn eigen nauwkeurig afgestemde detecties toe die overeenkomen met de teint van de oplossing die het biedt en plaatst alles samen in één dashboard.

Het geïntegreerde SecOps-platform van Microsoft in de Microsoft Defender-portal haalt detecties samen in de vorm van waarschuwingen en incidenten van Microsoft Defender XDR, Microsoft Sentinel en Microsoft Defender voor cloud.

Detectie van bedreigingen in de Microsoft Defender-portal

Beveiligingsteams hebben focus en duidelijkheid nodig om fout-positieven te elimineren. De Microsoft Defender-portal correleert en voegt waarschuwingen en incidenten van alle ondersteunde microsoft-beveiligings- en compliance-oplossingen samen en combineert detectie van bedreigingen van externe oplossingen via Microsoft Sentinel en Microsoft Defender voor cloud. De correlatie en het samenvoegen van deze signalen zorgt voor een rijke context en prioriteitstelling. Een AiTM-phishing-aanval (Adversary-in-The-Middle) kan bijvoorbeeld delen van de bedreigingspuzzel hebben verspreid over meerdere bronnen. De Defender-portal brengt deze onderdelen samen in een aanvalsverhaal, terwijl aanvalsverstoring en begeleide reactie worden geboden om de bedreiging te herstellen.

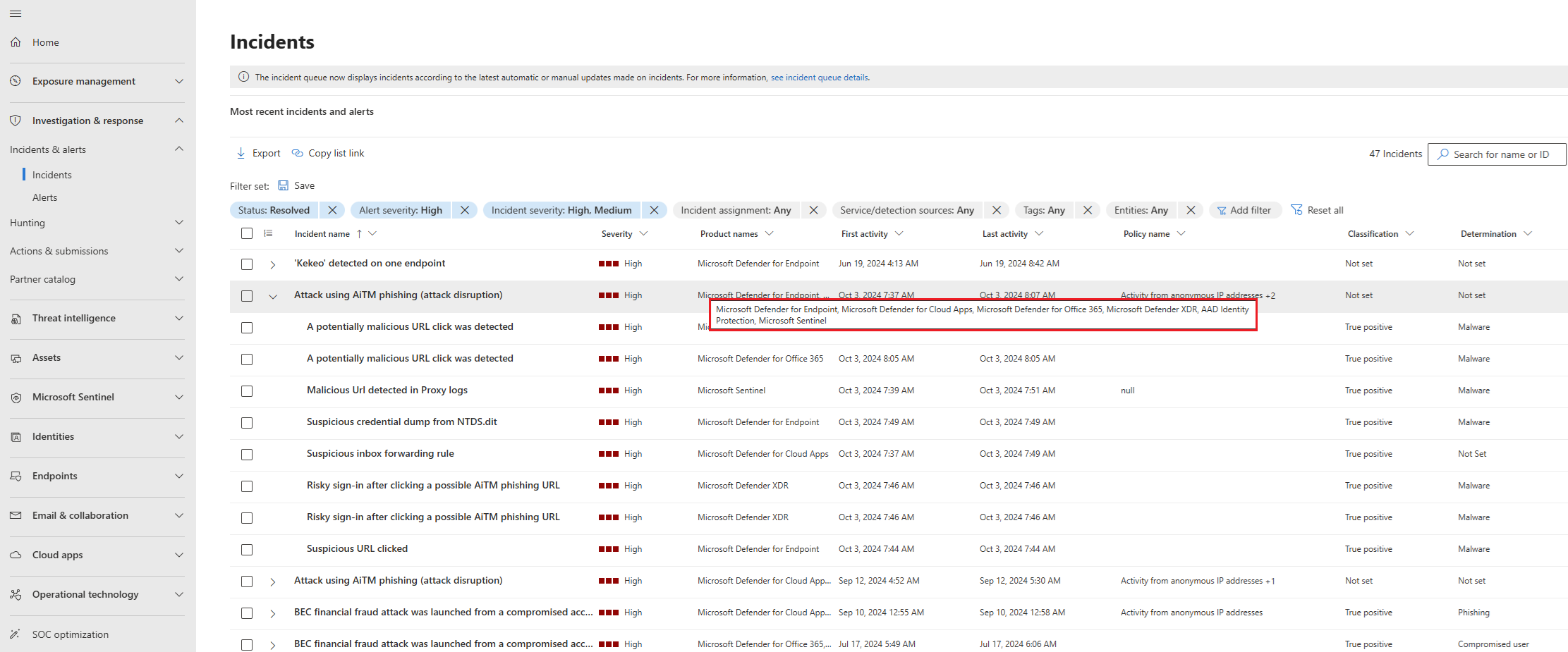

In de volgende afbeelding ziet u het incidentendashboard dat signalen van meerdere services correleert, inclusief de afzonderlijke detectiebronnen voor een volledig AiTM-aanvalsverhaal.

Elk ondersteund Microsoft-beveiligingsproduct dat is ingeschakeld, ontgrendelt meer signalen om naar de Defender-portal te streamen. Zie Incidenten en waarschuwingen in de Microsoft Defender portal voor meer informatie over hoe deze signalen aan elkaar worden gekoppeld en prioriteit krijgen.

detectie van bedreigingen Microsoft Defender XDR

Defender XDR heeft een unieke correlatiemogelijkheid die een extra laag gegevensanalyse en detectie van bedreigingen biedt. De volgende tabel bevat voorbeelden van hoe ondersteunde beveiligingsservices zijn afgestemd op het detecteren van bedreigingen die overeenkomen met het karakter van de oplossing.

| Defender XDR service | Specialiteit bedreigingsdetectie |

|---|---|

| Microsoft Defender voor Eindpunt | Microsoft Defender antivirus detecteert polymorfe malware met op gedrag gebaseerde en heuristische analyses op eindpunten zoals mobiele apparaten, desktops en meer. |

| Microsoft Defender voor Office 365 | Detecteert phishing, malware, bewapende koppelingen en meer in e-mail, Teams en OneDrive. |

| Microsoft Defender for Identity | Detecteert escalatie van bevoegdheden, laterale verplaatsing, detectie, verdedigingsontduiking, persistentie en meer voor zowel on-premises als cloudidentiteiten. |

| Microsoft Defender for Cloud Apps | Detecteert verdachte activiteiten via UEBA (user and entity behavioral analytics) in cloudtoepassingen. |

| Microsoft Defender Vulnerability Management | Detecteert beveiligingsproblemen op apparaten die een zinvolle context bieden voor onderzoek. |

| Microsoft Entra ID Protection | Detecteert risico's in verband met aanmeldingen zoals onmogelijk reizen, IP-adressen van geverifieerde bedreigingsacteuren, gelekte referenties, wachtwoordsprays en meer. |

| Preventie van gegevensverlies in Microsoft | Detecteert risico's en gedrag in verband met oversharing en exfiltratie van gevoelige informatie in Microsoft 365-services, Office-toepassingen, eindpunten en meer. |

Zie Wat is Microsoft Defender XDR? voor meer informatie.

detectie van bedreigingen Microsoft Sentinel

Microsoft Sentinel verbonden met de Defender-portal maakt het verzamelen van gegevens uit een groot aantal Microsoft- en niet-Microsoft-bronnen mogelijk, maar houdt daar niet op. Met de mogelijkheden voor bedreigingsbeheer van Microsoft Sentinel beschikt u over de hulpprogramma's die nodig zijn om bedreigingen voor uw omgeving te detecteren en te organiseren.

| Bedreigingsbeheerfunctie | Detectiemogelijkheid | Voor meer informatie |

|---|---|---|

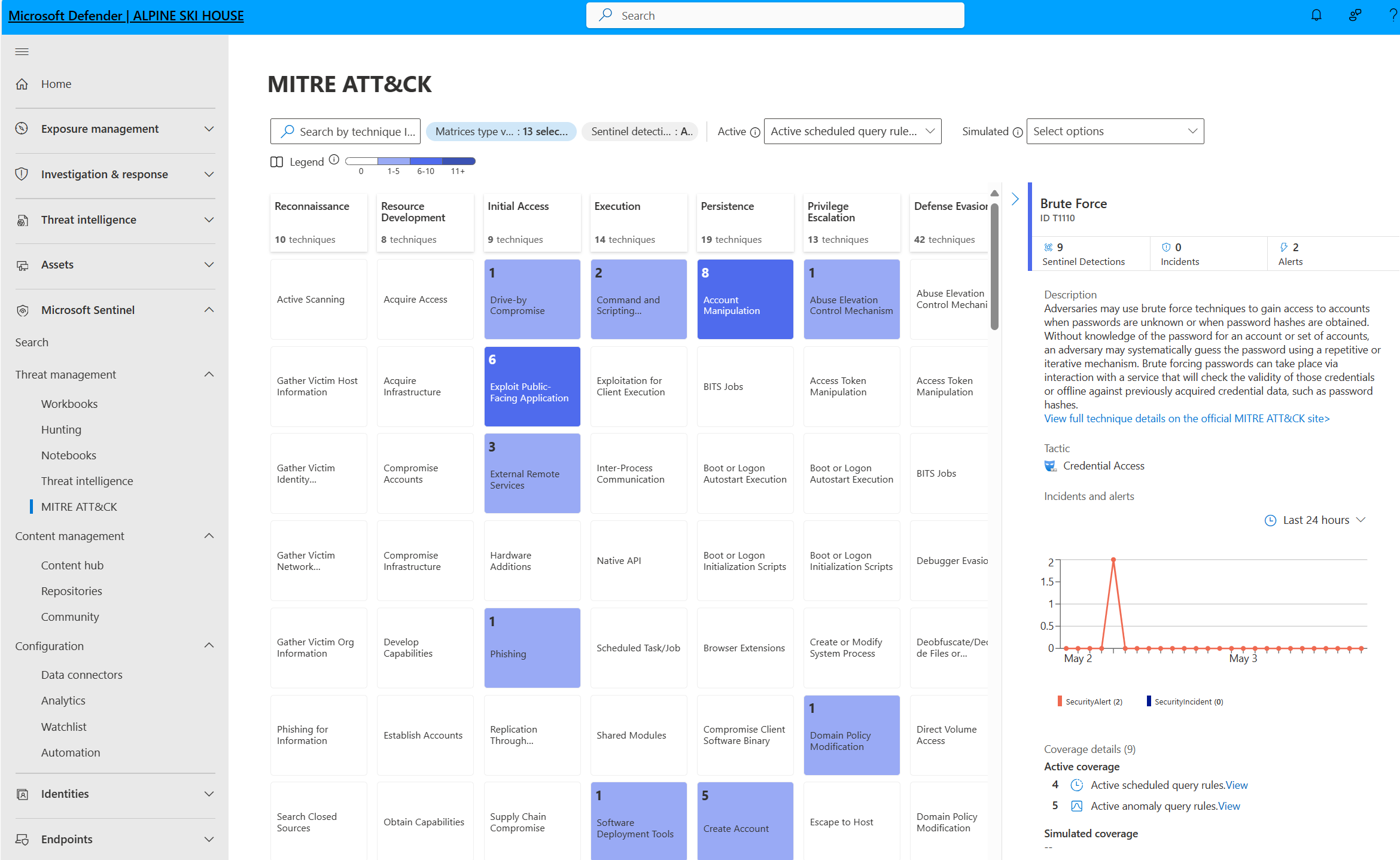

| MITRE ATT&CK-dekking | Organiseer uw dekking voor bedreigingsdetectie en begrijp hiaten. | Inzicht in beveiligingsdekking door het MITRE ATT&CK-framework® |

| Analytics | Regels doorzoeken voortdurend uw gegevens om waarschuwingen en incidenten te genereren en deze signalen te integreren in de Defender-portal. | Bedreigingen out-of-the-box detecteren |

| Volglijsten | Cureer zinvolle relaties in uw omgeving om de kwaliteit en prioriteitstelling van detecties te verbeteren. | Volglijsten in Microsoft Sentinel |

| Werkmappen | Detecteer bedreigingen met visuele inzichten, met name om de status van uw gegevensverzameling te bewaken en inzicht te krijgen in hiaten die de juiste detectie van bedreigingen verhinderen. | Uw gegevens visualiseren met werkmappen |

| Overzichtsregels | Optimaliseert luidruchtige logboeken met een hoog volume om bedreigingen te detecteren in gegevens met een lage beveiligingswaarde. | Waarschuwingen genereren voor bedreigingsinformatieovereenkomsten met netwerkgegevens |

Zie Connect Microsoft Sentinel to the Microsoft Defender portal (Verbinding maken met de Microsoft Defender portal) voor meer informatie.

Microsoft Defender voor detectie van bedreigingen in de cloud

Defender for Cloud biedt detectie van bedreigingen om waarschuwingen en incidenten te genereren door de assets van uw clouds continu te bewaken met geavanceerde beveiligingsanalyses. Deze signalen zijn rechtstreeks geïntegreerd in de Defender-portal voor correlatie- en ernstclassificatie. Elk plan dat is ingeschakeld in Defender for Cloud voegt toe aan de detectiesignalen die naar de Defender-portal worden gestreamd. Zie Waarschuwingen en incidenten in Microsoft Defender XDR voor meer informatie.

Defender for Cloud detecteert bedreigingen in een groot aantal verschillende workloads. De volgende tabel bevat voorbeelden van enkele bedreigingen die worden gedetecteerd. Zie Naslaglijst beveiligingswaarschuwingen voor meer informatie over specifieke waarschuwingen.

| Defender for Cloud-abonnement | Specialiteit bedreigingsdetectie |

|---|---|

| Defender voor servers | Detecteert bedreigingen voor Linux en Windows op basis van antimalwarefouten, bestandsloze aanvallen, crypto-mining- en ransomware-aanvallen, brute force-aanvallen en nog veel meer. |

| Defender for Storage | Detecteert phishing-inhoud en malwaredistributie, verdachte toegang en detectie, ongebruikelijke gegevensextractie en meer. |

| Defender for Containers | Detecteert bedreigingen op het besturingsvlak en runtime van workloads voor riskante blootstelling, schadelijke of cryptominingactiviteit, webshell-activiteit, aangepaste simulaties en meer. |

| Defender voor databases | Detecteert SQL-injectie, fuzzing, ongebruikelijke toegang, brute force-pogingen en meer. |

| Defender voor API's | Detecteert verdachte pieken in verkeer, toegang vanaf schadelijke IP-adressen, detectie- en opsommingstechnieken van API-eindpunten en meer. |

| AI-bedreigingsbeveiliging | Detecteert bedreigingen in generatieve AI-toepassingen voor jailbreakpogingen, blootstelling aan gevoelige gegevens, beschadigde AI en meer. |

Zie Beveiligingswaarschuwingen en -incidenten voor meer informatie.