Defender voor servers implementeren

Het Defender for Servers-plan in Microsoft Defender voor Cloud beveiligt virtuele Windows- en Linux-machines (VM's) die worden uitgevoerd in Azure, Amazon Web Services (AWS), Google Cloud Platform (GCP) en in on-premises omgevingen. Defender for Servers biedt aanbevelingen voor het verbeteren van de beveiligingspostuur van machines en beschermt computers tegen beveiligingsrisico's.

Dit artikel helpt u bij het implementeren van een Defender for Servers-abonnement.

Notitie

Nadat een abonnement is ingeschakeld, begint een proefperiode van 30 dagen. U kunt deze proefperiode niet stoppen, onderbreken of verlengen. Plan uw evaluatiedoelen om optimaal gebruik te maken van de volledige proefversie van 30 dagen.

Vereisten

| Vereiste | DETAILS |

|---|---|

| Uw implementatie plannen | Raadpleeg de planningshandleiding voor Defender for Servers. Controleer de machtigingen die nodig zijn om het plan te implementeren en ermee te werken, kies een plan en implementatiebereik en begrijp hoe gegevens worden verzameld en opgeslagen. |

| Planfuncties vergelijken | Defender for Servers-abonnementsfuncties begrijpen en vergelijken . |

| Prijzen controleren | Bekijk de prijzen van Defender for Servers op de pagina met prijzen voor Defender voor Cloud. |

| Een Azure-abonnement ophalen | U hebt een Microsoft Azure-abonnement nodig. Meld u indien nodig aan voor een gratis abonnement. |

| Defender voor Cloud inschakelen | Zorg ervoor dat Defender voor Cloud beschikbaar is in het abonnement. |

| AWS-/GCP-machines onboarden | Als u AWS- en GCP-machines wilt beveiligen, verbindt u AWS-accounts en GCP-projecten met Defender voor Cloud. Het verbindingsproces onboardt standaard machines als vm's met Azure Arc. |

| On-premises machines onboarden |

On-premises machines onboarden als Azure Arc-VM's voor volledige functionaliteit in Defender voor Servers. Als u on-premises machines onboardt door de Defender for Endpoint-agent rechtstreeks te installeren in plaats van Azure Arc te onboarden, is alleen abonnement 1-functionaliteit beschikbaar. In Defender voor Servers Abonnement 2 krijgt u alleen de premium functies voor Defender-beveiligingsproblemenbeheer naast de functionaliteit van Abonnement 1. |

| Ondersteuningsvereisten controleren | Controleer de vereisten en ondersteuningsinformatie van Defender op Servers. |

| Profiteer van gratis gegevensopname van 500 MB | Wanneer Defender for Servers Plan 2 is ingeschakeld, is er een voordeel van gratis gegevensopname van 500 MB beschikbaar voor specifieke gegevenstypen. Meer informatie over vereisten en het instellen van gratis gegevensopname |

| Defender-integratie | Defender for Endpoint en Defender for Vulnerability Management zijn standaard geïntegreerd in Defender voor Cloud. Wanneer u Defender voor Servers inschakelt, geeft u toestemming voor het Defender for Servers-abonnement voor toegang tot Defender voor Eindpunt-gegevens met betrekking tot beveiligingsproblemen, geïnstalleerde software en eindpuntwaarschuwingen. |

| Inschakelen op resourceniveau | Hoewel u wordt aangeraden Defender voor servers in te schakelen voor een abonnement, kunt u Defender for Servers op resourceniveau inschakelen, voor Azure-VM's, servers met Azure Arc en Virtuele-machineschaalsets van Azure. U kunt Plan 1 inschakelen op resourceniveau. U kunt Abonnement 1 en Plan 2 uitschakelen op resourceniveau. |

Inschakelen in Azure, AWS of GCP

U kunt een Defender for Servers-abonnement inschakelen voor een Azure-abonnement, AWS-account of GCP-project.

Meld u aan bij het Azure Portal

Zoek en selecteer Microsoft Defender voor Cloud.

Selecteer omgevingsinstellingen in het menu Defender voor Cloud.

Selecteer het relevante Azure-abonnement, het AWS-account of het GCP-project.

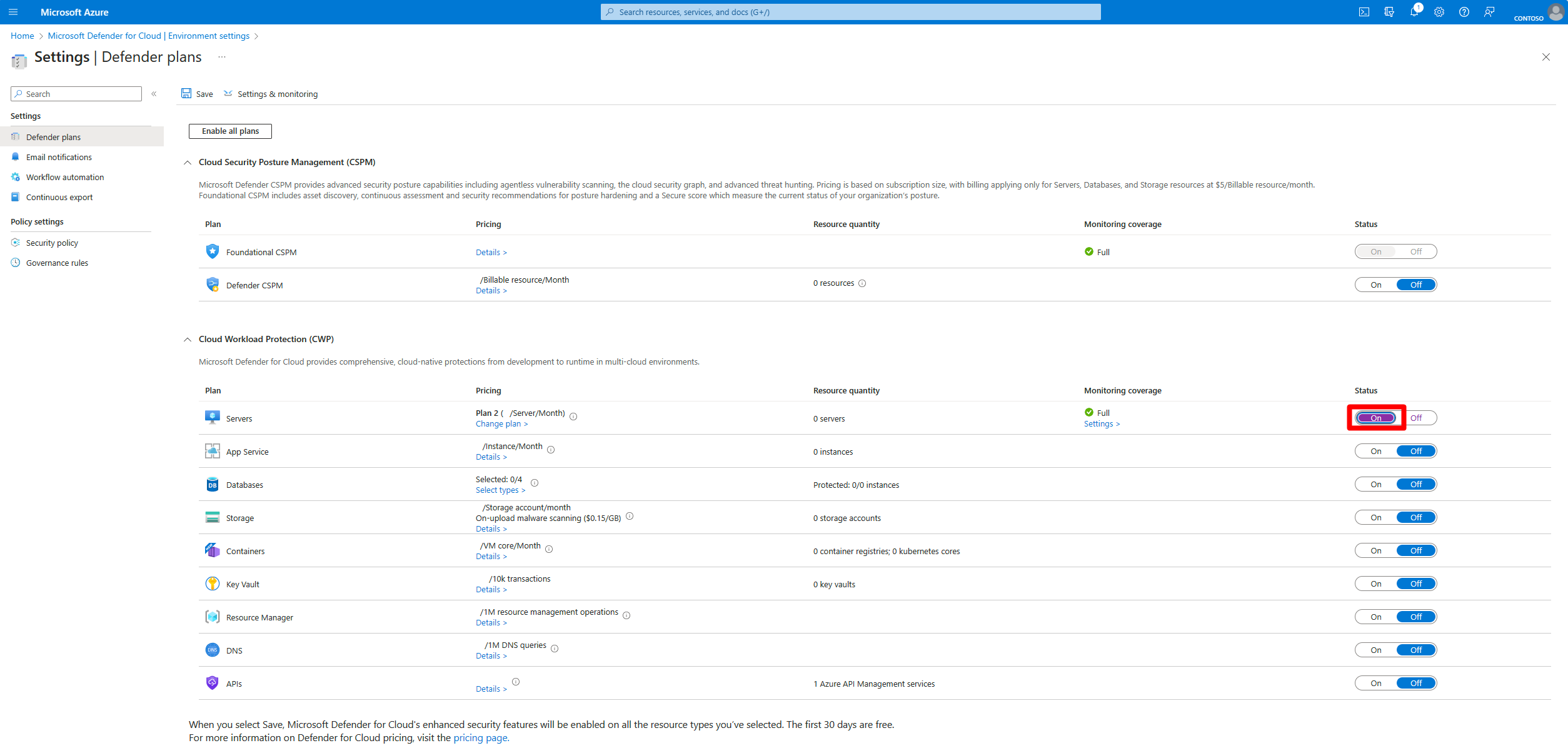

Schakel op de pagina Defender-abonnementen de wisselknop Servers in op Aan.

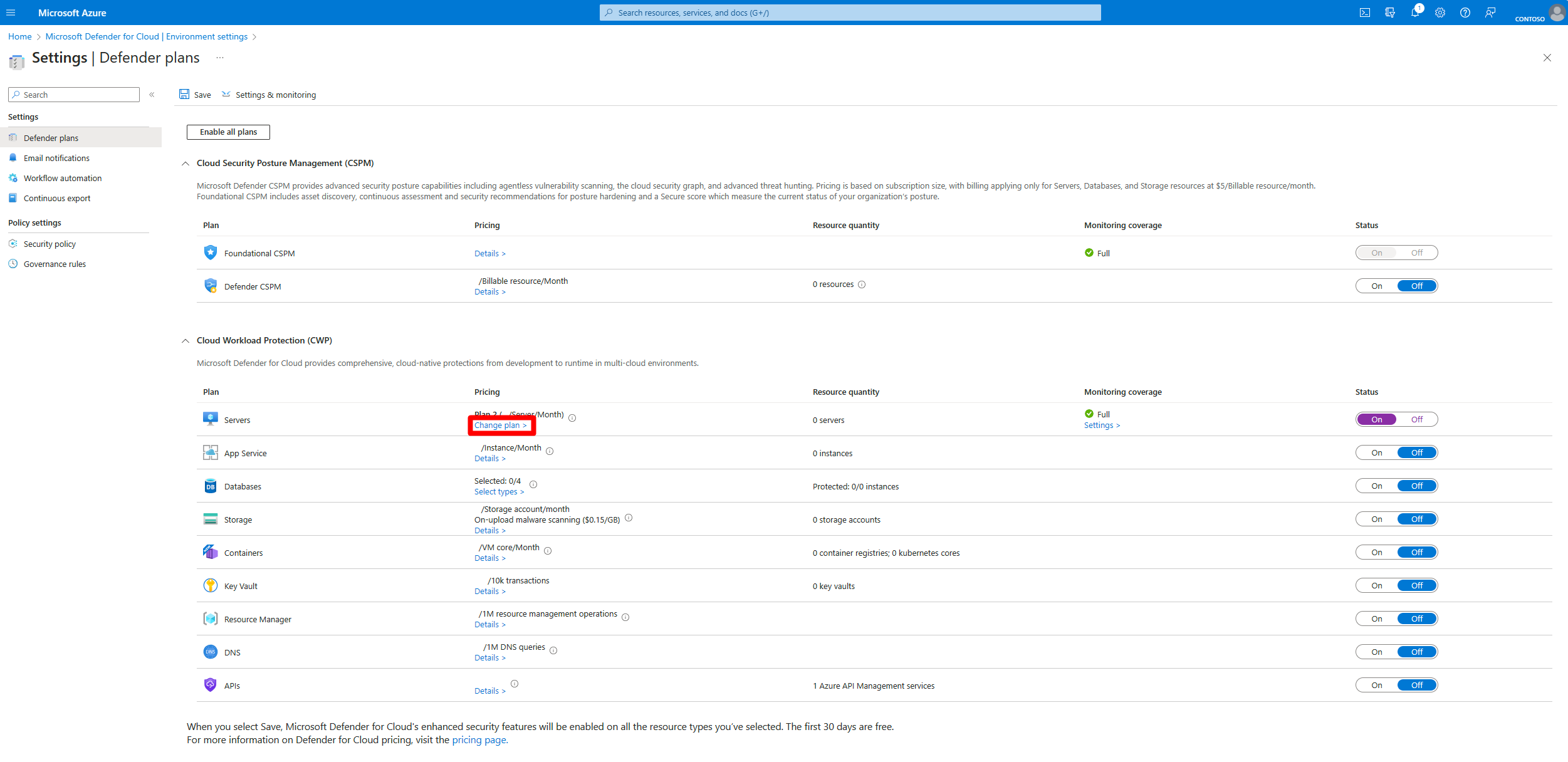

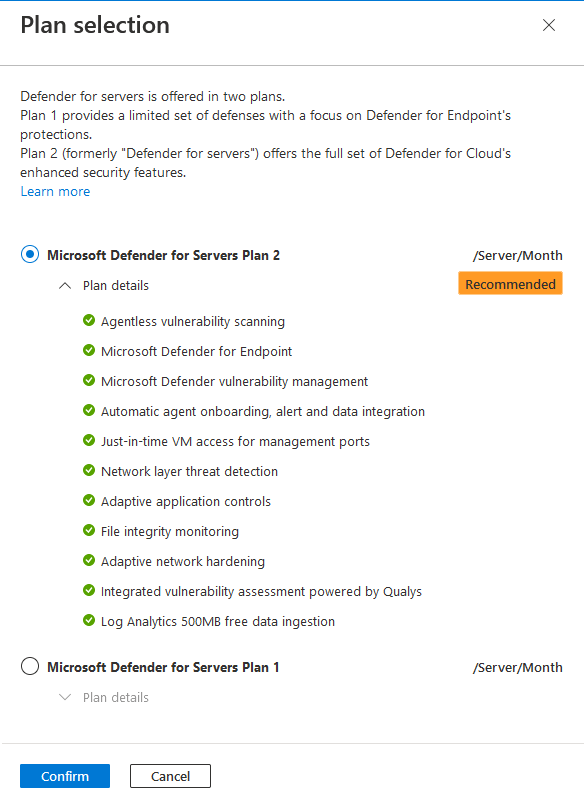

Standaard wordt Defender for Servers Plan 2 ingeschakeld. Als u het abonnement wilt wijzigen, selecteert u Plannen wijzigen.

Selecteer Plan 2 of Plan 1 in het pop-upvenster.

Selecteer Bevestigen.

Selecteer Opslaan.

Nadat u het plan hebt ingeschakeld, hebt u de mogelijkheid om de functies van het plan aan uw behoeften te configureren.

Uitschakelen voor een abonnement

- Selecteer omgevingsinstellingen in Defender voor Cloud.

- Zet de schakelaar van het plan op Uit.

Notitie

Als u Defender for Servers Plan 2 hebt ingeschakeld voor een Log Analytics-werkruimte, moet u deze expliciet uitschakelen. Hiervoor gaat u naar de pagina Plannen voor de werkruimte en zet u de schakelaar op Uit.

Defender for Servers op resourceniveau inschakelen

Hoewel u het plan voor een volledig Azure-abonnement kunt inschakelen, moet u mogelijk plannen combineren, specifieke resources uitsluiten of Defender for Servers alleen op specifieke computers inschakelen. Hiervoor kunt u Defender for Servers op resourceniveau in- of uitschakelen. Bekijk de opties voor het implementatiebereik voordat u begint.

Configureren op afzonderlijke machines

Schakel het plan op specifieke computers in en uit.

Plan 1 op een computer inschakelen met de REST API

Als u Abonnement 1 voor de machine wilt inschakelen, maakt u in Updateprijzen een PUT-aanvraag met het eindpunt.

Vervang in de PUT-aanvraag de subscriptionId, resourceGroupName en machineName in de eindpunt-URL door uw eigen instellingen.

PUT https://management.azure.com/subscriptions/{subscriptionId}/resourceGroups/{resourceGroupName}/providers/Microsoft.Compute/virtualMachines/{machineName}/providers/Microsoft.Security/pricings/virtualMachines?api-version=2024-01-01Voeg deze aanvraagbody toe.

{ "properties": { "pricingTier": "Standard", "subPlan": "P1" } }

Het plan op een machine uitschakelen met de REST API

Als u Defender voor Servers op computerniveau wilt uitschakelen, maakt u een PUT-aanvraag met het eindpunt.

Vervang in de PUT-aanvraag de subscriptionId, resourceGroupName en machineName in de eindpunt-URL door uw eigen instellingen.

PUT https://management.azure.com/subscriptions/{subscriptionId}/resourceGroups/{resourceGroupName}/providers/Microsoft.Compute/virtualMachines/{machineName}/providers/Microsoft.Security/pricings/virtualMachines?api-version=2024-01-01Voeg deze aanvraagbody toe.

{ "properties": { "pricingTier": "Free", } }

De configuratie op resourceniveau verwijderen met de REST API

Als u de configuratie op machineniveau wilt verwijderen met behulp van de REST API, maakt u een DELETE-aanvraag met het eindpunt.

Vervang in de DELETE-aanvraag de subscriptionId, resourceGroupName en machineName in de eindpunt-URL door uw eigen instellingen.

DELETE https://management.azure.com/subscriptions/{subscriptionId}/resourceGroups/{resourceGroupName}/providers/Microsoft.Compute/virtualMachines/{machineName}/providers/Microsoft.Security/pricings/virtualMachines?api-version=2024-01-01

Meerdere machines op schaal configureren

Plan 1 met een script inschakelen

- Download en sla dit bestand op als een PowerShell-bestand.

- Voer het gedownloade bestand uit.

- Pas indien nodig aan. Selecteer resources op tag of op resourcegroep.

- Volg de rest van de instructies op het scherm.

Plan 1 inschakelen met Azure Policy (op resourcegroep)

- Meld u aan bij Azure Portal en navigeer naar het beleidsdashboard .

- Selecteer definities in het menu aan de linkerkant in het beleidsdashboard.

- Zoek in de categorie Security Center - Gedetailleerde prijzen naar en selecteer Vervolgens Azure Defender voor servers configureren om te worden ingeschakeld (met het subplan P1) voor alle resources (resourceniveau). Met dit beleid schakelt u Defender for Servers Plan 1 in op alle resources (Azure-VM's, VMSS- en Servers met Azure Arc) onder het toewijzingsbereik.

- Selecteer het beleid en controleer het.

- Selecteer De toewijzingsgegevens toewijzen en bewerken op basis van uw behoeften. Selecteer op het tabblad Basisbeginselen , als Bereik, de relevante resourcegroep.

- Selecteer een hersteltaak maken op het tabblad Herstel.

- Nadat u alle details hebt bewerkt, selecteert u **Beoordelen en maken. Selecteer vervolgens Maken.

Plan 1 inschakelen met Azure Policy (op resourcetag)

- Meld u aan bij Azure Portal en navigeer naar het beleidsdashboard .

- Selecteer definities in het menu aan de linkerkant in het beleidsdashboard.

- Zoek en selecteer in de categorie Security Center - Gedetailleerde prijzen azure Defender for Servers configureren om in te schakelen (met het subplan P1) voor alle resources met de geselecteerde tag. Met dit beleid schakelt u Defender for Servers Plan 1 in op alle resources (Azure-VM's, VMSS- en Servers met Azure Arc) onder het toewijzingsbereik.

- Selecteer het beleid en controleer het.

- Selecteer De toewijzingsgegevens toewijzen en bewerken op basis van uw behoeften.

- Schakel op het tabblad Parameters alleen parameters weer die invoer of revisie nodig hebben

- Voer bij Insluitingstagnaam de naam van de aangepaste tag in. Voer de waarde van de tag in de matrix Met insluitingstagwaarden in.

- Selecteer een hersteltaak maken op het tabblad Herstel.

- Nadat u alle details hebt bewerkt, selecteert u **Beoordelen en maken. Selecteer vervolgens Maken.

Het plan uitschakelen met een script

- Download en sla dit bestand op als een PowerShell-bestand.

- Voer het gedownloade bestand uit.

- Pas indien nodig aan. Selecteer resources op tag of op resourcegroep.

- Volg de rest van de instructies op het scherm.

Het plan uitschakelen met Azure Policy (voor resourcegroep)

- Meld u aan bij Azure Portal en navigeer naar het beleidsdashboard .

- Selecteer definities in het menu aan de linkerkant in het beleidsdashboard.

- Zoek in de categorie Security Center - Gedetailleerde prijzen naar en selecteer Vervolgens Azure Defender voor servers configureren om te worden uitgeschakeld voor alle resources (resourceniveau). Met dit beleid wordt Defender for Servers uitgeschakeld op alle resources (Azure-VM's, VMSS- en Servers met Azure Arc) onder het toewijzingsbereik.

- Selecteer het beleid en controleer het.

- Selecteer De toewijzingsgegevens toewijzen en bewerken op basis van uw behoeften. Selecteer op het tabblad Basisbeginselen , als Bereik, de relevante resourcegroep.

- Selecteer een hersteltaak maken op het tabblad Herstel.

- Nadat u alle details hebt bewerkt, selecteert u **Beoordelen en maken. Selecteer vervolgens Maken.

Het plan uitschakelen met Azure Policy (voor resourcetag)

- Meld u aan bij Azure Portal en navigeer naar het beleidsdashboard .

- Selecteer definities in het menu aan de linkerkant in het beleidsdashboard.

- Zoek in de categorie Security Center - Gedetailleerde prijzen naar en selecteer Vervolgens Azure Defender voor servers configureren om te worden uitgeschakeld voor resources (resourceniveau) met de geselecteerde tag. Met dit beleid wordt Defender for Servers uitgeschakeld op alle resources (Azure-VM's, VMSS- en Azure Arc-servers) onder het toewijzingsbereik op basis van de tag die u hebt gedefinieerd.

- Selecteer het beleid en controleer het.

- Selecteer De toewijzingsgegevens toewijzen en bewerken op basis van uw behoeften.

- Schakel op het tabblad Parameters alleen parameters weer die invoer of revisie nodig hebben

- Voer bij Insluitingstagnaam de naam van de aangepaste tag in. Voer de waarde van de tag in de matrix Met insluitingstagwaarden in.

- Selecteer een hersteltaak maken op het tabblad Herstel.

- Nadat u alle details hebt bewerkt, selecteert u **Beoordelen en maken. Selecteer vervolgens Maken.

Verwijder de configuratie per resource met een script (resourcegroep of tag)

- Download en sla dit bestand op als een PowerShell-bestand.

- Voer het gedownloade bestand uit.

- Pas indien nodig aan. Selecteer resources op tag of op resourcegroep.

- Volg de rest van de instructies op het scherm.

Volgende stappen

- Als u Defender for Servers Plan 2 hebt ingeschakeld, profiteert u van het voordeel van gratis gegevensopname.

- Nadat u Defender for Servers Plan 2 hebt ingeschakeld, schakelt u bewaking van bestandsintegriteit in

- Pas de planinstellingen indien nodig aan.