Notitie

Voor toegang tot deze pagina is autorisatie vereist. U kunt proberen u aan te melden of de directory te wijzigen.

Voor toegang tot deze pagina is autorisatie vereist. U kunt proberen de mappen te wijzigen.

Azure Data Lake Storage Gen1 maakt gebruik van Microsoft Entra-id voor verificatie. Voordat u een toepassing ontwerpt die met Data Lake Storage Gen1 werkt, moet u beslissen hoe u uw toepassing verifieert met Microsoft Entra-id. De twee belangrijkste opties zijn:

- Verificatie van de eindgebruiker

- Service-naar-service-authenticatie (dit artikel)

Beide opties leiden ertoe dat uw toepassing wordt geleverd met een OAuth 2.0-token, dat wordt gekoppeld aan elke aanvraag die is ingediend bij Data Lake Storage Gen1.

In dit artikel wordt beschreven hoe u een Microsoft Entra-webtoepassing maakt voor service-naar-service-verificatie. Zie Eindgebruikersverificatie met Data Lake Storage Gen1 met behulp van Microsoft Entra ID voor instructies over de configuratie van Microsoft Entra-toepassingen voor verificatie door eindgebruikers.

Vereiste voorwaarden

- Een Azure-abonnement. Zie Gratis proefversie van Azure ophalen.

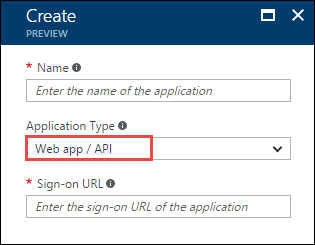

Stap 1: Een Active Directory-webtoepassing maken

Maak en configureer een Microsoft Entra-webtoepassing voor service-naar-service-verificatie met Azure Data Lake Storage Gen1 met behulp van Microsoft Entra-id. Zie Een Microsoft Entra-toepassing maken voor instructies.

Zorg er tijdens het volgen van de instructies bij de voorgaande koppeling voor dat u Web App/API voor toepassingstype selecteert, zoals wordt weergegeven in de volgende schermopname:

Stap 2: toepassings-id, verificatiesleutel en tenant-id ophalen

Wanneer u zich programmatisch aanmeldt, hebt u de id voor uw toepassing nodig. Als de toepassing wordt uitgevoerd met zijn eigen bevoegdheden, hebt u ook een verificatiesleutel nodig.

Zie Toepassings-id en verificatiesleutel ophalen voor instructies voor het ophalen van de toepassings-id en verificatiesleutel (ook wel het clientgeheim genoemd) voor uw toepassing.

Zie Tenant-id ophalen voor instructies voor het ophalen van de tenant-id.

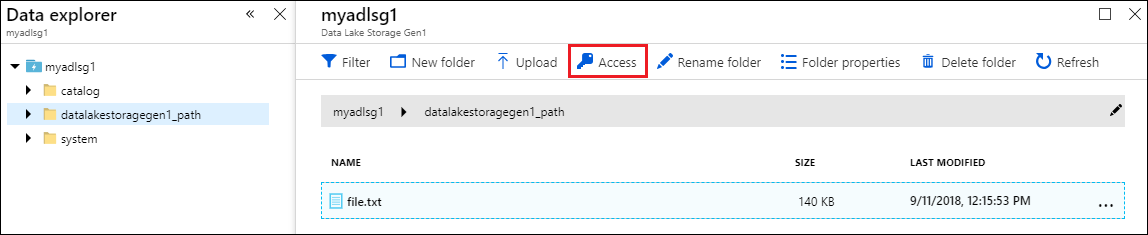

Stap 3: Wijs de Microsoft Entra-toepassing toe aan het Azure Data Lake Storage Gen1-accountbestand of de map

Meld u aan bij Azure Portal. Open het Data Lake Storage Gen1-account dat u wilt koppelen aan de Microsoft Entra-toepassing die u eerder hebt gemaakt.

In het Data Lake Storage Gen1-accountblad, klik op Data Explorer.

Klik op de blade Data Explorer op het bestand of de map waarvoor u toegang wilt verlenen tot de Microsoft Entra-toepassing en klik vervolgens op Access. Als u de toegang tot een bestand wilt configureren, moet u op Toegang klikken vanaf de pagina Bestandsvoorbeeld.

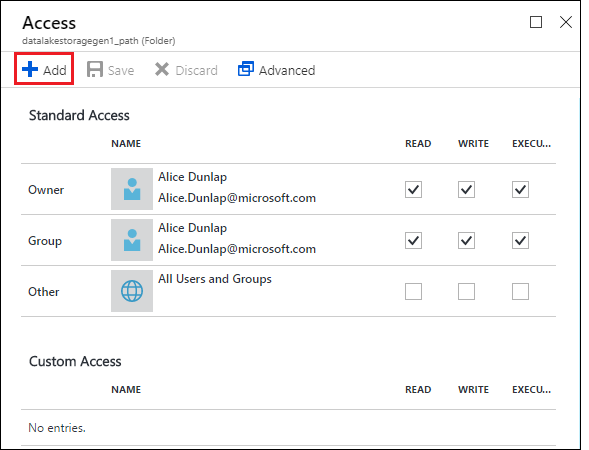

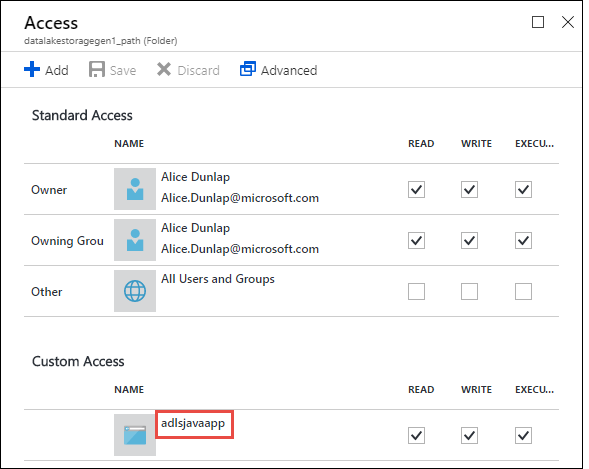

De Access-blade toont de standaard- en aangepaste toegang die al aan de root zijn toegewezen. Klik op het pictogram Toevoegen om ACL's op aangepast niveau toe te voegen.

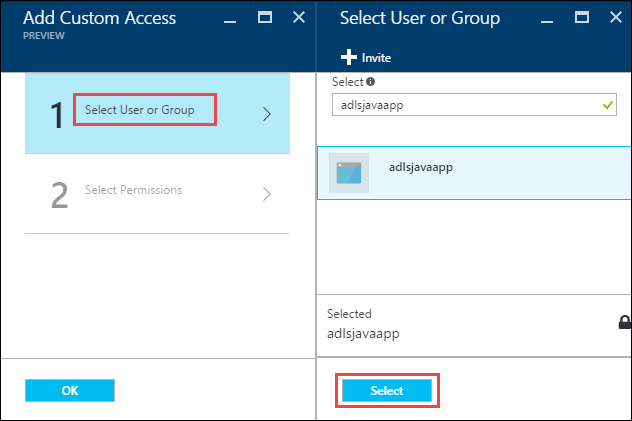

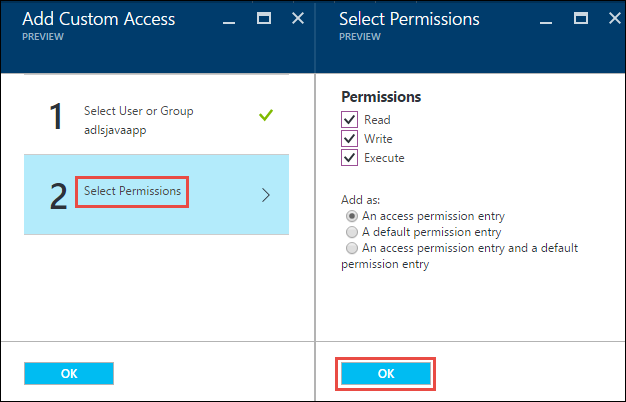

Klik op het pictogram Toevoegen om de blade Aangepaste toegang toevoegen te openen. Klik in deze blade op Gebruiker of groep selecteren en zoek in de blade Gebruiker of groep naar de Microsoft Entra-toepassing die u eerder hebt gemaakt. Als u veel groepen hebt waaruit u wilt zoeken, gebruikt u het tekstvak bovenaan om te filteren op de groepsnaam. Klik op de groep die u wilt toevoegen en klik vervolgens op Selecteren.

Klik op Machtigingen selecteren, selecteer de machtigingen en of u de machtigingen wilt toewijzen als standaard-ACL, toegangs-ACL of beide. Klik op OK.

Zie Toegangsbeheer in Data Lake Storage Gen1 voor meer informatie over machtigingen in Data Lake Storage Gen1 en ACL's voor standaardtoegang.

Klik op de blade Aangepaste toegang toevoegen op OK. De zojuist toegevoegde groepen, met de bijbehorende machtigingen, worden weergegeven op de blade Access .

Notitie

Als u van plan bent om uw Microsoft Entra-toepassing te beperken tot een specifieke map, moet u ook dezelfde Microsoft Entra-toepassing Uitvoeren machtigen voor de hoofdmap om toegang tot het maken van bestanden mogelijk te maken via de .NET SDK.

Notitie

Als u de SDK's wilt gebruiken om een Data Lake Storage Gen1-account te maken, moet u de Microsoft Entra-webtoepassing toewijzen als een rol aan de resourcegroep waarin u het Data Lake Storage Gen1-account maakt.

Stap 4: Het OAuth 2.0-tokeneindpunt ophalen (alleen voor op Java gebaseerde toepassingen)

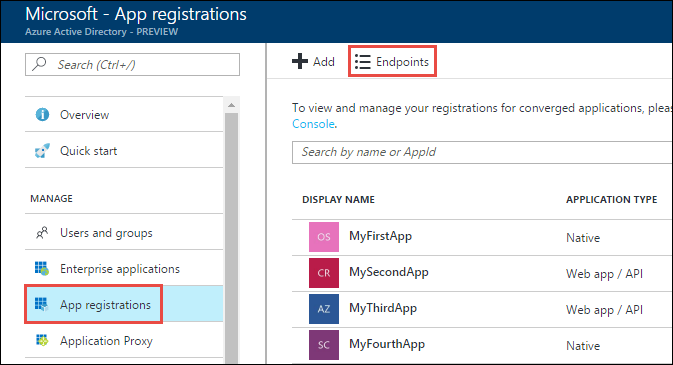

Meld u aan bij Azure Portal en klik in het linkerdeelvenster op Active Directory.

Klik in het linkerdeelvenster op App-registraties.

Klik bovenaan het blad App-registraties op Eindpunten.

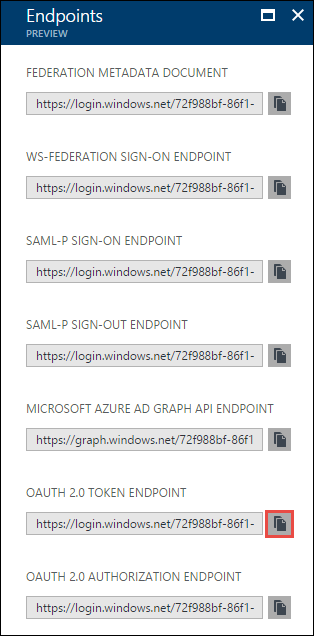

Kopieer in de lijst met eindpunten het OAuth 2.0-tokeneindpunt.

Volgende stappen

In dit artikel hebt u een Microsoft Entra-webtoepassing gemaakt en de informatie verzameld die u nodig hebt in uw clienttoepassingen die u ontwerpt met behulp van .NET SDK, Java, Python, REST API, enzovoort. U kunt nu doorgaan met de volgende artikelen over het gebruik van de systeemeigen Microsoft Entra-toepassing om eerst te verifiëren met Data Lake Storage Gen1 en vervolgens andere bewerkingen uit te voeren in de store.

- Service-naar-serviceverificatie met Data Lake Storage Gen1 met behulp van Java

- Service-naar-serviceverificatie met Data Lake Storage Gen1 met behulp van .NET SDK

- Service-naar-serviceverificatie met Data Lake Storage Gen1 met behulp van Python

- Service-naar-serviceverificatie met Data Lake Storage Gen1 met behulp van REST API