Opsporing van bedreigingen in Threat Explorer en realtime detecties in Microsoft Defender voor Office 365

Tip

Wist u dat u de functies in Microsoft Defender voor Office 365 Abonnement 2 gratis kunt uitproberen? Gebruik de proefversie van 90 dagen Defender voor Office 365 in de Microsoft Defender portal. Meer informatie over wie zich kan registreren en proefabonnementen kan uitvoeren op Try Microsoft Defender voor Office 365.

Microsoft 365-organisaties die Microsoft Defender voor Office 365 hebben opgenomen in hun abonnement of die zijn gekocht als een invoegtoepassing, hebben Explorer (ook wel bekend als Threat Explorer) of realtime detecties. Deze functies zijn krachtige, bijna realtime hulpprogramma's waarmee SecOps-teams (Security Operations) bedreigingen kunnen onderzoeken en erop kunnen reageren. Zie Over Bedreigingsverkenner en realtime detecties in Microsoft Defender voor Office 365 voor meer informatie.

Met Threat Explorer of realtime detecties kunt u de volgende acties uitvoeren:

- Zie malware gedetecteerd door Microsoft 365-beveiligingsfuncties.

- Bekijk de phishing-URL en klik op beoordelingsgegevens.

- Een geautomatiseerd onderzoek- en reactieproces starten (alleen Bedreigingsverkenner).

- Onderzoek schadelijke e-mail.

- En meer.

Bekijk deze korte video voor meer informatie over het opsporen en onderzoeken van bedreigingen op basis van e-mail en samenwerking met behulp van Defender voor Office 365.

Tip

Geavanceerde opsporing in Microsoft Defender XDR ondersteunt een gebruiksvriendelijke opbouwfunctie voor query's die geen gebruik maakt van de Kusto-querytaal (KQL). Zie Query's bouwen met behulp van de begeleide modus voor meer informatie.

In dit artikel vindt u de volgende informatie:

- Een algemeen overzicht van Threat Explorer en realtime detecties

- De ervaring voor het opsporen van bedreigingen met behulp van Threat Explorer en realtime detecties

- Uitgebreide mogelijkheden in Threat Explorer

Tip

Zie de volgende artikelen voor e-mailscenario's die gebruikmaken van Threat Explorer en realtime detecties:

- Email beveiliging met Threat Explorer en realtime detecties in Microsoft Defender voor Office 365

- Onderzoek schadelijke e-mail die is bezorgd in Microsoft 365

Als u zoekt naar aanvallen op basis van schadelijke URL's die zijn ingesloten in QR-codes, kunt u met de QR-code van het URL-bronfilter in de weergaven Alle e-mail, Malware en Phish in Bedreigingsverkenner of realtimedetecties zoeken naar e-mailberichten met URL's die zijn geëxtraheerd uit QR-codes.

Wat moet u weten voordat u begint?

Threat Explorer is opgenomen in Defender voor Office 365-abonnement 2. Realtime detecties zijn opgenomen in Defender voor Office Abonnement 1:

- De verschillen tussen bedreigingsverkenner en realtimedetecties worden beschreven in Over bedreigingsverkenner en realtimedetecties in Microsoft Defender voor Office 365.

- De verschillen tussen Defender voor Office 365 Abonnement 2 en Defender voor Office-abonnement 1 worden beschreven in het Defender voor Office 365 cheatsheet voor abonnement 1 versus abonnement 2.

Overzicht van bedreigingsverkenner en realtime detecties

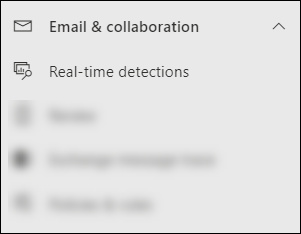

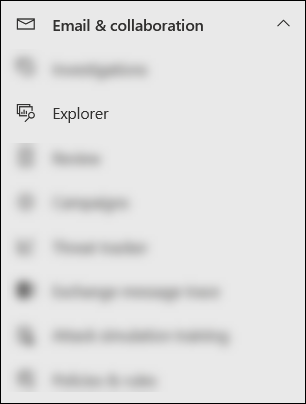

Threat Explorer of realtime detecties zijn beschikbaar in de sectie Email & samenwerking in de Microsoft Defender portal op https://security.microsoft.com:

Realtime detecties zijn beschikbaar in Defender voor Office 365 Abonnement 1. De pagina Realtime detecties is rechtstreeks beschikbaar op https://security.microsoft.com/realtimereportsv3.

Threat Explorer is beschikbaar in Defender voor Office 365 Abonnement 2. De pagina Explorer is rechtstreeks beschikbaar op https://security.microsoft.com/threatexplorerv3.

Threat Explorer bevat dezelfde informatie en mogelijkheden als realtime detecties, maar met de volgende aanvullende functies:

- Meer weergaven.

- Meer opties voor het filteren van eigenschappen, waaronder de optie om query's op te slaan.

- Opsporings- en herstelacties voor bedreigingen.

Voor meer informatie over de verschillen tussen Defender voor Office 365 Abonnement 1 en Abonnement 2 raadpleegt u de Defender voor Office 365 Plan 1 versus Plan 2 cheatsheet.

Gebruik de tabbladen (weergaven) boven aan de pagina om uw onderzoek te starten.

De beschikbare weergaven in Bedreigingsverkenner en realtime detecties worden beschreven in de volgende tabel:

| Weergeven | Dreiging Verkenner |

Real-time Detecties |

Beschrijving |

|---|---|---|---|

| Alle e-mail | ✔ | Standaardweergave voor Bedreigingsverkenner. Informatie over alle e-mailberichten die door externe gebruikers in uw organisatie worden verzonden of e-mailberichten die worden verzonden tussen interne gebruikers in uw organisatie. | |

| Malware | ✔ | ✔ | Standaardweergave voor realtime detecties. Informatie over e-mailberichten die malware bevatten. |

| Phishing | ✔ | ✔ | Informatie over e-mailberichten die phishingbedreigingen bevatten. |

| Campagnes | ✔ | Informatie over schadelijke e-mail die Defender voor Office 365 Plan 2 geïdentificeerd als onderdeel van een gecoördineerde phishing- of malwarecampagne. | |

| Inhoudsmalware | ✔ | ✔ | Informatie over schadelijke bestanden die zijn gedetecteerd door de volgende functies: |

| URL-klikken | ✔ | Informatie over klikken van gebruikers op URL's in e-mailberichten, Teams-berichten, SharePoint-bestanden en OneDrive-bestanden. |

Gebruik het datum/tijd-filter en de beschikbare filtereigenschappen in de weergave om de resultaten te verfijnen:

- Zie Eigenschappenfilters in Bedreigingsverkenner en realtime detecties voor instructies voor het maken van filters.

- De beschikbare filtereigenschappen voor elke weergave worden beschreven op de volgende locaties:

- Filterbare eigenschappen in de weergave Alle e-mail in Bedreigingsverkenner

- Filterbare eigenschappen in de weergave Malware in Bedreigingsverkenner en realtime detecties

- Filterbare eigenschappen in de weergave Phish in Threat Explorer en realtime detecties

- Filterbare eigenschappen in de weergave Campagnes in Bedreigingsverkenner

- Filterbare eigenschappen in de weergave Inhoudsmalware in Bedreigingsverkenner en realtime detecties

- Filterbare eigenschappen in de weergave URL-klikken in Bedreigingsverkenner

Tip

Vergeet niet om Vernieuwen te selecteren nadat u het filter hebt gemaakt of bijgewerkt. De filters zijn van invloed op de informatie in de grafiek en het detailgebied van de weergave.

U kunt het verfijnen van de focus in Threat Explorer of realtime detecties beschouwen als lagen om het terugzetten van uw stappen eenvoudiger te maken:

- De eerste laag is de weergave die u gebruikt.

- De tweede stap later zijn de filters die u in die weergave gebruikt.

U kunt bijvoorbeeld de stappen die u hebt genomen om een bedreiging te vinden, terughalen door uw beslissingen als volgt op te nemen: om het probleem in Threat Explorer te vinden, heb ik de weergave Malware gebruikt en de filterfocus Ontvanger gebruikt.

Zorg er ook voor dat u uw beeldschermopties test. Verschillende doelgroepen (bijvoorbeeld beheer) reageren mogelijk beter of slechter op verschillende presentaties met dezelfde gegevens.

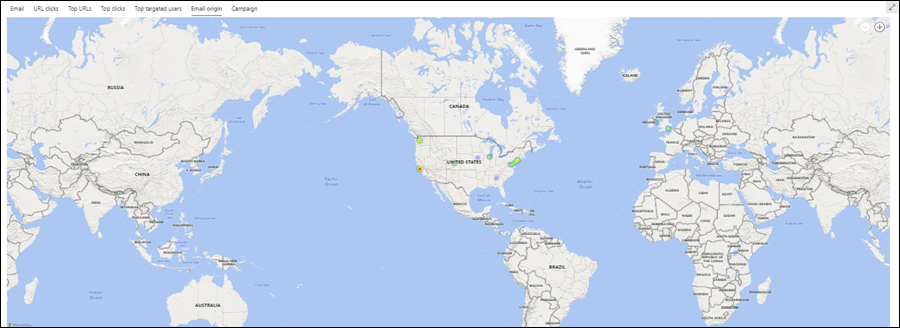

In Bedreigingsverkenner zijn bijvoorbeeld de weergave Alle e-mail, de weergaven Email oorsprong en Campagnes (tabbladen) beschikbaar in het detailgebied onderaan de pagina:

Voor sommige doelgroepen kan de wereldkaart op het tabblad Email oorsprong beter laten zien hoe wijdverspreid de gedetecteerde bedreigingen zijn.

Anderen kunnen de gedetailleerde informatie in de tabel op het tabblad Campagnes nuttiger vinden om de informatie over te brengen.

U kunt deze informatie gebruiken voor de volgende resultaten:

- Om de noodzaak van beveiliging en beveiliging weer te geven.

- Om later de effectiviteit van eventuele acties aan te tonen.

Email onderzoek

In de weergave Alle e-mail, Malware of Phish in Bedreigingsverkenner of realtime detecties worden de resultaten van e-mailberichten weergegeven in een tabel op het tabblad Email (weergave) van het detailgebied onder de grafiek.

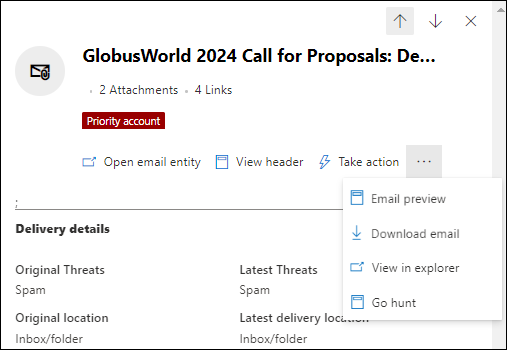

Wanneer u een verdacht e-mailbericht ziet, klikt u op de waarde Onderwerp van een item in de tabel. De flyout met details die wordt geopend, bevat ![]() de entiteit E-mail openen bovenaan de flyout.

de entiteit E-mail openen bovenaan de flyout.

Op de pagina Email entiteit vindt u alles wat u moet weten over het bericht en de inhoud ervan, zodat u kunt bepalen of het bericht een bedreiging is. Zie overzicht van Email entiteitspagina voor meer informatie.

Email herstel

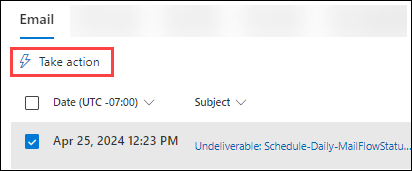

Nadat u hebt vastgesteld dat een e-mailbericht een bedreiging is, is de volgende stap het herstellen van de bedreiging. U herstelt de bedreiging in Bedreigingsverkenner of realtime detecties met behulp van ![]() Actie ondernemen.

Actie ondernemen.

Actie ondernemen is beschikbaar in de weergaven Alle e-mail, Malware of Phish in Bedreigingsverkenner of realtime detecties op het tabblad Email (weergave) van het detailgebied onder de grafiek:

Selecteer een of meer vermeldingen in de tabel door het selectievakje naast de eerste kolom in te schakelen.

Actie ondernemen is rechtstreeks beschikbaar op het tabblad.

Actie ondernemen is rechtstreeks beschikbaar op het tabblad.Tip

Actie ondernemen vervangt de vervolgkeuzelijst Berichtacties .

Als u 100 of minder vermeldingen selecteert, kunt u meerdere acties uitvoeren op de berichten in de wizard Actie ondernemen .

Als u 101 tot 200.000 vermeldingen selecteert, zijn alleen de volgende acties beschikbaar in de wizard Actie ondernemen :

- Threat Explorer: Verplaatsen of verwijderen en Herstel voorstellen zijn beschikbaar, maar ze sluiten elkaar uit (u kunt het ene of het andere selecteren).

- Realtime detecties: Alleen verzenden naar Microsoft voor revisie en het maken van bijbehorende vermeldingen voor toestaan/blokkeren in de lijst Tenant toestaan/blokkeren zijn beschikbaar.

Klik op de waarde Onderwerp van een item in de tabel. De flyout met details die wordt geopend, bevat

actie ondernemen boven aan de flyout.

actie ondernemen boven aan de flyout.

De wizard Actie ondernemen

![]() Als u Actie ondernemen selecteert, wordt de wizard Actie ondernemen in een flyout geopend. De beschikbare acties in de wizard Actie ondernemen in Defender voor Office 365 Abonnement 2 en Defender voor Office 365 Abonnement 1 worden weergegeven in de volgende tabel:

Als u Actie ondernemen selecteert, wordt de wizard Actie ondernemen in een flyout geopend. De beschikbare acties in de wizard Actie ondernemen in Defender voor Office 365 Abonnement 2 en Defender voor Office 365 Abonnement 1 worden weergegeven in de volgende tabel:

| Actie | Defender voor Office 365 Abonnement 2 |

Defender voor Office 365 Abonnement 1 |

|---|---|---|

| Verplaatsen of verwijderen | ✔¹ | |

| Berichten in quarantaine vrijgeven aan sommige of alle oorspronkelijke geadresseerden² | ✔ | |

| Verzenden naar Microsoft voor beoordeling | ✔ | ✔ |

| Vermeldingen toestaan of blokkeren in de lijst Tenant toestaan/blokkeren³ | ✔ | ✔ |

| Geautomatiseerd onderzoek initiëren | ✔ | |

| Herstel voorstellen | ✔ |

¹ Voor deze actie is de rol Zoeken en opschonen vereist in Email & samenwerkingsmachtigingen of de machtiging Beveiligingsbewerkingen/Beveiligingsgegevens/Email & geavanceerde acties (beheren) in Microsoft Defender XDR Op rollen gebaseerd toegangsbeheer (RBAC). De rol Zoeken en opschonen wordt standaard alleen toegewezen aan de rollengroepen Gegevensonderzoeker en Organisatiebeheer . U kunt gebruikers toevoegen aan deze rolgroepen of u kunt een nieuwe rollengroep maken waaraan de rol Zoeken en opschonen is toegewezen en de gebruikers toevoegen aan de aangepaste rollengroep.

² Deze optie is beschikbaar voor berichten in quarantaine wanneer u Postvak IN selecteert als verplaatsingslocatie.

³ Deze actie is beschikbaar onder Verzenden bij Microsoft voor beoordeling.

De wizard Actie ondernemen wordt beschreven in de volgende lijst:

Op de pagina Antwoordacties kiezen zijn de volgende opties beschikbaar:

Alle reactieacties weergeven: deze optie is alleen beschikbaar in Bedreigingsverkenner.

Sommige acties zijn standaard niet beschikbaar/grijs weergegeven op basis van de waarde van de meest recente bezorgingslocatie van het bericht. Als u alle beschikbare antwoordacties wilt weergeven, schuift u de wisselknop naar

Aan.

Aan.Verplaatsen of verwijderen: selecteer een van de beschikbare waarden die worden weergegeven:

Ongewenste e-mail: Verplaats het bericht naar de map Ongewenste Email.

Postvak IN: Verplaats het bericht naar het Postvak IN. Als u deze waarde selecteert, worden mogelijk ook de volgende opties weergegeven:

Teruggaan naar de map Verzonden items: als het bericht is verzonden door een interne afzender en het bericht voorlopig is verwijderd (verplaatst naar de map Herstelbare items\Verwijderingen), probeert u deze optie te selecteren om het bericht terug te verplaatsen naar de map Verzonden items. Deze optie is een actie voor ongedaan maken als u eerderVoorlopig verwijderde itemsverplaatsen of verwijderen> hebt geselecteerd en ook De kopie van de afzender van een bericht verwijderen hebt geselecteerd.

Voor berichten met de waarde Quarantaine voor de eigenschap Meest recente bezorgingslocatie wordt het bericht uit quarantaine verwijderd als u Postvak IN selecteert, zodat de volgende opties ook beschikbaar zijn:

- Vrijgeven aan een of meer oorspronkelijke geadresseerden van het e-mailbericht: als u deze waarde selecteert, wordt er een vak weergegeven waarin u de oorspronkelijke geadresseerden van het bericht in quarantaine kunt selecteren of de selectie ervan kunt opheffen.

- Vrijgeven voor alle geadresseerden

Verwijderde items: Verplaats het bericht naar de map Verwijderde items.

Voorlopig verwijderde items: Verplaats het bericht naar de map Herstelbare items\Verwijderingen. Dit komt overeen met het verwijderen van het bericht uit de map Verwijderde items. Het bericht kan worden hersteld door de gebruiker en beheerders.

Kopie van afzender verwijderen: als het bericht is verzonden door een interne afzender, probeert u het bericht ook voorlopig te verwijderen uit de map Verzonden items van de afzender.

Hard verwijderde items: Het verwijderde bericht opschonen. Beheerders kunnen hard verwijderde items herstellen met herstel van één item. Zie Voorlopig verwijderde en voorlopig verwijderde items voor meer informatie over voorlopig verwijderde items.

Verzenden naar Microsoft ter controle: selecteer een van de beschikbare waarden die worden weergegeven:

Ik heb bevestigd dat het schoon is: selecteer deze waarde als u zeker weet dat het bericht schoon is. De volgende opties worden weergegeven:

-

Berichten zoals deze toestaan: als u deze waarde selecteert, worden vermeldingen toegestaan toegevoegd aan de lijst Tenant toestaan/blokkeren voor de afzender en eventuele gerelateerde URL's of bijlagen in het bericht. De volgende opties worden ook weergegeven:

- Vermelding verwijderen na: De standaardwaarde is 1 dag, maar u kunt ook 7 dagen, 30 dagen of een Specifieke datum van minder dan 30 dagen selecteren.

- Notitie bij invoer toestaan: voer een optionele notitie in die aanvullende informatie bevat.

-

Berichten zoals deze toestaan: als u deze waarde selecteert, worden vermeldingen toegestaan toegevoegd aan de lijst Tenant toestaan/blokkeren voor de afzender en eventuele gerelateerde URL's of bijlagen in het bericht. De volgende opties worden ook weergegeven:

Het lijkt schoon of Het wordt verdacht weergegeven: selecteer een van deze waarden als u niet zeker weet en u een oordeel van Microsoft wilt.

Ik heb bevestigd dat het een bedreiging is: selecteer deze waarde als u zeker weet dat het item schadelijk is en selecteer vervolgens een van de volgende waarden in de sectie Kies een categorie die wordt weergegeven:

- Phishing

- Malware

- Spam

Nadat u een van deze waarden hebt geselecteerd, wordt een flyout Entiteiten selecteren om te blokkeren geopend, waar u een of meer entiteiten kunt selecteren die zijn gekoppeld aan het bericht (afzenderadres, afzenderdomein, URL's of bestandsbijlagen) om als blokvermeldingen toe te voegen aan de lijst Tenant toestaan/blokkeren.

Nadat u de items hebt geselecteerd die u wilt blokkeren, selecteert u Toevoegen aan blokregel om de flyout Entiteiten selecteren om te blokkeren te sluiten. Of selecteer geen items en selecteer vervolgens Annuleren.

Selecteer op de pagina Responsacties kiezen een verloopoptie voor de blokvermeldingen:

-

Verlopen op: selecteer een datum waarop blokkeringsvermeldingen verlopen.

Verlopen op: selecteer een datum waarop blokkeringsvermeldingen verlopen. -

Nooit verlopen

Nooit verlopen

Het aantal geblokkeerde entiteiten wordt weergegeven (bijvoorbeeld 4/4 entiteiten die moeten worden geblokkeerd). Selecteer

Bewerken om de regel Toevoegen aan blokkering opnieuw te openen en wijzigingen aan te brengen.

Bewerken om de regel Toevoegen aan blokkering opnieuw te openen en wijzigingen aan te brengen.

Geautomatiseerd onderzoek starten: alleen Bedreigingsverkenner. Selecteer een van de volgende waarden die worden weergegeven:

- E-mail onderzoeken

- Ontvanger onderzoeken

- Afzender onderzoeken: deze waarde is alleen van toepassing op afzenders in uw organisatie.

- Geadresseerden van contactpersonen

Herstel voorstellen: selecteer een van de volgende waarden die worden weergegeven:

Nieuwe maken: Met deze waarde wordt een actie voor voorlopig verwijderen geactiveerd die in behandeling is en die moet worden goedgekeurd door een beheerder in het actiecentrum. Dit resultaat wordt ook wel goedkeuring in twee stappen genoemd.

Toevoegen aan bestaande: gebruik deze waarde om acties toe te passen op dit e-mailbericht vanuit een bestaand herstel. Selecteer in het vak E-mail verzenden naar de volgende herstelbewerkingen de bestaande herstelbewerking.

Tip

SecOps-medewerkers die onvoldoende machtigingen hebben, kunnen deze optie gebruiken om een herstelbewerking te maken, maar iemand met machtigingen moet de actie goedkeuren in het Actiecentrum.

Wanneer u klaar bent op de pagina Antwoordacties kiezen , selecteert u Volgende.

Configureer op de pagina Doelentiteiten kiezen de volgende opties:

- Naam en beschrijving: voer een unieke, beschrijvende naam en een optionele beschrijving in om de geselecteerde actie bij te houden en te identificeren.

De rest van de pagina is een tabel waarin de betrokken assets worden vermeld. De tabel is geordend op de volgende kolommen:

-

Beïnvloede asset: de betrokken assets van de vorige pagina. Bijvoorbeeld:

- E-mailadres van ontvanger

- Hele tenant

-

Actie: de geselecteerde acties voor de assets op de vorige pagina. Bijvoorbeeld:

- Waarden van Verzenden naar Microsoft voor beoordeling:

- Rapporteren als schoon

- Rapport

- Rapporteren als malware, Rapporteren als spam of Rapporteren als phishing

- Afzender blokkeren

- Afzenderdomein blokkeren

- URL blokkeren

- Bijlage blokkeren

- Waarden uit Geautomatiseerd onderzoek initiëren:

- E-mail onderzoeken

- Ontvanger onderzoeken

- Afzender onderzoeken

- Geadresseerden van contactpersonen

- Waarden uit Herstel voorstellen:

- Nieuw herstel maken

- Toevoegen aan bestaande herstelbewerking

- Waarden van Verzenden naar Microsoft voor beoordeling:

-

Doelentiteit: bijvoorbeeld:

- De waarde van de netwerkbericht-id van het e-mailbericht.

- Het e-mailadres van de geblokkeerde afzender.

- Het domein van de geblokkeerde afzender.

- De geblokkeerde URL.

- De geblokkeerde bijlage.

- Verloopt op: Waarden bestaan alleen voor toegestane of blokkeringsvermeldingen in de blokkeringslijst tenant/toestaan. Bijvoorbeeld:

- Verlopen nooit voor blokvermeldingen.

- De vervaldatum voor het toestaan of blokkeren van vermeldingen.

- Bereik: deze waarde is doorgaans MDO.

In deze fase kunt u ook enkele acties ongedaan maken. Als u bijvoorbeeld alleen een blokvermelding wilt maken in de lijst Tenant toestaan/blokkeren zonder de entiteit naar Microsoft te verzenden, kunt u dat hier doen.

Wanneer u klaar bent op de pagina Doelentiteiten kiezen , selecteert u Volgende.

Controleer uw vorige selecties op de pagina Controleren en verzenden .

Selecteer

Exporteren om de betrokken assets te exporteren naar een CSV-bestand. Standaard is de bestandsnaam beïnvloed assets.csv zich in de map Downloads bevindt.

Exporteren om de betrokken assets te exporteren naar een CSV-bestand. Standaard is de bestandsnaam beïnvloed assets.csv zich in de map Downloads bevindt.Selecteer Terug om terug te gaan en uw selecties te wijzigen.

Wanneer u klaar bent op de pagina Controleren en verzenden , selecteert u Verzenden.

Tip

Het kan even duren voordat de acties worden weergegeven op de gerelateerde pagina's, maar de snelheid van het herstel wordt niet beïnvloed.

De ervaring voor het opsporen van bedreigingen met behulp van Threat Explorer en realtime detecties

Threat Explorer of realtime detecties helpen uw beveiligingsteam bedreigingen efficiënt te onderzoeken en erop te reageren. In de volgende subsecties wordt uitgelegd hoe Bedreigingsverkenner en realtime detecties u kunnen helpen bedreigingen te vinden.

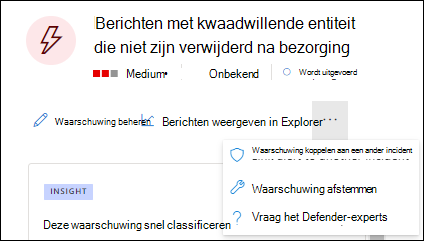

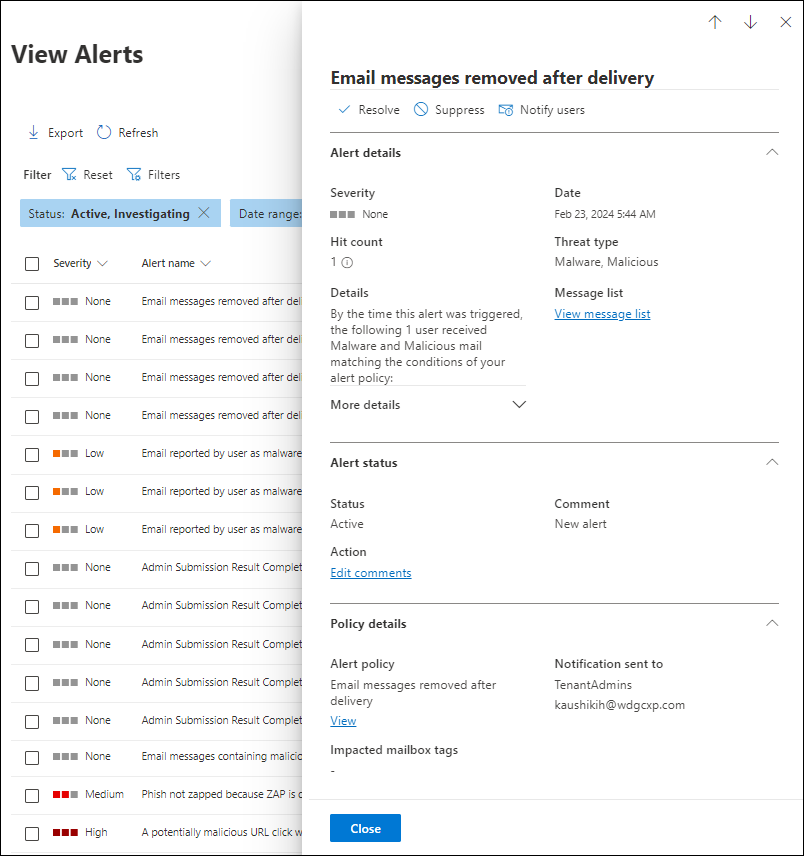

Bedreigingsopzoeking vanuit waarschuwingen

De pagina Waarschuwingen is beschikbaar in de Defender-portal op Incidenten & waarschuwingen>, of rechtstreeks op https://security.microsoft.com/alerts.

Veel waarschuwingen met de detectiebronwaardeMDO de ![]() actie Berichten weergeven in Verkenner beschikbaar hebben bovenaan de flyout met waarschuwingsdetails.

actie Berichten weergeven in Verkenner beschikbaar hebben bovenaan de flyout met waarschuwingsdetails.

De flyout met waarschuwingsdetails wordt geopend wanneer u ergens anders op de waarschuwing klikt dan het selectievakje naast de eerste kolom. Bijvoorbeeld:

- Er is een mogelijk schadelijke URL-klik gedetecteerd

- Beheer inzendingsresultaat voltooid

- Email berichten met schadelijke URL verwijderd na bezorging

- E-mailberichten verwijderd na bezorging

- Berichten met kwaadwillende entiteit die niet zijn verwijderd na bezorging

- Phish niet zapped omdat ZAP is uitgeschakeld

Als u Berichten weergeven in Verkenner selecteert, wordt Bedreigingsverkenner geopend in de weergave Alle e-mail , waarbij de waarschuwings-id van het eigenschappenfilter is geselecteerd voor de waarschuwing. De waarde van de waarschuwings-id is een unieke GUID-waarde voor de waarschuwing (bijvoorbeeld 89e00cdc-4312-7774-6000-08dc33a24419).

Waarschuwings-id is een filterbare eigenschap in de volgende weergaven in Bedreigingsverkenner en realtime detecties:

- De weergave Alle e-mail in Bedreigingsverkenner.

- De weergave Malware in Threat Explorer en realtime detecties

- De **Phish-weergave in Threat Explorer en realtime detecties

In deze weergaven is waarschuwings-id beschikbaar als een selecteerbare kolom in het detailgebied onder de grafiek op de volgende tabbladen (weergaven):

- De weergave Email voor het detailgebied van de weergave Alle e-mail in Bedreigingsverkenner

- De Email weergave voor het detailgebied van de weergave Malware in Bedreigingsverkenner en realtime detecties

- De Email weergave voor het detailgebied van de weergave Phish in Threat Explorer en realtime detecties

In de flyout met e-maildetails die wordt geopend wanneer u op een onderwerpwaarde van een van de vermeldingen klikt, is de koppeling Waarschuwings-id beschikbaar in de sectie Email details van de flyout. Als u de koppeling Waarschuwings-id selecteert, wordt de pagina Waarschuwingen weergeven geopend op https://security.microsoft.com/viewalertsv2 , waarbij de waarschuwing is geselecteerd en de flyout met details voor de waarschuwing is geopend.

Tags in Bedreigingsverkenner

Als u in Defender voor Office 365 Abonnement 2 gebruikerstags gebruikt om accounts met een hoge waarde te markeren (bijvoorbeeld de prioriteitsaccounttag), kunt u deze tags als filters gebruiken. Met deze methode worden phishingpogingen weergegeven die zijn gericht op doelaccounts met een hoge waarde gedurende een bepaalde periode. Zie Gebruikerstags voor meer informatie over gebruikerstags.

Gebruikerstags zijn beschikbaar op de volgende locaties in Bedreigingsverkenner:

- Alle e-mailweergave :

- Malwareweergave :

- Phish-weergave :

- Weergave URL-klikken :

Bedreigingsinformatie voor e-mailberichten

Acties voor de bezorging en na de bezorging van e-mailberichten worden samengevoegd tot één record, ongeacht de verschillende gebeurtenissen na de bezorging die van invloed zijn op het bericht. Bijvoorbeeld:

- Zero-hour auto purge (ZAP).

- Handmatig herstel (beheerdersactie).

- Dynamische levering.

De flyout met e-mailgegevens van het tabblad Email (weergave) in de weergave Alle e-mail, Malware of Phish toont de bijbehorende bedreigingen en de bijbehorende detectietechnologieën die aan het e-mailbericht zijn gekoppeld. Een bericht kan nul, één of meerdere bedreigingen hebben.

In de sectie Bezorgingsdetails toont de eigenschap Detectietechnologie de detectietechnologie waarmee de bedreiging is geïdentificeerd. Detectietechnologie is ook beschikbaar als een grafiekdraaipunt of een kolom in de detailtabel voor veel weergaven in Bedreigingsverkenner en realtime detecties.

In de sectie URL's ziet u specifieke bedreigingsinformatie voor URL's in het bericht. Bijvoorbeeld Malware, Phish, **Spam of None.

Tip

Beoordelingsanalyse is mogelijk niet noodzakelijkerwijs gekoppeld aan entiteiten. De filters evalueren de inhoud en andere details van een e-mailbericht voordat een oordeel wordt toegewezen. Een e-mailbericht kan bijvoorbeeld worden geclassificeerd als phishing of spam, maar er worden geen URL's in het bericht gemarkeerd met een phishing- of spambeoordeling.

Selecteer ![]() Entiteit e-mail openen boven aan de flyout om uitgebreide details over het e-mailbericht weer te geven. Zie De pagina Email entiteit in Microsoft Defender voor Office 365 voor meer informatie.

Entiteit e-mail openen boven aan de flyout om uitgebreide details over het e-mailbericht weer te geven. Zie De pagina Email entiteit in Microsoft Defender voor Office 365 voor meer informatie.

Uitgebreide mogelijkheden in Threat Explorer

In de volgende subsecties worden filters beschreven die exclusief zijn voor Threat Explorer.

Exchange-e-mailstroomregels (transportregels)

Als u berichten wilt vinden die zijn beïnvloed door exchange-e-mailstroomregels (ook wel transportregels genoemd), hebt u de volgende opties in de weergaven Alle e-mail, Malware en Phish in Bedreigingsverkenner (niet in realtime detecties):

- Exchange-transportregel is een selecteerbare waarde voor de filtereigenschappen Primaire onderdrukkingsbron, Onderdrukkingsbron en Beleidstype .

- Exchange-transportregel is een filterbare eigenschap. U voert een gedeeltelijke tekstwaarde in voor de naam van de regel.

Klik op een van de volgende koppelingen voor meer informatie:

- Alle e-mailweergave in Bedreigingsverkenner

- Malwareweergave in Bedreigingsverkenner en realtime detecties

- Phish-weergave in Bedreigingsverkenner en realtime detecties

Het tabblad Email (weergave) voor het detailgebied van de weergaven Alle e-mail, Malware en Phish in Bedreigingsverkenner hebben ook exchange-transportregel als een beschikbare kolom die niet standaard is geselecteerd. In deze kolom wordt de naam van de transportregel weergegeven. Klik op een van de volgende koppelingen voor meer informatie:

- Email weergave voor het detailgebied van de weergave Alle e-mail in Bedreigingsverkenner

- Email weergave voor het detailgebied van de weergave Malware in Bedreigingsverkenner en realtime detecties

- Email weergave voor het detailgebied van de weergave Phish in Bedreigingsverkenner en realtime detecties

Tip

Zie Machtigingen en licenties voor Bedreigingsverkenner en realtime detecties voor de vereiste machtigingen voor het zoeken naar e-mailstroomregels op naam in Bedreigingsverkenner. Er zijn geen speciale machtigingen vereist om regelnamen te zien in flyouts voor e-maildetails, detailtabellen en geëxporteerde resultaten.

Binnenkomende connectors

Inkomende connectors specificeren specifieke instellingen voor e-mailbronnen voor Microsoft 365. Zie E-mailstroom configureren met connectors in Exchange Online voor meer informatie.

Als u berichten wilt zoeken die zijn beïnvloed door binnenkomende connectors, kunt u de filterbare eigenschap Connector gebruiken om te zoeken naar connectors op naam in de weergaven Alle e-mail, Malware en Phish in Bedreigingsverkenner (niet in realtime detecties). U voert een gedeeltelijke tekstwaarde in voor de naam van de connector. Klik op een van de volgende koppelingen voor meer informatie:

- Alle e-mailweergave in Bedreigingsverkenner

- Malwareweergave in Bedreigingsverkenner en realtime detecties

- Phish-weergave in Bedreigingsverkenner en realtime detecties

Het tabblad Email (weergave) voor het detailgebied van de weergaven Alle e-mail, Malware en Phish in Bedreigingsverkenner hebben ook Connector als een beschikbare kolom die niet standaard is geselecteerd. In deze kolom wordt de naam van de connector weergegeven. Klik op een van de volgende koppelingen voor meer informatie:

- Email weergave voor het detailgebied van de weergave Alle e-mail in Bedreigingsverkenner

- Email weergave voor het detailgebied van de weergave Malware in Bedreigingsverkenner en realtime detecties

- Email weergave voor het detailgebied van de weergave Phish in Bedreigingsverkenner en realtime detecties

Email beveiligingsscenario's in Bedreigingsverkenner en realtime detecties

Zie de volgende artikelen voor specifieke scenario's:

- Email beveiliging met Threat Explorer en realtime detecties in Microsoft Defender voor Office 365

- Onderzoek schadelijke e-mail die is bezorgd in Microsoft 365

Meer manieren om Threat Explorer en realtime detecties te gebruiken

Naast de scenario's die in dit artikel worden beschreven, hebt u meer opties in Explorer of realtime detecties. Zie de volgende artikelen voor meer informatie: