Azure VPN-client configureren – Microsoft Entra ID-verificatie – Linux (preview)

Dit artikel helpt u bij het configureren van de Azure VPN-client op een Linux-computer (Ubuntu) om verbinding te maken met een virtueel netwerk met behulp van een Virtual WAN-gebruikers-VPN (punt-naar-site) en Microsoft Entra ID-verificatie.

De stappen in dit artikel zijn van toepassing op Microsoft Entra ID-verificatie met behulp van de door Microsoft geregistreerde Azure VPN Client-app met de bijbehorende app-id en doelgroepwaarden. Dit artikel is niet van toepassing op de oudere, handmatig geregistreerde Azure VPN Client-app voor uw tenant. Zie Punt-naar-site-gebruikers-VPN voor Microsoft Entra ID-verificatie: Microsoft-geregistreerde app voor meer informatie.

Voordat u begint

Controleer of u het juiste artikel hebt. De volgende tabel bevat de configuratieartikelen die beschikbaar zijn voor Punt-naar-site-VPN-clients van Azure Virtual WAN (P2S). De stappen verschillen, afhankelijk van het verificatietype, het tunneltype en het client-besturingssysteem.

| Verificatiemethode | Tunneltype | Clientbesturingssysteem | VPN-client |

|---|---|---|---|

| Certificaat | IKEv2, SSTP | Windows | Systeemeigen VPN-client |

| IKEv2 | macOS | Systeemeigen VPN-client | |

| IKEv2 | Linux | strongSwan | |

| OpenVPN | Windows |

Azure VPN-client OpenVPN-clientversie 2.x OpenVPN-clientversie 3.x |

|

| OpenVPN | macOS | OpenVPN-client | |

| OpenVPN | iOS | OpenVPN-client | |

| OpenVPN | Linux |

Azure VPN-client OpenVPN-client |

|

| Microsoft Entra ID | OpenVPN | Windows | Azure VPN-client |

| OpenVPN | macOS | Azure VPN-client | |

| OpenVPN | Linux | Azure VPN-client |

Vereisten

In dit artikel wordt ervan uitgegaan dat u de volgende vereisten al hebt uitgevoerd:

- U hebt een virtueel WAN geconfigureerd volgens de stappen in het artikel Een gebruikers-VPN -gateway (P2S) configureren voor Microsoft Entra ID-verificatie . Uw gebruikers-VPN-configuratie moet gebruikmaken van Microsoft Entra ID-verificatie (Azure Active Directory) en het type OpenVPN-tunnel.

- U hebt de configuratiebestanden van de VPN-client gegenereerd en gedownload. Zie Algemene profielen en hubprofielen downloaden voor stappen voor het genereren van een configuratiepakket voor VPN-clientprofielen.

Workflow

Nadat de configuratie van uw Virtual WAN-server is voltooid, zijn de volgende stappen:

- Download en installeer de Azure VPN-client voor Linux.

- Importeer de clientprofielinstellingen naar de VPN-client.

- Een verbinding maken

De Azure VPN-client installeren

Gebruik de volgende stappen om de nieuwste versie van de Azure VPN-client voor Linux te downloaden en te installeren.

Notitie

Voeg alleen de lijst met opslagplaatsen van uw Ubuntu-versie 20.04 of 22.04 toe. Zie de Linux-softwareopslagplaats voor Microsoft-producten voor meer informatie.

# install curl utility

sudo apt-get install curl

# Install Microsoft's public key

curl -sSl https://packages.microsoft.com/keys/microsoft.asc | sudo tee /etc/apt/trusted.gpg.d/microsoft.asc

# Install the production repo list for focal

# For Ubuntu 20.04

curl https://packages.microsoft.com/config/ubuntu/20.04/prod.list | sudo tee /etc/apt/sources.list.d/microsoft-

ubuntu-focal-prod.list

# Install the production repo list for jammy

# For Ubuntu 22.04

curl https://packages.microsoft.com/config/ubuntu/22.04/prod.list | sudo tee /etc/apt/sources.list.d/microsoft-

ubuntu-jammy-prod.list

sudo apt-get update

sudo apt-get install microsoft-azurevpnclient

Het configuratiepakket voor het VPN-clientprofiel extraheren

Als u uw Azure VPN-clientprofiel wilt configureren, downloadt u een configuratiepakket voor een VPN-clientprofiel van de Azure P2S-gateway. Dit pakket bevat de benodigde instellingen voor het configureren van de VPN-client.

Als uw P2S-gatewayconfiguratie eerder is geconfigureerd voor het gebruik van de oudere, handmatig geregistreerde app-id-versies, biedt uw P2S-configuratie geen ondersteuning voor de Linux VPN-client. U moet uw P2S-configuratie wijzigen om de door Microsoft geregistreerde versie van de app-id te gebruiken. Zie P2S User VPN configureren voor Microsoft Entra ID-verificatie : door Microsoft geregistreerde app voor meer informatie.

- Zoek en pak het zip-bestand uit dat het configuratiepakket voor het VPN-clientprofiel bevat. Het zip-bestand bevat de map AzureVPN .

- In de map AzureVPN ziet u het azurevpnconfig_aad.xml-bestand of het azurevpnconfig.xml-bestand , afhankelijk van of uw P2S-configuratie meerdere verificatietypen bevat. Het bestand .xml bevat de instellingen die u gebruikt om het VPN-clientprofiel te configureren.

Configuratiebestanden voor VPN-profielen wijzigen

Als uw P2S-configuratie gebruikmaakt van een aangepaste doelgroep met uw door Microsoft geregistreerde app-id, ontvangt u mogelijk pop-ups telkens wanneer u verbinding maakt waarvoor u uw referenties opnieuw moet invoeren en de verificatie moet voltooien. Bij het opnieuw proberen van verificatie wordt het probleem meestal opgelost. Dit gebeurt omdat het VPN-clientprofiel zowel de aangepaste doelgroep-id als de Microsoft-toepassings-id nodig heeft. Om dit te voorkomen, wijzigt u uw profielconfiguratie .xml bestand om zowel de aangepaste toepassings-id als de Microsoft-toepassings-id op te nemen.

Notitie

Deze stap is nodig voor P2S-gatewayconfiguraties die een aangepaste doelgroepwaarde gebruiken en uw geregistreerde app is gekoppeld aan de door Microsoft geregistreerde Azure VPN Client-app-id. Als dit niet van toepassing is op uw P2S-gatewayconfiguratie, kunt u deze stap overslaan.

Als u de configuratie van de Azure VPN-client .xml-bestand wilt wijzigen, opent u het bestand met behulp van een teksteditor zoals Kladblok.

Voeg vervolgens de waarde voor

applicationiduw wijzigingen toe en sla deze op. In het volgende voorbeeld ziet u de waarde vanc632b3df-fb67-4d84-bdcf-b95ad541b5c8de toepassings-id.Voorbeeld

<aad> <audience>{customAudienceID}</audience> <issuer>https://sts.windows.net/{tenant ID value}/</issuer> <tenant>https://login.microsoftonline.com/{tenant ID value}/</tenant> <applicationid>c632b3df-fb67-4d84-bdcf-b95ad541b5c8</applicationid> </aad>

Configuratie-instellingen voor VPN-clientprofielen importeren

In deze sectie configureert u de Azure VPN-client voor Linux.

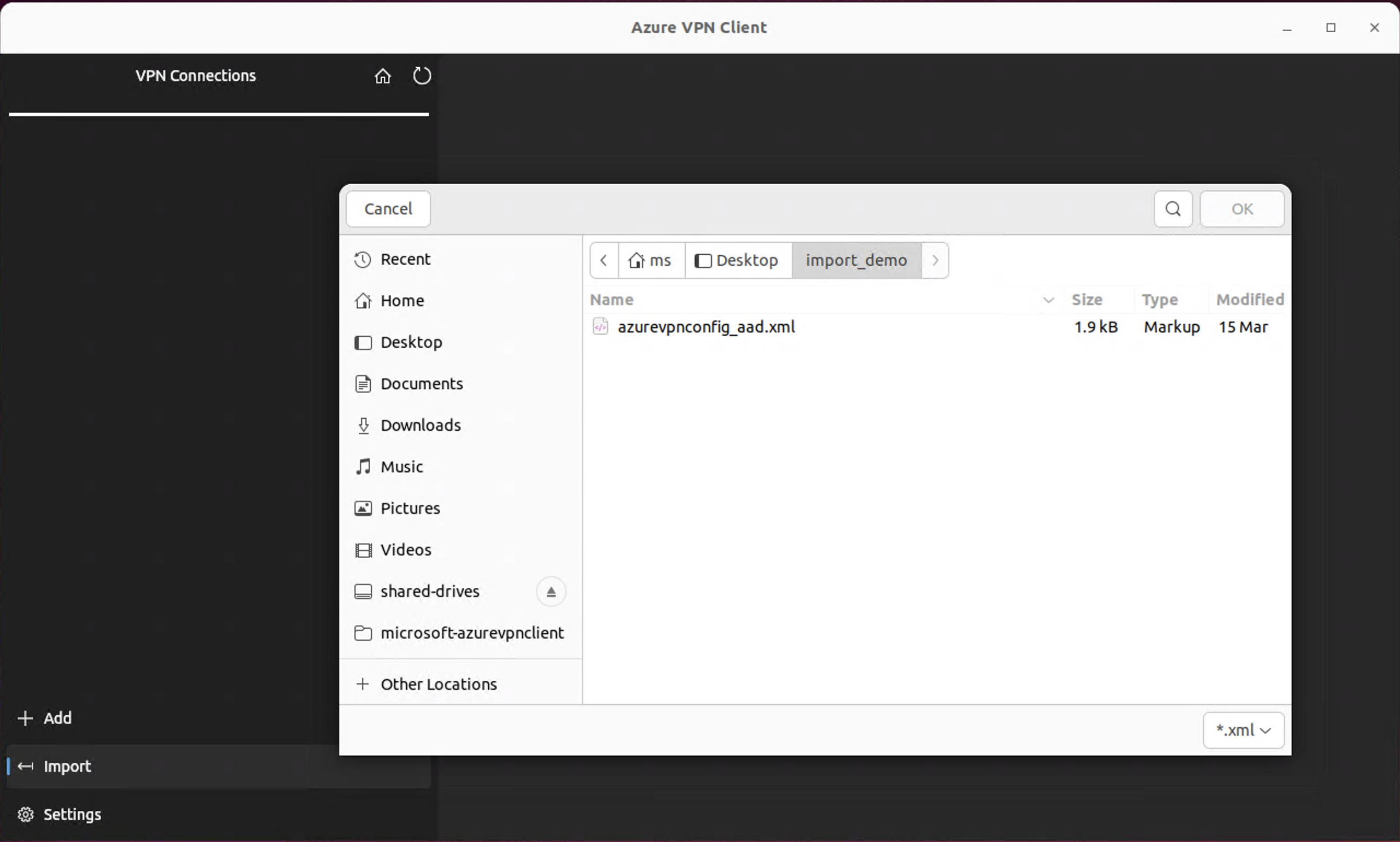

Selecteer Importeren op de pagina Azure VPN-client in het linkerbenedenvenster.

Selecteer Profiel importeren en blader naar het xml-profielbestand. Selecteer het bestand. Selecteer OK terwijl het bestand is geselecteerd.

Bekijk de verbindingsprofielgegevens. Wijzig de waarde voor certificaatgegevens om de standaardwaarde DigiCert_Global_Root G2.pem of DigiCert_Global_Root_CA.pem weer te geven. Laat niet leeg.

Als uw VPN-clientprofiel meerdere clientverificaties bevat, selecteert u voor clientverificatie het verificatietype Microsoft Entra-id in de vervolgkeuzelijst.

Geef voor het veld Tenant de URL van uw Microsoft Entra-tenant op. Zorg ervoor dat de tenant-URL geen (backslash) aan het einde heeft

\. Slash is toegestaan.De tenant-id heeft de volgende structuur:

https://login.microsoftonline.com/{Entra TenantID}Geef voor het veld Doelgroep de toepassings-id (app-id) op.

De app-id voor de door Microsoft geregistreerde Azure VPN-client is:

c632b3df-fb67-4d84-bdcf-b95ad541b5c8. We ondersteunen ook aangepaste app-id voor dit veld.Geef voor het veld Issuer de URL van de Secure Token-service op. Voeg een schuine schuine streep toe aan het einde van de waarde van de verlener. Anders kan de verbinding mislukken.

Voorbeeld:

https://sts.windows.net/{AzureAD TenantID}/Wanneer de velden zijn ingevuld, klikt u op Opslaan.

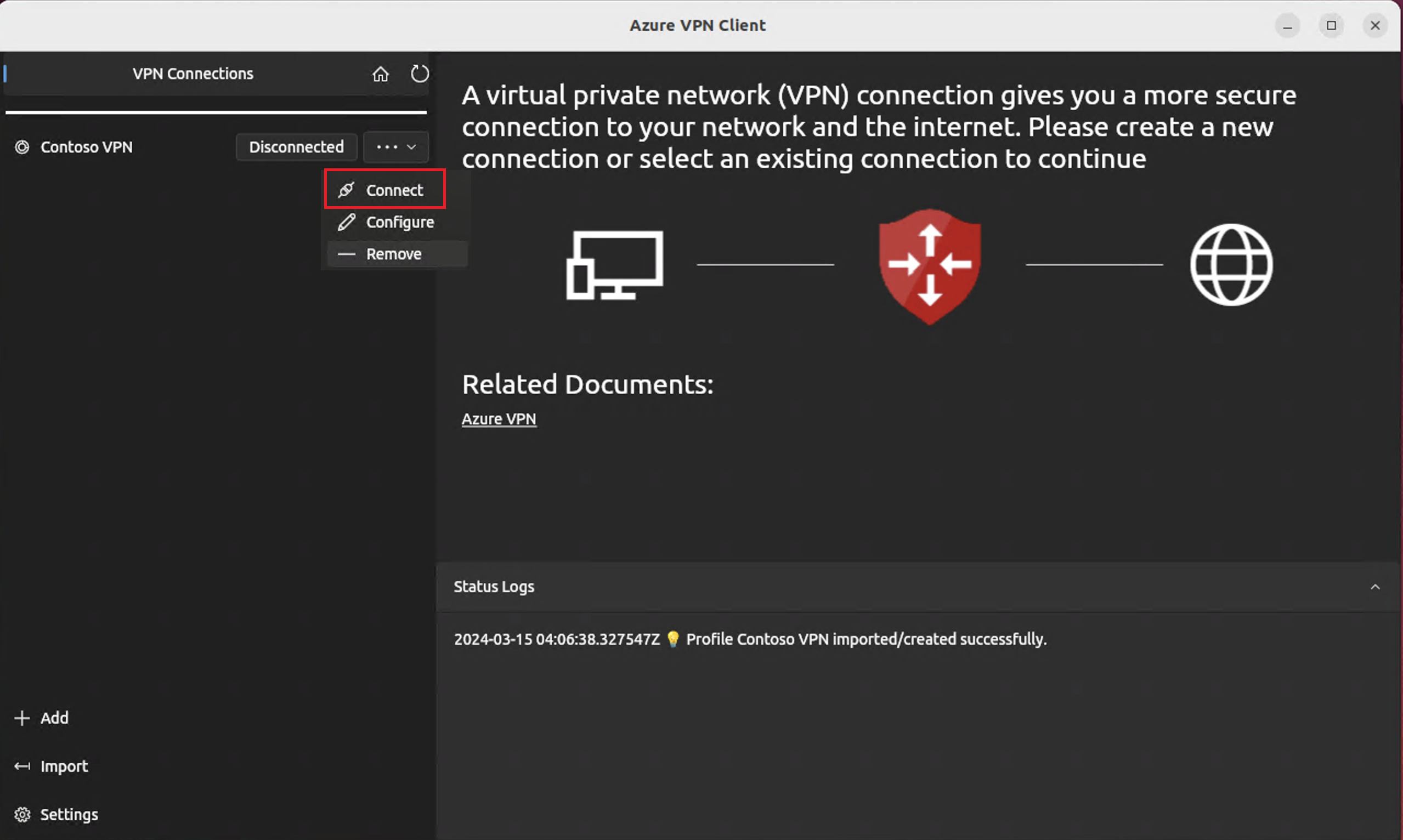

Selecteer in het deelvenster VPN-verbindingen het verbindingsprofiel dat u hebt opgeslagen. Klik vervolgens in de vervolgkeuzelijst op Verbinding maken.

De webbrowser wordt automatisch weergegeven. Vul de referenties voor de gebruikersnaam/het wachtwoord in voor Verificatie via Microsoft Entra ID en maak vervolgens verbinding.

Wanneer de VPN-verbinding is voltooid, wordt in het clientprofiel een groen pictogram weergegeven en in het venster Statuslogboeken wordt Status = Verbonden weergegeven in het linkerdeelvenster.

Zodra de verbinding is gemaakt, wordt de status gewijzigd in Verbonden. Als u de verbinding met de sessie wilt verbreken, selecteert u Verbinding verbreken in de vervolgkeuzelijst.

Een VPN-clientprofiel verwijderen

Selecteer op de Azure VPN-client de verbinding die u wilt verwijderen. Selecteer vervolgens Verwijderen in de vervolgkeuzelijst.

Bij VPN-verbinding verwijderen selecteert u OK.

Logboeken controleren

Als u problemen wilt vaststellen, kunt u de Logboeken van de Azure VPN-client gebruiken.

Ga in de Azure VPN-client naar Instellingen. Selecteer Logboeken weergeven in het rechterdeelvenster.

Als u het logboekbestand wilt openen, gaat u naar de map /var/log/azurevpnclient en zoekt u het AzureVPNClient.log bestand.