Nyheter i Microsofts plattform for enhetlige sikkerhetsoperasjoner

Denne artikkelen viser nylige funksjoner som er lagt til i Microsofts enhetlige SecOps-plattform i Microsoft Defender-portalen, og nye funksjoner i relaterte tjenester som gir en forbedret brukeropplevelse i plattformen.

Januar 2025

- Enhetlig trusselintelligens

- Administrer SecOps-arbeid opprinnelig med saksbehandling (forhåndsvisning)

- Tidslinje for enhetlig enhet i Microsoft Defender portal (forhåndsvisning)

- SOC-optimaliseringsoppdateringer for enhetlig dekningsadministrasjon

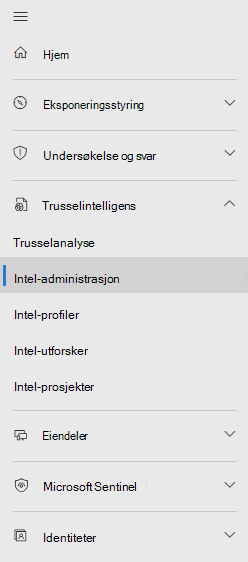

Enhetlig trusselintelligens

Microsoft Sentinel-drevet trusselintelligens har flyttet i Defender-portalen til Intel-administrasjon, og forener trusselintelligensfunksjoner. I Azure Portal forblir plasseringen uendret.

I tillegg til den nye plasseringen effektiviserer administrasjonsgrensesnittet oppretting og kurering av trusselinformasjon med disse viktige funksjonene:

- Definer relasjoner når du oppretter nye STIX-objekter.

- Kurater eksisterende trusselintelligens med den nye relasjonsbyggeren.

- Opprett flere objekter raskt ved å kopiere vanlige metadata fra et nytt eller eksisterende TI-objekt med duplikatfunksjonen.

- Bruk avansert søk til å sortere og filtrere trusselintelligensobjekter uten engang å skrive en Log Analytics-spørring.

Hvis du vil ha mer informasjon, kan du se følgende artikler:

- Avdekk motstandere med trusselintelligens i Microsofts enhetlige SecOps-plattform

- Nye STIX-objekter i Microsoft Sentinel

- Forstå trusselintelligens

Saksbehandling (forhåndsvisning)

Saksbehandling er den første utgaven av en ende-til-ende-løsning som gir sømløs administrasjon av sikkerhetsarbeidet ditt. SecOps-team opprettholder sikkerhetskontekst, jobber mer effektivt og reagerer raskere på angrep når de administrerer saksarbeid uten å forlate Defender-portalen. Her er det første settet med scenarioer og funksjoner som saksbehandling støtter.

- Definer din egen saksarbeidsflyt med egendefinerte statusverdier

- Tilordne oppgaver til samarbeidspartnere og konfigurere forfallsdatoer

- Håndtere eskaleringer og komplekse saker ved å koble flere hendelser til en sak

- Administrer tilgang til sakene dine ved hjelp av RBAC

Dette er bare starten. Følg med for flere funksjoner etter hvert som vi utvikler denne løsningen.

Hvis du vil ha mer informasjon, kan du se følgende artikler:

- Administrer saker opprinnelig i Microsofts plattform for enhetlige sikkerhetsoperasjoner (SecOps)

- Microsoft Sentinel blogg – Forbedre SecOps-samarbeidet med saksbehandling

Tidslinje for enhetlig enhet i Microsoft Defender portal (forhåndsvisning)

Tidslinjen for enhetlig enhet, én enkelt, sammenhengende visning som integrerer enhetsaktivitet fra Microsoft Sentinel og Defender XDR i én enkelt tidslinje, er nå tilgjengelig i forhåndsvisning. Denne funksjonen effektiviserer sikkerhetsundersøkelser ved å gjøre det mulig for analytikere å få tilgang til alle relevante enhetsaktiviteter på ett sted, noe som reduserer behovet for å bytte mellom plattformer og redusere responstiden for hendelser.

Hvis du vil ha mer informasjon, kan du se enhetssiden for enheten i Microsoft Defender.

SOC-optimaliseringsoppdateringer for enhetlig dekningsadministrasjon

I arbeidsområder som er aktivert for enhetlige sikkerhetsoperasjoner, støtter SOC-optimaliseringer nå både SIEM- og XDR-data, med gjenkjenningsdekning fra tvers av Microsoft Defender tjenester.

I Defender-portalen gir SOC-optimaliseringer og MITRE ATT-&CK-sider nå også ekstra funksjonalitet for trusselbaserte dekningsoptimaliseringer for å hjelpe deg med å forstå virkningen av anbefalingene på miljøet ditt og hjelpe deg med å prioritere hvilke du skal implementere først.

Forbedringer omfatter:

| Område | Detaljer |

|---|---|

| Oversiktsside for SOC-optimaliseringer | – En høy, middels eller lav poengsum for den gjeldende gjenkjenningsdekningen. Denne typen poengsum kan hjelpe deg med å avgjøre hvilke anbefalinger som skal prioriteres med et øyekast. - En indikasjon på antall aktive Microsoft Defender produkter (tjenester) av alle tilgjengelige produkter. Dette hjelper deg med å forstå om det finnes et helt produkt som du mangler i miljøet ditt. |

|

Siderute for optimaliseringsdetaljer, vises når du driller ned til en bestemt optimalisering |

– Detaljert dekningsanalyse, inkludert antall brukerdefinerte gjenkjenninger, responshandlinger og produkter du har aktive. - Detaljerte edderkoppdiagrammer som viser din dekning på tvers av ulike trusselkategorier, for både brukerdefinerte og utdaterte oppdagelser. – Et alternativ for å hoppe til det spesifikke trusselscenarioet på MITRE ATT-&CK-siden i stedet for å vise MITRE ATT&CK-dekning bare i sideruten. – Et alternativ for å vise et scenario med full trussel for å drille ned til enda flere detaljer om sikkerhetsproduktene og -gjenkjenningene som er tilgjengelige for å gi sikkerhetsdekning i miljøet ditt. |

| SIDE FOR MITRE ATT&CK | – En ny veksleknapp for å vise dekning etter trusselscenario. Hvis du har hoppet til MITRE ATT&CK-siden fra enten en siderute for anbefalingsdetaljer eller fra siden Vis fullstendig trusselscenario , er MITRE ATT-&CK-siden forhåndsfiltrert for trusselscenarioet ditt. – Ruten med teknikkdetaljer, som vises på siden når du velger en bestemt MITRE ATT-&CK-teknikk, viser nå antall aktive oppdagelser av alle tilgjengelige oppdagelser for den teknikken. |

Hvis du vil ha mer informasjon, kan du se Optimalisere sikkerhetsoperasjonene og forstå sikkerhetsdekningen av MITRE ATT&CK-rammeverket.

Desember 2024

- Nye soc-optimaliseringsanbefalinger basert på lignende organisasjoner (forhåndsversjon)

- Microsoft Sentinel arbeidsbøker som nå er tilgjengelige for direkte visning i Microsoft Defender-portalen

Nye soc-optimaliseringsanbefalinger basert på lignende organisasjoner (forhåndsversjon)

SOC-optimaliseringer inkluderer nå nye anbefalinger for å legge til datakilder i arbeidsområdet basert på sikkerhetsstillingen til andre organisasjoner i lignende bransjer og sektorer som deg, og med lignende datainntaksmønstre.

Hvis du vil ha mer informasjon, kan du se REFERANSE for SOC-optimalisering av anbefalinger.

Microsoft Sentinel arbeidsbøker som nå er tilgjengelige for direkte visning i Microsoft Defender-portalen

Microsoft Sentinel arbeidsbøker er nå tilgjengelige for visning direkte i Microsoft Defender-portalen med Microsofts plattform for enhetlige sikkerhetsoperasjoner (SecOps). Når du nå velger Microsoft Sentinel > arbeidsbøker for trusselbehandling >i Defender-portalen, blir du værende i Defender-portalen i stedet for at en ny fane åpnes for arbeidsbøker i Azure Portal. Fortsett å tabulatortaster til Azure Portal bare når du trenger å redigere arbeidsbøkene.

Microsoft Sentinel arbeidsbøker er basert på Azure Monitor-arbeidsbøker, og hjelper deg med å visualisere og overvåke datainntaket til Microsoft Sentinel. Arbeidsbøker legger til tabeller og diagrammer med analyse for logger og spørringer i verktøyene som allerede er tilgjengelige.

Hvis du vil ha mer informasjon, kan du se Visualisere og overvåke dataene ved hjelp av arbeidsbøker i Microsoft Sentinel og Koble Microsoft Sentinel til Microsoft Defender XDR.

November 2024

- Microsoft Sentinel tilgjengelighet i Microsoft Defender portal

- Funksjonstilgjengelighet for offentlige skyer

Microsoft Sentinel tilgjengelighet i Microsoft Defender portal

Vi har tidligere kunngjort Microsoft Sentinel er generelt tilgjengelig i Microsofts plattform for enhetlige sikkerhetsoperasjoner i Microsoft Defender-portalen. For forhåndsvisning er Microsoft Sentinel nå tilgjengelig i Defender-portalen uten Microsoft Defender XDR eller en E5-lisens. Hvis du vil ha mer informasjon, kan du se:

- Microsoft Sentinel i Microsoft Defender-portalen

- Koble Microsoft Sentinel til Microsoft Defender-portalen

Funksjonstilgjengelighet for offentlige skyer

I Defender-portalen er alle Microsoft Sentinel funksjoner for enhetlige SecOps som er generelt tilgjengelige, nå tilgjengelige i både kommersielle skyer og GCC High- og DoD-skyer. Funksjoner som fortsatt er i forhåndsversjon, er bare tilgjengelige i den kommersielle skyen.

Hvis du vil ha mer informasjon, kan du se Microsoft Sentinel funksjonsstøtte for kommersielle/andre skyer i Azure og Microsoft Defender XDR for US Government-kunder.

Beslektet innhold

Hvis du vil ha mer informasjon om hva som er nytt med andre sikkerhetsprodukter for Microsoft Defender og Microsoft Sentinel, kan du se:

- Nyheter i Microsoft Sentinel

- Nyheter i Microsoft Defender XDR

- Hva er nytt i Microsoft Defender for Office 365

- Hva er nytt i Microsoft Defender for endepunkt

- Nyheter i Microsoft Defender for identitet

- Nyheter i Microsoft Defender for Cloud Apps

- Nyheter i Microsoft Security Exposure Management

Du kan også få produktoppdateringer og viktige varsler via Meldingssenter.