Administrer saker opprinnelig i Microsofts plattform for enhetlige sikkerhetsoperasjoner

Saksbehandling er den første utgaven av nye funksjoner for administrasjon av sikkerhetsarbeid når du går til Microsofts plattform for enhetlige sikkerhetsoperasjoner (SecOps).

Dette første trinnet mot å levere en enhetlig, sikkerhetsfokusert saksbehandlingsopplevelse sentraliserer rikt samarbeid, tilpasning, innsamling av bevis og rapportering på tvers av SecOps-arbeidsbelastninger. SecOps-team opprettholder sikkerhetskontekst, jobber mer effektivt og reagerer raskere på angrep når de administrerer saksarbeid uten å forlate Defender-portalen.

Viktig

Noe informasjon i denne artikkelen er knyttet til et forhåndsutgitt produkt, som kan endres vesentlig før det utgis kommersielt. Microsoft gir ingen garantier, uttrykt eller underforstått, med hensyn til informasjonen som er oppgitt her.

Hva er saksbehandling (forhåndsvisning)?

Med saksbehandling kan du administrere SecOps-saker opprinnelig i Defender-portalen. Her er det første settet med scenarioer og funksjoner som støttes.

- Definer din egen saksarbeidsflyt med egendefinerte statusverdier

- Tilordne oppgaver til samarbeidspartnere og konfigurere forfallsdatoer

- Håndtere eskaleringer og komplekse saker ved å koble flere hendelser til en sak

- Administrer tilgang til sakene dine ved hjelp av RBAC

Etter hvert som vi bygger videre på dette grunnlaget for saksbehandling, prioriterer vi disse ekstra robuste funksjonene etter hvert som vi utvikler denne løsningen:

- Automatisering

- Støtte for flere leiere

- Flere bevis å legge til

- Arbeidsflyttilpassing

- Flere integrasjoner i Defender-portalen

Krav

Saksbehandling er tilgjengelig i Defender-portalen, og hvis du vil bruke den, må du ha et Microsoft Sentinel arbeidsområde tilkoblet. Det er ingen tilgang til saker fra Azure Portal.

Hvis du vil ha mer informasjon, kan du se Koble Microsoft Sentinel til Defender-portalen.

Bruk denne tabellen til å planlegge rbac for saksbehandling:

| Saksfunksjon | Minimumstillatelser som kreves i Microsoft Defender XDR Unified RBAC |

|---|---|

| Vis bare - tilfellekø - saksdetaljer - oppgaver - kommentarer - saksrevisjoner |

Grunnleggende om sikkerhetsoperasjoner > – sikkerhetsdata (lest) |

| Opprett og administrer saker og saksoppgaver – tilordne - oppdater status - kobling og koble fra hendelser |

Sikkerhetsoperasjonsvarsler > (administrer) |

| Tilpass alternativer for saksstatus | Autorisasjon og angivelse > av kjernesikkerhetsinnstillinger (administrer) |

Hvis du vil ha mer informasjon, kan du se Microsoft Defender XDR Enhetlig rollebasert tilgangskontroll (RBAC).

Sakkø

Hvis du vil begynne å bruke saksbehandling, velger du Saker i Defender-portalen for å få tilgang til sakskøen. Filtrer, sorter eller søk i sakene dine for å finne det du trenger å fokusere på.

Saksdetaljer

Hvert tilfelle har en side som lar analytikere administrere saken og viser viktige detaljer.

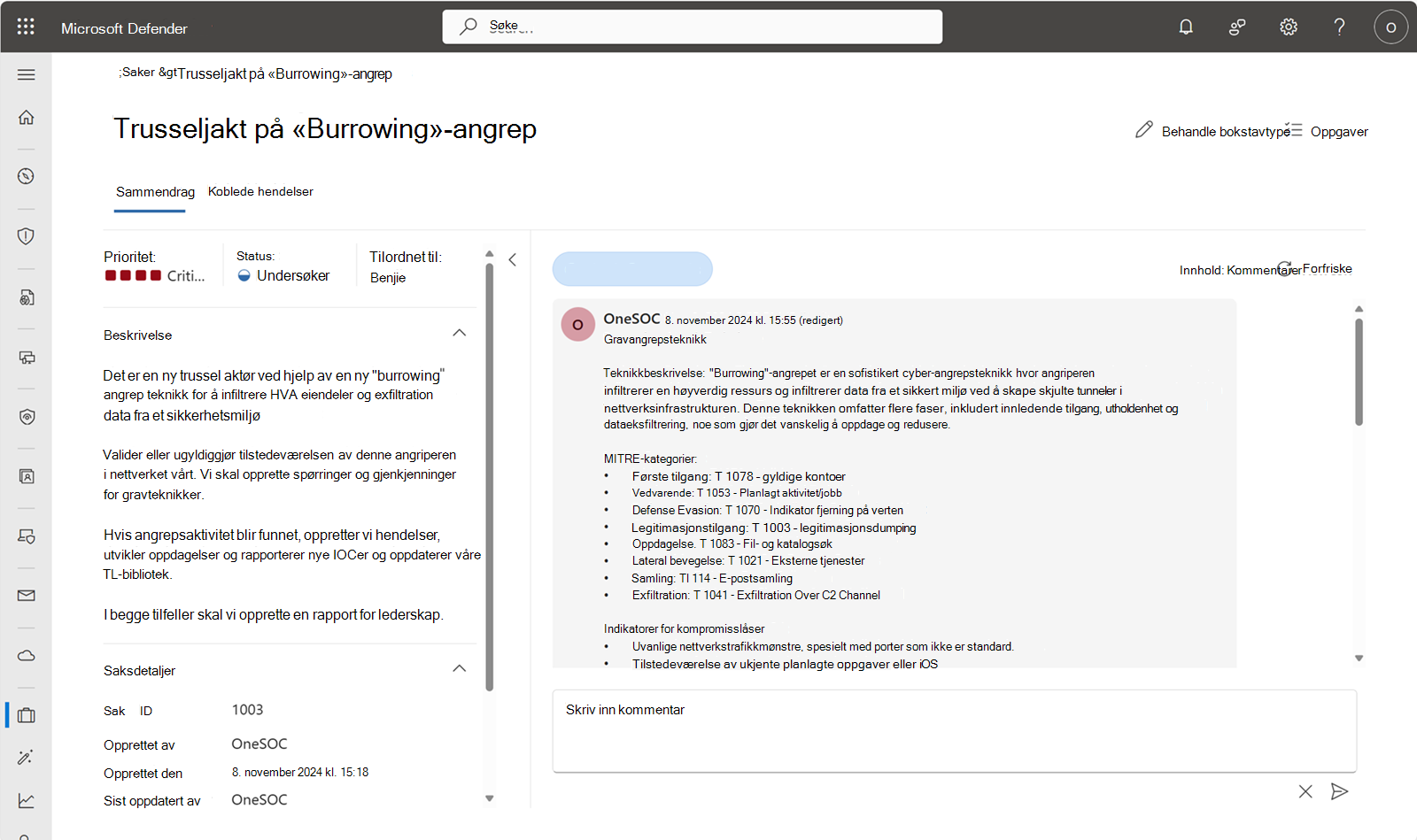

I eksemplet nedenfor undersøker en trusseljeger et hypotetisk "Burrowing"-angrep som består av flere MITRE ATT-&CK-teknikker og IoCer.

Behandle følgende saksdetaljer for å beskrive, prioritere, tilordne og spore arbeid:

| Vist saksfunksjon | Behandle saksalternativer | Standardverdi |

|---|---|---|

| Priority |

Very low, Low, Medium, High, Critical |

Ingen |

| Status | Angitt av analytikere, som kan tilpasses av administratorer | Standardstatuser er New, Openog Closedstandardverdien er New |

| Tilordnet til | Én enkelt bruker i leieren | Ingen |

| Beskrivelse | Ren tekst | Ingen |

| Saksdetaljer | Saks-ID | Saks-ID-er starter på 1000 og slettes ikke. Bruk egendefinerte statuser og filtre til å arkivere saker. Saksnumre angis automatisk. |

| Opprettet av Opprettet sist oppdatert av Sist oppdatert den |

angis automatisk | |

| Forfaller på Linked-hendelser |

Ingen |

Administrer saker ytterligere ved å angi tilpasset status, tilordne oppgaver, koble hendelser og legge til kommentarer.

Tilpass status

Saksbehandling for arkitekter passer behovene til sikkerhetsoperasjonssenteret (SOC). Tilpass statusalternativene som er tilgjengelige for SecOps-teamene, slik at de passer til prosessene du har på plass.

Etter graving angrep saken opprettelse eksempel, SOC administratorer konfigurert statuser slik at trusseljegere å holde en backlog av trusler for triage på en ukentlig basis. Egendefinerte statuser som forskningsfase og genererende hypotese samsvarer med denne trusseljaktgruppens etablerte prosess.

Oppgaver

Legg til oppgaver for å administrere detaljerte komponenter i sakene dine. Hver oppgave leveres med eget navn, status, prioritet, eier og forfallsdato. Med denne informasjonen vet du alltid hvem som er ansvarlig for å fullføre hvilken oppgave og når som helst. Oppgavebeskrivelsen oppsummerer arbeidet du skal gjøre, og litt plass til å beskrive fremdriften. Avsluttende notater gir mer kontekst om resultatet av fullførte aktiviteter.

Bildet viser følgende aktivitetsstatuser som er tilgjengelige: Ny, Pågår, Mislyktes, Delvis fullført, Hoppet over, Fullført

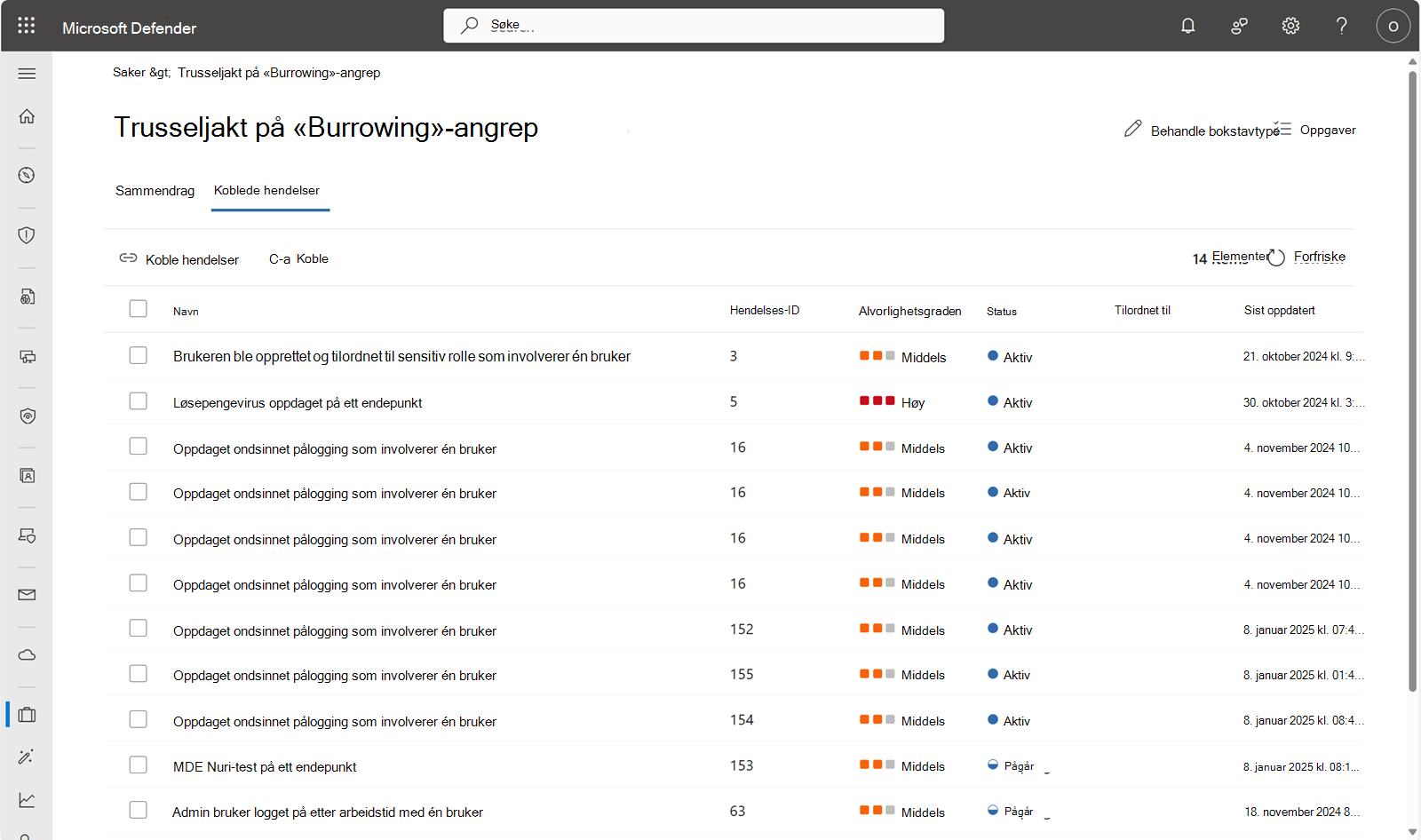

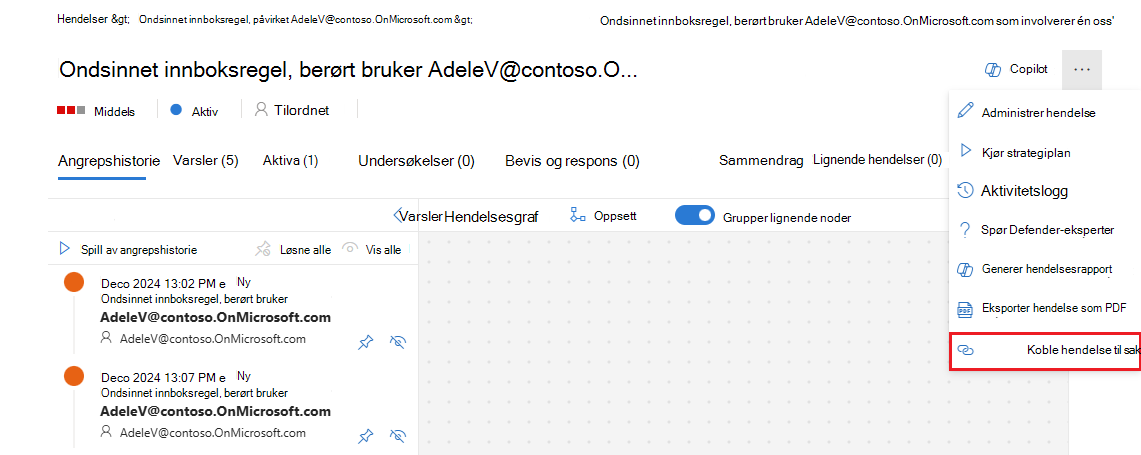

Koble hendelser

Kobling av en sak og en hendelse hjelper SecOps-teamene dine med å samarbeide i metoden som fungerer best for dem. En trusseljeger som finner ondsinnet aktivitet, oppretter for eksempel en hendelse for hendelsesresponsteamet (IR). Trusseljegeren knytter hendelsen til en sak, så det er klart at de er i slekt. Nå forstår IR-teamet konteksten til jakten som fant aktiviteten.

Alternativt, hvis IR-teamet trenger å eskalere en eller flere hendelser til jaktteamet, kan de opprette en sak og knytte hendelsene fra undersøkelsessiden & responshendelsesdetaljer .

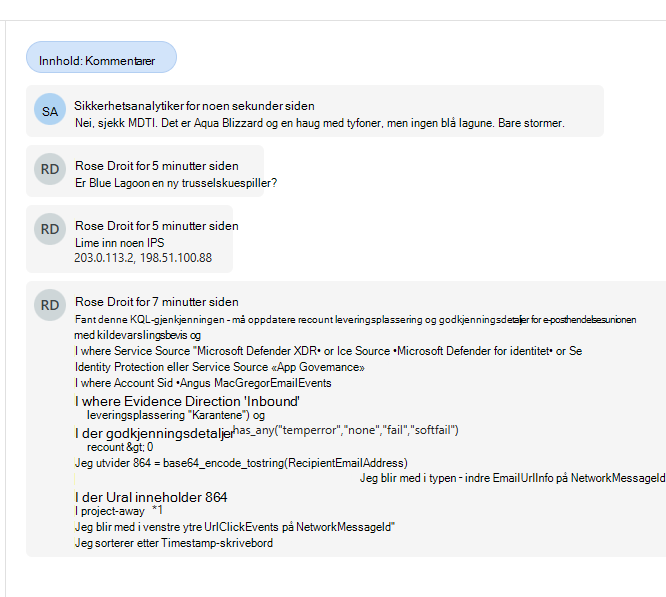

Aktivitetslogg

Trenger du å skrive ned notater, eller den viktige gjenkjenningslogikken for å fortsette? Opprett kommentarer i ren tekst, og se gjennom overvåkingshendelsene i aktivitetsloggen. Kommentarer er et flott sted å raskt legge til informasjon i en sak.

Overvåkingshendelser legges automatisk til i aktivitetsloggen for saken, og de siste hendelsene vises øverst. Endre filteret hvis du må fokusere på kommentarer eller overvåkingslogg.