Sortere, filtrere og laste ned data

Microsoft Defender trusselinformasjon (Defender TI) gir deg tilgang til den enorme samlingen av kravlesøkdata i et indeksert og pivottabellformat. Disse datasettene kan være store og returnere omfattende mengder historiske og nylige data. Ved å la deg sortere og filtrere dataene på riktig måte, hjelper vi deg med å enkelt finne de interessante forbindelsene.

I denne veiledningsartikkelen lærer du hvordan du sorterer og filtrerer data for følgende datasett:

- Oppløsninger

- WHOIS-informasjon

- Sertifikater

- Underdomener

- Bane

- Komponenter

- Vertspar

- Informasjonskapsler

- Tjenester

- Dns (Domain Name System)

- Reverser DNS

Du lærer også hvordan du laster ned indikatorer eller artefakter fra følgende funksjoner:

- Prosjekter

- Artikler

- Datasett

Forutsetninger

En Microsoft Entra ID eller en personlig Microsoft-konto. Logg på eller opprett en konto

En premiumlisens på Defender TI.

Obs!

Brukere uten en premiumlisens på Defender TI har fortsatt tilgang til gratisversjonen av Defender TI.

Åpne Defender TI i Microsoft Defender-portalen

- Åpne Defender-portalen og gjennomfør Microsoft-autentiseringsprosessen. Finn ut mer om Defender-portalen

- Gå til IntelExplorer for trusselintelligens>.

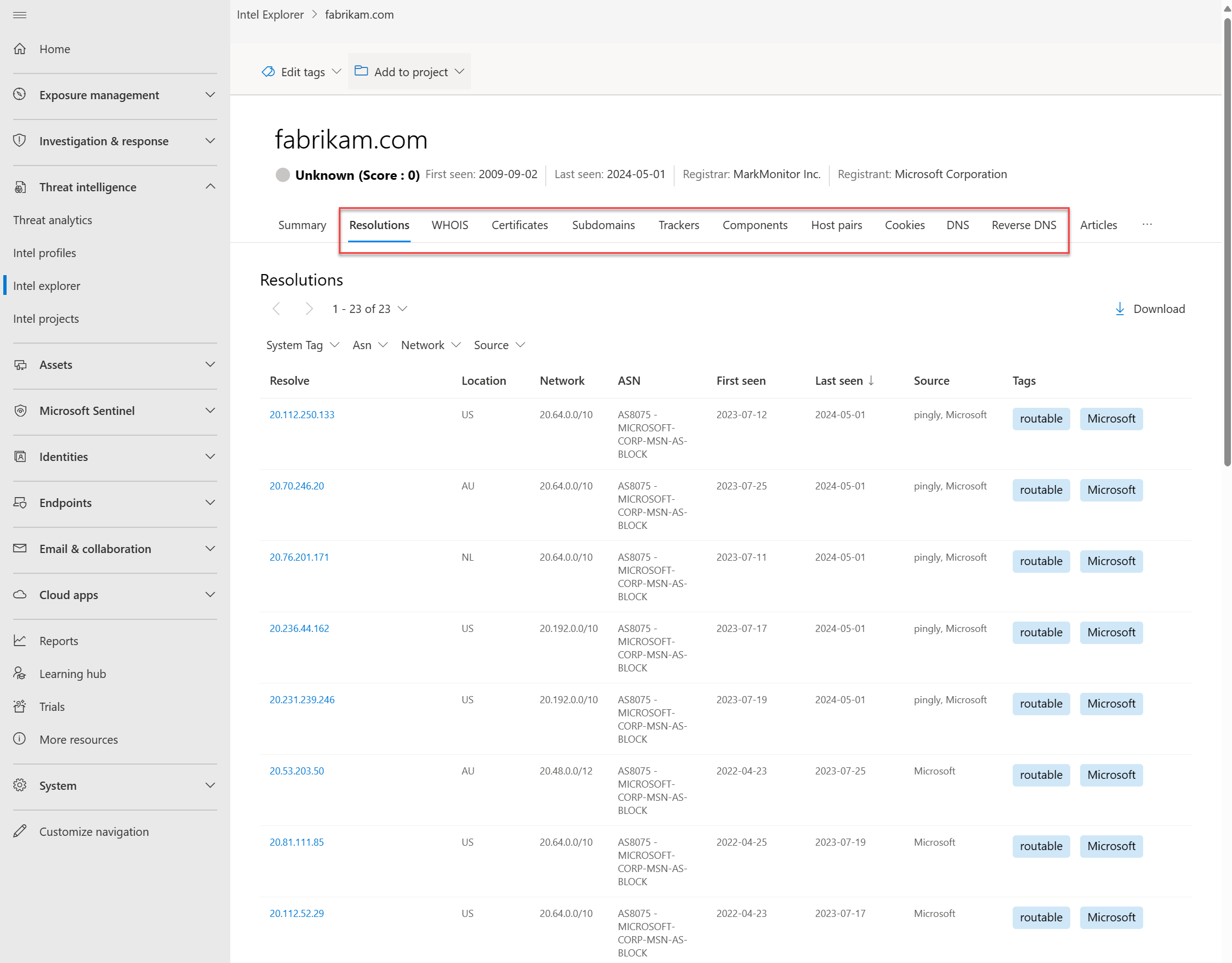

Sortere data

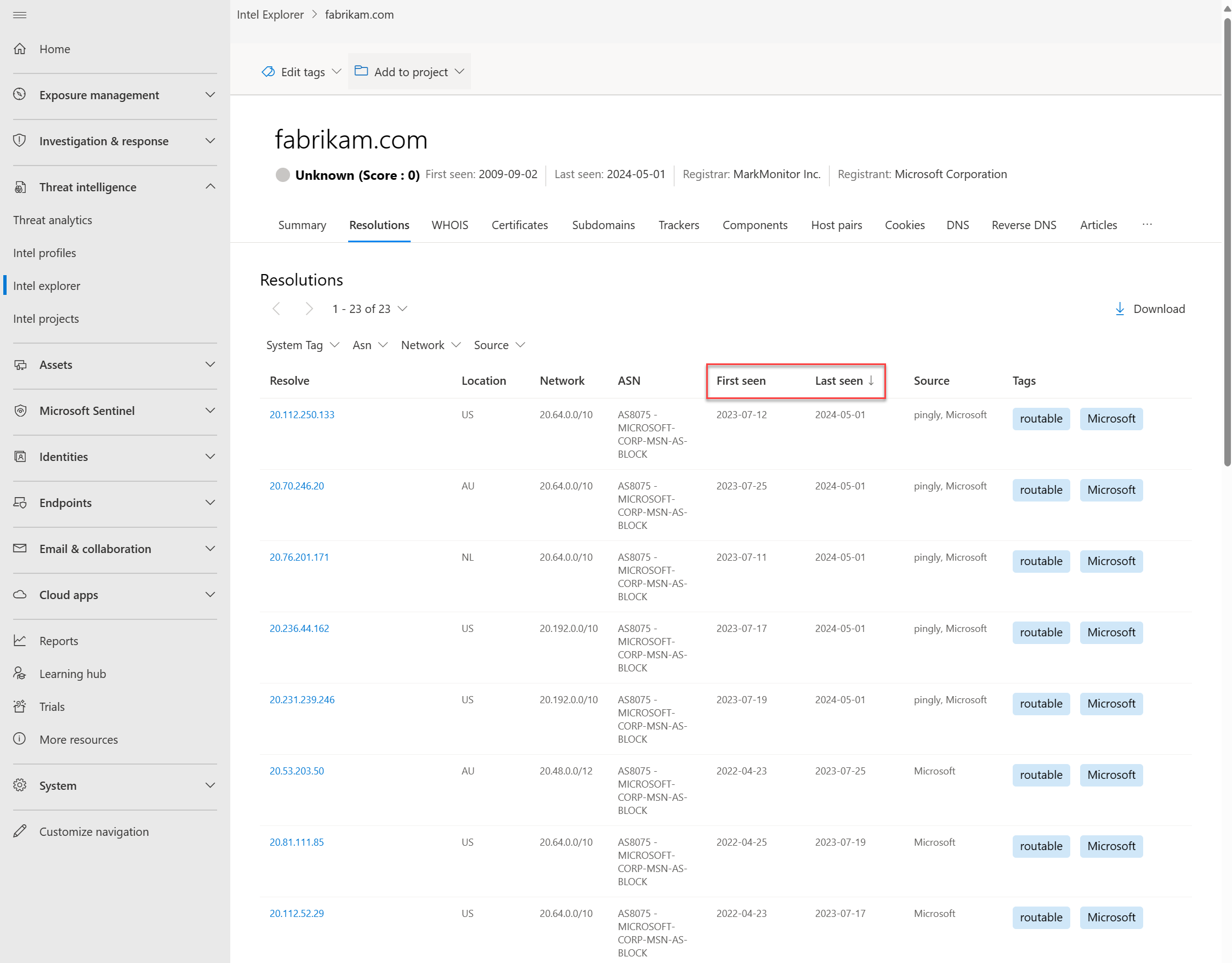

Sorteringsfunksjonen på hver datafane lar deg raskt sortere datasettene etter kolonneverdiene. Som standard sorteres de fleste resultatene etter Sist sett (synkende), slik at de sist observerte resultatene vises øverst i listen. Denne standard sorteringsrekkefølgen gir umiddelbart innsikt i gjeldende infrastruktur for en artefakt.

For øyeblikket kan alle datasett sorteres etter følgende verdier som vises først , og sist sett :

- Sist sett (synkende) – standard

- Sist sett (stigende)

- Først sett (stigende)

- Først sett (synkende)

Data kan sorteres på tvers av hver datasettfane for hver IP-, domene- eller vertsenhet som søkes eller pivoteres på.

Søk i et domene, en IP-adresse eller en vert i søkefeltet i Intel Explorer .

Gå til Oppløsninger-fanen , og bruk deretter sorteringsinnstillingene på kolonnene Fort sett og Sist sett .

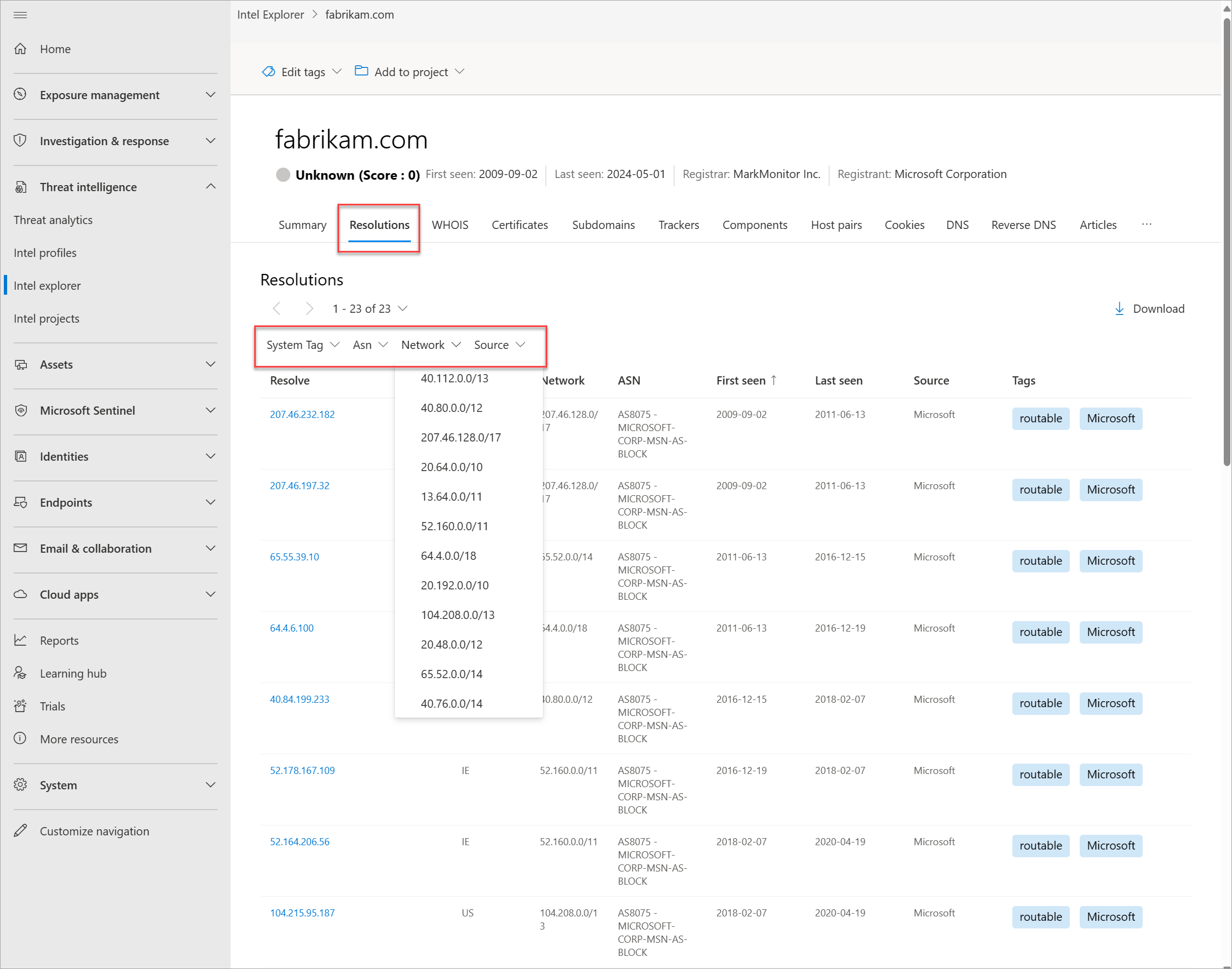

Filtrere data

Med datafiltrering får du tilgang til en utvalgt gruppe med data basert på en bestemt metadataverdi. Du kan for eksempel velge å vise IP-oppløsninger som bare er oppdaget fra en utvalgt kilde, eller komponenter av en bestemt type (for eksempel servere eller rammeverk). Med datafiltrering kan du begrense spørringsresultatene til elementer av spesiell interesse.

Siden Defender TI inneholder bestemte metadata som sammenfaller med bestemte datatyper, er filteralternativene forskjellige for hvert datasett.

Oppløsningsfiltre

Følgende filtre gjelder for oppløsningsdata:

- Systemkode: Defender TI oppretter disse kodene basert på innsikter som er oppdaget av forskningsteamet vårt. Finn ut mer

- Merke: Egendefinerte koder som Defender TI-brukere brukte. Finn ut mer

- ASN: Resultater som er relatert til et utpekt autonomt systemnummer (ASN).

- Nettverk: Resultater som er relatert til angitt nettverk.

- Kilde: Datakilden som produserte resultatet (for eksempel riskiq, emerging_threats).

Slik filtrerer du oppløsningsdata:

Søk i et domene, en IP-adresse eller en vert i søkefeltet i Intel Explorer .

Gå til Løsninger-fanen

Bruk filtre på hver av filteralternativene som er angitt tidligere.

Sporingsfiltre

Følgende filtre gjelder for sporingsdata:

- Type: Den identifiserte sporingstypen for hver artefakt (for eksempel JarmFuzzyHash eller GoogleAnalyticsID).

- Adresse: IP-adressen som direkte observerte sporingen eller har en løsningsvert som observerte sporingen. Dette filteret vises når du søker i en IP-adresse.

- Vertsnavn: Verten som observerte denne sporingsverdien. Dette filteret vises når du søker i et domene eller en vert.

Slik filtrerer du sporingsdata:

Søk i et domene, en IP-adresse eller en vert i søkefeltet i Intel Explorer .

Gå til Sporinger-fanen

Bruk filtre på hver av filteralternativene som er angitt tidligere.

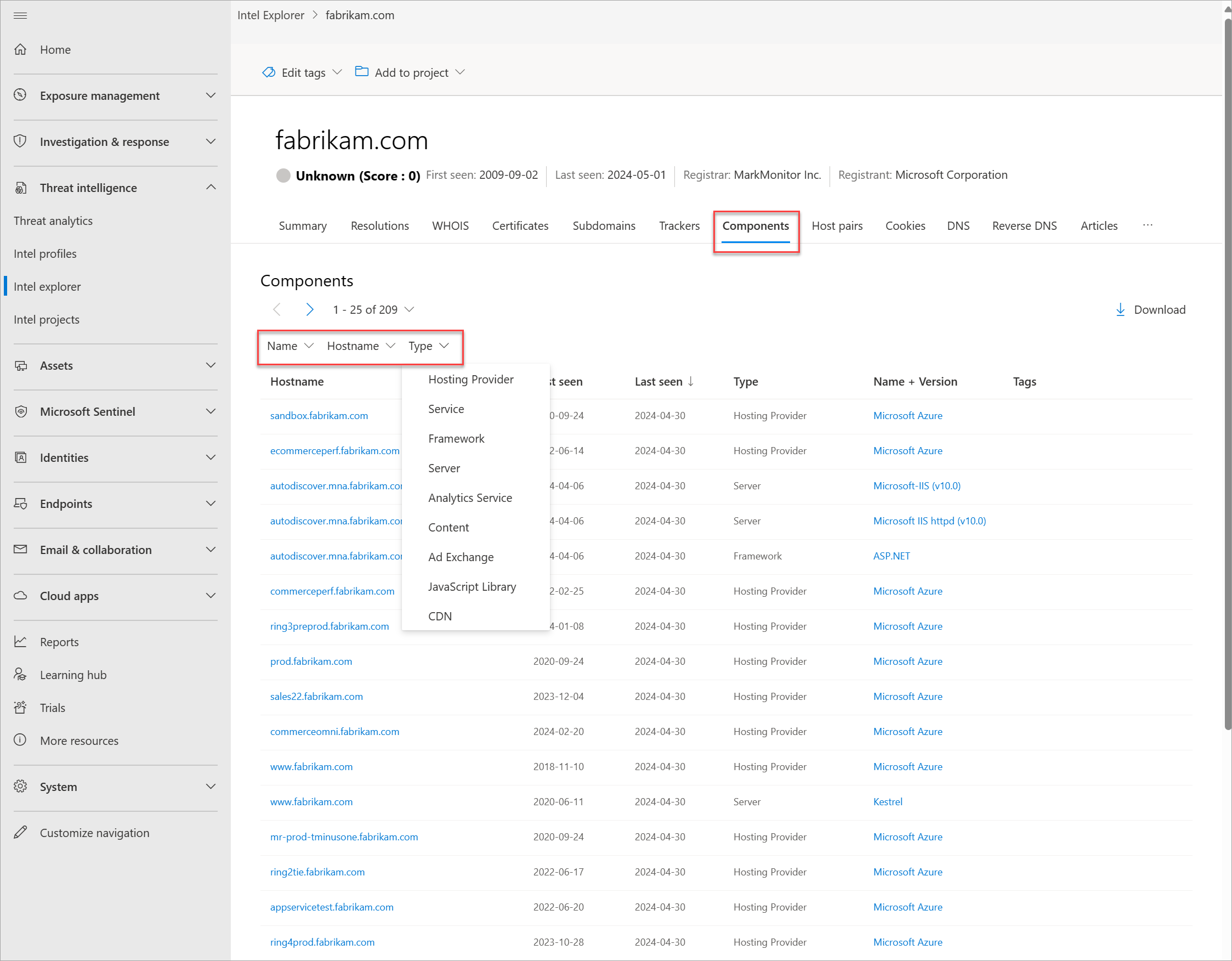

Komponentfiltre

Følgende filtre gjelder for komponentdata:

- Ipaddressraw: IP-adressen som sammenfaller med det returnerte vertsnavnet.

- Type: Den angitte komponenttypen (for eksempel ekstern tilgang eller operativsystem).

- Navn: Navnet på den oppdagede komponenten (for eksempel Cobalt Strike eller PHP).

Slik filtrerer du komponentdata:

Søk i et domene, en IP-adresse eller en vert i søkefeltet i Intel Explorer .

Gå til Komponenter-fanen

Bruk filtre på hver av filteralternativene som er angitt tidligere.

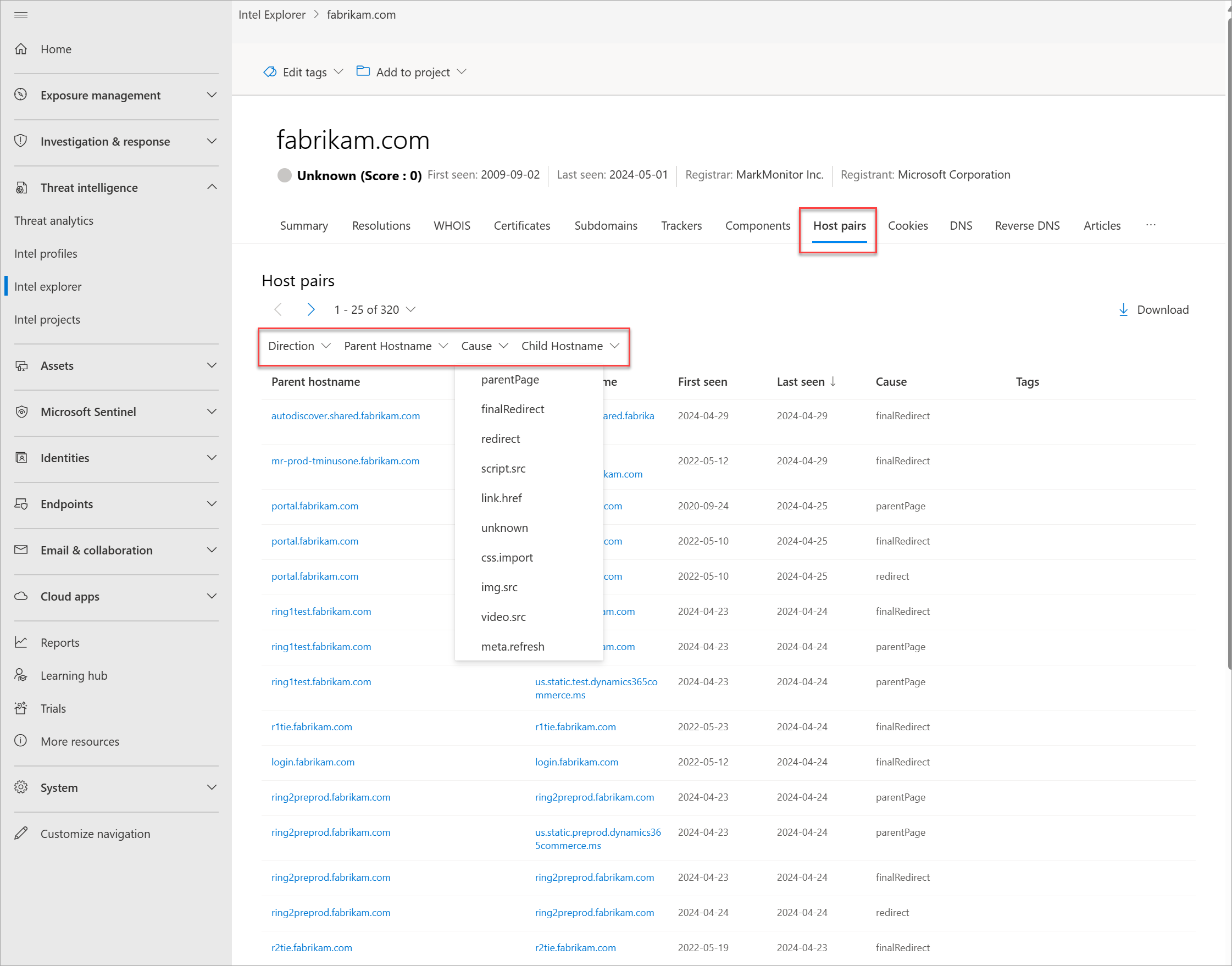

Filtre for vertspar

Følgende filtre gjelder for vertspardata:

- Retning: Retningen til den observerte tilkoblingen, som angir om den overordnede omdirigerer til barnet eller omvendt.

- Overordnet vertsnavn: Vertsnavnet for den overordnede artefakten.

- Årsak: Den registrerte årsaken til den overordnede/underordnede vertens relasjon (for eksempel omadressering eller iframe.src).

- Underordnet vertsnavn: Vertsnavnet til den underordnede artefakten.

Slik filtrerer du vertspardata:

Søk i et domene, en IP-adresse eller en vert i søkefeltet i Intel Explorer .

Gå til Fanen Vertspar

Bruk filtre på hver av filteralternativene som er angitt tidligere.

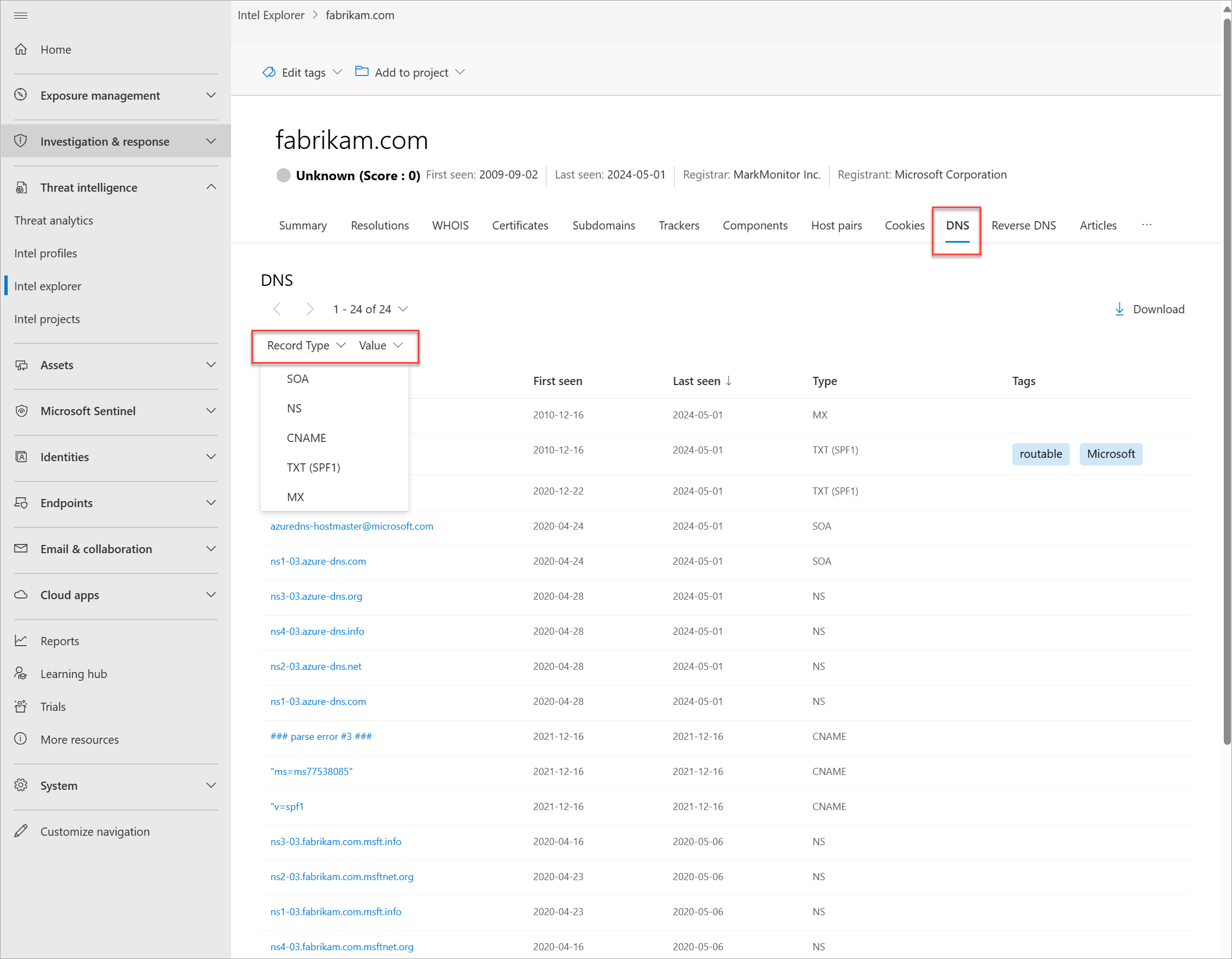

DNS og reversere DNS-filtre

Følgende filtre gjelder dns og omvendt DNS-data:

- Posttype: Typen post som oppdages i DNS-posten (for eksempel NS eller CNAME).

- Verdi: Den angitte verdien for posten (for eksempel nameserver.host.com).

Slik filtrerer du DNS og reverserer DNS-data:

Søk i et domene, en IP-adresse eller en vert i søkefeltet i Intel Explorer .

Gå til dns- og reverser DNS-fanene

Bruk filtre på hver av filteralternativene som er angitt tidligere.

Laster ned data

Det finnes ulike inndelinger i Defender TI der du kan eksportere data som en CSV-fil. Se etter og velg ![]() i følgende deler:

i følgende deler:

- De fleste datasettfaner

- Prosjekter

- Intel-artikler

Når du laster ned data fra Resolutions, DNS og Reverse DNS , eksporteres følgende overskrifter:

| Topptekst | Beskrivelse |

|---|---|

| Beslutte | En post som er knyttet til domenet som søkes i (løser IP-adresse) eller et domene som løses til en IP-adresse når IP-adressen søkes i |

| Plassering | Land eller område IP-adressen driftes i |

| Nettverk | Netblock eller delnett |

| autonomousSystemNumber | ASN |

| firstSeen | Dato og klokkeslett (i formatet mm/dd/åååå tt:mm ) da Microsoft først observerte oppløsningen |

| lastSeen | Dato og klokkeslett (i formatet mm/dd/åååå tt:mm ) da Microsoft sist observerte oppløsningen |

| Kilde | Kilde som observerte denne løsningen |

| Tags | Systemkoder eller egendefinerte koder som er knyttet til artefakten |

Når du laster ned data fra underdomener-fanen, eksporteres følgende overskrifter:

| Topptekst | Beskrivelse |

|---|---|

| vertsnavn | Underdomenet for domenet som er søkt i |

| Tags | Systemkoder eller egendefinerte koder som er knyttet til artefakten |

Når du laster ned data fra Sporinger-fanen, eksporteres følgende overskrifter:

| Topptekst | Beskrivelse |

|---|---|

| vertsnavn | Vertsnavn som observerte eller for øyeblikket observerer sporingen |

| firstSeen | Dato og klokkeslett (i mm/dd/åååå tt:mm-format ) da Microsoft først observerte at vertsnavnet brukte sporingen |

| lastSeen | Dato og klokkeslett (i formatet mm/dd/åååå tt:mm ) da Microsoft sist observerte at vertsnavnet brukte sporingen |

| attributeType | Sporingstype |

| attributeValue | Sporingsverdi |

| Tags | Systemkoder eller egendefinerte koder som er knyttet til artefakten |

Når du laster ned data fra Komponenter-fanen, eksporteres følgende overskrifter:

| Topptekst | Beskrivelse |

|---|---|

| vertsnavn | Vertsnavn som observerte eller for øyeblikket observerer komponenten |

| firstSeen | Dato og klokkeslett (i formatet mm/dd/åååå tt:mm ) da Microsoft først observerte at vertsnavnet brukte komponenten |

| lastSeen | Dato og klokkeslett (i formatet mm/dd/åååå tt:mm ) da Microsoft sist observerte at vertsnavnet brukte komponenten |

| kategori | Komponenttype |

| navn | Komponentnavn |

| versjon | Komponentversjon |

| Tags | Systemkoder eller egendefinerte koder som er knyttet til artefakten |

Når du laster ned data fra fanen Vertspar, eksporteres følgende overskrifter:

| Topptekst | Beskrivelse |

|---|---|

| parentHostname | Vertsnavnet som tar kontakt med det underordnede vertsnavnet |

| childHostname | Vertsnavnet som er matingsressurser de er vert for det overordnede vertsnavnet. |

| firstSeen | Dato og klokkeslett (i formatet mm/dd/åååå tt:mm ) da Microsoft først observerte relasjonen mellom det overordnede og underordnede vertsnavnet |

| lastSeen | Dato og klokkeslett (i formatet mm/dd/åååå tt:mm ) da Microsoft sist observerte relasjonen mellom det overordnede og underordnede vertsnavnet |

| attributeCause | Årsaken til relasjonen mellom overordnet og underordnet vertsnavn |

| Tags | Systemkoder eller egendefinerte koder som er knyttet til artefakten |

Når du laster ned data fra Informasjonskapsler-fanen , eksporteres følgende overskrifter:

| Topptekst | Beskrivelse |

|---|---|

| vertsnavn | Vertsnavn som observerte navnet på informasjonskapselen |

| firstSeen | Dato og klokkeslett (i mm/dd/åååå tt:mm-format ) da navnet på informasjonskapselen først ble observert på vertsnavnet som stammer fra informasjonskapseldomenet |

| lastSeen | Dato og klokkeslett (i mm/dd/åååå tt:mm-format ) da navnet på informasjonskapselen sist ble observert på vertsnavnet som stammer fra informasjonskapseldomenet |

| cookieName | Navn på informasjonskapsel |

| cookieDomain | Domenenavnets server som navnet på informasjonskapselen stammer fra |

| Tags | Systemkoder eller egendefinerte koder som er knyttet til artefakten |

Når du laster ned prosjektlister fra Intel-prosjekter (Mine prosjekter, Gruppeprosjekter og Delte prosjekter), eksporteres følgende overskrifter:

| Topptekst | Beskrivelse |

|---|---|

| navn | Prosjektnavn |

| artefakter (antall) | Antall artefakter i prosjektet |

| opprettet av (bruker) | Bruker som opprettet prosjektet |

| opprettet den | Da prosjektet ble opprettet |

| Tags | Systemkoder eller egendefinerte koder som er knyttet til artefakten |

| Samarbeidspartnere | Hvem som ble lagt til som samarbeidspartnere i prosjektet; dette toppteksten er bare synlig for prosjekter som er lastet ned fra sidene Mine prosjekter og Delte prosjekter |

Når du laster ned prosjektdetaljer (artefakter) fra et prosjekt, eksporteres følgende overskrifter:

| Topptekst | Beskrivelse |

|---|---|

| kulturgjenstand | Artefaktverdi (for eksempel IP-adresse, domene, vert, WHOIS-verdi eller sertifikat SHA-1) |

| type | Artefakttype (for eksempel IP, domene, vert, WHOIS-organisasjon, WHOIS-telefon eller sertifikat SHA-1) |

| Opprettet | Dato og klokkeslett (i formatet mm/dd/åååå tt:mm ) da artefakten ble lagt til i prosjektet |

| skaper | E-postadressen til brukeren som la til artefakten |

| sammenheng | Slik ble artefakten lagt til i prosjektet |

| Tags | Systemkoder eller egendefinerte koder som er knyttet til artefakten |

| Samarbeidspartnere | Hvem som ble lagt til som samarbeidspartnere i prosjektet; dette toppteksten er bare synlig for prosjekter som er lastet ned fra sidene Mine prosjekter og Delte prosjekter |

Nedlasting av trusselintelligens-indikatorer for offentlig eller risikoforskammet eksporterer følgende overskrifter:

| Topptekst | Beskrivelse |

|---|---|

| type | Indikatortype (for eksempel IP-adresse, sertifikat, domene eller SHA-256) |

| verdi | Indikatorverdi (for eksempel IP-adresse, domene eller vertsnavn) |

| kilde | Indikatorkilde (RiskIQ eller OSINT) |