Konfigurer automatisk opplasting av logg ved hjelp av lokal Docker i Windows

Du kan konfigurere automatisk loggopplasting for kontinuerlige rapporter i Defender for Cloud Apps ved hjelp av Docker på Windows.

Forutsetninger

Arkitekturspesifikasjoner:

Spesifikasjon Beskrivelse Operativsystem Ett av følgende: - Windows 10 (Fall creators update)

- Windows Server versjon 1709+ (SAC)

- Windows Server 2019 (LTSC)

Diskplass 250 GB CPU-kjerner 2 CPU-arkitektur Intel 64 og AMD 64 VÆR 4 GB Hvis du vil ha en liste over støttede Docker-arkitekturer, kan du se dokumentasjonen for Docker-installasjonen.

Angi brannmuren etter behov. Hvis du vil ha mer informasjon, kan du se Nettverkskrav.

Virtualisering på operativsystemet må være aktivert med Hyper-V.

Viktig

- Bedriftskunder med mer enn 250 brukere eller mer enn USD 10 millioner i årlig omsetning krever et betalt abonnement for å bruke Docker Desktop for Windows. Hvis du vil ha mer informasjon, kan du se Oversikt over Docker-abonnementet.

- En bruker må være logget på for at Docker skal kunne samle inn logger. Vi anbefaler at du råder Docker-brukerne til å koble fra uten å logge av.

- Docker for Windows støttes ikke offisielt i virtualiseringsscenarioer for VMWare.

- Docker for Windows støttes ikke offisielt i nestede virtualiseringsscenarioer. Hvis du fortsatt planlegger å bruke nestet virtualisering, kan du se Dockers offisielle guide.

- Hvis du vil ha informasjon om ytterligere konfigurasjons- og implementeringshensyn for Docker for Windows, kan du se Installere Docker Desktop på Windows.

Fjerne en eksisterende loggsamler

Hvis du har en eksisterende loggsamler og vil fjerne den før du distribuerer den på nytt, eller hvis du bare vil fjerne den, kjører du følgende kommandoer:

docker stop <collector_name>

docker rm <collector_name>

Loggsamlerytelse

Loggsamleren kan håndtere loggkapasitet på opptil 50 GB per time. De viktigste flaskehalsene i logginnsamlingsprosessen er:

Nettverksbåndbredde – Nettverksbåndbredden bestemmer loggopplastingshastigheten.

I/U-ytelsen til den virtuelle maskinen – Bestemmer hvor raskt loggene skrives til loggsamlerens disk. Loggsamleren har en innebygd sikkerhetsmekanisme som overvåker hastigheten loggene ankommer og sammenligner den med opplastingshastigheten. I tilfelle overbelastning begynner loggsamleren å slippe loggfiler. Hvis oppsettet vanligvis overskrider 50 GB per time, anbefales det at du deler trafikken mellom flere loggsamlere.

Trinn 1 – konfigurasjon av nettportal

Bruk følgende fremgangsmåte for å definere datakildene og koble dem til en logginnsamling. En enkelt loggsamler kan håndtere flere datakilder.

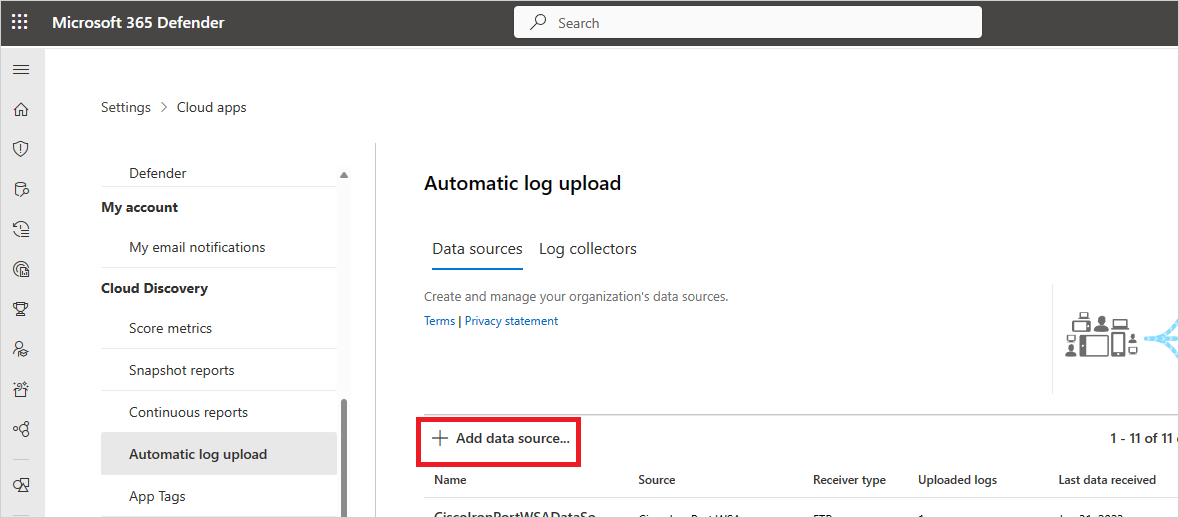

Velg Fanen Innstillinger>Cloud Apps Cloud Discovery>>Automatisk loggopplasting>av datakilder i Microsoft Defender-portalen.

Opprett en samsvarende datakilde for hver brannmur eller proxy som du vil laste opp logger fra:

Velg +Legg til datakilde.

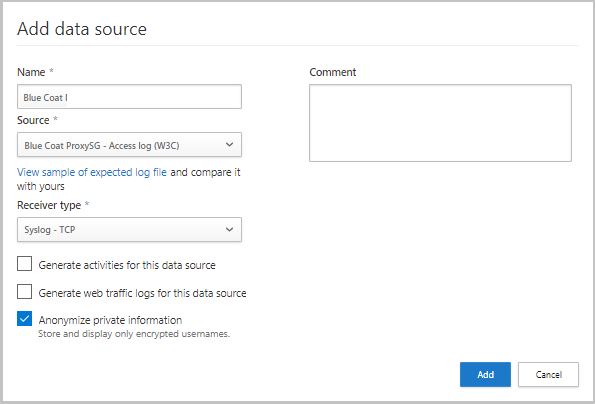

Gi navn til proxyen eller brannmuren.

Velg apparatet fra kildelisten . Hvis du velger egendefinert loggformat for å arbeide med et nettverksapparat som ikke er oppført, kan du se Arbeide med den egendefinerte logganalysen for konfigurasjonsinstruksjoner .

Sammenlign loggen med eksemplet på det forventede loggformatet. Hvis loggfilformatet ikke samsvarer med dette eksemplet, bør du legge til datakilden som Annet.

Angi mottakertypen til FTP, FTPS, Syslog – UDP eller Syslog – TCP eller Syslog – TLS.

Obs!

Integrering med sikre overføringsprotokoller (FTPS og Syslog – TLS) krever ofte flere innstillinger for brannmuren/proxyen.

Gjenta denne prosessen for hver brannmur og proxy med logger som kan brukes til å oppdage trafikk på nettverket. Vi anbefaler at du konfigurerer en dedikert datakilde per nettverksenhet slik at du kan:

- Overvåk statusen for hver enhet separat, for undersøkelsesformål.

- Utforsk Shadow IT Discovery per enhet hvis hver enhet brukes av et annet brukersegment.

Velg Logg samlere-fanen øverst på siden, og velg deretter Legg til logginnsamling.

I dialogboksen Opprett logginnsamling :

Skriv inn et meningsfylt navn for loggsamleren i Navn-feltet .

Gi loggsamleren et navn , og skriv inn IP-adressen for verten (privat IP-adresse) til maskinen du skal bruke til å distribuere Docker. Verts-IP-adressen kan erstattes med maskinnavnet hvis det finnes en DNS-server (eller tilsvarende) som løser vertsnavnet.

Velg alle datakildene du vil koble til samleren, og velg Oppdater for å lagre konfigurasjonen.

Ytterligere distribusjonsinformasjon vises i Neste trinn-delen , inkludert en kommando du skal bruke senere til å importere samlerkonfigurasjonen. Hvis du valgte Syslog, inneholder denne informasjonen også data om hvilken port Syslog-lytteren lytter til.

Bruk

Kopier-knappen for å kopiere kommandoen til utklippstavlen og lagre den på en egen plassering.

Kopier-knappen for å kopiere kommandoen til utklippstavlen og lagre den på en egen plassering.Bruk

eksport-knappen til å eksportere den forventede datakildekonfigurasjonen. Denne konfigurasjonen beskriver hvordan du angir loggeksporten i dine apparater.

eksport-knappen til å eksportere den forventede datakildekonfigurasjonen. Denne konfigurasjonen beskriver hvordan du angir loggeksporten i dine apparater.

For brukere som sender loggdata via FTP for første gang, anbefaler vi at du endrer passordet for FTP-brukeren. Hvis du vil ha mer informasjon, kan du se Endre FTP-passordet.

Trinn 2 – Lokal distribusjon av maskinen

Følgende trinn beskriver distribusjonen i Windows. Distribusjonstrinnene for andre plattformer er litt forskjellige.

Åpne en PowerShell-terminal som administrator på Windows-maskinen.

Kjør følgende kommando for å laste ned PowerShell-skriptfilen for Windows Docker-installasjonsprogrammet:

Invoke-WebRequest https://adaprodconsole.blob.core.windows.net/public-files/LogCollectorInstaller.ps1 -OutFile (Join-Path $Env:Temp LogCollectorInstaller.ps1)Hvis du vil validere at installasjonsprogrammet er signert av Microsoft, kan du se Validere signatur for installasjonsprogrammet.

Kjør for å aktivere kjøring av PowerShell-skript:

Set-ExecutionPolicy RemoteSigned`Hvis du vil installere Docker-klienten på maskinen, kjører du:

& (Join-Path $Env:Temp LogCollectorInstaller.ps1)`Maskinen starter på nytt automatisk etter at du har kjørt kommandoen.

Når maskinen er oppe og går igjen, kjører du den samme kommandoen på nytt:

& (Join-Path $Env:Temp LogCollectorInstaller.ps1)`Kjør Docker-installasjonsprogrammet, og velg å bruke WSL 2 i stedet for Hyper-V.

Når installasjonen er fullført, starter maskinen på nytt automatisk.

Når omstarten er fullført, åpner du Docker-klienten og godtar Docker-abonnementsavtalen.

Hvis WSL2-installasjonen ikke er fullført, vises en melding som angir at WSL 2 Linux-kjernen er installert ved hjelp av en separat MSI-oppdateringspakke.

Fullfør installasjonen ved å laste ned pakken. Hvis du vil ha mer informasjon, kan du se Last ned oppdateringspakken for Linux-kjernen.

Åpne Docker Desktop-klienten på nytt, og kontroller at den har startet.

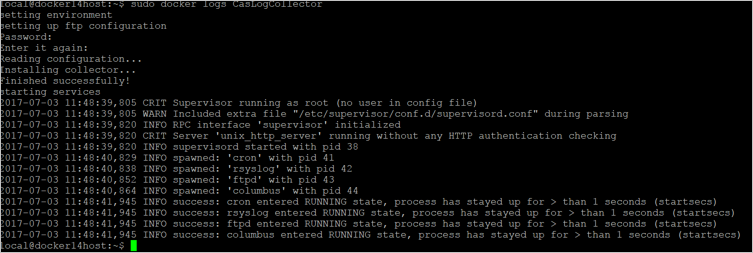

Åpne en ledetekst som administrator, og skriv inn kjør-kommandoen du hadde kopiert tidligere fra portalen i trinn 1 – konfigurasjon av nettportalen.

Hvis du trenger å konfigurere en proxy, legger du til proxy-IP-adressen og portnummeret. Hvis proxy-detaljene for eksempel er 172.31.255.255:8080, er den oppdaterte kommandoen for kjøring:

(echo db3a7c73eb7e91a0db53566c50bab7ed3a755607d90bb348c875825a7d1b2fce) | docker run --name MyLogCollector -p 21:21 -p 20000-20099:20000-20099 -e "PUBLICIP='10.255.255.255'" -e "PROXY=172.31.255.255:8080" -e "CONSOLE=mod244533.us.portal.cloudappsecurity.com" -e "COLLECTOR=MyLogCollector" --security-opt apparmor:unconfined --cap-add=SYS_ADMIN --restart unless-stopped -a stdin -i mcr.microsoft.com/mcas/logcollector starterHvis du vil bekrefte at samleren kjører som den skal, kjører du:

docker logs <collector_name>Du skal kunne se meldingen: Fullført! For eksempel:

Trinn 3 – Lokal konfigurasjon av nettverksapparater

Konfigurer nettverksbrannmurer og proxyer til regelmessig å eksportere logger til den dedikerte Syslog-porten i FTP-katalogen i henhold til instruksjonene i dialogboksen. Eksempel:

BlueCoat_HQ - Destination path: \<<machine_name>>\BlueCoat_HQ\

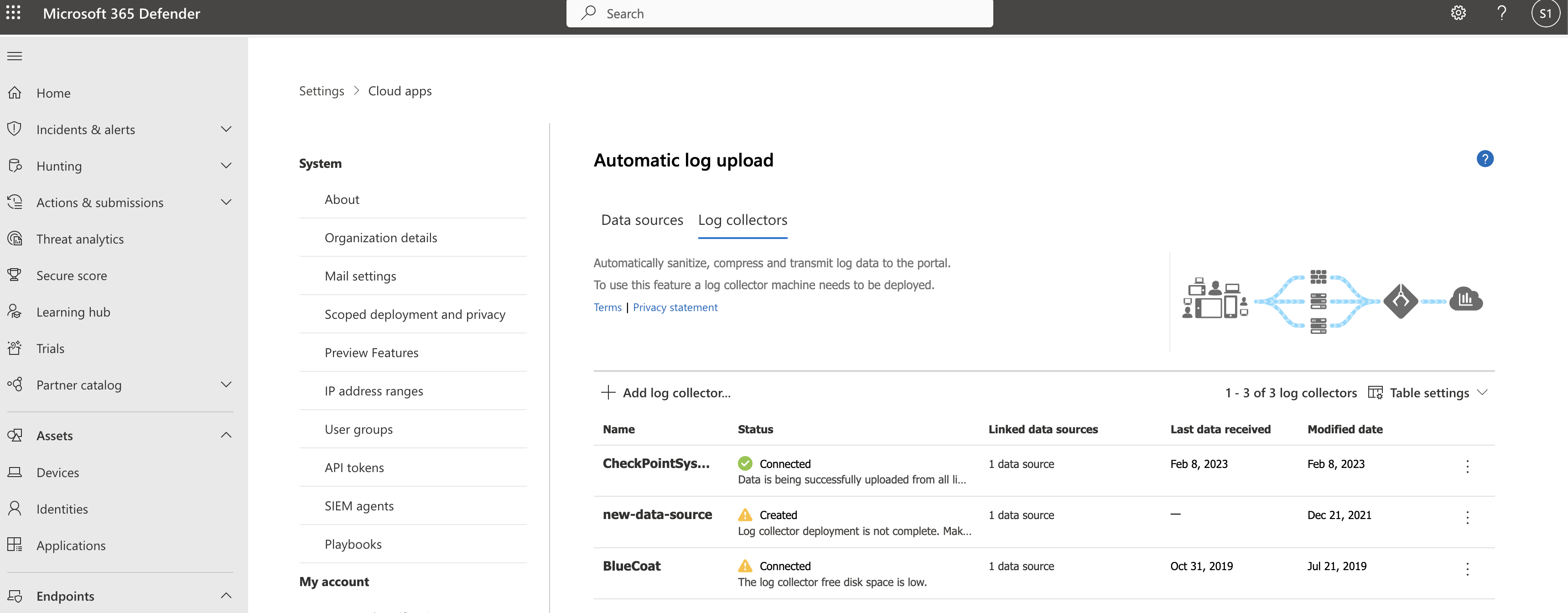

Trinn 4 – Kontroller den vellykkede distribusjonen i portalen

Kontroller samlerstatusen i logginnsamlingsbordet , og kontroller at statusen er tilkoblet. Hvis det er opprettet, er det mulig at loggsamlertilkoblingen og analyse ikke er fullført.

Du kan også gå til styringsloggen og kontrollere at loggene lastes opp regelmessig til portalen.

Alternativt kan du kontrollere logginnsamlingsstatusen fra docker-beholderen ved hjelp av følgende kommandoer:

Logg på beholderen:

docker exec -it <Container Name> bashKontroller logginnsamlingsstatusen:

collector_status -p

Hvis du har problemer under distribusjonen, kan du se Feilsøking av skyoppdagelse.

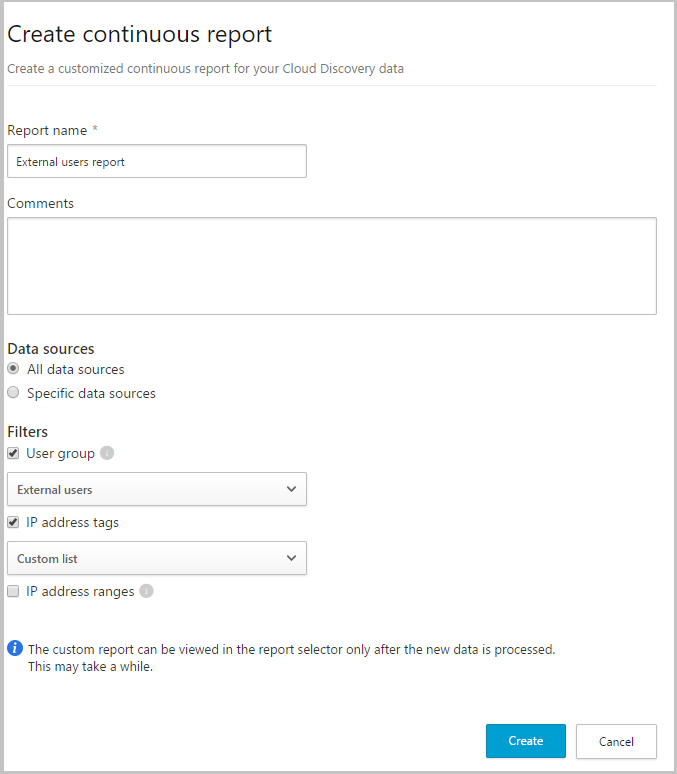

Valgfritt – Opprett egendefinerte kontinuerlige rapporter

Kontroller at loggene lastes opp til Defender for Cloud Apps og at rapporter genereres. Opprett egendefinerte rapporter etter bekreftelse. Du kan opprette egendefinerte søkerapporter basert på Microsoft Entra brukergrupper. Hvis du for eksempel vil se skybruken av markedsføringsavdelingen, kan du importere markedsføringsgruppen ved hjelp av funksjonen importer brukergruppe. Deretter oppretter du en egendefinert rapport for denne gruppen. Du kan også tilpasse en rapport basert på IP-adressekode eller IP-adresseområder.

Velg Innstillinger> CloudApps>Cloud Discovery>Continuous-rapporter i Microsoft Defender-portalen.

Velg Opprett rapport-knappen , og fyll ut feltene.

Under Filtre kan du filtrere dataene etter datakilde, etter importert brukergruppe eller etter IP-adressekoder og -områder.

Obs!

Når du bruker filtre på kontinuerlige rapporter, inkluderes utvalget, ikke utelates. Hvis du for eksempel bruker et filter på en bestemt brukergruppe, inkluderes bare denne brukergruppen i rapporten.

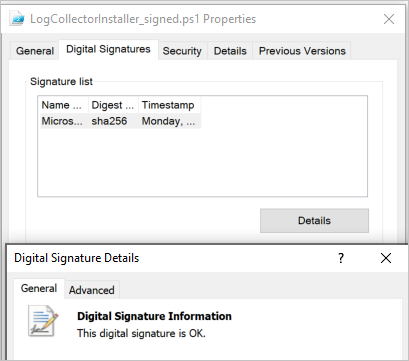

Valgfritt – Valider signatur for installasjonsprogrammet

Slik sikrer du at docker-installasjonsprogrammet er signert av Microsoft:

Høyreklikk på filen, og velg Egenskaper.

Velg Digitale signaturer , og kontroller at det står at denne digitale signaturen er OK.

Kontroller at Microsoft Corporation er oppført som den eneste oppføringen under Navnet på signataren.

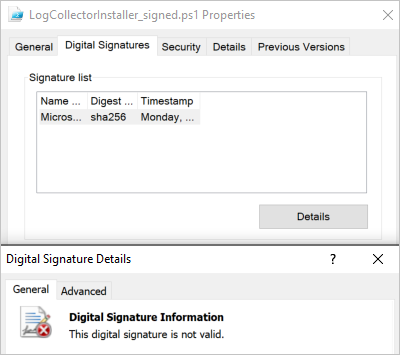

Hvis den digitale signaturen ikke er gyldig, står det at denne digitale signaturen ikke er gyldig:

Neste trinn

Hvis det oppstår problemer, er vi her for å hjelpe. Hvis du vil ha hjelp eller støtte for produktproblemet, kan du åpne en støtteforespørsel.