Microsoft Purview で Power BI テナントに接続して管理する (同じテナント)

この記事では、 同じテナント シナリオで Power BI テナントを登録する方法と、Microsoft Purview でテナントを認証して操作する方法について説明します。 Microsoft Purview の詳細については、 入門記事を参照してください。

注:

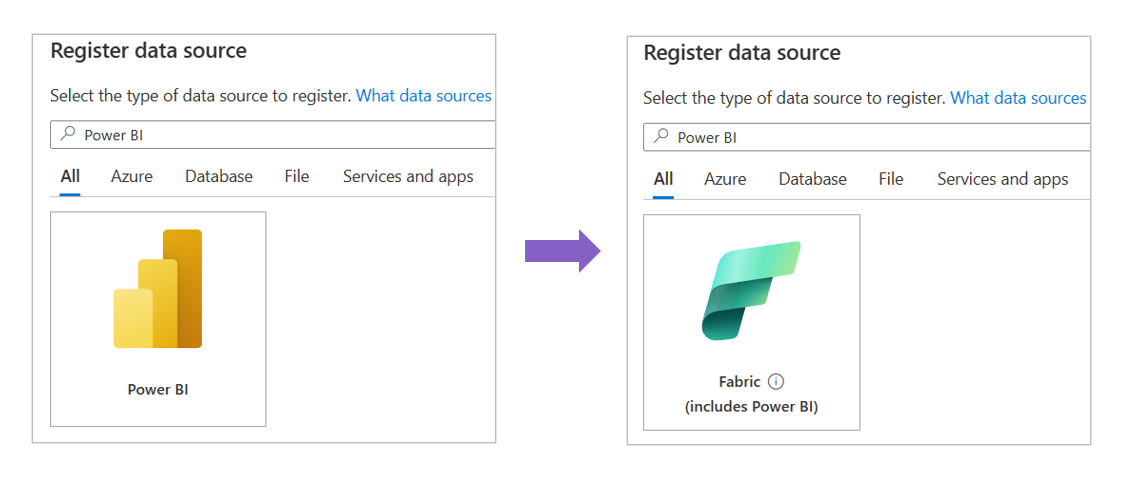

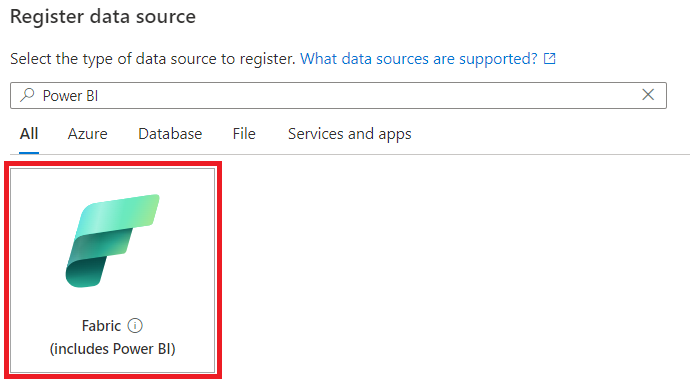

Microsoft Purview の Power BI データ ソースは、すべてのリージョンで Fabric に名前が変更されました。 "Power BI" をキーワード (keyword)として引き続き使用して、ソースをすばやく見つけて Power BI テナントを登録し、スキャンを設定できます。

2023 年 12 月 13 日以降、Microsoft Purview で Fabric データ ソースに登録されている Fabric テナントをスキャンすると、Power BI を含む Fabric アイテムからメタデータと系列がキャプチャされます。 既存のスキャンに対して Power BI 以外の Fabric 項目のスキャンを有効にするために必要なその他の構成手順はありません。 ファブリック テナントと Power BI テナントは、同じデータ ソースと同じエクスペリエンスを共有してスキャンを設定します。 Fabric テナントのスキャンについては、 Fabric のドキュメントを参照してください。

サポートされている機能

| メタデータ抽出 | フル スキャン | 増分スキャン | スコープスキャン | 分類 | ラベル付け | アクセス ポリシー | 系統 | データ共有 | ライブ ビュー |

|---|---|---|---|---|---|---|---|---|---|

| ○ | ○ | はい | はい | いいえ | いいえ | いいえ | はい | いいえ | はい* |

* Microsoft Fabric テナント内の Power BI 項目は、ライブ ビューを使用して使用できます。

Power BI ソースをスキャンする場合、Microsoft Purview では次の機能がサポートされます。

以下を含む技術的なメタデータの抽出:

- ワークスペース

- ダッシュボード

- レポート

- テーブルと列を含むデータセット

- データフロー

- データマート

上記の Power BI 成果物と外部データ ソース資産間の資産リレーションシップに関する静的系列をフェッチする。 詳細については、 Power BI 系列に関するページを参照してください。

Power BI で使用できるメタデータの一覧については、 使用可能なメタデータに関するドキュメントを参照してください。

Power BI スキャンでサポートされるシナリオ

| Scenarios | Microsoft Purview パブリック アクセスの許可/拒否 | Power BI パブリック アクセスの許可/拒否 | ランタイム オプション | 認証オプション | 展開チェックリスト |

|---|---|---|---|---|---|

| Azure IR を使用したパブリック アクセス | 可 | 可 | Azure Runtime | マネージド ID/委任された認証/サービス プリンシパル | デプロイのチェックリストを確認する |

| セルフホステッド IR を使用したパブリック アクセス | 可 | 可 | セルフホステッド ランタイム | 委任された認証/サービス プリンシパル | デプロイのチェックリストを確認する |

| プライベート アクセス | Denied | 許可 | マネージド VNet IR (v2 のみ) | マネージド ID/委任された認証/サービス プリンシパル | デプロイのチェックリストを確認する |

| プライベート アクセス | 許可 | Denied | セルフホステッド ランタイム | 委任された認証/サービス プリンシパル | デプロイのチェックリストを確認する |

| プライベート アクセス | Denied | 許可 | セルフホステッド ランタイム | 委任された認証/サービス プリンシパル | デプロイのチェックリストを確認する |

| プライベート アクセス | Denied | Denied | セルフホステッド ランタイム | 委任された認証/サービス プリンシパル | デプロイのチェックリストを確認する |

既知の制限

- Power BI テナントがプライベート エンドポイントの背後で保護されている場合、スキャンする唯一のオプションは 、Standard または kubernetes でサポートされているセルフホステッド ランタイム です。

- 委任された認証とサービス プリンシパルは、スキャン中にセルフホステッド統合ランタイムを使用する場合にサポートされる唯一の認証オプションです。

- スキャン後に Power BI データセット スキーマが表示されない場合は、 Power BI メタデータ スキャナーの現在の制限の 1 つが原因です。

- 空のワークスペースはスキップされます。

- その他の制限については、 Microsoft Purview の制限に関するページを参照してください。

前提条件

開始する前に、次の前提条件があることを確認してください。

アクティブなサブスクリプションを持つ Azure アカウント。 無料でアカウントを作成します。

アクティブな Microsoft Purview アカウント。

認証オプション

- マネージド ID

- 委任された認証

- サービス プリンシパル

展開チェックリスト

セットアップ中またはトラブルシューティングの目的で、シナリオに基づいて、次のいずれかのデプロイ チェックリストを使用します。

- Azure IR を使用したパブリック アクセス

- セルフホステッド IR を使用したパブリック アクセス

- マネージド VNet IR を使用したプライベート アクセス (v2 のみ)

- セルフホステッド IR を使用したプライベート アクセス

パブリック ネットワークで Azure IR とマネージド ID を使用して同じテナントの Power BI をスキャンする

Power BI アカウントと Microsoft Purview アカウントが同じテナントにあることを確認します。

登録中に Power BI テナント ID が正しく入力されていることを確認します。

Azure portalから、Microsoft Purview アカウントネットワークがパブリック アクセスに設定されているかどうかを検証します。

Power BI テナント管理ポータルから、パブリック ネットワークを許可するように Power BI テナントが構成されていることを確認します。

テナントMicrosoft Entraで、セキュリティ グループを作成します。

テナントMicrosoft Entraから、Microsoft Purview アカウント MSI が新しいセキュリティ グループのメンバーであることを確認します。

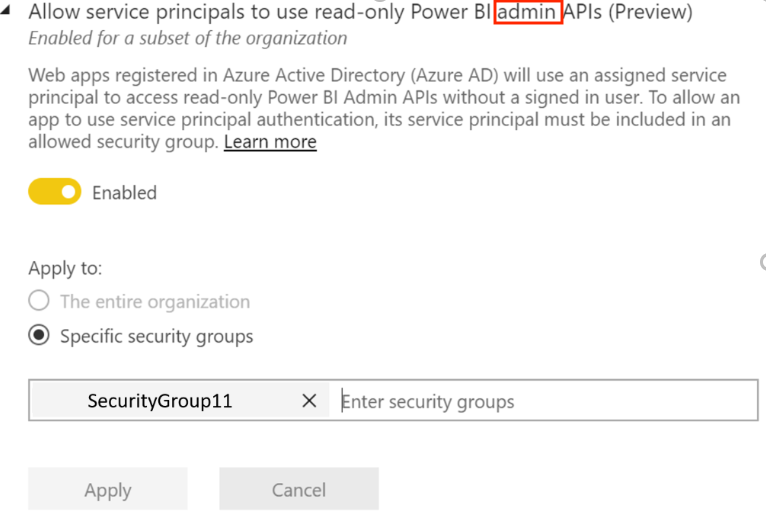

Power BI テナント 管理 ポータルで、新しいセキュリティ グループに対して読み取り専用の Power BI 管理者 API の使用をサービス プリンシパルに許可するかどうかを検証します。

Power BI テナントを登録する

このセクションでは、同じテナント シナリオ用に Microsoft Purview に Power BI テナントを登録する方法について説明します。

左側のナビゲーションで [データ マップ ] を選択します。

その後、[登録] を選択します。

データ ソースとして [Fabric ] を選択します。 これには、Power BI ソースと資産が含まれます。

データ ソースに名前を付けます。

名前の長さは 3 から 63 文字で、文字、数字、アンダースコア、ハイフンのみを含める必要があります。 スペースは使用できません。

既定では、システムは同じMicrosoft Entra テナントに存在する Fabric テナントを検索します。

ソースを登録するコレクションを選択します。

[登録] を選択します。

同じテナントの Power BI をスキャンする

ヒント

スキャンに関する問題のトラブルシューティングを行うには:

- シナリオのデプロイ チェックリストが完了したことを確認します。

- スキャンのトラブルシューティングに関するドキュメントを確認してください。

Power BI テナントに対する認証

Microsoft Entra テナントで、Power BI テナントが配置されています。

Azure portalで、Microsoft Entra IDを検索します。

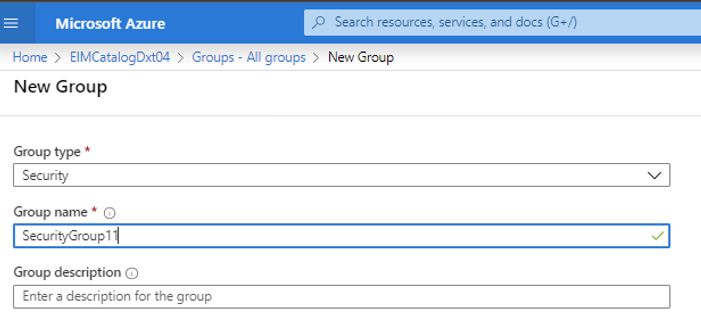

「基本的なグループを作成し、Microsoft Entra IDを使用してメンバーを追加する」に従って、Microsoft Entra IDに新しいセキュリティ グループを作成します。

ヒント

使用するセキュリティ グループが既にある場合は、この手順をスキップできます。

[グループの種類] として [セキュリティ] を選択します。

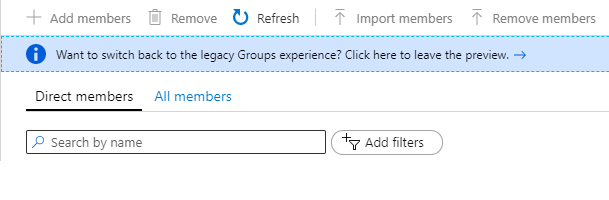

関連するユーザーをセキュリティ グループに追加します。

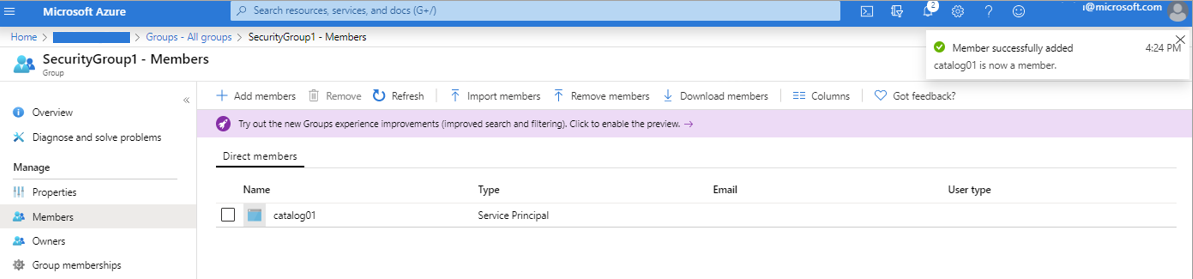

認証方法として マネージド ID を 使用している場合は、Microsoft Purview マネージド ID をこのセキュリティ グループに追加します。 [ メンバー] を選択し、[ + メンバーの追加] を選択します。

認証方法として 委任された認証 または サービス プリンシパル を使用している場合は、このセキュリティ グループに サービス プリンシパル を追加します。 [ メンバー] を選択し、[ + メンバーの追加] を選択します。

Microsoft Purview マネージド ID またはサービス プリンシパルを検索して選択します。

追加されたことを示す成功通知が表示されます。

セキュリティ グループを Power BI テナントに関連付ける

Power BI 管理ポータルにログインします。

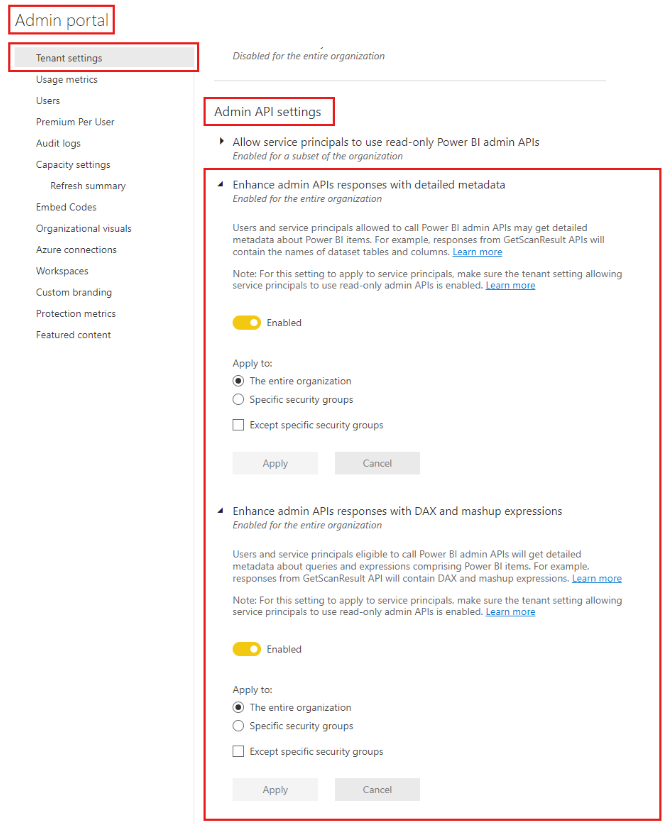

[ テナント 設定] ページを選択します。

重要

テナント設定ページを表示するには、Power BI 管理である必要があります。

読み取り専用 管理の Power BI 管理者 API (プレビュー) を使用するには> API 設定Allow サービス プリンシパルを選択します。

[ 特定のセキュリティ グループ] を選択します。

[API 設定管理選択>詳細なメタデータを含む管理者 API 応答をエンハンスし>DAX およびマッシュアップ式を使用した管理 API 応答を強化します。トグルを有効にするとMicrosoft Purview データ マップスキャンの一部として Power BI データセットの詳細なメタデータが自動的に検出されます。

重要

power bi テナントの 管理 API 設定を更新した後、約 15 分待ってからスキャンとテストの接続を登録します。

注意

作成したセキュリティ グループ (Microsoft Purview マネージド ID がメンバーである) に読み取り専用の Power BI 管理者 API の使用を許可すると、このテナント内のすべての Power BI 成果物のメタデータ (ダッシュボードやレポート名、所有者、説明など) へのアクセスも許可されます。 メタデータが Microsoft Purview に取り込まれたら、Power BI アクセス許可ではなく Microsoft Purview のアクセス許可で、そのメタデータを表示できるユーザーを決定します。

注:

セキュリティ グループは開発者設定から削除できますが、以前に抽出したメタデータは Microsoft Purview アカウントから削除されません。 必要に応じて、個別に削除できます。

Azure IR とマネージド ID を使用して同じテナント Power BI のスキャンを作成する

これは、ネットワーク設定でパブリック アクセスを許可するように Microsoft Purview テナントと Power BI テナントの両方が構成されている場合に適したシナリオです。

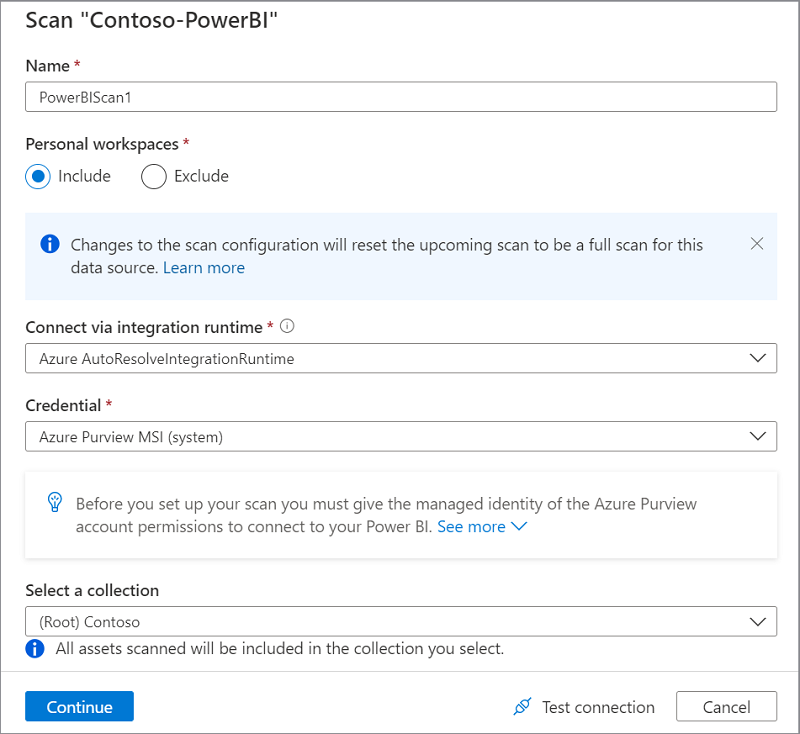

新しいスキャンを作成して実行するには、次の操作を行います。

Microsoft Purview Studio で、左側のメニューの [データ マップ ] に移動します。

[ ソース] に移動します。

登録済みの Power BI ソースを選択します。

[ + 新しいスキャン] を選択します。

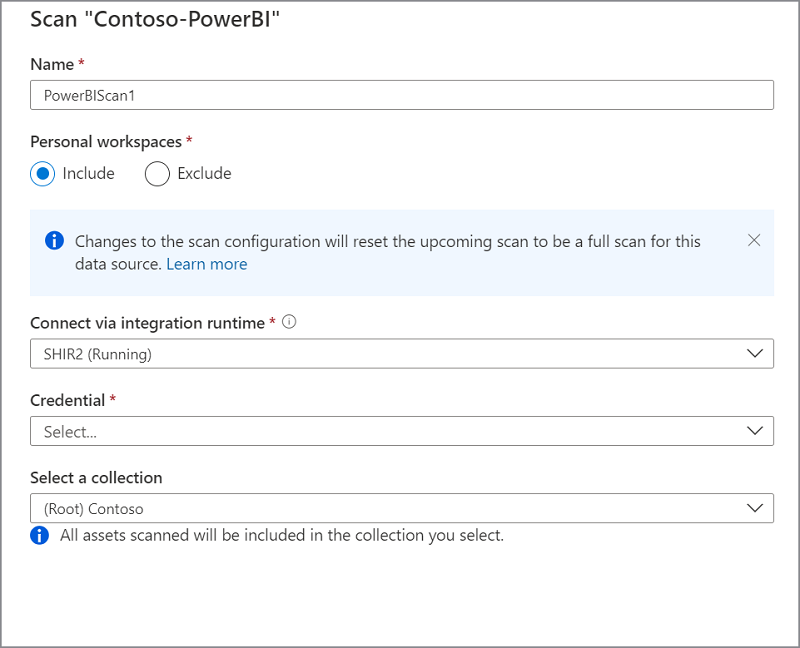

スキャンに名前を付けます。 次に、個人用ワークスペースを含めるか除外するオプションを選択します。

注:

個人用ワークスペースを含めるか除外するようにスキャンの構成を切り替えると、Power BI ソースのフル スキャンがトリガーされます。

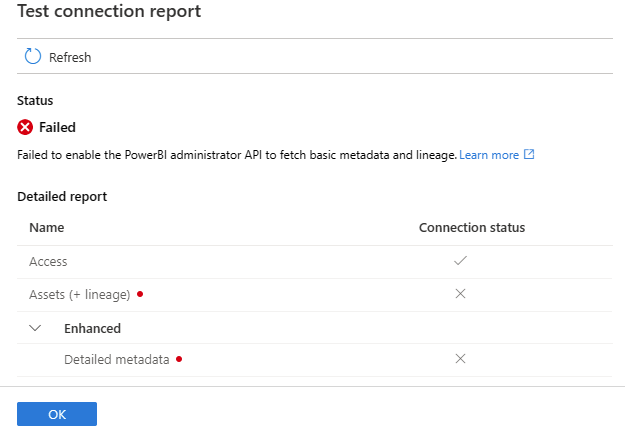

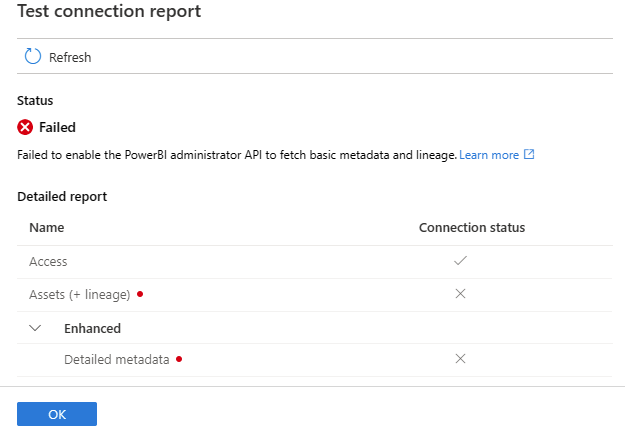

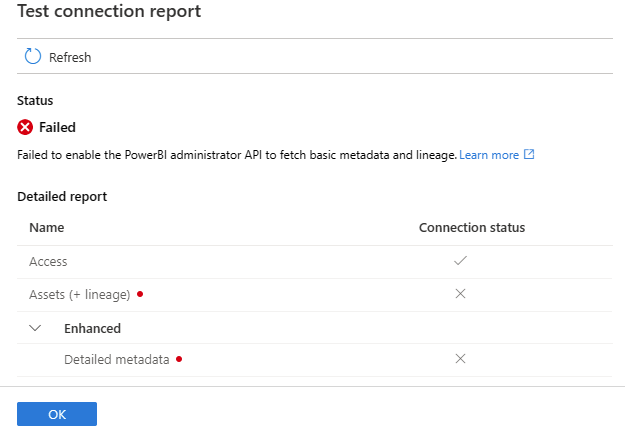

次の手順に進む前に、[ テスト接続] を選択します。 テスト接続に失敗した場合は、[レポートの表示] を選択して詳細な状態を確認し、問題のトラブルシューティングを行います。

- アクセス - 失敗した状態は、ユーザー認証が失敗したことを意味します。 ユーザー認証が必要ないため、マネージド ID を使用したスキャンは常に成功します。

- 資産 (+ 系列) - 失敗状態は、Microsoft Purview - Power BI 承認が失敗したことを意味します。 Power BI 管理ポータルで関連付けられているセキュリティ グループに Microsoft Purview マネージド ID が追加されていることを確認します。

- 詳細なメタデータ (拡張) - 失敗した状態は、次の設定で Power BI 管理ポータルが無効になっていることを意味します - 詳細なメタデータを使用して管理者 API の応答を強化する

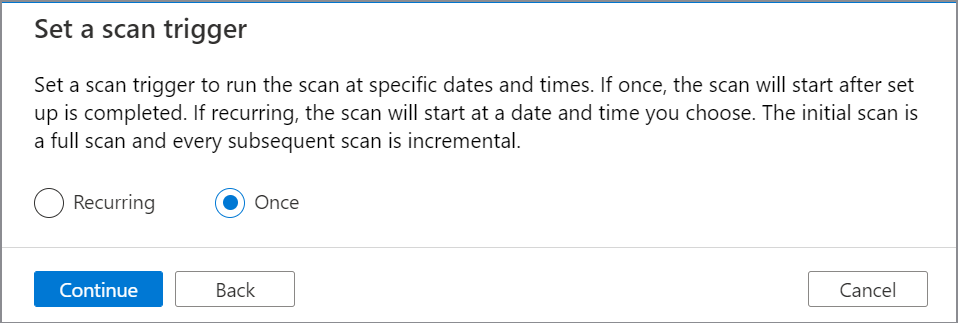

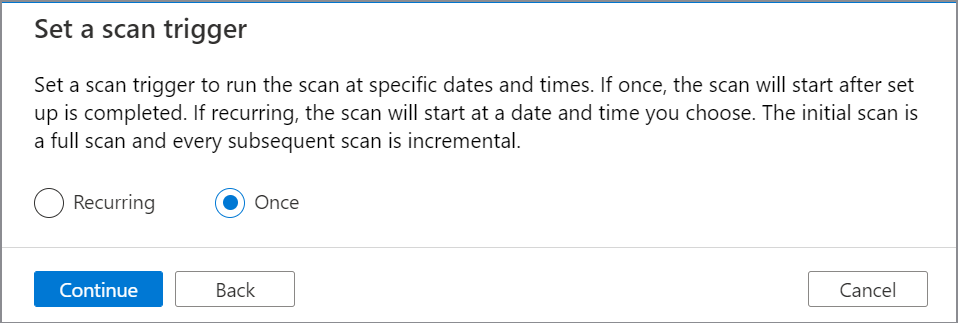

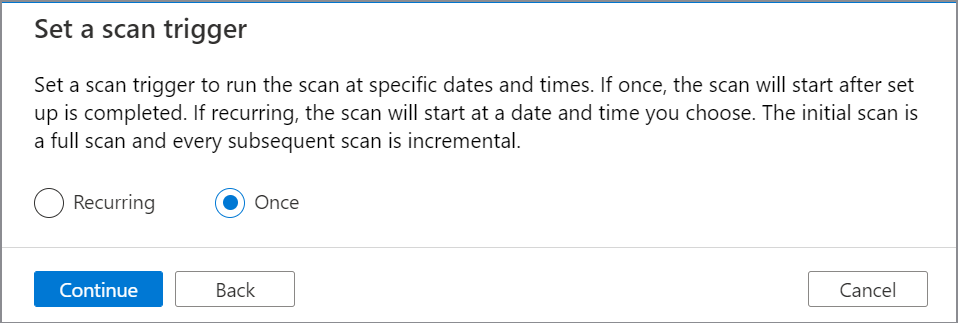

スキャン トリガーを設定します。 オプションは [ 定期的] と [1 回] です。

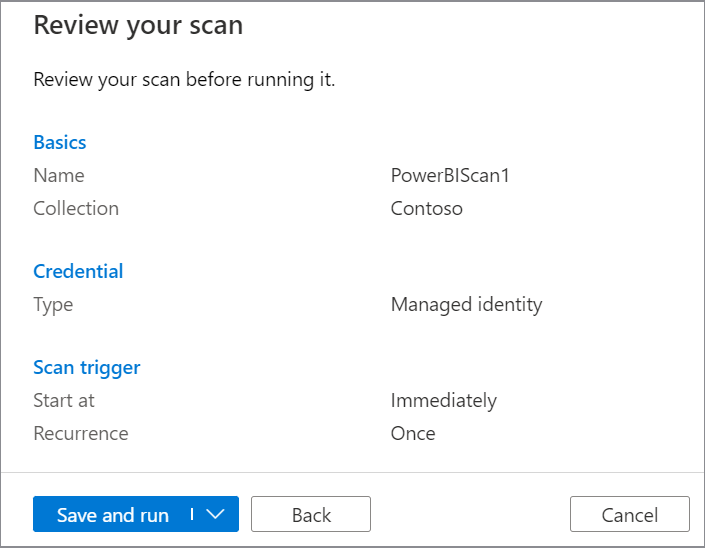

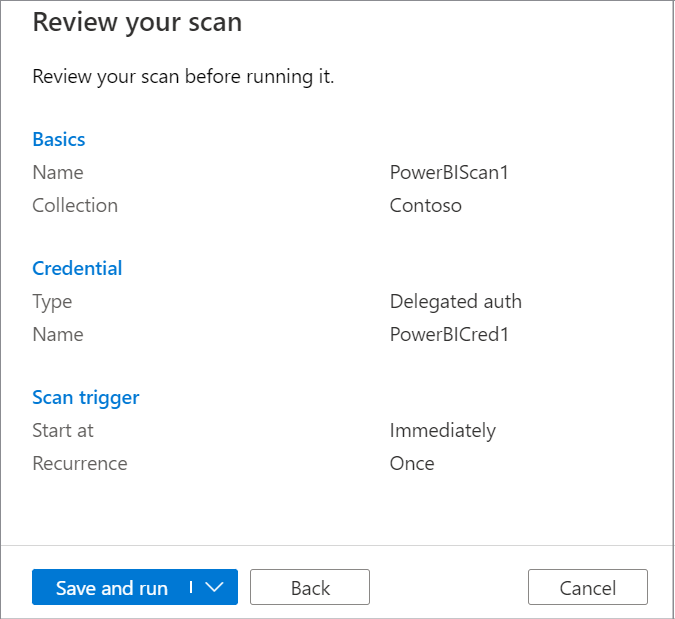

[ 新しいスキャンの確認] で、[ 保存して実行] を選択してスキャンを起動します。

サービス プリンシパルを使用してセルフホステッド IR を使用して同じテナントのスキャンを作成する

このシナリオは、Microsoft Purview テナントと Power BI テナント、またはその両方がプライベート エンドポイントを使用してパブリック アクセスを拒否するように構成されている場合に使用できます。 さらに、このオプションは、Microsoft Purview テナントと Power BI テナントがパブリック アクセスを許可するように構成されている場合にも適用されます。

Power BI ネットワークに関連する詳細については、「 Power BI にアクセスするためのプライベート エンドポイントを構成する方法」を参照してください。

Microsoft Purview ネットワーク設定の詳細については、「 Microsoft Purview アカウントにプライベート エンドポイントを使用する」を参照してください。

新しいスキャンを作成して実行するには、次の操作を行います。

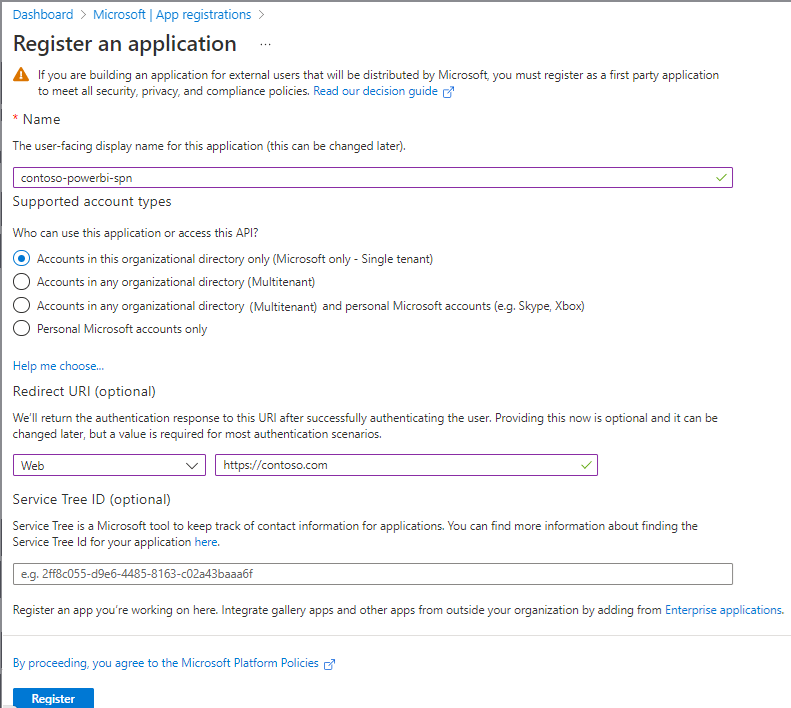

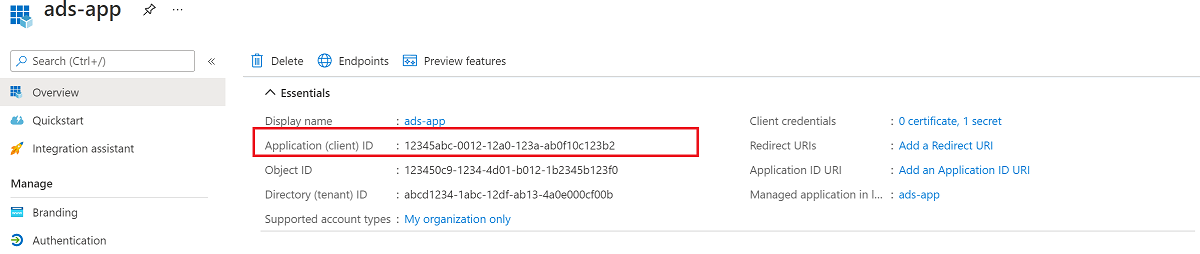

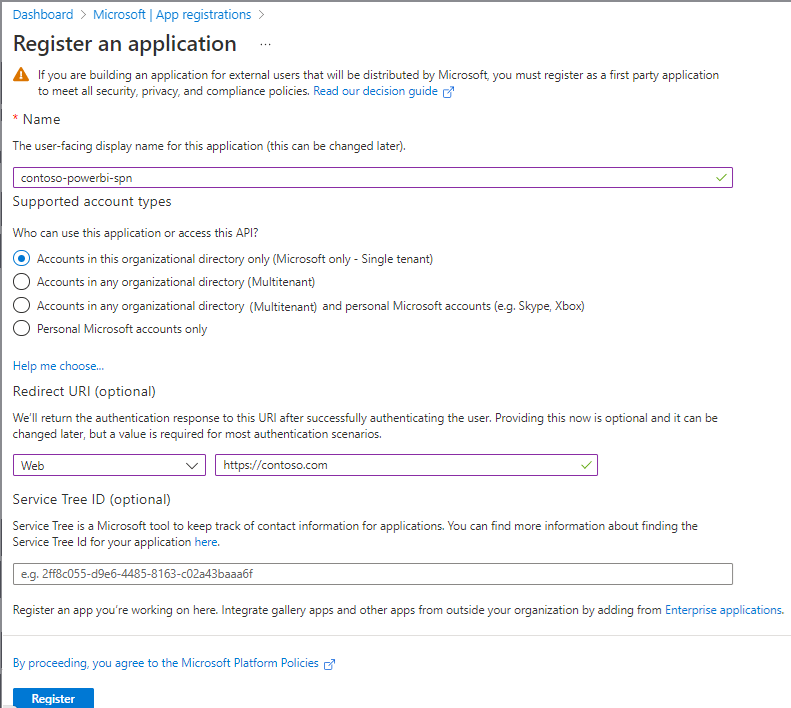

Azure portalで、[Microsoft Entra ID] を選択し、テナントにアプリ登録を作成します。 リダイレクト URI に Web URL を指定します。 リダイレクト URI の詳細については、Microsoft Entra IDからのこのドキュメントを参照してください。

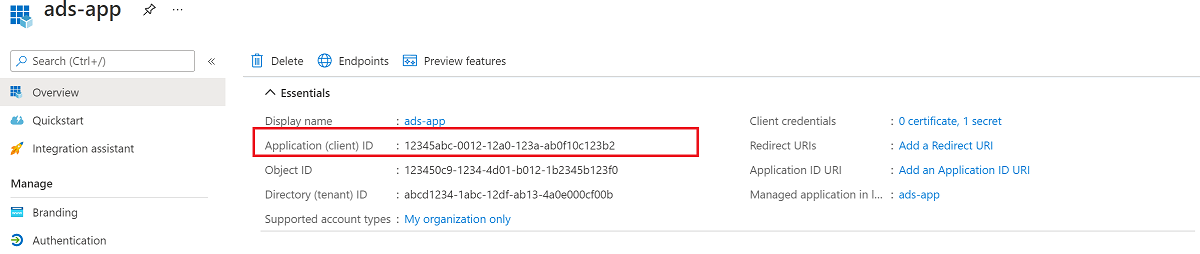

クライアント ID (アプリ ID) を書き留めます。

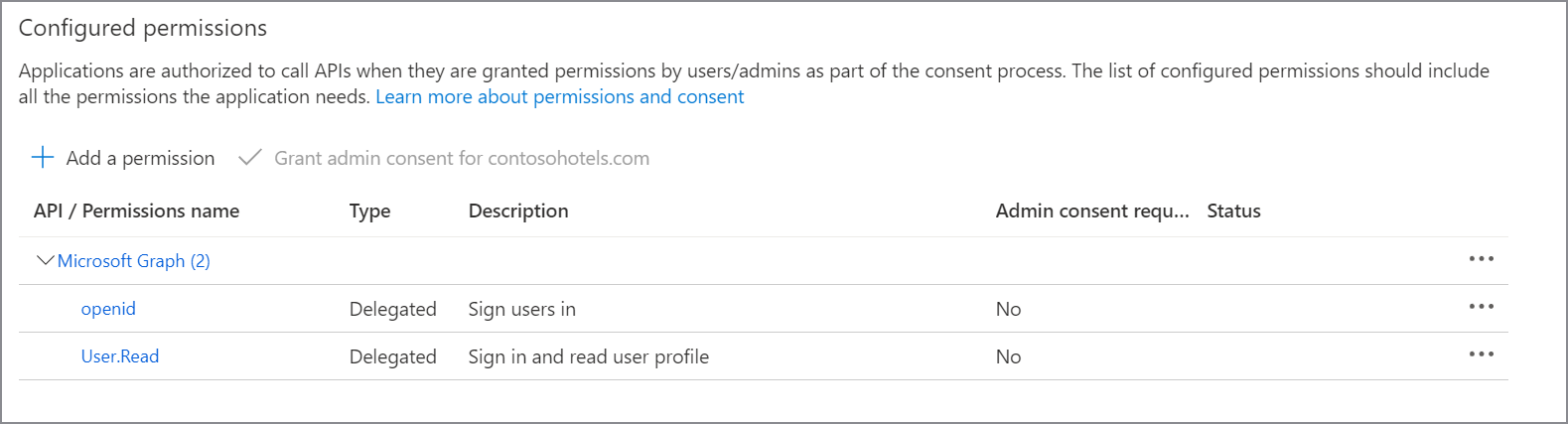

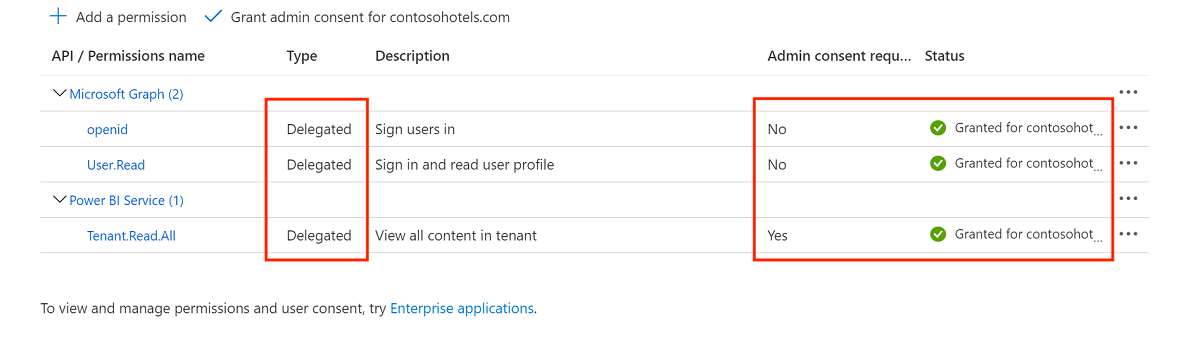

ダッシュボードMicrosoft Entraから、新しく作成されたアプリケーションを選択し、[アプリの登録] を選択します。 [API アクセス許可] から、次の委任されたアクセス許可をアプリケーションに割り当てます。

- Microsoft Graph openid

- Microsoft Graph User.Read

[ 詳細設定] で、[ パブリック クライアント フローを許可する] を有効にします。

[ 証明書 & シークレット] で、新しいシークレットを作成し、次の手順で安全に保存します。

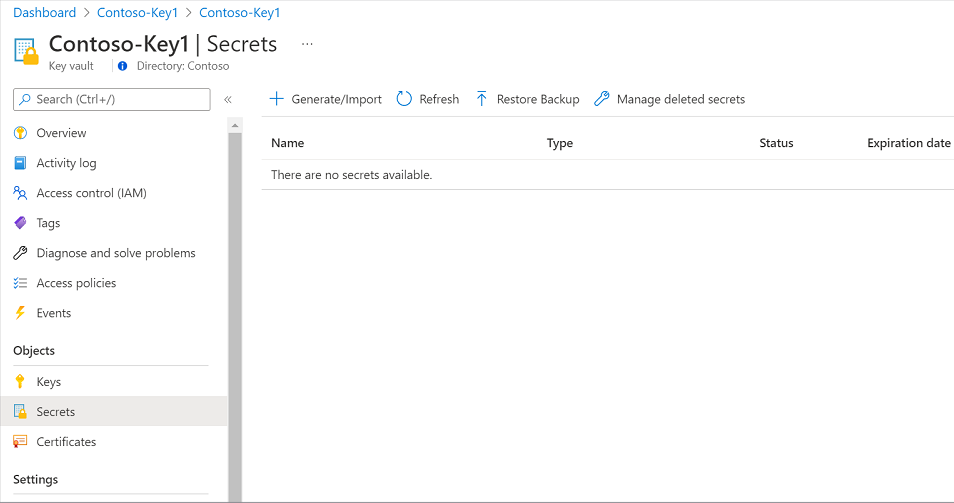

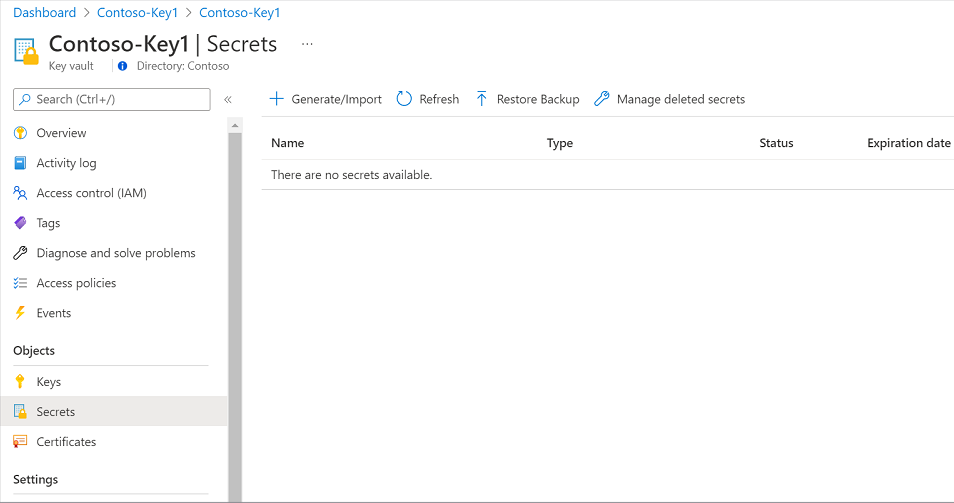

Azure portalで、Azure キー コンテナーに移動します。

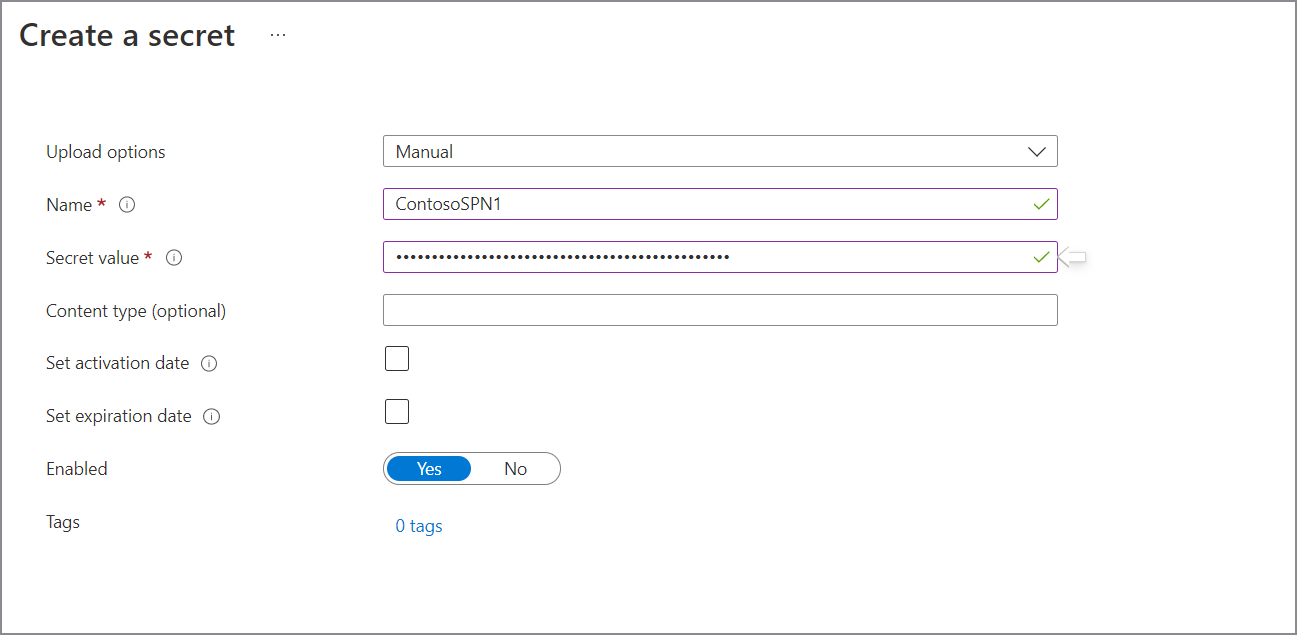

[設定>Secrets] を選択し、[+ 生成/インポート] を選択します。

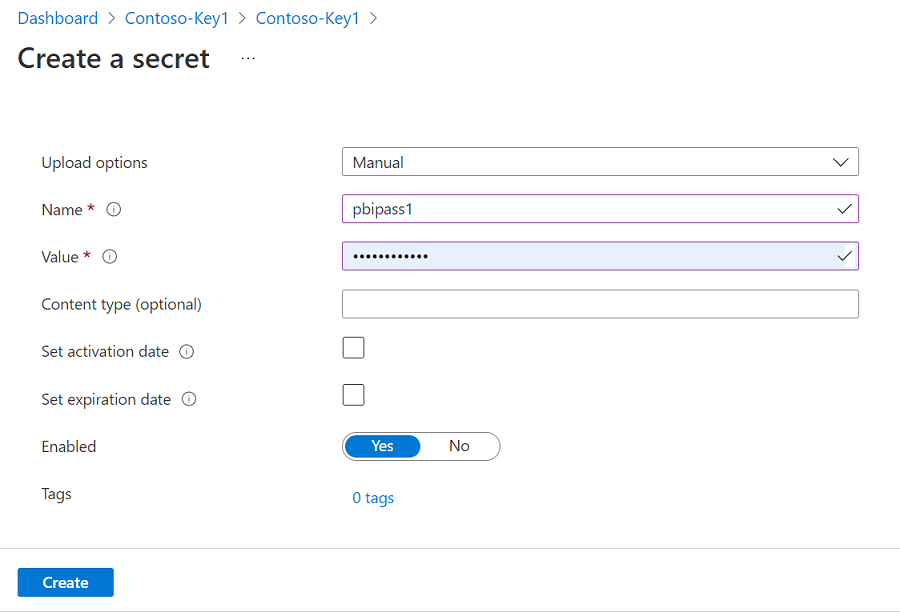

シークレットの名前を入力し、[ 値] に、アプリ登録用に新しく作成したシークレットを入力します。 [ 作成] を 選択して完了します。

キー コンテナーがまだ Microsoft Purview に接続されていない場合は、新しいキー コンテナー接続を作成する必要があります

Microsoft Purview Studio で、左側のメニューの [データ マップ ] に移動します。

[ ソース] に移動します。

登録済みの Power BI ソースを選択します。

[ + 新しいスキャン] を選択します。

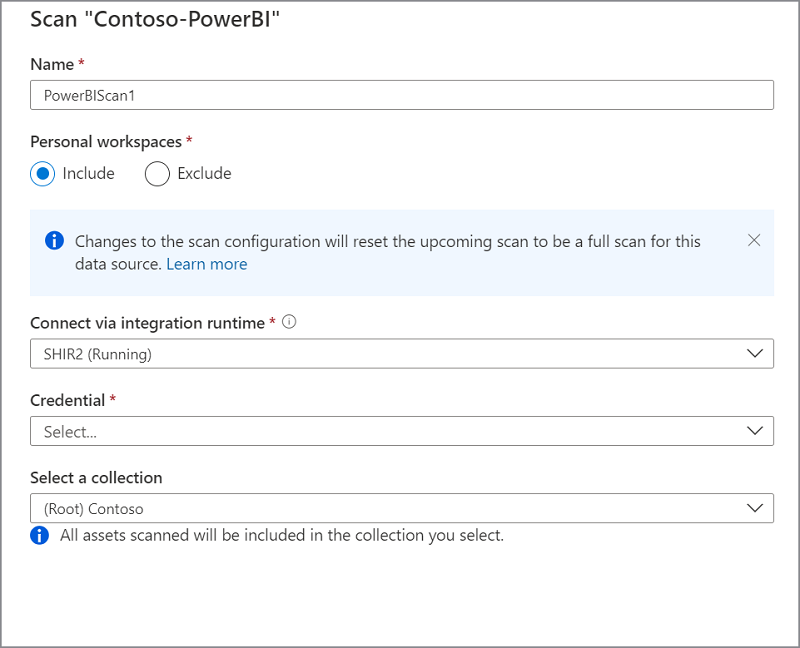

スキャンに名前を付けます。 次に、個人用ワークスペースを含めるか除外するオプションを選択します。

注:

個人用ワークスペースを含めるか除外するようにスキャンの構成を切り替えると、Power BI ソースのフル スキャンがトリガーされます。

ドロップダウン リストからセルフホステッド統合ランタイムを選択します。

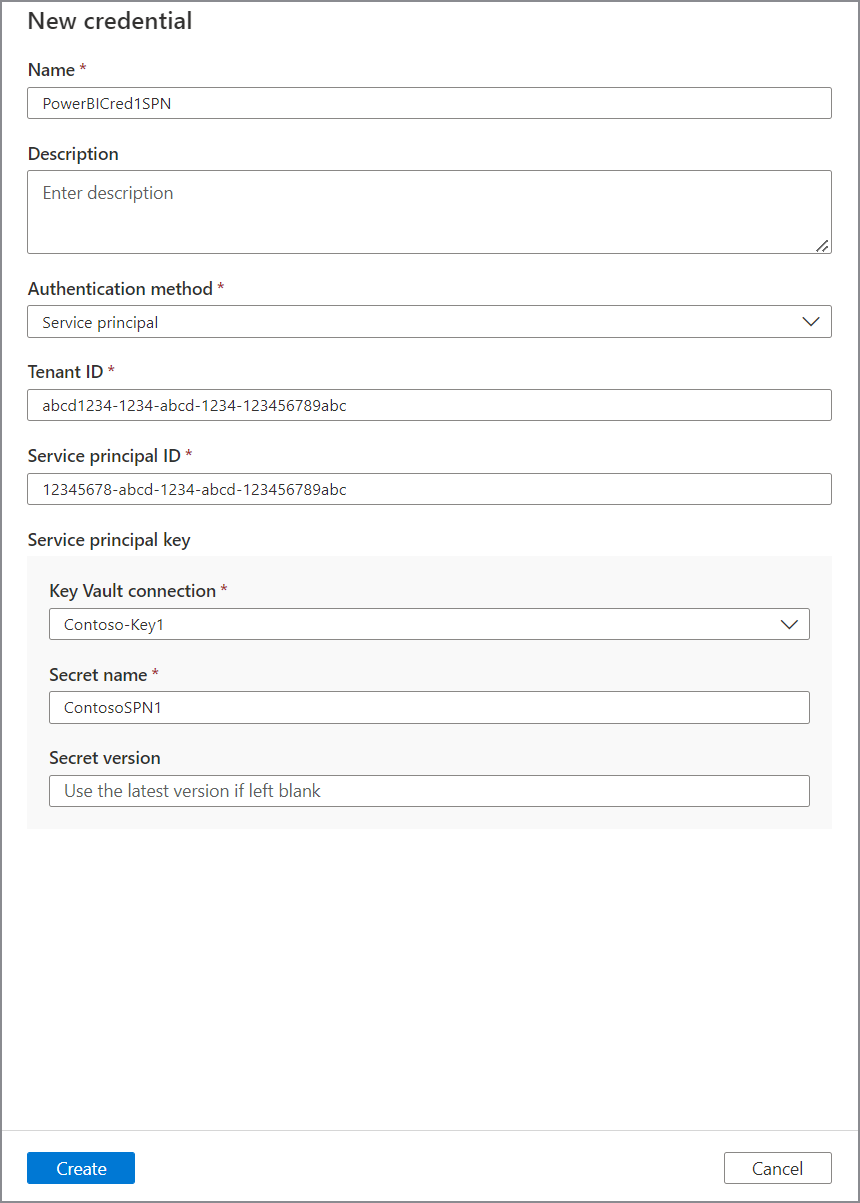

[資格情報] で[サービス プリンシパル] を選択し、[+ 新規] を選択して新しい資格情報を作成します。

新しい資格情報を作成し、必要なパラメーターを指定します。

- 名前: 資格情報の一意の名前を指定します

- 認証方法: サービス プリンシパル

- テナント ID: Power BI テナント ID

- クライアント ID: 前に作成したサービス プリンシパル クライアント ID (アプリ ID) を使用する

次の手順に進む前に、[ テスト接続] を選択します。 テスト接続に失敗した場合は、[レポートの表示] を選択して詳細な状態を確認し、問題のトラブルシューティングを行います

- アクセス - 失敗した状態は、ユーザー認証が失敗したことを意味します。 ユーザー認証が必要ないため、マネージド ID を使用したスキャンは常に成功します。

- 資産 (+ 系列) - 失敗状態は、Microsoft Purview - Power BI 承認が失敗したことを意味します。 Power BI 管理ポータルで関連付けられているセキュリティ グループに Microsoft Purview マネージド ID が追加されていることを確認します。

- 詳細なメタデータ (拡張) - 失敗した状態は、次の設定で Power BI 管理ポータルが無効になっていることを意味します - 詳細なメタデータを使用して管理者 API の応答を強化する

スキャン トリガーを設定します。 オプションは [ 定期的] と [1 回] です。

[ 新しいスキャンの確認] で、[ 保存して実行] を選択してスキャンを起動します。

委任された認証を使用してセルフホステッド IR を使用して同じテナントのスキャンを作成する

このシナリオは、Microsoft Purview テナントと Power BI テナント、またはその両方がプライベート エンドポイントを使用してパブリック アクセスを拒否するように構成されている場合に使用できます。 さらに、このオプションは、Microsoft Purview テナントと Power BI テナントがパブリック アクセスを許可するように構成されている場合にも適用されます。

Power BI ネットワークに関連する詳細については、「 Power BI にアクセスするためのプライベート エンドポイントを構成する方法」を参照してください。

Microsoft Purview ネットワーク設定の詳細については、「 Microsoft Purview アカウントにプライベート エンドポイントを使用する」を参照してください。

新しいスキャンを作成して実行するには、次の操作を行います。

テナントにユーザー アカウントMicrosoft Entra作成し、そのユーザー Microsoft Entraロールである Fabric Administrator に割り当てます。 ユーザー名をメモし、サインインしてパスワードを変更します。

適切な Power BI ライセンスをユーザーに割り当てます。

Azure キー コンテナーに移動します。

[設定>Secrets] を選択し、[+ 生成/インポート] を選択します。

シークレットの名前を入力し、[値] に、Microsoft Entra ユーザーの新しく作成したパスワードを入力します。 [ 作成] を 選択して完了します。

キー コンテナーがまだ Microsoft Purview に接続されていない場合は、新しいキー コンテナー接続を作成する必要があります

Microsoft Entra テナントにアプリ登録を作成します。 リダイレクト URI に Web URL を指定します。

クライアント ID (アプリ ID) を書き留めます。

ダッシュボードMicrosoft Entraから、新しく作成されたアプリケーションを選択し、[アプリの登録] を選択します。 次の委任されたアクセス許可をアプリケーションに割り当て、テナントの管理者の同意を付与します。

- Power BI Service Tenant.Read.All

- Microsoft Graph openid

- Microsoft Graph User.Read

[ 詳細設定] で、[ パブリック クライアント フローを許可する] を有効にします。

Microsoft Purview Studio で、左側のメニューの [データ マップ ] に移動します。

[ ソース] に移動します。

登録済みの Power BI ソースを選択します。

[ + 新しいスキャン] を選択します。

スキャンに名前を付けます。 次に、個人用ワークスペースを含めるか除外するオプションを選択します。

注:

個人用ワークスペースを含めるか除外するようにスキャンの構成を切り替えると、Power BI ソースのフル スキャンがトリガーされます。

ドロップダウン リストからセルフホステッド統合ランタイムを選択します。

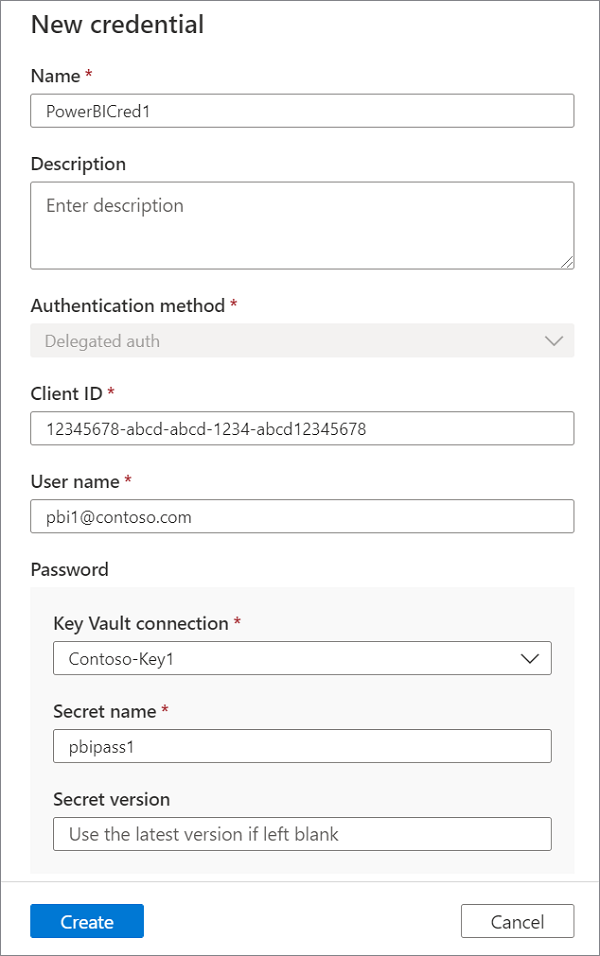

[資格情報] で [委任された認証] を選択し、[+ 新規] を選択して新しい資格情報を作成します。

新しい資格情報を作成し、必要なパラメーターを指定します。

- 名前: 資格情報の一意の名前を指定します

- 認証方法: 委任された認証

- クライアント ID: 前に作成したサービス プリンシパル クライアント ID (アプリ ID) を使用する

- ユーザー名: 前に作成した Fabric Administrator のユーザー名を指定します

- パスワード: 適切な Key Vault 接続と、Power BI アカウントのパスワードが以前に保存された シークレット名 を選択します。

次の手順に進む前に、[ テスト接続] を選択します。 テスト接続に失敗した場合は、[レポートの表示] を選択して詳細な状態を確認し、問題のトラブルシューティングを行います

- アクセス - 失敗した状態は、ユーザー認証が失敗したことを意味します。 ユーザー認証が必要ないため、マネージド ID を使用したスキャンは常に成功します。

- 資産 (+ 系列) - 失敗状態は、Microsoft Purview - Power BI 承認が失敗したことを意味します。 Power BI 管理ポータルで関連付けられているセキュリティ グループに Microsoft Purview マネージド ID が追加されていることを確認します。

- 詳細なメタデータ (拡張) - 失敗した状態は、次の設定で Power BI 管理ポータルが無効になっていることを意味します - 詳細なメタデータを使用して管理者 API の応答を強化する

スキャン トリガーを設定します。 オプションは [ 定期的] と [1 回] です。

[ 新しいスキャンの確認] で、[ 保存して実行] を選択してスキャンを起動します。

スキャンのスコープを設定する

この機能は現在プレビューの段階です。 Microsoft Azure プレビューの補足使用条件には、ベータ版、プレビュー版、または一般公開されていない Azure 機能に適用される追加の法的条件が含まれています。

[スキャンのスコープ] ステージでは、データ ソース管理者は、必要に応じてワークスペースを指定してスキャンのスコープを設定できます。 データ ソース管理者は、テナントの下にあるワークスペースの一覧から選択するか、ワークスペース GUID を直接入力してスキャンのスコープを設定できます。 スコープ付きスキャンを使用するために追加のアクセス許可は必要ありません。 使用できるオプションは 2 つあり、既定では [いいえ] オプションが選択されており、[続行] を直接クリックしてフル スキャンを実行するか、"はい" を選択してスコープ付きスキャン エクスペリエンスを有効にすることができます。

![[いいえ] オプションが選択されている [スキャンのスコープ] を示すスクリーンショット。](media/setup-power-bi-scan-catalog-portal/scope-your-scan-no.png)

スコープ付きスキャンが有効になっている場合は、左側のテナントの下に既存のワークスペースの一覧が表示されます (現在、UI 選択エクスペリエンスでは 5000 未満のワークスペースしかサポートされないという制限があります)、ワークスペースを選択して右側のリストに追加できます。 個人用ワークスペースが "含める" として構成されている場合、個人用ワークスペースはワークスペースの一覧にプレフィックス "PersonalWorkspace" と共に表示されます。 ワークスペースを直接クリックし、[リストに追加] ボタンをクリックして、選択したワークスペースの一覧にワークスペースを配置できます。 検索ボックスにワークスペース名またはワークスペース GUID のキーワード (keyword)を入力して、選択対象のワークスペースを除外できます。

![[はい] オプションが選択された [スキャンのスコープ] を示すスクリーンショット。](media/setup-power-bi-scan-catalog-portal/scope-your-scan-yes.png)

ワークスペース GUID を直接入力し、選択したワークスペースの一覧に追加することもできます。

![[選択済み] オプションと手動入力を使用してスキャンのスコープを設定するを示すスクリーンショット。](media/setup-power-bi-scan-catalog-portal/scope-your-scan-yes-manual.png)

注:

- Microsoft Fabric または Power BI テナントから選択したスコーピング スキャンは、ワークスペースの合計数が 5,000 未満 (個人用ワークスペースを含める、または除外することが考慮される) 場合にのみサポートされます。または、スキャンのスコープを設定するためにワークスペース GUID の手動入力に切り替える必要があります。

- Microsoft Fabric または Power BI テナントからワークスペースを選択するか、ワークスペース GUID を手動で入力するか切り替えることができます。入力は、選択したワークスペースの同じ一覧にマージされます。

- Microsoft Purview では、ユーザーによる GUID 入力の形式が正しいかどうかがチェックされますが、GUID が Microsoft Fabric テナントまたは Power BI テナント内の有効なワークスペースを表しているかどうかはチェックされません。 スコープスキャンに無効な GUID が含まれている場合、スキャンは例外で完了し、スキャン ログに無効な GUID を見つけることができます。

- 個人用ワークスペースが "除外" として構成されている場合でも、個人用ワークスペースの GUID は選択したワークスペースの一覧に追加できますが、スキャンではスキップされ、これらの GUID はスキャン ログに含まれます。

- セルフホステッド統合ランタイムを使用する場合は、バージョン 5.40.8836.1 以降が必要であり、スコープ付きスキャンではワークスペース GUID の手動入力のみがサポートされます。

- マネージド VNet 統合ランタイム (v2) が使用されている場合、スコープスキャンではワークスペース GUID の手動入力のみがサポートされます。

次の手順

ソースを登録したので、次のガイドに従って、Microsoft Purview とデータの詳細を確認してください。