Microsoft Defender ポータルでインサイダー リスクの脅威を調査する

重要

この記事の一部の情報は、リリース前の製品に関連しており、商用リリース前に大幅に変更される可能性があります。 Microsoft は、ここで提供される情報に関して、明示または黙示を問わず一切保証しません。

Microsoft Defender ポータルのMicrosoft Purview インサイダー リスク管理アラートは、organizationの機密情報を保護し、セキュリティを維持するために不可欠です。 これらのアラートとMicrosoft Purview インサイダー リスク管理からの分析情報は、従業員や請負業者によるデータ漏洩や知的財産の盗難などの内部の脅威を特定して軽減するのに役立ちます。 これらのアラートを監視することで、組織はセキュリティ インシデントに積極的に対処し、機密データを保護したままにし、コンプライアンス要件を満たすことができます。

インサイダー リスク アラートを監視する主な利点の 1 つは、ユーザーに関連するすべてのアラートの統合ビューであり、セキュリティ オペレーション センター (SOC) アナリストは、Microsoft Purview インサイダー リスク管理からのアラートを他の Microsoft セキュリティ ソリューションと関連付けることができます。 さらに、Microsoft Defender ポータルでこれらのアラートを使用すると、高度なハンティング機能とのシームレスな統合が可能になり、インシデントを効果的に調査して対応する機能が強化されます。

もう 1 つの利点は、 Microsoft Purview と Defender ポータルの間でアラート更新プログラムを自動同期することで、リアルタイムの可視性を確保し、監視の可能性を減らすことです。 この統合により、内部の脅威を検出、調査、対応するorganizationの能力が強化され、全体的なセキュリティ体制が強化されます。

Microsoft Defender ポータルでインサイダー リスク管理アラートを管理するには、[インシデント] & アラートに移動します。ここで、次のことができます。

- Microsoft Defender ポータル インシデント キュー内のインシデントの下にグループ化されたすべてのインサイダー リスク アラートを表示します。

- 1 つのインシデントの下で、Microsoft Purview データ損失防止やMicrosoft Entra IDなど、他の Microsoft ソリューションと関連付けられたインサイダー リスク アラートを表示します。

- アラート キュー内の個々のインサイダー リスク アラートを表示します。

- インシデントキューとアラート キューのサービス ソースでフィルター処理します。

- インサイダー リスク アラートで、ユーザーに関連するすべてのアクティビティとすべてのアラートを検索します。

- ユーザー エンティティ ページで、ユーザーのインサイダー リスク アクティビティの概要とリスク レベルを表示します。

はじめに

Microsoft Purview とインサイダー リスク管理を初めて使用する場合は、次の記事を読むことを検討してください。

前提条件

Microsoft Defender ポータルでインサイダー リスク管理アラートを調査するには、次の操作を行う必要があります。

- Microsoft 365 サブスクリプションがインサイダー リスク管理アクセスをサポートしていることを確認します。 サブスクリプションとライセンスの詳細を確認してください。

- Microsoft Defender XDRへのアクセスを確認します。 「Microsoft Defender XDR ライセンス要件」を参照してください。

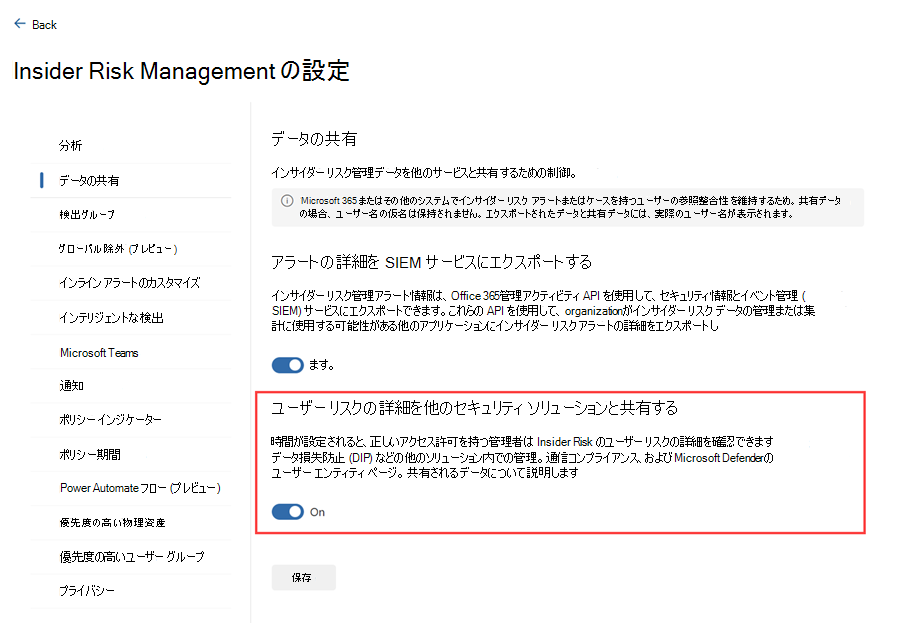

他のセキュリティ ソリューションとのデータ共有は、Microsoft Purview インサイダー リスク管理の [データ共有] 設定で有効にする必要があります。 Microsoft Purview ポータルで [ユーザー リスクの詳細を他のセキュリティ ソリューションと共有する] をオンにすると、適切なアクセス許可を持つユーザーは、Microsoft Defender ポータルのユーザー エンティティ ページでユーザー リスクの詳細を確認できます。

詳細については、「 アラートの重大度レベルを他の Microsoft セキュリティ ソリューションと共有 する」を参照してください。

アクセス許可と役割

ロールのMicrosoft Defender XDR

Microsoft Defender ポータルでインサイダー リスク管理アラートにアクセスするには、次のアクセス許可が不可欠です。

- セキュリティ オペレーター

- セキュリティ閲覧者

Microsoft Defender XDRロールの詳細については、「グローバル ロールを使用してMicrosoft Defender XDRへのアクセスMicrosoft Entra管理する」を参照してください。

ロールのMicrosoft Purview インサイダー リスク管理

また、Microsoft Defender ポータルでインサイダー リスク管理アラートを表示および管理するには、次のいずれかのインサイダー リスク管理役割グループのメンバーである必要があります。

- インサイダー リスクの管理

- インサイダー リスク管理アナリスト。

- インサイダー リスク管理調査担当者。

これらの役割グループの詳細については、「 インサイダー リスク管理のアクセス許可を有効にする」を参照してください。

Microsoft Graph API ロール

Microsoft Graph セキュリティ API を使用してインサイダー リスク管理アラートを他のセキュリティ情報およびイベント管理 (SIEM) ツールと統合するお客様は、API を介して関連するMicrosoft Defender データに正常にアクセスするには、次のアクセス許可を持っている必要があります。

| アプリのアクセス許可 | インシデント | アラート | イベント & 動作 | 高度な追及 |

|---|---|---|---|---|

| SecurityIncident.Read.All | 読み取り | 読み取り | 読み取り | |

| SecurityIncident.ReadWrite.All | 読み取り/書き込み | 読み取り/書き込み | 読み取り | |

| SecurityIAlert.Read.All | 読み取り | 読み取り | ||

| SecurityAlert.ReadWrite.All | 読み取り/書き込み | 読み取り | ||

| SecurityEvents.Read.All | 読み取り | |||

| SecurityEvents.ReadWrite.All | 読み取り | |||

| ThreatHunting.Read.All | 読み取り |

Microsoft Graph セキュリティ API を使用したデータの統合の詳細については、「 インサイダー リスク管理データと Microsoft Graph セキュリティ API の統合」を参照してください。

Microsoft Defender ポータルでの調査エクスペリエンス

インシデント

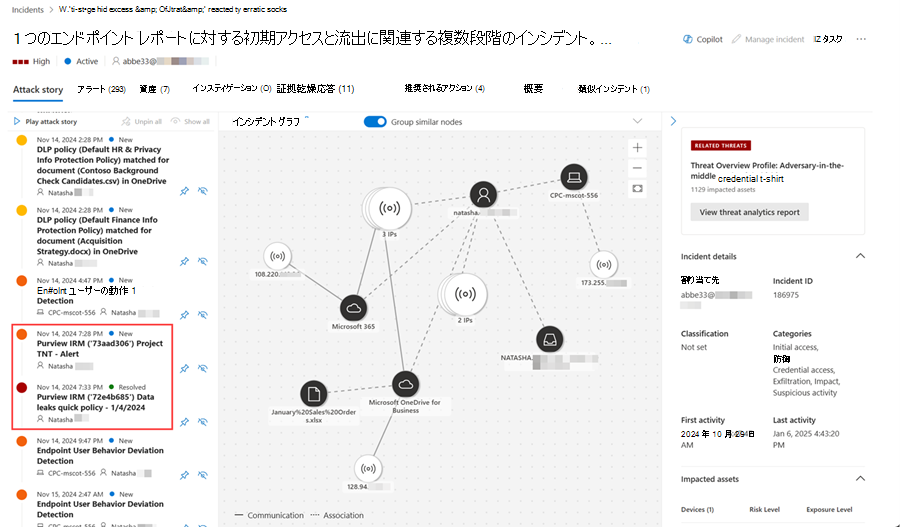

ユーザーに関連するインサイダー リスク管理アラートは、インシデント対応に対する包括的なアプローチを確保するために、1 つのインシデントに関連付けられます。 この相関関係により、SOC アナリストは、Microsoft Purview インサイダー リスク管理およびさまざまな Defender 製品からユーザーに関するすべてのアラートを一元的に表示できます。 すべてのアラートを統合すると、SOC アナリストはアラートに関連するデバイスの詳細を表示することもできます。

インシデントをフィルター処理するには、[サービス ソース] で [Microsoft Purview インサイダー リスク管理] を選択します。

アラート

すべてのインサイダー リスク管理アラートは、Microsoft Defender ポータルのアラート キューにも表示されます。 [サービス ソース] で [Microsoft Purview インサイダー リスク管理] を選択して、これらのアラートをフィルター処理します。

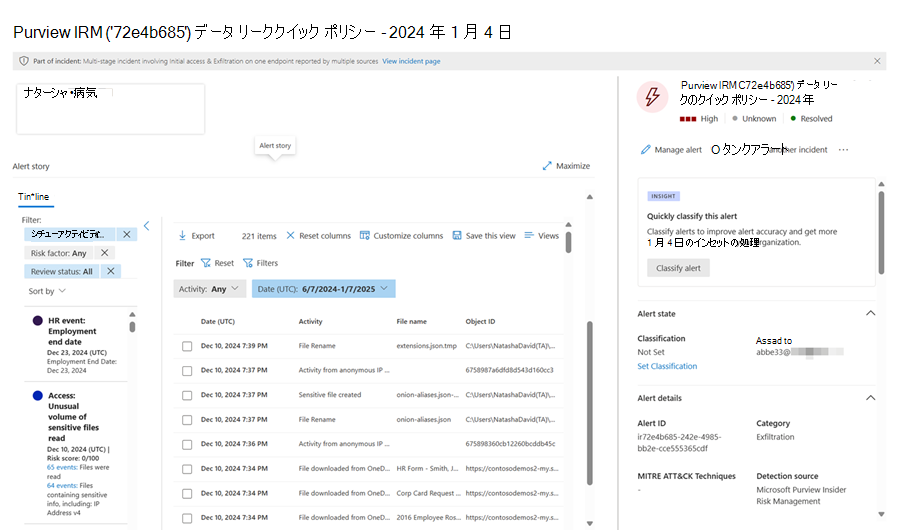

Microsoft Defender ポータルでのインサイダー リスク管理アラートの例を次に示します。

Microsoft Defender XDRとMicrosoft Purview インサイダー リスク管理は、さまざまなアラートの状態と分類フレームワークに従います。 次のアラート マッピングは、2 つのソリューション間でアラートの状態を同期するために使用されます。

| アラートの状態をMicrosoft Defenderする | アラートの状態をMicrosoft Purview インサイダー リスク管理する |

|---|---|

| 新規 | 必要なレビュー |

| 処理中 | 必要なレビュー |

| Resolved | 分類に依存します。 分類が使用できない場合、アラートの状態は既定で [無視] に設定されます。 |

次のアラート分類マッピングは、2 つのソリューション間でアラート分類を同期するために使用されます。

| アラート分類のMicrosoft Defender | アラート分類のMicrosoft Purview インサイダー リスク管理 |

|---|---|

| 真の肯定的な マルチステージ攻撃、フィッシングなどが含まれます。 |

承認済み |

| 情報、予想されるアクティビティ (良性陽性) セキュリティ テスト、確認されたアクティビティなどが含まれます。 |

Dismissed |

| 誤検知 悪意のないデータ、検証するのに十分なデータが含まれていません。 |

Dismissed |

Microsoft Defender XDRでのアラートの状態と分類の詳細については、「Microsoft Defenderでのアラートの管理」を参照してください。

Microsoft Purview または Microsoft Defender ポータルでインサイダー リスク管理アラートに加えられた更新は、両方のポータルに自動的に反映されます。 これらの更新プログラムには、次のものが含まれる場合があります。

- アラートの状態

- 重要度

- アラートを生成したアクティビティ

- トリガー情報

- 分類

更新プログラムは、アラートの生成または更新から 30 分以内に両方のポータルに反映されます。

注:

カスタム検出から作成されたアラート、またはクエリ結果をインシデントにリンクするアラートは、Microsoft Purview ポータルでは使用できません。

この統合では、次のインサイダー リスク管理データはまだ使用できません。

- 電子メール イベントによる流出

- 危険な AI 使用状況イベント

- サード パーティのクラウド アプリ イベント

- アラートが生成される前に発生したイベント

- 管理者によって定義されたイベントに対する除外

- インサイダー リスク管理インシデントには、現時点ではアラートが含まれていないので、ユーザー Microsoft Sentinel影響を与えます。 詳細については、「Microsoft Sentinel ユーザーへの影響」を参照してください。

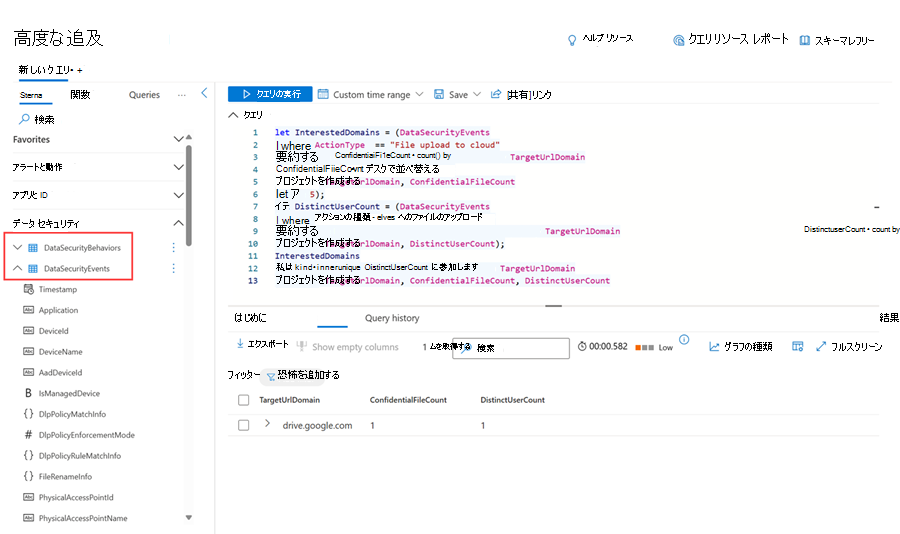

高度な追及

高度なハンティングを使用して、インサイダー リスク イベントと行動をさらに調査します。 高度なハンティングで利用できるインサイダー リスク管理データの概要については、次の表を参照してください。

| テーブル名 | 説明 |

|---|---|

| AlertInfo | インサイダー リスク管理アラートは、さまざまな Microsoft セキュリティ ソリューションからのアラートに関する情報を含む AlertInfo テーブルの一部として使用できます。 |

| AlertEvidence | インサイダー リスク管理アラートは、AlertEvidence テーブルの一部として使用できます。このテーブルには、さまざまな Microsoft セキュリティ ソリューションからのアラートに関連付けられているエンティティに関する情報が含まれています。 |

| DataSecurityBehaviors | この表には、Microsoft Purview の既定または顧客定義のポリシーに違反する疑わしいユーザーの動作に関する分析情報が含まれています。 |

| DataSecurityEvents | この表には、Microsoft Purview の既定または顧客定義のポリシーに違反するユーザー アクティビティに関するエンリッチされたイベントが含まれています。 |

次の例では、 DataSecurityEvents テーブルを使用して、疑わしい可能性のあるユーザーの動作を調査します。 この場合、ユーザーは Google ドライブにファイルをアップロードしました。これは、会社が Google ドライブへのファイルのアップロードをサポートしていない場合に疑わしい動作と見なすことができます。

高度なハンティングでインサイダー リスク データにアクセスするには、ユーザーに次のMicrosoft Purview インサイダー リスク管理ロールが必要です。

- インサイダー リスク管理アナリスト

- インサイダーリスク管理調査官

インサイダー リスク管理データを Microsoft Graph セキュリティ API と統合する

Microsoft Graph セキュリティ API を使用して、インサイダー リスク管理アラート、分析情報、インジケーターを、Microsoft Sentinel、ServiceNow、Splunk などの他の SIEM ツールと統合します。 セキュリティ API を使用して、インサイダー リスク管理データをデータ レイク、チケット システムなどと統合することもできます。

Microsoft Graph APIを設定する方法については、「Microsoft Graph APIを使用する」を参照してください。

特定の API でインサイダー リスク管理データを見つけるには、次の表を参照してください。

| テーブル名 | 説明 | モード |

|---|---|---|

| インシデント | Defender XDR統合インシデント キューにすべてのインサイダー リスク インシデントが含まれます | 読み取り/書き込み |

| アラート | 統合アラート キューと共有されているすべてのインサイダー リスク アラートDefender XDR含まれます | 読み取り/書き込み |

| 高度な追求 | アラート、行動、イベントなど、高度なハンティングのすべてのインサイダー リスク管理データを含む | 読み取り |

インサイダー リスク アラート メタデータは、Microsoft Graph セキュリティ API のアラート リソースの種類の一部です。 アラート リソースの種類に関する完全な情報を参照してください。

注:

インサイダー リスク アラート情報には、アラートと高度なハンティング グラフ名前空間の両方でアクセスできます。 アラート名前空間は、より多くのメタデータを提供します。

高度なハンティングでのインサイダー リスクの動作とイベントは、API で KQL クエリを渡すことによって、Graph APIでアクセスできます。 特定のアラートまたは調査のサポート データをプルするには、このメソッドを使用します。

Office 365 Management Activity API を使用しているお客様の場合は、IRM データのメタデータと双方向のサポートを強化するために、Microsoft Security Graph APIに移行することをお勧めします。

Microsoft Sentinel ユーザーへの影響

お客様Microsoft Sentinel、Microsoft Purview インサイダー リスク管理 - Microsoft Sentinel データ コネクタを使用して、Microsoft Sentinelのインサイダー リスク管理アラートを取得することをお勧めします。

Microsoft Sentinelインシデントに対して自動化を使用している場合は、インサイダー リスク管理インシデントにアラート コンテンツがないために自動化が失敗するリスクがあることに注意してください。 これを軽減するには、 インサイダー リスク管理設定でデータ共有をオフにします。

次の手順

インサイダー リスク インシデントまたはアラートを調査した後、次のいずれかの操作を実行できます。

- 引き続き Microsoft Purview ポータルでアラートに応答します。

- 高度なハンティングを使用して、Microsoft Defender ポータルで他のインサイダー リスク管理イベントを調査します。