Microsoft Defender for Identity接続をテストする

Defender for Identity センサーには Defender for Identity サービスへのネットワーク接続が必要であり、ほとんどの組織はファイアウォールまたはプロキシを介してインターネットへのアクセスを制御します。 たとえば、プロキシを使用する場合は、1 つの URL を使用してポート 443 へのアクセスを許可できます。 詳細については、「 必須ポート」を参照してください。

Microsoft Defender for Identity センサーに使用するサーバーを準備し、必要に応じてプロキシ設定を構成した後、サーバーが Defender for Identity クラウド サービスにアクセスできることを確認するために接続をテストすることをお勧めします。 センサー サーバーで接続の問題が発生している場合は、デプロイ後もこの記事の手順を使用してください。

詳細については、「 必須ポート」を参照してください。

注:

Defender for Identity ワークスペースに関する名前やその他の重要な詳細を取得するには、Microsoft Defender XDR ポータルの [バージョン情報] ページを参照してください。

ブラウザーを使用して接続をテストする

ブラウザーを開きます。 プロキシを使用している場合は、ブラウザーでセンサーで使用されているのと同じプロキシ設定が使用されていることを確認します。

たとえば、プロキシ設定が ローカル システム用に定義されている場合は、PSExec を使用してローカル システム としてセッションを開き、そのセッションからブラウザーを開く必要があります。

次の URL を参照します:

https://<your_workspace_name>sensorapi.atp.azure.com/tri/sensor/api/ping。<your_workspace_name>を Defender for Identity ワークスペースの名前に置き換えます。重要

接続を適切にテストするには、

HTTPではなくHTTPSを指定する必要があります。

結果: [OK] メッセージが表示されます (HTTP 状態 200)。 これは、Defender for Identity HTTPS エンドポイントに正常にルーティングできたことを示します。 これが目的の結果です。

一部の古いワークスペースの場合、返されるメッセージ はエラー 503 サービスが使用できない可能性があります。 これは、引き続き成功を示す一時的な状態です。 以下に例を示します。

その他の結果には、次のシナリオが含まれる場合があります。

[OK] メッセージが表示されない場合は、プロキシ構成に問題がある可能性があります。 ネットワークとプロキシの設定を確認します。

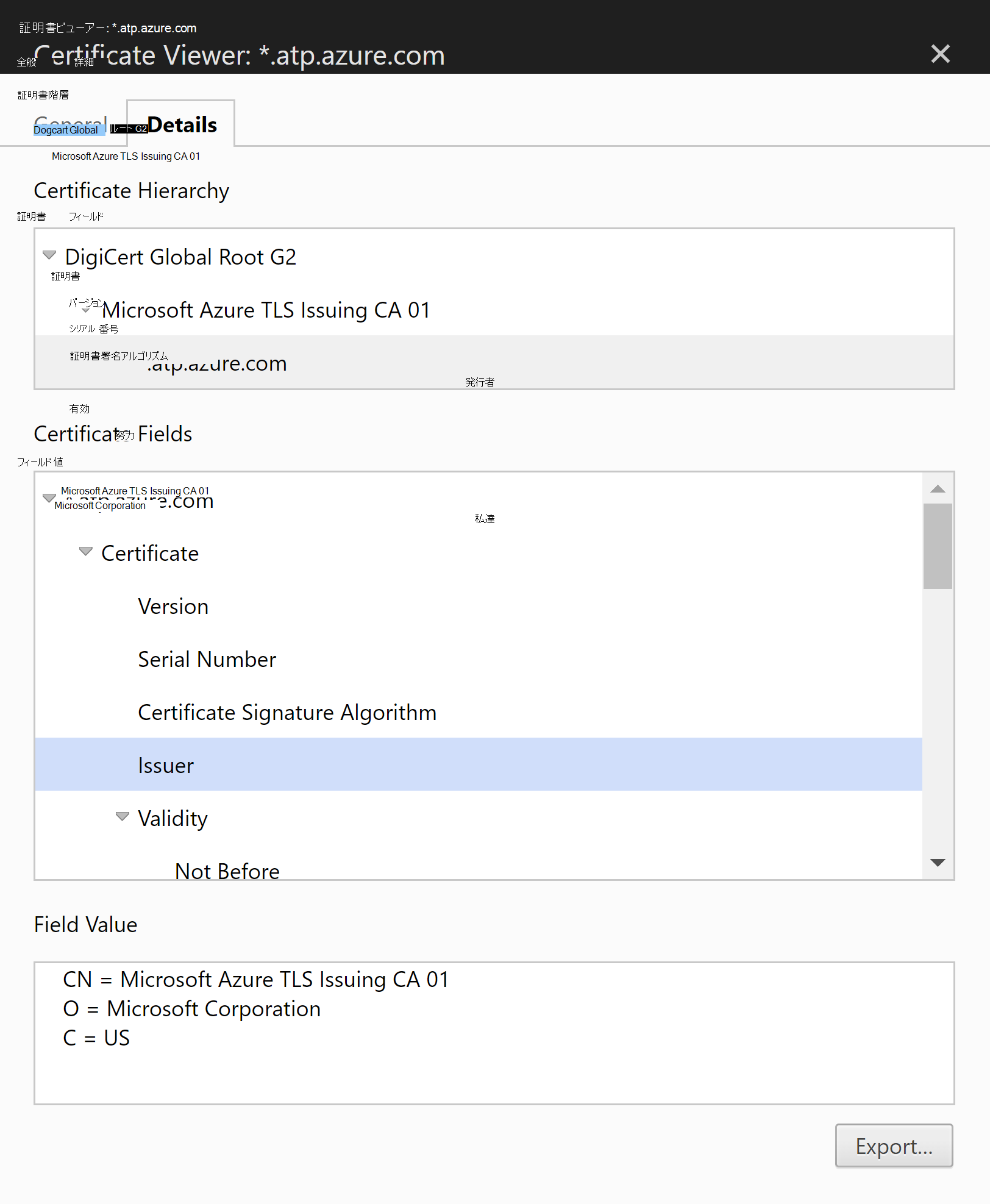

証明書エラーが発生した場合は、続行する前に、必要な信頼されたルート証明書がインストールされていることを確認してください。 詳細については、「 プロキシ認証の問題が接続エラーとして表示される」を参照してください。 証明書の詳細は次のようになります。

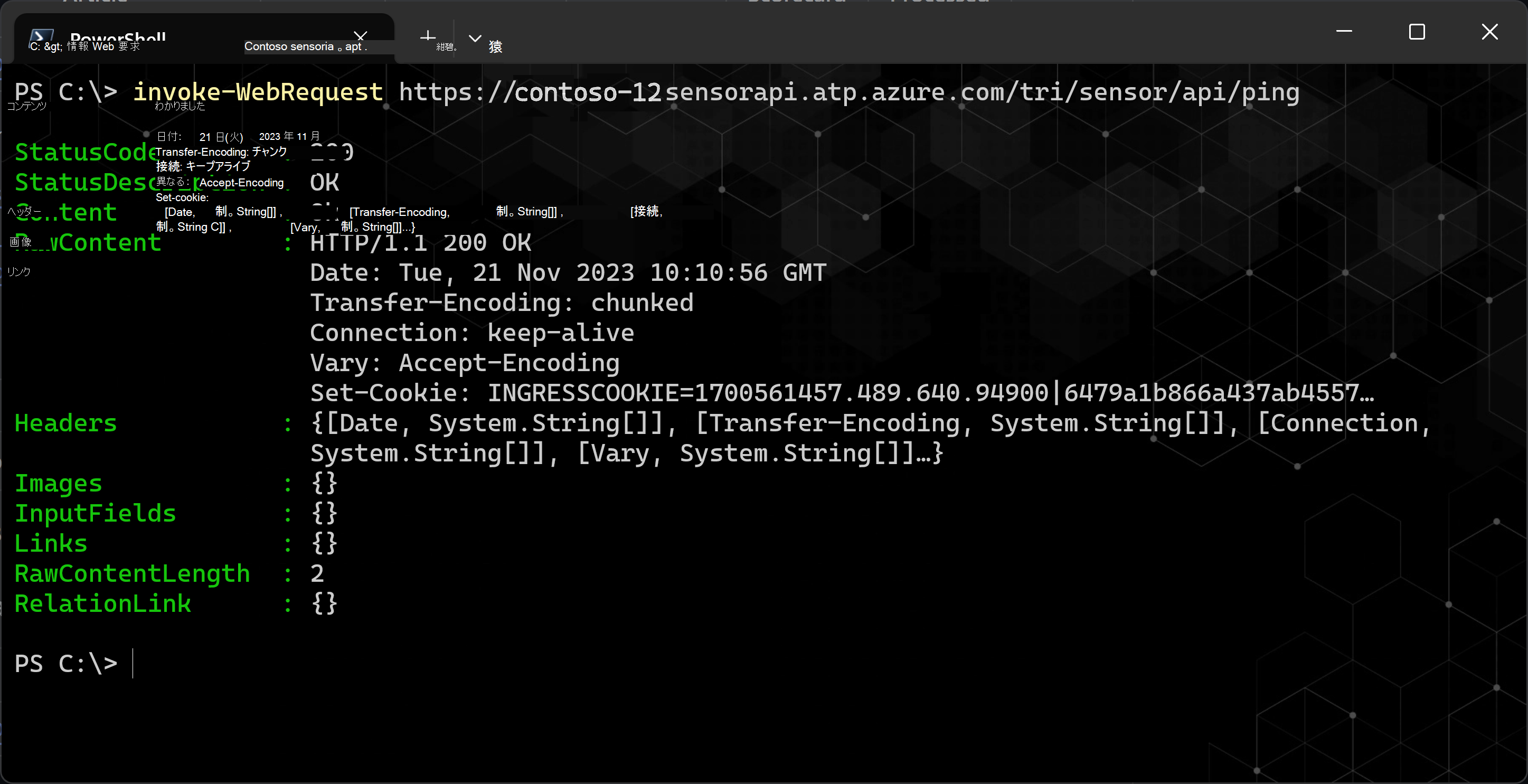

PowerShell を使用してサービス接続をテストする

前提条件: Defender for Identity PowerShell コマンドを実行する前に、 Defender for Identity PowerShell モジュールをダウンロードしたことを確認してください。

サーバーにサインインし、次のいずれかのコマンドを実行します。

現在のサーバーの設定を使用するには、次を実行します。

Test-MDISensorApiConnection使用を計画しているが、サーバーで現在構成されていない設定をテストするには、次の構文を使用してコマンドを実行します。

Test-MDISensorApiConnection -BypassConfiguration -SensorApiUrl 'https://contososensorapi.atp.azure.com' -ProxyUrl 'https://myproxy.contoso.com:8080' -ProxyCredential $credentialここで、

-

https://contososensorapi.atp.azure.comはセンサー URL の例です。 contososensor はワークスペースの名前です。 -

https://myproxy.contoso.com:8080はプロキシ URL の例です

-

詳細については、 MDI PowerShell のドキュメントを参照してください。