Defender for Endpoint のアーキテクチャとデプロイ方法を特定する

適用対象:

- Microsoft Defender for Endpoint Plan 1

- Microsoft Defender for Endpoint Plan 2

- Microsoft Defender XDR

Defender for Endpoint を試す場合は、 無料試用版にサインアップしてください。

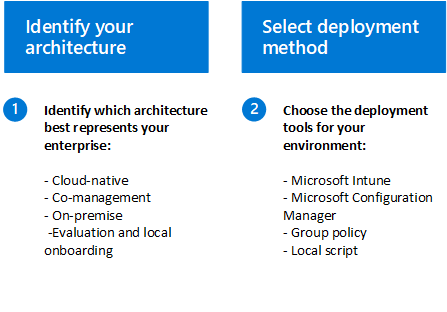

Microsoft Defender for Endpoint展開を設定する手順が既に完了していて、Defender for Endpoint のロールとアクセス許可が割り当てられている場合は、次の手順としてオンボードの計画を作成します。 計画は、アーキテクチャの識別とデプロイ方法の選択から始まります。

すべてのエンタープライズ環境が一意であることを理解しているため、サービスをデプロイする方法を柔軟に選択するためのオプションがいくつか用意されています。 Defender for Endpoint サービスにエンドポイントをオンボードする方法を決定するには、次の 2 つの重要な手順に従います。

手順 1: アーキテクチャを特定する

環境に応じて、一部のツールは特定のアーキテクチャに適しています。 次の表を使用して、Organizationに最適な Defender for Endpoint アーキテクチャを決定します。

| アーキテクチャ | 説明 |

|---|---|

| クラウド-ネイティブ | Microsoft Intuneを使用して、オンプレミスの構成管理ソリューションを持っていない企業や、オンプレミスインフラストラクチャの削減を検討している企業向けに、クラウドからエンドポイントをオンボード、構成、修復することをお勧めします。 |

| 共同管理 | オンプレミスとクラウドベースの両方のワークロードをホストする組織では、管理ニーズに Microsoft のConfigMgrとIntuneを使用することをお勧めします。 これらのツールは、クラウドを利用した管理機能の包括的なスイートと、organization全体でエンドポイントとアプリケーションをプロビジョニング、デプロイ、管理、セキュリティで保護するための独自の共同管理オプションを提供します。 |

| 社内 | Microsoft Defender for Endpointのクラウドベースの機能を活用しながら、Configuration ManagerまたはActive Directory Domain Servicesへの投資を最大化したい企業には、このアーキテクチャをお勧めします。 |

| 評価とローカル オンボード | Microsoft Defender for Endpoint パイロットを評価または実行しようとしているが、既存の管理または展開ツールがない SOC (Security Operations Center) には、このアーキテクチャをお勧めします。 このアーキテクチャは、DMZ (非武装地帯) などの管理インフラストラクチャのない小規模な環境のデバイスをオンボードするためにも使用できます。 |

手順 2: デプロイ方法を選択する

環境のアーキテクチャを決定し、「 要件」セクションで説明されているようにインベントリを作成したら、次の表を使用して、環境内のエンドポイントに適したデプロイ ツールを選択します。 これは、デプロイを効果的に計画するのに役立ちます。

| エンドポイント | デプロイ ツール |

|---|---|

| Windows |

ローカル スクリプト (最大 10 台のデバイス) グループ ポリシー Microsoft Intune/モバイル デバイス マネージャー Microsoft Configuration Manager VDI スクリプト |

|

Windows サーバー Linux サーバー (サーバー ライセンスが必要) |

ローカル スクリプトを使用した Windows デバイスのオンボード Microsoft Defender for Cloudとの統合 |

| macOS |

ローカル スクリプト Microsoft Intune JAMF Pro モバイル デバイス管理 |

| Linux サーバー |

ローカル スクリプト 人形 Ansible シェフ Saltstack ARM64 ベースのデバイス用の Linux 上の Defender for Endpoint (プレビュー) |

| Android | Microsoft Intune |

| iOS |

Microsoft Intune Mobile Application Manager |

注:

Microsoft IntuneまたはMicrosoft Configuration Managerによって管理されていないデバイスの場合は、Microsoft Defender for Endpointのセキュリティ管理を使用して、 のセキュリティ構成を受け取ることができます。Intuneから直接Microsoft Defender。

次の手順

Defender for Endpoint のアーキテクチャとデプロイ方法を選択したら、 手順 4 - デバイスのオンボードに進みます。

ヒント

さらに多くの情報を得るには、 Tech Community 内の Microsoft Security コミュニティ (Microsoft Defender for Endpoint Tech Community) にご参加ください。