Log Analytics エージェントの廃止の準備

Log Analytics エージェント (別名 Microsoft Monitoring Agent (MMA)) は 2024 年 11 月に廃止されます。 その結果、Microsoft Defender for Cloud で Defender for Servers と Defender for SQL on Machines プランが更新され、Log Analytics エージェントに依存する機能が再設計されます。

この記事では、エージェントの廃止後のプランについてまとめています。

Defender for Servers を準備する

Defender for Servers プランでは、一般提供 (GA) と一部の機能 (プレビュー段階) の AMA で Log Analytics エージェントを使用します。 これらの機能の今後の展開を次に示します。

オンボーディングを簡略化するために、Defender for Servers のすべてのセキュリティ機能は単一のエージェント (Microsoft Defender for Endpoint) で提供され、Log Analytics エージェントや AMA に依存することなく、エージェントレス マシンのスキャンで補完されます。

- AMA に基づく Defender for Servers 機能は現在プレビュー段階で、一般提供ではリリースされません。

- AMA に依存するプレビュー段階の機能は、Defender for Endpoint 統合またはエージェントレス マシンのスキャン機能に依存するこの機能の代替バージョンが提供されるまで引き続きサポートされます。

- Defender for Endpoint 統合とエージェントレス マシンのスキャン機能を非推奨になる前に有効にすることで、Defender for Servers のデプロイが最新の状態になり、サポートされます。

機能

次の表は、Defender for Servers 機能に対する Defender の提供方法をまとめたものです。 ほとんどの機能は、Defender for Endpoint の統合またはエージェントレス マシンのスキャンを使用して、既に一般提供されています。 残りの機能は、MMA が廃止されるまでに一般提供で利用可能になるか、非推奨になるかのいずれかです。

| 機能 | 現在のサポート | 新しいサポート | 新しいエクスペリエンスの状態 |

|---|---|---|---|

| 下位の Windows マシン用の Defender for Endpoint 統合 (Windows Server 2016/2012 R2) | Log Analytics エージェントに基づくレガシ Defender for Endpoint センサー | 統合エージェントの統合 | - MDE 統合エージェントに関する機能が一般提供になります。 - Log Analytics エージェントを使用した従来の Defender for Endpoint センサー機能は、2024 年 8 月に非推奨となる予定です。 |

| OS レベルの脅威検出 | Log Analytics エージェント | Defender for Endpoint エージェント統合 | Defender for Endpoint エージェントの機能は一般提供されています。 |

| アダプティブ アプリケーション制御 | Log Analytics エージェント (GA)、AMA (プレビュー) | --- | 適応型アプリケーション制御機能は、2024 年 8 月に非推奨となる予定です。 |

| エンドポイント保護検出の推奨事項 | Log Analytics エージェント (一般提供)、AMA (プレビュー) を使用した、基本的なクラウド セキュリティ態勢管理 (CSPM) プランおよび Defender for Servers で利用可能な推奨事項 | エージェントレス マシンのスキャン | - エージェントレス マシン スキャンに関する機能が、Defender for Servers Plan 2 および Defender CSPM プランの一部として 2024 年の初頭にプレビューとしてリリースされています。 - Azure VM、Google Cloud Platform (GCP) インスタンス、アマゾン ウェブ サービス (AWS) インスタンスがサポートされています。 オンプレミスのマシンはサポートされません。 |

| OS の更新に関する推奨事項が見つかりません | Log Analytics エージェントを使用した、基本的な CSPM および Defender for Servers プランで利用可能な推奨事項。 | Microsoft の Update Manager との統合 | Azure Update Manager との統合に基づく新しい推奨事項は、一般提供されており、エージェントの依存関係はありません。 |

| OS の構成の誤り (Microsoft クラウド セキュリティ ベンチマーク) | Log Analytics エージェント、ゲスト構成拡張機能 (プレビュー) を使用する基本的な CSPM および Defender for Servers プランを通して利用可能な推奨事項。 | Defender for Servers Plan 2 の一部であるゲスト構成拡張機能。 | - ゲスト構成拡張機能に基づく機能は、2024 年 9 月に GA にリリースされる予定です - Defender for Cloud のお客様のみ: Log Analytics エージェントの機能は、2024 年 11 月に非推奨になります。 - Docker Hub および Azure Virtual Machine Scale Sets 用のこの機能のサポートは、2024 年 8 月に非推奨となる予定です。 |

| ファイルの整合性の監視 | Log Analytics agent、AMA (プレビュー) | Defender for Endpoint エージェント統合 | Defender for Endpoint エージェントに関する機能は、2024 年 8 月に利用可能になる予定です。 - Defender for Cloud のお客様のみ: Log Analytics エージェントの機能は、2024 年 11 月に非推奨になります。 - AMA の機能は、Defender for Endpoint 統合がリリースされた時点で非推奨となる予定です。 |

ログ分析エージェント自動プロビジョニング エクスペリエンス - 廃止計画

MMA エージェントの提供終了の一環として、MDC のお客様向けにエージェントのインストールと構成を提供する自動プロビジョニング機能は、次の 2 つの段階を経て廃止されます。

2024 年 9 月末までに - 機能を使用しなくなったお客様と、新しく作成されたサブスクリプションに対して、MMA の自動プロビジョニングが無効になります。

- 9 月末以降に MMA 自動プロビジョニングをオフにする既存のサブスクリプションでは、それ以降機能を有効にできなくなります。

- 新しく作成されるサブスクリプションでは自動プロビジョニングを有効にできなくなり、自動的にオフになります。

- 2024 年 11 月末 - まだオフにしていないサブスクリプションでこの機能が無効になります。 その時点から、既存のサブスクリプションでこの機能を有効にすることはできなくなります。

データ インジェストの 500 MB の特典

サポートされているデータ型の 500 MB の無料データ インジェスト許容量を保持するには MMA から AMA に移行する必要があります。

Note

このベネフィットは、Defender for Servers Plan 2 が有効になっているサブスクリプションに含まれるすべての AMA マシンに付与されます。

このベネフィットは、マシンのレポート先のワークスペースに対して付与されます。

セキュリティ ソリューションは、関連するワークスペース上にインストールする必要があります。 その実行方法の詳細についてはこちらで確認してください。

マシンが複数のワークスペースにレポートを行っている場合、ベネフィットはそれらの中の 1 つにしか付与されません。

AMA をデプロイする方法の詳細については、こちらを参照してください。

マシン上の SQL サーバーの場合は、SQL サーバーを対象とする Azure Monitor エージェント (AMA) の自動プロビジョニング プロセスに移行することをお勧めします。

Log Analytics エージェントを介した従来の Defender for Servers Plan 2 オンボードに対する変更

Log Analytics エージェントと Log Analytics ワークスペースの使用をベースとして Defender for Servers Plan 2 へサーバーをオンボードする従来のアプローチも以下のとおり廃止が予定されています。

Log Analytics エージェントとワークスペースを使用して新しい Azure 以外のマシンを Defender for Servers へオンボードするためのオンボード エクスペリエンスは、Defender for Cloud ポータルの [インベントリ] および [作業の開始] ブレードから削除されています。

エージェントの廃止に伴い、Log Analytics ワークスペースに接続されている影響を受けるマシンのセキュリティ カバレッジが失われないようにするには、次の手順を実行します。

従来のアプローチで Azure 以外のサーバー (オンプレミスとマルチクラウド) をオンボードした場合、これらのマシンは、Azure Arc 対応サーバー経由で Defender for Servers プラン 2 の Azure サブスクリプションとコネクタに接続する必要があります。 Arc マシンの大規模なデプロイの詳細についてはこちらを参照してください。

- 従来のアプローチを使用して、選択した Azure VM 上で Defender for Servers Plan 2 を有効にした場合は、Azure サブスクリプション上でそれらのマシンに対して Defender for Servers Plan 2 を有効にすることをお勧めします。 その後、Defender for Servers のリソース別構成を使用して、Defender for Servers カバレッジから個々のマシンを除外できます。

従来のアプローチを通じた、Defender for Servers プラン 2 にオンボードされた各サーバーに必要なアクションの概要を次に示します。

| マシンの種類 | セキュリティ カバレッジを維持するために必要なアクション |

|---|---|

| オンプレミス サーバー | Arc にオンボードされ、Defender for Servers プラン 2 のサブスクリプションに接続されている |

| Azure 仮想マシン | Defender for Servers プラン 2 のサブスクリプションに接続する |

| マルチクラウド サーバー | Azure Arc プロビジョニングと Defender for Servers プラン 2 を使用してマルチクラウド コネクタに接続する |

システム更新とパッチの推奨エクスペリエンス - 変更と移行のガイダンス

システム更新プログラムとパッチは、コンピューターのセキュリティと正常性を維持するために重要です。 多くの場合、更新プログラムには、脆弱性が修正されていない場合に攻撃者が悪用できる脆弱性に対するセキュリティ パッチが含まれています。

システム更新プログラム レコメンデーションは、以前は Defender for Cloud Foundational CSPM プランと Log Analytics エージェントを使用した Defender for Servers プランによって提供されていました。 このエクスペリエンスは、Azure Update Manager を使用して収集され、次の 2 つの新しい推奨事項から構築されるセキュリティ推奨事項に置き換えられました。

コンピューターでシステム更新プログラムとパッチのレコメンデーションを修復する方法について説明します。

置き換えられるレコメンデーション

次の表は、非推奨となる推奨事項や置き換えられる推奨事項のタイムテーブルをまとめたものです。

| 推奨事項 | エージェント | サポートされているリソース | 非推奨日 | 置き換えられる推奨事項 |

|---|---|---|---|---|

| システム更新プログラムをマシンにインストールする必要がある | MMA | Azure および Azure 以外 (Windows および Linux) | 2024 年 8 月 | Azure Update Manager を利用した新しい推奨事項 |

| 仮想マシン スケール セットにシステムの更新プログラムをインストールする必要がある | MMA | Azure Virtual Machine Scale Sets | 2024 年 8 月 | 代替なし |

新しい推奨事項の準備方法

Azure 以外のマシンを Arc に接続する

お使いのコンピューターで定期的な評価更新設定が有効になっていることを確認します。 これには次の 2 つの方法があります。

- レコメンデーションの修正: 不足しているシステム更新プログラムを定期的にチェックするようにマシンを構成する必要があります (Azure Update Manager を利用)。

- Azure Policy を使用して大規模な定期的な評価を有効にします。

- 完了すると、更新マネージャーではマシンに対する最新の更新プログラムをフェッチでき、ユーザーは最新のマシン コンプライアンス ステータスを表示できます。

Note

関連するサブスクリプションまたはコネクターで Defender for Servers プラン 2 が有効になっていない Arc 対応マシンの定期的な評価を有効にすると、Azure Update Manager の価格の対象となります。 Defender for Servers プラン 2 が関連するサブスクリプションかコネクター、またはいずれかの Azure VM で有効になっている Arc 対応マシンは、追加コストなしでこの機能の対象となります。

エンドポイント保護推奨事項エクスペリエンス - 変更と移行のガイダンス

エンドポイントの検出と推奨事項は以前、Defender for Cloud の基本的な CSPM および Defender for Servers プランで、一般提供中または AMA を介してプレビュー段階の Log Analytics エージェントを使用して提供されていました。 これらのエクスペリエンスは、エージェントレス マシンのスキャンを使用して収集されるセキュリティに関する推奨事項に置き換えられました。

エンドポイント保護の推奨事項 は、2 段階で構成されています。 最初の段階は、エンドポイントでの検出および対応ソリューションの検出です。 2 つ目の段階は、ソリューションの構成に関する評価です。 次の表では、各段階における現在のエクスペリエンスと新しいエクスペリエンスが提供されています。

これらの新しいエンドポイントでの検出と対応に関する推奨事項 (エージェントレス) を管理する方法について学びます。

エンドポイントでの検出および対応ソリューション - 検出

| 面グラフ | 現在のエクスペリエンス (AMA/MMA に基づく) | 新しいエクスペリエンス (エージェントレス マシンのスキャンに基づく) |

|---|---|---|

| リソースを正常性と分類するために必要な内容 | アンチウイルスの配置。 | エンドポイントでの検出と対応ソリューションの配置。 |

| 推奨事項を入手するために必要な内容 | Log Analytics エージェント | エージェントレス マシンのスキャン |

| サポートされているプラン | - 基本的な CSPM (無料) - Defender for Servers Plan 1 および Plan 2 |

- Defender CSPM - Defender for Servers Plan 2 |

| 利用可能な修正プログラム | Microsoft マルウェア対策をインストールします。 | 選択したマシン/サブスクリプションに Defender for Endpoint をインストールします。 |

エンドポイントでの検出および対応ソリューション - 構成評価

| 面グラフ | 現在のエクスペリエンス (AMA/MMA に基づく) | 新しいエクスペリエンス (エージェントレス マシンのスキャンに基づく) |

|---|---|---|

| 1 つ以上のセキュリティのチェックに異常が発生している場合、リソースに異常が発生していると分類されます。 | セキュリティのチェックには、次の 3 つがあります。 - リアルタイム保護がオフになっています - シグネチャが最新ではありません。 - クイック スキャンとフル スキャンがどちらも 7 日間実行されていません。 |

セキュリティのチェックには、次の 3 つがあります。 - ウイルス対策が無効であるか、部分的に構成されています - シグネチャが最新ではありません - クイック スキャンとフル スキャンがどちらも 7 日間実行されていません。 |

| 推奨事項を入手するための前提条件 | マルウェア対策ソリューションの配置 | エンドポイントでの検出および対応ソリューションの配置。 |

非推奨になる推奨事項

次の表は、非推奨となる推奨事項や置き換えられる推奨事項のタイムテーブルをまとめたものです。

| 推奨事項 | エージェント | サポートされているリソース | 非推奨日 | 置き換えられる推奨事項 |

|---|---|---|---|---|

| Endpoint Protection をマシンにインストールする必要がある (パブリック) | MMA または AMA | Azure および Azure 以外 (Windows および Linux) | 2024 年 7 月 | 新しいエージェントレスの推奨事項 |

| 使用中のマシンで Endpoint Protection の正常性の問題を解決する必要がある (パブリック) | MMA または AMA | Azure (Windows) | 2024 年 7 月 | 新しいエージェントレスの推奨事項 |

| Virtual Machine Scale Sets で Endpoint Protection の正常性の問題を解決する必要がある | MMA | Azure Virtual Machine Scale Sets | 2024 年 8 月 | 代替なし |

| エンドポイント保護ソリューションを仮想マシン スケール セットにインストールする必要がある | MMA | Azure Virtual Machine Scale Sets | 2024 年 8 月 | 代替なし |

| マシンにエンドポイント保護ソリューションがインストールされている必要がある | MMA | Azure 以外のリソース (Windows) | 2024 年 8 月 | 代替なし |

| マシンにエンドポイント保護ソリューションをインストールする | MMA | Azure および Azure 以外 (Windows) | 2024 年 8 月 | 新しいエージェントレスの推奨事項 |

| マシンの Endpoint Protection の正常性の問題を解決する必要がある | MMA | Azure および Azure 以外 (Windows および Linux) | 2024 年 8 月 | 新しいエージェントレスの推奨事項。 |

エージェントレス マシンのスキャンに基づく新しい推奨事項エクスペリエンスは、マルチクラウド マシン全体で Windows と Linux OS の両方がサポートされます。

代替はどのように機能しますか?

- Log Analytics エージェントまたは AMA で提供される現在の推奨事項は、時間の経過に伴い非推奨となる予定です。

- これらの既存の推奨事項の一部は、エージェントレス マシンのスキャンに基づく新しい推奨事項に置き換えられる予定です。

- 現在一般提供されている推奨事項は、Log Analytics エージェントが廃止されるまでそのまま配置されます。

- 現在プレビュー段階の推奨事項は、新しい推奨事項がプレビュー可能になった時点で置き換えられる予定です。

セキュリティ スコアの現状

- 現在一般提供されている推奨事項は、引き続きセキュリティ スコアに影響します。

- 現在および今後の新しい推奨事項は、同じ Microsoft クラウド セキュリティ ベンチマークの制御下に配置され、セキュリティ スコアに重複した影響がないことが保証されます。

新しい推奨事項の準備方法

- Defender for Servers Plan 2 または Defender CSPM の一部として、エージェントレス マシンのスキャンが有効になっていることを確認してください。

- 環境に適している場合は、最適なエクスペリエンスのために、代替の GA 推奨事項が利用可能になった時点で、非推奨の推奨事項を削除することをお勧めします。 そのためには、Azure Policy の組み込みの Defender for Cloud イニシアチブの推奨事項を無効にします。

ファイル整合性監視エクスペリエンス - 変更と移行のガイダンス

Microsoft Defender for Servers プラン 2 では、Microsoft Defender for Endpoint (MDE) 統合を利用する新しいファイル整合性監視 (FIM) ソリューションが提供されるようになりました。 MDE を利用する FIM がパブリックになったら、Defender for Cloud ポータルの AMA エクスペリエンスを利用する FIM は削除されます。 11 月に、MMA を利用する FIM は非推奨になります。

AMA による FIM から移行する

現在、AMA による FIM を使っている場合:

AMA と変更追跡拡張機能に基づく FIM への新しいサブスクリプションまたはサーバーのオンボードと、変更の表示は、5 月 30 日以降、Defender for Cloud ポータルから利用できなくなります。

AMA によって収集された FIM イベントを引き続き使いたい場合は、関連するワークスペースに手動で接続し、次のクエリを使って Change Tracking のテーブルの変更を表示できます。

ConfigurationChange | where TimeGenerated > ago(14d) | where ConfigChangeType in ('Registry', 'Files') | summarize count() by Computer, ConfigChangeType新しいスコープのオンボードを続けたり、監視ルールを構成したりする場合は、データ接続ルールを手動で使って、データ収集のさまざまな側面を構成またはカスタマイズできます。

Microsoft Defender for Cloud では、AMA による FIM を無効にし、リリースされたら Defender for Endpoint に基づく新しい FIM バージョンに環境をオンボードすることをお勧めします。

AMA 経由で FIM を無効にする

AMA による FIM を無効にするには、Azure Change Tracking ソリューションを削除します。 詳しくは、「ChangeTracking ソリューションを削除する」をご覧ください。

または、関連するファイル変更追跡データ収集ルール (DCR) を削除してもかまいません。 詳しくは、「Remove-AzDataCollectionRuleAssociation」または「Remove-AzDataCollectionRule」をご覧ください。

上のいずれかの方法を使ってファイル イベント収集を無効にした後:

- 選択したスコープでの新しいイベントの収集は停止します。

- 既に収集された履歴イベントは、関連するワークスペースの ConfigurationChange テーブルの Change Tracking セクションに格納されたままになります。 これらのイベントは、このワークスペースで定義されている保持期間に従って、関連するワークスペースで引き続き使用できます。 詳しくは、「保持およびアーカイブの機能」をご覧ください。

Log Analytics エージェント (MMA) 経由で FIM から移行する

現在、Log Analytics エージェント (MMA) による FIM を使っている場合:

Log Analytics エージェント (MMA) に基づくファイルの整合性の監視は、2024 年 11 月末に非推奨となる予定です。

Microsoft Defender for Cloud では、MMA による FIM を無効にし、リリースされたら Defender for Endpoint に基づく新しい FIM バージョンに環境をオンボードすることをお勧めします。

MMA 経由で FIM を無効にする

MMA による FIM を無効にするには、Azure Change Tracking ソリューションを削除します。 詳しくは、「ChangeTracking ソリューションを削除する」をご覧ください。

ファイル イベント収集を無効にした後:

- 選択したスコープでの新しいイベントの収集は停止します。

- 既に収集された履歴イベントは、関連するワークスペースの ConfigurationChange テーブルの Change Tracking セクションに格納されたままになります。 これらのイベントは、このワークスペースで定義されている保持期間に従って、関連するワークスペースで引き続き使用できます。 詳しくは、「保持およびアーカイブの機能」をご覧ください。

ベースライン エクスペリエンス

VM 上のベースラインの構成の誤り機能は、VM がセキュリティのベスト プラクティスと組織のポリシーに確実に準拠するように設計されています。 ベースラインの構成の誤りを使用すると、事前定義されたセキュリティ ベースラインに対して VM の構成を評価し、環境にリスクをもたらす可能性のある逸脱または構成の誤りを特定できます。

マシン情報は、Log Analytics エージェント (Microsoft Monitoring Agent (MMA) とも呼ばれます) を使用して評価のために収集されます。 MMA は 2024 年 11 月に廃止予定であり、次の変更が行われます。

マシン情報は、Azure Policy ゲスト構成を使用して収集されます。

次の Azure ポリシーは、Azure Policy ゲスト構成で有効になります。

"Windows マシンは Azure のコンピューティング セキュリティ ベースラインの要件を満たしている必要がある"

"Linux マシンは Azure のコンピューティング セキュリティ ベースラインの要件を満たしている必要がある"

Note

これらのポリシーを削除すると、Azure Policy ゲスト構成拡張機能の恩恵を受けられなくなります。

コンピューティング セキュリティ ベースラインに基づく OS のレコメンデーションは、Defender for Cloud の基本的な CSPM には含まれなくなります。 これらのレコメンデーションは、Defender for Servers プラン 2 を有効にするときに使用できるようになります。

Defender Servers プラン 2 の価格情報については、Defender for Cloud の価格ページを参照してください。

重要

Defender for Cloud ポータルの外部に存在する Azure Policy ゲスト構成によって提供される追加機能は Defender for Cloud に含まれていないため、Azure Policy ゲスト構成の価格ポリシーの対象となります。 たとえば、修復やカスタム ポリシーなどです。 詳細については、Azure Policy ゲスト構成の価格のページを参照してください。

Windows と Linux のコンピューティング セキュリティ ベースラインに含まれない MCSB によって提供されるレコメンデーションは、引き続き無料の基本 CSPM に含まれます。

Azure Policy ゲスト構成をインストールする

引き続きベースライン エクスペリエンスを受け取るには、Defender for Servers プラン 2 を有効にし、Azure Policy ゲスト構成をインストールする必要があります。 こうすると、ベースライン エクスペリエンスを通じて受け取っていたのと同じレコメンデーションと強化ガイダンスを引き続き受け取ることができます。

環境によっては、以下の手順を実行する必要があります。

Azure Policy ゲスト構成をマシンにインストールします。

Azure マシン: Defender for Cloud ポータルのレコメンデーションページで "ゲスト構成拡張機能をマシンにインストールする必要があります" を検索して選択し、レコメンデーションを修復します。

(Azure VM のみ) マネージド ID を割り当てる必要があります。

- Defender for Cloud ポータルのレコメンデーションページで "システム割り当てマネージド ID を使用して仮想マシンのゲスト構成拡張機能をデプロイする必要があります" を検索して選択し、レコメンデーションを修復します。

(Azure VM のみ) 省略可能: サブスクリプション全体に Azure Policy ゲスト構成を自動プロビジョニングするには、ゲスト構成エージェント (プレビュー) を有効にします。

- ゲスト構成エージェントを有効にするには:

- Azure portal にサインインします。

- [環境設定]>[サブスクリプション]>[設定と監視] に移動します。

-

[ゲスト構成] を選択します。

- ゲスト構成エージェント (プレビュー) を [オン] に切り替えます。

- [続行] を選択します。

- ゲスト構成エージェントを有効にするには:

GCP と AWS: GCP プロジェクトを接続するか、Azure Arc 自動プロビジョニングを有効にして Defender for Cloud に AWS アカウントを接続すると、Azure Policy ゲスト構成が自動的にインストールされます。

オンプレミスのマシン: オンプレミスのマシンを Azure Arc 対応マシンまたは VM としてオンボードすると、Azure Policy ゲスト構成が既定で有効になります。

Azure Policy ゲスト構成をインストールするために必要な手順を完了すると、Azure Policy ゲスト構成に基づいてベースライン機能に自動的にアクセスできるようになります。 こうすると、ベースライン エクスペリエンスを通じて受け取っていたのと同じレコメンデーションと強化ガイダンスを引き続き受け取ることができます。

レコメンデーションの変更

MMA の廃止に伴い、次の MMA ベースのレコメンデーションは非推奨になります。

非推奨になったレコメンデーションは、次の Azure Policy ゲスト構成ベースのレコメンデーションに置き換えられます。

- Windows マシンのセキュリティ構成の脆弱性を修復する必要がある (Powered by ゲスト構成)

- Linux マシンのセキュリティ構成の脆弱性を修復する必要がある (Powered by ゲスト構成)

- マシンにゲスト構成拡張機能がインストールされている必要がある

重複するレコメンデーション

Azure サブスクリプションで Defender for Cloud を有効にすると、マシン OS のコンプライアンスを評価するコンピューティング セキュリティ ベースラインを含む、Microsoft クラウド セキュリティ ベンチマーク (MCSB) が既定のコンプライアンス標準として有効になります。 Defender for Cloud の無料の基本的なクラウド セキュリティ態勢管理 (CSPM) を使用すると、MCSB に基づいてセキュリティに関するレコメンデーションを作成できます。

マシンで MMA と Azure Policy ゲスト構成の両方を実行している場合、重複するレコメンデーションが表示されます。 両方のメソッドが同時に実行され、同じレコメンデーションが生成されるため、レコメンデーションの重複が発生します。 これらの重複は [コンプライアンスとセキュア スコア] に影響します。

回避策として、Defender for Cloud の [規制コンプライアンス] ページに移動して、MMA のレコメンデーションである "マシンを安全に構成する必要がある" と "自分のサブスクリプションで Log Analytics エージェントの自動プロビジョニングを有効にする必要がある" を無効にすることができます。

レコメンデーションを見つけたら、関連するマシンを選択して除外する必要があります。

Azure Policy ゲスト構成ツールを利用したベースライン構成規則の一部はより新しいものであり、より広範囲をカバーします。 その結果、Azure Policy ゲスト構成によるベースライン機能への移行は、以前は実行されていなかった可能性のあるチェックが含まれるため、コンプライアンスの状態に影響を与える可能性があります。

クエリに関する推奨事項

MMA の廃止に伴い、Defender for Cloud は Log Analytic ワークスペース情報を使用してレコメンデーションのクエリを実行しなくなります。 代わりに、Defender for Cloud では、Azure Resource Graph for API とポータル クエリを使用して、レコメンデーション情報のクエリを実行できるようになりました。

使用できる 2 つのサンプル クエリを次に示します。

特定のリソースについて異常な規則をすべて照会する

Securityresources | where type == "microsoft.security/assessments/subassessments" | extend assessmentKey=extract(@"(?i)providers/Microsoft.Security/assessments/([^/]*)", 1, id) | where assessmentKey == '1f655fb7-63ca-4980-91a3-56dbc2b715c6' or assessmentKey == '8c3d9ad0-3639-4686-9cd2-2b2ab2609bda' | parse-where id with machineId:string '/providers/Microsoft.Security/' * | where machineId == '{machineId}'すべての異常な規則と、それぞれの異常なマシンの数

securityresources | where type == "microsoft.security/assessments/subassessments" | extend assessmentKey=extract(@"(?i)providers/Microsoft.Security/assessments/([^/]*)", 1, id) | where assessmentKey == '1f655fb7-63ca-4980-91a3-56dbc2b715c6' or assessmentKey == '8c3d9ad0-3639-4686-9cd2-2b2ab2609bda' | parse-where id with * '/subassessments/' subAssessmentId:string | parse-where id with machineId:string '/providers/Microsoft.Security/' * | extend status = tostring(properties.status.code) | summarize count() by subAssessmentId, status

マシン上での Defender for SQL を準備する

Defender for SQL Server on Machines の Log Analytics エージェントの非推奨計画の詳細を確認できます。

現在の Log Analytics エージェントまたは Azure Monitor エージェント自動プロビジョニング プロセスを使用している場合は、新しい Azure Monitoring Agent for SQL Server on Machines 自動プロビジョニング プロセスに移行する必要があります。 移行プロセスはシームレスであり、すべてのマシンに継続的な保護を提供します。

SQL サーバーを対象とする AMA 自動プロビジョニング プロセスに移行する

Azure portal にサインインします。

「Microsoft Defender for Cloud」を検索して選択します。

Defender for Cloud のメニューで、[環境設定] を選択します。

関連するサブスクリプションを選択します。

[Databases プラン] で、[必要な操作] を選択します。

ポップアップ ウィンドウで、[有効にする] を選択します。

[保存] を選択します。

SQL サーバーを対象とする AMA 自動プロビジョニング プロセスが有効になったら、Log Analytics エージェントまたは Azure Monitor エージェントの自動プロビジョニング プロセスを無効にし、すべての SQL Server で MMA をアンインストールする必要があります。

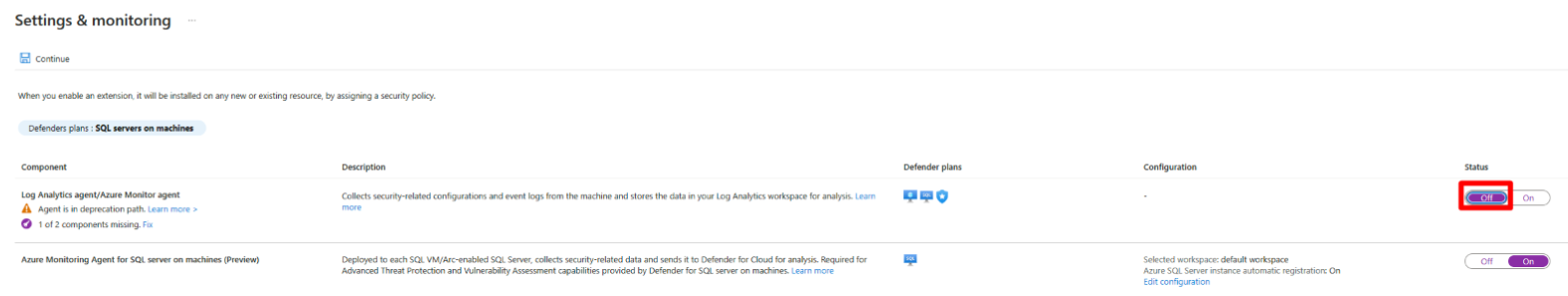

Log Analytics エージェントを無効にするには、次の操作を行います。

Azure portal にサインインします。

「Microsoft Defender for Cloud」を検索して選択します。

Defender for Cloud のメニューで、[環境設定] を選択します。

関連するサブスクリプションを選択します。

[Databases プラン] で、[設定] を選択します。

Log Analytics エージェントを [オフ] に切り替えます。

続行を選択します。

[保存] を選択します。

移行の計画

お客様のビジネス要件に合わせてエージェントの移行を計画されることをお勧めします。 表にガイダンスの概要をまとめています。

| Defender for Servers を使用していますか? | 次の Defender for Servers の機能は、次の一般提供に必要ですか? ファイルの整合性の監視、エンドポイント保護の推奨事項、セキュリティ ベースラインの推奨事項 | マシン上の Azure Defender for SQL サーバーまたは AMA ログ収集を使用していますか? | 移行計画 |

|---|---|---|---|

| はい | はい | いいえ | 1.Defender for Endpoint 統合とエージェント マシンのスキャンを有効にします。 2.代替プラットフォームの全機能が一般提供されるまで待ちます (プレビュー版を早期に使用することもできます)。 3.機能が一般提供されたら、Log Analytics エージェントを無効にします。 |

| いいえ | --- | いいえ | これで、Log Analytics エージェントを削除できます。 |

| いいえ | --- | はい | 1.これで、AMA の SQL 自動プロビジョニングに移行できます。 2.Log Analytics エージェントまたは Azure Monitor エージェントを無効にします。 |

| はい | はい | はい | 1.Defender for Endpoint 統合とエージェント マシンのスキャンを有効にします。 2.Log Analytics エージェントと AMA を並行的に使用することで、一般提供されたすべての機能を利用できます。 エージェントの平行的な実行については、こちらを参照してください。 3.Defender for SQL on Machines で、AMA の SQL 自動プロビジョニングに移行します。 あるいは、2024 年 4 月に Log Analytics エージェントから AMA への移行を開始します。 4.移行が完了したら、Log Analytics エージェントを無効にします。 |

| はい | いいえ | はい | 1.Defender for Endpoint 統合とエージェント マシンのスキャンを有効にします。 2.これで、Defender for SQL on Machines で AMA の SQL 自動プロビジョニングに移行できます。 3.Log Analytics エージェントを無効にします。 |

MMA 移行エクスペリエンス

MMA 移行エクスペリエンスは、MMA から AMA への移行を支援するツールです。 このエクスペリエンスでは、マシンを MMA から AMA に移行するためのステップバイステップ ガイドが提供されます。

このツールを使用すると、次のことができます。

- Log Analytic ワークスペースを使用して、レガシ オンボーディングからサーバーを移行する。

- サブスクリプションが Defender for Servers プラン 2 のすべての特典を受けるためのすべての前提条件を満たしていることを確認する。

- MDE 経由で FIM の新しいバージョンに移行する。

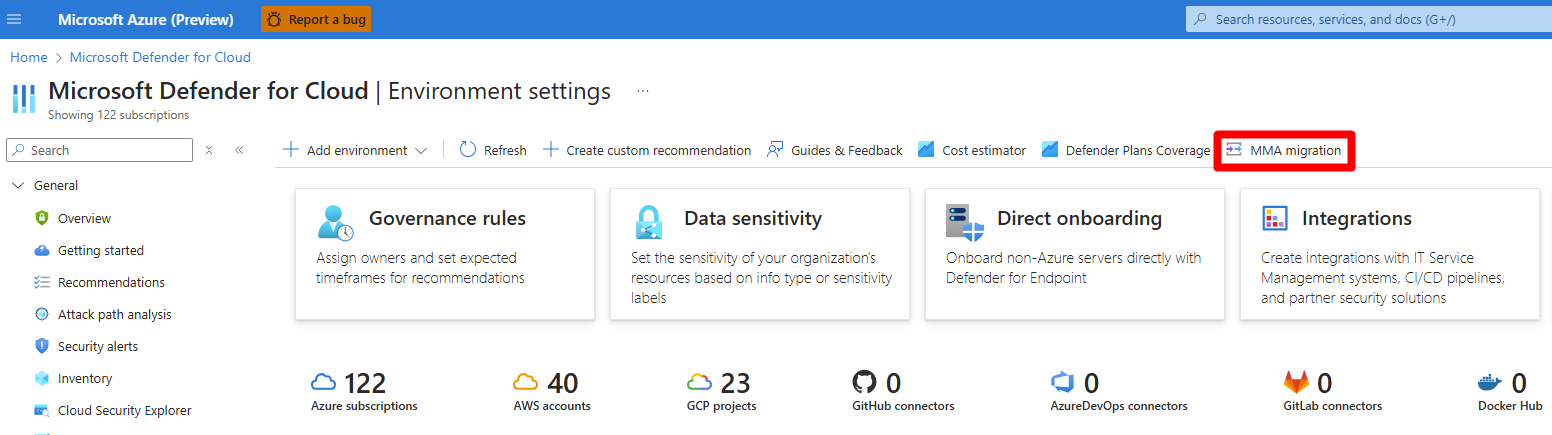

Azure portal にサインインします。

[Microsoft Defender for Cloud]>[環境の設定] に移動します。

[MMA 移行] を選択します。

使用可能なアクションのいずれかの [アクションの実行] を選択します。

エクスペリエンスが読み込みまれたら、手順に従って移行を完了します。

![[アクションが必要です] の場所を示すスクリーンショット。](media/prepare-deprecation-log-analytics-mma-agent/select-action-required.png)

![ポップアップ ウィンドウから [有効] を選択している様子を示すスクリーンショット。](media/prepare-deprecation-log-analytics-mma-agent/select-enable-sql.png)

![すべてのオプションの [アクションの実行] ボタンが配置されている場所を示すスクリーンショット。](media/prepare-deprecation-log-analytics-mma-agent/take-action.png)