チュートリアル:Azure Stack Edge Pro GPU でストレージ アカウントを使用してデータを転送する

適用対象:  Azure Stack Edge Pro - GPU

Azure Stack Edge Pro - GPU Azure Stack Edge Pro 2

Azure Stack Edge Pro 2 Azure Stack Edge Pro R

Azure Stack Edge Pro R Azure Stack Edge Mini R

Azure Stack Edge Mini R

このチュートリアルでは、Azure Stack Edge Pro デバイスにストレージ アカウントを追加して接続する方法について説明します。 ストレージ アカウントを追加したら、Azure Stack Edge Pro から Azure にデータを転送できます。

この手順の所要時間は約 30 分です。

このチュートリアルでは、以下の内容を学習します。

- ストレージ アカウントの追加

- ストレージ アカウントへの接続

前提条件

ストレージ アカウントを Azure Stack Edge Pro に追加する前に、次のことを確認してください。

Azure Stack Edge Pro の設置に関するページで説明されているように、物理デバイスが設置されていること。

Azure Stack Edge Pro のアクティブ化に関するページで説明されているように、物理デバイスがアクティブ化されていること。

Edge ストレージ アカウントを追加する

Edge ストレージ アカウントを作成するには、次の手順のようにします。

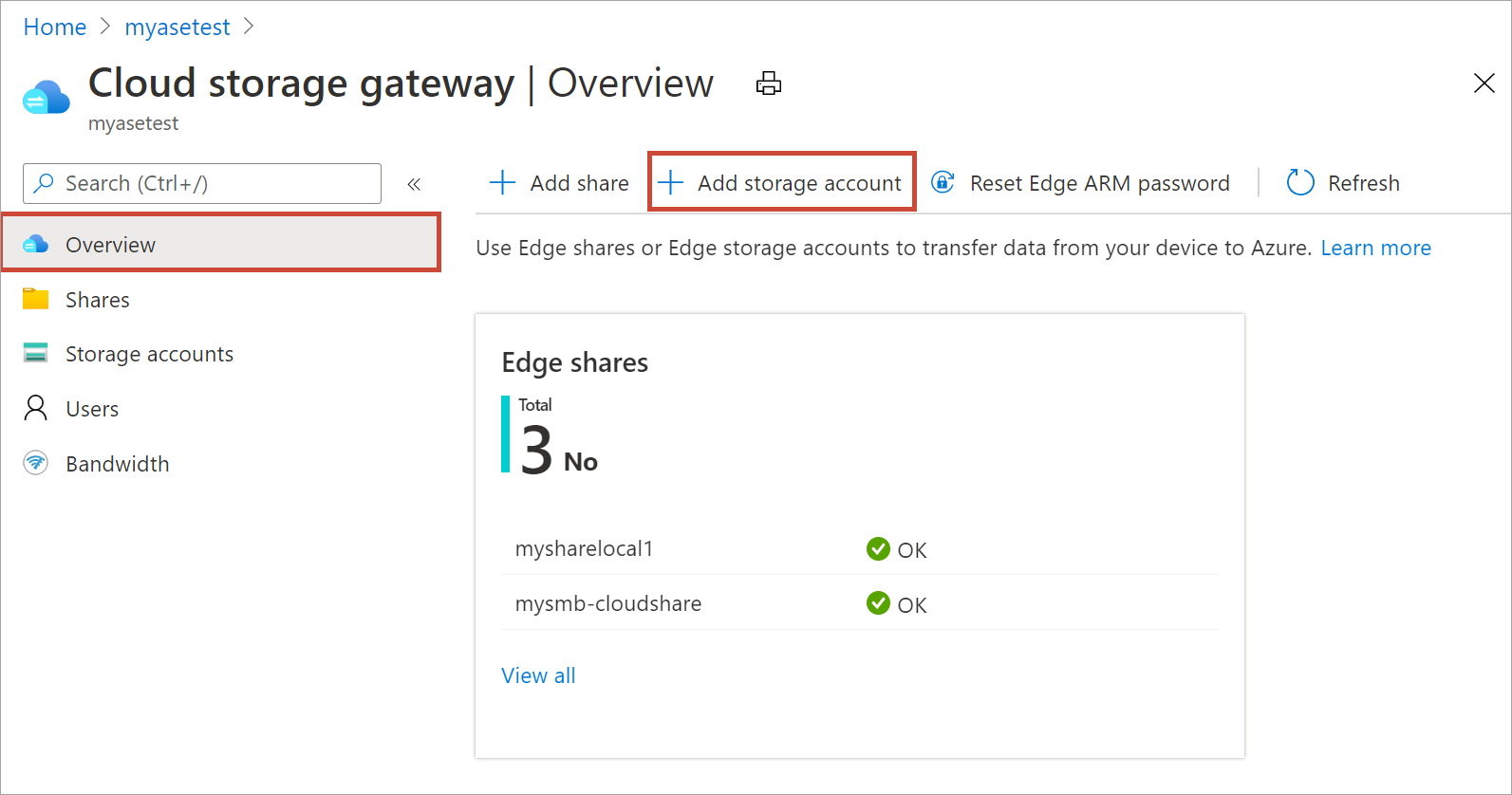

Azure portal で Azure Stack Edge リソースを選択し、 [概要] に移動します。 デバイスがオンラインになっている必要があります。 [クラウド ストレージ ゲートウェイ] > [ストレージ アカウント] に移動します。

デバイスのコマンド バーで [+ ストレージ アカウントの追加] を選択します。

[Edge ストレージ アカウントの追加] ペインで、次の設定を指定します。

お使いのデバイスでの Edge ストレージ アカウントの一意の名前を指定します。 ストレージ アカウント名に使用できるのは、小文字と数字のみです。 特殊文字は使用できません。 ストレージ アカウント名は、(すべてのデバイスについてではなく) そのデバイス内で一意である必要があります。

ストレージ アカウントで保持されているデータに関する情報の説明を入力します (省略可能)。

既定では、Edge ストレージ アカウントはクラウド内の Azure ストレージ アカウントにマップされ、ストレージ アカウントのデータは自動的にクラウドにプッシュされます。 Edge ストレージ アカウントのマップ先となる Azure ストレージ アカウントを指定します。

新しいコンテナーを作成するか、Azure ストレージ アカウント内の既存のコンテナーから選択します。 Edge ストレージ アカウントに書き込まれたデバイスのデータは、マップされた Azure ストレージ アカウントで選択されているストレージ コンテナーに自動的にアップロードされます。

ストレージ アカウントのオプションをすべて指定した後、 [追加] を選択して、Edge ストレージ アカウントを作成します。 Edge ストレージ アカウントが正常に作成されると、通知を受け取ります。 その後、新しい Edge ストレージ アカウントが、Azure portal のストレージ アカウントの一覧に表示されます。

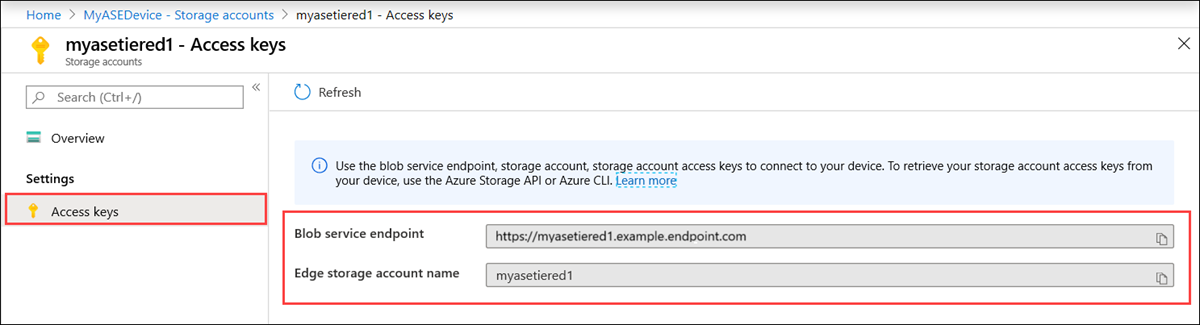

この新しいストレージ アカウントを選択して [アクセス キー] に移動すると、Blob service エンドポイントと、対応するストレージ アカウント名を確認できます。 これらの値とアクセス キーを一緒に使用すると Edge ストレージ アカウントに接続できるので、この情報をコピーしておきます。

アクセス キーを取得するには、Azure Resource Manager を使用してデバイスのローカル API に接続します。

Edge ストレージ アカウントに接続する

http または https 経由で、Edge ストレージ REST API に接続できます。

- https はセキュリティで保護されており、推奨される方法です。

- http は、信頼されたネットワーク経由で接続するときに使用します。

http 経由で接続する

http 経由で Edge ストレージ REST API に接続するには、以下の手順のようにする必要があります。

- Azure 整合サービス VIP と Blob service エンドポイントをリモート ホストに追加する

- 接続を確認する

以下のセクションでは、これらの各手順について説明します。

デバイス IP アドレスと Blob service エンドポイントをリモート クライアントに追加する

デバイスのローカル Web UI に移動し、デバイスにサインインします。 デバイスのロックが解除されていることを確認します。

[ネットワーク設定] ページに移動します。 クライアントへの接続に使用するネットワーク インターフェイスのデバイスの IP アドレスをメモします。

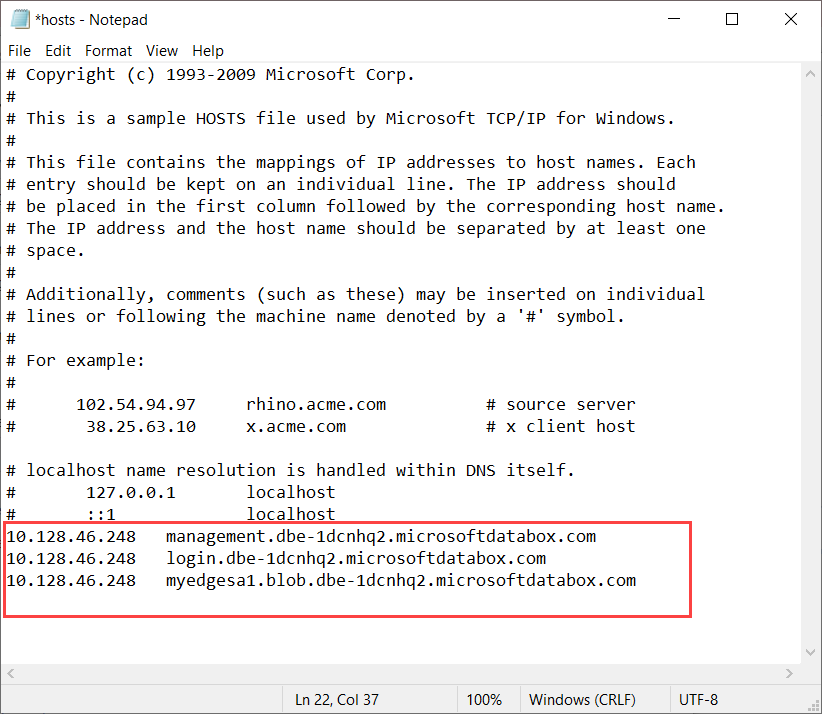

リモート Windows クライアントを使用している場合は、管理者としてメモ帳を起動し、

C:\Windows\System32\Drivers\etcにあるホスト ファイルを開きます。hosts ファイルに

<Device IP address> <Blob service endpoint>というエントリを追加します。Azure portal で作成した Edge ストレージ アカウントから Blob service エンドポイントを取得しました。 Blob service エンドポイントのサフィックスのみを使用します。

次の図を参考にしてください。

hostsファイルを保存します。

Verify connection

接続を確認するには、通常、前のステップで収集した次の情報 (異なる場合があります) が必要です。

- ストレージ アカウント名。

- ストレージ アカウント アクセス キー。

- Blob service エンドポイント。

ストレージ アカウント名と Blob service エンドポイントは既にわかっています。 ストレージ アカウントのアクセス キーは、Azure PowerShell クライアントを使用して Azure Resource Manager 経由でデバイスに接続することで取得できます。

Azure Resource Manager を使用したデバイスへの接続に関する記事の手順のようにします。 Azure Resource Manager 経由でローカル デバイス API にサインインしたら、デバイス上のストレージ アカウントの一覧を取得します。 次のコマンドレットを実行します。

Get-AzureRMStorageAccount

デバイス上のストレージ アカウントの一覧から、アクセス キーが必要なストレージ アカウントを特定します。 そのストレージ アカウント名とリソース グループを記録します。

サンプル出力を次に示します。

PS C:\windows\system32> Get-AzureRmStorageAccount

StorageAccountName ResourceGroupName Location SkuName Kind AccessTier CreationTime ProvisioningState EnableHttpsTrafficOnly

------------------ ----------------- -------- ------- ---- ---------- ------------ ----------------- ----------------------

myasetiered1 myasetiered1 DBELocal StandardLRS Storage 11/27/2019 7:10:12 PM Succeeded False

アクセス キーを取得するには、次のコマンドレットを実行します。

Get-AzureRmStorageAccountKey

サンプル出力を次に示します。

PS C:\windows\system32> Get-AzureRmStorageAccountKey

cmdlet Get-AzureRmStorageAccountKey at command pipeline position 1

Supply values for the following parameters:

(Type !? for Help.)

ResourceGroupName: myasetiered1

Name: myasetiered1

KeyName Value Permissions

------- ----- -----------

key1 Jb2brrNjRNmArFcDWvL4ufspJjlo+Nie1uh8Mp4YUOVQNbirA1uxEdHeV8Z0dXbsG7emejFWI9hxyR1T93ZncA== Full

key2 6VANuHzHcJV04EFeyPiWRsFWnHPkgmX1+a3bt5qOQ2qIzohyskIF/2gfNMqp9rlNC/w+mBqQ2mI42QgoJSmavg== Full

このキーをコピーして保存します。 このキーを使用し、Azure Storage Explorer を使用して接続を確認します。

正常に接続が確立されたことを確認するために、Storage Explorer を使用して外部のストレージ アカウントにアタッチします。 Storage Explorer がない場合は、Storage Explorer をダウンロードします。

Storage Explorer の初回使用時は、次の手順を実行する必要があります。

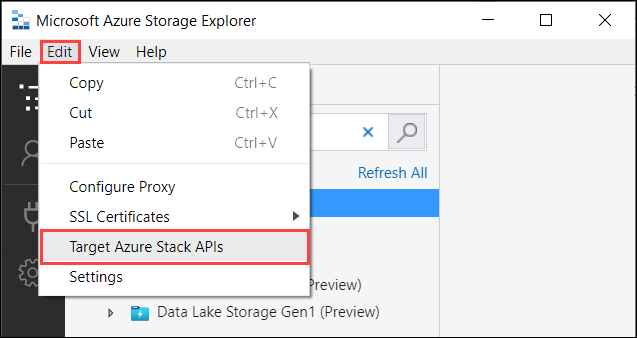

一番上のコマンド バーから [編集] > [Azure Stack API を対象にする] に移動します。

Storage Explorer を再起動して、変更を反映させます。

次の手順に従ってストレージ アカウントに接続し、その接続を確認します。

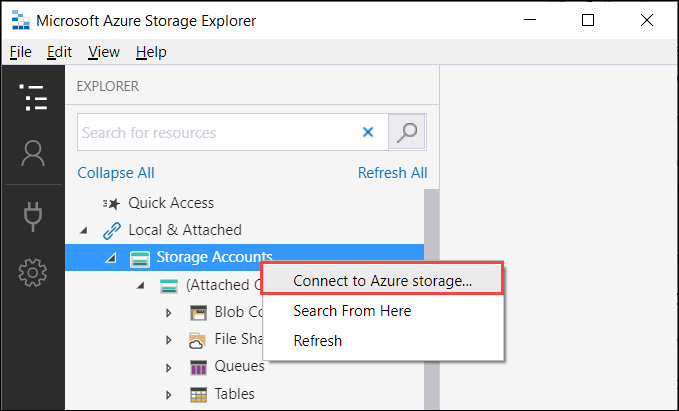

Storage Explorer でストレージ アカウントを選択します。 右クリックして [Azure Storage へ接続する] オプションを選択します。

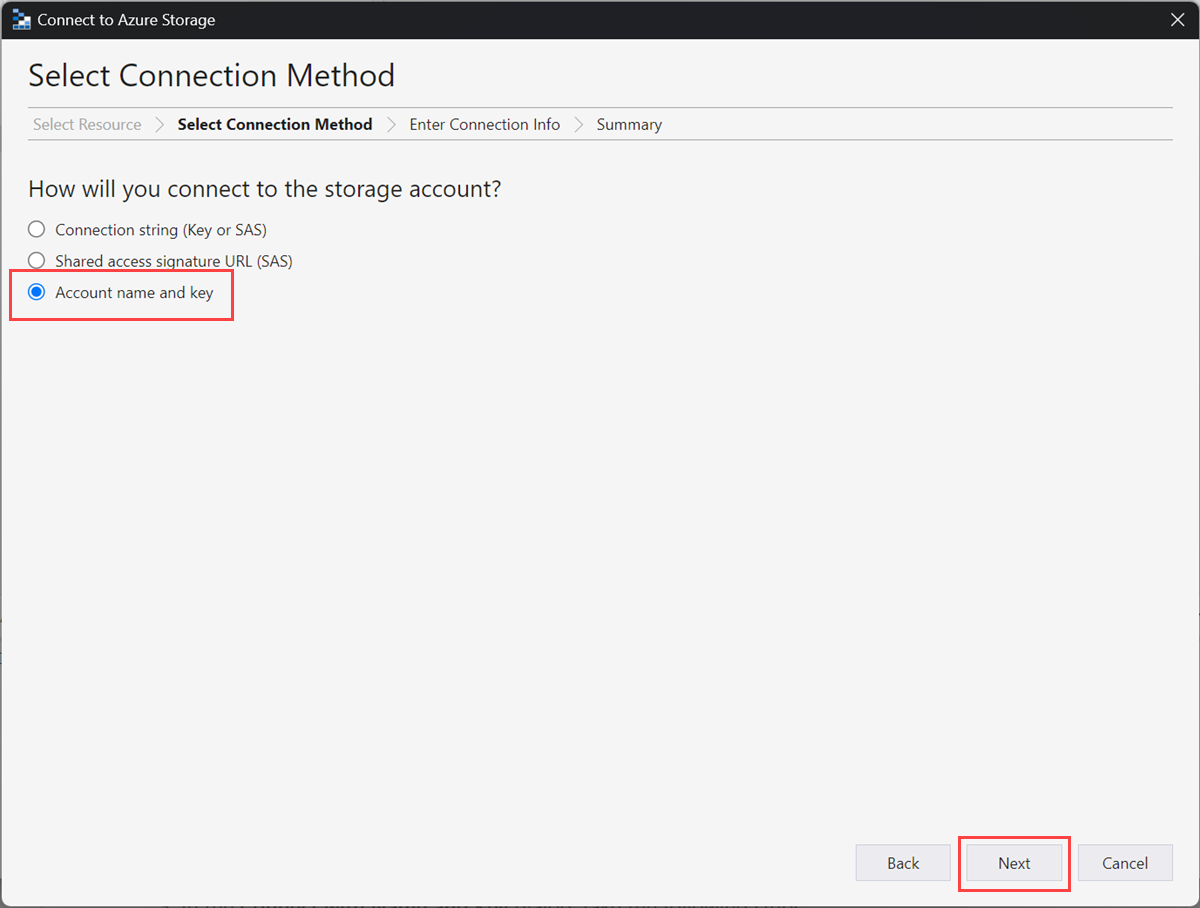

[Azure Storage へ接続] ダイアログで、 [Use a storage account name and key](ストレージ アカウント名とキーを使用) を選択します。

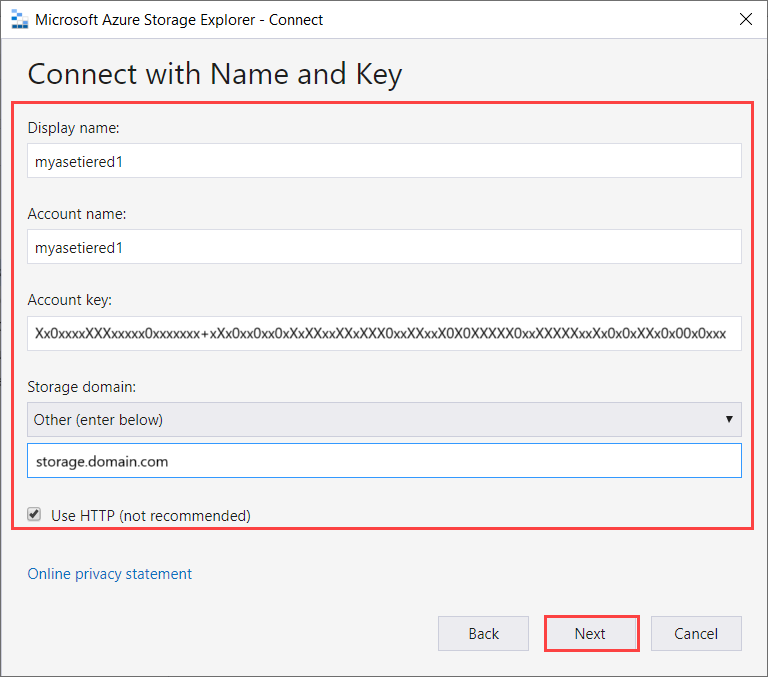

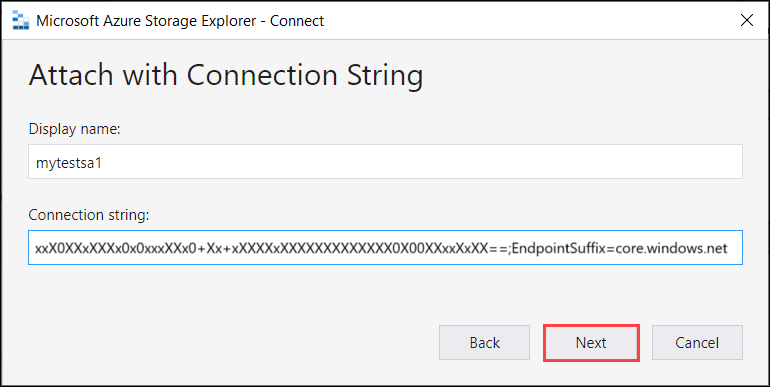

[名前とキーを使用して接続する] ダイアログで、次の手順のようにします。

- Edge ストレージ アカウントの表示名を入力します。

- Edge ストレージ アカウントの名前を指定します。

- Azure Resource Manager を使用して、デバイスのローカル API から取得したアクセス キーを貼り付けます。

- ストレージ ドメインとして [その他 (下に入力してください)] を選択し、

<appliance name>.<DNSdomain>の形式で Blob service エンドポイントのサフィックスを指定します。 - 転送は http 経由なので、 [HTTP を使用する] オプションをオンにします。

- [次へ] を選択します。

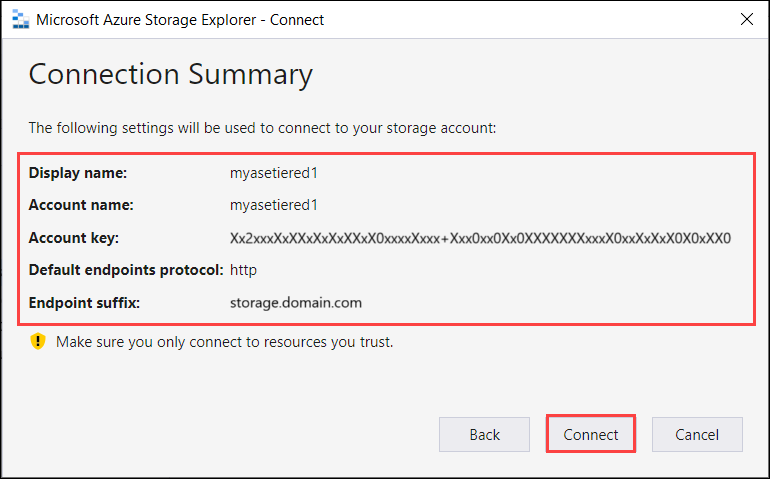

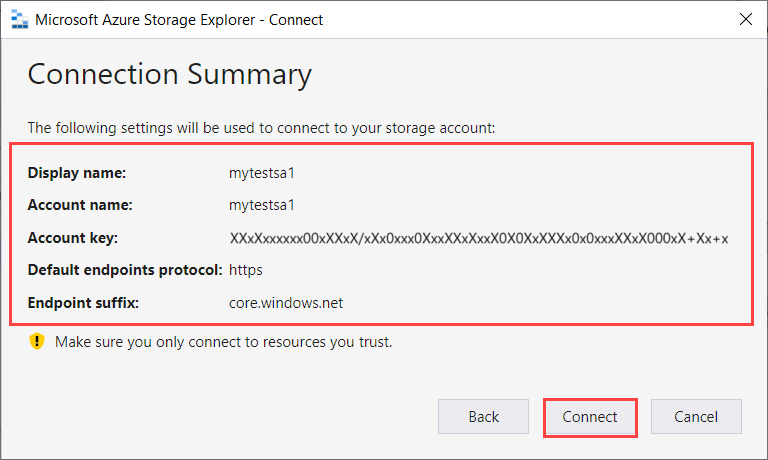

[接続の概要] ダイアログで、指定した情報を確認します。 [接続] を選択します。

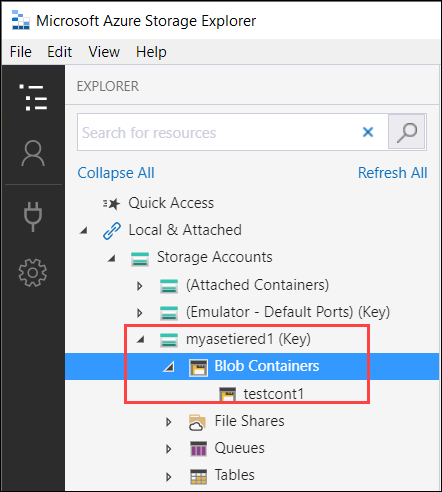

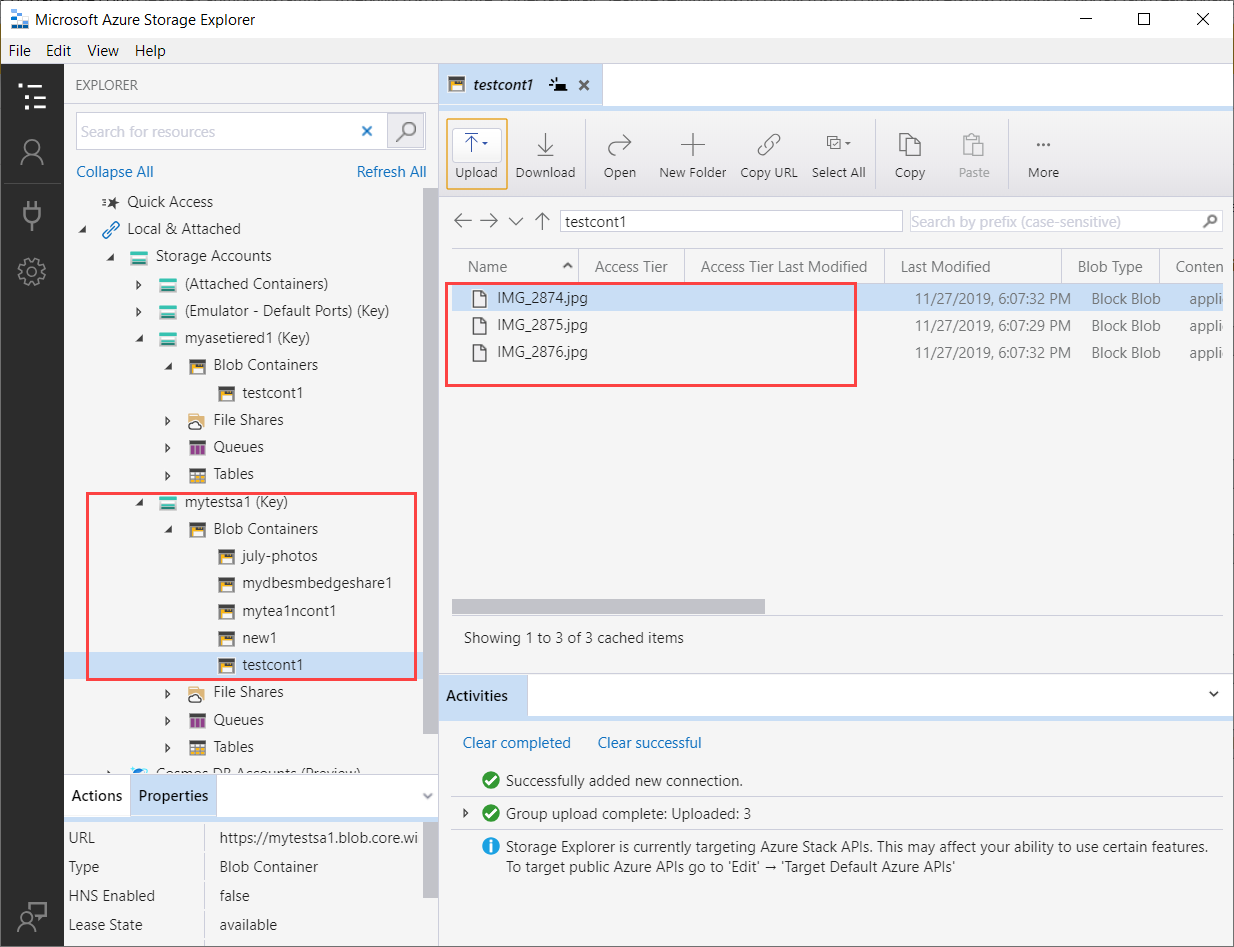

正常に追加されたアカウントが、名前の後に "External, Other (外部、その他)" を伴って Storage Explorer に表示されます。 [BLOB コンテナー] を選択すると、コンテナーが表示されます。

次の検証ステップでは、データ転送がこの接続を介して実際に正常に機能していることを確認します。

次の手順のようにして、デバイス上の Edge ストレージ アカウントにデータを読み込むと、マップされた Azure ストレージ アカウントに自動的に階層化されます。

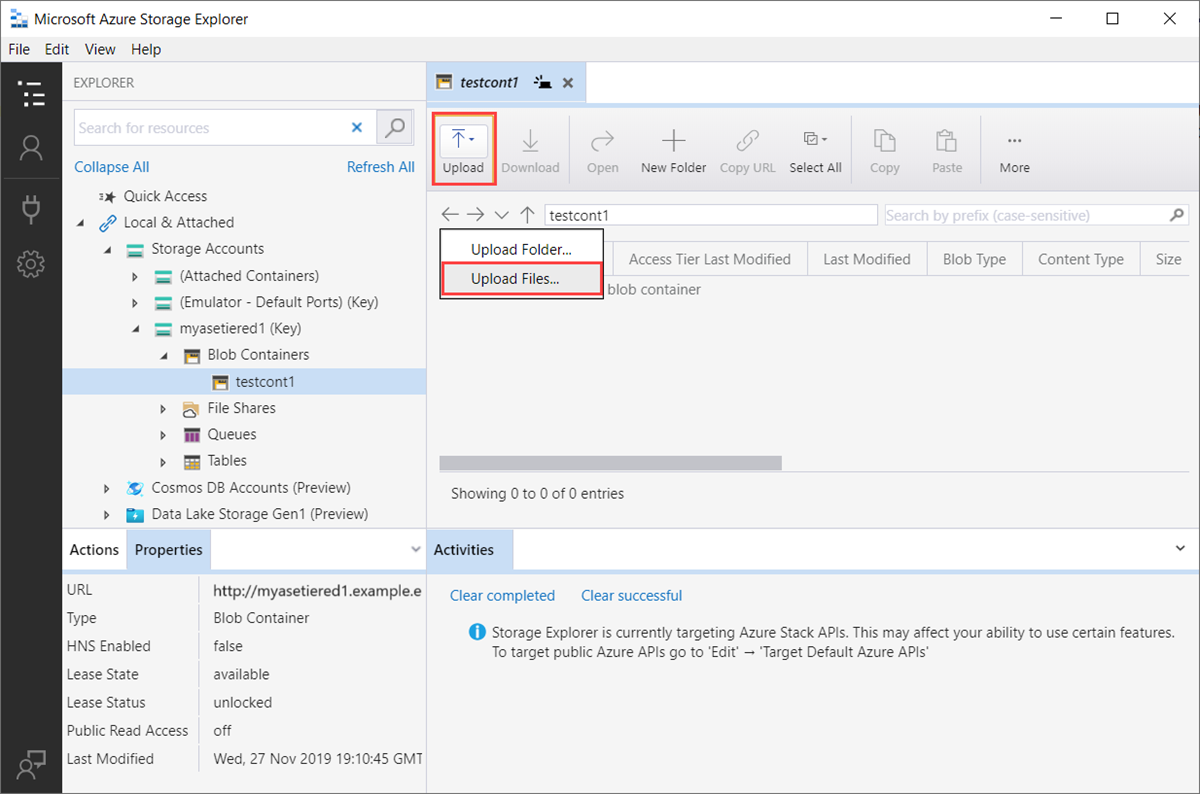

Edge ストレージ アカウントにデータを読み込むコンテナーを選択します。 [アップロード] を選択し、 [ファイルのアップロード] を選択します。

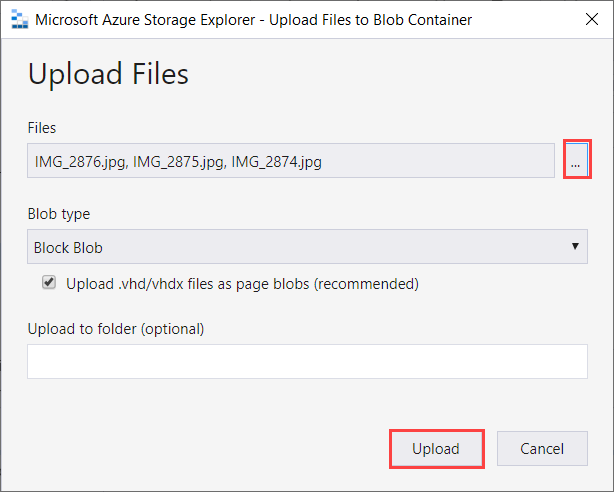

[ファイルのアップロード] ダイアログで、アップロードするファイルに移動して選択します。 [次へ] を選択します。

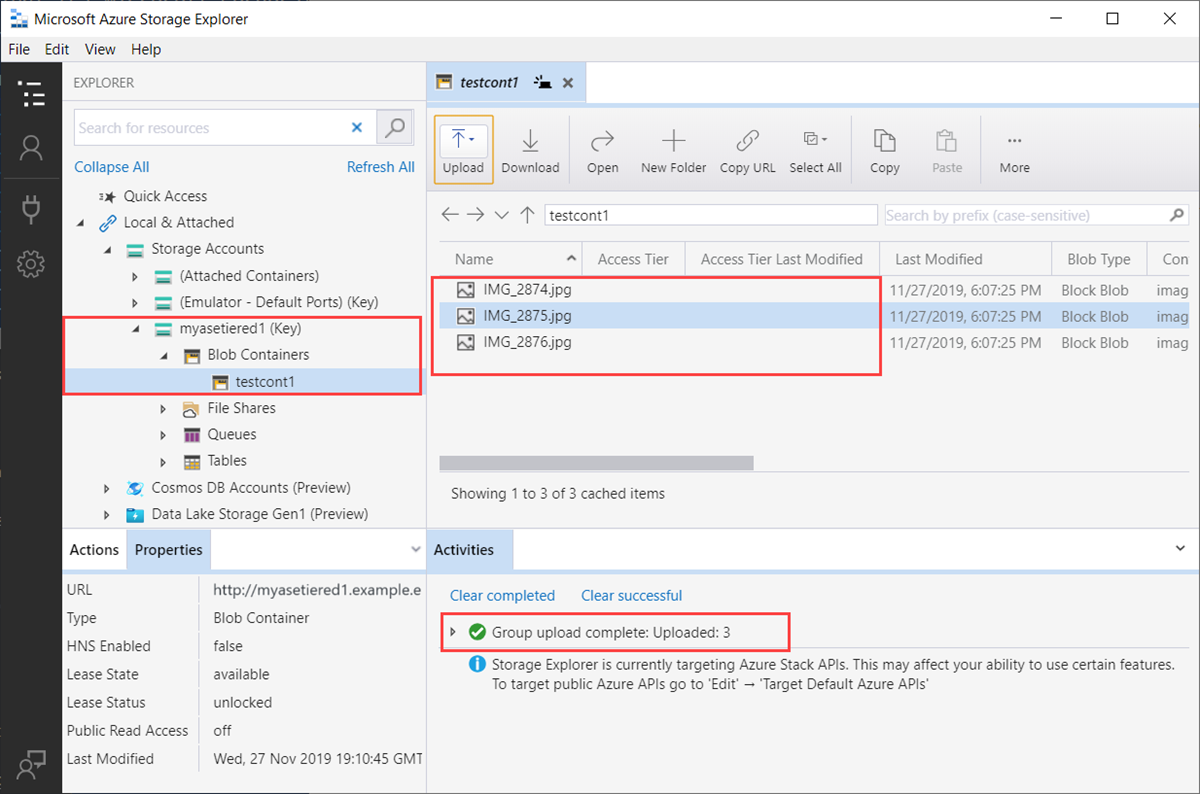

ファイルがアップロードされたことを確認します。 アップロードされたファイルがコンテナーに表示されます。

次に、この Edge ストレージ アカウントにマップされた Azure ストレージ アカウントに接続します。 Edge ストレージ アカウントにアップロードされたデータは、Azure ストレージ アカウントに自動的に階層化されます。

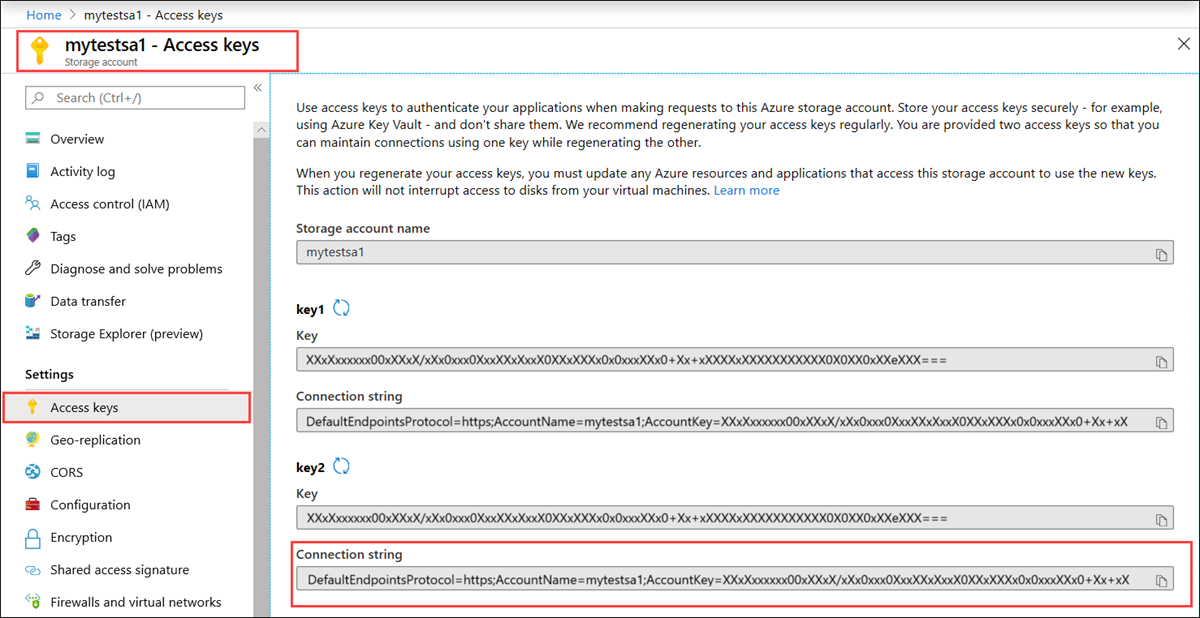

Azure ストレージ アカウントの接続文字列を取得するには、[Azure ストレージ アカウント] > [アクセス キー] に移動し、接続文字列をコピーします。

接続文字列を使用して、Azure ストレージ アカウントに接続します。

[接続の概要] ダイアログで、指定した情報を確認します。 [接続] を選択します。

Edge ストレージ アカウントにアップロードしたファイルが Azure ストレージ アカウントに転送されたことがわかります。

https 経由で接続する

https 経由の Azure Blob Storage REST API への接続では、以下の手順が必要になります。

- BLOB エンドポイント証明書を取得する

- クライアントまたはリモート ホストで証明書をインポートする

- デバイス IP と Blob service エンドポイントをクライアントまたはリモート ホストに追加する

- 接続を構成して確認する

以下のセクションでは、これらの各手順について説明します。

証明書を取得する

HTTPS 経由で Blob Storage にアクセスするには、デバイスの SSL 証明書が必要です。 また、この証明書を、秘密キーが添付された .pfx ファイルとして、Azure Stack Edge Pro デバイスにアップロードします。 これらの証明書を (テストと開発の目的のみで) 作成して Azure Stack Edge Pro デバイスにアップロードする方法の詳細については、次の記事を参照してください。

証明書のインポート

Azure Storage Explorer を使用してデバイス上のストレージ アカウントに接続する場合は、証明書を PEM 形式で Storage Explorer にインポートする必要もあります。 Windows 環境では、Base-64 でエンコードされた .cer は PEM 形式と同じです。

Azure Storage Explorer に証明書をインポートするには、次の手順のようにします。

Azure Storage Explorer で Azure Stack API が対象になっていることを確認します。 [編集] > [Azure Stack API を対象にする] に移動します。 プロンプトが表示されたら、Storage Explorer を再起動して変更を有効にします。

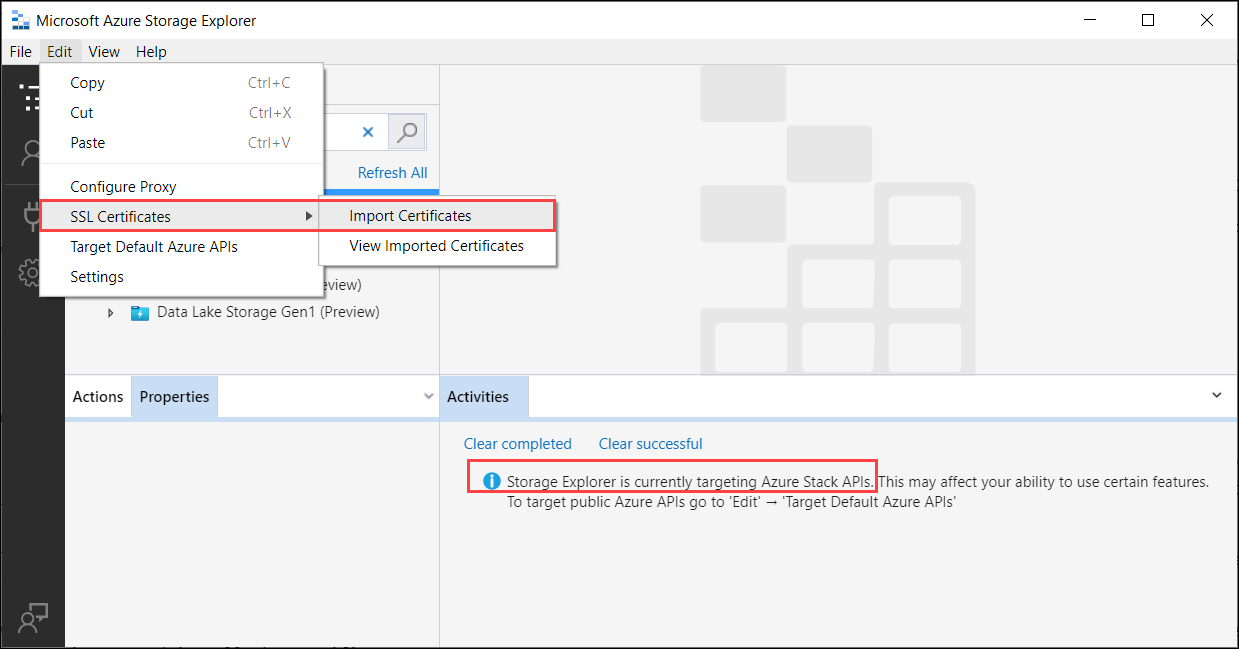

SSL 証明書をインポートするには、[編集] > [SSL 証明書] > [証明書のインポート] に移動します。

署名チェーンと BLOB 証明書に移動してそれらを指定します。 署名チェーンと BLOB 証明書はどちらも、Windows システムにおいて Base64 でエンコードされた形式と同じ PEM 形式である必要があります。 証明書が正常にインポートされたことが通知されます。

デバイス IP アドレスと Blob service エンドポイントを追加する

http 経由での接続時のデバイスの IP アドレスと Blob service エンドポイントの追加手順と同じ手順に従います。

接続を構成して確認する

http 経由での接続時に使用した接続の構成と確認の手順に従います。 唯一の違いは、http を使用するオプションをオフにしておく必要があることです。

次のステップ

このチュートリアルでは、Azure Stack Edge Pro に関する次のトピックについて説明しました。

- ストレージ アカウントの追加

- ストレージ アカウントに接続する

Azure Stack Edge Pro を使用してデータを変換する方法については、次のチュートリアルに進みます。