Azure Arc 対応 Kubernetes の管理と監視

この記事では、Azure Arc 対応 Kubernetes クラスターを管理および監視するための主要な設計上の考慮事項と推奨事項について説明します。これは、オペレーショナル エクセレンスを理解し、そのソリューションを設計するのに役立ちます。 このドキュメントとこのドキュメント全体で参照されている他の重要な設計領域に記載されているガイダンスを使用して、関連する設計上の考慮事項と推奨事項を十分に理解してください。

アーキテクチャ

組織がオンプレミスまたはマルチクラウド Kubernetes クラスターをオンボードするための適切なアーキテクチャを構築するには、Azure Arc 対応 Kubernetes アーキテクチャとネットワーク接続モードを理解する必要があります。 これを理解すると、Azure Arc を実装し、組織のアーキテクチャ基準と必要な動作状態の両方を管理、監視し、それに対応することができます。

クラスターの管理

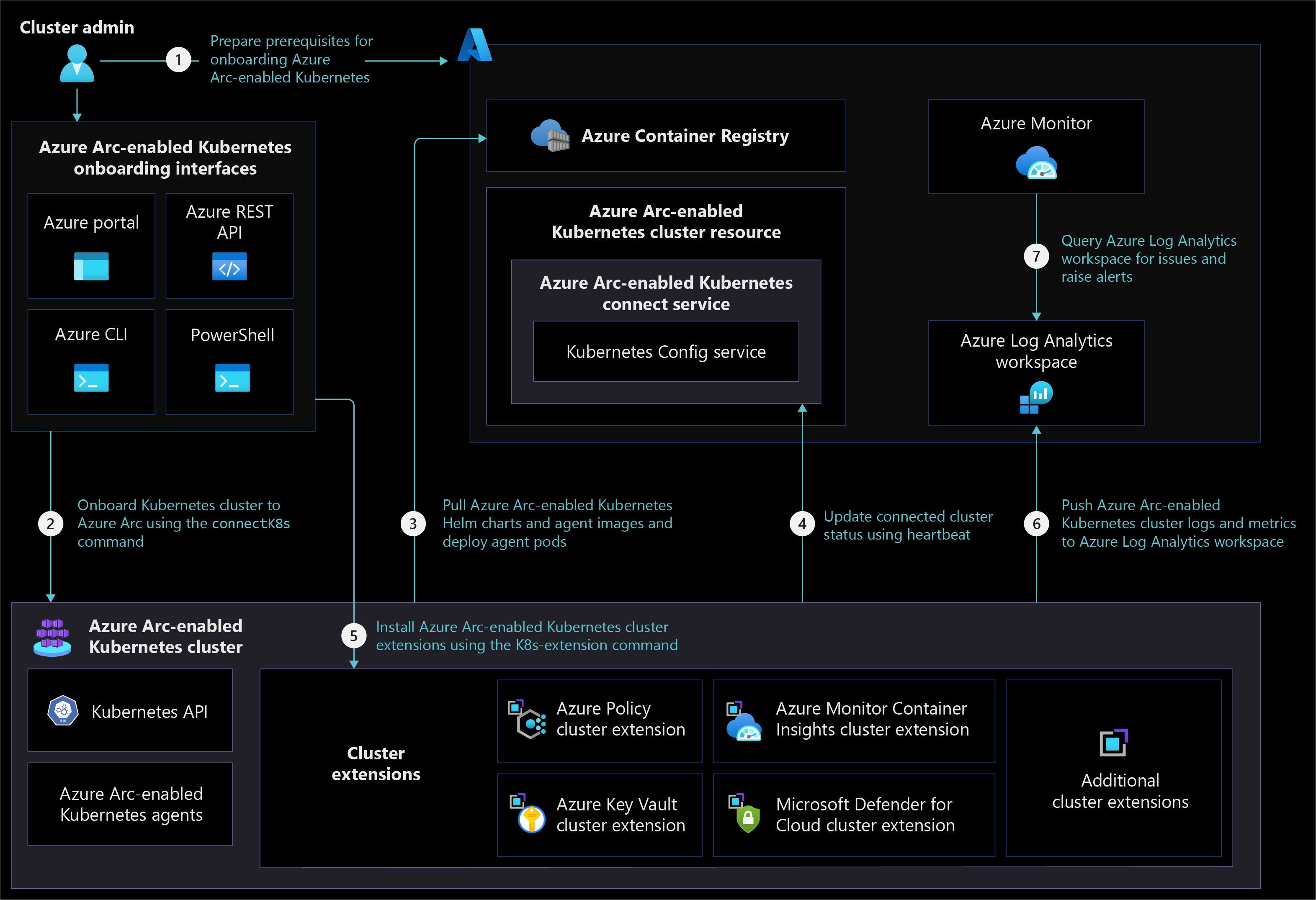

次のアーキテクチャ図は、組織がオンプレミスまたはマルチクラウド Kubernetes クラスターを完全接続ネットワーク接続モードでオンボードして管理するときのAzure Arc 対応 Kubernetes のさまざまなコンポーネントとそれらの対話方法を示しています。

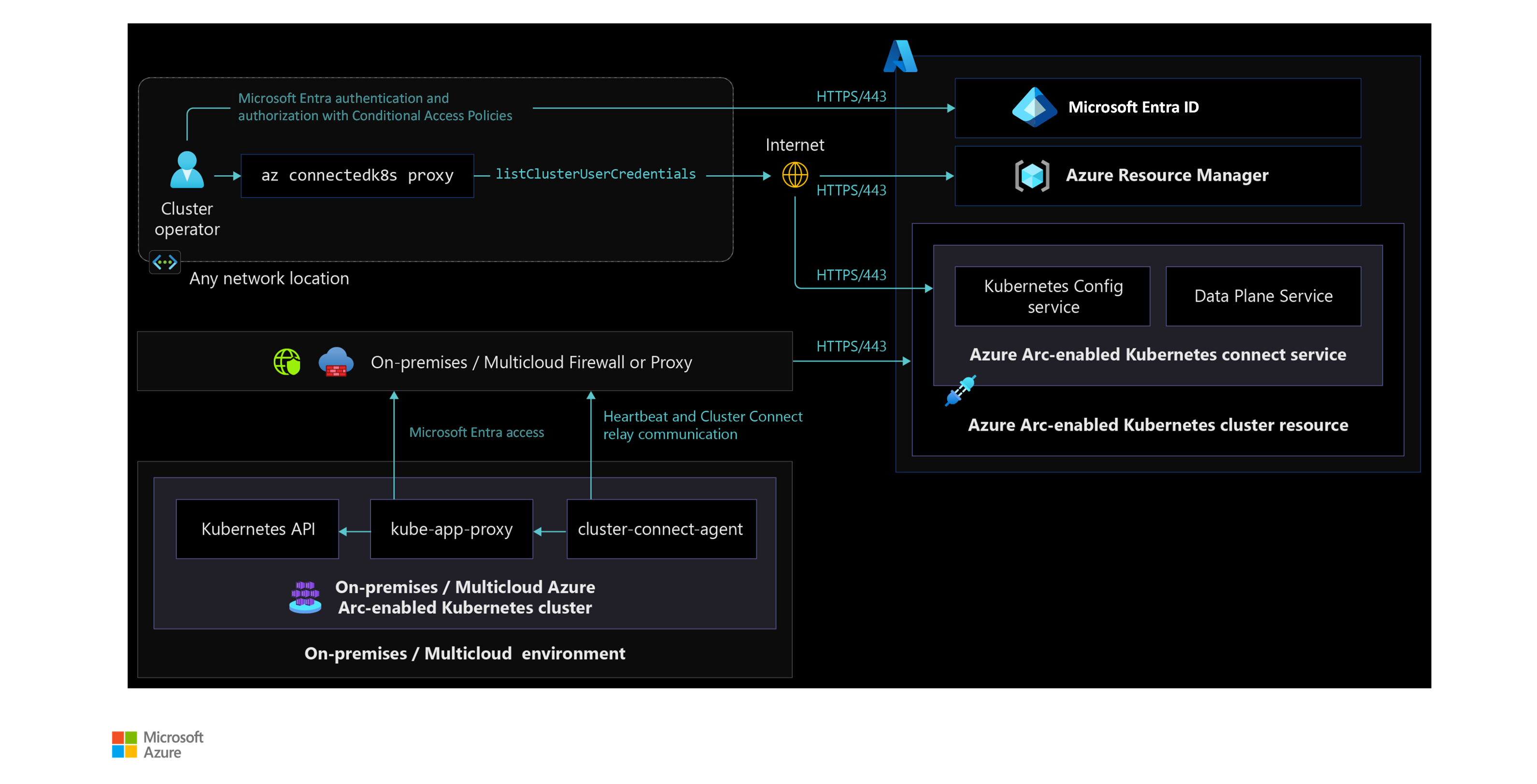

次の図は、任意の場所から Azure Arc 対応 Kubernetes クラスターへのアクセスと、Azure RBAC を使用してコンポーネントが相互に対話してクラスターを管理する方法を示しています。

クラスターの監視

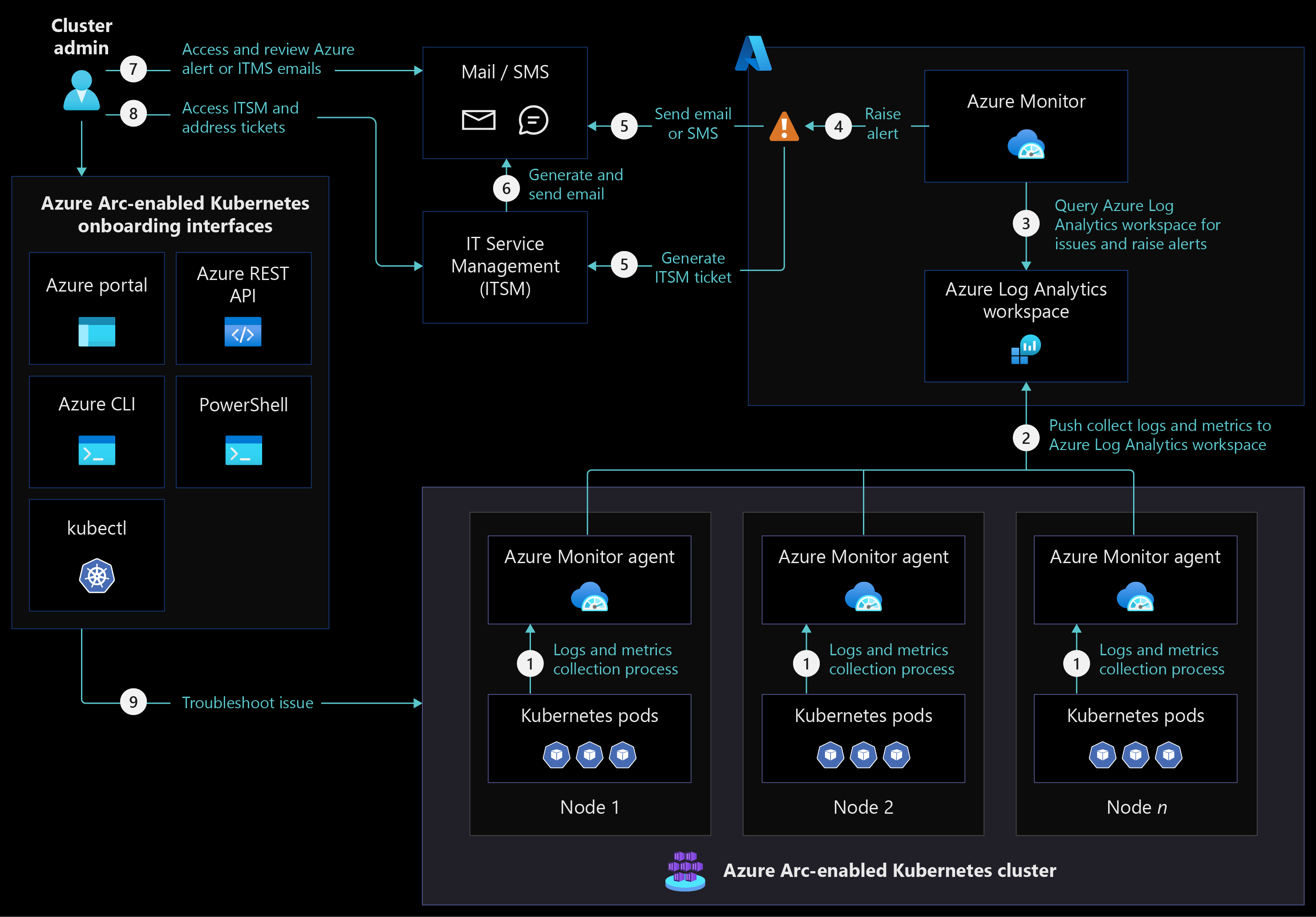

次のアーキテクチャ図は、完全接続ネットワーク接続モードでの Azure Arc 対応 Kubernetes クラスターの監視を示しています。

設計上の考慮事項

- Azure ランディング ゾーンの管理設計領域を確認して、Azure Arc 対応 Kubernetes が全体的な管理モデルに与える影響を評価します。

クラスターのオンボード:

- Azure Arc 対応 Kubernetes クラスターと拡張機能をオンボードおよび管理するためにエンタープライズ規模のランディング ゾーンのサブスクリプションを設計する際に、リソース編成の重要な設計領域とガバナンスとセキュリティの規範における推奨事項を検討します。

- Azure Arc にオンボードするのがオンプレミスの Kubernetes クラスターか、マルチクラウド Kubernetes クラスターかにかかわらず、組織の変更管理プロセスに応じて、Azure Arc 対応 Kubernetes エージェントの自動アップグレードと手動アップグレードのどちらかを決定します。この決定を後で再検討する場合、クラスターのオンボード後の任意の時点で、Azure Arc 対応 Kubernetes エージェントの自動アップグレード管理の動作を変更できます。

- ファイアウォールまたはプロキシの管理を最小限に抑え、ソース グループと宛先グループを設計することで、Azure Arc 対応 Kubernetes ネットワーク ファイアウォール規則を管理することを検討します。 詳細については、組織のオンプレミスまたはマルチクラウド ファイアウォールまたはプロキシ管理のガイドラインを参照してください。

クラスターの管理:

- Azure Arc 対応 Kubernetes 拡張機能には、ファイアウォールまたはプロキシ サーバーでより多くの URL を許可する必要があります。 インストールする拡張機能によっては、追加の URL に対応するための事前の計画が、変更管理のタイムラインを最小限に抑えるのに役立ちます。

- 自動アップグレードをオフにしてオンプレミスまたはマルチクラウド Kubernetes クラスターをオンボードする場合は、Azure Arc 対応 Kubernetes エージェントを定期的にアップグレードすることを検討します。これにより、最新の製品リリースが最新の状態に保たれ、将来の高価なアップグレード プロセスを回避できます。

- GitOps を使用して、Arc 対応 Kubernetes エージェントとクラスター拡張機能の更新を管理し、すべてのクラスターと環境で一貫したデプロイを維持することを検討します。 詳細なガイダンスについては、GitOps を使用した CI/CD ワークフローとプラットフォームの規範の重要な設計領域を参照してください。

- ファイアウォールで受信ポートを有効にすることなく、Azure Arc 対応 Kubernetes クラスター接続機能を使用して apiserver に接続することを検討します。 この機能のしくみを理解するには、ネットワーク接続の重要な設計領域を確認してください。

クラスターの監視:

- Azure Arc 対応 Kubernetes を使用して Azure Monitor Container Insights でサポートされている構成を確認し、検討します。 Azure Monitor Container Insights が、Azure Arc 対応 Kubernetes クラスターの監視に対する組織のニーズを満たしているかどうかを判断します。

- リージョンごとに専用の Log Analytics ワークスペースを使用して、Azure Arc 対応 Kubernetes クラスターからログとメトリックを収集し、特定の環境の複数のクラスターで監視およびレポートすることを検討します。 詳細については、「Azure Monitor ログのデプロイの設計」を参照してください。

- 組織の IT サービス管理ツールと Azure Monitor ITSM Connector との統合を使用して、Azure Monitor アラートのインシデントを発生させ、問題の解決を追跡することを検討します。

- 半接続ネットワーク接続モードを使用する場合は、プライベート エンドポイントを使用して、Azure ExpressRoute または VPN 接続を介して Azure Log Analytics ワークスペースに接続することを検討します。これにより、Azure Arc 対応 Kubernetes クラスターとモニターからログとメトリックを収集できます。

設計の推奨事項

クラスターのオンボード:

- 共有管理ターミナル サーバーを使用して必要なツールをインストールすると、すべてのユーザーで一貫したツールとバージョンを維持し、Azure Arc 対応 Kubernetes クラスターのデプロイと管理の問題を防ぐことができます。

- オンボードと管理に Azure Arc コントロール プレーンを使用できるように、管理ターミナル サーバーとオンプレミスまたはマルチクラウド Kubernetes クラスターが、Azure Arc 対応 Kubernetes の必須 URL に アクセスするための許可リスト内にあることを確認します。

- オンプレミスまたはマルチクラウド Kubernetes クラスター ノードから Azure Arc 対応 Kubernetes の必須 URL への接続を検証するスクリプトを作成します。 このスクリプトは、接続の問題のトラブルシューティングと解決の必要性を最小限に抑えるのに役立ちます。

- PowerShell または Bash を使用してオンボード デプロイ スクリプトを作成します。 このスクリプトは、Arc 対応 Kubernetes クラスターをオンボードし、クラスター拡張機能をインストールして、問題を防止し、すべての環境とクラスターで一貫性のあるデプロイを確保するのに役立ちます。

クラスターの管理:

- 特定の Azure Arc 対応 Kubernetes 拡張機能には、拡張機能ポッドと構成をデプロイするためのカスタムの場所が必要です。 サポートされるカスタムの場所は、Kubernetes 名前空間ごとに 1 つだけです。 それぞれのカスタムの場所を独自の Kubernetes 名前空間で作成し、同じ名前空間内のカスタムの場所に依存する Azure Arc 対応 Kubernetes 拡張機能をデプロイする必要があります。

- オンボードされたクラスターには、完全接続ネットワーク接続モデルを使用します。 半接続ネットワーク接続モードを使用する必要がある場合は、少なくとも 30 日に 1 回クラスターを Azure Arc に接続して課金データをエクスポートし、90 日に 1 回接続してマネージド ID 証明書を更新し、Azure Arc 対応 Kubernetes リソースとエージェントを更新します。

- Open Service Mesh (OSM) をデプロイして、mTLS セキュリティ、きめ細かなアクセス制御、トラフィック移行、Azure Monitor または Prometheus および Grafana のオープンソース アドオンによる監視、Jaeger によるトレース、外部認定管理ソリューションとの統合などの機能を利用します。

クラスターの監視:

- Azure Arc 対応 Kubernetes クラスター用の Azure Monitor Container Insights を使用してログとメトリックを収集します。 これらのログとメトリックを使用してダッシュボードを作成し、クラスター関連の問題に対するアラートを生成します。

- Container Insights から推奨されるメトリック アラート ルールを有効にして、Azure Monitor から通知を受け取ります。

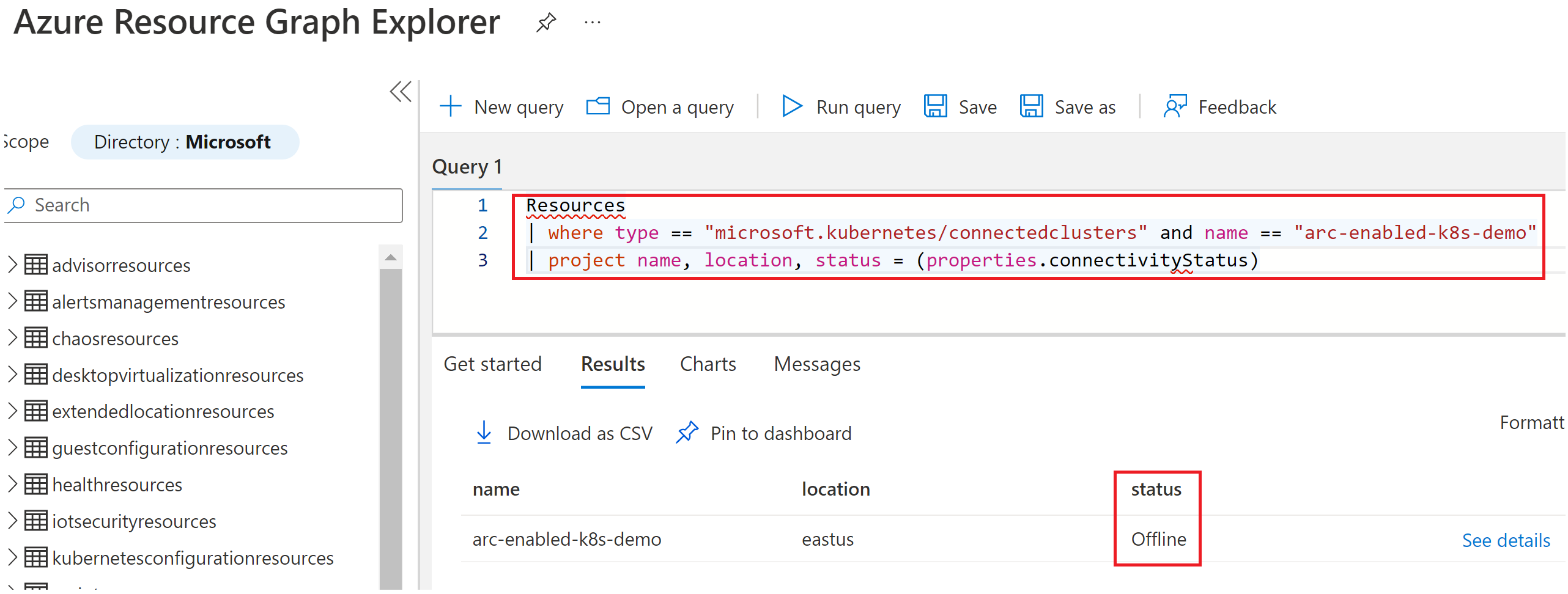

- Azure Resource Graph または Log Analytics クエリを使用して、クラスターの正常性を監視し、アラートを生成します。

次の図は、状態の監視に使用されている Azure Resource Graph を示しています。

次の手順

ハイブリッドとマルチクラウドでのクラウドの取り組みの詳細については、次の記事を参照してください。

- Azure Arc 対応 Kubernetes の前提条件を検討します。

- Azure Arc 対応 Kubernetes の検証済み Kubernetes ディストリビューションを確認します。

- ハイブリッドおよびマルチクラウド環境を管理する方法について学習する。

- Azure Arc 対応 Kubernetes ネットワーク接続の要件について説明します。

- 既存の Kubernetes クラスターを Azure Arc に接続する方法について説明します。

- Azure Arc 対応 Kubernetes エージェントをアップグレードする方法について説明します。

- クラスター管理のためにクラスター接続を使用して Azure Arc 対応 Kubernetes クラスターに接続する方法について説明します。

- Azure Arc のジャンプスタートを使用して、Azure Arc 対応 Kubernetes の自動化されたシナリオを体験します。

- Azure Arc ラーニング パスを使用して Azure Arc の詳細を確認します。

- よく寄せられる質問に対する回答を見つけるには、よく寄せられる質問 - Azure Arc 対応に関するページを参照してください。