Azure Arc 対応 Kubernetes を使用したカスタムの場所

Azure の場所の構造の拡張としての "カスタムの場所" 機能を使用すると、テナント管理者は、Azure サービス インスタンスをデプロイするターゲットの場所として、Azure Arc 対応 Kubernetes クラスターを使用できます。 カスタムの場所の上にデプロイできる Azure オファリングの例としては、Azure Arc 対応 SQL Managed Instance や Azure Arc 対応 PostgreSQL サーバーなどのデータベースがあります。

Azure の場所と同様に、カスタムの場所にアクセスできるテナント内のエンド ユーザーは、会社のプライベート コンピューティングを使用してリソースをそこにデプロイできます。

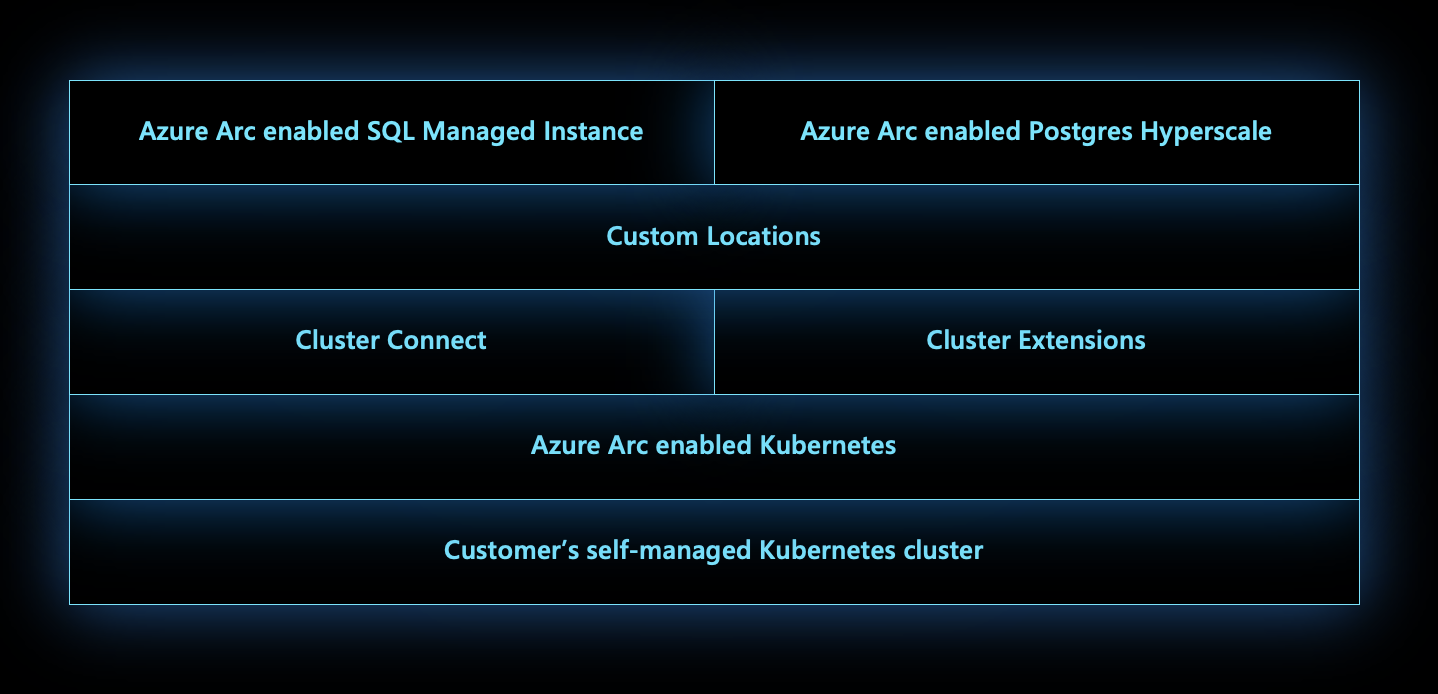

カスタムの場所は、Azure Arc 対応 Kubernetes クラスター、クラスター接続、クラスター拡張機能の上にある抽象化レイヤーと考えることができます。 カスタムの場所によって、他の Azure サービスがクラスターにアクセスするために必要な粒度の細かい RoleBinding と ClusterRoleBinding が作成されます。 これらの他の Azure サービスでは、デプロイされたリソースを管理するためにクラスター アクセスが必要です。

Architecture

管理者がクラスターでカスタムの場所機能を有効にすると、クラスター上に ClusterRoleBinding が作成されて、カスタムの場所リソース プロバイダーによって使用される Microsoft Entra アプリケーションが承認されます。 承認されると、カスタムの場所リソース プロバイダーは、他の Azure リソース プロバイダーがこのクラスターにカスタム リソースを作成するために必要な ClusterRoleBinding または RoleBinding オブジェクトを作成できます。 クラスターにインストールされているクラスター拡張機能により、承認するリソース プロバイダーの一覧が決まります。

ユーザーがクラスター上にデータ サービス インスタンスを作成すると、以下のことが行われます。

- PUT 要求が Azure Resource Manager に送信されます。

- PUT 要求は、Azure Arc 対応データ サービス リソース プロバイダーに転送されます。

- RP により、カスタムの場所が存在する Azure Arc 対応 Kubernetes クラスターに関連付けられている

kubeconfigファイルがフェッチされます。- カスタムの場所が、元の PUT 要求で

extendedLocationとして参照されます。

- カスタムの場所が、元の PUT 要求で

- Azure Arc 対応データ サービス リソース プロバイダーにより、

kubeconfigを使用してクラスターとの通信が行われ、カスタムの場所にマップされている名前空間に、Azure Arc 対応データ サービス型のカスタム リソースが作成されます。- Azure Arc 対応データ サービス オペレーターは、カスタムの場所が存在する前に、クラスター拡張機能の作成によってデプロイされています。

- Azure Arc 対応データ サービス オペレーターにより、クラスター上に作成された新しいカスタム リソースが読み取られ、データ コントローラーが作成されて、クラスター上で目的の状態が実現されます。

SQL マネージド インスタンスと PostgreSQL インスタンスが作成される手順は、前述の手順と同じです。

次のステップ

- クイックスタートを利用して、Kubernetes クラスターを Azure Arc に接続する。

- Azure Arc 対応 Kubernetes クラスターにカスタムの場所を作成します。