Accesso degli utenti per un'app Web ASP.NET Core di esempio in un tenant esterno

Questa guida pratica usa un'applicazione Web ASP.NET Core di esempio per illustrare i concetti fondamentali dell'autenticazione moderna usando la Microsoft Authentication Library per .NET e Microsoft Identity Web per ASP.NET Core per gestire l'autenticazione.

In questo articolo si registrerà un'applicazione Web nell'interfaccia di amministrazione di Microsoft Entra e si creerà un flusso utente di accesso e disconnessione. Si assocerà l'applicazione Web al flusso utente e si scaricherà e aggiornerà un'applicazione Web ASP.NET Core di esempio usando i dettagli del tenant esterno specifico. L'applicazione Web verrà infine eseguita e testata.

Prerequisiti

- Anche se è possibile usare qualsiasi IDE che supporta applicazioni ASP.NET Core, Visual Studio Code viene usato per questa guida. Può essere scaricato dalla pagina Download.

- .NET 7.0 SDK.

- Un tenant esterno. Per crearne uno, scegliere tra i metodi seguenti:

- (Scelta consigliata) Usare l'estensione Microsoft Entra per ID esterno per impostare un tenant esterno direttamente in Visual Studio Code.

- Creare un nuovo tenant esterno nell'interfaccia di amministrazione di Microsoft Entra.

Registrare l'app Web

Per consentire all'applicazione di effettuare l'accesso degli utenti con Microsoft Entra, Microsoft Entra per ID esterno deve “supportare” l'applicazione creata. La registrazione dell'app stabilisce una relazione di trust tra l'app e Microsoft Entra. Quando si registra un'applicazione, l'ID esterno genera un identificatore univoco noto come ID applicazione (client), un valore usato per identificare l'app durante la creazione di richieste di autenticazione.

La procedura seguente spiega come registrare l'app nell'Interfaccia di amministrazione di Microsoft Entra:

Accedere all’Interfaccia di amministrazione di Microsoft Entra almeno come sviluppatore di applicazioni.

Se si ha accesso a più tenant, usare l'icona Impostazioni

nel menu in alto per passare al tenant esterno dal menu Directory e sottoscrizioni.

nel menu in alto per passare al tenant esterno dal menu Directory e sottoscrizioni.Passare a Identità>Applicazioni>Registrazioni app.

Seleziona + Nuova registrazione.

Nella pagina Registra un'applicazione che viene visualizzata:

- Immettere un nome significativo per l’applicazione da mostrare agli utenti dell'app, ad esempio ciam-client-app.

- In Tipi di account supportati selezionare Account solo in questa directory organizzativa.

Selezionare Registra.

Al termine della registrazione, viene visualizzato il riquadro Panoramica dell'applicazione. Registrare l'ID applicazione (client) da usare nel codice sorgente dell'applicazione.

Definire la piattaforma e gli URL

Per specificare il tipo di app per la registrazione dell'app, seguire questa procedura:

- In Gestisci selezionare Autenticazione.

- Nella pagina Configurazioni della piattaforma, selezionare Aggiungere una piattaforma, quindi selezionare l'opzione Web.

- Per gli URI di reindirizzamento immettere

https://localhost:7274/signin-oidc. - In URL di disconnessione front-channel immettere

https://localhost:7274/signout-callback-oidcper la disconnessione. - Selezionare Configura per salvare le modifiche.

Abilitare flussi impliciti e ibridi

L'applicazione compilata usa il flusso implicito, che deve essere abilitato.

- Nella sezione Concessione implicita e flussi ibridi selezionare l'opzione Token ID.

- Seleziona Salva.

Aggiungere un segreto client dell'app

Creare un segreto client per l'applicazione registrata. L'applicazione usa il segreto client per dimostrare la propria identità quando richiede i token.

- Nella pagina Registrazioni app selezionare l'applicazione creata (ad esempio ciam-client-app) per aprire la relativa pagina Panoramica.

- In Gestisci, selezionare Certificati e segreti.

- Selezionare Nuovo segreto client.

- Nella casella Descrizione immettere una descrizione per il segreto client, (ad esempio, segreto client dell'app ciam).

- In Scadenzaselezionare la durata della validità del segreto (in base alle regole di sicurezza dell'organizzazione), quindi selezionare Aggiungi.

- Registrare il Valore del segreto. Questo valore verrà usato per la configurazione in un passaggio successivo. Il valore del segreto non verrà visualizzato di nuovo e non sarà recuperabile in alcun modo una volta usciti da Certificati e segreti. Accertarsi di registrarlo.

Concedere il consenso amministratore

Dopo aver registrato l'applicazione, viene assegnata l'autorizzazione User.Read . Tuttavia, poiché il tenant è un tenant esterno, gli utenti del cliente stessi non possono fornire il consenso a questa autorizzazione. L'amministratore deve fornire il consenso a questa autorizzazione per conto di tutti gli utenti nel tenant:

Nella pagina Registrazioni app selezionare l'applicazione creata (ad esempio ciam-client-app) per aprire la relativa pagina Panoramica.

In Gestisci selezionare Autorizzazioni API.

- Selezionare Concedi consenso amministratore per <nome del tenant>, quindi selezionare Sì.

- Selezionare Aggiorna, quindi verificare che Concesso per <il nome> del tenant venga visualizzato in Stato per l'autorizzazione.

Creare un flusso utente

Seguire questa procedura per creare un flusso utente che un cliente possa usare per accedere o registrarsi a un'applicazione.

Accedere all'Interfaccia di amministrazione di Microsoft Entra almeno come amministratore del flusso utente con ID esterno.

Se si ha accesso a più tenant, usare l'icona Impostazioni

nel menu in alto per passare al tenant esterno dal menu Directory e sottoscrizioni.

nel menu in alto per passare al tenant esterno dal menu Directory e sottoscrizioni.Passare a Identità>Identità esterne>Flussi utente.

Selezionare + Nuovo flusso utente.

Nella pagina Crea:

Immettere un nome per il flusso utente, ad esempio SignInSignUpSample.

Nell'elenco Provider di identità selezionare Account di posta elettronica. Questo provider di identità consente agli utenti di accedere o registrarsi usando il proprio indirizzo di posta elettronica.

In Account di posta elettronicaè possibile selezionare una delle due opzioni. Per questa esercitazione selezionare Indirizzo di posta elettronica con password.

- Indirizzo di posta elettronica con password: consente ai nuovi utenti di registrarsi e accedere usando un indirizzo di posta elettronica come nome di accesso e una password come credenziale di primo fattore.

- Passcode monouso tramite posta elettronica: consente ai nuovi utenti di registrarsi e accedere usando un indirizzo di posta elettronica come nome di accesso e un passcode monouso ricevuto tramite messaggio di posta elettronica come credenziale di primo fattore. Il passcode monouso tramite messaggio di posta elettronica deve essere abilitato a livello di tenant (Tutti i provider di identità>Passcode monouso tramite posta elettronica) affinché questa opzione sia disponibile a livello di flusso utente.

In Attributi utentescegliere gli attributi da raccogliere dall'utente al momento della registrazione. Se si seleziona Mostra altro, è possibile scegliere attributi e attestazioni per paese/area geografica, nome visualizzato e codice postale. Seleziona OK. (Agli utenti vengono richiesti gli attributi solo quando si registrano per la prima volta.)

Seleziona Crea. Il nuovo flusso utente viene visualizzato nell'elenco Flussi utente. Se necessario, aggiornare la pagina.

Per abilitare la reimpostazione della password self-service, seguire la procedura descritta nell'articolo Abilitare la reimpostazione della password self-service.

Associare l'applicazione Web al flusso utente

Per consentire agli utenti del cliente di visualizzare l'esperienza di iscrizione o di accesso quando usano l'app, è necessario associare l'app a un flusso utente. Sebbene sia possibile associare molte applicazioni al flusso utente, è possibile associare un solo flusso utente a una singola applicazione.

Nel menu della barra laterale selezionare Identità.

Selezionare Identità esterne, quindi Flussi utente.

Nella pagina Flussi utente selezionare il nome del flusso utente creato in precedenza, ad esempio SignInSignUpSample.

In Usa selezionare Applicazioni.

Seleziona Aggiungi applicazione.

Selezionare l'applicazione dall'elenco, ad esempio ciam-client-app o usare la casella di ricerca per trovare l'applicazione e selezionarla.

Scegliere Seleziona.

Dopo aver associato l'app a un flusso utente, è possibile testare il flusso utente simulando l'esperienza di iscrizione o di accesso di un utente con l'applicazione dall'interfaccia di amministrazione di Microsoft Entra. A tale scopo, usare la procedura descritta in Testare il flusso utente di iscrizione e di accesso.

Clonare o scaricare un'applicazione Web di esempio

Per ottenere l'applicazione di esempio, è possibile clonarla da GitHub o scaricarla come file ZIP.

Per clonare l'esempio, aprire un prompt dei comandi, passare alla posizione in cui si vuole creare il progetto e immettere il comando seguente:

git clone https://github.com/Azure-Samples/ms-identity-ciam-dotnet-tutorial.gitScaricare il file .zip. Estrarlo in un percorso di file in cui la lunghezza del nome è inferiore a 260 caratteri.

Configurazione dell'applicazione

Passare alla cartella radice dell'esempio scaricato e alla directory contenente l'app ASP.NET Core di esempio :

cd 1-Authentication\1-sign-in-aspnet-core-mvcAprire il file appsettings.json.

In Autorità trovare

Enter_the_Tenant_Subdomain_Heree sostituirlo con il sottodominio del tenant. Ad esempio, se il dominio primario del tenant è caseyjensen@onmicrosoft.com, il valore da immettere è casyjensen.Trovare il valore

Enter_the_Application_Id_Heree sostituirlo con l'ID applicazione (clientId) dell'app registrata nell'interfaccia di amministrazione di Microsoft Entra.Sostituire

Enter_the_Client_Secret_Herecon il valore del segreto client configurato in Aggiungere il segreto client dell'app.

Eseguire il codice di esempio

Dalla shell o dalla riga di comando eseguire i comandi seguenti:

dotnet runAprire un Web browser e passare a

https://localhost:7274.Accedere con un account registrato nel tenant esterno.

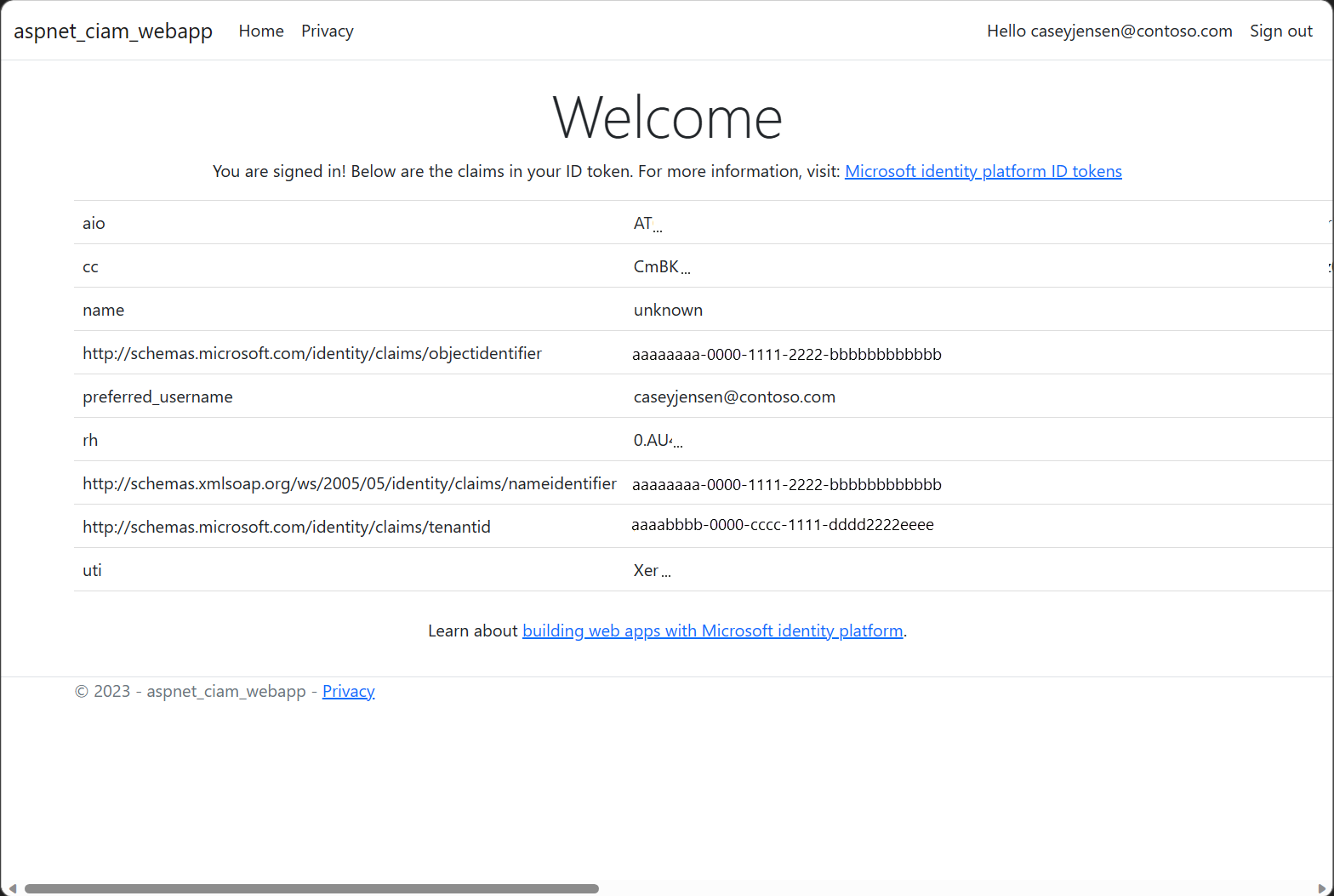

Dopo l'accesso, il nome visualizzato viene mostrato accanto al pulsante Disconnetti, come illustrato nello screenshot seguente.

Per disconnettersi dall'applicazione, selezionare il pulsante Disconnetti.

Vedi anche

- Usare la serie di esercitazioni in più parti per creare questa applicazione Web ASP.NET da zero

- Abilitare la reimpostazione della password

- Adattare la personalizzazione predefinita

- Configurare l'accesso con Google

- Accesso degli utenti nella propria applicazione Web ASP.NET Core con un tenant esterno