Dettagli e risultati dell'indagine automatizzata e della risposta (AIR) in Microsoft Defender per Office 365 Piano 2

Consiglio

Sapevi che puoi provare gratuitamente le funzionalità in Microsoft Defender per Office 365 Piano 2? Usa la versione di valutazione Defender per Office 365 di 90 giorni nell'hub delle versioni di valutazione del portale di Microsoft Defender. Informazioni su chi può iscriversi e sulle condizioni di valutazione in Prova Microsoft Defender per Office 365.

Nelle organizzazioni di Microsoft 365 con Microsoft Defender per Office 365 Piano 2, i dettagli sulle indagini attive e completate da indagini e risposte automatizzate (AIR) in Defender per Office 365 sono disponibili nella pagina Indagini del Microsoft Defender portale all'indirizzo https://security.microsoft.com/airinvestigation. I dettagli dell'indagine forniscono uno stato aggiornato e ,con le autorizzazioni appropriate, la possibilità di approvare eventuali azioni in sospeso.

Consiglio

I dettagli e i risultati di AIR sono disponibili anche in Microsoft Defender XDR nella pagina Indagini all'indirizzo https://security.microsoft.com/incidents. Per altre informazioni, vedere Pagina di indagine unificata.

Che cosa è necessario sapere prima di iniziare?

Per visualizzare le autorizzazioni e i requisiti di licenza per AIR, vedere Autorizzazioni necessarie e licenze per AIR.

Email conteggi vengono calcolati al momento dell'indagine. Alcuni conteggi vengono ricalcolati quando si aprono riquadri a comparsa di indagine (in base alla query sottostante).

I valori di conteggio dei messaggi di posta elettronica seguenti vengono calcolati al momento dell'indagine e non cambiano:

- Email cluster nella scheda Email.

- Valore della quantità di posta elettronica visualizzato nel riquadro a comparsa dei cluster di posta elettronica.

I valori di conteggio dei messaggi di posta elettronica seguenti riflettono i messaggi di posta elettronica ricevuti dopo l'analisi iniziale dell'indagine:

Il conteggio dei messaggi di posta elettronica visualizzato nella parte inferiore della scheda Email del riquadro a comparsa dei cluster di posta elettronica.

Numero di messaggi di posta elettronica visualizzato in Esplora minacce (Esplora minacce)

Ad esempio, un cluster di posta elettronica che mostra una quantità originale di 10 messaggi mostra un elenco di posta elettronica totale di 15 se altri cinque messaggi arrivano tra la fase di analisi dell'analisi e quando un amministratore esamina l'indagine. Analogamente, le indagini precedenti potrebbero mostrare conteggi di messaggi più elevati rispetto alle query di Esplora minacce, perché i dati in Microsoft Defender per Office 365 piano 2 scadono sette giorni dopo la fine di una versione di valutazione e 30 giorni dopo per le licenze a pagamento.

I conteggi dei messaggi di posta elettronica cronologici e correnti vengono visualizzati in visualizzazioni diverse per fornire le informazioni seguenti:

- Effetto di posta elettronica al momento dell'indagine.

- L'effetto di posta elettronica corrente fino a quando viene eseguita la correzione.

Per i messaggi di posta elettronica, è possibile che venga visualizzata una minaccia di anomalia del volume nell'ambito dell'indagine. Un'anomalia del volume indica un picco di messaggi di posta elettronica simili intorno al tempo dell'evento di indagine rispetto ai tempi precedenti. Un picco nel traffico di posta elettronica insieme alla somiglianza in determinate proprietà del messaggio (ad esempio, oggetto, corpo del messaggio, dominio del mittente e IP del mittente) indica in genere l'inizio degli attacchi tramite posta elettronica. Ma le campagne di posta elettronica in blocco, posta indesiderata e posta elettronica legittima condividono in genere queste stesse proprietà del messaggio.

Indagini da AIR nel piano Defender per Office 365 2

Nel portale di Defender in https://security.microsoft.compassare a Email &indagini dicollaborazione>. In alternativa, per passare direttamente alla pagina Indagini , usare https://security.microsoft.com/airinvestigation.

Per impostazione predefinita, vengono visualizzati i dettagli dell'indagine di ieri e oggi, ma è possibile modificare l'intervallo di date.

Le informazioni seguenti visualizzate nella pagina Indagini . È possibile ordinare le voci facendo clic su un'intestazione di colonna disponibile. Selezionare ![]() Personalizza colonne per modificare le colonne visualizzate. Per impostazione predefinita, vengono selezionate tutte le colonne disponibili:

Personalizza colonne per modificare le colonne visualizzate. Per impostazione predefinita, vengono selezionate tutte le colonne disponibili:

-

ID: ID univoco dell'indagine. Selezionare

Apri nella nuova finestra per aprire i dettagli dell'indagine come descritto nella sezione Visualizzare i dettagli dell'indagine .

Apri nella nuova finestra per aprire i dettagli dell'indagine come descritto nella sezione Visualizzare i dettagli dell'indagine . - Stato: i valori di stato disponibili sono descritti nella sezione Valori stato indagine .

- Origine rilevamento: questo valore è sempre Office365.

- Indagine

- Utenti

- Data creazione

- Ora ultima modifica

- Numero di minacce

- Numero di azioni

- Durata dell'indagine

Per filtrare le voci, selezionare ![]() Filtro. I filtri seguenti sono disponibili nel riquadro a comparsa Filtro visualizzato:

Filtro. I filtri seguenti sono disponibili nel riquadro a comparsa Filtro visualizzato:

-

Sezione Tipo di indagine : selezionare uno o più dei valori seguenti:

- Indagine manuale

- Messaggi segnalati dall'utente

- File mappato

- URL mappato

- Modifica del verdetto url

- Utente compromesso

- Sezione Intervallo di tempo : selezionare i valori data di inizio e data di fine . I dati sono disponibili per gli ultimi 72 giorni.

-

Sezione Stato : selezionare uno o più dei valori seguenti descritti nella sezione Valori stato indagine :

- In avvio

- In esecuzione

- Nessuna minaccia trovata

- Terminato dal sistema

- Azione in sospeso

- Minacce trovate

- Correzione

- Correzione parziale

- Terminato dall'utente

- Operazione non riuscita

- In coda per limitazione

- Terminato da limitazione

Al termine del riquadro a comparsa Filtro , selezionare Applica. Per cancellare i filtri, selezionare ![]() Cancella filtri.

Cancella filtri.

Utilizzare la ![]() casella Di ricerca per trovare informazioni nella pagina. Digitare testo nella casella e quindi premere INVIO.

casella Di ricerca per trovare informazioni nella pagina. Digitare testo nella casella e quindi premere INVIO.

Usare ![]() Esporta per salvare le informazioni visibili in un file CSV. Il nome file predefinito è Investigations - Microsoft Defender.csv e il percorso predefinito è la cartella Downloads locale. Se in tale percorso esiste già un report esportato, il nome del file viene incrementato, ad esempio Investigations - Microsoft Defender (1).csv).

Esporta per salvare le informazioni visibili in un file CSV. Il nome file predefinito è Investigations - Microsoft Defender.csv e il percorso predefinito è la cartella Downloads locale. Se in tale percorso esiste già un report esportato, il nome del file viene incrementato, ad esempio Investigations - Microsoft Defender (1).csv).

Valori dello stato dell'indagine

I valori Status di un'indagine indicano lo stato dell'analisi e delle azioni. Durante l'esecuzione dell'indagine, il valore Status viene aggiornato per indicare se sono state trovate minacce e se le azioni sono state approvate.

I valori status usati nelle indagini sono descritti nell'elenco seguente:

Non riuscito: almeno un analizzatore di analisi ha riscontrato un problema in cui non è stato possibile completarlo correttamente.

Se un'indagine ha esito negativo dopo l'approvazione delle azioni di correzione, le azioni di correzione potrebbero avere ancora avuto esito positivo. Per altre informazioni, vedere i dettagli dell'indagine.

Nessuna minaccia trovata: l'indagine è stata completata e non sono state identificate minacce (account utente, messaggi di posta elettronica, URL o file compromessi).

Se si sospetta che qualcosa di dannoso sia stato perso (un falso negativo), è possibile eseguire un'azione usando Esplora minacce (Esplora risorse).If you suspect something malicious was missed (a false negative), you can action using Threat Explorer (Explorer).

Parzialmente analizzati (in precedenza noti come minacce trovate): l'indagine automatizzata ha rilevato problemi, ma senza azioni correttive specifiche per risolvere i problemi. Si verifica quando è stato identificato un tipo di attività utente, ma non sono disponibili azioni di pulizia. Gli esempi includono una delle seguenti attività utente:

- Evento di prevenzione della perdita dei dati (DLP).

- Un messaggio di posta elettronica che invia un'anomalia.

- Inviato malware.

- Inviato phishing.

- L'indagine non ha trovato nulla da fare. Ad esempio:

- Nessun URL, file o messaggi di posta elettronica dannosi da correggere.

- Nessuna attività della cassetta postale da correggere(ad esempio, disattivare le regole di inoltro o la delega).

Se si sospetta che qualcosa di dannoso sia stato perso (un falso negativo), è possibile eseguire un'azione usando Esplora minacce (Esplora risorse).If you suspect something malicious was missed (a false negative), you can action using Threat Explorer (Explorer).

Correzione parziale: l'indagine ha generato azioni correttive e alcune sono state approvate e completate. Altre azioni sono ancora in attesa di approvazione.

Azione in sospeso: l'indagine ha rilevato una minaccia (ad esempio, un messaggio di posta elettronica dannoso, un URL dannoso o un'impostazione della cassetta postale rischiosa) e un'azione per correggere la minaccia è in attesa di approvazione.

L'elenco delle azioni in sospeso può aumentare durante l'esecuzione di un'indagine. Visualizzare i dettagli dell'indagine per verificare se altri elementi sono ancora in attesa di completamento.

In coda per limitazione: un'indagine viene mantenuta in una coda. Al termine di altre indagini, iniziano le indagini in coda. La limitazione consente di evitare prestazioni scarse del servizio.

Le azioni in sospeso possono limitare il numero di nuove indagini che possono essere eseguite. Assicurarsi di approvare o rifiutare le azioni in sospeso.

Correzione: l'indagine è stata completata e tutte le azioni correttive sono state approvate (annotate come completamente corrette).

Le azioni correttive approvate possono avere errori che impediscono l'esecuzione delle azioni. Indipendentemente dal fatto che le azioni di correzione siano state completate correttamente, lo stato dell'indagine non cambia. Per altre informazioni, vedere i dettagli dell'indagine.

In esecuzione: il processo di indagine è in corso. Questo valore di stato si verifica anche quando vengono approvate le azioni in sospeso .

Avvio: l'indagine è stata attivata ed è in attesa di iniziare l'esecuzione.

Terminato dal sistema: l'indagine è stata arrestata. Ad esempio:

- Le azioni in sospeso sono scadute (disponibili per un massimo di una settimana).

- Troppe azioni. Ad esempio, un numero eccessivo di utenti che fa clic su URL dannosi può superare la capacità dell'indagine di eseguire tutti gli analizzatori, quindi l'indagine si interrompe.

Se un'indagine si interrompe prima che vengano eseguite azioni, provare a usare Esplora minacce (Esplora minacce) per trovare e risolvere le minacce.

Terminata da limitazione: un'indagine viene arrestata automaticamente dopo che è stata accodata per troppo tempo, si arresta.

È possibile avviare un'indagine da Esplora minacce (Esplora risorse).

Visualizzare i dettagli dell'indagine da AIR in Defender per Office 365 Piano 2

Quando si seleziona ![]() Apri in una nuova finestra nella colonna ID di una voce nella pagina Indagini in https://security.microsoft.com/airinvestigation, viene visualizzata una nuova pagina con i dettagli dell'indagine.

Apri in una nuova finestra nella colonna ID di una voce nella pagina Indagini in https://security.microsoft.com/airinvestigation, viene visualizzata una nuova pagina con i dettagli dell'indagine.

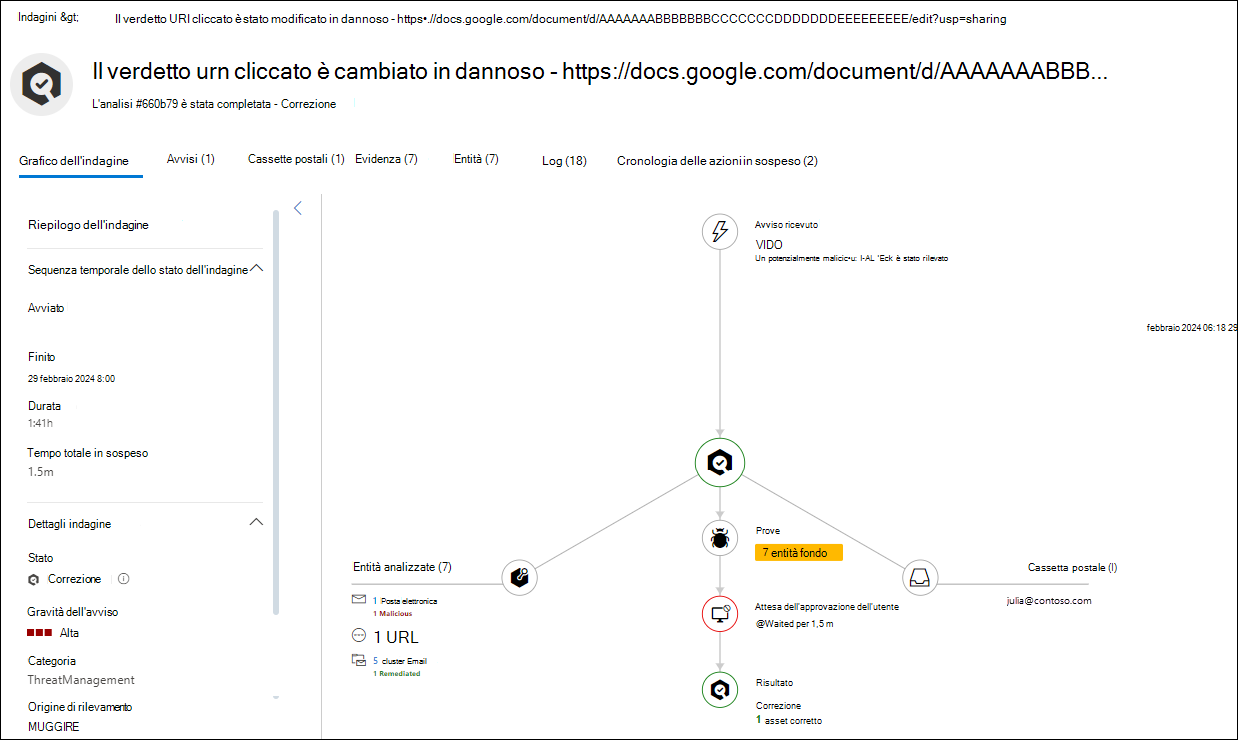

Il riquadro della pagina è il valore Di indagine (nome) nella pagina Indagini . Ad esempio, Il verdetto url cliccato è stato modificato in DANNOSO - <URL>.

Il sottotitolo della pagina contiene l'ID e lo stato dell'indagine. Ad esempio, l'#660b79 di indagine è completa- Correzione.

Il resto della pagina dei dettagli contiene diverse schede che contengono informazioni dettagliate sull'indagine. Alcune schede sono comuni a tutte le indagini. Altre schede sono disponibili in base alla natura e allo stato dell'indagine.

Le schede sono descritte nelle sottosezioni seguenti.

Scheda Del grafico di indagine nei dettagli dell'indagine

Nella pagina dei dettagli dell'indagine la scheda Grafico di indagine è la scheda predefinita che rappresenta visivamente lo stato corrente e i risultati dell'indagine.

Nella scheda Grafico indagine il riquadro Riepilogo indagine contiene i dettagli seguenti:

-

Sezione della riga dell'ora dello stato dell'indagine :

- Avviato

-

Terminato: questo valore è presente solo per i valori status seguenti:

- Nessuna minaccia trovata

- Correzione parziale

- Correzione

- Terminato dal sistema

- Terminato per limitazione

- Terminato dall'utente

- Minacce rilevate

- Operazione non riuscita

- Durata

- Tempo totale in sospeso: questo valore è presente solo per le indagini con azioni in sospeso in attesa di approvazione che sono state approvate o scadute.

-

Sezione dettagli indagine :

- Stato: stato dell'indagine. Se il valore è Nessuna minaccia trovata, nella sezione non sono presenti altri valori.

- Gravità avviso: valore Basso, **Medio o Alto.

- Categoria: categoria di avviso.

- Origine di rilevamento: in genere, il valore è MDO.

Il riquadro del grafico contiene una rappresentazione visiva degli elementi e delle attività nell'indagine. Alcuni elementi sono comuni a tutte le indagini, mentre altri dipendono dalla natura e dallo stato di avanzamento dell'indagine.

Avviso ricevuto: mostra gli avvisi correlati. Selezionare

questa opzione per passare alla scheda Avvisi per altre informazioni.

questa opzione per passare alla scheda Avvisi per altre informazioni.Cassetta postale: mostra le cassette postali correlate. Selezionare

questa opzione per passare alla scheda Cassette postali per altre informazioni.

questa opzione per passare alla scheda Cassette postali per altre informazioni.Entità analizzate: mostra il numero e il tipo di entità correlate analizzate durante l'indagine. Ad esempio:

- URL

- Messaggi di posta elettronica

- File

- Email cluster, che potrebbero includere il numero di utenti malintenzionati e il numero di correzioni.

Selezionare

questa opzione per passare alla scheda Entità per altre informazioni.

questa opzione per passare alla scheda Entità per altre informazioni.Evidenza: mostra il numero di entità trovate. Selezionare

questa opzione per passare alla scheda Evidenza per altre informazioni.

questa opzione per passare alla scheda Evidenza per altre informazioni.Approvazione in sospeso: mostra per quanto tempo il sistema è in attesa che un amministratore eseguire l'azione di correzione manuale suggerita ,ad esempio l'eliminazione temporanea di un messaggio di posta elettronica. Selezionare

questa opzione per passare alla scheda Azioni in sospeso per altre informazioni.

questa opzione per passare alla scheda Azioni in sospeso per altre informazioni.Dopo che un amministratore ha eseguito l'azione, questo elemento viene sostituito da Waited for user approval .after an admin does the action, this item is replaced by Waited for user approval.

Attesa per l'approvazione dell'utente: mostra il tempo impiegato da un amministratore per eseguire l'azione di correzione manuale suggerita. Selezionare

questa opzione per passare alla scheda Cronologia azioni in sospeso per altre informazioni.

questa opzione per passare alla scheda Cronologia azioni in sospeso per altre informazioni.Risultato: questo elemento è disponibile al termine dell'analisi ed è duplicato nelle posizioni seguenti nella pagina:

- Al centro del grafo. Selezionare l'icona per passare alla scheda Log .

- Nel titolo della pagina.

- Nel riquadro Riepilogo> indagine sezione Dettagli indagine>Valore stato.

Ad esempio:

Correzione

Terminato dal sistema:

Nessuna minaccia trovata

Parzialmente indagato

Alcuni risultati potrebbero richiedere una revisione. Usare le schede Evidenza ed Entità per analizzare e correggere manualmente eventuali problemi.

Correzione parziale

Un problema impediva la correzione di alcune entità dannose. Usare le schede Evidenza ed Entità per analizzare e correggere manualmente eventuali problemi.

Scheda Avvisi nei dettagli dell'indagine

Nella pagina dei dettagli dell'indagine la scheda Avvisi mostra gli avvisi correlati all'indagine.

È possibile ordinare le voci facendo clic su un'intestazione di colonna disponibile. Selezionare ![]() Personalizza colonne per modificare le colonne visualizzate. Le colonne predefinite sono contrassegnate con un asterisco *:

Personalizza colonne per modificare le colonne visualizzate. Le colonne predefinite sono contrassegnate con un asterisco *:

- Nome avviso*

- Tag*

- Severità*

- Nome evento imprevisto*

- ID evento imprevisto*

- Stato*

- Categoria*

- Risorse interessate

- Utente*

- Origine servizio*

- Origine di rilevamento

- Stato dell'indagine*

- Ultima attività*

- Classificazione*

- Determinazione

- Assegnato a*

Facendo clic sul valore Nome avviso in una riga si passa alla pagina dei dettagli per l'avviso. Questa pagina dei dettagli equivale a fare clic sul valore Nome avviso nella voce corrispondente nella pagina Avvisi all'indirizzo https://security.microsoft.com/alerts. Per altre informazioni, vedere Analizzare un avviso.

Facendo clic in un punto qualsiasi della riga diverso dal valore Nome avviso o dalla casella di controllo accanto alla prima colonna viene aperto un riquadro a comparsa dei dettagli per l'avviso. Questo riquadro a comparsa dei dettagli equivale a fare clic in un punto qualsiasi della riga diversa dal valore Nome avviso o dalla casella di controllo accanto alla prima colonna nella voce corrispondente nella pagina Avvisi in https://security.microsoft.com/alerts.

Le azioni disponibili nella parte superiore del riquadro a comparsa dei dettagli dell'avviso dipendono dalla natura dell'avviso e contengono le stesse azioni disponibili nel riquadro a comparsa dettagli dell'avviso corrispondente nella pagina Avvisi in https://security.microsoft.com/alerts. Ad esempio, gli avvisi denominati Email messaggi contenenti URL dannosi rimossi dopo il recapito hanno le azioni seguenti disponibili nel riquadro a comparsa dei dettagli dell'avviso:

Pagina Apri avviso: apre la stessa pagina dei dettagli di quando si fa clic sul valore nome avviso di una voce nella pagina Avvisi in https://security.microsoft.com/alerts. Per altre informazioni, vedere Analizzare un avviso.

Pagina Apri avviso: apre la stessa pagina dei dettagli di quando si fa clic sul valore nome avviso di una voce nella pagina Avvisi in https://security.microsoft.com/alerts. Per altre informazioni, vedere Analizzare un avviso. Gestisci avviso: apre un riquadro a comparsa Gestisci avviso in cui è possibile visualizzare e modificare i dettagli sull'evento imprevisto. Per altre informazioni, vedere Gestire gli avvisi.

Gestisci avviso: apre un riquadro a comparsa Gestisci avviso in cui è possibile visualizzare e modificare i dettagli sull'evento imprevisto. Per altre informazioni, vedere Gestire gli avvisi. Visualizzare i messaggi in Explorer: apre Esplora minacce nella visualizzazione Tutti i messaggi di posta elettronica filtrati in base all'ID avviso. Per altre informazioni sulla visualizzazione Tutti i messaggi di posta elettronica di Esplora minacce, vedere Visualizzazione Tutti i messaggi di posta elettronica in Esplora minacce.

Visualizzare i messaggi in Explorer: apre Esplora minacce nella visualizzazione Tutti i messaggi di posta elettronica filtrati in base all'ID avviso. Per altre informazioni sulla visualizzazione Tutti i messaggi di posta elettronica di Esplora minacce, vedere Visualizzazione Tutti i messaggi di posta elettronica in Esplora minacce. Altre azioni>

Altre azioni> Collega avviso a un altro evento imprevisto: nel riquadro a comparsa Collega avviso a un altro evento imprevisto aperto configurare le opzioni seguenti:

Collega avviso a un altro evento imprevisto: nel riquadro a comparsa Collega avviso a un altro evento imprevisto aperto configurare le opzioni seguenti:- Selezionare uno dei seguenti valori:

- Creare un nuovo evento imprevisto

- Collegamento a un evento imprevisto esistente: nella casella Nome evento imprevisto o ID visualizzata iniziare a digitare un valore per trovare e selezionare l'evento imprevisto esistente.

- Commento: immettere un commento facoltativo.

Al termine del riquadro a comparsa Collega avviso a un altro evento imprevisto , selezionare Salva

- Selezionare uno dei seguenti valori:

Altre azioni>

Altre azioni> Ottimizzazione avviso: apre un riquadro a comparsa Ottimizza avviso . Per altre informazioni, vedere Passaggio 3 e versioni successive in Creare condizioni delle regole per ottimizzare gli avvisi.

Ottimizzazione avviso: apre un riquadro a comparsa Ottimizza avviso . Per altre informazioni, vedere Passaggio 3 e versioni successive in Creare condizioni delle regole per ottimizzare gli avvisi. Altre azioni>

Altre azioni> Chiedi a Defender Experts. Apre un riquadro a comparsa Ask Defender Experts . Per altre informazioni, vedere Collaborare con esperti su richiesta.

Chiedi a Defender Experts. Apre un riquadro a comparsa Ask Defender Experts . Per altre informazioni, vedere Collaborare con esperti su richiesta.

Scheda Cassette postali nei dettagli dell'indagine

Nella pagina dei dettagli dell'indagine la scheda Cassette postali è disponibile se le cassette postali sono state controllate nell'ambito dell'indagine.

È possibile ordinare le voci facendo clic su un'intestazione di colonna disponibile. Selezionare ![]() Personalizza colonne per modificare le colonne visualizzate. Per impostazione predefinita, vengono selezionate tutte le colonne disponibili:

Personalizza colonne per modificare le colonne visualizzate. Per impostazione predefinita, vengono selezionate tutte le colonne disponibili:

- Username

- Livello di rischio

- Fattore di rischio

- Attività rischiose

- Upn

- Urna

Facendo clic in un punto qualsiasi di una riga diversa dalla casella di controllo accanto alla prima colonna viene aperto un riquadro a comparsa dei dettagli della cassetta postale con le informazioni seguenti:

- Verdetto

- Nome visualizzato

- Indirizzo e-mail principale

- UPN

- ID oggetto

- Livello di rischio

- Fattore di rischio

Selezionare ![]() Altri dettagli sull'utente per aprire la pagina Entità utente in Microsoft Defender XDR. Per altre informazioni, vedere Pagina entità utente in Microsoft Defender XDR.

Altri dettagli sull'utente per aprire la pagina Entità utente in Microsoft Defender XDR. Per altre informazioni, vedere Pagina entità utente in Microsoft Defender XDR.

Scheda Evidenza nei dettagli dell'indagine

Nella pagina dei dettagli dell'indagine la scheda Evidenza mostra le entità sospette analizzate e i risultati dell'analisi.

È possibile ordinare le voci facendo clic su un'intestazione di colonna disponibile. Selezionare ![]() Personalizza colonne per modificare le colonne visualizzate. Le colonne predefinite sono contrassegnate con un asterisco *:

Personalizza colonne per modificare le colonne visualizzate. Le colonne predefinite sono contrassegnate con un asterisco *:

- Prima vista*

- Entità*

- Verdetto*

- Stato della correzione*

- Dettagli sullo stato

- Asset interessati*

- Origine del rilevamento*

- Minacce

Per filtrare le voci, selezionare ![]() Filtro. I filtri seguenti sono disponibili nel riquadro a comparsa Filtro visualizzato:

Filtro. I filtri seguenti sono disponibili nel riquadro a comparsa Filtro visualizzato:

- Entità: digitare parte o tutto il nome dell'entità nella casella .

- Verdetto: i valori che è possibile selezionare dipendono dai valori del verdetto nella scheda .

- Origine rilevamento: i valori che è possibile selezionare dipendono dai valori di origine del rilevamento nella scheda .

Al termine del riquadro a comparsa Filtro , selezionare Applica. Per cancellare i filtri, selezionare ![]() Cancella filtri.

Cancella filtri.

Facendo clic in un punto qualsiasi di una riga diversa dalla casella di controllo accanto alla prima colonna viene aperto un riquadro a comparsa dei dettagli. Le informazioni disponibili nel riquadro a comparsa dipendono dalla natura dell'evidenza (messaggio di posta elettronica, file, URL e così via).

Scheda Entità nei dettagli dell'indagine

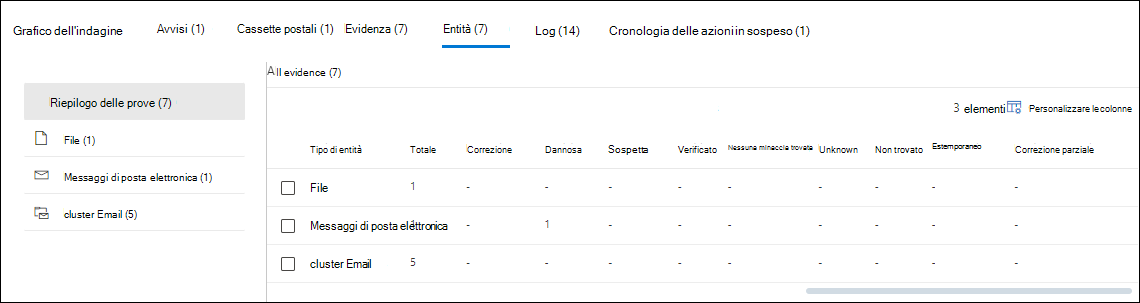

Nella pagina dei dettagli dell'indagine la scheda Entità mostra i dettagli sui diversi tipi di entità rilevati e analizzati durante l'indagine.

La scheda Entità è organizzata in base a un riquadro di selezione della visualizzazione (una visualizzazione di riepilogo e una visualizzazione per ogni tipo di entità) e a una tabella dei dettagli corrispondente per tale visualizzazione:

Visualizzazione di riepilogo dell'evidenza : questa è la visualizzazione predefinita.

È possibile ordinare le voci nella tabella dei dettagli facendo clic su un'intestazione di colonna disponibile. Selezionare

Personalizza colonne per modificare le colonne visualizzate. Per impostazione predefinita, vengono selezionate tutte le colonne disponibili:

Personalizza colonne per modificare le colonne visualizzate. Per impostazione predefinita, vengono selezionate tutte le colonne disponibili:Tipo di entità (non è possibile deselezionare questo valore): contiene gli stessi valori del riquadro di selezione della visualizzazione, a seconda dell'evento imprevisto. Ad esempio:

- File

- URL

- Email invii

- Messaggi di posta elettronica

- Indirizzi IP

- cluster Email

Le colonne seguenti mostrano il conteggio per ogni tipo di entità (riga):

- Totale

- Correzione

- Dannoso

- Sospetta

- Verificato

- Nessuna minaccia trovata

- Unknown

- Non trovato

- Non corretti

- Correzione parziale

Facendo clic in un punto qualsiasi di una riga in un punto qualsiasi diverso dalla casella di controllo accanto alla colonna Tipo di entità si passa alla visualizzazione correlata dalla pagina di selezione, ad esempio Messaggi di posta elettronica.

Visualizzazione File : è possibile ordinare le voci nella tabella dei dettagli facendo clic su un'intestazione di colonna disponibile. Selezionare

Personalizza colonne per modificare le colonne visualizzate. Le colonne predefinite sono contrassegnate con un asterisco *:

Personalizza colonne per modificare le colonne visualizzate. Le colonne predefinite sono contrassegnate con un asterisco *:- Verdetto*

- Stato della correzione*

- Dettagli sullo stato

- Percorso file*

- Nome* file (non è possibile deselezionare questo valore)

- Dispositivo*

Visualizzazione URL: è possibile ordinare le voci nella tabella dei dettagli facendo clic su un'intestazione di colonna disponibile. Selezionare

Personalizza colonne per modificare le colonne visualizzate. Per impostazione predefinita, vengono selezionate tutte le colonne disponibili:

Personalizza colonne per modificare le colonne visualizzate. Per impostazione predefinita, vengono selezionate tutte le colonne disponibili:- Verdetto

- Stato della correzione

- Indirizzo (non è possibile deselezionare questo valore)

Facendo clic in un punto qualsiasi di una riga diversa dalla casella di controllo accanto alla prima colonna viene aperto un riquadro a comparsa dei dettagli contenente le informazioni seguenti:

- URL originale

- Sezione Rilevamento

- Sezione Dettagli dominio

- Sezione Informazioni di contatto registrante

- Sezione sulla prevalenza dell'URL (ultimi 30 giorni)

Nel riquadro a comparsa sono disponibili anche le azioni seguenti per l'URL:

- Pagina Apri URL

- Inviare per l'analisi

- Gestire l'indicatore

- Visualizzazione in Esplora risorse

- Iniziare la ricerca

Email visualizzazione invii: è possibile ordinare le voci nella tabella dei dettagli facendo clic su un'intestazione di colonna disponibile. Selezionare

Personalizza colonne per modificare le colonne visualizzate. Per impostazione predefinita, vengono selezionate tutte le colonne disponibili:

Personalizza colonne per modificare le colonne visualizzate. Per impostazione predefinita, vengono selezionate tutte le colonne disponibili:- Verdetto

- Stato della correzione

- Oggetto

- Mittente

- Destinatario

- Segnalato da

- Tipo di rapporto

Facendo clic in un punto qualsiasi di una riga diversa dalla casella di controllo accanto alla prima colonna viene aperto un riquadro a comparsa dei dettagli contenente le informazioni seguenti:

- Email sezione dettagli invio

L'azione Vai a caccia per l'invio di posta elettronica è disponibile anche nel riquadro a comparsa.

Visualizzazione Messaggi di posta elettronica : è possibile ordinare le voci nella tabella dei dettagli facendo clic su un'intestazione di colonna disponibile. Selezionare

Personalizza colonne per modificare le colonne visualizzate. Per impostazione predefinita, vengono selezionate tutte le colonne disponibili:

Personalizza colonne per modificare le colonne visualizzate. Per impostazione predefinita, vengono selezionate tutte le colonne disponibili:- Verdetto

- Stato della correzione

- Email data di ricezione (non è possibile deselezionare questo valore)

- Stato recapito

- Oggetto

- Mittente

- Destinatario

Facendo clic in un punto qualsiasi di una riga diversa dalla casella di controllo accanto alla prima colonna viene aperto un riquadro a comparsa dei dettagli contenente le informazioni seguenti:

- Email sezione dettagli

Selezionare Altri dettagli sulla posta elettronica per visualizzare la pagina dell'entità Email in Defender per XDR.

Nel riquadro a comparsa sono disponibili anche le azioni seguenti per il messaggio di posta elettronica:

- Iniziare la ricerca

- Aprire in Esplora risorse

Visualizzazione Indirizzi IP: è possibile ordinare le voci nella tabella dei dettagli facendo clic su un'intestazione di colonna disponibile. Selezionare

Personalizza colonne per modificare le colonne visualizzate. Per impostazione predefinita, vengono selezionate tutte le colonne disponibili:

Personalizza colonne per modificare le colonne visualizzate. Per impostazione predefinita, vengono selezionate tutte le colonne disponibili:- Verdetto

- Stato della correzione

- Indirizzo (non è possibile deselezionare questo valore)

Facendo clic in un punto qualsiasi di una riga diversa dalla casella di controllo accanto alla prima colonna viene aperto un riquadro a comparsa dei dettagli contenente le informazioni seguenti:

- Sezione Dettagli IP

- Sezione Rilevamento

- IP osservato nella sezione dispositivi dell'organizzazione

Nel riquadro a comparsa sono disponibili anche le azioni seguenti per gli indirizzi IP:

- Pagina Apri indirizzo IP

- Aggiungere un indicatore

- Aprire le impostazioni IP dell'app cloud

- Analizzare nel log attività

- Iniziare la ricerca

Email visualizzazione Cluster: è possibile ordinare le voci nella tabella dei dettagli facendo clic su un'intestazione di colonna disponibile. Selezionare

Personalizza colonne per modificare le colonne visualizzate. Per impostazione predefinita, vengono selezionate tutte le colonne disponibili:

Personalizza colonne per modificare le colonne visualizzate. Per impostazione predefinita, vengono selezionate tutte le colonne disponibili:- Verdetto

- Stato della correzione

- Nome del cluster di posta elettronica (non è possibile deselezionare questo valore)

- Minacce

- Conteggio di messaggi di posta elettronica

- Malware

- Phishing

- Phish ad alta attendibilità

- Posta indesiderata

- Recapito effettuato

- Indesiderata

- Rimpiazzato

- Bloccato

- Cassetta postale

- Non nella cassetta postale

- On-prem/External

- Anomalia del volume

Facendo clic in un punto qualsiasi di una riga diversa dalla casella di controllo accanto alla prima colonna viene aperto un riquadro a comparsa dei dettagli contenente le informazioni seguenti:

- Email sezione dettagli del cluster

- Sezione Minacce

- Sezione Posizioni di recapito più recenti

- Sezione Posizioni di recapito originali

Nel riquadro a comparsa sono disponibili anche le azioni seguenti per il cluster di posta elettronica:

- Iniziare la ricerca

- Aprire in Esplora risorse

Scheda Log nei dettagli dell'indagine

Nella pagina dei dettagli dell'indagine la scheda Log mostra tutte le azioni eseguite durante l'indagine.

È possibile ordinare le voci facendo clic su un'intestazione di colonna disponibile. Selezionare ![]() Personalizza colonne per modificare le colonne visualizzate. Le colonne predefinite sono contrassegnate con un asterisco *:

Personalizza colonne per modificare le colonne visualizzate. Le colonne predefinite sono contrassegnate con un asterisco *:

- ID

- Tipo di azione

- Azione*

- Stato*

- Nome dispositivo*

- Descrizione*

- Commenti

- Tempo creato

- Ora di inizio esecuzione*

- Durata*

- Durata in sospeso

- Durata in coda

Usare ![]() Esporta per salvare le informazioni visibili in un file CSV. Il nome file predefinito è AirLogs.csv e il percorso predefinito è la cartella Download locale. Se in tale percorso esiste già un report esportato, il nome del file viene incrementato , ad esempio AirLogs (1).csv.

Esporta per salvare le informazioni visibili in un file CSV. Il nome file predefinito è AirLogs.csv e il percorso predefinito è la cartella Download locale. Se in tale percorso esiste già un report esportato, il nome del file viene incrementato , ad esempio AirLogs (1).csv.

Facendo clic in un punto qualsiasi di una riga diversa dalla casella di controllo accanto alla prima colonna viene aperto un riquadro a comparsa di riepilogo contenente le informazioni seguenti:

- Stato

- Creare

- Avvio dell'esecuzione

- Durata

- Descrizione

Consiglio

Per visualizzare i dettagli sulle altre voci senza uscire dal riquadro a comparsa dei dettagli, usare  Elemento precedente e Elemento successivo nella parte superiore del riquadro a comparsa.

Elemento precedente e Elemento successivo nella parte superiore del riquadro a comparsa.

Scheda Approvazione in sospeso nei dettagli dell'indagine

Nella pagina dei dettagli dell'indagine la scheda Approvazione in sospeso mostra le azioni in sospeso in attesa del completamento dell'approvazione, ad esempio i messaggi di eliminazione temporanea.

La scheda Approvazione in sospeso è organizzata in base a un riquadro di selezione della visualizzazione (una visualizzazione per ogni tipo di azione) e a una tabella dei dettagli corrispondente per tale visualizzazione:

-

Messaggi di posta elettronica di eliminazione temporanea: è possibile ordinare le voci nella tabella dei dettagli facendo clic su un'intestazione di colonna disponibile. Selezionare

Personalizza colonne per modificare le colonne visualizzate. Le colonne predefinite sono contrassegnate con un asterisco *:

Personalizza colonne per modificare le colonne visualizzate. Le colonne predefinite sono contrassegnate con un asterisco *:- ID indagine

- Prima vista

- Dettagli

- Conteggio di messaggi di posta elettronica

- Malware

- Phishing

- Phish ad alta attendibilità

- Posta indesiderata

- Recapito effettuato

- Indesiderata

- Rimpiazzato

- Bloccato

- Cassetta postale

- Non nella cassetta postale

- On-prem/External

- Cassetta postale

- Tipo di entità

- Tipo di minaccia

- Oggetto

Usare ![]() Esporta per salvare le informazioni visibili in un file CSV. Il nome file predefinito è AirActions.csv e il percorso predefinito è la cartella Download locale. Se in tale percorso esiste già un report esportato, il nome del file viene incrementato , ad esempio AirActions (1).csv.

Esporta per salvare le informazioni visibili in un file CSV. Il nome file predefinito è AirActions.csv e il percorso predefinito è la cartella Download locale. Se in tale percorso esiste già un report esportato, il nome del file viene incrementato , ad esempio AirActions (1).csv.

Facendo clic in un punto qualsiasi di una riga diversa dalla casella di controllo accanto alla prima colonna viene aperto un riquadro a comparsa dei dettagli contenente le informazioni seguenti:

-

Email sezione dettagli del cluster

- Verdetto

- Stato della correzione

- Conteggio di messaggi di posta elettronica

- Nome

- Anomalia del volume

- Ora query

-

Sezione Minacce :

-

Minacce: riepiloga le minacce rilevate nel cluster di posta elettronica. Ad esempio,

MaliciousUrl, HighConfPhish, Volume anomaly. - Conta i tipi di minaccia seguenti trovati nel cluster di posta elettronica:

- Malware

- Phishing

- Phish ad alta attendibilità

- Posta indesiderata

-

Minacce: riepiloga le minacce rilevate nel cluster di posta elettronica. Ad esempio,

-

Sezione Percorso recapito più recente : conteggi per i percorsi di recapito seguenti per i messaggi nel cluster di posta elettronica:

- Cassetta postale

- Non nella cassetta postale

- On-prem/External

-

Sezione Percorsi di recapito originali : conta per i seguenti percorsi di recapito originali per i messaggi nel cluster di posta elettronica:

- Recapito effettuato

- Indesiderata

- Rimpiazzato

- Bloccato

Nel riquadro a comparsa sono disponibili anche le azioni seguenti per i messaggi di posta elettronica:

- Iniziare la ricerca

- Aprire in Esplora risorse

![]() Approva e

Approva e ![]() rifiuta sono descritti nella sottosezione successiva.

rifiuta sono descritti nella sottosezione successiva.

Approvare le azioni nella scheda Approvazione in sospeso nei dettagli dell'indagine

Nella scheda Approvazione in sospeso nella pagina dei dettagli dell'indagine selezionare un'azione in sospeso facendo clic in un punto qualsiasi della riga diversa dalla casella di controllo accanto alla prima colonna.

Il riquadro a comparsa dei dettagli aperto prende il nome dall'azione in sospeso,ad esempio l'eliminazione temporanea dei messaggi di posta elettronica. Leggere le informazioni nel riquadro a comparsa e quindi selezionare uno dei valori seguenti:

-

Approvare.

Approvare. -

Rifiuta.

Rifiuta.

Consiglio

L'approvazione e/o il rifiuto di tutte le azioni nell'indagine la chiude completamente (il valore Stato diventa Correzione). Se non si approva e/o si rifiutano tutte le azioni nell'indagine, non viene chiuso completamente (il valore Stato rimane parzialmente corretto).

Non è necessario approvare ogni azione. Se non si è d'accordo con l'azione consigliata o l'organizzazione non sceglie determinati tipi di azioni, è possibile rifiutare l'azione o non intraprendere alcuna azione.

Scheda Cronologia azioni in sospeso nei dettagli dell'indagine

Nella pagina dei dettagli dell'indagine la scheda Cronologia azioni in sospeso mostra le azioni in sospeso completate.

È possibile ordinare le voci facendo clic su un'intestazione di colonna disponibile. Selezionare ![]() Personalizza colonne per modificare le colonne visualizzate. Per impostazione predefinita, vengono selezionate tutte le colonne disponibili:

Personalizza colonne per modificare le colonne visualizzate. Per impostazione predefinita, vengono selezionate tutte le colonne disponibili:

- Tipo di azione

- Tempo di attesa

- Entità

- Stato

- Gestito da

- Time

Usare ![]() Esporta per salvare le informazioni visibili in un file CSV. Il nome file predefinito è AirActions.csv e il percorso predefinito è la cartella Download locale. Se in tale percorso esiste già un report esportato, il nome del file viene incrementato , ad esempio AirActions (1).csv.

Esporta per salvare le informazioni visibili in un file CSV. Il nome file predefinito è AirActions.csv e il percorso predefinito è la cartella Download locale. Se in tale percorso esiste già un report esportato, il nome del file viene incrementato , ad esempio AirActions (1).csv.

Facendo clic sul valore Entity in una riga viene aperto un riquadro a comparsa dei dettagli con le informazioni seguenti sul cluster di posta elettronica:

- Email sezione dettagli del cluster

- Sezione Minacce

- Sezione Posizioni di recapito più recenti

- Sezione Posizioni di recapito originali

Nel riquadro a comparsa sono disponibili anche le azioni seguenti per il cluster di posta elettronica:

- Iniziare la ricerca

- Aprire in Esplora risorse

Facendo clic in un punto qualsiasi di una riga diversa dalla casella di controllo accanto alla prima colonna o al valore Entity viene aperto un riquadro a comparsa dei dettagli della cronologia azioni contenente le informazioni seguenti:

-

Sezione Riepilogo :

- Stato

- Creare

- Avvio dell'esecuzione

- Descrizione

Visualizzare i dettagli su un avviso correlato a un'indagine

Alcuni tipi di avvisi attivano un'indagine automatizzata in Microsoft 365. Per altre informazioni, vedere Criteri di avviso per la gestione delle minacce.

- Nel portale di Microsoft 365 Defender passare alCentrohttps://security.microsoft.com notifiche azioni & invii>. In alternativa, per passare direttamente alla pagina Centro notifiche , usare https://security.microsoft.com/action-center/.

- Nella pagina Centro notifiche usare le schede In sospeso o Cronologia per trovare l'azione.

- Selezionare un'azione dalla tabella selezionando il collegamento nella colonna ID indagine .

Verrà visualizzata la pagina dei dettagli dell'indagine .