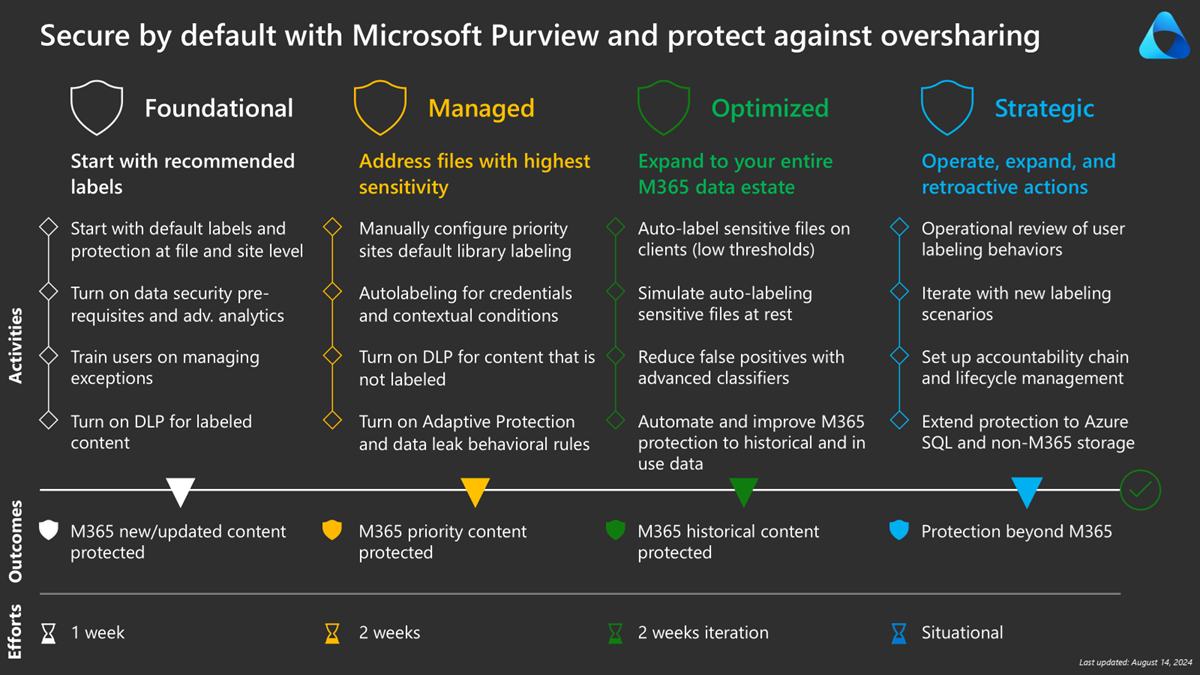

Sécuriser par défaut avec Microsoft Purview et protéger contre le surpartage

L’étiquetage de confidentialité Microsoft Purview fournit une fonctionnalité efficace et robuste pour protéger les données. Cette protection est centrée sur le chiffrement de vos données et la prévention du surpartage. Les étiquettes peuvent ensuite être utilisées comme conditions dans d’autres solutions telles que Protection contre la perte de données Microsoft Purview (DLP) et Gestion des risques internes Microsoft Purview.

L’approche traditionnelle « crawl-walk-run » est souvent difficile ou lente à adopter en raison des éléments suivants :

- Définition de la taxonomie des étiquettes

- Préoccupations concernant le chiffrement affectant les utilisateurs finaux et les applications métier

- Adoption limitée par l’étiquetage manuel et/ou l’utilisation uniquement de l’étiquetage automatique pour étiqueter

Dans ce guide, nous fournissons un modèle de déploiement axé sur une approche différente. Nous montrons comment :

- Configurez l’étiquetage sécurisé par défaut de confidentialité.

- Utilisez les valeurs par défaut de publication d’étiquettes et l’étiquetage automatique dans le client Office.

- Utilisez les valeurs contextuelles par défaut dans les sites SharePoint pour atteindre rapidement la vitesse de déploiement.

Lorsque vous dérivez l’étiquetage de sites Teams et SharePoint vers des étiquettes de fichiers, vous pouvez atteindre des volumes d’étiquetage élevés avec des interactions limitées de l’utilisateur final. Cela permettra également d’obtenir une approche mesurée qui aide à surmonter les défis traditionnels.

Conseil

En sécurisant par défaut des étiquettes à partir de sites SharePoint, votre organization peut rapidement réduire le risque associé au surpartage involontaire et intentionnel. La formation des utilisateurs finaux sur la gestion des exceptions, plutôt que sur le moment où les protéger, permet d’accélérer l’adoption.

Avant de commencer

Ce guide s’adresse aux administrateurs qui connaissent la Protection des données Microsoft Purview, la DLP et la gestion des risques internes. Si vous débutez avec Purview, reportez-vous à ces articles pour en savoir plus sur Purview :

- En savoir plus sur les étiquettes de niveau de confidentialité

- En savoir plus sur la prévention des pertes de données

- En savoir plus sur la gestion des risques internes Microsoft

Ce guide comprend les articles suivants :

- Introduction (cette page)

- Phase 1 : De base – Démarrer avec l’étiquetage par défaut

- Phase 2 : Géré – Fichiers d’adresse avec la plus grande sensibilité

- Phase 3 : Optimisé : Étendre à l’ensemble de votre patrimoine de données Microsoft 365

- Phase 4 : Stratégique : Actions d’exploitation, d’expansion et rétroactives

Ces articles couvrent :

- Un focus sur les solutions requises pour atteindre uniquement l’objectif du scénario d’un modèle.

- Point de départ de votre déploiement, recommandé par l’équipe d’ingénierie.

- Activités de haut niveau et conseils de déploiement pour vous aider à planifier une implémentation.

- Une base solide sur laquelle se développer et augmenter avec d’autres scénarios.

Ces articles ne couvrent pas :

- Un plan de projet complet

- Une référence technique approfondie (toutefois, ce guide contient des liens vers plusieurs articles sur Microsoft Learn pour plus d’informations)

- Guides complets pour toutes les solutions dans Microsoft Purview

Licences et abonnements

Pour plus d’informations sur les abonnements qui prennent en charge les fonctionnalités que vous déployez, consultez les conseils microsoft 365 sur la sécurité & la conformité :

- Étiquettes de confidentialité (étiquetage automatique et étiquetage de bibliothèque par défaut dans SharePoint)

- Protection contre la perte de données

- Gestion des risques internes (protection adaptative)

Pour plus d’informations sur les licences, consultez Microsoft 365, Office 365, Enterprise Mobility + Security et abonnements Windows 11 pour les entreprises.

Simplifier votre stratégie de déploiement avec les actions suivantes

- Sécurisez par défaut et protégez les informations pour tous les employés (et les utilisateurs au sein de votre écosystème d’identités).

- Dérivez des étiquettes de fichier à partir d’étiquettes de site (conteneur) pour atteindre rapidement la mise à l’échelle.

- Former les utilisateurs à mettre à jour les étiquettes pour le partage des exceptions (au lieu de quand protéger).

- L’étiquetage automatique est destiné à des recommandations plus sensibles et à des restrictions plus élevées.

- Accélérez le déploiement de la protection contre la perte de données pour restreindre le partage de contenu étiqueté.

- Gestion des risques internes pour identifier les comportements suspects d’étiquetage et de partage des utilisateurs (intentionnels et non intentionnels).

Pourquoi l’étiquetage est important dans la protection de votre contenu ?

- La protection voyage avec votre document : chiffrements faciles à utiliser pour tous les utilisateurs

- Simple, intégré et cohérent : Office intégré, Acrobat Reader, Teams, Power BI, Defender for Cloud Apps et bien plus encore

- Copilot : protection de bout en bout des informations sensibles avec les interactions Copilot

- Protection au-delà de Microsoft 365 : protéger les ressources de données dans Azure, Amazon Web Services (AWS) et bien plus encore

Blueprint de déploiement Purview

Le blueprint fournit les éléments suivants :

- une taxonomie d’étiquette recommandée pour démarrer votre organization

- options permettant aux utilisateurs finaux de gérer les exceptions, si le chiffrement les empêche de fonctionner efficacement

- aider à permettre à votre organization d’améliorer rapidement la sécurité de ses données

Il est important de passer en revue et d’adapter ce blueprint en fonction de votre déploiement existant, de vos objectifs de sécurité des données et de votre expérience. Il existe d’autres options pour vous aider à déployer par étapes. Vous avez le contrôle total de votre expérience de déploiement.

Remarque

Ce blueprint est étroitement aligné sur la façon dont Microsoft est déployé en interne. Pour en savoir plus sur le déploiement de l’étiquetage Microsoft, consultez : Autonomiser le libre-service des employés avec des garde-fous : Comment nous utilisons les étiquettes de confidentialité pour renforcer la sécurité de Microsoft - Blog Inside Track

Les articles sur les phases 1 à 4 fournissent plus de détails. Commencer par la phase 1 : De base – Commencer par l’étiquetage par défaut