Détails et résultats de l’enquête et de la réponse automatisées (AIR) dans Microsoft Defender pour Office 365 Plan 2

Conseil

Saviez-vous que vous pouvez essayer gratuitement les fonctionnalités de Microsoft Defender pour Office 365 Plan 2 ? Utilisez la version d’évaluation Defender for Office 365 de 90 jours sur le hub d’essais du portail Microsoft Defender. Découvrez qui peut s’inscrire et les conditions d’essai sur Try Microsoft Defender pour Office 365.

Dans les organisations Microsoft 365 avec Microsoft Defender pour Office 365 Plan 2, les détails sur les enquêtes actives et terminées à partir d’enquêtes et de réponses automatisées (AIR) dans Defender for Office 365 sont disponibles sur la page Investigations du Microsoft Defender à l’adresse https://security.microsoft.com/airinvestigation. Les détails de l’examen vous fournissent des status à jour et (avec les autorisations appropriées) la possibilité d’approuver toutes les actions en attente.

Conseil

Les détails et les résultats du AIR sont également disponibles dans Microsoft Defender XDR sur la page Enquêtes à l’adresse https://security.microsoft.com/incidents. Pour plus d’informations, consultez la page d’investigation unifiée.

Ce qu'il faut savoir avant de commencer

Pour connaître les autorisations et les conditions de licence pour AIR, consultez Autorisations et licences requises pour AIR.

Email sont calculés au moment de l’enquête. Certains décomptes sont recalculés lorsque vous ouvrez des menus volants d’investigation (en fonction de la requête sous-jacente).

Les valeurs de nombre d’e-mails suivantes sont calculées au moment de l’examen et ne changent pas :

- Email clusters sous l’onglet Email.

- Valeur de quantité d’e-mails affichée dans le menu volant des clusters de messagerie.

Les valeurs de nombre d’e-mails suivantes reflètent les messages électroniques reçus après l’analyse initiale de l’examen :

Nombre d’e-mails affiché en bas de l’onglet Email du menu volant des clusters de messagerie.

Nombre d’e-mails indiqué dans Explorer (Explorer de menaces)

Par exemple, un cluster de messagerie qui affiche une quantité d’origine de 10 messages affiche une liste de courriers au total de 15 si cinq messages supplémentaires arrivent entre la phase d’analyse de l’examen et le moment où un administrateur examine l’examen. De même, les anciennes enquêtes peuvent afficher des nombres de messages plus élevés que les requêtes threat Explorer, car les données de Microsoft Defender pour Office 365 Plan 2 expirent sept jours après la fin d’une version d’évaluation et 30 jours plus tard pour les licences payantes.

Les nombres de messages électroniques historiques et actuels sont affichés dans différentes vues pour fournir les informations suivantes :

- Effet d’e-mail au moment de l’enquête.

- Effet d’e-mail actuel jusqu’à l’exécution de la correction.

Pour les e-mails, vous pouvez voir une menace d’anomalie de volume dans le cadre de l’examen. Une anomalie de volume indique un pic dans les messages électroniques similaires autour de l’heure de l’événement d’investigation par rapport aux heures antérieures. Un pic dans le trafic de courrier électronique avec une similarité dans certaines propriétés de message (par exemple, objet, corps du message, domaine de l’expéditeur et adresse IP de l’expéditeur) indique généralement le début des attaques par e-mail. Mais les campagnes de courrier électronique en bloc, de courrier indésirable et de courrier légitime partagent généralement ces mêmes propriétés de message.

Enquêtes d’AIR dans Defender for Office 365 Plan 2

Dans le portail Defender, https://security.microsoft.comaccédez à Email & collaboration>Investigations. Ou, pour accéder directement à la page Investigations , utilisez https://security.microsoft.com/airinvestigation.

Par défaut, les détails de l’examen d’hier et d’aujourd’hui sont affichés, mais vous pouvez modifier la plage de dates.

Informations suivantes affichées sur la page Investigations . Vous pouvez trier les entrées en cliquant sur un en-tête de colonne disponible. Sélectionnez ![]() Personnaliser les colonnes pour modifier les colonnes affichées. Par défaut, toutes les colonnes disponibles sont sélectionnées :

Personnaliser les colonnes pour modifier les colonnes affichées. Par défaut, toutes les colonnes disponibles sont sélectionnées :

-

ID : ID unique de l’examen. Sélectionnez

Ouvrir dans une nouvelle fenêtre pour ouvrir les détails de l’examen, comme décrit dans la section Afficher les détails de l’examen .

Ouvrir dans une nouvelle fenêtre pour ouvrir les détails de l’examen, comme décrit dans la section Afficher les détails de l’examen . - État : les valeurs status disponibles sont décrites dans la section Valeurs d’état d’investigation.

- Source de détection : cette valeur est toujours Office365.

- Enquête

- Utilisateurs

- Nombre de boîtes aux lettres dont la migration a échoué.

- Heure de la dernière modification

- Nombre de menaces

- Nombre d’actions

- Durée de l’enquête

Pour filtrer les entrées, sélectionnez ![]() Filtrer. Les filtres suivants sont disponibles dans le menu volant Filtrer qui s’ouvre :

Filtrer. Les filtres suivants sont disponibles dans le menu volant Filtrer qui s’ouvre :

-

Section Type d’investigation : sélectionnez une ou plusieurs des valeurs suivantes :

- Examen manuel

- Messages signalés par l’utilisateur

- Fichier zapped

- Zapped URL

- Changement de verdict d’URL

- Utilisateur compromis

- Section Intervalle de temps : sélectionnez les valeurs Date de début et Date de fin . Les données sont disponibles pour les 72 derniers jours.

-

Section État : sélectionnez une ou plusieurs des valeurs suivantes décrites dans la section Valeurs d’état d’investigation :

- Démarrage

- En cours d’exécution

- Aucune menace détectée

- Interrompu par le système

- Action en attente

- Menaces détectées

- Corrigé

- Partiellement corrigé

- Terminé par l’utilisateur

- Échec

- Mis en file d’attente par limitation

- Terminé par une limitation

Lorsque vous avez terminé dans le menu volant Filtrer , sélectionnez Appliquer. Pour effacer les filtres, sélectionnez ![]() Effacer les filtres.

Effacer les filtres.

Utilisez la ![]() zone De recherche pour rechercher des informations sur la page. Tapez du texte dans la zone, puis appuyez sur la touche Entrée.

zone De recherche pour rechercher des informations sur la page. Tapez du texte dans la zone, puis appuyez sur la touche Entrée.

Utilisez ![]() Exporter pour enregistrer les informations visibles dans un fichier CSV. Le nom de fichier par défaut est Investigations - Microsoft Defender.csv, et l’emplacement par défaut est le dossier Téléchargements local. Si un rapport exporté existe déjà à cet emplacement, le nom de fichier est incrémenté (par exemple, Investigations - Microsoft Defender (1).csv).

Exporter pour enregistrer les informations visibles dans un fichier CSV. Le nom de fichier par défaut est Investigations - Microsoft Defender.csv, et l’emplacement par défaut est le dossier Téléchargements local. Si un rapport exporté existe déjà à cet emplacement, le nom de fichier est incrémenté (par exemple, Investigations - Microsoft Defender (1).csv).

Valeurs d’état d’investigation

Les valeurs Status d’une investigation indiquent la progression de l’analyse et des actions. À mesure que l’investigation s’exécute, la valeur Status est mise à jour pour indiquer si des menaces ont été détectées et si des actions ont été approuvées.

Les valeurs Status utilisées dans les investigations sont décrites dans la liste suivante :

Échec : au moins un analyseur d’investigation a rencontré un problème où il ne pouvait pas se terminer correctement.

Si une investigation échoue après l’approbation des actions de correction, les actions de correction peuvent toujours avoir réussi. Pour plus d’informations, consultez les détails de l’enquête.

Aucune menace détectée : l’enquête s’est terminée et aucune menace n’a été identifiée (comptes d’utilisateur compromis, messages électroniques, URL ou fichiers).

Si vous pensez qu’un élément malveillant a été manqué (faux négatif), vous pouvez effectuer une action à l’aide de Threat Explorer (Explorer).

Partiellement examiné (anciennement menaces trouvées) : l’investigation automatisée a détecté des problèmes, mais sans actions de correction spécifiques pour les résoudre. Se produit lorsqu’un type d’activité utilisateur a été identifié, mais qu’aucune action de nettoyage n’est disponible. Par exemple, l’une des activités utilisateur suivantes :

- Événement de protection contre la perte de données (DLP).

- Anomalie d’envoi d’e-mail.

- Programme malveillant envoyé.

- Hameçonnage envoyé.

- L’enquête n’a rien trouvé à faire. Par exemple :

- Aucune URL, fichier ou e-mail malveillant à corriger.

- Aucune activité de boîte aux lettres à corriger (par exemple, désactiver les règles de transfert ou la délégation).

Si vous pensez qu’un élément malveillant a été manqué (faux négatif), vous pouvez effectuer une action à l’aide de Threat Explorer (Explorer).

Partiellement corrigé : L’enquête a entraîné des actions de correction, et certaines ont été approuvées et terminées. D’autres actions sont toujours en attente d’approbation.

Action en attente : l’enquête a détecté une menace (par exemple, un e-mail malveillant, une URL malveillante ou un paramètre de boîte aux lettres à risque) et une action pour corriger la menace est en attente d’approbation.

La liste des actions en attente peut s’allonger à mesure qu’une investigation s’exécute. Affichez les détails de l’examen pour voir si d’autres éléments sont toujours en attente d’achèvement.

Mis en file d’attente par limitation : une investigation est en cours dans une file d’attente. Lorsque d’autres investigations sont terminées, les investigations en file d’attente commencent. La limitation permet d’éviter des performances de service médiocres.

Les actions en attente peuvent limiter le nombre de nouvelles investigations pouvant être exécutées. Veillez à approuver ou à rejeter les actions en attente.

Corrigé : l’enquête s’est terminée et toutes les actions de correction ont été approuvées (notées comme étant entièrement corrigées).

Les actions de correction approuvées peuvent comporter des erreurs qui empêchent les actions d’être effectuées. Que les actions de correction soient correctement effectuées, l’status d’investigation ne change pas. Pour plus d’informations, consultez les détails de l’enquête.

Exécution : le processus d’investigation est en cours. Cette valeur status se produit également lorsque les actions en attente sont approuvées.

Démarrage : l’examen a été déclenché et attend de commencer à s’exécuter.

Terminé par le système : l’examen s’est arrêté. Par exemple :

- Les actions en attente ont expiré (disponibles pendant un maximum d’une semaine).

- Trop d’actions. Par exemple, un trop grand nombre d’utilisateurs qui cliquent sur des URL malveillantes peuvent dépasser la capacité de l’investigation à exécuter tous les analyseurs, de sorte que l’investigation s’arrête.

Si une enquête s’arrête avant que des actions ne soient prises, essayez d’utiliser threat Explorer (Explorer) pour rechercher et traiter les menaces.

Terminé par une limitation : une investigation s’arrête automatiquement une fois qu’elle a été mise en file d’attente trop longtemps, elle s’arrête.

Vous pouvez démarrer une investigation à partir de Threat Explorer (Explorer).

Afficher les détails de l’enquête à partir de AIR dans Defender for Office 365 Plan 2

Lorsque vous sélectionnez ![]() Ouvrir dans une nouvelle fenêtre dans la colonne ID d’une entrée de la page Investigations à https://security.microsoft.com/airinvestigation, une nouvelle page s’ouvre avec les détails de l’examen.

Ouvrir dans une nouvelle fenêtre dans la colonne ID d’une entrée de la page Investigations à https://security.microsoft.com/airinvestigation, une nouvelle page s’ouvre avec les détails de l’examen.

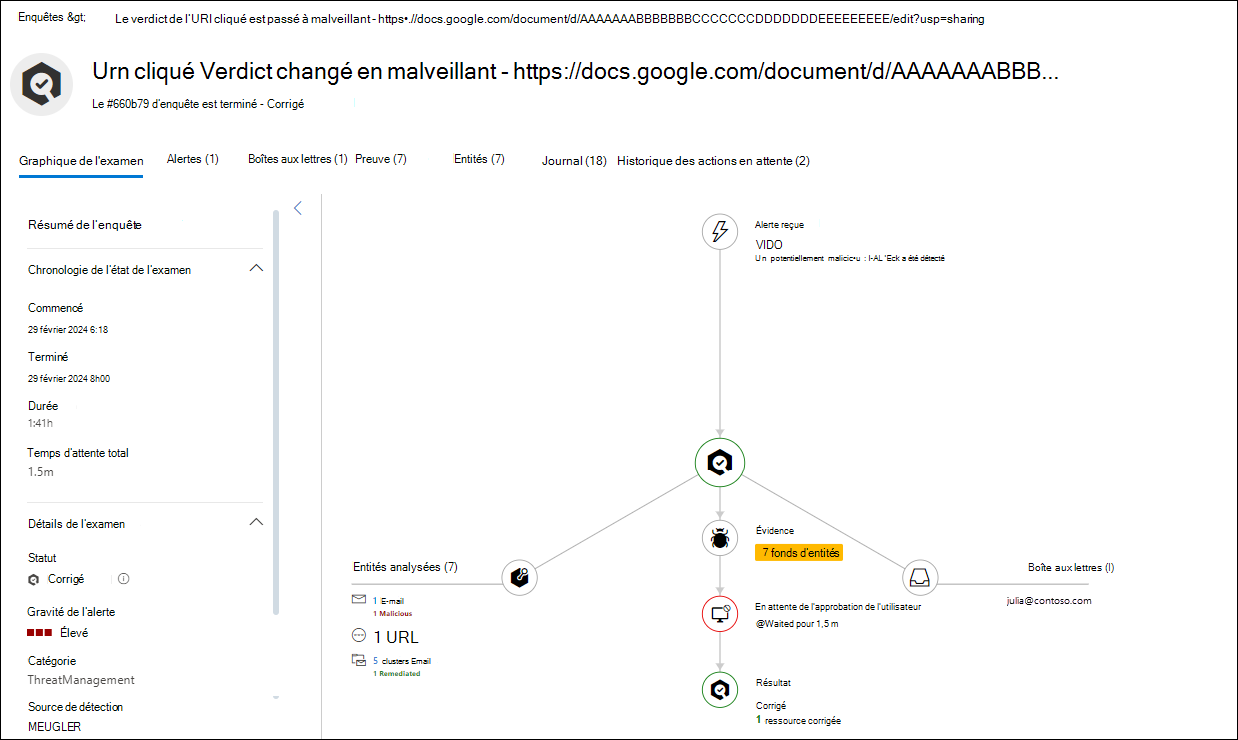

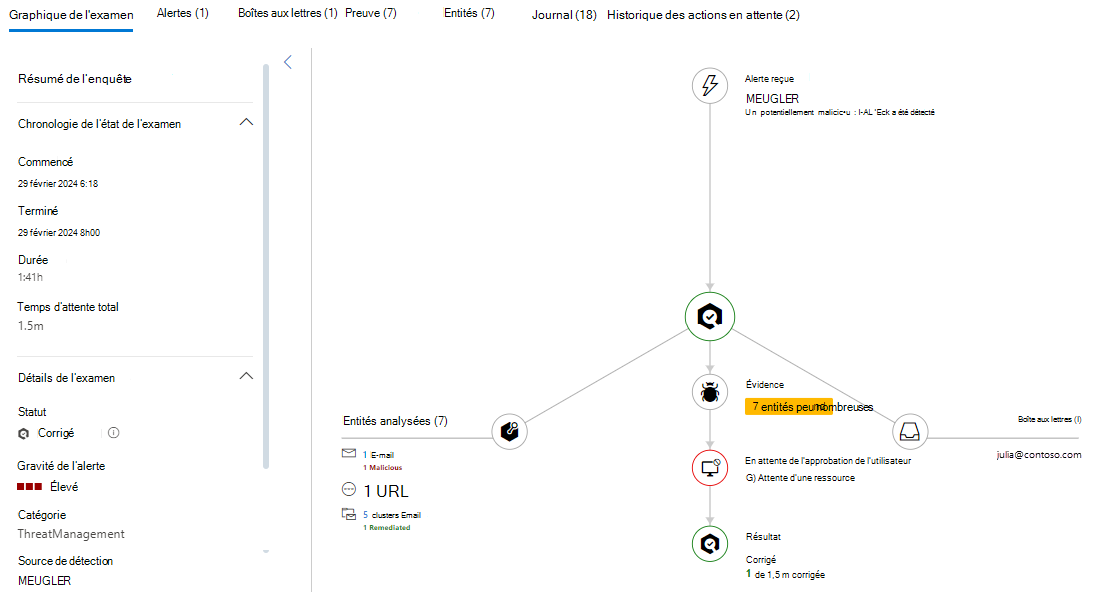

La vignette de la page est la valeur Investigation (name) sur la page Investigations . Par exemple, le verdict de l’URL cliqué est remplacé par malveillant - <URL>.

Le sous-titre de la page contient l’ID et status de l’enquête. Par exemple, l’examen #660b79 est terminé - Corrigé.

Le reste de la page de détails contient plusieurs onglets qui contiennent des informations détaillées sur l’examen. Certains onglets sont communs à toutes les enquêtes. D’autres onglets sont disponibles en fonction de la nature et de la status de l’enquête.

Les onglets sont décrits dans les sous-sections suivantes.

Onglet Graphique d’investigation dans les détails de l’examen

Dans la page détails de l’examen, l’onglet Graphique d’investigation est l’onglet par défaut qui représente visuellement l’état actuel et les résultats de l’examen.

Sous l’onglet Graphique d’investigation , le volet Résumé de l’examen contient les détails suivants :

-

Section de la ligne de temps status d’investigation :

- Commencé

-

Terminé : cette valeur est présente uniquement pour les valeurs d’état suivantes :

- Aucune menace détectée

- Partiellement corrigé

- Corrigé

- Terminé par le système

- Interrompu par une limitation

- Terminé par l’utilisateur

- Menaces détectées

- Échec

- Duration

- Temps d’attente total : cette valeur est présente uniquement pour les enquêtes qui avaient des actions en attente d’approbation qui ont finalement été approuvées ou expirées.

-

Section Détails de l’examen :

- État : status de l’enquête. Si la valeur est Aucune menace trouvée, aucune autre valeur n’est présente dans la section.

- Gravité de l’alerte : la valeur Low, **Medium ou High.

- Catégorie : catégorie d’alerte.

- Source de détection : en règle générale, la valeur est MDO.

Le volet graphique contient une représentation visuelle des éléments et des activités de l’examen. Certains éléments sont communs à toutes les enquêtes, tandis que d’autres dépendent de la nature et de l’avancement de l’enquête.

Alerte reçue : affiche les alertes associées. Sélectionnez cette option

pour accéder à l’onglet Alertes pour plus d’informations.

pour accéder à l’onglet Alertes pour plus d’informations.Boîte aux lettres : affiche les boîtes aux lettres associées. Sélectionnez cette option

pour accéder à l’onglet Boîtes aux lettres pour plus d’informations.

pour accéder à l’onglet Boîtes aux lettres pour plus d’informations.Entités analysées : affiche le nombre et le type d’entités associées qui ont été analysées pendant l’examen. Par exemple :

- URL

- Messages électroniques

- Fichiers

- Email clusters, qui peuvent inclure le nombre de personnes malveillantes et le nombre de personnes corrigées.

Sélectionnez cette option

pour accéder à l’onglet Entités pour plus d’informations.

pour accéder à l’onglet Entités pour plus d’informations.Preuve : indique le nombre d’entités trouvées. Sélectionnez cette option

pour accéder à l’onglet Preuve pour plus d’informations.

pour accéder à l’onglet Preuve pour plus d’informations.Approbation en attente : indique depuis combien de temps le système attend qu’un administrateur effectue l’action de correction manuelle suggérée (par exemple, la suppression réversible d’un e-mail). Sélectionnez cette option

pour accéder à l’onglet Actions en attente pour plus d’informations.

pour accéder à l’onglet Actions en attente pour plus d’informations.Une fois qu’un administrateur a fait l’action, cet élément est remplacé par En attente d’approbation de l’utilisateur.

En attente d’approbation de l’utilisateur : indique le temps nécessaire à un administrateur pour effectuer l’action de correction manuelle suggérée. Sélectionnez cette option

pour accéder à l’onglet Historique des actions en attente pour plus d’informations.

pour accéder à l’onglet Historique des actions en attente pour plus d’informations.Résultat : cet élément est disponible une fois l’examen terminé et est dupliqué aux emplacements suivants sur la page :

- Au centre du graphe. Sélectionnez l’icône pour accéder à l’onglet Journal .

- Dans le titre de la page.

- Dans la section> Détails de l’enquête du volet >Résumé de l’enquête, valeur État.

Par exemple :

Corrigé

Terminé par le système :

Aucune menace détectée

Partiellement examiné

Certains résultats peuvent nécessiter un examen. Utilisez les onglets Preuve et Entités pour examiner et corriger manuellement les problèmes potentiels.

Partiellement corrigé

Un problème empêchait la correction de certaines entités malveillantes. Utilisez les onglets Preuve et Entités pour examiner et corriger manuellement les problèmes potentiels.

Onglet Alertes dans les détails de l’examen

Dans la page détails de l’examen, l’onglet Alertes affiche les alertes liées à l’examen.

Vous pouvez trier les entrées en cliquant sur un en-tête de colonne disponible. Sélectionnez ![]() Personnaliser les colonnes pour modifier les colonnes affichées. Les colonnes par défaut sont marquées d’un astérisque *:

Personnaliser les colonnes pour modifier les colonnes affichées. Les colonnes par défaut sont marquées d’un astérisque *:

- Nom de l’alerte*

- Étiquettes*

- Sévérité*

- Nom de l’incident*

- ID d’incident*

- Statut*

- Catégorie*

- Ressources affectées

- Utilisateur*

- Service Source*

- Source de détection

- État de l’enquête*

- Dernière activité*

- Classification*

- Détermination

- Affecté à*

En cliquant sur la valeur nom de l’alerte dans une ligne, vous accédez à la page de détails de l’alerte. Cette page de détails revient à cliquer sur la valeur Nom de l’alerte dans l’entrée correspondante de la page Alertes à l’adresse https://security.microsoft.com/alerts. Pour plus d’informations, consultez Analyser une alerte.

Cliquer ailleurs dans la ligne que la valeur nom de l’alerte ou la zone case activée en regard de la première colonne ouvre un menu volant de détails pour l’alerte. Ce menu volant de détails est identique au fait de cliquer n’importe où dans la ligne, à l’exception de la valeur nom de l’alerte ou de la zone case activée en regard de la première colonne de l’entrée correspondante dans la page Alertes à l’adresse https://security.microsoft.com/alerts.

Les actions disponibles en haut du menu volant des détails de l’alerte dépendent de la nature de l’alerte qui contient les mêmes actions que celles disponibles dans le menu volant de détails de l’alerte correspondante sur la page Alertes à l’adresse https://security.microsoft.com/alerts. Par exemple, les alertes nommées Email messages contenant une URL malveillante supprimée après la remise ont les actions suivantes disponibles dans le menu volant détails de l’alerte :

Ouvrir la page d’alerte : ouvre la même page de détails que lorsque vous cliquez sur la valeur nom de l’alerte d’une entrée dans la page Alertes à l’adresse https://security.microsoft.com/alerts. Pour plus d’informations, consultez Analyser une alerte.

Ouvrir la page d’alerte : ouvre la même page de détails que lorsque vous cliquez sur la valeur nom de l’alerte d’une entrée dans la page Alertes à l’adresse https://security.microsoft.com/alerts. Pour plus d’informations, consultez Analyser une alerte. Gérer l’alerte : ouvre un menu volant Gérer l’alerte dans lequel vous pouvez afficher et modifier les détails de l’incident. Pour plus d’informations, consultez Gérer les alertes.

Gérer l’alerte : ouvre un menu volant Gérer l’alerte dans lequel vous pouvez afficher et modifier les détails de l’incident. Pour plus d’informations, consultez Gérer les alertes. Afficher les messages dans Explorer : ouvre Explorer (Explorer des menaces) dans l’affichage Tous les e-mails filtré par l’ID d’alerte. Pour plus d’informations sur l’affichage Tous les e-mails de Threat Explorer, consultez Affichage Tous les e-mails dans Threat Explorer.

Afficher les messages dans Explorer : ouvre Explorer (Explorer des menaces) dans l’affichage Tous les e-mails filtré par l’ID d’alerte. Pour plus d’informations sur l’affichage Tous les e-mails de Threat Explorer, consultez Affichage Tous les e-mails dans Threat Explorer. Autres actions>

Autres actions> Lier l’alerte à un autre incident : dans le menu volant Lier l’alerte à un autre incident qui s’ouvre, configurez les options suivantes :

Lier l’alerte à un autre incident : dans le menu volant Lier l’alerte à un autre incident qui s’ouvre, configurez les options suivantes :- Sélectionnez l'une des valeurs suivantes :

- Créer un incident

- Lien vers un incident existant : dans la zone Nom ou ID de l’incident qui s’affiche, commencez à taper une valeur pour rechercher et sélectionner l’incident existant.

- Commentaire : entrez un commentaire facultatif.

Lorsque vous avez terminé dans le menu volant Lier l’alerte à un autre incident , sélectionnez Enregistrer

- Sélectionnez l'une des valeurs suivantes :

Autres actions>

Autres actions> Régler l’alerte : ouvre un menu volant Régler l’alerte . Pour plus d’informations, consultez l’étape 3 et les versions ultérieures dans Créer des conditions de règle pour paramétrer les alertes.

Régler l’alerte : ouvre un menu volant Régler l’alerte . Pour plus d’informations, consultez l’étape 3 et les versions ultérieures dans Créer des conditions de règle pour paramétrer les alertes. Autres actions>

Autres actions> Demandez aux experts Defender. Ouvre un menu volant Demander aux experts Defender . Pour plus d’informations, consultez Collaborer avec des experts à la demande.

Demandez aux experts Defender. Ouvre un menu volant Demander aux experts Defender . Pour plus d’informations, consultez Collaborer avec des experts à la demande.

Onglet Boîtes aux lettres dans les détails de l’examen

Dans la page détails de l’examen, l’onglet Boîtes aux lettres est disponible si des boîtes aux lettres ont été inspectées dans le cadre de l’examen.

Vous pouvez trier les entrées en cliquant sur un en-tête de colonne disponible. Sélectionnez ![]() Personnaliser les colonnes pour modifier les colonnes affichées. Par défaut, toutes les colonnes disponibles sont sélectionnées :

Personnaliser les colonnes pour modifier les colonnes affichées. Par défaut, toutes les colonnes disponibles sont sélectionnées :

- Username

- Niveau de risque

- Risque

- Activités à risque

- UPN

- Urne

Cliquer n’importe où dans une ligne autre que la zone case activée en regard de la première colonne ouvre un menu volant de détails de boîte aux lettres avec les informations suivantes :

- Verdict

- Nom d’affichage

- Adresse e-mail principale

- UPN

- ID d’objet

- Niveau de risque

- Risque

Sélectionnez ![]() Plus de détails sur l’utilisateur pour ouvrir la page Entité utilisateur dans Microsoft Defender XDR. Pour plus d’informations, consultez la page Entité utilisateur dans Microsoft Defender XDR.

Plus de détails sur l’utilisateur pour ouvrir la page Entité utilisateur dans Microsoft Defender XDR. Pour plus d’informations, consultez la page Entité utilisateur dans Microsoft Defender XDR.

Onglet Preuve dans les détails de l’enquête

Dans la page détails de l’enquête, l’onglet Preuve affiche les entités suspectes qui ont été analysées et les résultats de l’analyse.

Vous pouvez trier les entrées en cliquant sur un en-tête de colonne disponible. Sélectionnez ![]() Personnaliser les colonnes pour modifier les colonnes affichées. Les colonnes par défaut sont marquées d’un astérisque *:

Personnaliser les colonnes pour modifier les colonnes affichées. Les colonnes par défaut sont marquées d’un astérisque *:

- Première vue*

- Entité*

- Verdict*

- Correction status*

- Détails de l’état

- Ressources impactées*

- Origine de la détection*

- Menaces

Pour filtrer les entrées, sélectionnez ![]() Filtrer. Les filtres suivants sont disponibles dans le menu volant Filtrer qui s’ouvre :

Filtrer. Les filtres suivants sont disponibles dans le menu volant Filtrer qui s’ouvre :

- Entité : tapez tout ou partie du nom de l’entité dans la zone.

- Verdict : les valeurs que vous pouvez sélectionner dépendent des valeurs verdict sous l’onglet .

- Origine de la détection : les valeurs que vous pouvez sélectionner dépendent des valeurs d’origine de détection sous l’onglet .

Lorsque vous avez terminé dans le menu volant Filtrer , sélectionnez Appliquer. Pour effacer les filtres, sélectionnez ![]() Effacer les filtres.

Effacer les filtres.

Cliquer n’importe où dans une ligne autre que la zone case activée en regard de la première colonne ouvre un menu volant de détails. Ce qui est disponible dans le menu volant dépend de la nature de la preuve (message électronique, fichier, URL, etc.).

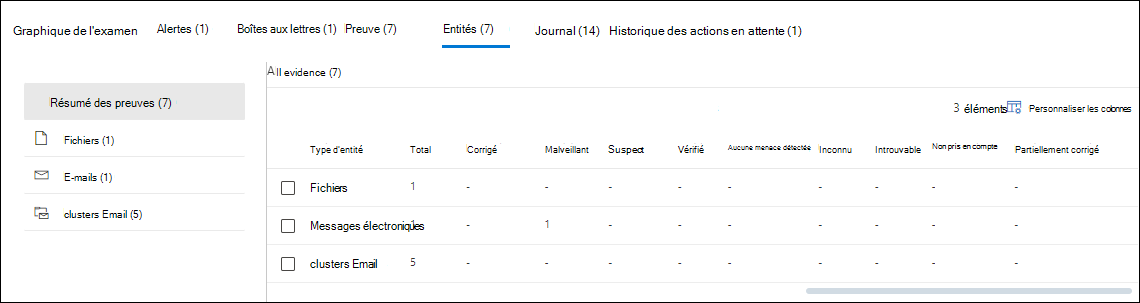

Onglet Entités dans les détails de l’examen

Dans la page détails de l’examen, l’onglet Entités affiche des détails sur les différents types d’entités qui ont été rencontrés et analysés pendant l’examen.

L’onglet Entités est organisé par un volet de sélection d’affichage (une vue récapitulative et une vue pour chaque type d’entité) et une table de détails correspondante pour cette vue :

Vue récapitulative des preuves : il s’agit de l’affichage par défaut.

Vous pouvez trier les entrées de la table de détails en cliquant sur un en-tête de colonne disponible. Sélectionnez

Personnaliser les colonnes pour modifier les colonnes affichées. Par défaut, toutes les colonnes disponibles sont sélectionnées :

Personnaliser les colonnes pour modifier les colonnes affichées. Par défaut, toutes les colonnes disponibles sont sélectionnées :Type d’entité (vous ne pouvez pas désélectionner cette valeur) : contient les mêmes valeurs que le volet de sélection d’affichage, en fonction de l’incident. Par exemple :

- Files

- URL

- Email soumissions

- Messages électroniques

- Adresses IP

- Email clusters

Les colonnes suivantes indiquent le nombre de chaque type d’entité (ligne) :

- Total

- Corrigé

- Malveillant

- Suspect

- Vérifié

- Aucune menace détectée

- Unknown

- Introuvable

- Non immédiatement

- Partiellement corrigé

En cliquant n’importe où dans une ligne autre que la zone case activée en regard de la colonne Type d’entité, vous accédez à la vue associée à partir de la page de sélection (par exemple, e-mails).

Affichage Fichiers : vous pouvez trier les entrées de la table de détails en cliquant sur un en-tête de colonne disponible. Sélectionnez

Personnaliser les colonnes pour modifier les colonnes affichées. Les colonnes par défaut sont marquées d’un astérisque *:

Personnaliser les colonnes pour modifier les colonnes affichées. Les colonnes par défaut sont marquées d’un astérisque *:- Verdict*

- Correction status*

- Détails de l’état

- Chemin d’accès au fichier*

- Nom* de fichier (vous ne pouvez pas désélectionner cette valeur)

- Appareil*

Vue URL : vous pouvez trier les entrées de la table de détails en cliquant sur un en-tête de colonne disponible. Sélectionnez

Personnaliser les colonnes pour modifier les colonnes affichées. Par défaut, toutes les colonnes disponibles sont sélectionnées :

Personnaliser les colonnes pour modifier les colonnes affichées. Par défaut, toutes les colonnes disponibles sont sélectionnées :- Verdict

- Correction status

- Adresse (vous ne pouvez pas désélectionner cette valeur)

Cliquer n’importe où dans une ligne autre que la zone case activée en regard de la première colonne ouvre un menu volant de détails qui contient les informations suivantes :

- URL d’origine

- Section Détection

- Section Détails du domaine

- Section Informations de contact de l’inscrit

- Section Prévalence d’URL (30 derniers jours)

Les actions suivantes pour l’URL sont également disponibles dans le menu volant :

- Ouvrir la page URL

- Envoyer pour analyse

- Gérer l’indicateur

- Afficher dans Explorer

- Accédez à la recherche

Email affichage des envois : vous pouvez trier les entrées dans le tableau des détails en cliquant sur un en-tête de colonne disponible. Sélectionnez

Personnaliser les colonnes pour modifier les colonnes affichées. Par défaut, toutes les colonnes disponibles sont sélectionnées :

Personnaliser les colonnes pour modifier les colonnes affichées. Par défaut, toutes les colonnes disponibles sont sélectionnées :- Verdict

- Correction status

- Subject

- Sender

- Destinataire

- Auteur du rapport

- Type de rapport

Cliquer n’importe où dans une ligne autre que la zone case activée en regard de la première colonne ouvre un menu volant de détails qui contient les informations suivantes :

- Email section détails de la soumission

L’action Go hunt pour l’envoi d’e-mail est également disponible dans le menu volant.

Affichage e-mails : vous pouvez trier les entrées de la table de détails en cliquant sur un en-tête de colonne disponible. Sélectionnez

Personnaliser les colonnes pour modifier les colonnes affichées. Par défaut, toutes les colonnes disponibles sont sélectionnées :

Personnaliser les colonnes pour modifier les colonnes affichées. Par défaut, toutes les colonnes disponibles sont sélectionnées :- Verdict

- Correction status

- Email Date de réception (vous ne pouvez pas désélectionner cette valeur)

- État de la remise

- Subject

- Sender

- Destinataire

Cliquer n’importe où dans une ligne autre que la zone case activée en regard de la première colonne ouvre un menu volant de détails qui contient les informations suivantes :

- Email section détails

Sélectionnez Plus de détails sur l’e-mail pour afficher la page d’entité Email dans Defender pour XDR.

Les actions suivantes pour le message électronique sont également disponibles dans le menu volant :

- Accédez à la recherche

- Ouvrir dans Explorer

Affichage des adresses IP : vous pouvez trier les entrées de la table de détails en cliquant sur un en-tête de colonne disponible. Sélectionnez

Personnaliser les colonnes pour modifier les colonnes affichées. Par défaut, toutes les colonnes disponibles sont sélectionnées :

Personnaliser les colonnes pour modifier les colonnes affichées. Par défaut, toutes les colonnes disponibles sont sélectionnées :- Verdict

- Correction status

- Adresse (vous ne pouvez pas désélectionner cette valeur)

Cliquer n’importe où dans une ligne autre que la zone case activée en regard de la première colonne ouvre un menu volant de détails qui contient les informations suivantes :

- Section Détails de l’adresse IP

- Section Détection

- Adresse IP observée dans la section appareils organization

Les actions suivantes pour les adresses IP sont également disponibles dans le menu volant :

- Ouvrir la page d’adresse IP

- Ajouter un indicateur

- Ouvrir les paramètres IP de l’application cloud

- Examiner dans le journal d’activité

- Accédez à la recherche

vue Clusters Email : vous pouvez trier les entrées de la table de détails en cliquant sur un en-tête de colonne disponible. Sélectionnez

Personnaliser les colonnes pour modifier les colonnes affichées. Par défaut, toutes les colonnes disponibles sont sélectionnées :

Personnaliser les colonnes pour modifier les colonnes affichées. Par défaut, toutes les colonnes disponibles sont sélectionnées :- Verdict

- Correction status

- Nom du cluster de messagerie (vous ne pouvez pas désélectionner cette valeur)

- Menaces

- Nombre de courriers électroniques

- Programme malveillant

- Hameçonnage

- Hameçonnage à haut niveau de confiance

- Courrier indésirable

- Remis

- Jetés

- Remplacé

- Bloqué

- Boîte aux lettres

- Pas dans la boîte aux lettres

- Local/externe

- Anomalie de volume

Cliquer n’importe où dans une ligne autre que la zone case activée en regard de la première colonne ouvre un menu volant de détails qui contient les informations suivantes :

- Email section détails du cluster

- Section Menaces

- Dernière section des emplacements de livraison

- Section Emplacements de livraison d’origine

Les actions suivantes pour le cluster de messagerie sont également disponibles dans le menu volant :

- Accédez à la recherche

- Ouvrir dans Explorer

Onglet Journal dans les détails de l’examen

Dans la page détails de l’examen, l’onglet Journal affiche toutes les actions qui ont été effectuées pendant l’examen.

Vous pouvez trier les entrées en cliquant sur un en-tête de colonne disponible. Sélectionnez ![]() Personnaliser les colonnes pour modifier les colonnes affichées. Les colonnes par défaut sont marquées d’un astérisque *:

Personnaliser les colonnes pour modifier les colonnes affichées. Les colonnes par défaut sont marquées d’un astérisque *:

- ID

- Action type

- Action*

- Statut*

- Nom de l’appareil*

- Description*

- Commentaires

- Heure de création

- Heure de début de l’exécution*

- Durée*

- Durée d’attente

- Durée mise en file d’attente

Utilisez ![]() Exporter pour enregistrer les informations visibles dans un fichier CSV. Le nom de fichier par défaut est AirLogs.csv et l’emplacement par défaut est le dossier Téléchargements local. Si un rapport exporté existe déjà à cet emplacement, le nom de fichier est incrémenté (par exemple, AirLogs (1).csv).

Exporter pour enregistrer les informations visibles dans un fichier CSV. Le nom de fichier par défaut est AirLogs.csv et l’emplacement par défaut est le dossier Téléchargements local. Si un rapport exporté existe déjà à cet emplacement, le nom de fichier est incrémenté (par exemple, AirLogs (1).csv).

Cliquer n’importe où dans une ligne autre que la zone de case activée en regard de la première colonne ouvre un menu volant de résumé qui contient les informations suivantes :

- État

- Create

- Début de l’exécution

- Duration

- Description

Conseil

Pour afficher les détails des autres entrées sans quitter le menu volant de détails, utilisez  l’élément Précédent et l’élément suivant en haut du menu volant.

l’élément Précédent et l’élément suivant en haut du menu volant.

Onglet Approbation en attente dans les détails de l’examen

Dans la page détails de l’examen, l’onglet Approbation en attente affiche les actions en attente qui attendent la fin de l’approbation (par exemple, les messages de suppression réversible).

L’onglet Approbation en attente est organisé par un volet de sélection d’affichage (une vue pour chaque type d’action) et une table de détails correspondante pour cette vue :

-

E-mails de suppression réversible : vous pouvez trier les entrées de la table de détails en cliquant sur un en-tête de colonne disponible. Sélectionnez

Personnaliser les colonnes pour modifier les colonnes affichées. Les colonnes par défaut sont marquées d’un astérisque *:

Personnaliser les colonnes pour modifier les colonnes affichées. Les colonnes par défaut sont marquées d’un astérisque *:- ID d’investigation

- Première vue

- Détails

- Nombre de courriers électroniques

- Programme malveillant

- Hameçonnage

- Hameçonnage à haute confiance

- Courrier indésirable

- Remis

- Jetés

- Remplacé

- Bloqué

- Boîte aux lettres

- Pas dans la boîte aux lettres

- Local/externe

- Boîte aux lettres

- Type d’entité

- Type de menace

- Subject

Utilisez ![]() Exporter pour enregistrer les informations visibles dans un fichier CSV. Le nom de fichier par défaut est AirActions.csv et l’emplacement par défaut est le dossier Téléchargements local. Si un rapport exporté existe déjà à cet emplacement, le nom de fichier est incrémenté (par exemple, AirActions (1).csv).

Exporter pour enregistrer les informations visibles dans un fichier CSV. Le nom de fichier par défaut est AirActions.csv et l’emplacement par défaut est le dossier Téléchargements local. Si un rapport exporté existe déjà à cet emplacement, le nom de fichier est incrémenté (par exemple, AirActions (1).csv).

Cliquer n’importe où dans une ligne autre que la zone case activée en regard de la première colonne ouvre un menu volant de détails qui contient les informations suivantes :

-

Email section détails du cluster

- Verdict

- Correction status

- Nombre de courriers électroniques

- Name

- Anomalie de volume

- Heure de la requête

-

Section Menaces :

-

Menaces : résume les menaces détectées dans le cluster de messagerie. Par exemple :

MaliciousUrl, HighConfPhish, Volume anomaly. - Compte les types de menaces suivants trouvés dans le cluster de messagerie :

- Programme malveillant

- Hameçonnage

- Hameçonnage à haute confiance

- Courrier indésirable

-

Menaces : résume les menaces détectées dans le cluster de messagerie. Par exemple :

-

Section Dernier emplacement de remise : compte les emplacements de remise suivants pour les messages dans le cluster de messagerie :

- Boîte aux lettres

- Pas dans la boîte aux lettres

- Local/externe

-

Section Emplacements de remise d’origine : Nombre des emplacements de remise d’origine suivants pour les messages dans le cluster de messagerie :

- Remis

- Jetés

- Remplacé

- Bloqué

Les actions suivantes pour les messages électroniques sont également disponibles dans le menu volant :

- Accédez à la recherche

- Ouvrir dans Explorer

![]() Approuver et

Approuver et ![]() Rejeter sont décrits dans la sous-section suivante.

Rejeter sont décrits dans la sous-section suivante.

Approuver les actions sous l’onglet Approbation en attente dans les détails de l’examen

Sous l’onglet Approbation en attente de la page détails de l’examen, sélectionnez une action en attente en cliquant n’importe où dans la ligne autre que la zone case activée en regard de la première colonne.

Le menu volant de détails qui s’ouvre est nommé d’après l’action en attente (par exemple, e-mails de suppression réversible). Lisez les informations dans le menu volant, puis sélectionnez l’une des valeurs suivantes :

-

Approuver.

Approuver. -

Rejeter.

Rejeter.

Conseil

L’approbation et/ou le rejet de toutes les actions de l’examen la ferme complètement (la valeur État devient Corrigée). L’échec de l’approbation et/ou du rejet de toutes les actions de l’investigation ne la ferme pas complètement (la valeur État reste partiellement corrigée).

Vous n’avez pas besoin d’approuver chaque action. Si vous n’êtes pas d’accord avec l’action recommandée ou si votre organization ne choisit pas certains types d’actions, vous pouvez rejeter l’action ou n’entreprendre aucune action.

Onglet Historique des actions en attente dans les détails de l’examen

Dans la page détails de l’examen, l’onglet Historique des actions en attente affiche les actions en attente qui ont été effectuées.

Vous pouvez trier les entrées en cliquant sur un en-tête de colonne disponible. Sélectionnez ![]() Personnaliser les colonnes pour modifier les colonnes affichées. Par défaut, toutes les colonnes disponibles sont sélectionnées :

Personnaliser les colonnes pour modifier les colonnes affichées. Par défaut, toutes les colonnes disponibles sont sélectionnées :

- Action type

- Temps d’attente

- Entité

- État

- Géré par

- Time

Utilisez ![]() Exporter pour enregistrer les informations visibles dans un fichier CSV. Le nom de fichier par défaut est AirActions.csv et l’emplacement par défaut est le dossier Téléchargements local. Si un rapport exporté existe déjà à cet emplacement, le nom de fichier est incrémenté (par exemple, AirActions (1).csv).

Exporter pour enregistrer les informations visibles dans un fichier CSV. Le nom de fichier par défaut est AirActions.csv et l’emplacement par défaut est le dossier Téléchargements local. Si un rapport exporté existe déjà à cet emplacement, le nom de fichier est incrémenté (par exemple, AirActions (1).csv).

Cliquez sur la valeur d’entité dans une ligne pour ouvrir un menu volant de détails avec les informations suivantes sur le cluster de messagerie :

- Email section détails du cluster

- Section Menaces

- Dernière section des emplacements de livraison

- Section Emplacements de livraison d’origine

Les actions suivantes pour le cluster de messagerie sont également disponibles dans le menu volant :

- Accédez à la recherche

- Ouvrir dans Explorer

Cliquez n’importe où dans une ligne autre que la zone case activée en regard de la première colonne ou de la valeur Entity pour ouvrir un menu volant des détails de l’historique des actions qui contient les informations suivantes :

-

Section Résumé :

- État

- Create

- Début de l’exécution

- Description

Afficher les détails d’une alerte liée à une investigation

Certains types d’alertes déclenchent une investigation automatisée dans Microsoft 365. Pour en savoir plus, consultez Stratégies d’alerte de gestion des menaces.

- Dans le portail Microsoft 365 Defender, https://security.microsoft.comaccédez à Actions & soumissionsCentre de notifications>. Ou, pour accéder directement à la page centre de notifications, utilisez https://security.microsoft.com/action-center/.

- Dans la page Centre de notifications, utilisez les onglets En attente ou Historique pour rechercher l’action.

- Sélectionnez une action dans la table en sélectionnant le lien dans la colonne ID d’investigation .

La page détails de l’examen s’ouvre.