Présentation de la sécurité Azure

Vue d’ensemble

Nous savons que la sécurité est la priorité dans le cloud et combien il est important que vous trouviez des informations précises et à jour sur la sécurité Azure. L’une des meilleures raisons d’utiliser Azure pour vos applications et services est de tirer parti de sa large gamme de fonctionnalités et outils de sécurité. Ces outils et fonctionnalités permettent de créer des solutions sécurisées sur la plateforme Azure sécurisée. Microsoft Azure assure la confidentialité, l’intégrité et la disponibilité des données client, tout en permettant la gestion transparente des responsabilités.

Cet article fournit une vue d’ensemble complète au niveau de la sécurité disponible avec Azure.

Plateforme Azure

Azure est une plateforme de services de cloud public qui prend en charge un large éventail de systèmes d’exploitation, de langages de programmation, d’infrastructures, d’outils, de bases de données et d’appareils. Elle permet d’exécuter des conteneurs Linux avec l’intégration de Docker, de créer des applications avec JavaScript, Python, .NET, PHP, Java et Node.js, de créer des serveurs principaux pour des appareils iOS, Android et Windows.

Les services de cloud public Azure prennent en charge les technologies auxquelles des millions de développeurs et de professionnels de l’informatique font déjà confiance. Lorsque vous développez ou migrez des ressources informatiques vers un fournisseur de services cloud public, vous comptez sur la capacité de cette organisation à protéger vos applications et données. Cette organisation fournit des services et des contrôles pour gérer la sécurité de vos ressources informatiques.

L’infrastructure d’Azure a été méticuleusement conçue de toutes pièces, englobant tout, des installations physiques aux applications, afin d’héberger en toute sécurité des millions de clients simultanément. Cette base solide permet aux entreprises de répondre en toute confiance à leurs exigences en matière de sécurité.

En outre, Azure vous offre un large éventail d’options de sécurité configurables, ainsi que la possibilité de contrôler ces options pour vous permettre de personnaliser la sécurité et de répondre ainsi aux exigences uniques des déploiements de votre organisation. Ce document vous permet de comprendre comment les fonctionnalités de sécurité d’Azure peuvent vous aider à répondre à ces besoins.

Notes

Ce document est principalement consacré aux contrôles destinés aux clients que vous pouvez utiliser pour personnaliser et renforcer la sécurité de vos applications et services.

Pour plus d’informations sur la façon dont Microsoft sécurise la plateforme Azure elle-même, consultez Sécurité de l’infrastructure Azure.

Résumé des fonctionnalités de sécurité Azure

En fonction du modèle de service cloud, la responsabilité de la gestion de la sécurité de l’application ou du service varie. La plateforme Azure propose des fonctionnalités pour vous aider à remplir ces tâches via des fonctionnalités intégrées et des solutions pour partenaires qui peuvent être déployées dans un abonnement Azure.

Les fonctionnalités intégrées sont organisées en six zones fonctionnelles : Opérations, Applications, Stockage, Réseau, Calcul et Identité. Des informations supplémentaires sur les fonctionnalités et fonctions disponibles dans ces six zones de la plateforme Azure sont fournies sous forme de résumé.

Opérations

Cette section contient des informations supplémentaires sur les fonctionnalités clés des opérations de sécurité et des informations de synthèse sur ces fonctionnalités.

Microsoft Sentinel

Microsoft Sentinel est une solution native Cloud et évolutive dans les domaines de la gestion des informations et des événements de sécurité (SIEM) et de la réponse automatisée d’orchestration de la sécurité (SOAR). Microsoft Sentinel fournit une analytique de sécurité intelligente et des renseignements sur les menaces à l’échelle de l’entreprise. Microsoft Sentinel fournit une solution unique pour la détection des attaques, la visibilité des menaces, le repérage proactif et la réponse aux menaces.

Microsoft Defender for Cloud

Microsoft Defender pour le cloud vous aide à prévenir, détecter et résoudre les menaces avec une visibilité et un contrôle accrus sur la sécurité de vos ressources Azure. Microsoft Defender pour le cloud fournit des fonctions intégrées de monitoring de la sécurité et de gestion des stratégies sur vos abonnements Azure. Microsoft Defender pour le cloud permet de détecter les menaces qui pourraient passer inaperçues et fonctionne avec un vaste écosystème de solutions de sécurité.

En outre, Defender pour le cloud facilite les opérations de sécurité en vous fournissant un tableau de bord unique qui présente les alertes et les suggestions qui peuvent être traitées immédiatement. Dans la plupart des cas, vous pouvez corriger les problèmes d’une simple sélection dans la console Defender pour le cloud.

Azure Resource Manager

Azure Resource Manager vous permet de travailler avec les ressources de votre solution en tant que groupe. Vous pouvez déployer, mettre à jour ou supprimer toutes les ressources de votre solution dans le cadre d’une opération unique et coordonnée. Vous utilisez un modèle Azure Resource Manager de déploiement pouvant fonctionner dans différents environnements (environnements de test, intermédiaire et de production). Le gestionnaire de ressources assure la sécurité, les fonctions d’audit et de balisage pour vous aider à gérer vos ressources après le déploiement.

Les déploiements basés sur un modèle Azure Resource Manager contribuent à améliorer la sécurité des solutions déployées dans Azure, car des paramètres de contrôle de sécurité standard peuvent être intégrés aux déploiements basés sur un modèle standardisé. Les modèles réduisent le risque d’erreurs de configuration de sécurité qui peuvent se produire lors de déploiements manuels.

Application Insights

Application Insights est un service flexible de gestion des performances des applications (APM) conçu pour les développeurs web. Il vous permet de surveiller vos applications web dynamiques et de détecter automatiquement des anomalies dans les performances. Doté de puissants outils d’analyse, il vous permet de diagnostiquer les problèmes et d’obtenir des insights sur les interactions des utilisateurs avec vos applications. Application Insights surveille votre application en continu, du développement à la production en passant par les tests.

Application Insights génère des graphiques et des tableaux perspicaces qui révèlent les pics d’activité des utilisateurs, la réactivité de l’application et le niveau de performance des services externes sur lesquels elle s’appuie.

En cas d’incidents, d’échecs ou de problèmes de performances, vous pouvez effectuer une recherche dans les données pour diagnostiquer la cause en détail. Et le service vous envoie des messages électroniques si des modifications sont apportées à la disponibilité et à la performance de votre application. Application Insights devient donc un outil de sécurité précieux, car il apporte la « disponibilité » dans la triade relative à la sécurité : confidentialité, intégrité et disponibilité.

Azure Monitor

Azure Monitor offre des services de visualisation, requête, routage, alertes, mise à l’échelle automatique et automatisation pour les données de l’abonnement Azure (journal d’activité) et pour chaque ressource Azure (journaux de ressources). Vous pouvez utiliser Azure Monitor pour vous alerter sur les événements liés à la sécurité qui sont générés dans les journaux d’activité Azure.

Journaux d’activité Azure Monitor

La fonctionnalité Journaux d’activité Azure Monitor fournit une solution de gestion informatique pour les ressources Azure, mais aussi pour les infrastructures locales et celles basées sur le cloud qui ne sont pas fournies par Microsoft (comme Amazon Web Services). Les données issues d’Azure Monitor peuvent être acheminées directement dans Journaux Azure Monitor, afin que vous puissiez voir les métriques et les journaux pour l’ensemble de votre environnement en un seul endroit.

La solution Journaux Azure Monitor peut se révéler un outil utile dans l’analyse d’investigation et dans les autres analyses de la sécurité, car il vous permet d’effectuer rapidement des recherches dans de grandes quantités d’entrées liées à la sécurité, avec une approche de type requête flexible. Par ailleurs, des journaux de pare-feu et proxy locaux peuvent être exportés dans Azure, et mis à disposition pour analyse avec Journaux Azure Monitor.

Azure Advisor

Azure Advisor est un conseiller personnalisé basé dans le cloud qui vous aide à optimiser vos déploiements Azure. Elle analyse les données de configuration et d’utilisation de vos ressources. Il recommande ensuite des solutions pour améliorer les performances, la sécurité et la fiabilité de vos ressources tout en réduisant vos dépenses Azure globales. Azure Advisor fournit des recommandations en termes de sécurité, qui peuvent améliorer sensiblement votre sécurité globale pour les solutions que vous déployez dans Azure. Ces recommandations sont tirées de l’analyse de sécurité effectuée par Microsoft Defender pour le cloud.

Applications

Cette section contient des informations supplémentaires sur les fonctionnalités clés de la sécurité des applications et des informations de synthèse sur ces fonctionnalités.

Test de pénétration

Nous n’effectuons pas de tests d’intrusion à votre place, mais nous savons parfaitement qu’il est important pour vous d’exécuter de tester vos propres applications. Même s’il n’est plus nécessaire de prévenir Microsoft d’une activité de test d’intrusion, les clients doivent toujours respecter les Règles d’engagement pour les tests d’intrusion du cloud Microsoft.

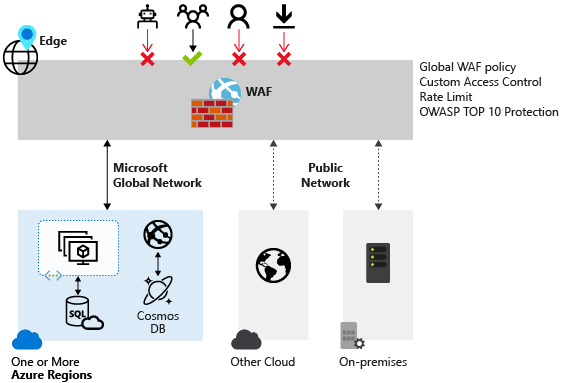

Pare-feu d’application web

Le pare-feu d’applications web (WAF) d’Azure Application Gateway aide à protéger les applications web des attaques basées sur le web courantes comme l’injection de code SQL, les attaques de script de site à site et les piratages de session. Il est préconfiguré avec une protection contre les menaces identifiées par OWASP (Open Web Application Security Project) comme les 10 vulnérabilités les plus courantes.

Authentification et autorisation dans Azure App Service

L’authentification/autorisation App Service est une fonctionnalité qui permet à votre application de connecter les utilisateurs. Vous n’êtes ainsi donc pas obligé de modifier le code sur le serveur principal. Elle propose un moyen simple de protéger votre application et fonctionne avec des données par utilisateur.

Architecture de sécurité multiniveau

Dans la mesure où les environnements App Service fournissent un environnement d’exécution isolé déployé dans un réseau virtuel Azure, les développeurs peuvent créer une architecture de sécurité multiniveau offrant différents niveaux d’accès réseau pour chaque couche Application. Il est courant de masquer les back-ends d’API de l’accès Internet général et d’autoriser uniquement l’appel des API par les applications web en amont. Les groupes de sécurité réseau (NSG) peuvent être utilisés sur des sous-réseaux d’un réseau virtuel Azure contenant des environnements App Service pour restreindre l’accès public aux applications API.

App Service Web Apps offre des fonctionnalités de diagnostic robustes pour capturer les journaux à partir du serveur web et de l’application web. Ces diagnostics sont catégorisés en diagnostics de serveur web et en diagnostics d’application. Les diagnostics de serveur web incluent des avancées significatives pour diagnostiquer et dépanner des sites et des applications.

Pour la première nouvelle fonctionnalité, il s’agit des informations d’état en temps réel sur les pools d’applications, les processus Worker, les sites, les domaines d’application et les demandes en cours d’exécution. Quant à la seconde nouvelle fonctionnalité, il s’agit des événements de suivi détaillés qui effectuent le suivi d’une demande dans le processus complet des demandes/réponses.

Pour activer la collecte de ces événements de suivi, vous pouvez configurer IIS 7 afin de capturer automatiquement les journaux d’activité de suivi complets, au format XML, pour des requêtes spécifiques. La collection peut être basée sur le temps écoulé ou les codes de réponse d’erreur.

Stockage

Cette section contient des informations supplémentaires sur les fonctionnalités clés de la sécurité du stockage Azure et des informations de synthèse sur ces fonctionnalités.

Contrôle d’accès en fonction du rôle Azure (Azure RBAC)

Vous pouvez sécuriser votre compte de stockage avec un contrôle d’accès en fonction du rôle Azure (RBAC Azure). Restreindre l’accès en fonction des principes du besoin de connaître et du privilège minimum est impératif pour les organisations désireuses d’appliquer des stratégies de sécurité pour l’accès aux données. Ces droits d’accès sont octroyés en affectant le rôle Azure approprié aux groupes et aux applications, dans une étendue donnée. Vous pouvez utiliser les rôles intégrés Azure, comme Contributeur de compte de stockage, pour affecter des privilèges aux utilisateurs. L’accès aux clés de stockage pour un compte de stockage avec le modèle Azure Resource Manager peut être contrôlé via RBAC Azure.

Signature d’accès partagé

Une signature d’accès partagé (SAP) fournit un accès délégué aux ressources de votre compte de stockage. La SAP vous permet d’octroyer à un client des autorisations d’accès limité à des objets de votre compte de stockage pendant une période donnée et avec un ensemble défini d’autorisations. Vous pouvez accorder ces autorisations limitées sans partager les clés d’accès de votre compte.

Chiffrement en transit

Le chiffrement en transit est un mécanisme de protection des données transmises sur des réseaux. Le stockage Azure vous permet de sécuriser les données à l’aide des éléments suivants :

Le chiffrement au niveau du transport (HTTPS, par exemple) lorsque vous transférez des données vers ou à partir de Stockage Azure.

Le chiffrement câblé, par exemple le chiffrement SMB 3.0 pour les partages de fichiers Azure.

Le chiffrement côté client, pour chiffrer les données avant leur transfert vers le stockage et les déchiffrer après leur transfert à partir du stockage.

Chiffrement au repos

Pour de nombreuses organisations, le chiffrement des données au repos est une étape obligatoire du processus de gestion de la confidentialité, de la conformité et de la souveraineté des données. Il existe trois fonctionnalités de sécurité du Stockage Azure qui fournissent un chiffrement des données au repos :

Storage Service Encryption vous permet de demander que le service de stockage chiffre automatiquement les données lors de leur écriture dans Azure Storage.

Client-side Encryption fournit également la fonctionnalité de chiffrement au repos.

Azure Disk Encryption pour machines virtuelles Linux et Azure Disk Encryption pour machines virtuelles Windows vous permet de chiffrer les disques de système d’exploitation et les disques de données utilisés par une machine virtuelle IaaS.

Storage Analytics

L’analyse du stockage Azure effectue la journalisation et fournit les données d’indicateurs de performance d’un compte de stockage. Vous pouvez utiliser ces données pour suivre les demandes, analyser les tendances d'utilisation et diagnostiquer les problèmes liés à votre compte de stockage Storage Analytics enregistre des informations détaillées sur les demandes ayant réussi ou échoué pour un service de stockage. Ces informations peuvent servir à analyser des demandes individuelles et à diagnostiquer les problèmes au niveau d'un service de stockage. Les demandes sont enregistrées sur la base du meilleur effort. Les types de demandes authentifiées suivants sont enregistrés :

- Demandes ayant réussi.

- Demandes ayant échoué, y compris les erreurs de délai d'expiration, limitation, réseau, autorisation et autres erreurs.

- Demandes utilisant une signature d'accès partagé (SAS), y compris les demandes ayant réussi et ayant échoué.

- Demandes de données d'analyse.

Activation de clients basés sur le navigateur à l’aide de CORS

CORS (Cross-Origin Resource Sharing) est un mécanisme qui autorise les domaines à donner des autorisations mutuelles pour accéder aux ressources de l’un ou l’autre domaine. L’agent utilisateur envoie des en-têtes supplémentaires pour s’assurer que le code JavaScript chargé à partir d’un domaine est autorisé à accéder aux ressources situées dans un autre domaine. Ce dernier domaine répond alors avec des en-têtes supplémentaires qui autorisent ou refusent l’accès du domaine d’origine à ses ressources.

Les services de stockage Azure prennent désormais en charge CORS. Ainsi, une fois que vous avez défini les règles CORS du service, une demande correctement authentifiée exécutée auprès du service à partir d’un autre domaine est évaluée pour déterminer si elle est autorisée conformément aux règles que vous avez spécifiées.

Mise en réseau

Cette section contient des informations supplémentaires sur les fonctionnalités clés de la sécurité du réseau Azure et des informations de synthèse sur ces fonctionnalités.

Contrôles de la couche réseau

Le contrôle d’accès réseau consiste à limiter la connectivité vers et depuis certains appareils ou sous-réseaux, et représente le cœur de la sécurité réseau. Le contrôle d’accès réseau permet de vous assurer que seuls les utilisateurs et appareils autorisés peuvent accéder à vos machines virtuelles et à vos services.

Network Security Group

Un groupe de sécurité réseau est un pare-feu de base de filtrage des paquets avec état qui vous permet de contrôler l’accès sur la base d’un tuple à 5 éléments. Les groupes de sécurité réseau n’effectuent pas d’inspection de la couche d’application ni de contrôles d’accès authentifiés. Ils permettent de contrôler le trafic entre les sous-réseaux d’un réseau virtuel Azure et le trafic entre un réseau virtuel Azure et Internet.

Pare-feu Azure

Pare-feu Azure est un service de sécurité de pare-feu de réseau intelligent et natif Cloud qui fournit une protection contre les menaces pour vos charges de travail cloud s’exécutant dans Azure. Il s’agit d’un service de pare-feu avec état intégral, doté d’une haute disponibilité intégrée et d’une scalabilité illimitée dans le cloud. Il fournit l’inspection du trafic Est-Ouest et Nord-Sud.

Le Pare-feu Azure est proposé en deux références SKU : Standard et Premium. Pare-feu Azure Standard fournit un filtrage des couches 3 à 7 et des flux de renseignement sur les menaces provenant directement de Microsoft Cyber Security. Pare-feu Azure Premium propose des capacités avancées incluant un système IDPS basé sur les signatures pour permettre une détection rapide des attaques en recherchant des modèles spécifiques.

Azure DDoS Protection

Azure DDoS Protection, associé aux meilleures pratiques de conception des applications, offre des fonctionnalités améliorées pour se défendre contre les attaques DDoS. Cette solution s’adapte automatiquement pour protéger vos ressources Azure spécifiques dans un réseau virtuel. L'activation de la protection est simple sur tout réseau virtuel nouveau ou existant et ne nécessite aucune modification de vos applications ou ressources.

Azure DDoS Protection offre deux niveaux : Protection DDoS réseau et Protection DDoS IP.

La protection réseau DDoS offre des fonctions améliorées de défense contre les attaques par déni de service distribué (DDoS). Il fonctionne sur les couches réseau 3 et 4 et inclut des fonctionnalités avancées telles que la prise en charge de la réponse rapide DDoS, la protection des coûts et les remises sur le pare-feu d’applications web (WAF).

La protection IP DDoS suit un modèle de paiement par adresse IP protégée. Elle inclut les mêmes fonctionnalités d’ingénierie de base que la protection réseau DDoS, mais n’offre pas les services supplémentaires tels que la prise en charge de la réponse rapide DDoS, la protection des coûts et les remises WAF.

Contrôle du routage et tunneling forcé

La possibilité de contrôler le comportement de routage sur vos réseaux virtuels Azure est une fonctionnalité essentielle en matière de contrôle d’accès et de sécurité réseau. Par exemple, si vous voulez vous assurer que tout le trafic vers et depuis votre réseau virtuel Azure passe par cette appliance de sécurité virtuelle, vous devez être en mesure de contrôler et de personnaliser le comportement du routage. Pour ce faire, vous pouvez configurer des itinéraires définis par l’utilisateur dans Azure.

Les itinéraires définis par l’utilisateur vous permettent de personnaliser les chemins d’accès entrants et sortants pour le trafic existant entre des machines virtuelles individuelles ou des sous-réseaux que l’itinéraire soit le plus sécurisé possible. Le tunneling forcé est un mécanisme que vous pouvez utiliser pour empêcher vos services de se connecter aux appareils sur Internet.

Cela n’empêche pas les services d’accepter des connexions entrantes ni d’y répondre. Les serveurs web frontaux doivent pouvoir répondre aux demandes provenant d’hôtes Internet, ce qui explique pourquoi le trafic Internet est autorisé à entrer sur ces serveurs web et pourquoi les serveurs web peuvent y répondre.

Le tunneling forcé est fréquemment utilisé pour forcer le trafic sortant vers Internet à passer par des pare-feu et proxys de sécurité locaux.

Appliances de sécurité de réseau virtuel

Les groupes de sécurité réseau, les itinéraires définis par l’utilisateur et le tunneling forcé vous offrent une sécurité au niveau des couches réseau et transport du modèle OSI, mais il est parfois judicieux d’étendre la sécurité à des niveaux supérieurs de la pile. Vous pouvez accéder à ces fonctionnalités avancées de sécurité réseau via une solution d’appliance de sécurité réseau de partenaire Azure. Pour connaître les dernières solutions de sécurité réseau des partenaires Azure, rendez-vous sur la Place de marché Azure et effectuez une recherche sur les mots clés sécurité et sécurité réseau.

Réseau virtuel Azure

Un réseau virtuel Azure (VNet) est une représentation de votre propre réseau dans le cloud. Il s’agit d’un isolement logique de la structure de réseau Azure dédiée à votre abonnement. Vous pouvez contrôler complètement les blocs d’adresses IP, les paramètres DNS, les stratégies de sécurité et les tables de routage de ce réseau. Vous pouvez segmenter votre réseau virtuel en sous-réseaux et placer des machines virtuelles IaaS Azure et/ou des services cloud (instances de rôle PaaS) sur des réseaux virtuels Azure.

En outre, vous pouvez connecter le réseau virtuel à votre réseau local à l’aide des options de connectivité disponibles dans Azure. En bref, vous pouvez développer votre réseau sur Azure et maîtriser totalement vos blocs d’adresses IP avec les que procurent la mise à l’échelle d’entreprise d’Azure.

La mise en réseau Azure prend en charge différents scénarios d’accès à distance sécurisé, entres autres :

Connecter un réseau local à un réseau virtuel Azure à l’aide d’un VPN

Connecter un réseau local à un réseau virtuel Azure à l’aide d’une liaison réseau étendu dédiée

Azure Virtual Network Manager

Azure Virtual Network Manager fournit une solution centralisée pour protéger vos réseaux virtuels à grande échelle. Il utilise des règles d'administration de sécurité pour définir et appliquer de manière centralisée des politiques de sécurité pour vos réseaux virtuels dans l'ensemble de votre organisation. Les règles d’administration de sécurité ont priorité sur les règles des groupes de sécurité réseau et sont appliquées sur le réseau virtuel. Cela permet aux organisations d'appliquer des politiques de base avec des règles d'administration de sécurité, tout en permettant aux équipes en aval d'adapter les NSG en fonction de leurs besoins spécifiques au niveau du sous-réseau et de la carte réseau. En fonction des besoins de votre organisation, vous pouvez utiliser des actions de règle Autoriser, Refuser ou Toujours autoriser pour appliquer des stratégies de sécurité.

| Action de règle | Description |

|---|---|

| Autoriser | Autorise le trafic spécifié par défaut. Les groupes de sécurité réseau en aval reçoivent toujours ce trafic et peuvent le refuser. |

| Toujours autoriser | Autorisez toujours le trafic spécifié, indépendamment des autres règles avec une priorité inférieure ou des NSG. Cela peut être utile pour garantir que le trafic de l’agent de surveillance, du contrôleur de domaine ou de gestion n’est pas bloqué. |

| Deny | Bloquez le trafic spécifié. Les groupes de sécurité réseau en aval n’évaluent pas ce trafic une fois celui-ci refusé par une règle d’administration de sécurité, garantissant ainsi que vos ports à haut risque pour les réseaux virtuels existants et nouveaux sont protégés par défaut. |

Dans Azure Virtual Network Manager, les groupes de réseaux vous permettent de regrouper des réseaux virtuels pour une gestion et une application centralisées des stratégies de sécurité. Les groupes de réseaux sont un regroupement logique de réseaux virtuels en fonction de vos besoins du point de vue de la topologie et de la sécurité. Vous pouvez mettre à jour manuellement l’appartenance au réseau virtuel de vos groupes réseau ou définir des instructions conditionnelles avec Azure Policy pour mettre à jour dynamiquement les groupes réseau afin de mettre automatiquement à jour votre appartenance à un groupe réseau.

Azure Private Link

Azure Private Link vous permet d’accéder aux services Azure PaaS (par exemple Stockage Azure et SQL Database) ainsi qu’aux services de partenaires ou de clients hébergés par Azure sur un point de terminaison privé dans votre réseau virtuel. La configuration et la consommation à l’aide d’Azure Private Link est cohérente entre le service Azure PaaS, les services appartenant au client et les services de partenaires partagés. Le trafic à partir de votre réseau virtuel vers le service Azure reste toujours sur le réseau principal Microsoft Azure.

Les points de terminaison privés permettent de sécuriser vos ressources critiques du service Azure sur vos réseaux virtuels uniquement. Azure Private Endpoint utilise une adresse IP privée de votre réseau virtuel pour vous connecter de manière privée et sécurisée à un service basé sur Azure Private Link, ce qui permet de placer le service dans votre réseau virtuel. L’exposition de votre réseau virtuel à l’Internet public n’est plus nécessaire pour utiliser les services sur Azure.

Vous pouvez également créer votre propre service de liaison privée dans votre réseau virtuel. Le service Azure Private Link est la référence à votre propre service Azure Private Link. L’accès Private Link peut être activé pour un service qui s’exécute derrière Azure Standard Load Balancer. De cette façon, les utilisateurs du service pourront y accéder à l’aide d’une connexion privée, à partir de leurs propres réseaux virtuels. Vos clients peuvent créer un point de terminaison privé dans leur réseau virtuel et le mapper dans ce service. Il n’est plus nécessaire d’exposer votre service à l’Internet public pour rendre des services sur Azure.

Passerelle VPN

Pour envoyer du trafic réseau entre votre réseau virtuel Azure et votre site local, vous devez créer une passerelle VPN pour votre réseau virtuel Azure. Une passerelle VPN est un type de passerelle de réseau virtuel qui envoie le trafic chiffré à travers une connexion publique. Vous pouvez également utiliser des passerelles VPN pour envoyer du trafic entre les réseaux virtuels Azure via la structure de réseau Azure.

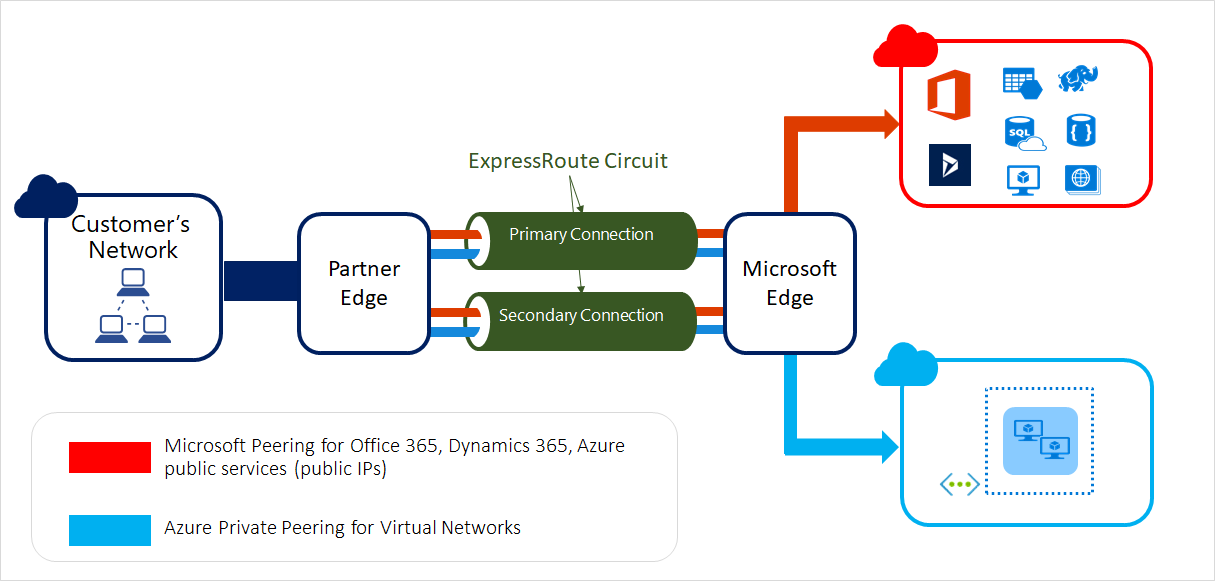

ExpressRoute

Microsoft Azure ExpressRoute est une liaison réseau étendu dédiée qui vous permet d’étendre vos réseaux locaux au cloud de Microsoft via une connexion privée dédiée assurée par un fournisseur de connectivité.

Grâce à ExpressRoute, vous pouvez établir des connexions aux services de cloud computing Microsoft, comme Microsoft Azure, Microsoft 365 et CRM Online. La connectivité peut être réalisée à partir d’un réseau any-to-any (VPN IP), dans une installation de colocalisation.

Les connexions ExpressRoute ne transitent pas par l’Internet public et peuvent donc être considérées comme plus sécurisées que les solutions VPN. Elles offrent ainsi de meilleurs niveaux de fiabilité, de rapidité, de latence et de sécurité que les connexions classiques sur Internet.

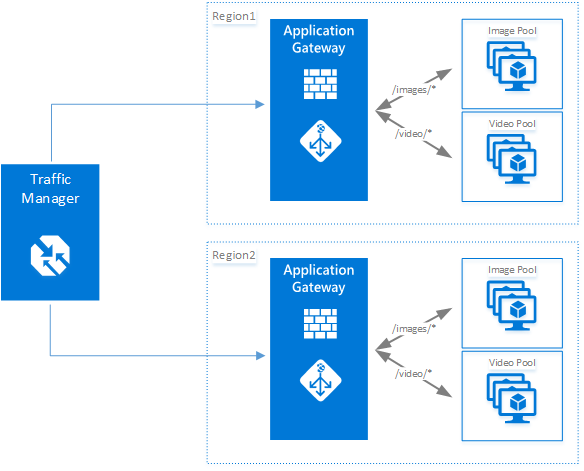

Application Gateway

Microsoft Azure Application Gateway intègre Application Delivery Controller (ADC) en tant que service, offrant diverses fonctionnalités d’équilibrage de charge de couche 7 pour votre application.

Ce service vous permet d’optimiser la productivité de la batterie de serveurs web en déchargeant une terminaison TLS gourmande en ressources processeur vers la passerelle Application Gateway (processus également appelé déchargement TLS ou pontage TLS). Elle fournit également d’autres fonctionnalités de routage de couche 7, notamment la distribution en tourniquet (round robin) du trafic entrant, l’affinité de session basée sur les cookies, le routage basé sur le chemin d’accès de l’URL et la possibilité d’héberger plusieurs sites web derrière une seule passerelle Application Gateway. La passerelle Azure Application Gateway est un équilibreur de charge de couche 7.

Elle assure l’exécution des requêtes HTTP de basculement et de routage des performances entre serveurs locaux ou dans le cloud.

L’application offre de nombreuses fonctionnalités de contrôleur de livraison d’applications (ADC, Application Delivery Controller), notamment l’équilibrage de charge HTTP, l’affinité de session basée sur les cookies, le déchargement TLS, les sondes d’intégrité personnalisées, la prise en charge de plusieurs sites, et bien d’autres.

Pare-feu d’applications web

Le pare-feu d’applications web est une fonctionnalité de la passerelle Azure Application Gateway qui offre une protection pour les applications web qui utilisent la passerelle d’application pour les fonctions Application Delivery Control (ADC) standard. Le pare-feu d’applications web le fait en les protégeant contre la plupart des 10 plus courantes vulnérabilités web de l’OWASP.

Protection contre les injections de code SQL

Protection contre les attaques web courante comme l’injection de commande, les dissimulations de requêtes HTTP, la séparation de réponse HTTP et les attaques RFI (Remote File Inclusion)

Protection contre les violations de protocole HTTP

Protection contre les anomalies de protocole HTTP comme un agent-utilisateur hôte manquant et les en-têtes Accept

Protection contre les robots, les crawlers et les scanneurs

Détection des erreurs de configuration d’application courantes (par exemple, Apache, IIS, etc.)

Un pare-feu d’applications web centralisé pour protéger contre les attaques web facilite la gestion de la sécurité et offre une meilleure garantie de protection de l’application contre les menaces d’intrusion. Une solution WAF peut également réagir plus rapidement à une menace de sécurité en exécutant la mise à jour corrective d’une vulnérabilité connue dans un emplacement central plutôt que de sécuriser individuellement chacune des applications web. Les passerelles d’application existantes peuvent être facilement converties en une passerelle d’application avec un pare-feu d’applications web.

Traffic Manager

Microsoft Azure Traffic Manager vous permet de contrôler la répartition du trafic utilisateur pour les points de terminaison de service dans différents centres de données. Les points de terminaison de service pris en charge par Traffic Manager incluent des machines virtuelles Azure, des applications web et des services cloud. Vous pouvez également utiliser Traffic Manager avec des points de terminaison externes non-Azure. Traffic Manager utilise le DNS (Domain Name System) pour diriger les demandes des clients vers le point de terminaison approprié en fonction de la méthode de routage du trafic et de l’intégrité des points de terminaison.

Traffic Manager fournit un large éventail de méthodes de routage du trafic pour répondre à différents besoins d’application, la surveillance de l’intégrité des points de terminaison et le basculement automatique. Traffic Manager est résilient aux défaillances, notamment à l’échec d’une région Azure entière.

Azure Load Balancer

Azure Load Balancer offre une haute disponibilité et des performances réseau élevées pour vos applications. Il s’agit d’un équilibreur de charge Layer-4 (TCP, UDP) qui distribue le trafic entrant parmi des instances saines de services définis dans un jeu à charge équilibrée. Azure Load Balancer peut être configuré pour :

équilibrer la charge du trafic Internet entrant sur les machines virtuelles. Cette configuration est appelée Équilibrage de charge public.

équilibrer le trafic entre des machines virtuelles dans un réseau virtuel, entre des machines virtuelles dans les services cloud ou entre des ordinateurs locaux et des machines virtuelles dans un réseau virtuel entre différents locaux. Cette configuration est appelée équilibrage de charge interne.

Transférer du trafic externe vers une instance spécifique de machine virtuelle

DNS interne

Vous pouvez gérer la liste des serveurs DNS utilisés dans un réseau virtuel à partir du portail de gestion ou du fichier de configuration réseau. Le client peut ajouter jusqu’à 12 serveurs DNS par réseau virtuel. Quand vous spécifiez des serveurs DNS, assurez-vous de les indiquer dans l’ordre approprié pour l’environnement du client. Les listes de serveurs DNS ne fonctionnent pas sur le modèle du tourniquet (round-robin). Elles sont utilisées dans l’ordre où elles sont spécifiées. Si le premier serveur DNS de la liste est accessible, le client utilise ce serveur DNS, qu’il fonctionne correctement ou non. Pour modifier l’ordre des serveurs DNS pour le réseau virtuel du client, supprimez-les de la liste et rajoutez-les dans l’ordre souhaité par le client. DNS prend en charge la notion de disponibilité dans la triade relative à la sécurité : confidentialité, intégrité et disponibilité.

Azure DNS

Le DNS (Domain Name System) se charge de traduire (ou résoudre) un nom de site web ou de service en une adresse IP. DNS Azure est un service d’hébergement pour les domaines DNS qui offre une résolution de noms à l’aide de l’infrastructure Microsoft Azure. En hébergeant vos domaines dans Azure, vous pouvez gérer vos enregistrements DNS avec les mêmes informations d’identification, les mêmes API, les mêmes outils et la même facturation que vos autres services Azure. DNS prend en charge la notion de disponibilité dans la triade relative à la sécurité : confidentialité, intégrité et disponibilité.

Groupe de sécurité réseau de Journaux Azure Monitor

Vous pouvez activer les catégories de journaux de diagnostic suivantes pour les groupes de sécurité réseau :

Événement : Contient les entrées pour lesquelles des règles de groupe de sécurité réseau sont appliquées aux machines virtuelles et aux rôles d’instance en fonction de l’adresse MAC. L’état de ces règles est collecté toutes les 60 secondes.

Compteur de règles : contient les entrées correspondant au nombre de fois où chaque règle NSG a été appliquée pour refuser ou autoriser le trafic.

Microsoft Defender pour le cloud

Microsoft Defender pour le cloud analyse en continu l’état de la sécurité de vos ressources Azure en guise de bonnes pratiques pour la sécurité réseau. Lorsque Defender pour le cloud identifie des failles de sécurité potentielles, il crée des recommandations qui vous guident tout au long du processus de configuration des contrôles nécessaires pour renforcer et protéger vos ressources.

Services avancés de mise en réseau de conteneurs (ACNS)

Les services avancés de mise en réseau de conteneurs (ACNS) sont une suite complète conçue pour améliorer l’efficacité opérationnelle de vos clusters Azure Kubernetes Service (AKS). Elle fournit des fonctionnalités avancées de sécurité et d’observabilité pour répondre aux complexités de la gestion de l’infrastructure de microservices à grande échelle.

Ces fonctionnalités sont divisées en deux piliers principaux :

Sécurité : pour les clusters utilisant Azure CNI optimisé par Cilium, les stratégies réseau incluent le filtrage de nom de domaine complet (FQDN) pour résoudre les complexités de la maintenance de la configuration.

Observabilité : cette fonctionnalité de la suite des services avancés de mise en réseau de conteneurs apporte la puissance du plan de contrôle de Hubble aux plans de données Linux Cilium et non-Cilium, offrant une visibilité améliorée sur la mise en réseau et les performances.

Compute

Cette section contient des informations supplémentaires sur les fonctionnalités clés de cette zone et des informations de synthèse sur ces fonctionnalités.

Informatique confidentielle Azure

L’informatique confidentielle Azure est la dernière pièce du puzzle de protection des données. Elle vous permet de conserver vos données chiffrées à tout moment. Au repos, en mouvement via le réseau, et maintenant, même pendant le chargement en mémoire et en cours d’utilisation. En outre, en rendant l’attestation à distance possible, elle vous permet de vérifier par chiffrement que la machine virtuelle que vous déployez a démarré de manière sécurisée et qu’elle est configurée correctement avant de déverrouiller vos données.

Le spectre de plages d’options allant de l’activation des scénarios « lift-and-shift » d’applications existantes à un contrôle total des fonctionnalités de sécurité. Pour l’infrastructure en tant que service (IaaS), vous pouvez utiliser des machines virtuelles confidentielles alimentées par AMD SEV-SNP ou des enclaves d’applications confidentielles pour les machines virtuelles qui exécutent les extensions Intel Software Guard (SGX). Pour la plateforme en tant que service, nous avons plusieurs options basées sur des conteneurs, notamment des intégrations avec Azure Kubernetes Service (AKS).

Logiciels anti-programmes malveillants et antivirus

Azure IaaS met à votre disposition des logiciels anti-programmes malveillants provenant de fournisseurs de sécurité tels que Microsoft, Symantec, Trend Micro, McAfee et Kaspersky. Ceux-ci permettent de protéger vos machines virtuelles contre les fichiers malveillants, les logiciels de publicité et d’autres menaces. Microsoft Antimalware pour Azure Cloud Services et machines virtuelles offre une fonctionnalité de protection qui permet d’identifier et de supprimer les virus, logiciels espions et autres logiciels malveillants. Microsoft Antimalware fournit des alertes configurables lorsqu’un logiciel malveillant ou indésirable connu tente de s’installer ou de s’exécuter sur vos systèmes Azure. Microsoft Antimalware peut également être déployé à l’aide de Microsoft Defender pour le cloud

Module de sécurité matériel

Le chiffrement et l’authentification n’améliorent pas la sécurité, sauf si les clés elles-mêmes sont protégées. Vous pouvez simplifier la gestion et la sécurité de vos clés et clés secrètes critiques en les stockant dans Azure Key Vault. Key Vault offre la possibilité de stocker vos clés dans des modules de sécurité matériels (HSM) certifiés selon les normes validées FIPS 140. Vos clés de chiffrement SQL Server pour la sauvegarde ou le chiffrement transparent des données peuvent toutes être stockées dans Key Vault avec les clés ou secrets de vos applications. Les autorisations et l’accès à ces éléments protégés sont gérés via Microsoft Entra ID.

Sauvegarde de machine virtuelle

Sauvegarde Azure est une solution qui protège les données de vos applications, sans investissement en capital et avec des frais de fonctionnement minimaux. Les erreurs rencontrées par les applications peuvent endommager vos données, et les erreurs humaines peuvent introduire des bogues dans vos applications qui peuvent engendrer des problèmes de sécurité. Avec Sauvegarde Azure, vos machines virtuelles exécutant Windows et Linux sont protégées.

Azure Site Recovery

Une partie importante de la stratégie de continuité des activités et de récupération d’urgence (BCDR) de votre organisation consiste à savoir comment maintenir les charges de travail et les applications d’entreprise opérationnelles lorsque des interruptions planifiées et non planifiées se produisent. Azure Site Recovery permet de coordonner la réplication, le basculement et la récupération des charges de travail et des applications afin qu’elles soient disponibles à partir d’un site secondaire si votre site principal tombe en panne.

SQL VM TDE

Le chiffrement TDE (Transparent data encryption) et le chiffrement au niveau des colonnes (CLE) sont des fonctionnalités de chiffrement de serveur SQL. Cette forme de chiffrement nécessite que les clients gèrent et stockent les clés de chiffrement que vous utilisez pour le chiffrement.

Le service Azure Key Vault (coffre de clés Azure, AKV) est conçu pour optimiser la sécurité et la gestion de ces clés dans un emplacement sécurisé et hautement disponible. Le connecteur SQL Server permet à SQL Server d’utiliser ces clés depuis Azure Key Vault.

Si vous exécutez SQL Server sur des ordinateurs locaux, vous devez suivre la procédure d’accès à Azure Key Vault à partir de votre instance SQL Server locale. Mais, pour SQL Server dans des machines virtuelles Azure, vous pouvez gagner du temps à l’aide de la fonctionnalité Azure Key Vault Integration. Avec quelques applets de commande Azure PowerShell pour activer cette fonctionnalité, vous pouvez automatiser la configuration nécessaire pour qu'une machine virtuelle SQL puisse accéder à votre coffre de clés.

Chiffrement de disque de machine virtuelle

Azure Disk Encryption pour machines virtuelles Linux et Azure Disk Encryption pour machines virtuelles Windows vous aide à chiffrer vos disques de machines virtuelles IaaS. Elle utilise la fonctionnalité standard BitLocker de Windows et la fonctionnalité DM-Crypt de Linux pour fournir le chiffrement de volume du système d’exploitation et des disques de données. La solution est intégrée à Azure Key Vault, ce qui vous permet de contrôler et de gérer les clés et clés secrètes de chiffrement de disque dans votre abonnement Key Vault. Elle garantit également que toutes les données sur les disques de vos machines virtuelles sont chiffrées au repos dans votre stockage Azure.

Réseau virtuel

Les machines virtuelles nécessitent une connectivité réseau. Pour cela, les machines virtuelles doivent être connectées à un réseau virtuel Azure. Un réseau virtuel Azure est une construction logique basée sur le réseau physique Azure. Chaque réseau virtuel logique Azure est isolé des autres réseaux virtuels Azure. Cet isolement permet de s’assurer que le trafic réseau dans votre déploiement n’est pas accessible aux autres clients Microsoft Azure.

Mises à jour correctives

Les mises à jour correctives fournissent les références permettant de détecter et de corriger les problèmes potentiels et de simplifier le processus de gestion des mises à jour logicielles. Vous pouvez ainsi réduire le nombre de mises à jour logicielles à déployer dans votre entreprise et augmenter votre capacité à surveiller la conformité.

Gestion des stratégies de sécurité et création de rapports

Defender pour le cloud vous aide à prévenir, détecter et résoudre les menaces grâce à une visibilité et un contrôle accrus de la sécurité de vos ressources Azure. Il fournit une surveillance de la sécurité et une gestion des stratégies intégrées pour l’ensemble de vos abonnements Azure, vous aidant ainsi à détecter les menaces qui pourraient passer inaperçues. De plus, il est compatible avec un vaste écosystème de solutions de sécurité.

Gestion de l’identité et de l’accès

La sécurisation des systèmes, applications et données commencent par les contrôles d’accès basés sur l’identité. Les fonctionnalités de gestion des identités et accès qui sont intégrées aux services et produits Microsoft aident à protéger vos informations personnelles et d’organisation de tout accès non autorisé, tout en les mettant à disposition des utilisateurs légitimes où et lorsqu’ils en ont besoin.

Identité sécurisée

Microsoft a recours à plusieurs technologies et pratiques de sécurité dans ses produits et services pour gérer les identités et les accès.

L’authentification multifacteur exige que les utilisateurs utilisent plusieurs méthodes pour l’accès, en local et dans le cloud. Elle fournit une authentification forte avec un éventail d’options de vérification conviviales tout en proposant aux utilisateurs un processus de connexion simple.

Microsoft Authenticator fournit une expérience d’authentification multifacteur conviviale qui fonctionne avec les comptes Microsoft Entra ID et Microsoft, et qui prend en charge les appareils de type wearable et les approbations par empreinte digitale.

L’application de la stratégie de mot de passe renforce la sécurité des mots de passe traditionnels en imposant des exigences de longueur et de complexité, une rotation périodique forcée et un verrouillage de compte après des tentatives d’authentification en échec.

L’authentification basée sur les jetons permet l’authentification via Microsoft Entra ID.

Le contrôle d’accès en fonction du rôle Azure (Azure RBAC) vous permet d’accorder un accès en fonction du rôle de l’utilisateur. Vous pouvez ainsi donner facilement aux utilisateurs uniquement le niveau d’accès dont ils ont besoin pour effectuer leurs tâches. Vous pouvez personnaliser RBAC Azure en fonction du modèle d’entreprise et de la tolérance au risque de votre organisation.

La gestion d’identité intégrée (identité hybride) vous permet de gérer le contrôle d’accès des utilisateurs dans plusieurs plateformes cloud et centres de données internes, en créant une identité de l’utilisateur unique pour l’authentification et l’autorisation sur toutes les ressources.

Sécuriser les applications et données

Microsoft Entra ID, solution cloud complète de gestion des identités et des accès, permet de sécuriser l’accès aux données des applications localement et dans le cloud et simplifie la gestion des utilisateurs et des groupes. Elle combine des services d’annuaire essentiels, la gouvernance avancée des identités, la sécurité et la gestion des accès aux applications, et permet aux développeurs d’intégrer facilement la gestion d’identité basée sur des stratégies à leurs applications. Pour enrichir votre expérience Microsoft Entra ID, vous pouvez ajouter des fonctionnalités payantes à l’aide des éditions De base, Premium P1 et Premium P2 de Microsoft Entra.

Cloud App Discovery est une fonctionnalité Premium de Microsoft Entra ID qui vous permet d’identifier les applications cloud utilisées par les employés de votre organisation.

Protection des ID Microsoft Entra est un service de sécurité qui utilise les fonctionnalités de détection d’anomalie de Microsoft Entra pour fournir une vue consolidée des détections des risques et des vulnérabilités potentielles qui pourraient affecter les identités de votre organisation.

La fonctionnalité Microsoft Entra Domain Services vous permet de joindre des machines virtuelles Azure à un domaine sans avoir à déployer de contrôleurs de domaine. Les utilisateurs se connectent à ces machines virtuelles à l’aide de leurs informations d’identification Active Directory d’entreprise et accèdent aux ressources en toute transparence.

Pour les applications utilisées par les consommateurs, Microsoft Entra B2C offre un service de gestion de l’identité global et hautement disponible, qui s’adapte à des centaines de millions d’identités et s’intègre aux plateformes mobiles et web. Vos clients peuvent se connecter à toutes vos applications via des expériences personnalisables qui utilisent les comptes de réseaux sociaux existants. Vous pouvez également créer des informations d’identification autonomes.

Microsoft Entra B2B Collaboration est une solution d’intégration de partenaire sécurisée qui prend en charge les relations interentreprises en permettant aux partenaires d’accéder de façon sélective à vos applications et données d’entreprise à l’aide de leurs identités autogérées.

L’option Joint à Microsoft Entra vous permet d’étendre les fonctionnalités du cloud aux appareils Windows 10 en vue d’une gestion centralisée. Cette fonctionnalité permet aux utilisateurs de se connecter au cloud d’entreprise ou d’organisation via Microsoft Entra ID, et simplifie l’accès aux applications et aux ressources.

Le proxy d’application Microsoft Entra offre une authentification unique et un accès à distance sécurisé pour les applications web hébergées localement.

Étapes suivantes

Comprendre votre responsabilité partagée dans le cloud.

Découvrez la manière dont Microsoft Defender pour le cloud vous aide à anticiper, à détecter et à traiter des menaces grâce à une visibilité et un contrôle accrus de la sécurité de vos ressources Azure.