Tunnista vastustajat uhkien avulla Microsoftin yhdistetyssä SecOps-ympäristössä

Tunnista ja neutralisoi nykyaikaiset vastustajat uhkatietojen avulla Microsoftin yhdistetyssä suojaustoimintojen (SecOps) ympäristössä. Käytitpä sitten Microsoftin uhkatietoja tai muita SecOps-organisaatiollesi tärkeitä lähteitä, Microsoft Defender-portaalin uhkatiedot yhdistävät työkalut, joita tarvitaan kyberhyökkäysten ja niiden infrastruktuurin tunnistamiseen.

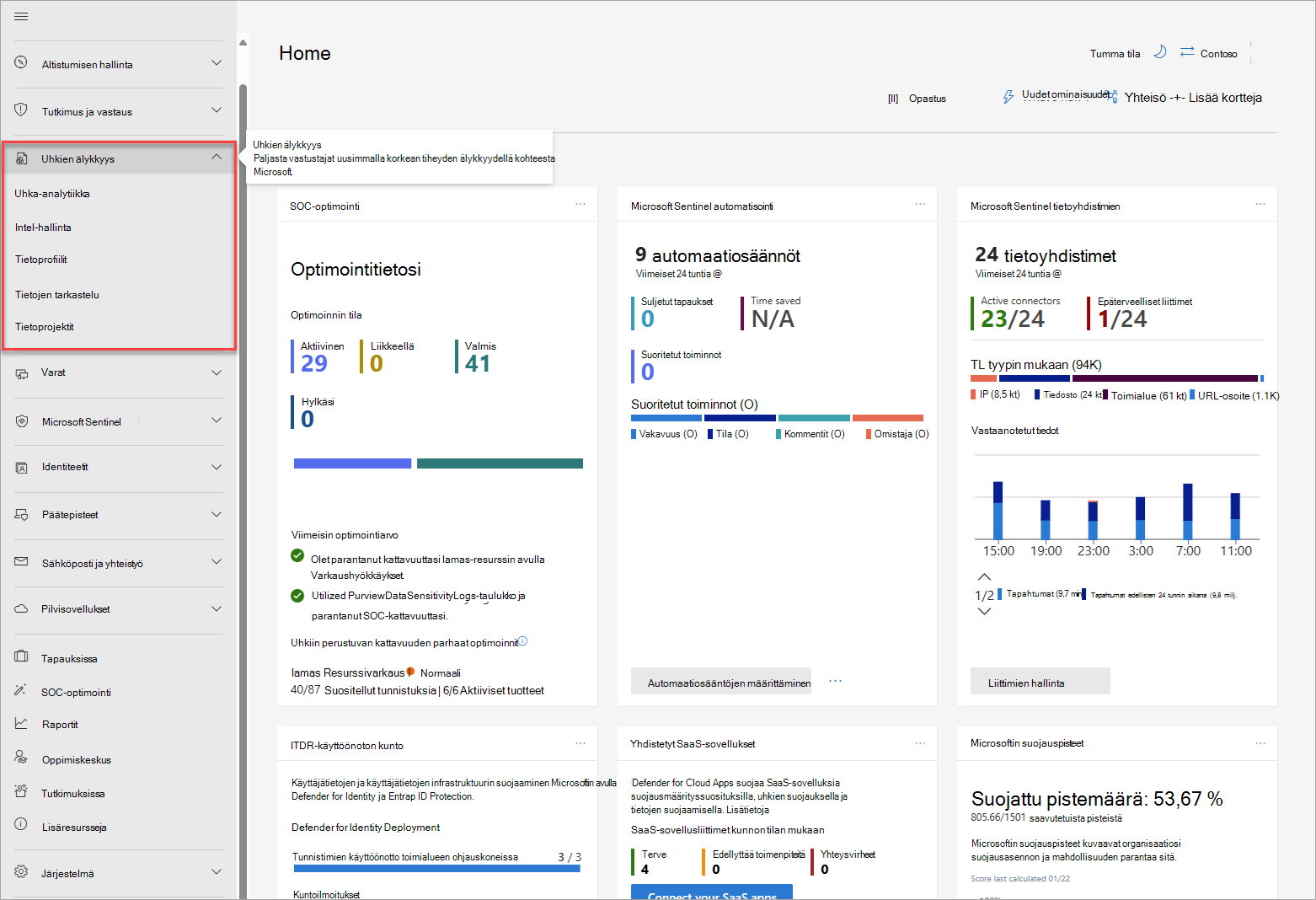

Uhkatiedot Defender-portaalissa

Uusien kyberturvallisuusuhkien ja uhkatoimijoiden syntyminen ja uhkamaiseman jatkuva kehitys johtavat yhä suurempaan uhkatietoon, jota turvallisuustoimintakeskusten on tutkittava. Tämä uhkatieto on monelle muodolle – erityisistä kompromissi-indikaattorista (IOC) raportteihin ja analyyseihin – ja se voi olla peräisin eri lähteistä. Microsoftin yhdistetty SecOps-ympäristö Defender-portaalissa kokoaa kaikki uhkatiedot yhteen sijaintiin, jotta SOC:t voivat arvioida näitä tietoja nopeasti ja tarkasti tehdäkseen tietoon perustuvia päätöksiä. Microsoftin yhdistetty SecOps-ympäristö Defender-portaalissa hakee uhkatietoja seuraavista lähteistä:

- Microsoft Defender XDR Uhka-analytiikkaraportit

- Microsoft Defender Threat Intelligence artikkeleita ja tietojoukkoja

- Microsoft Sentinel uhkien hallintaan

Uhka-analytiikka Microsoft Defender XDR

Uhka-analytiikka on Microsoftin tietoturvatutkijoiden Microsoft Defender XDR tuotteensisainen uhkatietoratkaisu. Se on suunniteltu auttamaan suojaustiimejä olemaan mahdollisimman tehokkaita uusien uhkien, kuten:

- Aktiiviset uhkatoimijat ja niiden kampanjat

- Suositut ja uudet hyökkäystekniikat

- Kriittiset haavoittuvuudet

- Yleiset hyökkäyspinnat

- Laajalle levinnyt haittaohjelma

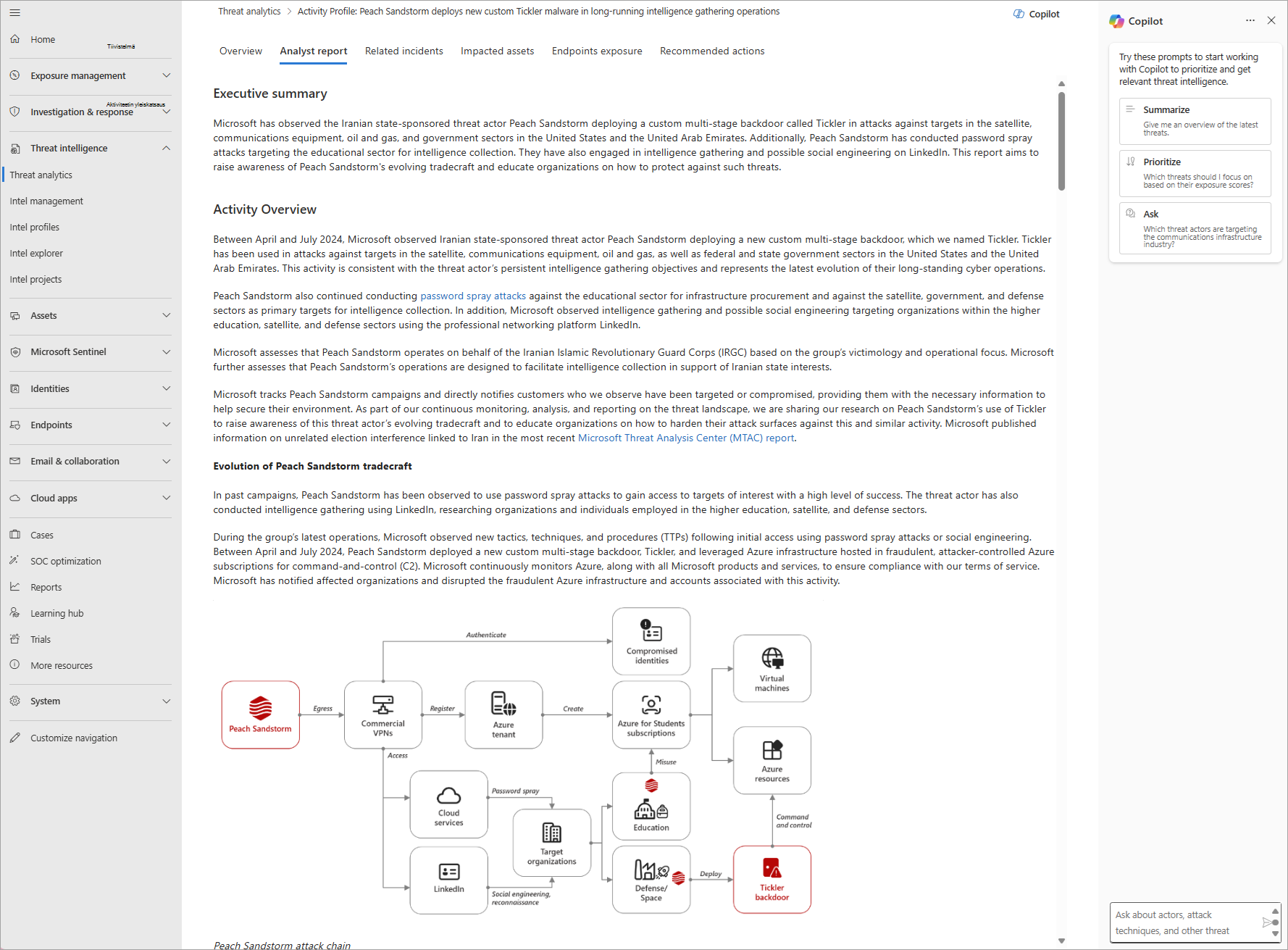

Uhka-analytiikkaraportin analyytikkoraporttiosa

Jokainen raportti tarjoaa analyysin seuratusta uhasta ja laajoja ohjeita siitä, miten suojautua tätä uhkaa vastaan. Se sisältää myös tietoja verkostasi, mikä ilmaisee, onko uhka aktiivinen ja onko käytettävissäsi soveltuvia suojauksia.

Lisätietoja on artikkelissa Uhka-analytiikka Microsoft Defender XDR.

Microsoft Defender Threat Intelligence

Microsoft Defender Threat Intelligence (Defender TI) auttaa virtaviivaistamaan suojausanalyytikon triage-, tapausten käsittely-, uhkien metsästys- ja haavoittuvuudenhallintatyönkulkuja. Defender TI koostaa ja täydentää kriittisiä uhkatietoja helppokäyttöisen käyttöliittymän avulla, jossa käyttäjät voivat korreloida IOC-kutsuja toisiinsa liittyvien artikkelien, toimijaprofiilien ja haavoittuvuuksien kanssa. Defender TI:n avulla analyytikot voivat myös tehdä yhteistyötä Defender TI -lisensoitujen käyttäjien kanssa vuokraajassaan tutkimuksissa.

Voit käyttää Defender TI:tä seuraavilla Defender-portaalin Uhkatiedot-siirtymisvalikon sivuilla:

- Intel-profiilit – Käytä kattavaa kirjastoa, joka sisältää uhkatoimijat, työkalut ja haavoittuvuusprofiilit.

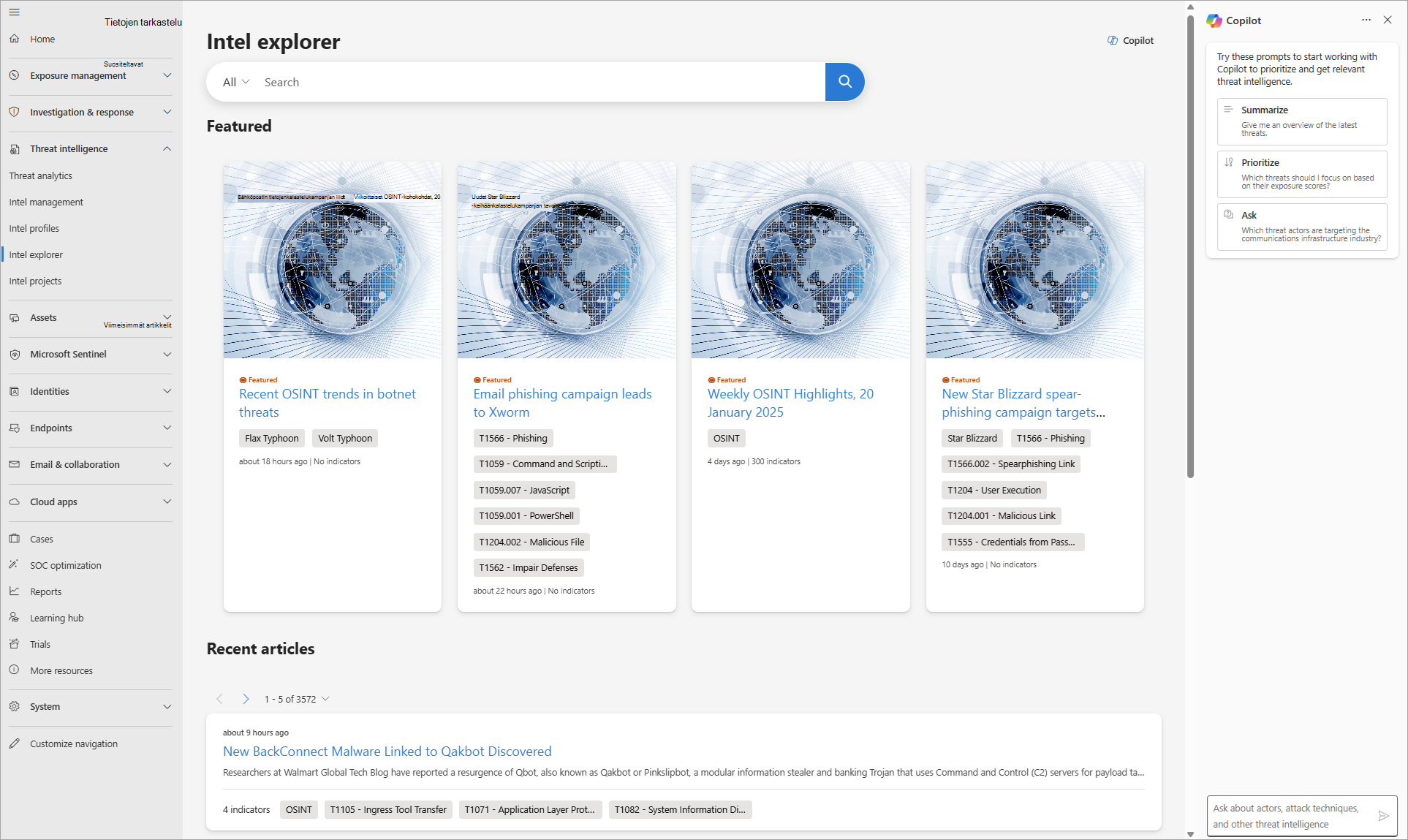

- Intel explorer – Selaa uhkatietoja merkityksellisiä analyysejä, artefakteja ja ilmaisimia varten.

- Intel-projektit : hallitse koko vuokraajan suojausartefaktien hallintaa.

Defender TI:n Intel Explorer -sivu Defender-portaalissa

Lisätietoja on ohjeaiheessa Mikä on Microsoft Defender Threat Intelligence?.

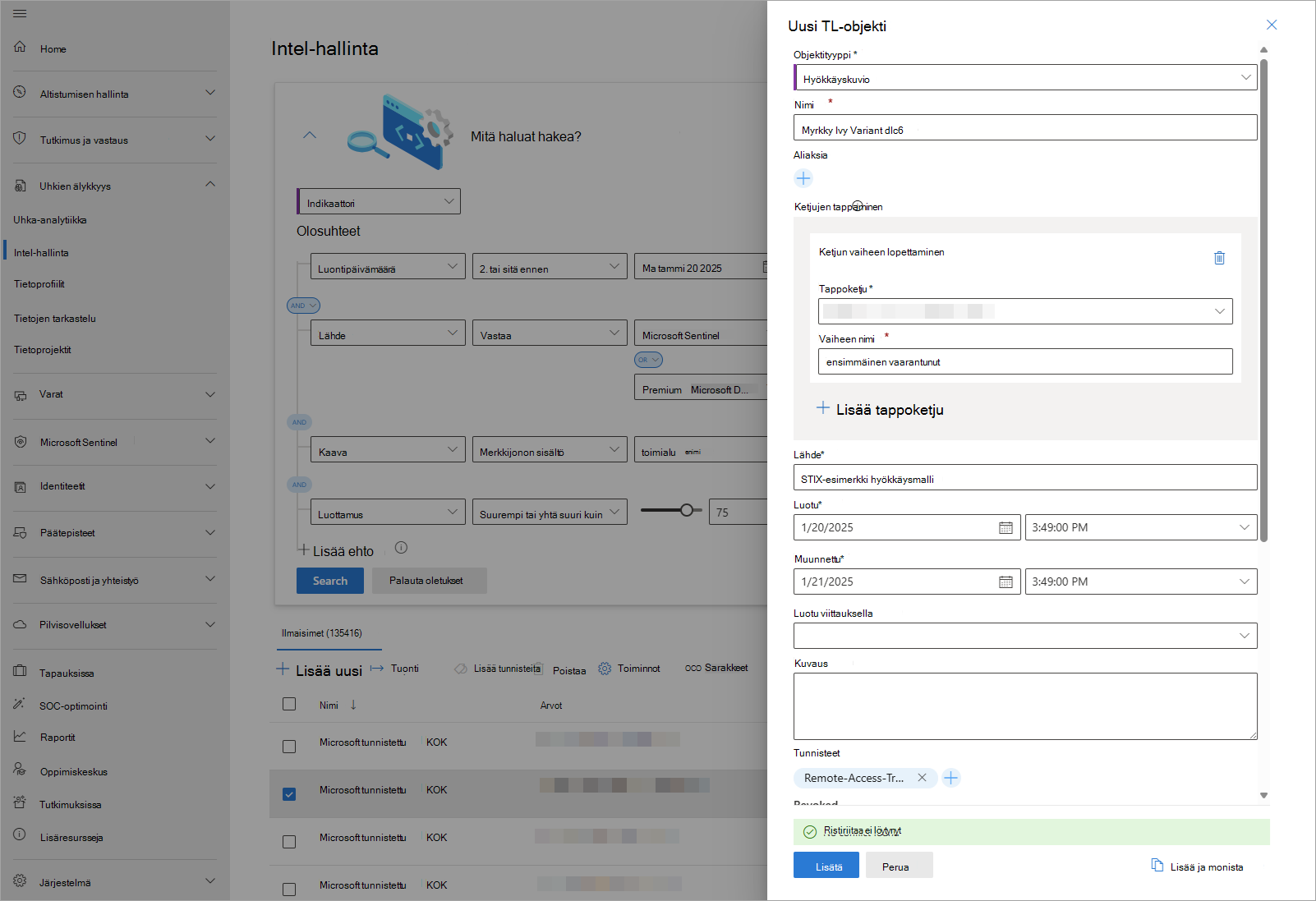

Uhkien tiedustelun hallinta

Intelin hallinta perustuu Microsoft Sentinel ja tarjoaa työkaluja, joiden avulla voit päivittää, hakea ja luoda uhkia ja hallita sitä suuressa mittakaavassa.

Yleisimmät uhkatiedon muodot ovat uhkaindikaattoreita eli IOC-indikaattoreita. Uhkatiedon toinen osa edustaa uhkatoimijoita, heidän tekniikoitaan, taktiikoitaan ja menettelytapojaan, infrastruktuuriaan ja uhrejaan. Intel-hallinta tukee kaikkien näiden fasetien hallintaa käyttämällä jäsenneltyä uhkatietolauseketta (STIX), avoimen lähdekoodin standardia uhkien tiedustelutietojen vaihtamiseen.

Intelin hallinta operationalisoi uhkatiedot, kun taas Microsoft Sentinel lähteet sillä seuraavilla käsittelymenetelmillä:

- Tuo uhkatietoja Microsoft Sentinel ottamalla käyttöön tietoliittimiä erilaisissa uhkatietoympäristöissä, kuten Microsoftin omassa Defender TI:ssä.

- Yhdistä uhkatiedot Microsoft Sentinel käyttämällä latauksen ohjelmointirajapintaa erilaisten uhkatietoympäristöjen tai mukautettujen sovellusten yhdistämiseen.

- Luo uhkatietoja yksitellen tai tuo käyttämällä tiedostoa Intel-hallintaliittymästä.

Esimerkki uuden STIX-objektin lisäämisestä Intel-hallintaan

Lisätietoja on artikkelissa Tutustu uhkien hallintaan Microsoft Sentinel.