Opetusohjelma: Kerätään haavoittuvuustietoja

Tärkeää

30. kesäkuuta 2024 erillinen Microsoft Defender Threat Intelligence (Defender TI) -portaali (https://ti.defender.microsoft.com) poistettiin käytöstä, eikä sitä voi enää käyttää. Asiakkaat voivat jatkaa Defender TI:n käyttöä Microsoft Defender portaalissa tai Microsoft Security Copilot.

Lisätietoja

Tässä opetusohjelmassa kerrotaan, miten voit suorittaa useita erityyppisiä ilmaisinhakuja haavoittuvuustietojen keräämiseksi Microsoft Defender portaalin Microsoft Defender Threat Intelligence (Defender TI) avulla.

Ennakkovaatimukset

Microsoft Entra ID -tili tai henkilökohtainen Microsoft-tili. Kirjaudu sisään tai luo tili

Defender TI Premium -käyttöoikeus.

Huomautus

Käyttäjät, joilla ei ole Defender TI Premium -käyttöoikeutta, voivat edelleen käyttää maksutonta Defender TI -tarjoustamme.

Vastuuvapauslauseke

Defender TI voi sisältää reaaliaikaisia, reaaliaikaisia havaintoja ja uhkaindikaattoreita, kuten haitallisen infrastruktuurin ja vastustajien uhkien työkalut. Kaikki Defender TI:n IP-osoitteet ja toimialuehaut ovat turvallisia hakea. Microsoft jakaa verkkoresursseja (esimerkiksi IP-osoitteita, toimialuenimiä), joita pidetään todellisina uhkina, jotka aiheuttavat selkeän ja nykyisen vaaran. Pyydämme sinua käyttämään parasta harkinta-arviota ja minimoimaan tarpeettomat riskit, kun käytät haitallisia järjestelmiä, kun suoritat seuraavan opetusohjelman. Microsoft minimoi riskit purkamalla haitallisia IP-osoitteita, isäntiä ja toimialueita.

Alkuvalmistelut

Kuten vastuuvapauslausekkeessa aiemmin todetaan, epäilyttävät ja haitalliset indikaattorit on poistettu turvallisuudestasi. Poista kaikki hakasulkeet IP-osoitteista, toimialueista ja isännistä etsittäessä Defender TI:stä. Älä hae näitä ilmaisimia suoraan selaimesta.

Avaa Defender TI Microsoft Defender -portaalissa

- Avaa Defender-portaali ja suorita Microsoftin todennusprosessi loppuun. Lisätietoja Defender-portaalista

- Siirry kohtaan Uhkien älykkyys>Intel Explorer.

Lisätietoja Intel Explorerin aloitussivun ominaisuuksista

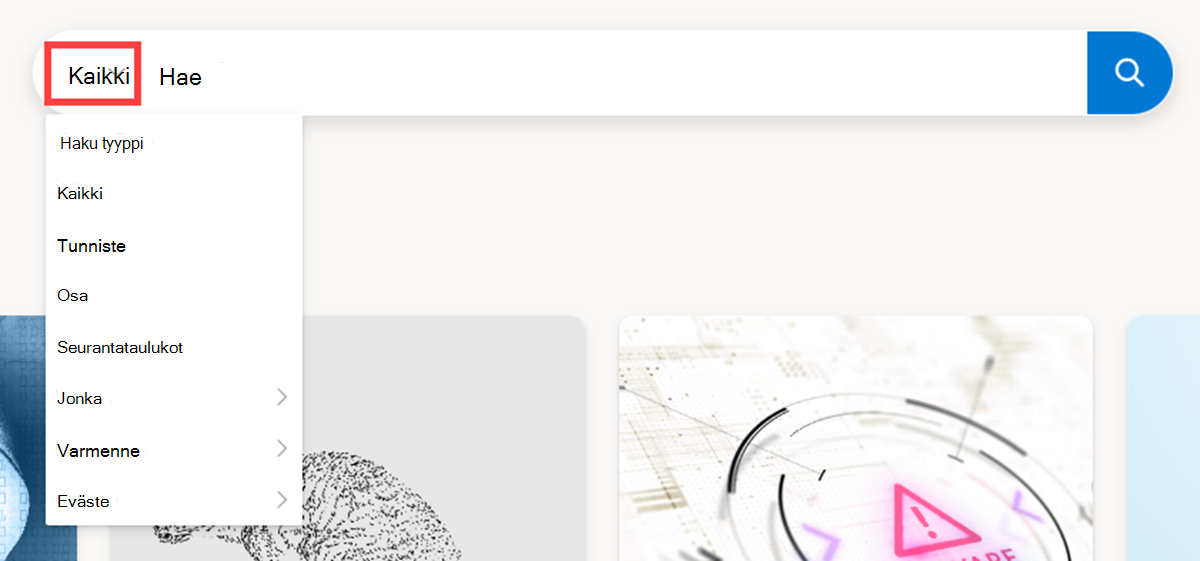

Tarkista Intel Explorerin hakupalkin asetukset valitsemalla sen avattava valikko.

Vieritä alaspäin ja tarkista esitellyt ja viimeisimmät artikkelit omissa osioissaan. Lisätietoja Defender TI -artikkeleista

Suorita ilmaisinhakuja ja kerää haavoittuvuustietoja

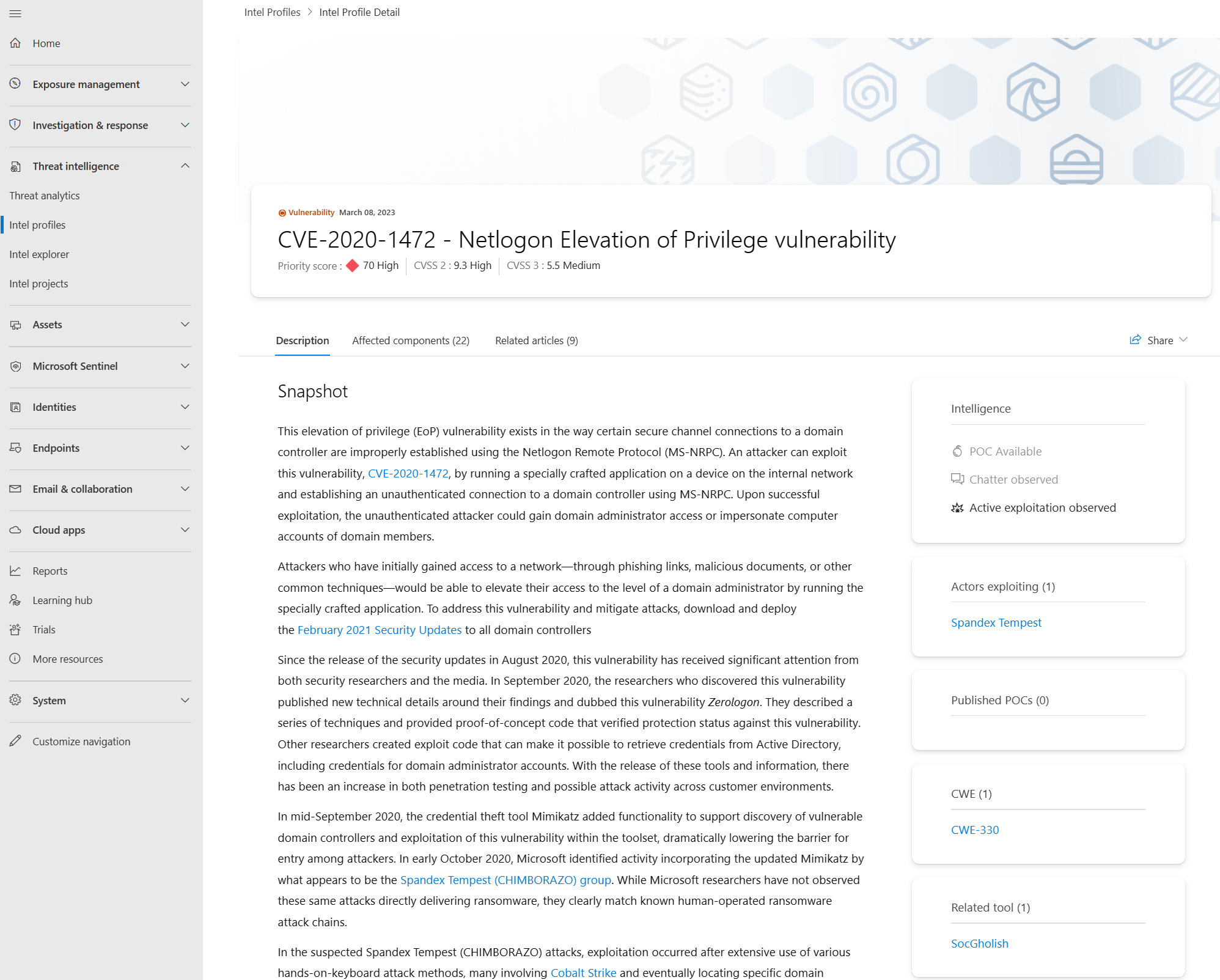

Hae CVE-2020-1472Intel Explorerin hakupalkista, valitse ja tarkista liittyvä Intel-profiili CVE-2020-1472 - Netlogon Elevation of Privilege -haavoittuvuus.

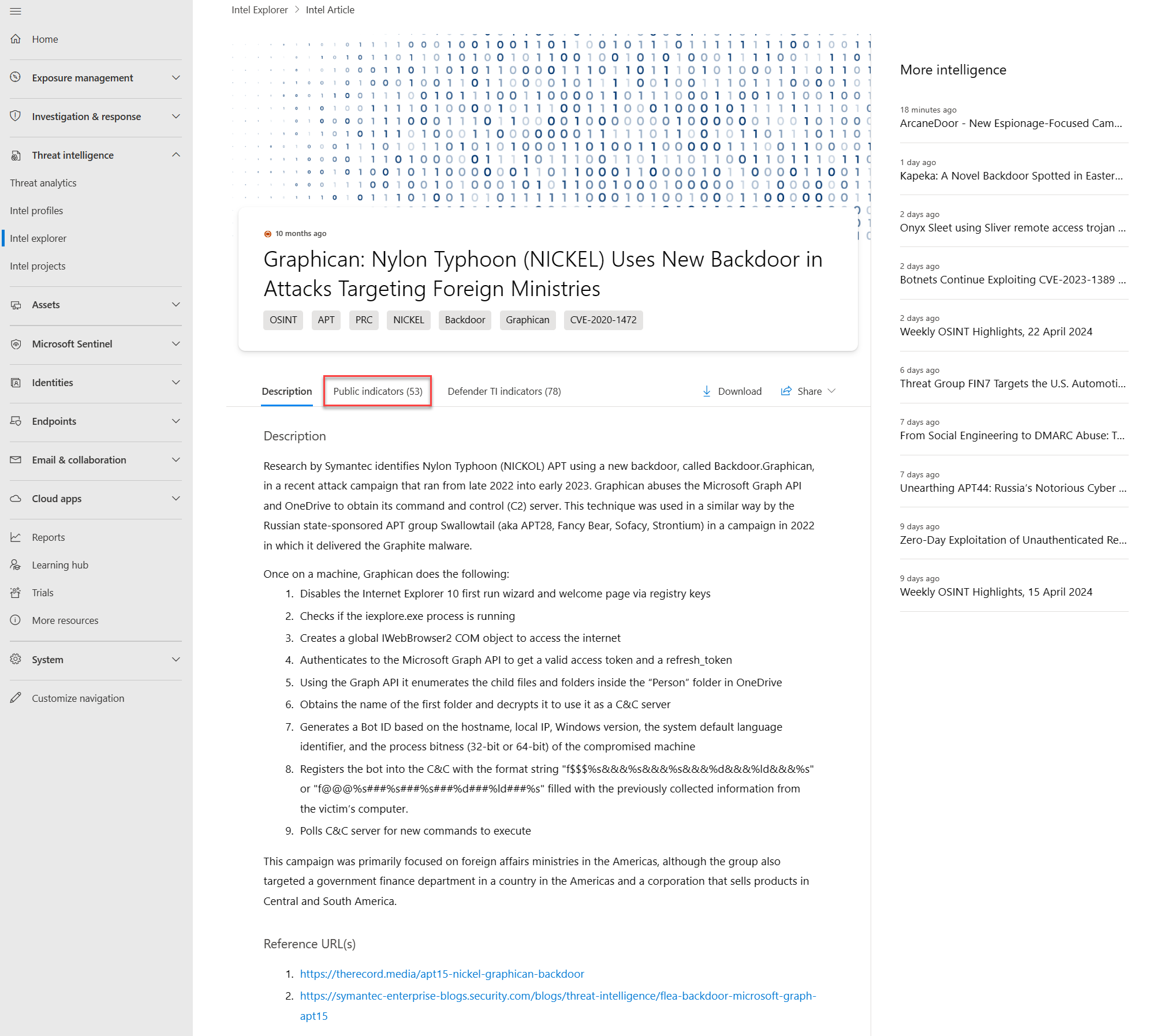

Valitse profiilin Aiheeseen liittyvät artikkelit -välilehti ja valitse sitten artikkeli Grafiikka: Nylon Typhoon (NICKEL) käyttää uutta takaovea hyökkäyksissä, jotka kohdistuvat ulkomaisiin ministeriöihin.

Valitse tämän juuri avatun artikkelin julkiset ilmaisimet. Sinun pitäisi nähdä IP-osoite 50.116.3[.]164 luetteloiduista indikaattoreista.

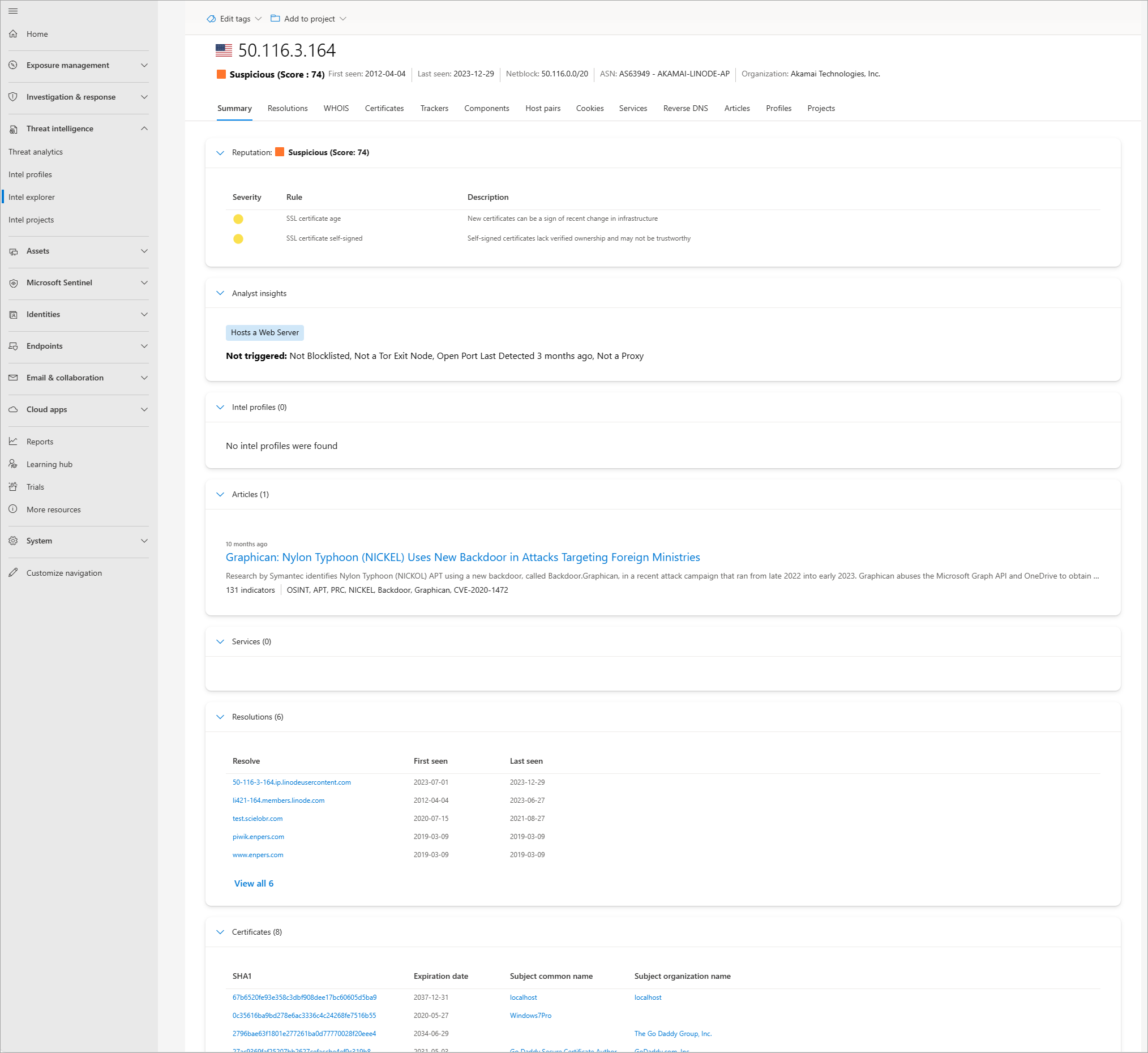

Siirry takaisin Intel Explorerin hakupalkkiin ja etsi 50.116.3[.]164, 164.

Tarkista seuraavat tulokset Yhteenveto-välilehdessä :

- Maine

- Analyytikon merkitykselliset tiedot

- Artikkelit

- Palvelut

- Päätöslauselmat

- Todistukset

- Projektit

Voit myös valita ja tarkastella niiden välilehdissä olevia tietoja.

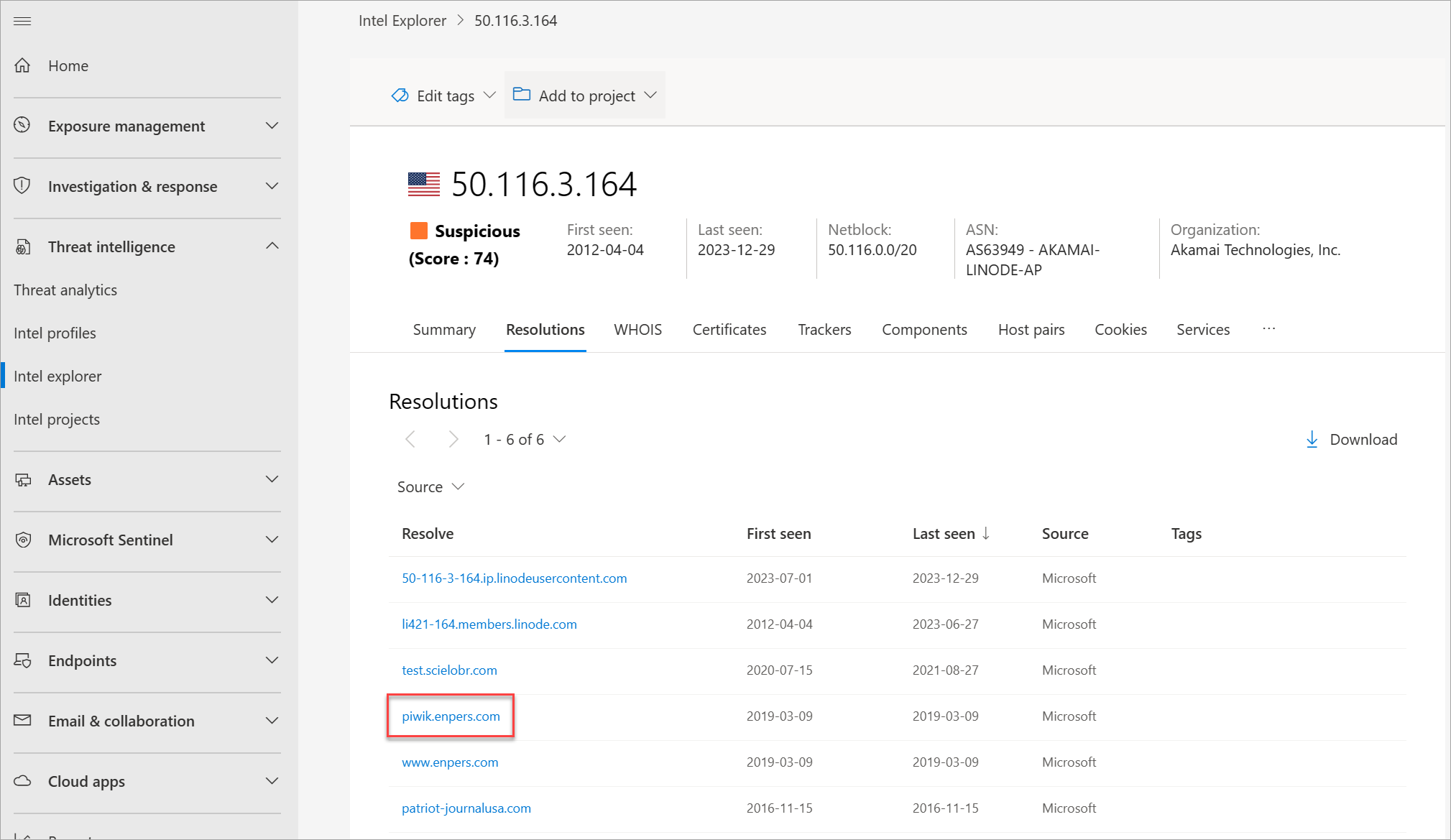

Valitse Ratkaisut-välilehti ja valitse sitten piwik.enpers[.]com.

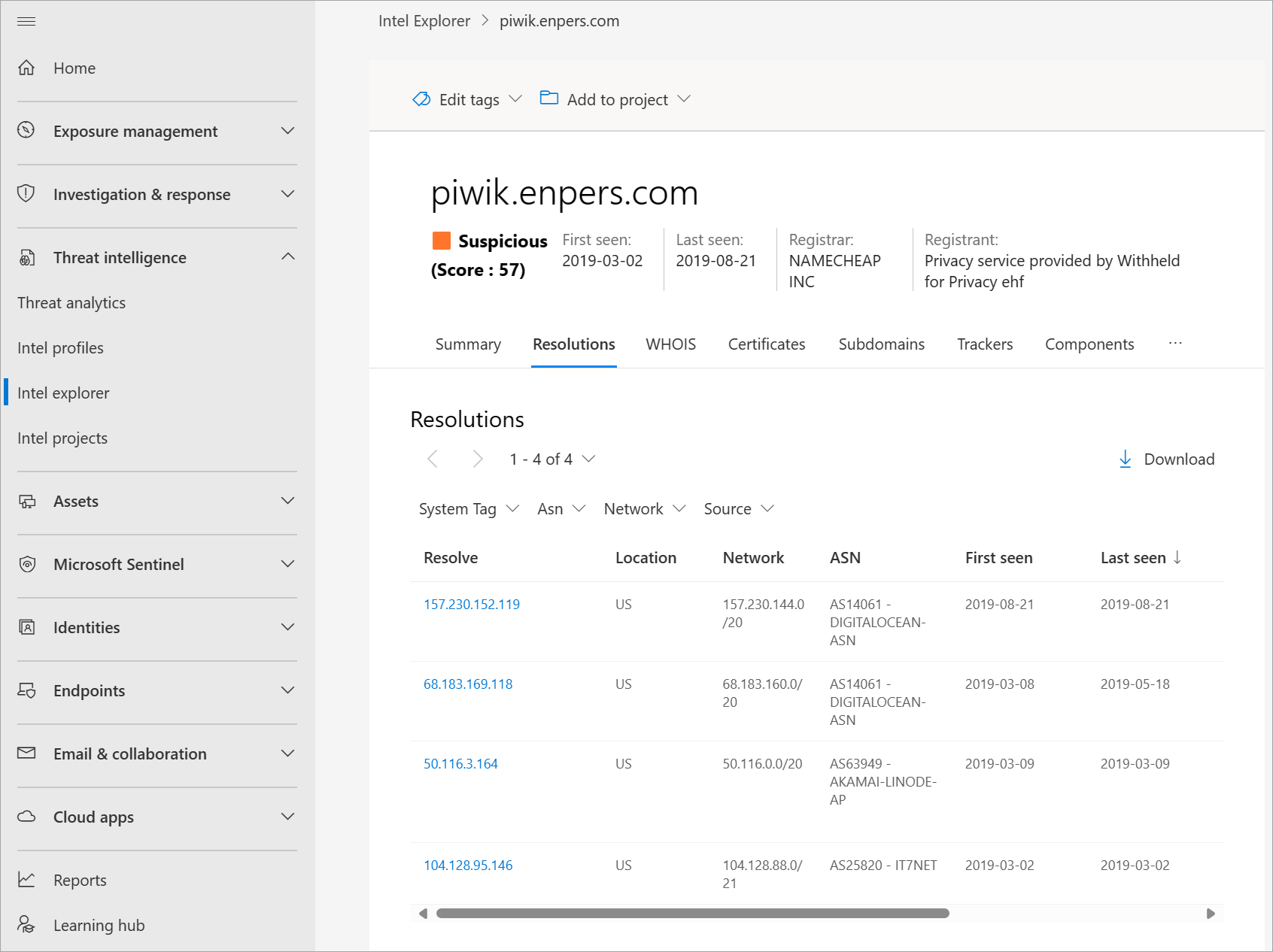

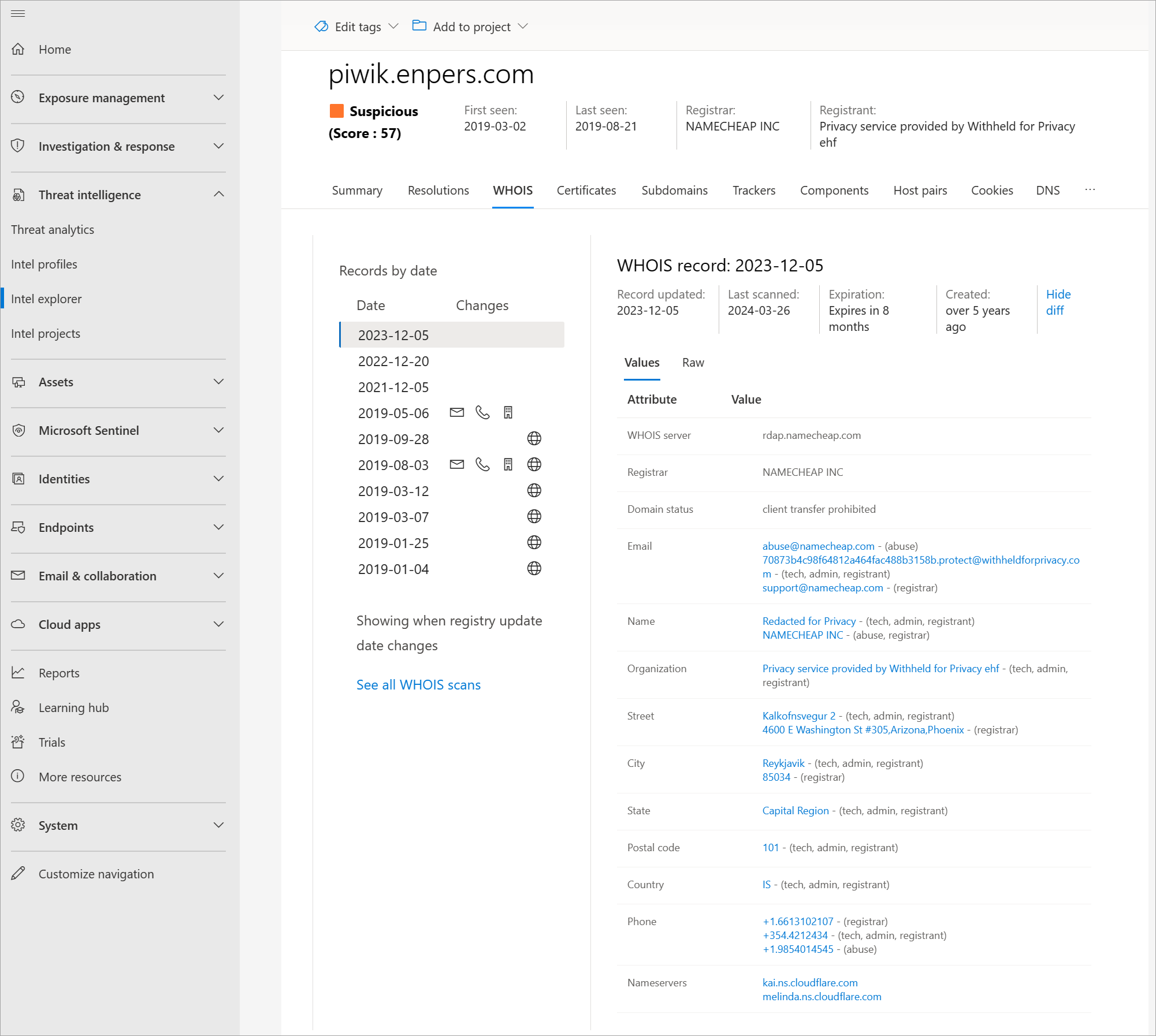

Tarkista tämän toimialueen ratkaisut WHOIS, varmenteet, alitoimialueet, jäljittimet, osat, evästeet, DNS ja käänteiset DNS-tietojoukot.

Suorita vastaavat artefaktien haut edellisistä vaiheista. Voit viitata ja käyttää eri hakuasetuksia Intel Explorerin hakupalkin avattavassa valikossa.

Puhdista resurssit

Tässä osassa ei ole puhdistettavia resurssia.