Pilvisovelluksen riskien ja epäilyttävän toiminnan tutkiminen

Kun Microsoft Defender for Cloud Apps on suoritettu pilviympäristössäsi, tarvitset oppimisen ja tutkimisen vaiheen. Opi käyttämään Microsoft Defender for Cloud Apps-työkaluja, jotta saat syvällisemmän käsityksen siitä, mitä pilviympäristössäsi tapahtuu. Ympäristön ja sen käyttötavan perusteella voit tunnistaa organisaatiosi suojaamisen vaatimukset riskeiltä. Tässä artikkelissa kuvataan, miten voit tehdä tutkimuksen, jotta saat paremman käsityksen pilviympäristöstäsi.

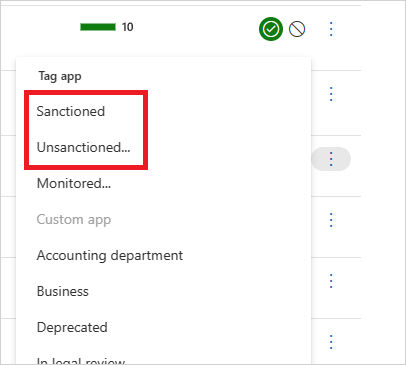

Merkitse sovellukset hyväksytyiksi tai hyväksymättömiksi

Tärkeä askel pilvipalvelun ymmärtämisessä on merkitä sovellukset hyväksytyiksi tai hyväksymättömiksi. Kun olet hyväksynyt sovelluksen, voit suodattaa sovelluksia, joita ei ole hyväksytty, ja aloittaa siirron samantyyppisiin hyväksyttyihin sovelluksiin.

Siirry Microsoft Defender-portaalin Pilvisovellukset-kohdassaPilvisovellusten luetteloon tai Pilvipalvelun etsintä – >Etsityt sovellukset -kohtaan.

Valitse sovellusluettelosta riviltä, jolla sovellus, jonka haluat merkitä hyväksytyksi, kolme pistettä rivin lopussa

ja valitse Sanktiot.

ja valitse Sanktiot.

Tutkimustyökalujen käyttäminen

Siirry Microsoft Defender-portaalin Pilvisovellukset-kohdassatoimintalokiin ja suodata tietyn sovelluksen mukaan. Tarkista seuraavat kohteet:

Kuka käyttää pilviympäristöäsi?

Millä IP-osoitealueilla?

Mikä on järjestelmänvalvojan toiminta?

Mistä sijainneista järjestelmänvalvojat muodostavat yhteyden?

Ovatko mitkään vanhentuneet laitteet yhteydessä pilviympäristöösi?

Tulevatko epäonnistuneet kirjautumiset odotetuista IP-osoitteista?

Valitse Microsoft Defender-portaalin Pilvisovellukset-kohdastaTiedostot ja tarkista seuraavat kohteet:

Kuinka monta tiedostoa jaetaan julkisesti, jotta kuka tahansa voi käyttää niitä ilman linkkiä?

Minkä kumppanien kanssa jaat tiedostoja (lähtevä jakaminen)?

Onko joillakin tiedostoilla arkaluontoinen nimi?

Jaetaanko tiedostoja jonkun henkilökohtaiselle tilille?

Siirry Microsoft Defender-portaalissa kohtaan Käyttäjätiedot ja tarkista seuraavat kohteet:

Onko tilejä ollut pitkään passiivisena tietyssä palvelussa? Voit ehkä kumota kyseisen käyttäjän käyttöoikeuden kyseiseen palveluun.

Haluatko tietää, millä käyttäjillä on tietty rooli?

Saiko joku potkut, mutta heillä on edelleen pääsy sovellukseen ja he voivat käyttää sitä oikeutta varastaakseen tietoja?

Haluatko kumota käyttäjän käyttöoikeuden tiettyyn sovellukseen vai vaatia tiettyä käyttäjää käyttämään monimenetelmäistä todentamista?

Voit porautua käyttäjän tiliin valitsemalla kolme pistettä käyttäjän tilirivin lopusta ja valitsemalla suoritettavan toiminnon. Suorita toiminto, kuten Keskeytä käyttäjä tai Poista käyttäjän yhteistyö. Jos käyttäjä tuotiin Microsoft Entra ID, voit myös valita Microsoft Entra tilin asetukset, jotta pääset helposti käyttämään kehittyneitä käyttäjien hallintaominaisuuksia. Esimerkkejä hallintaominaisuuksista ovat ryhmän hallinta, monimenetelmäinen todentaminen, käyttäjän kirjautumisen tiedot ja mahdollisuus estää sisäänkirjautuminen.

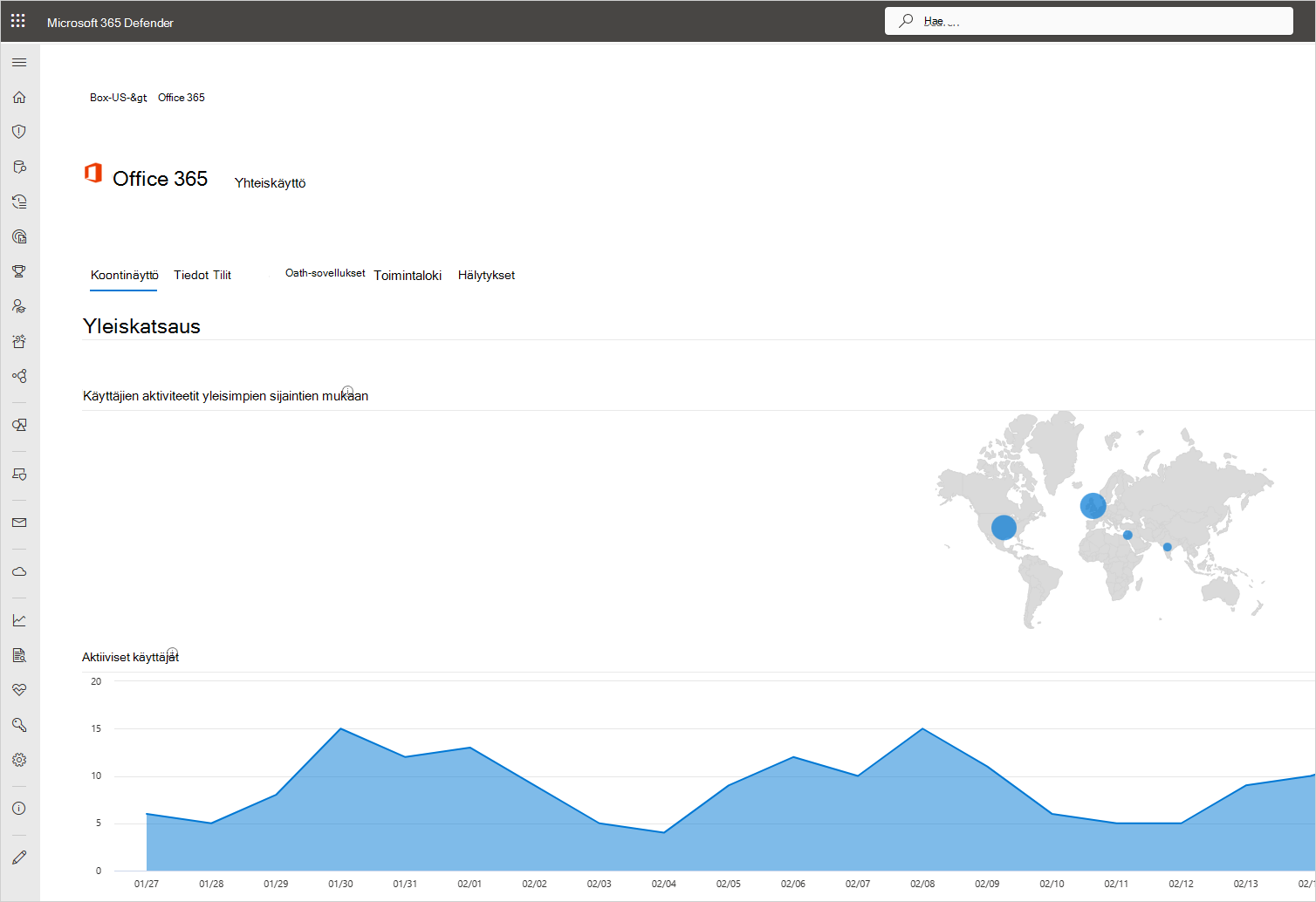

Valitse Microsoft Defender portaalissa Asetukset. Valitse sitten Pilvisovellukset. Valitse Yhdistetyt sovellukset -kohdassa Sovellusliittimet ja valitse sitten sovellus. Sovelluksen koontinäyttö avautuu ja antaa sinulle tietoja ja merkityksellisiä tietoja. Voit tarkistaa seuraavat tiedot yläreunan välilehtien avulla:

Minkälaisia laitteita käyttäjät käyttävät sovellukseen yhdistämiseen?

Minkä tyyppisiä tiedostoja pilvipalveluun tallennetaan?

Mitä toimintoja sovelluksessa tapahtuu juuri nyt?

Onko ympäristössäsi yhdistettyjä kolmannen osapuolen sovelluksia?

Oletko tutustunut näihin sovelluksiin?

Onko heillä lupa saada käyttöoikeudet?

Kuinka moni käyttäjä on ottanut ne käyttöön? Kuinka yleisiä nämä sovellukset ovat yleensä?

Siirry Microsoft Defender-portaalin Pilvisovellukset-kohdassakohtaan Cloud Discovery. Valitse Koontinäyttö-välilehti ja tarkista seuraavat kohteet:

Mitä pilvisovelluksia käytetään, missä määrin ja millä käyttäjillä?

Mihin tarkoituksiin niitä käytetään?

Kuinka paljon tietoja näihin pilvisovelluksiin ladataan?

Missä luokissa sinulla on hyväksyttyjä pilvisovelluksia, ja silti käyttäjät käyttävät vaihtoehtoisia ratkaisuja?

Haluatko vaihtoehtoisten ratkaisujen osalta olla tekemättä mitään pilvisovelluksia organisaatiossasi?

Onko olemassa pilvisovelluksia, joita käytetään, mutta jotka eivät ole organisaatiosi käytännön mukaisia?

Esimerkkitutkimus

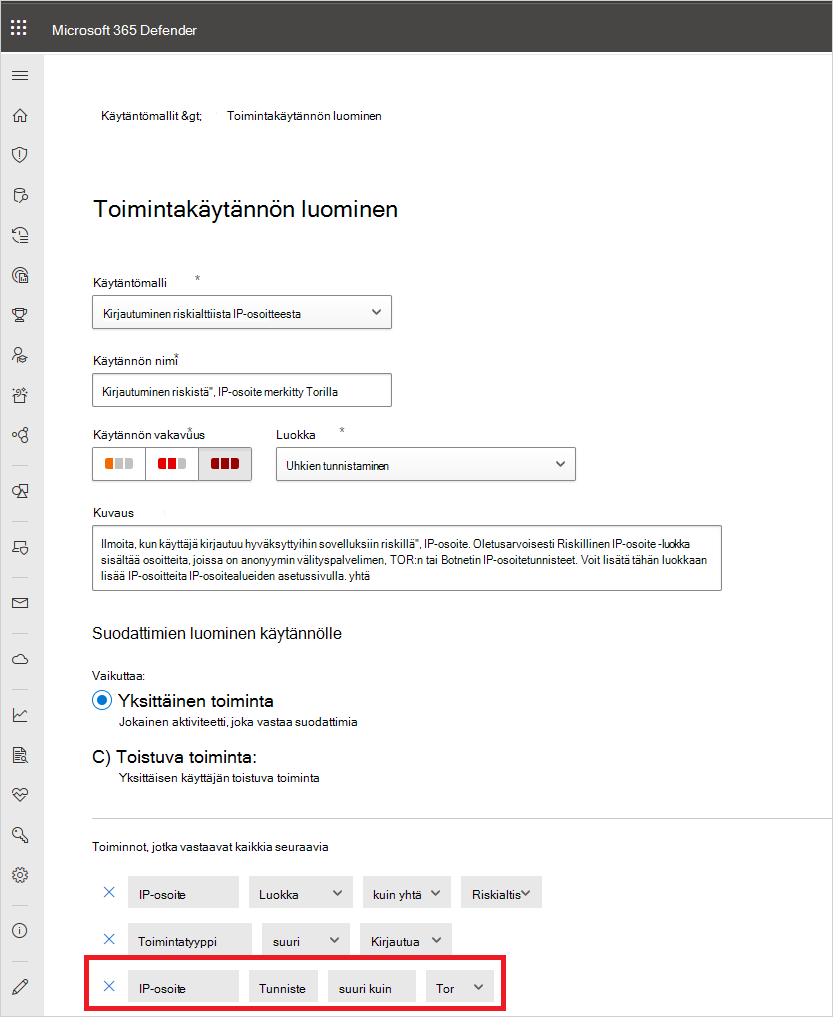

Oletetaan, että oletat, että sinulla ei ole pääsyä pilviympäristöösi riskialttiilla IP-osoitteilla. Esimerkiksi Tor. Mutta luot käytännön riskin IPS: lle vain varmistaaksesi:

Siirry Microsoft Defender-portaalin Pilvisovellukset-kohdassa kohtaan Käytännöt –>Käytäntömallit.

Valitse tyypilleToimintakäytäntö.

Luo uusi käytäntö valitsemalla riskialttiista IP-osoiterivistä kirjautumisen lopussa plusmerkki (+).

Muuta käytännön nimeä niin, että tunnistat sen.

Lisää suodatin kohdassa Toiminnot, +jotka vastaavat kaikkia seuraavia. Vieritä alaspäin IP-tunnisteeseen ja valitse sitten Tor.

Nyt kun sinulla on käytäntö käytössäsi, huomaat, että sinulla on ilmoitus siitä, että käytäntöä on rikottu.

Siirry Microsoft Defender-portaalissa kohtaan Tapaukset & hälytykset –>Hälytykset ja näytä ilmoitus käytäntörikkomuksesta.

Jos huomaat, että se näyttää todelliselta rikkomukselta, haluat sisältää riskin tai korjata sen.

Voit sisältää riskin lähettämällä käyttäjälle ilmoituksen, jossa kysytään, oliko rikkomus tahallinen ja oliko käyttäjä tietoinen siitä.

Voit myös porautua hälytykseen ja keskeyttää käyttäjän, kunnes selvität, mitä on tehtävä.

Jos kyseessä on sallittu tapahtuma, joka ei todennäköisesti toistu, voit hylätä ilmoituksen.

Jos se sallitaan ja odotat sen toistuvan, voit muuttaa käytäntöä niin, että tällaista tapahtumaa ei pidetä rikkomuksena tulevaisuudessa.

Seuraavat vaiheet

Jos kohtaat ongelmia, olemme täällä auttamassa. Jos haluat apua tai tukea tuoteongelmaasi varten, avaa tukipyyntö..